有線ゲスト アクセスについて

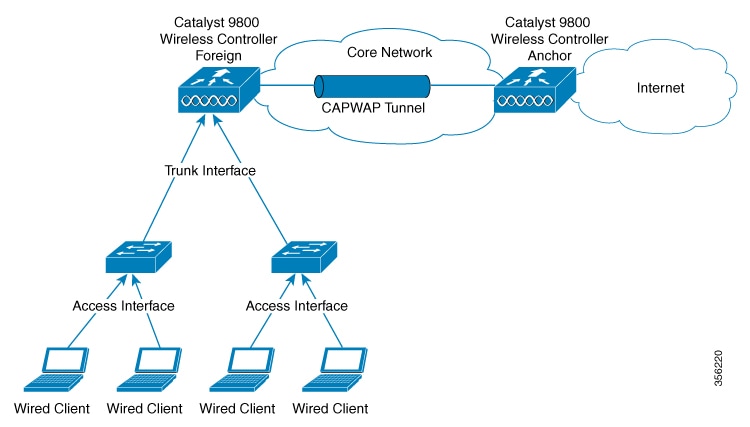

有線ゲストアクセス機能は、有線およびワイヤレスの両方のアクセスをサポートしている企業ネットワークのゲストユーザーに対して、ゲストアクセスネットワークへの接続を可能にします。有線ゲストクライアントは、設定された認証方法を完了してから、指定の設定済み有線イーサネットポートから接続してゲストアクセスできます。有線セッションのゲストは、Control And Provisioning of Wireless Access Points(CAPWAP)トンネル経由で、非武装地帯(DMZ)のワイヤレス ゲスト コントローラに誘導されます。

有線ゲストアクセスは、アンカーコントローラとフォーリンコントローラの両方を使用するデュアルコントローラ構成で設定できます。デュアルコントローラ構成では、有線ゲストアクセスのトラフィックが企業ユーザートラフィックから分離されます。

有線セッションのゲストには、ワイヤレス コントローラからオープン アクセスまたは Web 認証アクセスが提供されます。

有線ゲストの IPv6 ルータアドバタイズメント転送

有線クライアントは、IPv6 ルータアドバタイズメント(RA)メッセージを受信すると、IPv6 ベースの接続を取得します。IPv6 ルータはこれらの RA メッセージを送信します。ルータには、IPv6 プレフィックスやルータのリンクローカルアドレスなどの情報が含まれています。

これらの RA メッセージは、ユニキャストまたはマルチキャストメッセージとして送信されます。ユニキャスト RA メッセージは、クライアントを宛先とするトラフィックと同じようにルーティングされます。マルチキャスト RA メッセージは、目的の VLAN に存在するすべてのクライアントに転送されます。RA メッセージ転送はデフォルトで有効になっており、特定の設定は必要ありません。

ゲストアンカーコントローラ:ゲストアンカーコントローラは、受信側 VLAN から、モビリティデータトンネルを使用するすべてのフォーリンコントローラに、RA パケットを転送します。メッセージがフォーリン コントローラ データ パスを使用して正しいクライアントに転送されるように、RA パケットにはアンカー VLAN がタグ付けされます。

ゲストフォーリンコントローラ:ゲスト フォーリン コントローラは受信した RA を、ゲストアンカーから、有線ゲストクライアントが接続されている有線ポートに転送します。目的のクライアントに RA を転送するため、ゲスト フォーリン コントローラは、インターフェイス、アクセス VLAN、およびアンカーVLAN ごとに、有線ゲストクライアントを追跡します。

サポートされる機能

-

Cisco Catalyst 9800 シリーズ ワイヤレス コントローラ:アンカー

-

Cisco AireOS ワイヤレスコントローラ:アンカー

-

Cisco Catalyst 9800 シリーズ ワイヤレス コントローラ:外部

-

Cisco AireOS ワイヤレスコントローラ:外部

-

デュアル コントローラ ソリューション(外部 + アンカー)とアクセススイッチ

-

トランクポート

-

オープン認証

-

ローカル Web 認証

Web 認証を設定するには、『Cisco Catalyst 9800 シリーズ ワイヤレス コントローラ ソフトウェア コンフィギュレーション ガイド』の「Web ベース認証」の項を参照してください。

-

ローカル Web 認証(Web 合意)。

(注)

AireOS では、これを「Web パススルー」と呼びます。

-

ローカル Web 認証 + ISE(外部 Web 認証)。

-

LWA(ローカル Web 認証)(ユーザー名とパスワードを使用)。

-

Web 合意(LWA + 合意)。これにはユーザー名、パスワード、および受け入れのチェックボックスを使用します。

-

-

最大 2k のクライアントと 5 つのゲストの LAN(最大 5 つの VLAN)

-

クライアントの IPv6 のサポート

-

アイドルタイムアウトとセッションタイムアウト

-

外部でのアカウンティング

(注)

統計計算はサポートされていません。

-

管理性(SNMP/Yang/WebUI)

-

QoS レート制限および MQC ポリシー(外部でのアップストリーム、アップストリーム、およびアンカーでのダウンストリーム)

(注)

QoS レート制限では、bps レート制限がサポートされていますが、pps レート制限はサポートされていません。

-

AireOS アンカーの設定による QoS のサポート

-

ステートフル スイッチオーバー(SSO)

-

アンカーおよび外部でのポートチャネルのサポート。コントローラのロールに制限はありません。

-

外部のアクセスポート

-

Cisco Umbrella(AireOS アンカーではサポートされていません)

-

アンカーでの ACL のサポート

-

完全修飾ドメイン名(FQDN)の URL フィルタリングは、アンカーコントローラでサポートされています。

-

IP 盗難検出

-

スリープ状態のクライアント

フィードバック

フィードバック