このセクションでは、発生する可能性のあるポリシーを使用したスマートライセンシングに関連するシステムメッセージ、考えられる失敗の理由(失敗メッセージの場合)、および推奨するアクション(アクションが必要な場合)を示します。

すべてのエラーメッセージについて、問題を解決できない場合は、シスコのテクニカルサポート担当者に次の情報をお知らせください。

コンソールまたはシステムログに出力されたとおりのメッセージ。

show license tech support 、show license history message 、および show platform software sl-infra 特権 EXEC コマンドの出力。

Error Message %SMART_LIC-3-POLICY_INSTALL_FAILED: The installation of a new

licensing policy has failed: [chars].

説明:ポリシーがインストールされましたが、ポリシーコードの解析中にエラーが検出され、インストールに失敗しました。[chars] はエラーの詳細を示すエラー文字列です。

失敗の理由として次が考えられます。

(注)

|

デバイスには、有効なクロックと NTP 設定が必要です。

|

推奨するアクション:

考えられる両方の失敗の理由に関しては、システムクロックが正確で、CSSM と同期していることを確認します。ntp server コマンドをグローバル コンフィギュレーション モードで設定します。次に例を示します。Device(config)# ntp server 198.51.100.100 version 2 prefer

前述の手順を実行しても、ポリシーのインストールが失敗する場合は、シスコのテクニカルサポート担当者にお問い合わせください。

----------------------------------------------------------------------------------------------------

----------------------------------------------------------------------------------------------------

Error Message %SMART_LIC-3-AUTHORIZATION_INSTALL_FAILED: The install of a new

licensing authorization code has failed on [chars]: [chars].

このメッセージは、Cisco Catalyst アクセス、コア、およびアグリゲーションスイッチには該当しません。これらの製品インスタンスには輸出規制ライセンスや適用ライセンスがないためです。

----------------------------------------------------------------------------------------------------

----------------------------------------------------------------------------------------------------

Error Message %SMART_LIC-3-COMM_FAILED: Communications failure with the [chars] :

[chars]

説明:CSSM、CSLU、または SSM オンプレミスのいずれかとのスマートライセンシング通信が失敗しました。最初の [chars] は現在設定されている転送タイプで、2 番めの [chars] はエラーの詳細を示すエラー文字列です。このメッセージは、失敗した通信の試行ごとに表示されます。

失敗の理由として次が考えられます。

-

CSSM、CSLU、または SSM オンプレミスに到達できない:これは、ネットワーク到達可能性に問題があることを意味します。

-

404 ホストが見つからない:これは CSSM サーバがダウンしていることを意味します。

-

クライアント証明書が見つからないことにより、TLS または SSL ハンドシェイクが失敗している。証明書は、通信の両側の TLS 認証に必要です。最近のサーバーのアップグレードにより、証明書が削除された可能性があります。これは、製品インスタンスが

CSSM に直接接続されているトポロジにのみ当てはまる理由です。

(注)

|

この理由によりエラーメッセージが表示された場合、CSSM との通信において実際の設定エラーや中断はありません。

|

製品インスタンスが RUM レポートの送信を開始するトポロジ(CSLU を介して CSSM に接続:製品インスタンス開始型通信、CSSM から切断されているCSSM、CSLU への直接接続:製品スタンス開始型通信、および SSM オンプレミス展開:製品インスタンス開始型通信)では、この通信障害メッセージがスケジュールされたレポート(license smart usage interval interval_in_days グローバル コンフィギュレーション コマンド)と一致している場合は、製品インスタンスはスケジュールされた時間が経過した後、最大 4 時間にわたって RUM レポートを送信しようとします。(通信障害が続くために)それでもレポートを送信できない場合、システムは間隔を

15 分にリセットします。通信障害が解消されると、レポート間隔は最後に設定された値に戻ります。

推奨するアクション:

CSSM に到達できない場合、クライアント証明書がない場合、CSLU に到達できない場合、および SSM オンプレミスに到達できない場合のトラブルシューティング手順を示します。

-

クライアント証明書がなく、CSSM との通信に実際の設定エラーや中断がない場合:

エラーを解決するには、グローバル コンフィギュレーション モードで ip http client secure-trustpoint trustpoint-name コマンドを設定します。trustpoint-name には、SLA-TrustPoint だけを入力します。このコマンドでは、セキュア HTTP クライアントが trustpoint-name 引数で示されたトラストポイントに関連付けられた証明書を使用する必要があることを指定します。

-

CSSM が到達不能で、設定されている転送タイプが smart の場合:

-

スマート URL が正しく設定されているかどうかを確認します。特権 EXEC モードで show license status コマンドを使用して、URL が次のようになっているかどうかを確認します。https://smartreceiver.cisco.com/licservice/license。そうでない場合は、グローバル コンフィギュレーション モードで license smart url smart smar_URL コマンドを再設定します。

-

DNS 解決を確認します。製品インスタンスが

smartreceiver.cisco.com または nslookup で変換された IP に対して ping を実行できることを確認します。次の例は、変換された IP に対して ping を実行する方法を示しています。Device# ping 171.70.168.183

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 171.70.168.183, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/2 ms

-

CSSM が到達不能で、設定されている転送タイプが callhome の場合:

-

URL が正しく入力されているかどうかを確認します。特権 EXEC モードで show license status コマンドを使用して、URL が次のようになっているかどうかを確認します。https://tools.cisco.com/its/service/oddce/services/DDCEService。

-

Call Home プロファイル

CiscoTAC-1 がアクティブで、接続先 URL が正しいことを確認します。show call-home profile all コマンドは特権 EXEC モードで使用してください。 Current smart-licensing transport settings:

Smart-license messages: enabled

Profile: CiscoTAC-1 (status: ACTIVE)

Destination URL(s): https://tools.cisco.com/its/service/oddce/services/DDCEService

-

DNS 解決を確認します。製品インスタンスが

tools.cisco.com または nslookup で変換された IP に対して ping を実行できることを確認します。 Device# ping tools.cisco.com

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 173.37.145.8, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 41/41/42 ms

上記の方法で解決しない場合は、製品インスタンスが設定されているかどうか、製品インスタンスの IP ネットワークが稼働しているかどうかを確認します。ネットワークが稼働していることを確認するには、インターフェイス コンフィギュレーション モードで

no shutdown コマンドを設定します。

デバイスがサブネット IP でサブネットマスクされているかどうか、および DNS IP が設定されているかどうかを確認します。

-

HTTPS クライアントの送信元インターフェイスが正しいことを確認します。

現在の設定を表示するには、特権 EXEC モードで show ip http client コマンドを使用します。グローバル コンフィギュレーション モードで ip http client source-interface コマンドを使用して、再設定します。

上記の方法で解決しない場合は、ルーティングルール、およびファイアウォール設定を再確認します。

-

CSLU に到達できない場合:

-

CSLU 検出が機能するかどうかを確認します。

-

cslu-local のゼロタッチ DNS 検出またはドメインの DNS 検出。

show license all コマンドの出力で、Last ACK received: フィールドを確認します。このフィールドに最新のタイムスタンプがある場合は、製品インスタンスが CSLU と接続されていることを意味します。ない場合は、次のチェックに進みます。

製品インスタンスが cslu-local に対して ping を実行できるかどうかを確認します。ping が成功すると、製品インスタンスが到達可能であることが確認されます。

上記の方法で解決しない場合は、ホスト名 cslu-local が CSLU の IP アドレス(CSLU をインストールした Windows ホスト)にマッピングされているエントリを使用してネームサーバを設定します。グローバル コンフィギュレーション モードで ip domain name domain-name コマンドと ip name-server server-address コマンドを設定します。この例では、CSLU IP は 192.168.0.1 で、name-server によってエントリ cslu-local.example.com が作成されます。Device(config)# ip domain name example.com

Device(config)# ip name-server 192.168.0.1

-

CSLU URL が設定されています。

show license all コマンド出力の Transport: ヘッダーで、次の点を確認します。 Type: は cslu で、Cslu address: は CSLU をインストールした Windows ホストのホスト名または IP アドレスになっている必要があります。残りのアドレスが下記のように設定されているかどうかを確認するとともに、ポート番号が 8182 であるかどうかを確認します。Transport:

Type: cslu

Cslu address: http://192.168.0.1:8182/cslu/v1/pi

そうでない場合は、グローバル コンフィギュレーション モードで license smart transport cslu および license smart url cslu http://<cslu_ip_or_host>:8182/cslu/v1/pi コマンドを設定します。

-

CSLU 開始型通信の場合、上記の CSLU 検出チェックに加えて、次の点を確認します。

HTTP 接続を確認します。特権 EXEC モードで show ip http server session-module コマンドを使用します。出力の HTTP server current connections: ヘッダーで、SL_HTTP がアクティブになっていることを確認します。CSLU 開始型通信のネットワーク到達可能性の確認 で説明されているとおりに ip http が再設定されていない場合:

CSLU がインストールされているデバイスの Web ブラウザで、https://<product-instance-ip>/ を確認します。これにより、CSLU から製品インスタンスへの REST API が期待どおりに動作することが保証されます。

-

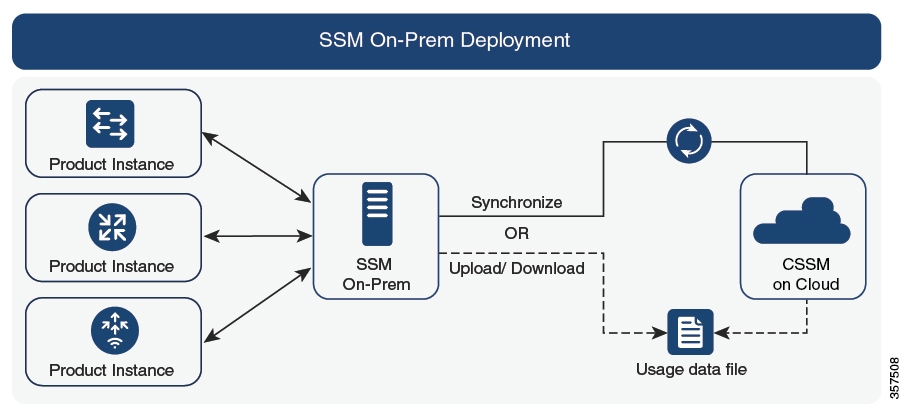

SSM オンプレミスに到達できない場合:

-

製品インスタンス開始型通信の場合は、SSM オンプレミスのトランスポートタイプと URL が正しく設定されているかどうかを確認します。

show license all コマンドの出力の Transport: ヘッダーの下で、Type: が cslu であり、Cslu address: には、SSM オンプレミスにインストールしたサーバのホスト名または IP アドレスと、デフォルトのローカル バーチャル アカウントの <tenantID> があることを確認します。次の例を参照してください。 Transport:

Type: cslu

Cslu address: https://192.168.0.1/cslu/v1/pi/on-prem-default

SSM オンプレミスの正しい URL があることを確認し(トランスポート URL の取得(SSM オンプレミス UI))、グローバル コンフィギュレーション モードで license smart transport cslu コマンドと license smart url cslu http://<ip>/cslu/v1/pi/<tenant ID> コマンドを設定します。

製品インスタンス開始型通信のネットワーク到達可能性の確認で説明されているとおりに、ネットワークに必要な他のコマンドが設定されていることを確認します。

-

SSM オンプレミス開始型通信の場合は、HTTPS 接続を確認します。

特権 EXEC モードで show ip http server session-module コマンドを使用します。出力の HTTP server current connections: ヘッダーで、SL_HTTP がアクティブになっていることを確認します。SSM オンプレミス開始型通信のネットワーク到達可能性の確保 で説明されているとおりに ip http コマンドが再設定されていない場合は、次の手順を実行します。

-

トラストポイントと証明書が受け入れられることを確認します。

SSM オンプレミス展開の両方の通信形式で、正しいトラストポイントが使用され、必要な証明書が受け入れられることを確認します。Device(config)# crypto pki trustpoint SLA-TrustPoint

Device(ca-trustpoint)#

Device(ca-trustpoint)# enrollment terminal

Device(ca-trustpoint)# revocation-check none

Device(ca-trustpoint)# end

Device# copy running-config startup-config

前述の手順を実行しても、ポリシーのインストールが失敗する場合は、シスコのテクニカルサポート担当者にお問い合わせください。

----------------------------------------------------------------------------------------------------

----------------------------------------------------------------------------------------------------

Error Message %SMART_LIC-3-COMM_RESTORED: Communications with the [chars] restored.

[chars] - depends on the transport type

- Cisco Smart Software Manager (CSSM)

- Cisco Smart License utility (CSLU)

Smart Agent communication with either the Cisco Smart Software Manager (CSSM) or the Cisco Smart License

utility (CSLU) has been restored. No action required.

説明:CSSM、CSLU、または SSM オンプレミスのいずれかとの製品インスタンス通信が復元されます。

----------------------------------------------------------------------------------------------------

----------------------------------------------------------------------------------------------------

Error Message %SMART_LIC-3-POLICY_REMOVED: The licensing policy has been removed.

説明:以前にインストールしたカスタムライセンスポリシーが削除されました。Cisco default ポリシーが自動的に有効になります。これにより、スマートライセンシングの動作が変更される可能性があります。

失敗の理由として次が考えられます。

特権 EXEC モードで license smart factory reset コマンドを入力すると、ポリシーを含むすべてのライセンス情報が削除されます。

推奨するアクション:

ポリシーが意図的に削除された場合、それ以上のアクションは不要です。

ポリシーが誤って削除された場合は、ポリシーを再適用できます。実装したトポロジに応じて、該当するメソッドに従ってポリシーを取得します。

-

CSSM に直接接続:

show license status を入力し、Trust Code Installed: フィールドを確認します。信頼が確立されると、CSSM は再度ポリシーを自動的に返します。ポリシーは、対応するバーチャルアカウントのすべての製品インスタンスに自動的に再インストールされます。

信頼が確立されていない場合は、次のタスクを実行します。CSSM からの信頼コード用新規トークンの生成 および 信頼コードのインストールこれらのタスクを完了すると、CSSM は再度ポリシーを自動的に返します。その後、バーチャルアカウントのすべての製品インスタンスにポリシーが自動的にインストールされます。

-

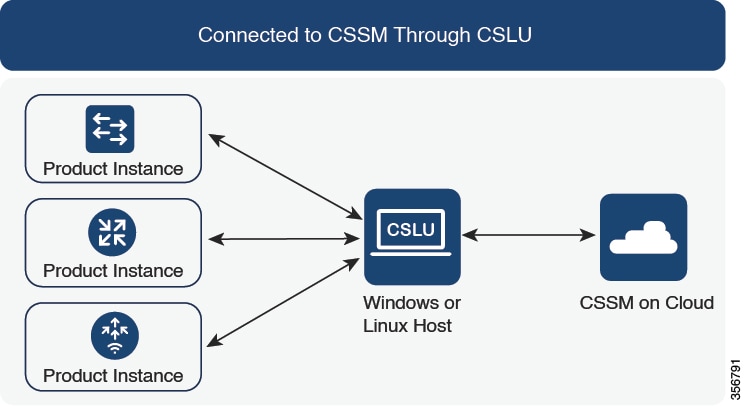

CSLU を介して CSSM に接続:

-

製品インスタンス開始型通信の場合は、特権 EXEC モードで license smart sync コマンドを入力します。同期要求により、CSLU は欠落している情報(ポリシーまたは承認コード)を製品インスタンスにプッシュします。

-

CSLU 開始型通信の場合は、次のタスクを実行します。使用状況レポートの収集:CSLU 開始(CSLU インターフェイス)タスクを実行すると、CSLU は ACK 応答で欠落しているポリシーを検出して再提供します。

-

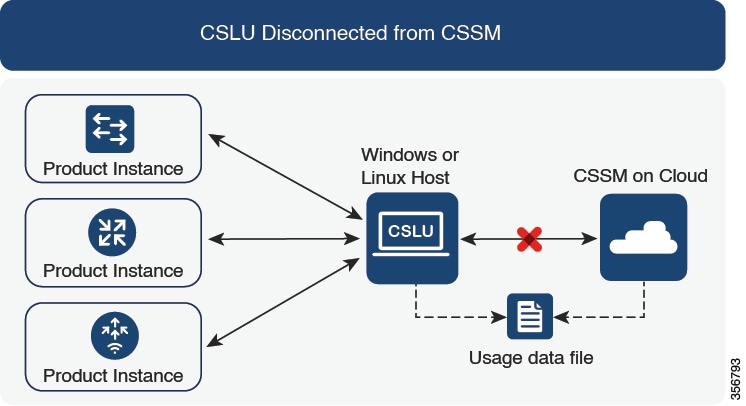

CSLU は CSSM から切断:

-

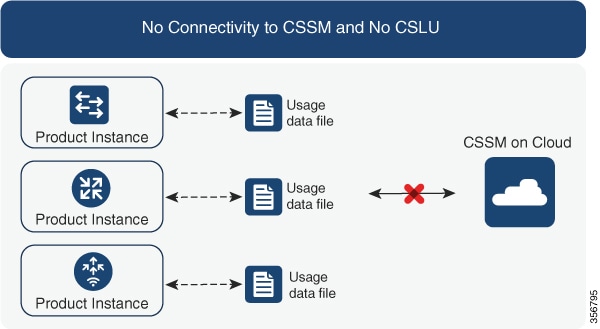

CSSM への接続なし、CSLU なし

完全に外部との接続性がないネットワークにいる場合は、インターネットと CSSM に接続できるワークステーションから次のタスクを実行します。 CSSM からのポリシーファイルのダウンロード

次に、製品インスタンスで次のタスクを実行します。製品インスタンスへのファイルのインストール

-

SSM オンプレミス展開

-

製品インスタンス開始型通信の場合は、特権 EXEC モードで license smart sync コマンドを入力します。製品インスタンスを SSM オンプレミスと同期させ、必要な情報または欠落している情報を復元する原因です。必要に応じて、SSM オンプレミスと CSSM を同期します。

-

SSM オンプレミス開始型通信の場合:SSM オンプレミス UI で、[Reports] > [Synchronization pull schedule with the devices] > [Synchronize now with the device] に移動します。

SSM オンプレミス展開の両方の通信形式で、次のいずれかのオプションを使用して CSSM と同期します。

-

SSM オンプレミスが CSSM に接続されている場合:SSM オンプレミス UI の [Smart Licensing] ワークスペースで、[Reports] > [Usage Schedules] > [Synchronize now with Cisco] に移動します。

-

SSM オンプレミスが CSSM に接続されていません。使用状況データのエクスポートとインポート(SSM オンプレミス UI)

----------------------------------------------------------------------------------------------------

----------------------------------------------------------------------------------------------------

Error Message %SMART_LIC-3-TRUST_CODE_INSTALL_FAILED: The install of a new licensing

trust code has failed on [chars]: [chars].

説明:信頼コードのインストールに失敗しました。最初の [chars] は、信頼コードのインストールが試行された UDI です。2 番目の [chars] は、エラーの詳細を示すエラー文字列です。

失敗の理由として次が考えられます。

-

信頼コードがすでにインストールされています。信頼コードは製品インスタンスの UDI にノードロックされています。UDI がすでに登録されている場合に別の UDI をインストールしようとすると、インストールは失敗します。

-

スマートアカウントとバーチャルアカウントの不一致:これは、(トークン ID が生成された)スマートアカウントまたはバーチャルアカウントに、信頼コードをインストールした製品インスタンスが含まれていないことを意味します。CSSM で生成されたトークンは、スマートアカウントまたはバーチャルアカウントレベルで適用され、そのアカウントのすべての製品インスタンスにのみ適用されます。

-

署名の不一致:これは、システムクロックが正確でないことを意味します。

-

タイムスタンプの不一致:製品インスタンスの時刻が CSSM と同期していないため、インストールが失敗する可能性があります。

推奨するアクション:

-

信頼コードはすでにインストールされています。製品インスタンスに信頼コードがすでに存在する状況で信頼コードをインストールする場合は、特権 EXEC モードで license smart trust idtoken id_token_value{ local| all} [ force] コマンドを再設定します。再設定の際、force キーワードを必ず含めてください。force キーワードを入力すると、CSSM に送信されるメッセージに強制フラグが設定され、すでに存在する場合でも新しい信頼コードが作成されます。

-

スマートアカウントとバーチャルアカウントの不一致:

https://software.cisco.com で CSSM Web UI にログインし、[Smart Software Licensing] > [Inventory] > [Product Instances] をクリックします。

トークンを生成する製品インスタンスが、選択したバーチャルアカウントにリストされているかどうかを確認します。リストされている場合は、次のステップに進みます。リストされていない場合は、正しいスマートアカウントとバーチャルアカウントを確認して選択します。その後、次のタスクを再度実行します。CSSM からの信頼コード用新規トークンの生成 および 信頼コードのインストール

-

タイムスタンプの不一致と署名の不一致:グローバル コンフィギュレーション モードで ntp server コマンドを設定します。次に例を示します。

Device(config)# ntp server 198.51.100.100 version 2 prefer

----------------------------------------------------------------------------------------------------

----------------------------------------------------------------------------------------------------

Error Message %SMART_LIC-4-REPORTING_NOT_SUPPORTED: The CSSM OnPrem that this

product instance is connected to is down rev and does not support the enhanced policy and usage

reporting mode.

説明:Cisco Smart Software Manager オンプレミス(旧称 Cisco Smart Software Manager サテライト)は、Cisco IOS XE Amsterdam 17.3.3 以降でのみポリシーを使用したスマートライセンシング環境でサポートされています(Cisco Smart Software Manager オンプレミス(SSM オンプレミス)を参照)。サポートされていないリリースでは、製品インスタンスは次のように動作します。

----------------------------------------------------------------------------------------------------

----------------------------------------------------------------------------------------------------

Error Message %SMART_LIC-6-POLICY_INSTALL_SUCCESS: A new licensing policy

was successfully installed.

説明:次のいずれかの方法でポリシーがインストールされました。

-

Cisco IOS コマンドの使用

-

CSLU 開始型通信

-

ACK 応答の一部として

推奨するアクション:アクションは必要ありません。適用されているポリシー(使用中のポリシー)とそのレポート要件を確認するには、特権 EXEC モードで show license all コマンドを入力します。

----------------------------------------------------------------------------------------------------

----------------------------------------------------------------------------------------------------

Error Message %SMART_LIC-6-AUTHORIZATION_INSTALL_SUCCESS: A new licensing

authorization code was successfully installed on: [chars].

このメッセージは、Cisco Catalyst アクセス、コア、およびアグリゲーションスイッチには該当しません。これらの製品インスタンスには輸出規制ライセンスや適用ライセンスがないためです。

----------------------------------------------------------------------------------------------------

----------------------------------------------------------------------------------------------------

Error Message %SMART_LIC-6-AUTHORIZATION_REMOVED: A licensing authorization code has

been removed from [chars]

説明: [chars] は、承認コードがインストールされた UDI です。承認コードが削除されました。これにより、製品インスタンスからライセンスが削除され、スマートライセンシングとライセンスを使用する機能の動作が変更される可能性があります。

推奨するアクション:アクションは必要ありません。ライセンスの現在の状態を確認するには、特権 EXEC モードで show license all コマンドを入力します。

----------------------------------------------------------------------------------------------------

----------------------------------------------------------------------------------------------------

Error Message %SMART_LIC-6-REPORTING_REQUIRED: A Usage report acknowledgement

will be required in [dec] days.

説明:これは、シスコへの RUM レポートが必要であることを意味するアラートです。[dec] は、このレポート要件を満たすために残された時間(日数)です。

推奨するアクション:要求された時間内に RUM レポートが送信されるようにします。実装したトポロジによって、レポート方式が決まります。

-

CSLU を介して CSSM に接続

-

CSSM への直接接続:特権 EXEC モードで license smart sync コマンドを入力します。

-

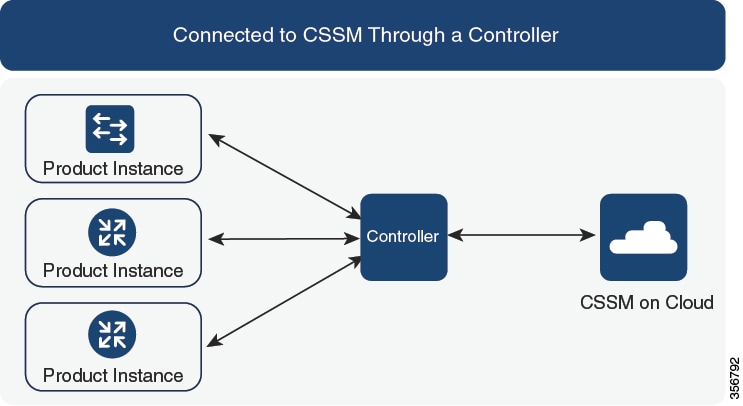

コントローラを介して CSSM に接続:製品インスタンスがコントローラによって管理されている場合、コントローラはスケジュールされた時間に RUM レポートを送信します。

Cisco Catalyst Center をコントローラとして使用している場合は、アドホックレポートのオプションがあります。必要なリリース(リリース 2.2.2 以降)の『Cisco Catalyst Center Administrator Guide 』の「Manage Licenses」の「Upload Resource Utilization Details to CSSM」を参照してください。

-

CSSM からの CSLU の切断:製品スタンスが CSLU に接続されている場合は、上記の「CSLU を介した CSSM への接続」に示したように製品インスタンスと同期してから、タスクCSSM へのエクスポート(CSLU インターフェイス)、CSSM へのデータまたは要求のアップロードとファイルのダウンロード、CSSM からのインポート(CSLU インターフェイス)を実行します。

-

CSSM への接続なしで CSLU なし:特権 EXEC モードで license smart save usage コマンドを入力し、使用状況の必要な情報をファイルに保存します。次に、CSSM に接続しているワークステーションから、次のタスクを実行します。CSSM へのデータまたは要求のアップロードとファイルのダウンロード > 製品インスタンスへのファイルのインストール

-

SSM オンプレミス展開:

製品インスタンスを SSM オンプレミスと同期します。

-

製品インスタンス開始型通信の場合は、特権 EXEC モードで license smart sync コマンドを入力します。CSLU が現在 CSSM にログインしている場合、CSSM 内の関連付けられているスマートアカウントとバーチャルアカウントに自動的に送信されます。

-

SSM オンプレミス開始型通信の場合は、次の手順を実行します。SSM オンプレミス UI で、[Reports] > [Synchronization pull schedule with the devices] > [Synchronize now with the device] に移動します。

使用状況情報を CSSM と同期します(いずれかを選択)。

-

SSM オンプレミスが CSSM に接続されている場合:SSM オンプレミス UI の [Smart Licensing] ワークスペースで、[Reports] > [Usage Schedules] > [Synchronize now with Cisco] に移動します。

-

SSM オンプレミスが CSSM に接続されていません。使用状況データのエクスポートとインポート(SSM オンプレミス UI)

----------------------------------------------------------------------------------------------------

----------------------------------------------------------------------------------------------------

Error Message %SMART_LIC-6-TRUST_CODE_INSTALL_SUCCESS: A new licensing trust code

was successfully installed on [chars].

説明:[chars] は、信頼コードが正常にインストールされた UDI です。

推奨するアクション:アクションは必要ありません。信頼コードがインストールされていることを確認するには、特権 EXEC モードで show license status コマンドを入力します。出力のヘッダー Trust Code Installed: で更新されたタイムスタンプを探します。

----------------------------------------------------------------------------------------------------

----------------------------------------------------------------------------------------------------

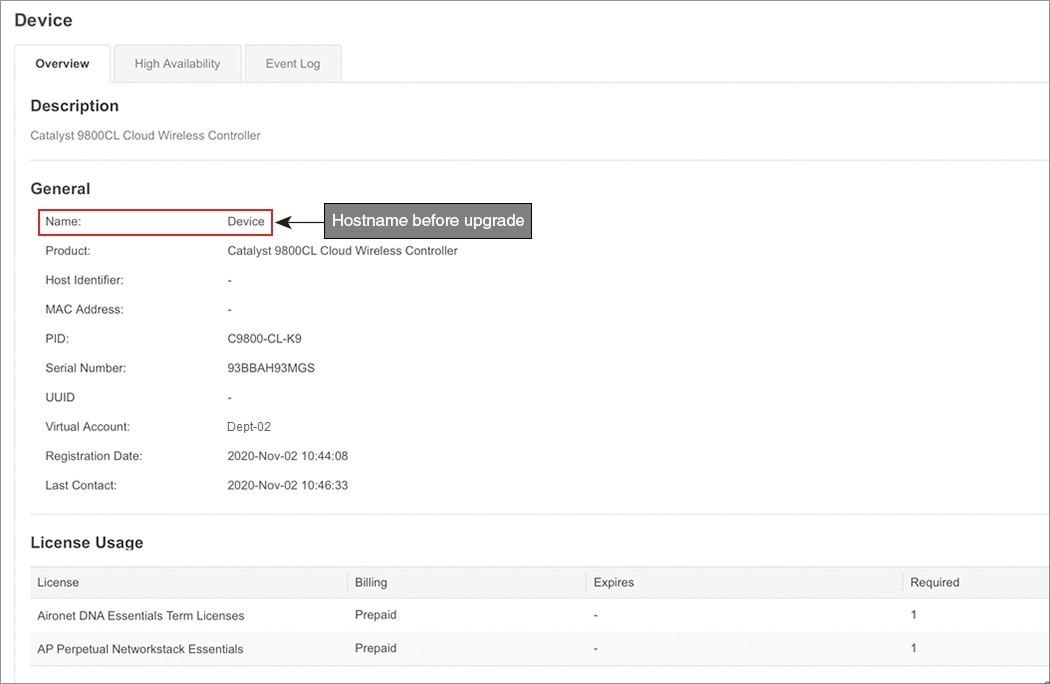

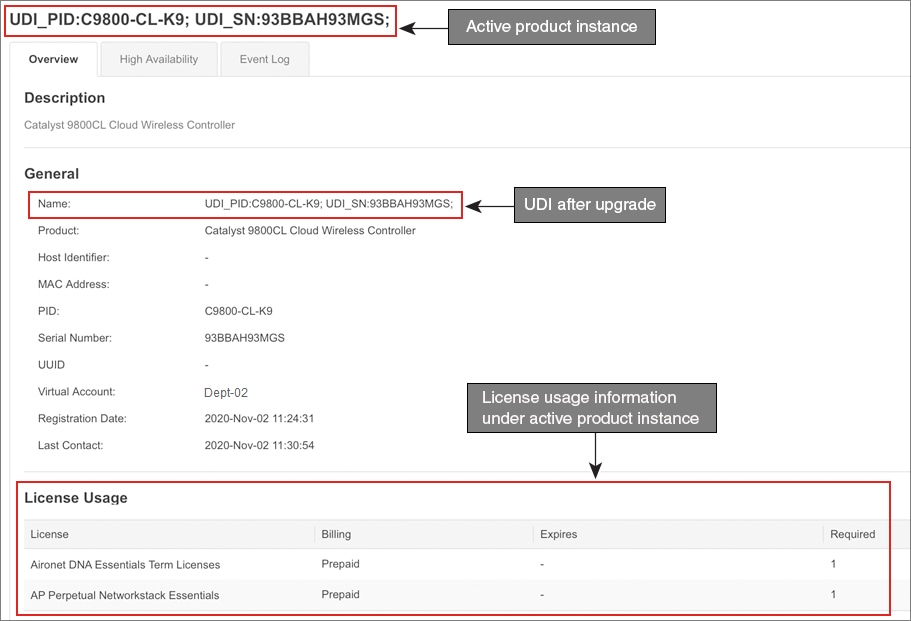

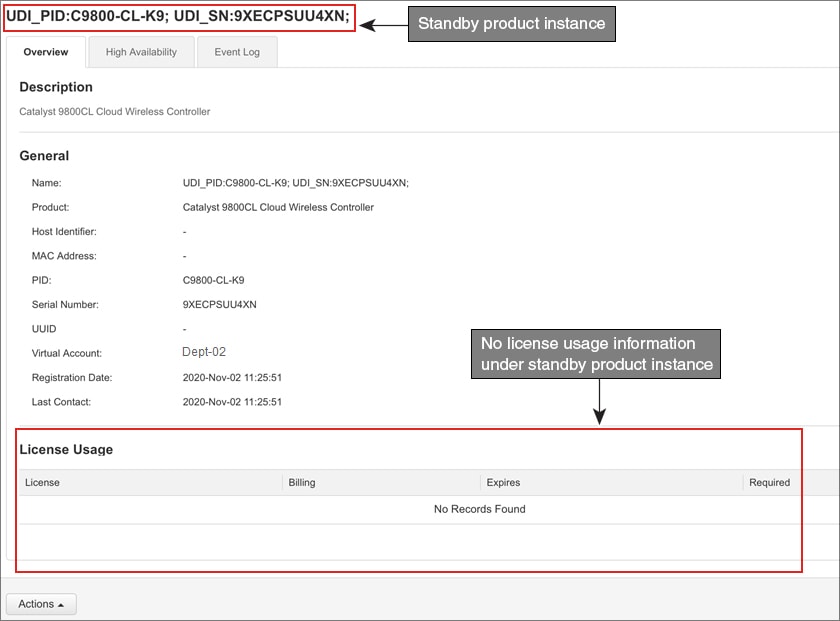

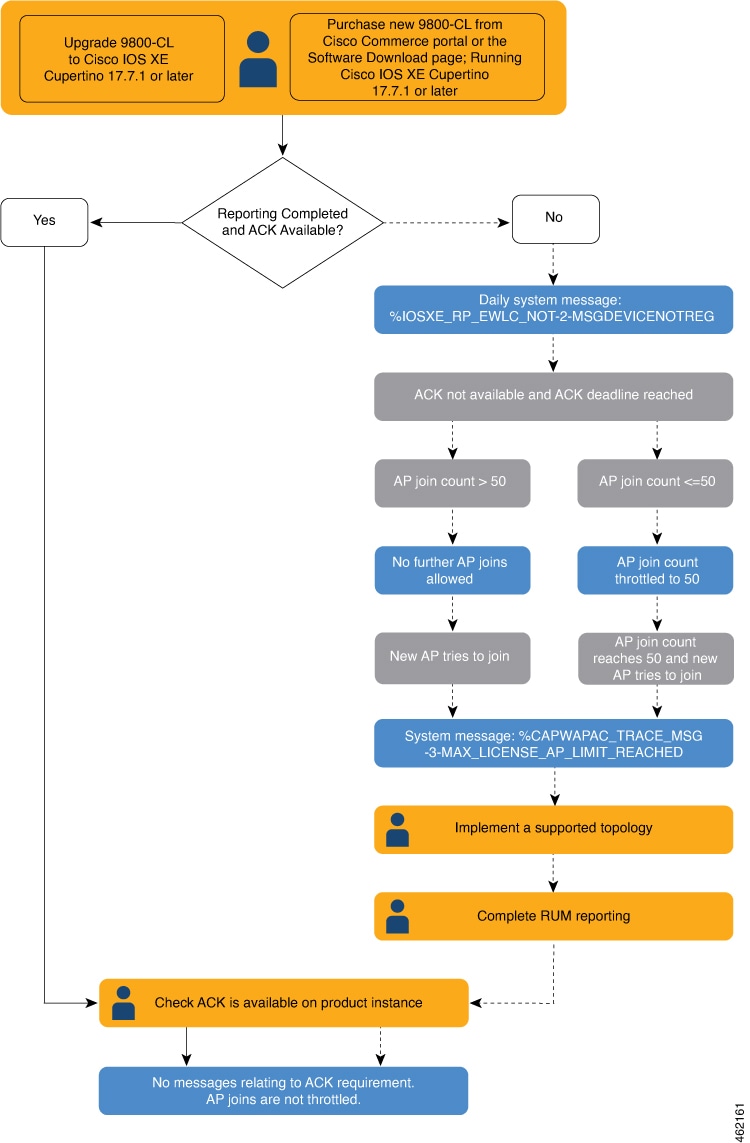

Error Message %IOSXE_RP_EWLC_NOT-2-MSGDEVICENOTREG: Unregistered 9800-CL can only

be used in lab. For production usage, please register this device in [int] days. Failure to do so

will result in a limited number [50] of Access Points being allowed post this.

説明:この製品インスタンスには ACK が必要です。[int] は、製品インスタンスに ACK をインストールするための残り時間です。

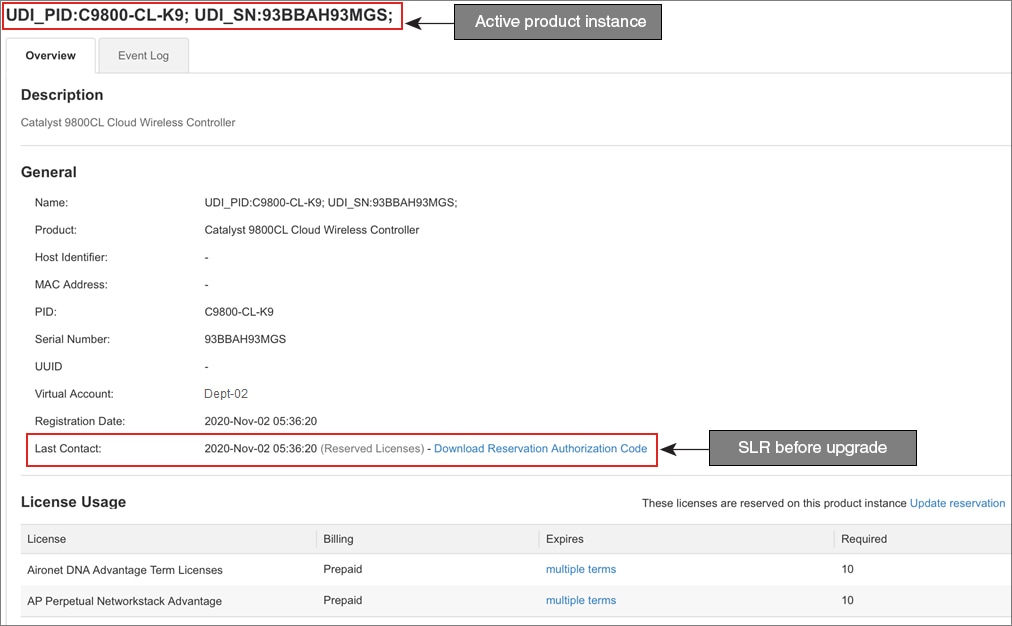

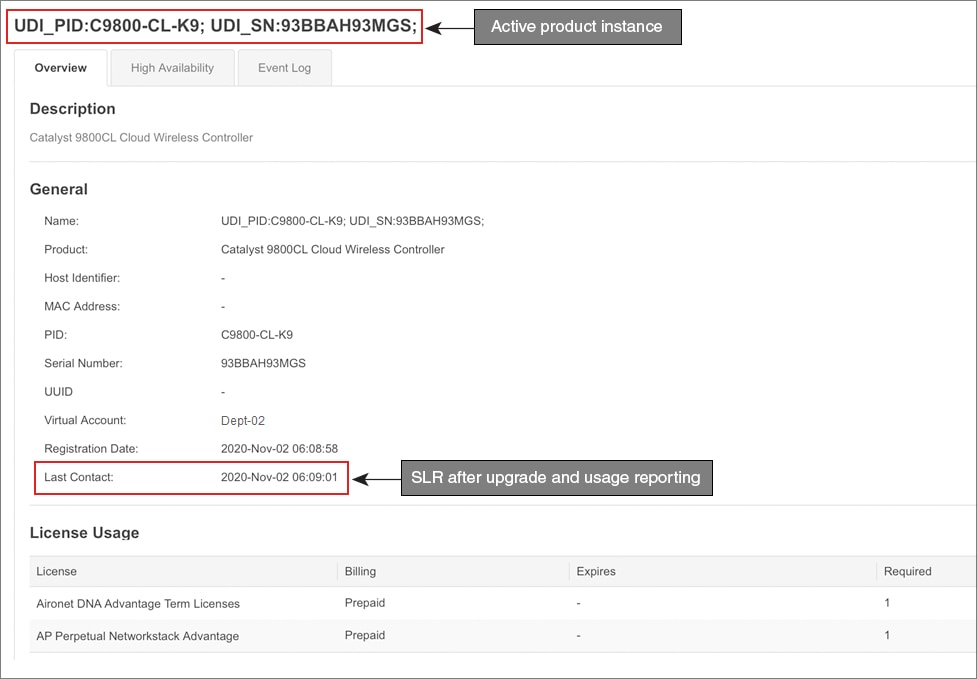

このシステムメッセージは、製品インスタンスが Cisco IOS XE Cupertino 17.7.1 以降のリリースを実行している Cisco Catalyst 9800-CL ワイヤレスコントローラである場合にのみ表示されます。詳細については、Cisco Catalyst 9800-CL ワイヤレスコントローラの RUM レポートと確認応答の要件を参照してください。

このシステムメッセージは、製品インスタンスで最初の ACK が使用可能になるまで、1 日 1 回表示されます。

----------------------------------------------------------------------------------------------------

----------------------------------------------------------------------------------------------------

Error Message %CAPWAPAC_TRACE_MSG-3-MAX_LICENSE_AP_LIMIT_REACHED: Chassis 1 R0/0:

wncmgrd: Ap MAC: [enet] is not allowed to join. Please start reporting licensing to Cisco to get the

ACK for resumption of usual operation.

説明:この製品インスタンスの ACK の期限は過ぎましたが、ACK はまだインストールされていません。[enet] は、Cisco Catalyst 9800-CL ワイヤレスコントローラに接続しようとしている AP の MAC アドレスですが、必要な

ACK がインストールされていないため許可されません。

このシステムメッセージは、製品インスタンスが Cisco IOS XE Cupertino 17.7.1 以降のリリースを実行している Cisco Catalyst 9800-CL ワイヤレスコントローラである場合にのみ表示されます。詳細については、Cisco Catalyst 9800-CL ワイヤレスコントローラの RUM レポートと確認応答の要件を参照してください。

----------------------------------------------------------------------------------------------------

----------------------------------------------------------------------------------------------------

フィードバック

フィードバック