強制認証コードに関する情報

強制認証コードの概要

Cisco Unified CME 8.5 では、強制承認コード (FAC) 機能を通じてコール アクセスとコール アカウンティングを管理できます。 FAC 機能は、特定の発信者が発信できる通話の種類を規制し、通話を発信する前に発信者に有効な認証コードを電話機に入力するよう強制します。 FAC を使用すると、非フリーダイヤル番号や長距離番号にダイヤルした発信者を追跡したり、会計や請求の目的で使用したりできます。

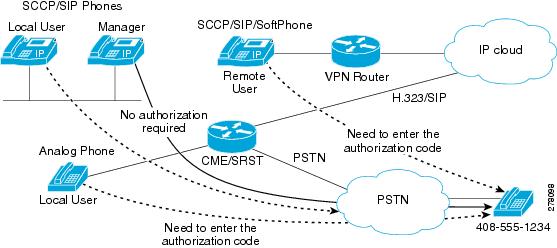

Cisco Unified CME および Cisco Voice Gateways では、デバイスとエンドポイントは異なる LPCOR(論理パーティション制限クラス)グループに論理的に分割されます。 たとえば、強制承認コードネットワークの概要 に示すように、IP 電話、アナログ電話、PSTN トランク、および IP (h323/SIP) トランクは、voice lpcor custom モードでは次のように 5 つの LPCOR グループに分割されます。

-

voice lpcor custom

-

グループ 10 マネージャー

-

グループ 11 ローカルユーザー

-

グループ 12 リモートユーザー

-

グループ 13 PSTN トランク

-

グループ 14 IP トランク

各グループに対して、ルーティング エンドポイントの LPCOR グループ ポリシーが拡張され、FAC によって制限される個々の LPCOR グループからの着信コールが定義されます。 宛先への LPCOR グループ コールは、有効な FAC が入力された場合にのみ受け入れられます。 ルーティングエンドポイントの FAC サービスは、LPCOR グループポリシーで定義された service fac を通じて有効になります。 詳細については、LPCOR グループで強制承認コード (FAC) を有効にする を参照してください。

PSTNTrunk LPCOR グループに適用可能なグループ ポリシー ルールは次のとおりです。

-

LocalUser グループまたは RemoteUser グループのいずれかから通話が開始される場合は、PSTNTrunk によって FAC が要求されます。

-

マネージャー グループからのすべての通話は、制限なく PSTNTrunk に終了できます。

-

IPTrunk または PSTNTrunk グループからの着信コールはすべて拒否され、PSTNTrunk グループで終了します。

LPCOR グループの設定および LPCOR グループをさまざまなデバイス タイプに関連付ける方法については、通話制限規制を参照してください。

FAC コールフロー

通話先に定義された LPCOR ポリシーに基づいて、着信通話には FAC が必要です。 認証が完了すると、成功または失敗のステータスと収集された FAC 番号が通話詳細レコード (CDR) に保存されます。

通話は、新しい組み込みアプリケーション認証パッケージによって処理されます。このパッケージは、最初に発信者にユーザー名(数字)を入力するためのユーザープロンプトを再生し、次にアプリケーションは発信者にパスワード(数字)を入力するためのパスワードプロンプトを再生します。 収集されたユーザー名とパスワードの数字は FAC に使用されます 承認パッケージのパラメータを定義する。

FAC 認証が成功すると、同じ宛先への発信コール設定が継続されます。 FAC 認証が失敗した場合、通話は次の宛先に転送されます。 次の宛先で FAC サービスが有効になっていて、その通話に対して有効な FAC ステータスが保存されていない場合は、その通話に対して FAC 操作が呼び出されます。

FAC ブロックが原因で失敗した通話は、LPCOR Q.850 切断原因コードで切断されます。 通話に対して FAC が呼び出されると、認証数字と認証ステータス情報が通話アクティブレコードまたは通話履歴レコードによって収集されます。 FAC 情報は、 show call active voice コマンドと show call history voice コマンドを通じて取得できます。

強制認証コード仕様

通話認証に使用する承認コードは、次の仕様に従う必要があります。

-

認証コードは数字 (0 ~ 9) の形式である必要があります。

-

次のいずれかの条件が発生した場合、数字収集操作を完了する必要があります。 -

最大桁数の数字が収集される

-

数字入力がタイムアウトする

-

終端数字が入力される

-

数字の収集が完了すると、AAA ログイン認証設定を使用して、外部 Radius サーバー、Cisco Unified CME、または Cisco Voice Gateway によって認証が行われます。 AAA ログイン認証方法の詳細については、「 認証の設定」を参照してください。

ローカルの Cisco Unified CME または Cisco Voice Gateway によって認証が行われる場合、収集された承認コード桁を認証するには、 username ac-code password 0 password コマンドが必要です。

FAC データは CDR および新しい AAA fac-digits および fac-status 属性を介して保存され、CDR STOP レコードでサポートされます。 この CDR STOP レコードは、ファイル アカウンティング、RADIUS または Syslog アカウンティングの目的に合わせてフォーマットされています。

通話種別ごとの FAC 要件

表 1 さまざまな種類の通話に対する FAC サポートを示します。

|

通話の種類 |

さまざまな通話における FAC の動作 |

|---|---|

|

基本通話 |

A が B に電話をかけます。B は A に FAC を入力するよう要求します。 A が有効な FAC を入力した場合にのみ、A は B にルーティングされます。 |

|

すべてのコールの転送、話中転送 |

A (FAC なし) が B に電話をかけると、A の通話は C に転送されます。

|

|

無応答時転送 |

A (FAC なし) が B に電話をかけ、A (FAC あり) が C に電話をかける場合: A が B に電話する:

A は C への無応答転送 (CFNA) です。

|

|

通話転送(ブラインド) |

B が C と A に電話をかけ、A が C に電話をかける場合、FAC が必要です。 例: A が B に電話します。B が電話に出ます。 B は C へのブラインド転送通話を開始します。A は FAC を入力するように求められます。 有効な FAC が A によって入力された場合にのみ、A は C にルーティングされます。 |

|

通話転送(相談) アラート状態で転送完了 |

|

|

接続状態で転送が完了します |

|

|

電話会議(ソフトウェア/アドホック) |

|

|

ミートミー会議 |

|

|

コールパークと取得 |

|

|

コールパークの復元 |

|

|

グループ ピックアップ |

|

|

単一番号リダイレクト(SNR) |

FAC は SNR コールではサポートされません。 |

|

サードパーティ通話コントロール(3pcc) |

FAC は、3 者間通話制御 (3pcc) 発信通話ではサポートされません。 |

|

パラレルハントグループ |

FAC はパラレル ハント グループではサポートされません。 |

|

ウィスパーインターコム |

FAC はウィスパー インターコム通話ではサポートされません。 |

フィードバック

フィードバック