Naslaggids voor Cisco VPN Technologies

Downloadopties

Inclusief taalgebruik

De documentatie van dit product is waar mogelijk geschreven met inclusief taalgebruik. Inclusief taalgebruik wordt in deze documentatie gedefinieerd als taal die geen discriminatie op basis van leeftijd, handicap, gender, etniciteit, seksuele oriëntatie, sociaaleconomische status of combinaties hiervan weerspiegelt. In deze documentatie kunnen uitzonderingen voorkomen vanwege bewoordingen die in de gebruikersinterfaces van de productsoftware zijn gecodeerd, die op het taalgebruik in de RFP-documentatie zijn gebaseerd of die worden gebruikt in een product van een externe partij waarnaar wordt verwezen. Lees meer over hoe Cisco gebruikmaakt van inclusief taalgebruik.

Over deze vertaling

Cisco heeft dit document vertaald via een combinatie van machine- en menselijke technologie om onze gebruikers wereldwijd ondersteuningscontent te bieden in hun eigen taal. Houd er rekening mee dat zelfs de beste machinevertaling niet net zo nauwkeurig is als die van een professionele vertaler. Cisco Systems, Inc. is niet aansprakelijk voor de nauwkeurigheid van deze vertalingen en raadt aan altijd het oorspronkelijke Engelstalige document (link) te raadplegen.

Inhoud

Inleiding

Dit document beschrijft alle Cisco-documentatie met betrekking tot Virtual Private Network (VPN)-technologieën in verschillende Cisco-producten.

Voorwaarden

Vereisten

Er zijn geen specifieke vereisten van toepassing op dit document.

Gebruikte componenten

Dit document is niet beperkt tot specifieke software- en hardware-versies.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

Dit artikel is een naslagwerk met algemene informatie, configuratie of documenten voor probleemoplossing met betrekking tot VPN-technologieën in Cisco Secure Firewall, Cisco Secure Client (inclusief AnyConnect) en Cisco IOS/IOS-XE. De documenten in deze lijst kunnen worden geraadpleegd voordat u Cisco TAC inschakelt.

Defensieve maatregelen tegen aanvallen op RAVPN-diensten

| Kenmerken/technologie | Verwante artikelen | Tags |

| Remote Access VPN | Configureer op geolocatie gebaseerde beleidsregels voor externe toegang tot VPN op Secure Firewall Threat Defense |  |

| Remote Access VPN | Aanbevelingen tegen wachtwoordspray-aanvallen gericht op VPN-services voor externe toegang in beveiligde firewall |  |

| Remote Access VPN | Configureer het toegangscontrolebeleid voor het controlevlak voor de beveiliging van de firewall tegen bedreigingen en ASA |  |

| ASA Remote Access VPN | Dreigingsdetectie configureren voor Remote Access VPN op Secure Firewall ASA |  |

| FTD Remote Access VPN | Dreigingsdetectie configureren voor VPN-services voor externe toegang op Secure Firewall Threat Defense |  |

| FTD Remote Access VPN | Dreigingsdetectie configureren voor VPN-services voor externe toegang in Apparaatbeheer voor veilige firewall |  |

Cisco Secure Firewall ASA-documentatie

Site-to-site VPN - Op beleid gebaseerde / Crypto-kaart

Site-to-site VPN - routegebaseerde / virtuele tunnelinterface (VTI)

| Kenmerken/technologie | Verwante artikelen | Tags |

| Site-to-site VPN (routegebaseerd) | ASA IPsec VTI-verbinding met Azure configureren |  |

| Site-to-site VPN (routegebaseerd) | ASA Virtual Tunnel Interfaces configureren in scenario met dubbele internetprovider |  |

| Site-to-site VPN (routegebaseerd) | Beleidsgebaseerde en routegebaseerde VPN configureren van ASA en FTD naar Microsoft Azure |  |

| Site-to-site VPN (routegebaseerd) | Gangbare problemen met L2L en IPsec VPN voor externe toegang troubleshooten |

|

| Site-to-site VPN (routegebaseerd) | Gebruik ASA IKEv2 Debugs voor Site-to-Site VPN met PSK's |  |

| Site-to-site VPN (routegebaseerd) | Op beleid gebaseerde Crypto-tunnel migreren naar op route gebaseerde Crypto-tunnel op ASA |  |

| Site-to-site VPN (routegebaseerd) | Route-based site-to-site VPN configureren tussen ASA en FTD met BGP als overlay |

|

Remote Access VPN (RAVPN)

Clientless SSL VPN

| Kenmerken/technologie | Verwante artikelen | Tags |

| Clientless SSL VPN | Release Notes voor de Cisco ASA Series, 9.17(x): Geen ondersteuning voor Clientless SSL VPN in 9.17(1) en hoger |  |

| Clientless SSL VPN | ASA Clientless Access met het gebruik van Citrix Receiver op mobiele apparaten Configuratie Voorbeeld |  |

| Clientless SSL VPN | ASA Clientless SSL VPN-verkeer via IPsec LAN-naar-LAN-tunnel Configuratie Voorbeeld |  |

| Clientless SSL VPN | ASA: Smart Tunnel met ASDM Configuration Voorbeeld |  |

| Clientless SSL VPN | Clientless SSL VPN (WebVPN) configureren op de ASA |  |

Public Key Infrastructure (PKI)

| Kenmerken/technologie | Verwante artikelen | Tags |

| PKI | Certificaten installeren en vernieuwen op ASA beheerd door ASDM |  |

| PKI | Certificaten installeren en vernieuwen op ASA beheerd door CLI |  |

| PKI | Certificaatinschrijving configureren met ACME-protocol op beveiligde firewall |  |

Diversen

| Kenmerken/technologie | Verwante artikelen | Tags |

| Diversen | Configuratievoorbeelden van QoS op Cisco ASA |  |

Documentatie van Cisco Secure Firewall Threat Defense (FTD)

Site-to-site VPN - Op beleid gebaseerde / Crypto-kaart

Site-to-site VPN - routegebaseerde / virtuele tunnelinterface (VTI)

Remote Access VPN (RAVPN)

Zero Trust Network Access (ZTNA)

| Kenmerken/technologie | Verwante artikelen | Tags |

| Zero Trust Access | Toegang zonder vertrouwen: Apparaatconfiguratiehandleiding van het Cisco Secure Firewall Management Center, 7.4 |  |

| Zero Trust Access | Implementatie van Zero Trust Remote Access configureren op een beveiligde firewall |  |

Public Key Infrastructure (PKI)

| Kenmerken/technologie | Verwante artikelen | Tags |

| PKI | Certificaat installeren en vernieuwen op FTD beheerd door FDM |  |

| PKI | Certificaten installeren en vernieuwen op FTD beheerd door FMC |  |

Documentatie voor Cisco Secure Client (inclusief AnyConnect)

Diversen

Cisco IOS/IOS-XE-documentatie

Site-to-site VPN - Op beleid gebaseerde / Crypto-kaart

| Kenmerken/technologie | Verwante artikelen | Tags |

| Site-to-site VPN (gebaseerd op beleid) | Beveiliging configureren voor VPN's met IPsec |  |

| Site-to-site VPN (gebaseerd op beleid) | Site-to-Site IKEv2-tunnel configureren tussen ASA en router |  |

| Site-to-site VPN (gebaseerd op beleid) | IKEv1/IKEv2 tussen Cisco IOS en StrongSwan Configuration Voorbeeld |  |

| Site-to-site VPN (gebaseerd op beleid) | Op Crypto-kaarten gebaseerde IPsec VPN-fundamentals - onderhandeling en configuratie |  |

| Site-to-site VPN (gebaseerd op beleid) | Begrijp Crypto ACL-tellers binnen op beleid gebaseerde VPN-tunnels |  |

Site-to-site VPN - routegebaseerde / virtuele tunnelinterface (VTI)

| Kenmerken/technologie | Verwante artikelen | Tags |

| Site-to-site VPN (routegebaseerd) | IPsec Virtual Tunnel Interface |  |

| Site-to-site VPN (routegebaseerd) | Een virtuele tunnelinterface met meerdere SA's configureren op een Cisco IOS XE-router |  |

| Site-to-site VPN (routegebaseerd) | IKEv2 VRF-bewuste SVTI configureren |  |

| Site-to-site VPN (routegebaseerd) | IPsec-redundantie configureren met HSRP voor IKEv2-routetunnel op Cisco-routers |  |

| Site-to-site VPN (routegebaseerd) | IKEv1 Route Based Site to Site VPN met behulp van IPV6 |  |

Dynamic Multipoint VPN (DMVPN)

Public Key Infrastructure (PKI)

Externe toegang tot FlexVPN

FlexVPN

Externe toegang tot SSL VPN

| Kenmerken/technologie | Verwante artikelen | Tags |

| Externe toegang tot SSL VPN | Cisco IOS SSL VPN-productdocumentatie |  |

| Externe toegang tot SSL VPN | AnyConnect VPN-telefoonverbinding met een Cisco IOS-routerconfiguratie Voorbeeld |  |

| Externe toegang tot SSL VPN | AnyConnect SSL VPN configureren voor ISR4k met lokale verificatie |  |

| Externe toegang tot SSL VPN | AnyConnect gebruiken om Basic SSL VPN voor Router Headend met CLI te configureren |  |

| Externe toegang tot SSL VPN | AnyConnect SSL VPN configureren op C8000v met lokale verificatie |  |

Group Encrypted Transport VPN (GETVPN)

| Kenmerken/technologie | Verwante artikelen | Tags |

| GETVPN | Gecodeerde productdocumentatie voor transport-VPN |  |

| GETVPN | GETVPN KEK Rekey Gedragsverandering |  |

| GETVPN | Ontwerp- en implementatiehandleiding voor Group Encrypted Transport VPN (GETVPN) |  |

| GETVPN | Beveiligings- en VPN-configuratiehandleiding, Cisco IOS XE 17.x |  |

| GETVPN | Gids voor GETVPN-probleemoplossing |  |

Internet Exchange-sleutel (IKE) / IPsec

| Kenmerken/technologie | Verwante artikelen | Tags |

| IKE / IPsec | IKEv2 met TrustSec SGT Inline Tagging en SGT-Aware Zone-Based Firewall Configuration Voorbeeld |  |

| IKE / IPsec | IOS IKEv1/IKEv2 Selectieregels voor sleutelhangers en profielen - Handleiding voor probleemoplossing |  |

| IKE / IPsec | IOS IPSec en IKE Debugs - IKEv1 Hoofdmodus Problemen oplossen |  |

| IKE / IPsec | Problemen met IOS IKEv2-debugs oplossen voor site-to-site VPN met PSK's |  |

| IKE / IPsec | Problemen met de controle van de IPsec anti-replay oplossen |  |

| IKE / IPsec | Inzicht in het IPsec IKEv1-protocol |  |

| IKE / IPsec | IPsec %RECVD_PKT_INV_SPI-fouten en ongeldige SPI-herstelfunctie-informatie controleren |  |

| IKE / IPsec | Site-to-site VPN-tips voor probleemoplossing |  |

Diversen

| Kenmerken/technologie | Verwante artikelen | Tags |

| Diversen | Ondersteuning voor Cisco IOS en IOS-XE Next Generation Encryption |  |

| Diversen | Problemen met %CERM-4-TX_BW_LIMIT oplossen Fouten op ISR Router Platforms |  |

| Diversen | Problemen oplossen met IGP-flaps, pakketverlies of tunnelstuiteren in een VPN-tunnel met EEM- en IP-SLA's |  |

| Diversen | Begrijp GRE Tunnel Keepalives |  |

Cisco Tools

| werktuig | Link naar de tool | Tags |

| Cisco Packet Capture | Packet Capture Config Generator and Analyzer |  |

| Prestatieschatter | Cisco Secure Firewall Performance Estimator (RA-VPN) |  |

| Cisco RADKit | Cisco Remote Automation Development Kit (RADKit) |  |

Cisco Press

| Beschrijving | Verwante artikelen | Tags |

| Cisco Press | CCNP Security Virtual Private Networks SVPN 300-730 Officiële CERT-gids |

|

| Cisco Press | IKEv2 IPsec Virtual Private Networks: IKEv2, IPsec VPN's en FlexVPN begrijpen en implementeren |

|

| Cisco Press | Geïntegreerde beveiligingstechnologieën en -oplossingen - Deel I |

|

| Cisco Press | Geïntegreerde beveiligingstechnologieën en -oplossingen - Deel II |  |

| Cisco Press | CCNP en CCIE Security Core SCOR 350-701 Officiële Cert Guide, 2e editie |  |

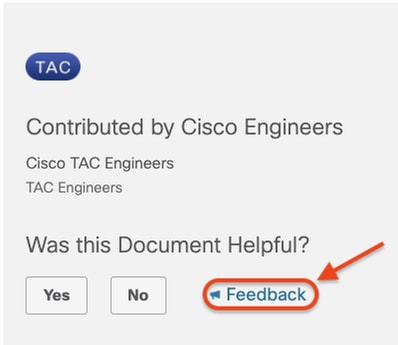

Hoe feedback of suggesties voor artikelen te geven

Ga verder zoals beschreven naast Feedback geven of artikelsuggesties voor deze handleiding.

Stap 1. Ga naar de rechterbovenhoek van dit document en klik op de knop Feedback:

Stap 2. Zodra het nieuwe venster wordt weergegeven, geeft u ons uw feedback/artikelsuggestie, naam en e-mailadres en klikt u op Indienen.

Opmerking: Alleen Cisco-links moeten worden voorgesteld voor hun toevoeging aan de Cisco VPN Technologies Reference Guide.

Gerelateerde informatie

- Neem voor meer hulp contact op met het Technical Assistance Centre (TAC). Een geldig supportcontract is vereist: Cisco Worldwide Support Contacts.

- Cisco Support & Downloads: Cisco Technical Support & Downloads

- Mis het niet! Duik in de spannende wereld van de Cisco Secure Firewall Reference Guide

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

2.0 |

10-Apr-2025

|

Sectie toegevoegd "Defensieve maatregelen tegen aanvallen op RAVPN-diensten". |

1.0 |

19-Jan-2024

|

Eerste vrijgave |

Bijgedragen door Cisco-engineers

- Cisco TAC EngineersCisco TAC

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback