トラフィック復号の説明

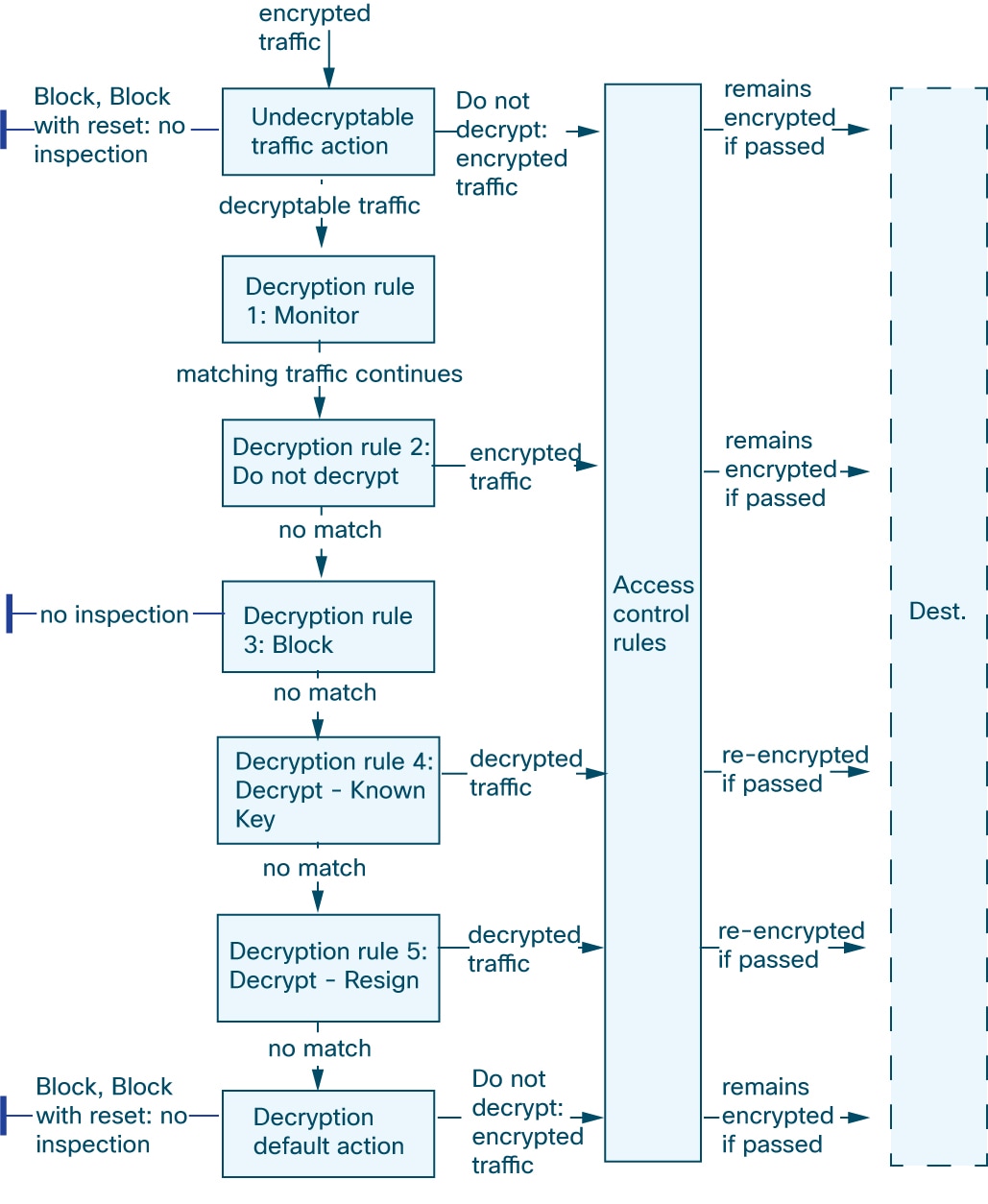

インターネット上のほとんどのトラフィックは暗号化されており、ほとんどの場合、復号しないことを選択できます。暗号化されたトラフィックから一部の情報を収集することができ、必要に応じてネットワークからその情報をブロックすることもできます。

選択できるタイプは、次のとおりです。

-

トラフィックを復号し、完全な一連の詳細検査の対象とします。

-

[高度なマルウェア防御(Advanced Malware Protection)]

-

セキュリティ インテリジェンス

-

Threat Intelligence Director

-

アプリケーション ディテクタ

-

URL およびカテゴリのフィルタリング

-

-

トラフィックを暗号化したままにしてアクセス制御をセットアップし、decryption policyに検索させ、ブロックできるようにします。

-

古いプロトコルバージョン(セキュアソケットレイヤなど)

-

セキュアでない暗号スイート

-

リスクが高く、ビジネスとの関連性が低いアプリケーション

-

信頼できない発行元識別名

-

アクセス コントロール ポリシー

アクセス コントロール ポリシーは、decryption policy を含む、サブポリシーとその他の設定を呼び出すメイン設定です。アクセスコントロールと decryption policy を関連付けると、システムでは、この decryption policy を使用して暗号化セッションを処理し、その後でそれらのセッションをアクセスコントロールルールで評価します。TLS/SSL インスペクションを設定していない場合、またはデバイスで SSL インスペクションをサポートしていない場合は、アクセス コントロール ルールですべての暗号化トラフィックが処理されます。

TLS/SSL インスペクションの設定で暗号化トラフィックの通過が許可されている場合、アクセスコントロールルールによっても暗号化トラフィックが処理されます。ただし、一部のアクセス コントロール ルールの条件では暗号化されていないトラフィックを必要とするため、暗号化されたトラフィックに一致するルール数が少なくなる場合があります。またデフォルトでは、システムは暗号化ペイロードの侵入およびファイル インスペクションを無効にしています。これにより、侵入およびファイル インスペクションが設定されたアクセス コントロール ルールに暗号化接続が一致したときの誤検出が減少し、パフォーマンスが向上します。

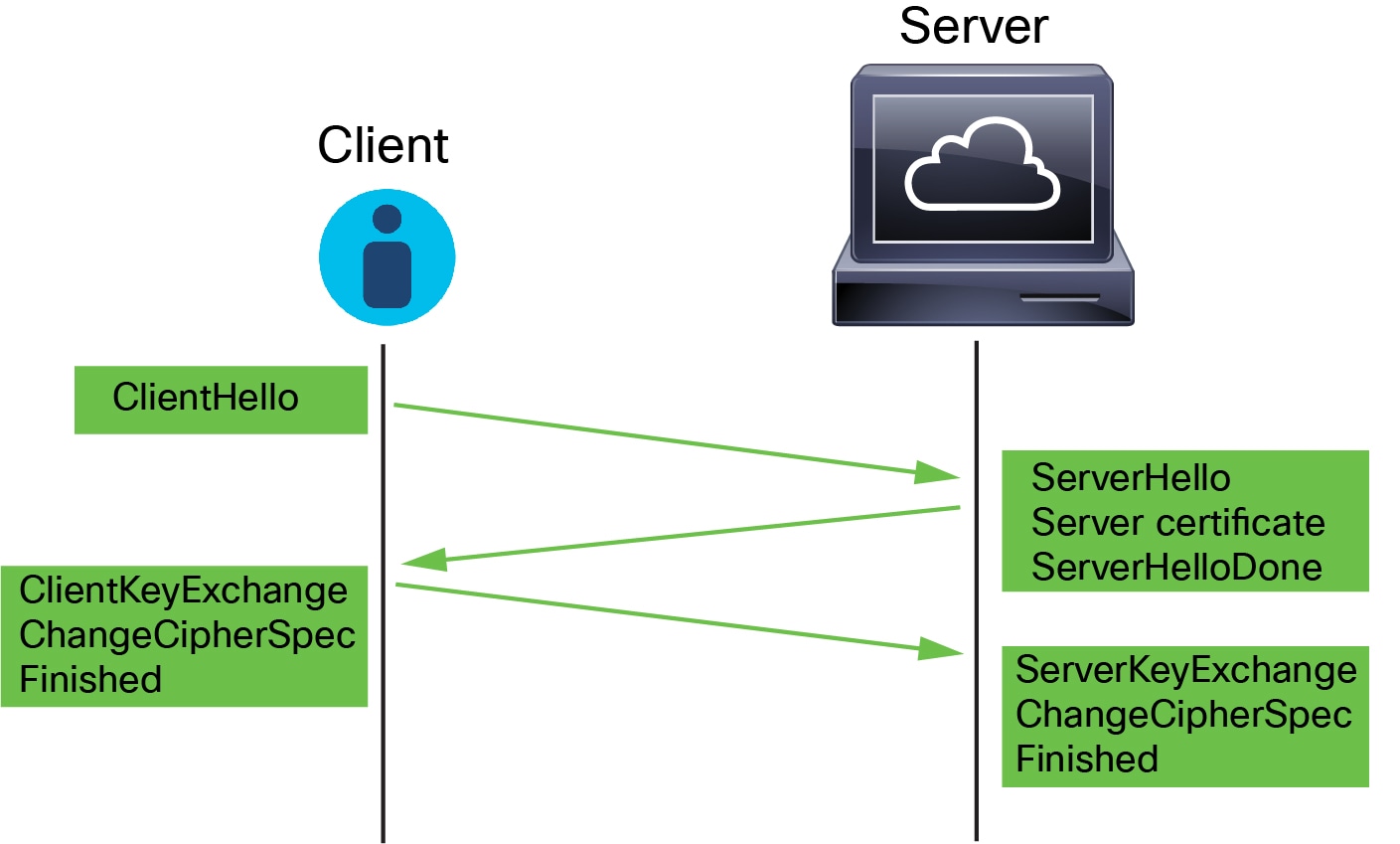

復号するプロトコル中

復号するプロトコルは次のとおりです。

-

1.3 までの TLS バージョン(Snort 3 が有効な場合)

-

DNS over HTTPS

-

DNS over TLS(RFC 7858)

-

FTPS、SMTPS、IMAPS、POP3S

注記

Decryption rulesには、パフォーマンスに影響を及ぼす可能性があるオーバーヘッドの処理が必要です。トラフィックの復号を決定する前に、トラフィックを復号する場合としない場合 を参照してください。

管理対象デバイスで Snort 3 が有効になっていれば、システムは TLS 1.3 トラフィックの復号をサポートします。decryption policyの詳細オプションで TLS 1.3 の復号を有効にすることができます。詳細については、復号ポリシー 詳細オプションを参照してください。

Firepower システムは相互認証をサポートしていません。つまり、クライアント証明書を Secure Firewall Management Center にアップロードして、[復号-再署名(Decrypt - Resign)] アクションまたは [復号-既知のキー(Decrypt - Known Key)] decryption rule アクションに使用することはできません。

FlexConfig を使用して TCP 最大セグメントサイズ(MSS)の値を設定すると、観測される MSS が設定よりも小さくなる可能性があります。詳細については、「About the TCP MSS」を参照してください。

フィードバック

フィードバック