復号ポリシーについて

A decryption policyにより、ネットワーク上の暗号化トラフィックの処理方法が決まります。1 つ以上のdecryption policiesを設定し、a decryption policyをアクセス コントロール ポリシーに関連付けてから、そのアクセス コントロール ポリシーを管理対象デバイスに展開できます。デバイスで TCP ハンドシェイクが検出されると、アクセス コントロール ポリシーは最初にトラフィックを処理して検査します。次に TCP 接続上で TLS/SSL 暗号化セッションが識別された場合は、decryption policyが引き継いで暗号化トラフィックの処理および復号が実行されます。

ウィザードを使用した復号ポリシーの作成

ウィザードを使用して、次のタイプの復号ポリシーを作成できます。

-

アウトバウンド保護([復号 - 最署名(Decrypt - Resign)] ルールアクション)。トラフィックがこのルールに一致した場合、システムは CA 証明書を使用してサーバー証明書を再署名してから、中間者(man-in-the-middle)として機能します。

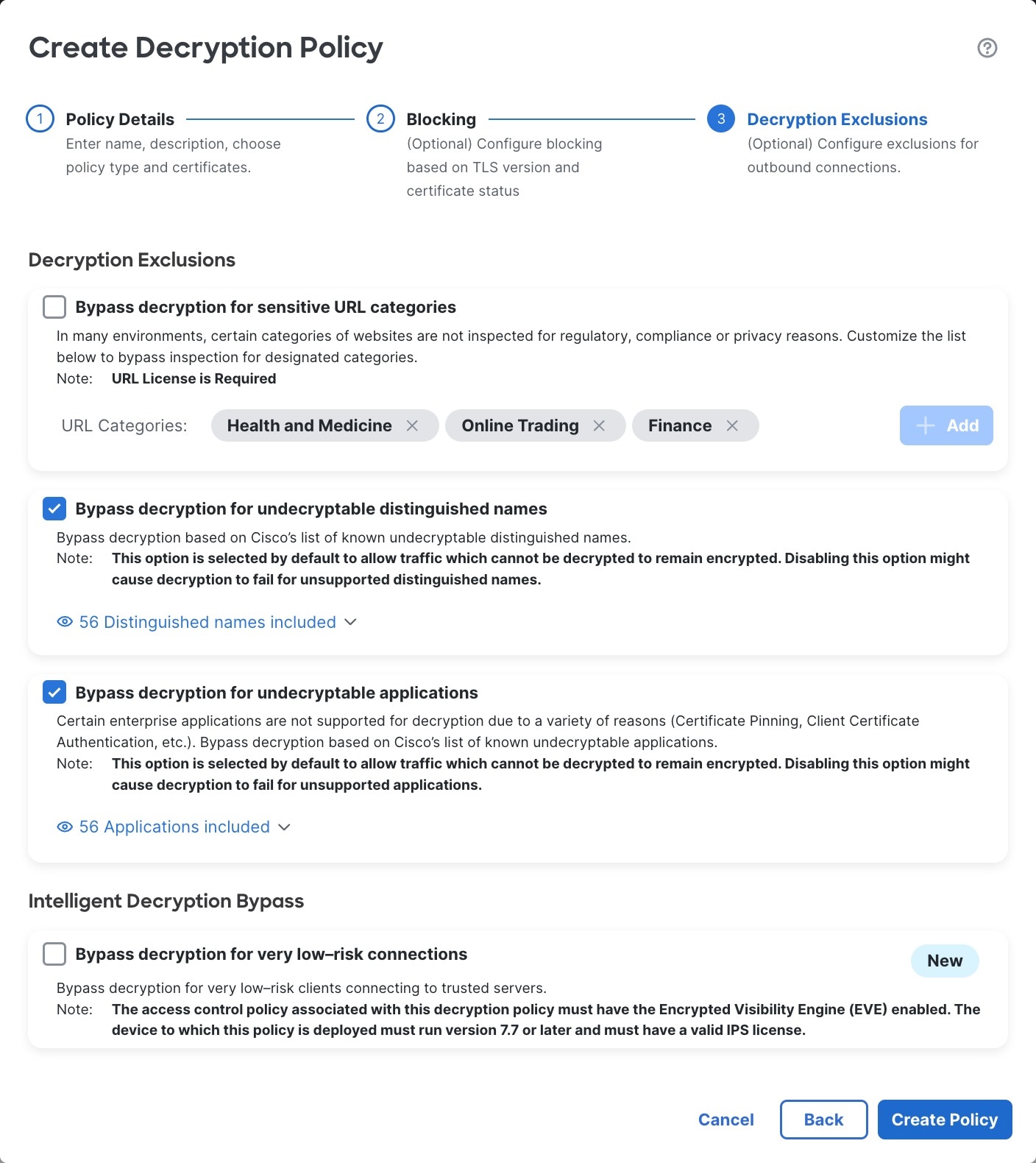

[復号しない(Do Not Decrypt)] アクションを含む 3 つのルールがポリシーに同時に追加されるため、後で行う手間が省けます。これらのルールは、ポリシーを作成するときに設定する復号の除外項目に対応します(たとえば、証明書のピン留めを使用することが知られているアプリケーションの復号をバイパスするよう選択することができます)。

詳細については、「アウトバウンド接続保護を使用した復号ポリシーの作成」を参照してください。

-

インバウンド保護([復号 - 既知のキー(Decrypt - Known Key )] ルールアクション)。1 つまたは複数のサーバー証明書と秘密キーペアをアクションに関連付けることができます。トラフィックがルールに一致して、トラフィックの暗号化に使用された証明書とアクションに関連付けられた証明書が一致した場合、システムは適切な秘密キーを使用してセッションの暗号化と復号キーを取得します。

[復号しない(Do Not Decrypt)] アクションを含む 3 つのルールがポリシーに同時に追加されますが、これらのルールはデフォルトで無効になっています。これらのルールは、ポリシーを作成するときに設定する復号の除外項目に対応します(たとえば、証明書のピン留めを使用することが知られているアプリケーションの復号をバイパスするよう選択することができます)。

詳細については、「アウトバウンド接続保護を使用した復号ポリシー の作成」を参照してください。

-

その他の復号ルールアクション(ブロッキングやモニタリングなど)。

詳細については、「他のルールアクションを使用した 復号ポリシー の作成」を参照してください。

ウィザードは、指定した証明書ごとに個別のルールを自動的に作成します。たとえば、インバウンド保護ルールでは、財務部門の内部ネットワークに向かうトラフィックに 1 つの証明書を指定し、エンジニアリング部門のネットワークに向かうトラフィックには別の証明書を指定することがあります。

ウィザードは、次のように、アウトバウンドおよびインバウンド保護ポリシーの追加ルールを作成します。

-

アウトバウンド保護([復号 - 再署名(Decrypt - Resign)] ルールアクション):ウィザードは、ウィザードで指定した例外に一致するトラフィックの [復号しない(Do Not Decrypt)] ルールを作成します。たとえば、復号できないアプリケーション(通常は証明書のピン留めを使用しているアプリケーション)からのトラフィックを復号しないように選択できます。

トラフィックが最小限の処理でファイアウォールを通過するように [復号しない(Do Not Decrypt)] ルールが復号ポリシーの最初に配置されます。

-

インバウンド保護([復号 - 既知のキー(Decrypt - Known Key )] ルールアクション):ウィザードでは例外を選択できませんが、[復号しない(Do Not Decrypt)] ルールがポリシーに追加され、無効になります。これにより、必要に応じて後でこれらの例外を有効にすることができます。

[復号しない(Do Not Decrypt)] ポリシーの例

以下は、[復号しない(Do Not Decrypt)] ルールアクションを使用した復号ポリシーの例です。

![[復号しない(Do Not Decrypt)] ルールアクションでは、トラフィックは復号されることなくファイアウォールを通過します。アクセス コントロール ポリシーにより、トラフィックの検査の有無が決定されます。](/c/dam/en/us/td/i/400001-500000/460001-470000/465001-466000/465003.jpg)

最も単純なdecryption policyでは、次の図に示されているように、展開先のデバイスは単一のデフォルトアクションで暗号化トラフィックを処理するように指示されます。デフォルト アクションの設定では、それ以上のインスペクションなしで復号可能トラフィックをブロックするか、復号されていない復号可能トラフィックをアクセス コントロールで検査するように指定できます。システムは、暗号化されたトラフィックを許可するか、またはブロックできます。デバイスは復号できないトラフィックを検出すると、トラフィックをそれ以上のインスペクションなしでブロックするか、あるいは復号しないままにして、アクセス コントロールによる検査を行います。

開始するには、の作成復号ポリシー を参照してください。

![復号ポリシーは、[復号 - 再署名(Decrypt - Resign)] ルールを使用したアウトバウンドサーバー、または [復号 - 既知のキー(Decrypt - Known Key)] ルールを使用したインバウンドサーバーに対応できます。証明書とネットワーク/ポート(存在する場合)の組み合わせごとに 1 つの復号ルールが作成されます。](/c/dam/en/us/td/i/400001-500000/460001-470000/466001-467000/466941.jpg)

![復号ポリシーは、[復号 - 再署名(Decrypt - Resign)] ルールを使用したアウトバウンドサーバー、または [復号 - 既知のキー(Decrypt - Known Key)] ルールを使用したインバウンドサーバーに対応できます。証明書とネットワーク/ポート(存在する場合)の組み合わせごとに 1 つの復号ルールが作成されます。](/c/dam/en/us/td/i/400001-500000/480001-490000/487001-488000/487403.jpg)

![復号ポリシーは、[復号 - 再署名(Decrypt - Resign)] ルールを使用したアウトバウンドサーバー、または [復号 - 既知のキー(Decrypt - Known Key)] ルールを使用したインバウンドサーバーに対応できます。](/c/dam/en/us/td/i/400001-500000/460001-470000/466001-467000/466944.jpg)

![このサンプル復号ポリシーには、選択したネットワークとポートに一致するトラフィックに適用される 1 つの [復号 - 再署名(Decrypt - Resign)] ルールがあります。このルールでは、トラフィックを復号した後、指定した内部証明書オブジェクトで署名して再暗号化します。復号から除外するように指定したトラフィックに [復号しない(Do Not Decrypt)] ルールが追加されます。](/c/dam/en/us/td/i/400001-500000/480001-490000/487001-488000/487536.jpg)

![証明書署名要求から内部 CA をインストールするには、内部 CA の名前の横にある [編集(Edit)] をクリックします。](/c/dam/en/us/td/i/400001-500000/480001-490000/487001-488000/487531.jpg)

フィードバック

フィードバック