デバイス管理について

Firewall Management Center を使用してデバイスを管理します。

Firewall Management Center およびデバイス管理について

Firewall Management Center がデバイスを管理するときは、デバイスとの間に、双方向の SSL 暗号化通信チャネルをセットアップします。Firewall Management Center はこのチャネルを使用して、そのデバイスへのネットワーク トラフィックの分析および管理の方法に関する情報をそのデバイスに送信します。そのデバイスはトラフィックを評価すると、イベントを生成し、同じチャネルを使用してそれらのイベントを Firewall Management Center に送信します。

Firewall Management Center を使用してデバイスを管理すると、以下の利点があります。

-

すべてのデバイスのポリシーを一箇所から設定できるため、設定の変更が容易になります。

-

さまざまなタイプのソフトウェア アップデートをデバイスにインストールできます。

-

正常性ポリシーを管理対象デバイスに適用して、Firewall Management Center からデバイスのヘルス ステータスをモニターできます。

(注) |

Security Cloud Control 管理対象デバイスがあり、オンプレミス Firewall Management Center を分析のみに使用している場合、オンプレミス Firewall Management Center はポリシーの設定またはアップグレードをサポートしません。デバイス設定およびその他のサポートされていない機能に関連するこのガイドの章と手順は、プライマリマネージャが Security Cloud Control のデバイスには適用されません。 |

Firewall Management Center は、侵入イベント、ネットワーク検出情報、およびデバイスのパフォーマンス データを集約して相互に関連付けます。そのため、ユーザはデバイスが相互の関連でレポートする情報をモニタして、ネットワーク上で行われている全体的なアクティビティを評価することができます。

Firewall Management Center を使用することで、デバイス動作のほぼすべての側面を管理できます。

(注) |

Firewall Management Center は、http://www.cisco.com/c/en/us/support/security/defense-center/products-device-support-tables-list.html で入手可能な互換性マトリックスで指定されている特定の以前のリリースを実行しているデバイスを管理できますが、これらの以前のリリースのデバイスでは、最新バージョンの Firewall Threat Defense ソフトウェアが必要な新しい機能は利用できません。一部の Firewall Management Center 機能は、以前のバージョンで使用できる場合があります。 |

Secure Firewall Management Center で管理できるデバイス

Firewall Threat Defense デバイスを管理するための集中管理ポイントとして Secure Firewall Management Center を使用できます。

デバイスを管理する際の情報は、SSL で暗号化されたセキュアな TLS-1.3 暗号化通信チャネルを介して、Firewall Management Center とデバイスの間で送信されます。セキュリティ上の理由から、サイト間 VPN などの追加の暗号化トンネル経由でこのトラフィックを実行する必要はありません。たとえば、VPN がダウンすると、管理接続が失われるため、シンプルな管理パスをお勧めします。

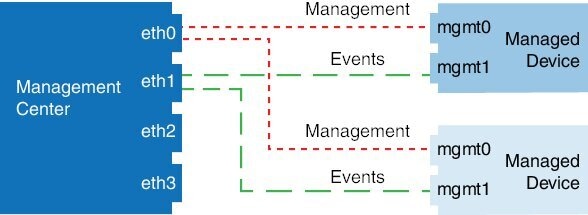

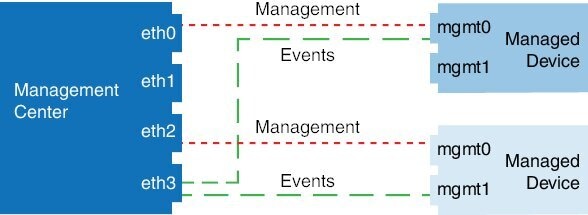

次の図に、Firewall Management Center と管理対象デバイスの間で送信される情報を示します。アプライアンス間で送信されるイベントとポリシーのタイプは、デバイス タイプに基づくことに注意してください。

管理接続について

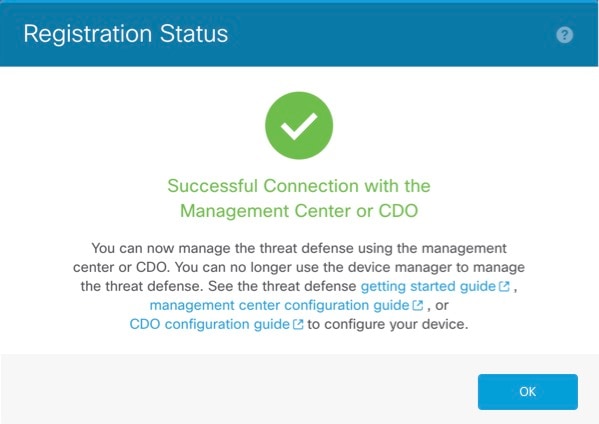

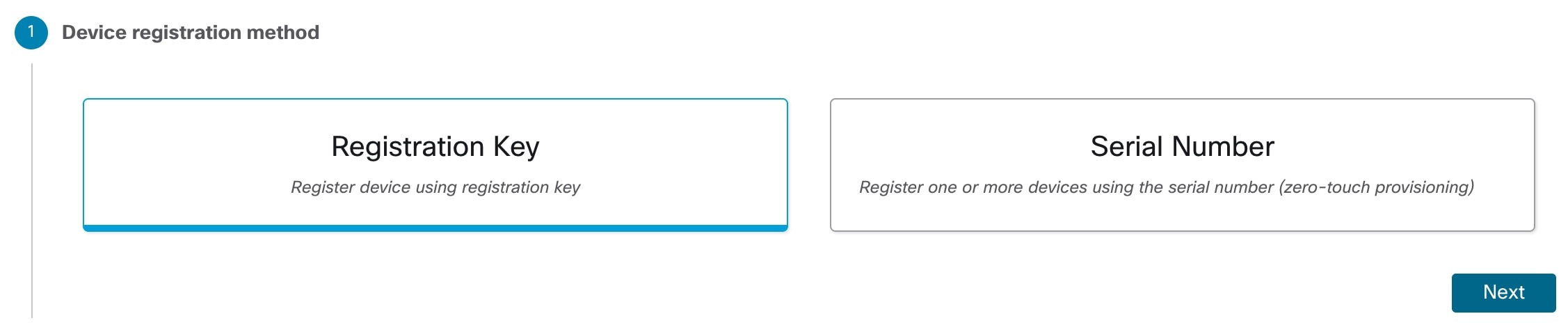

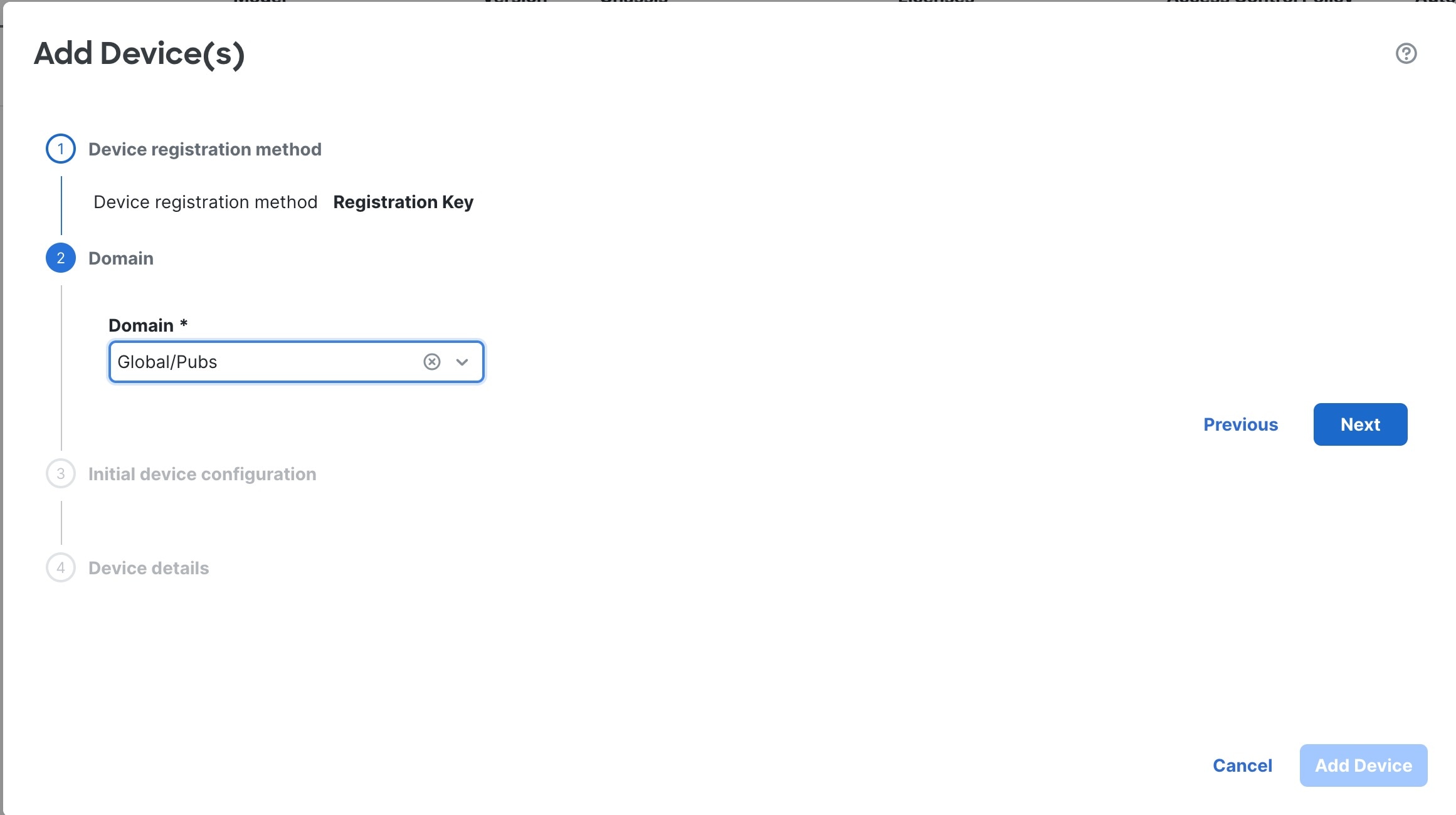

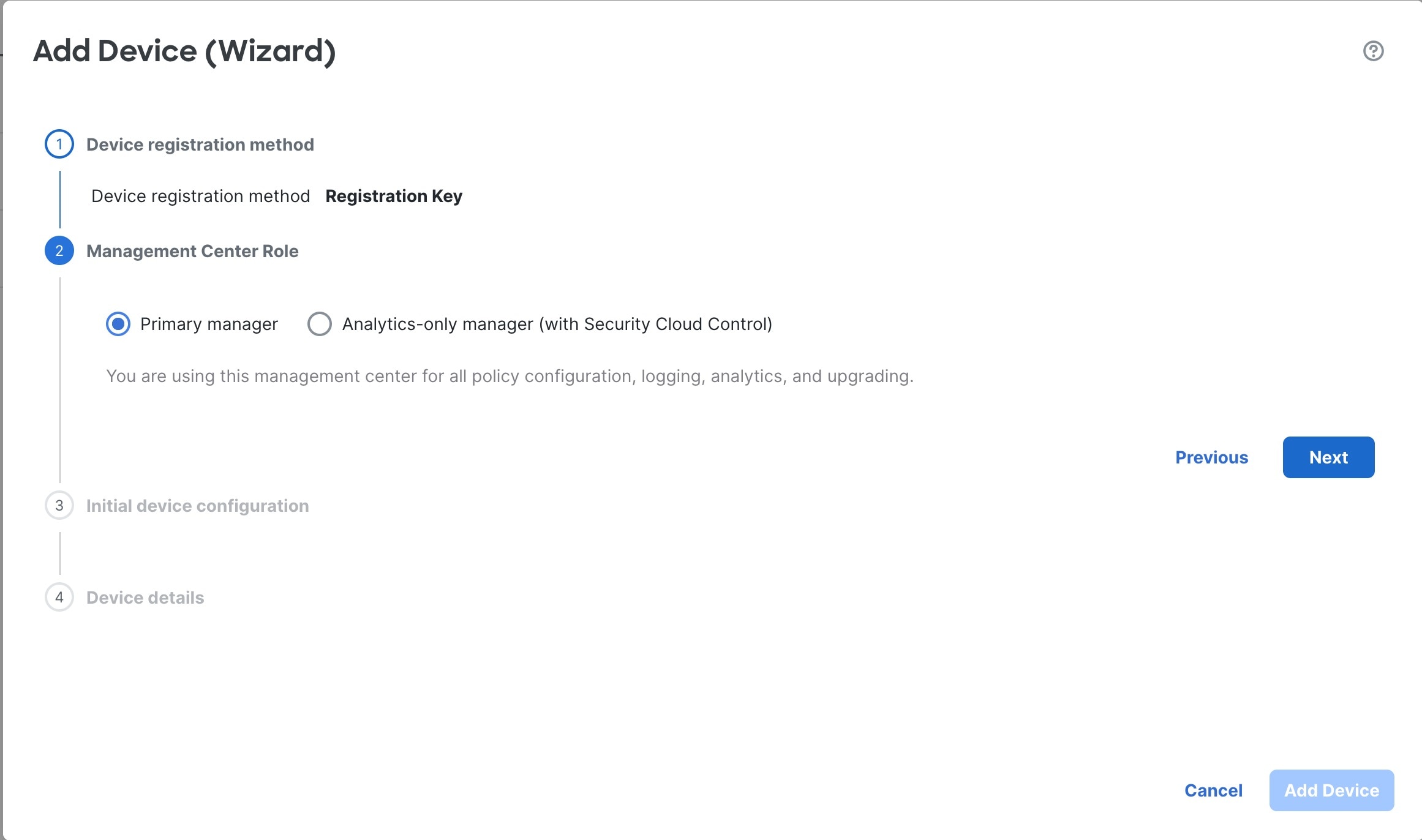

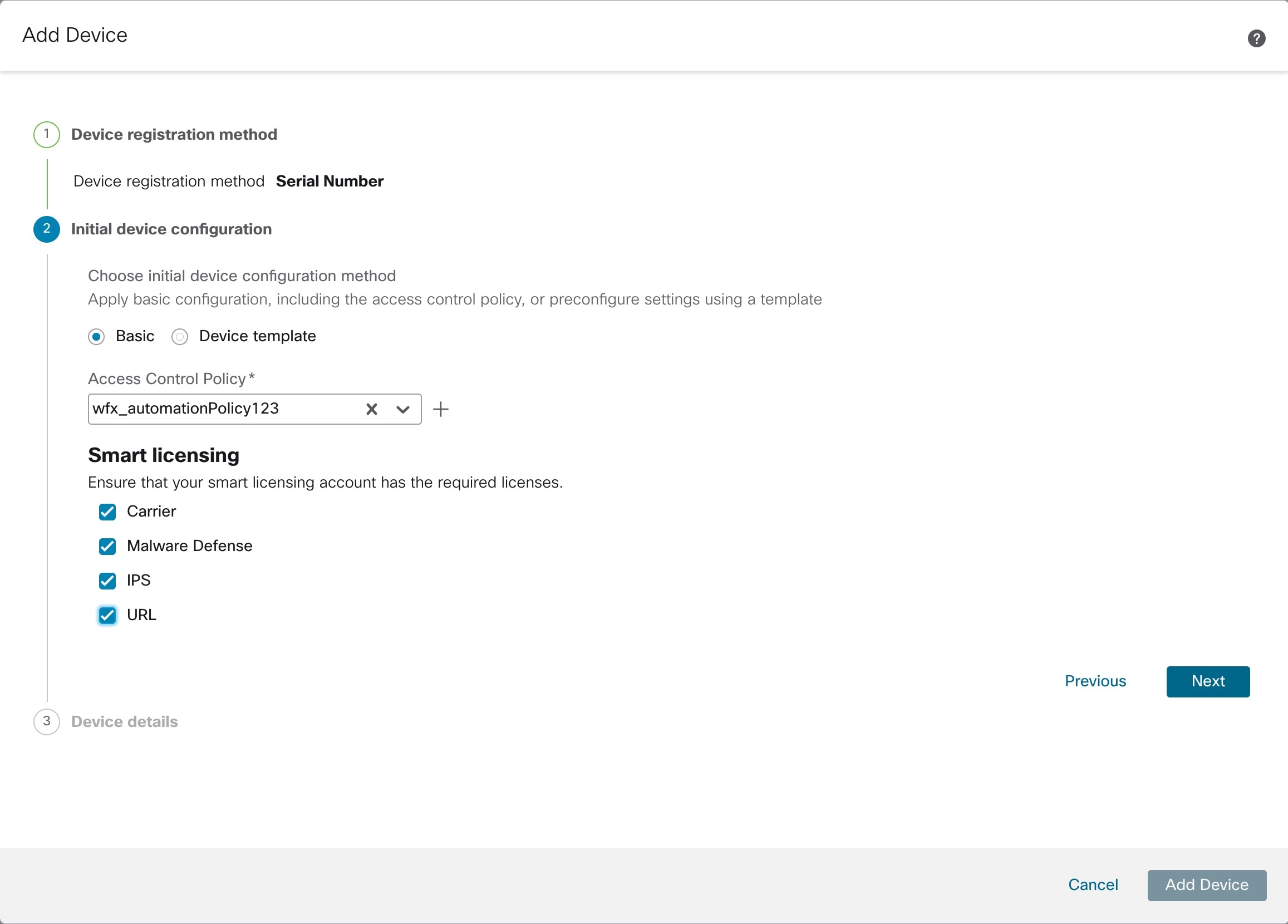

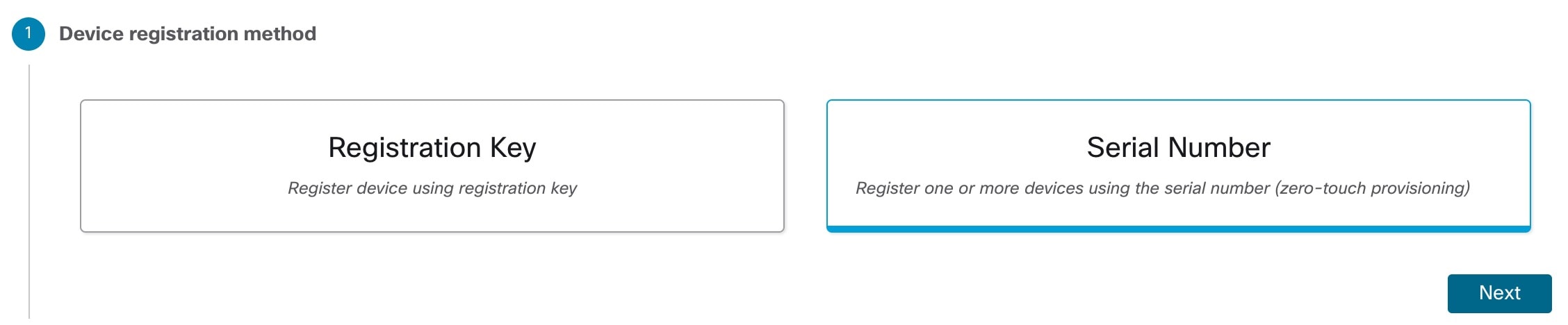

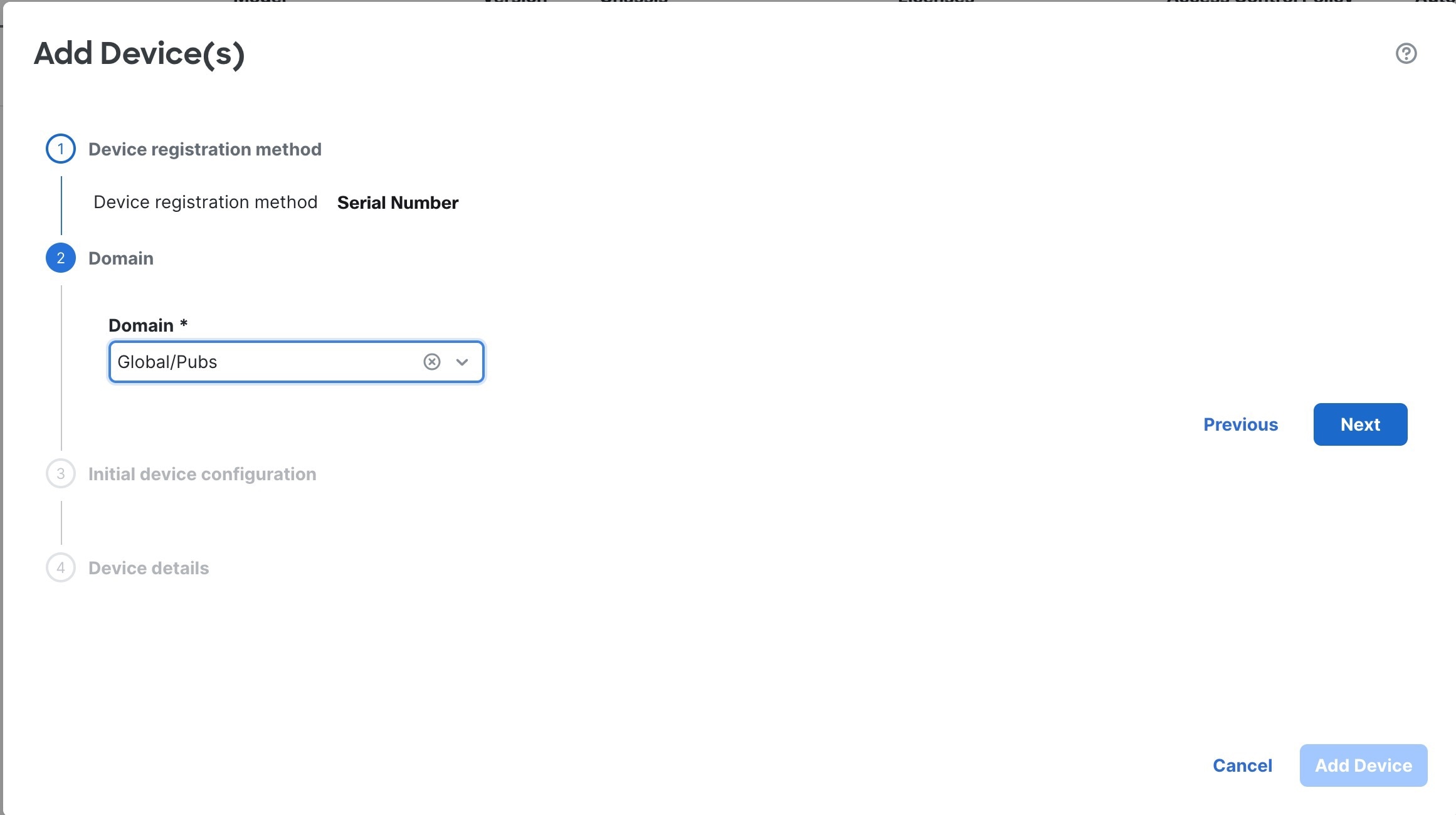

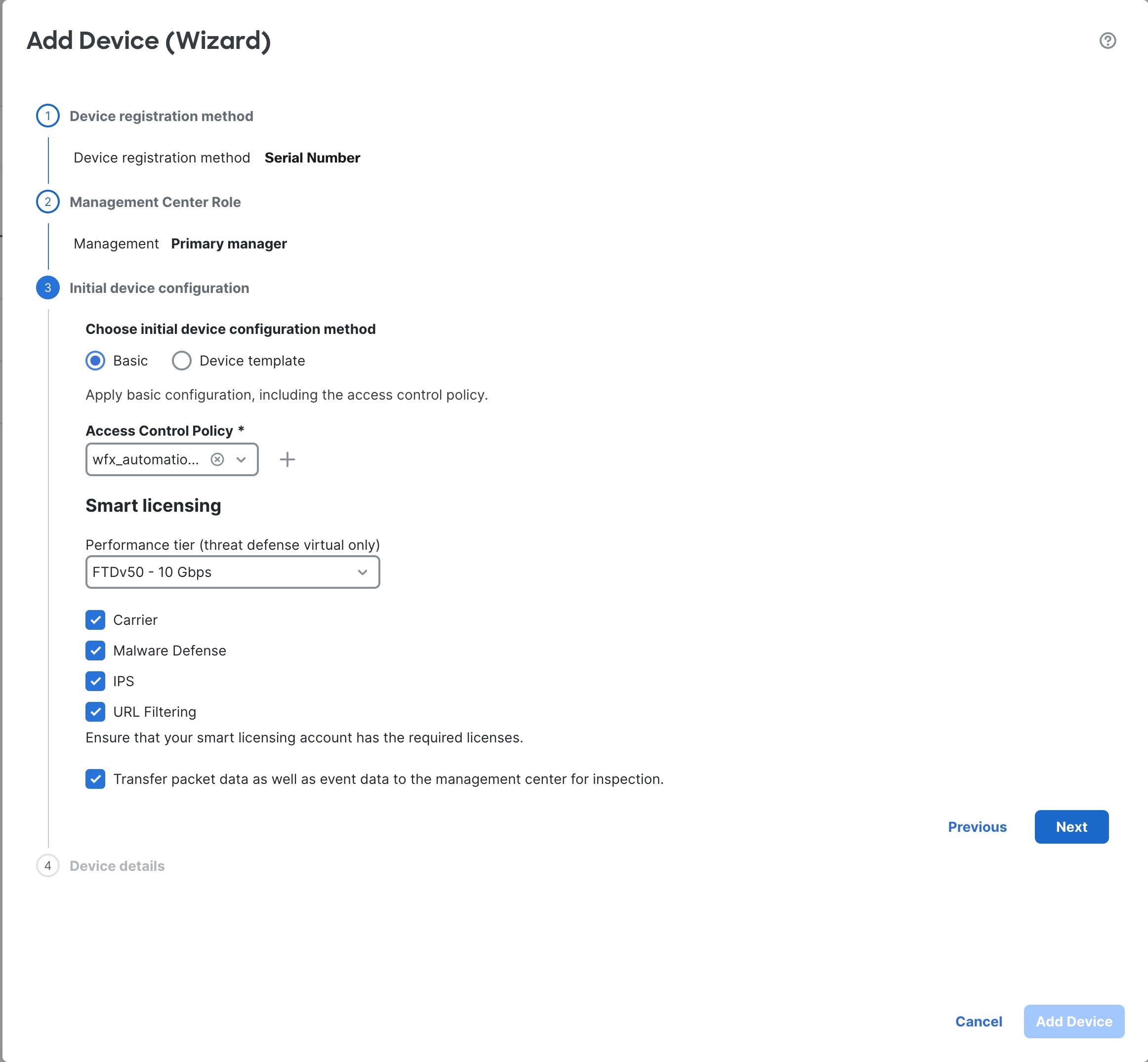

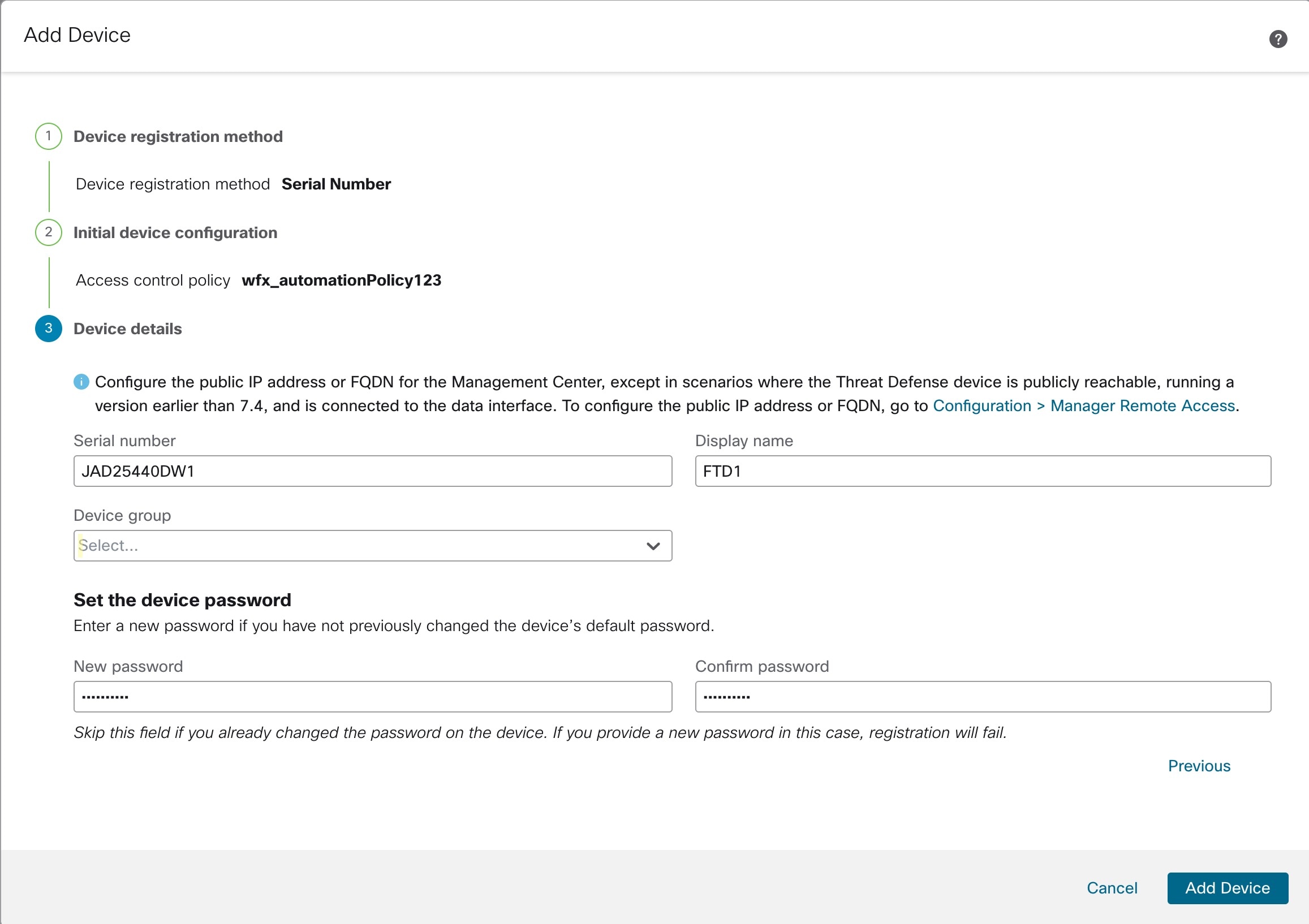

Firewall Management Center 情報を使用してデバイスを設定し、デバイスを Firewall Management Center に追加した後に、デバイスまたは Firewall Management Center のいずれかで管理接続を確立できます。初期設定に応じて、以下のようになります。

-

デバイスまたは Firewall Management Center のいずれかから開始できる。

-

デバイスのみが開始できる。

-

Firewall Management Center のみが開始できる。

初期化は常に Firewall Management Center の eth0 またはデバイスの最も番号が小さい管理インターフェイスから始まります。接続が確立されていない場合は、追加の管理インターフェースが試行されます。Firewall Management Center の複数の管理インターフェイスにより、個別のネットワークに接続したり、管理トラフィックとイベントトラフィックを分離したりできます。ただし、イニシエータは、ルーティングテーブルに基づいて最適なインターフェイスを選択しません。

管理接続が安定しており、過度なパケット損失がなく、少なくとも 5 Mbps のスループットがあることを確認します。デフォルトでは、管理接続は TCP ポート 8305 を使用します(このポートは設定可能です)。デバイスと Firewall Management Center の間に別の Firewall Threat Defense を配置する場合は、管理の中断を防ぐために、プレフィルタポリシーを適用して管理トラフィックをディープインスペクションから除外してください。

(注) |

管理接続は、それ自身とデバイスの間の安全な TLS-1.3 暗号化通信チャネルです。セキュリティ上の理由から、サイト間 VPN などの追加の暗号化トンネル経由でこのトラフィックを実行する必要はありません。たとえば、VPN がダウンすると、管理接続が失われるため、シンプルな管理パスをお勧めします。 |

ポリシーとイベント以外の機能

Firewall Management Center では、ポリシーをデバイスに展開したり、デバイスからイベントを受信するだけでなく、以下のデバイス関連のタスクも実行できます。

デバイスのバックアップ

FTD CLI から物理的な管理対象デバイスをバックアップすることはできません。設定データと統合ファイル(任意)をバックアップするには、デバイスを管理している Firewall Management Center を使用してデバイスのバックアップを実行します。

イベントデータをバックアップするには、デバイスを管理している Firewall Management Center のバックアップを実行します。

デバイスの更新

シスコは適宜、Firepower システムの更新プログラムをリリースしています。これらのアップデートには以下が含まれます。

-

侵入ルールの更新(新しいルールや更新された侵入ルールが含まれる場合があります)

-

脆弱性データベース(VDB)の更新

-

地理位置情報の更新

-

ソフトウェア パッチおよびアップデート

Firewall Management Center を使用して、管理対象デバイスに更新プログラムをインストールできます。

デバイス管理インターフェイスについて

各デバイスには Firewall Management Center と通信するための専用の管理インターフェイスが 1 つ含まれています。必要に応じて、専用の管理インターフェイスではなく、管理用のデータインターフェイスを使用するようにデバイスを設定できます。

管理インターフェイスまたはコンソールポートで初期設定を実行できます。

管理インターフェイスは、スマート ライセンス サーバーとの通信、更新プログラムのダウンロード、その他の管理機能の実行にも使用します。

Firewall Threat Defense の管理インターフェイスとイベントインターフェイス

デバイスをセットアップするときに、接続先とする Firewall Management Center の IP アドレスまたはホスト名を指定します(既知の場合)。この場合、デバイスが接続を開始すると、初期登録時には、管理トラフィックとイベントトラフィックの両方がこのアドレスに送信されます。Firewall Management Center が不明な場合、Firewall Management Center が最初の接続を確立します。この場合、Firewall Threat Defense で指定されたものとは異なる Firewall Management Center 管理インターフェイスから接続が開始される可能性があります。以降の接続では、指定された IP アドレスの Firewall Management Center 管理インターフェイスを使用する必要があります。

Firewall Management Center に別のイベント専用インターフェイスがある場合、ネットワークが許可する場合、管理対象デバイスは後続のイベントトラフィックを Firewall Management Center イベント専用インターフェイスに送信します。さらに、一部の管理対象デバイスモデルには、イベント専用トラフィック用に構成できる追加の管理インターフェイスが含まれています。管理用のデータインターフェイスを設定する場合は、個別管理およびイベントインターフェイスを使用できません。イベントネットワークがダウンすると、イベントトラフィックは、Firewall Management Center および/または管理対象デバイスの通常の管理インターフェイスに戻ります。

管理のための Firewall Threat Defense データインターフェイスの使用について

Firewall Management Center との通信には、専用の管理インターフェイスか、または通常のデータインターフェイスを使用できます。データインターフェイスでのマネージャアクセスは、外部インターフェイスからリモートで Firewall Threat Defense を管理する場合、または別の管理ネットワークがない場合に便利です。さらに、データインターフェイスを使用する場合、プライマリインターフェイスがダウンした場合に管理機能を引き継ぐよう、冗長セカンダリインターフェイスを構成することになります。

マネージャのアクセス要件

データインターフェイスからのマネージャのアクセス要件は、次のとおりです。

-

マネージャアクセスを有効にできるのは、1 つの物理的なデータインターフェイスのみです。サブインターフェイスまたは EtherChannel を使用することはできません。マネージャ アクセス インターフェイスでサブインターフェイスを作成することもできません。冗長性を目的として、Firewall Management Center の単一のセカンダリインターフェイスでマネージャアクセスを有効にすることもできます。

-

このインターフェイスは管理専用にできません。

-

ルーテッドインターフェイスを使用するルーテッドファイアウォールモードのみです。

-

PPPoE はサポートされていません。ISP で PPPoE が必要な場合は、PPPoE をサポートするルータを Firewall Threat Defense と WAN モデムの間に配置する必要があります。

-

インターフェイスを配置する必要があるのはグローバル VRF のみです。

-

SSH はデータインターフェイスではデフォルトで有効になっていないため、後で Firewall Management Center を使用して SSH を有効にする必要があります。また、管理インターフェイス ゲートウェイがデータインターフェイスに変更されるため、configure network static-routes コマンドを使用して管理インターフェイス用の静的ルートを追加しない限り、リモートネットワークから管理インターフェイスに SSH 接続することはできません。Amazon Web Services の Firewall Threat Defense Virtual の場合、コンソールポートは使用できないため、管理インターフェイスへの SSH アクセスを維持する必要があります。設定を続行する前に、管理用の静的ルートを追加します。または、マネージャアクセス用のデータインターフェイスを設定する前に、すべての CLI 構成(configure manager add コマンドを含む)を終了してから接続を切断します。

-

管理インターフェイスとイベント専用インターフェイスを別々に使用することはできません。

-

クラスタリングはサポートされません。この場合、管理インターフェイスを使用する必要があります。

ハイ アベイラビリティ要件

デバイスのハイアベイラビリティを備えたデータインターフェイスを使用する場合は、次の要件を参照してください。

-

マネージャアクセスには、両方のデバイスで同じデータインターフェイスを使用します。

-

DHCP は使用できません。静的 IP アドレスのみがサポートされています。DDNS や zero-touch provisioning など、DHCP に依存する機能は使用できません。

(注)

zero-touch provisioningを使用してデバイスを登録する場合は、マネージャアクセス用に外部インターフェイスを使用すると、デフォルトで DHCP が使用されます。高可用性を有効にする前に、IP アドレスを静的アドレスに変更する必要があります。 デバイス IP アドレスの変更を参照してください。または、代わりに管理インターフェイスを使用することができます。高可用性を備えた管理で DHCP がサポートされます。

-

同じサブネット内に異なる静的 IP アドレスがあります。

-

同じマネージャ設定(configure manager add コマンド)を使用して、接続が同じであることを確認します。

-

データインターフェイスをフェールオーバーリンクまたはステートリンクとして使用することはできません。

デバイスモデルごとの管理インターフェイスのサポート

管理インターフェイスの場所については、ご使用のモデルのハードウェア インストレーションガイドを参照してください。

(注) |

Firepower 4100/9300 の場合、MGMT インターフェイスは Firewall Threat Defense の論理デバイスを管理するためではなく、シャーシを管理するために使用します。mgmt タイプ(または firepower-eventing タイプあるいはその両方)の別個のインターフェイスを設定してから、そのインターフェイスを Firewall Threat Defense 論理デバイスに割り当てる必要があります。 |

管理対象デバイスの各モデルでサポートされる管理インターフェイスについては、以下の表を参照してください。

|

モデル |

管理インターフェイス |

オプションのイベント インターフェイス |

||||

|---|---|---|---|---|---|---|

|

Firepower 1000 |

management0

|

サポートなし |

||||

|

Cisco Secure Firewall 1200 |

management0

|

サポートなし |

||||

|

Cisco Secure Firewall 3100 |

management0

|

サポートなし |

||||

|

Cisco Secure Firewall 4200 |

management0

|

management1

|

||||

|

Firepower 4100 および 9300 |

management0

|

management1

|

||||

|

ISA 3000 |

br1

|

サポートなし |

||||

|

Secure Firewall Threat Defense Virtual |

eth0 |

サポートなし |

管理インターフェイス上のネットワークルート

管理インターフェイス(イベント専用インターフェイスを含む)は、リモート ネットワークに到達するためのスタティック ルートのみをサポートしています。管理対象デバイスをセットアップすると、セットアップ プロセスにより、指定したゲートウェイ IP アドレスへのデフォルトルートが作成されます。このルートを削除することはできません。また、このルートで変更できるのはゲートウェイ アドレスのみです。

(注) |

管理インターフェイスのルーティングは、データ インターフェイスに対して設定するルーティングとは完全に別のものです。専用の管理インターフェイスを使用する代わりに管理用のデータインターフェイスを設定すると、トラフィックはバックプレーンを介してルーティングされ、データルーティングテーブルが使用されます。ここで説明する内容は適用されません。 |

一部のプラットフォームでは、複数の管理インターフェイス(管理インターフェイスとイベント専用インターフェイス)を設定できます。デフォルト ルートには出力インターフェイスが含まれていないため、選択されるインターフェイスは、指定したゲートウェイ アドレスと、ゲートウェイが属するインターフェイスのネットワークによって異なります。デフォルト ネットワーク上に複数のインターフェイスがある場合、デバイスは出力インターフェイスとして番号の小さいインターフェイスを使用します。

リモートネットワークにアクセスするには、管理インターフェイスごとに 1 つ以上のスタティックルートを使用することをお勧めします。他のデバイスから Firewall Threat Defense へのルーティングの問題など、潜在的なルーティングの問題を回避するために、各インターフェイスを個別のネットワークに配置することをお勧めします。

(注) |

管理接続に使用されるインターフェイスは、ルーティングテーブルによって決定されません。常に最も番号の小さいインターフェイスを最初に使用して接続が試行されます。 |

NAT 環境

ネットワーク アドレス変換(NAT)とは、ルータを介したネットワーク トラフィックの送受信方式であり、送信元または宛先 IP アドレスの再割り当てが行われます。NAT の最も一般的な用途は、プライベート ネットワークがインターネットと通信できるようにすることです。スタティック NAT は 1:1 変換を実行し、デバイスとの Firewall Management Center 通信に支障はありませんが、ポート アドレス変換(PAT)がより一般的です。PAT では、単一のパブリック IP アドレスと一意のポートを使用してパブリック ネットワークにアクセスできます。これらのポートは必要に応じて動的に割り当てられるため、PAT ルータの背後にあるデバイスへの接続は開始できません。

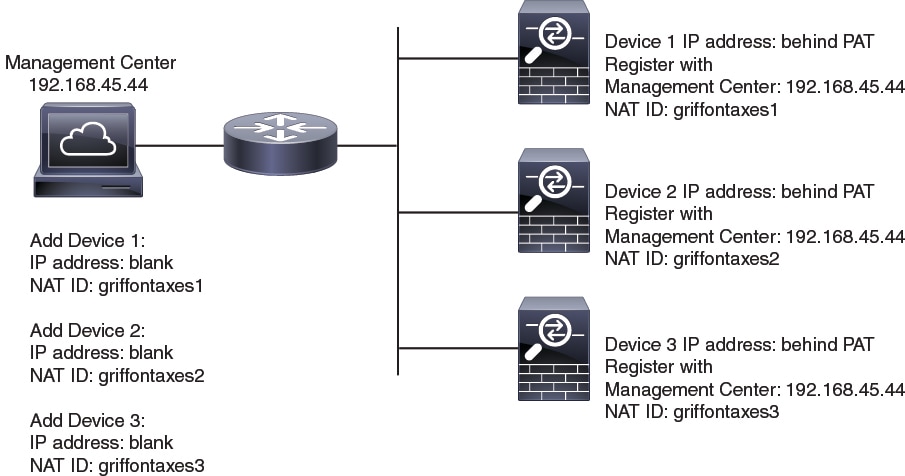

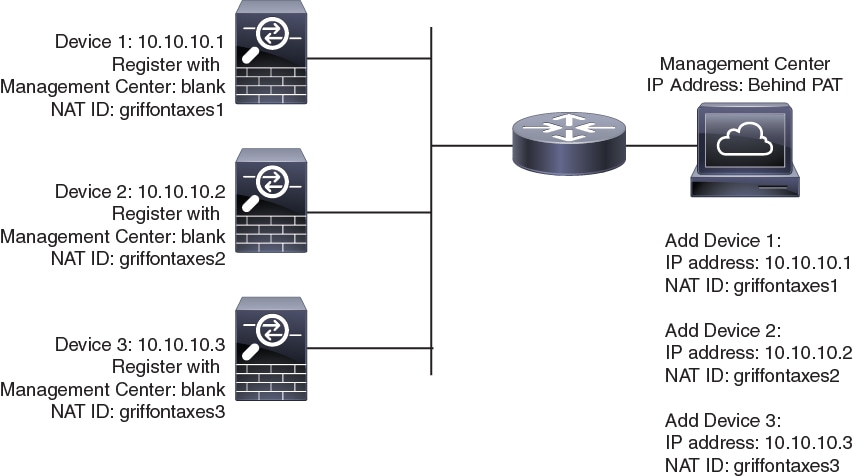

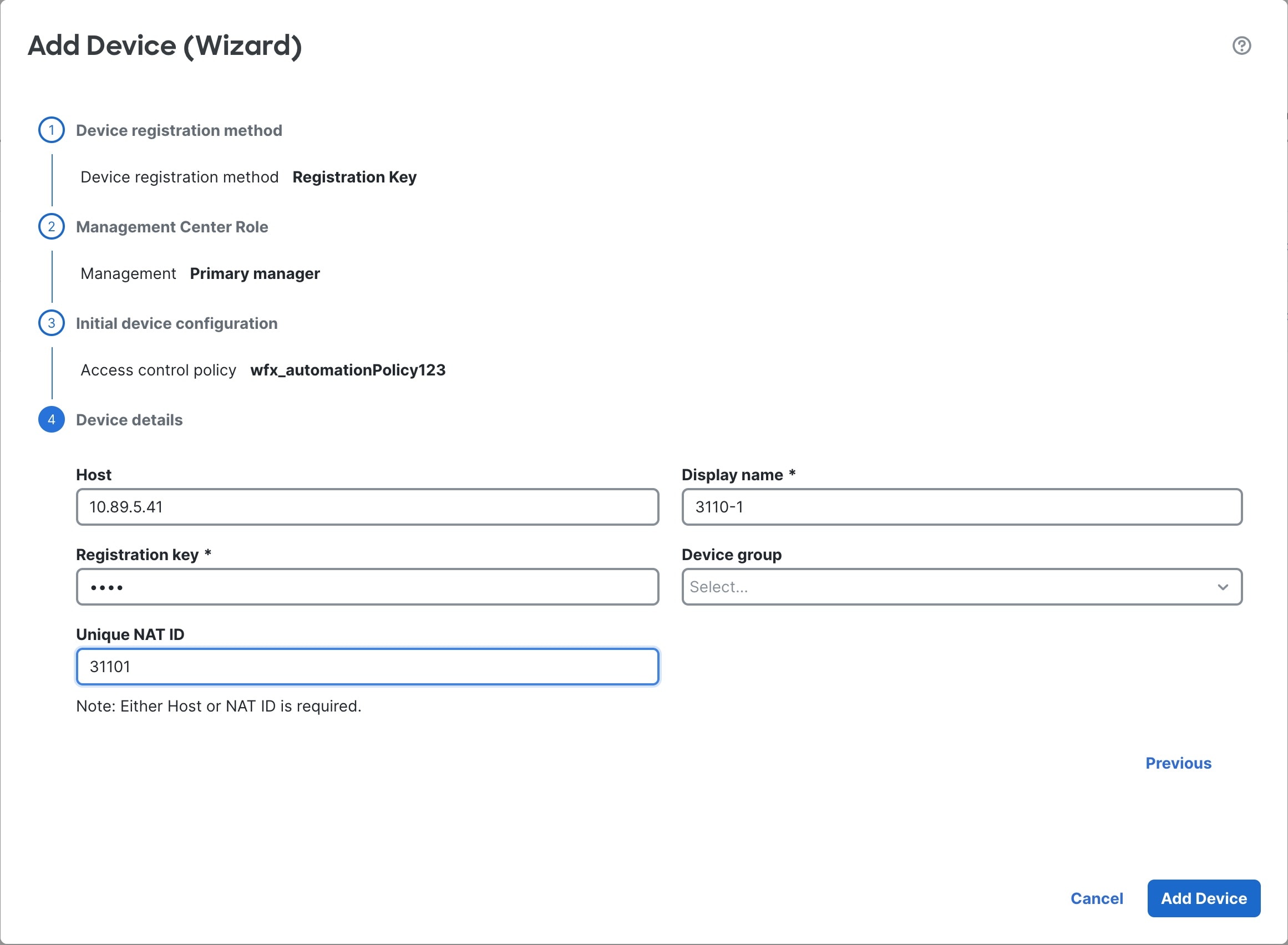

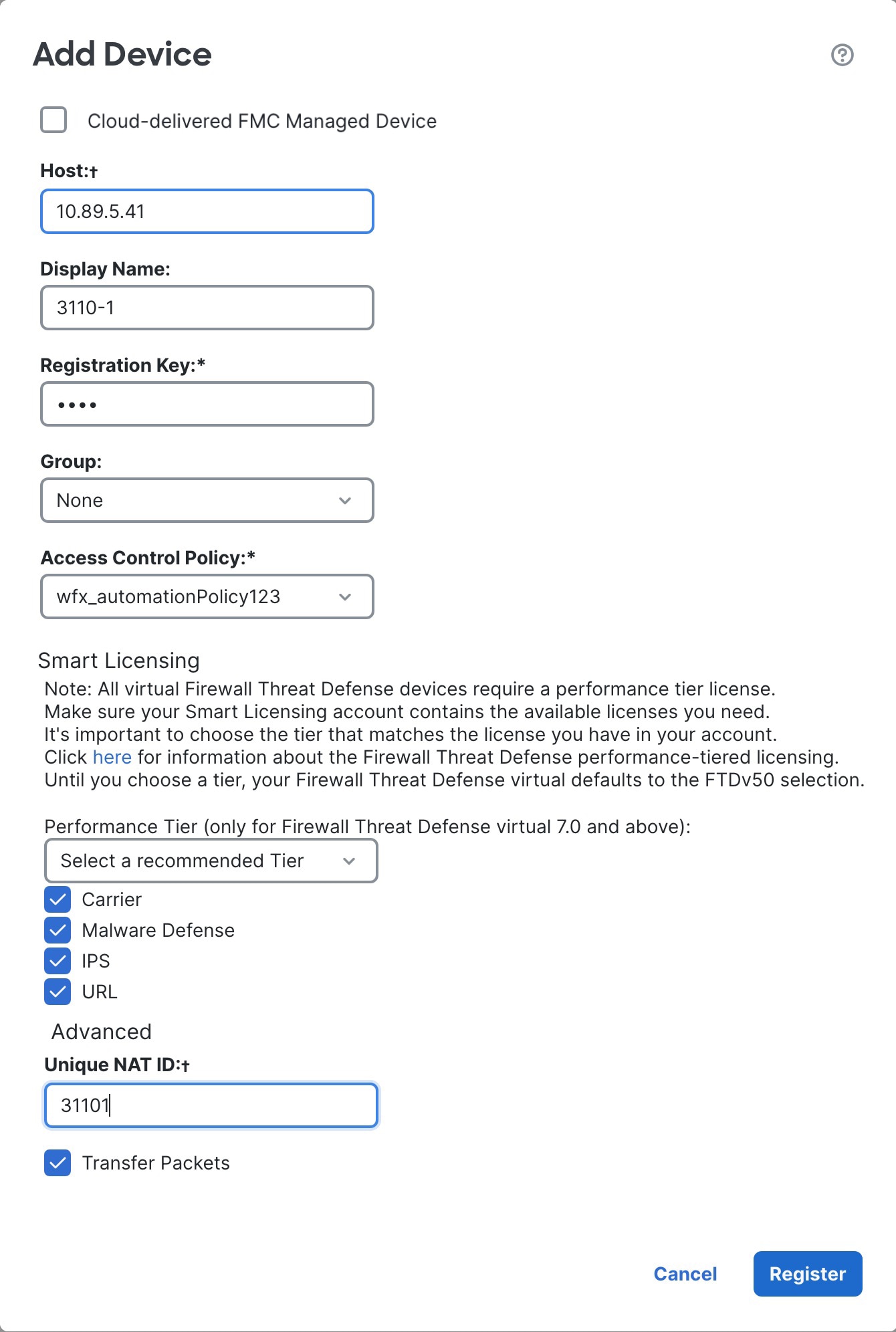

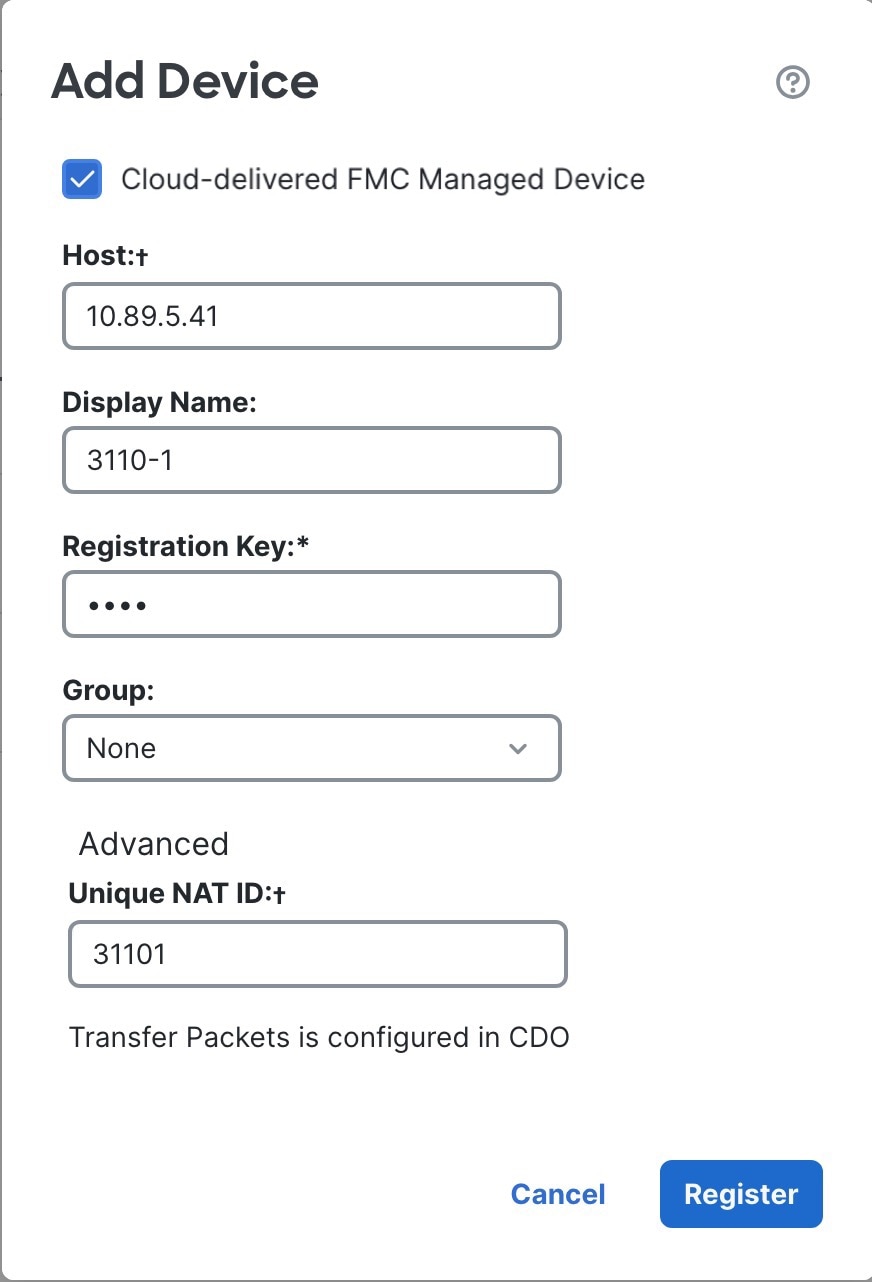

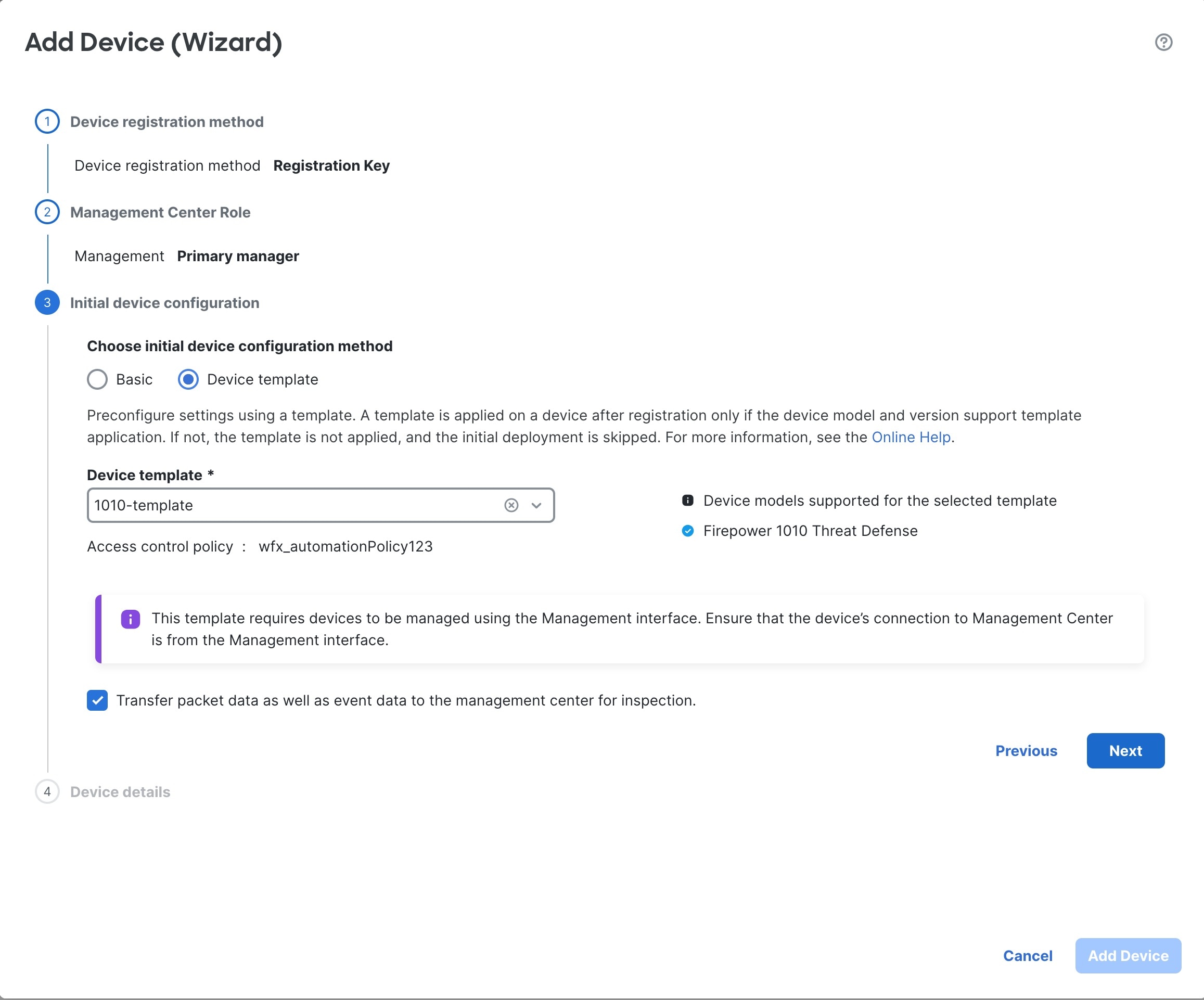

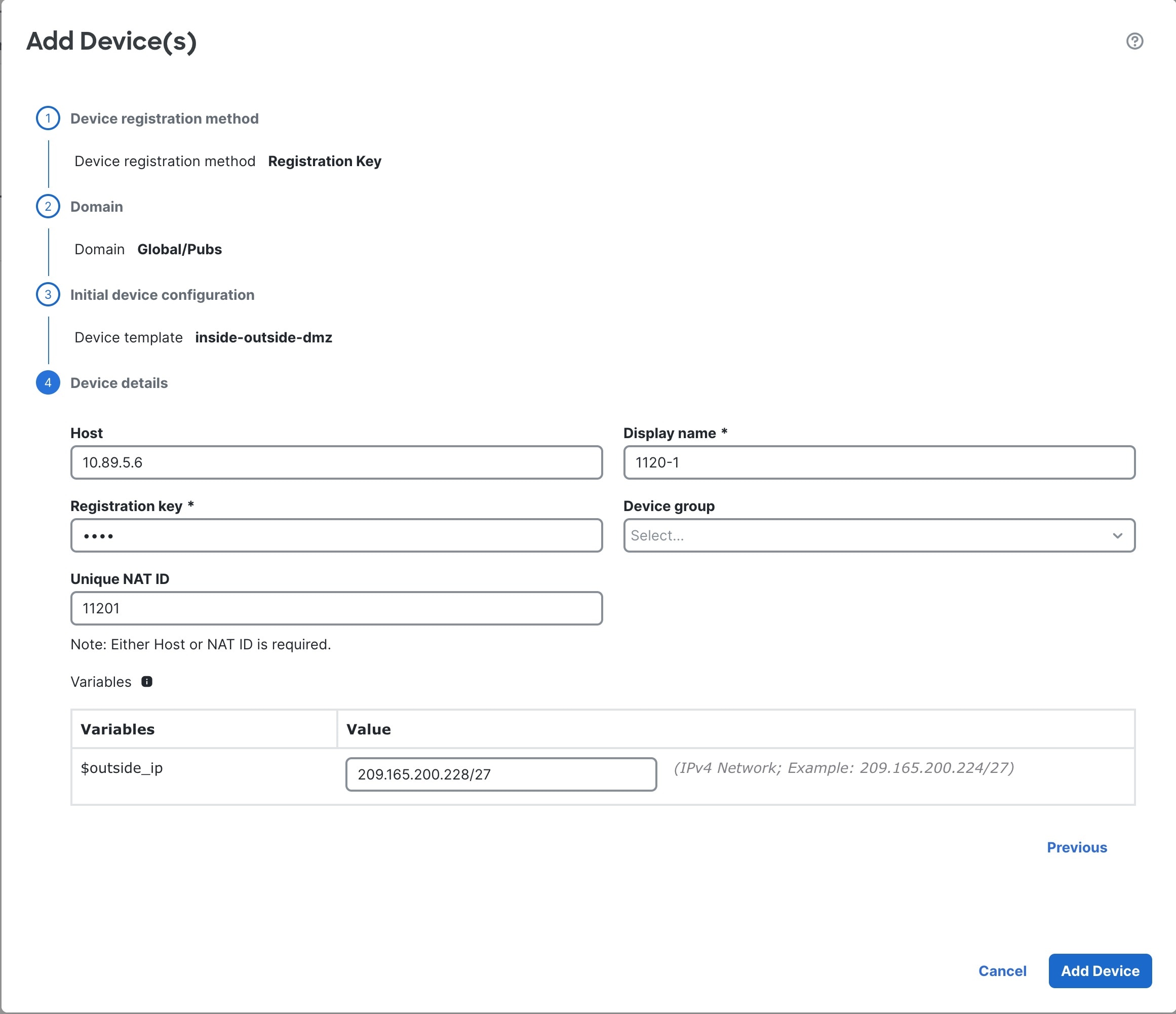

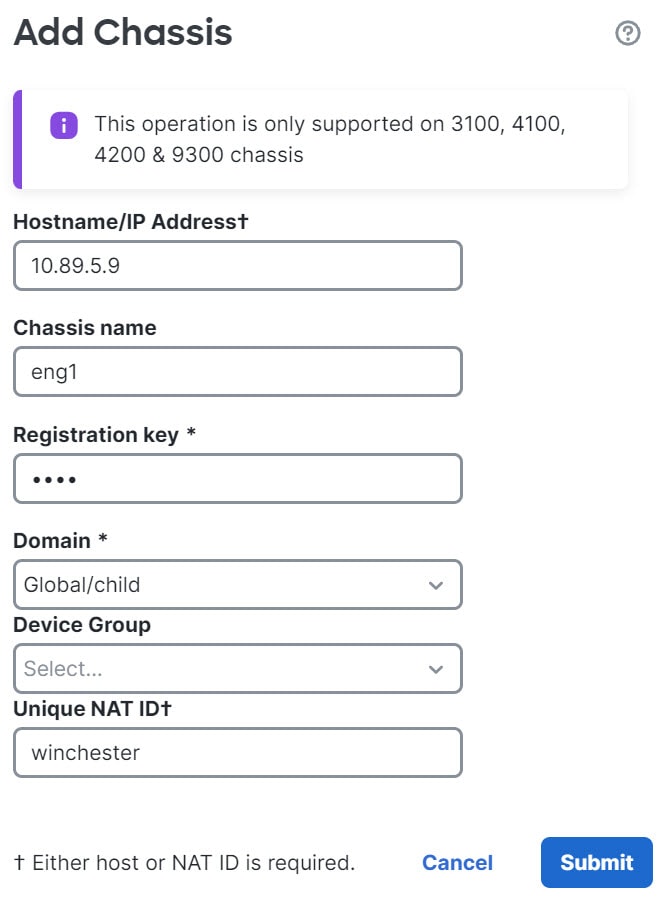

通常は、ルーティングと認証の両方の目的で両方の IP アドレス(登録キー付き)が必要です。デバイスを追加するときに、Firewall Management Center がデバイスの IP アドレスを指定し、デバイスが Firewall Management Center の IP アドレスを指定します。ただし、IP アドレスの 1 つのみがわかっている場合(ルーティング目的の最小要件)は、最初の通信用に信頼を確立して正しい登録キーを検索するために、接続の両側に一意の NAT ID を指定する必要もあります。Firewall Management Center およびデバイスでは、初期登録の認証と承認を行うために、登録キーおよび NAT ID(IP アドレスではなく)を使用します。

たとえば、デバイスを Firewall Management Center に追加したときにデバイスの IP アドレスがわからない場合(たとえばデバイスが PAT ルータの背後にある場合)は、NAT ID と登録キーのみを Firewall Management Center に指定します。IP アドレスは空白のままにします。デバイス上で、Firewall Management Center の IP アドレス、同じ NAT ID、および同じ登録キーを指定します。デバイスが Firewall Management Center の IP アドレスに登録されます。この時点で、Firewall Management Center は IP アドレスの代わりに NAT ID を使用してデバイスを認証します。

NAT 環境では NAT ID を使用するのが最も一般的ですが、NAT ID を使用することで、多数のデバイスを簡単に Firewall Management Center に追加することができます。Firewall Management Center で、追加するデバイスごとに IP アドレスは空白のままにして一意の NAT ID を指定し、次に各デバイスで、Firewall Management Center の IP アドレスと NAT ID の両方を指定します。注:NAT ID はデバイスごとに一意でなければなりません。

次の例に、PAT IP アドレスの背後にある 3 台のデバイスを示します。この場合、Firewall Management Center とデバイスの両方でデバイスごとに一意の NAT ID を指定し、デバイス上の Firewall Management Center の IP アドレスを指定します。

次の例に、PAT IP アドレスの背後にある Firewall Management Center を示します。この場合、Firewall Management Center とデバイスの両方でデバイスごとに一意の NAT ID を指定し、Firewall Management Center 上のデバイスの IP アドレスを指定します。

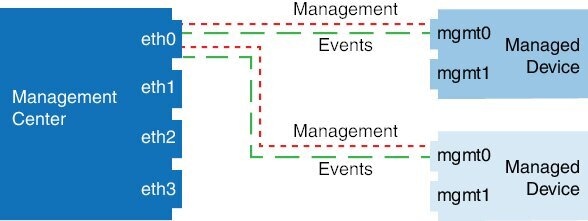

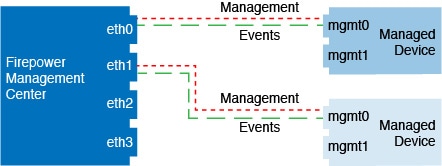

管理およびイベント トラフィック チャネルの例

(注) |

管理用のデータインターフェイスを Firewall Threat Defense で使用する場合は、そのデバイスに個別の管理インターフェイスとイベントインターフェイスを使用することはできません。 |

以下に、Firewall Management Center と管理対象デバイスでデフォルト管理インターフェイスのみを使用する例を示します。

以下に、Firewall Management Center でデバイスごとに別個の管理インターフェイスを使用する例を示します。この場合、各管理対象デバイスが 1 つの管理インターフェイスを使用します。

以下に、個別のイベント インターフェイスを使用する Firewall Management Center と管理対象デバイスの例を示します。

以下に、Firewall Management Center 上で複数の管理インターフェイスと個別のイベント インターフェイスが混在し、個別のイベント インターフェイスを使用する管理対象デバイスと単一の管理インターフェイスを使用する管理対象デバイスが混在する例を示します。

![[デバイス管理(Device Management)] ページ](/c/dam/en/us/td/i/400001-500000/480001-490000/484001-485000/484480.jpg)

![[デバイス管理(Device Management)] ページ](/c/dam/en/us/td/i/400001-500000/480001-490000/484001-485000/484481.jpg)

![[デバイス管理(Device Management)] ページ](/c/dam/en/us/td/i/400001-500000/480001-490000/484001-485000/484482.jpg)

![[登録解除(Unregister)]](/c/dam/en/us/td/i/400001-500000/480001-490000/486001-487000/486399.jpg)

フィードバック

フィードバック