アクセス コントロール ポリシーについて

アクセス制御は、ネットワーク トラフィックの指定、検査、ロギングが可能な階層型ポリシーです。各接続の特性を使用して、接続を許可、信頼、ブロック、または監視できます。

各管理対象デバイスは、1 つのアクセス コントロール ポリシーに割り当てることができます。ポリシーが割り当てられたデバイス(ターゲット デバイスとも)がネットワーク トラフィックについて収集したデータは、以下に基づいてそのトラフィックのフィルタや制御に使用できます。

-

トランスポート層およびネットワーク層の特定しやすい単純な特性(送信元と宛先、ポート、プロトコルなど)

-

レピュテーション、リスク、ビジネスとの関連性、使用されたアプリケーション、または訪問した URL などの特性を含む、トラフィックに関する最新のコンテキスト情報

-

レルム、ユーザ、ユーザ グループ、または ISE の属性

-

カスタム セキュリティ グループ タグ(SGT)

-

暗号化されたトラフィックの特性(このトラフィックを復号してさらに分析することもできます)

-

暗号化されていないトラフィックまたは復号されたトラフィックに、禁止されているファイル、検出されたマルウェア、または侵入の試みが存在するかどうか

-

時刻と日(サポートされているデバイス上)

各タイプのトラフィックのインスペクションと制御は、最大限の柔軟性とパフォーマンスを引き出すために最も意味がある局面で実行されます。たとえば、レピュテーションベースのブロッキングはシンプルな送信元と宛先のデータを使用しているため、禁止されているトラフィックを初期の段階でブロックできます。これに対し、侵入およびエクスプロイトの検知とブロックは最終防衛ラインです。

アクセス コントロール ポリシーのコンポーネント

アクセス コントロール ポリシーの主な要素は次のとおりです。

- 名前と説明

-

各アクセス コントロール ポリシーには一意の名前が必要です。説明は任意です。

- 継承設定

-

ポリシー継承により、アクセス コントロール ポリシーの階層を作成することができます。親(または基本)ポリシーは子孫のデフォルト設定を定義、実行します。

ポリシーの継承設定で基本ポリシーを選択できます。また、現在のポリシーで設定をロックすることで、子孫にも同じ設定を継承させることできます。ロック解除された設定については、子孫ポリシーによる上書きが可能です。

- ポリシーの割り当て

-

各アクセス コントロール ポリシーがそのポリシーを使用するデバイスを識別します。それぞれのデバイスは、1 つのアクセス コントロール ポリシーのみのターゲットに設定できます。デバイステンプレートにポリシーを割り当てることもできます。

- ルール(Rule)

-

アクセス コントロール ルールは、ネットワーク トラフィックをきめ細かく処理する方法を提供します。先祖ポリシーから継承したルールを含むアクセス コントロール ポリシーのルールには、1 から始まる番号が付いています。システムは、ルール番号の昇順で上から順に、アクセス コントロール ルールをトラフィックと照合します。

通常、システムは、ルールのすべての条件がトラフィックに一致する最初のアクセス コントロール ルールに従ってネットワーク トラフィックを処理します。条件は単純または複雑にできます。条件の使用は特定のライセンスによって異なります。

- デフォルトアクション

-

デフォルト アクションは、他のアクセス制御設定で処理されないトラフィックをどのように処理し、ロギングするかを定義します。デフォルト アクションにより、追加のインスペクションなしですべてのトラフィックをブロックまたは信頼することができます。また、侵入およびディスカバリ データの有無についてトラフィックを検査することもできます。

アクセス コントロール ポリシーのデフォルト アクションは先祖ポリシーから継承することもできますが、継承を強制的に実施することはできません。

- セキュリティ インテリジェンス(Security Intelligence)

-

セキュリティ インテリジェンスは、悪意のあるインターネット コンテンツに対する最初の防衛ラインです。この機能により、最新の IP アドレス、URL、ドメイン名レピュテーション インテリジェンスをもとに接続をブロックすることができます。重要なリソースへの継続的なアクセスを確保するために、ブロックリストのエントリはカスタムブロックしないリストのエントリで上書きできます。

- HTTP応答数

-

システムによりユーザの Web サイト リクエストがブロックされた場合、システム提供の汎用的な応答ページを表示するか、カスタム ページを表示させることができます。ユーザーに警告するページを表示するものの、ユーザーが最初に要求したサイトに進めるようにすることもできます。

- ログ

-

アクセス コントロール ポリシー ロギングの設定を使用して、現在のアクセス コントロール ポリシーのデフォルトの syslog の宛先を設定できます。この設定は、syslog の宛先設定が組み込まれているルールとポリシーのカスタム設定で明示的にオーバーライドされない限り、アクセス コントロール ポリシーと組み込まれているすべての復号、プレフィルタ、および侵入ポリシーに適用されます。

- 高度なアクセス制御オプション

-

通常、アクセス コントロール ポリシーの詳細設定を変更する必要はほとんど、あるいはまったくありません。多くの場合、デフォルト設定が適切です。詳細設定では、トラフィックの前処理、復号、ID、種々のパフォーマンス オプションなどを変更できます。

アクセス コントロール ポリシーのデフォルト アクション

新しく作成したアクセス コントロール ポリシーは、デフォルト アクションを使用して、すべてのトラフィックを処理するようにターゲット デバイスに指示します。

単純なアクセス コントロール ポリシーでは、デフォルト アクションは、ターゲット デバイスがすべてのトラフィックをどう処理するかを指定します。より複雑なポリシーでは、デフォルト アクションは次のトラフィックを処理します。

-

プリフィルタ ポリシーによって高速パス処理されない

-

セキュリティ インテリジェンス ブロック リストにないトラフィック

-

復号ポリシーによってブロックされない(暗号化トラフィックのみ)

-

ポリシー内のどのルールにも一致しないトラフィック(トラフィックの照合とロギングは行うが、処理または検査はしないモニタ ルールを除く)

アクセス コントロール ポリシーのデフォルト アクションにより、追加のインスペクションなしでトラフィックをブロックまたは信頼することができます。また、侵入およびディスカバリ データの有無についてトラフィックを検査することもできます。

(注) |

デフォルト アクションで処理されるトラフィックでは、ファイルまたはマルウェアのインスペクションを実行できません。デフォルト アクションで処理される接続のロギングは、初期設定では無効ですが、有効にすることもできます。 |

ポリシーを継承している場合、最下位の子孫のデフォルト アクションによってトラフィックの最終的な処理が決まります。アクセス コントロール ポリシーのデフォルト アクションは基本ポリシーから継承することもできますが、継承したデフォルト アクションを強制的に実施することはできません。

次の表に各デフォルト アクションが処理するトラフィックに対して実施可能なインスペクションの種類を示します。

|

デフォルト アクション |

トラフィックに対して行う処理 |

インスペクション タイプとポリシー |

|---|---|---|

|

アクセス コントロール:すべてのトラフィックをブロック |

それ以上のインスペクションは行わずにブロックする |

なし。 |

|

アクセス コントロール:すべてのトラフィックを信頼 |

信頼(追加のインスペクションなしで最終宛先に許可) |

なし。 |

|

侵入防御 |

ユーザーが指定した侵入ポリシーに合格する限り、許可する |

侵入、指定した侵入ポリシーおよび関連する変数セットを使用 検出(discovery)、ネットワーク検出ポリシーを使用 |

|

ネットワーク検知のみ |

許可。 |

検出のみ、ネットワーク検出ポリシーを使用。 |

|

ベースポリシーからの継承 |

基本ポリシーで定義。 |

基本ポリシーで定義。 |

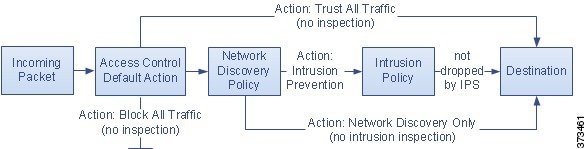

次の図は、表を図で表したものです。

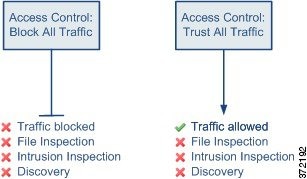

次の図は、[すべてのトラフィックをブロック(Block All Traffic)] および [すべてのトラフィックを信頼(Trust All Traffic)] のデフォルト アクションを示しています。

次の図は、[侵入防御(Intrusion Prevention)] および [ネットワーク検出のみ(Network Discovery Only)] のデフォルト アクションを説明しています。

ヒント |

[ネットワーク検出のみ(Network Discovery Only)] の目的は、検出のみの展開でパフォーマンスを向上させることです。侵入検知および防御のみを目的としている場合は、さまざまな設定でディスカバリを無効にできます。 |

アクセス コントロール ポリシーの継承

アクセス コントロール ポリシーはネストすることができます。このポリシーでは各ポリシーが先祖(または基本)ポリシーからルールや設定を継承します。この継承を強制することもできますが、下位のポリシーによる先祖ポリシーの上書きを許可することもできます。

アクセス制御は階層型ポリシーベース実装となっています。ドメイン階層を作成するのと同様に、対応するアクセス コントロール ポリシーの階層を作成できます。子孫(あるいは子)アクセス コントロール ポリシーは、直接の親(あるいは基本)ポリシーからルールや設定を継承します。この基本ポリシーにもさらに親ポリシーがあり、その親ポリシーにもさらに、というようにルールや設定が継承されている場合もあります。

アクセス コントロール ポリシーのルールは、親ポリシーの [強制(Mandatory)] ルール セクションと [デフォルト(Default)] のルール セクションの間にネストされています。この実装により、先祖ポリシーの [強制(Mandatory)] ルールは実施される一方、先祖ポリシーの [デフォルト(Default)] ルールは現在のポリシーでプリエンプション処理することが可能です。

次の設定をロックすることで、すべての子孫ポリシーに設定を実行させることができます。ロック解除された設定については、子孫ポリシーによる上書きが可能です。

-

セキュリティ インテリジェンス:IP アドレス、URL、ドメイン名の最新のレピュテーション インテリジェンスをもとに接続を許可またはブロックされた接続。

-

HTTP 応答ページ:ユーザーの Web サイト リクエストをブロックした際、カスタム応答ページあるいはシステム提供の応答ページを表示します。

-

詳細設定:関連するサブポリシー、ネットワーク分析設定、パフォーマンス設定、その他の一般設定オプションを指定します。

ポリシーを継承している場合、最下位の子孫のデフォルトアクションによってトラフィックの最終的な処理が決まります。アクセス コントロール ポリシーのデフォルト アクションは先祖ポリシーから継承することもできますが、継承を強制的に実施することはできません。

ポリシーの継承とマルチテナンシー

アクセス コントロールの階層型ポリシーベース実装はマルチテナンシーを補完します。

通常のマルチドメイン導入環境では、アクセス コントロール ポリシーの階層がドメイン構造に対応しており、管理対象デバイスに最下位レベルのアクセス コントロール ポリシーを適用します。この実装により、ドメインの上層レベルでは選択的にアクセス制御を実施しながらも、ドメインの下層レベルの管理者は展開ごとに設定を調整することが可能です(子孫ドメインの管理者を制限するには、ポリシー継承と適用だけでなく、ロールによる制限を行う必要があります)。

たとえば、所属している部門のグローバル ドメイン管理者は、グローバル レベルのアクセス コントロール ポリシーを作成できます。そして、そのグローバル レベルのポリシーを基本ポリシーとして、機能別にサブドメインに分けられたすべてのデバイスで使用するよう要求することがことが可能です。

サブドメインの管理者が Secure Firewall Management Center にログインしてアクセス制御を設定する際、グローバル レベルのポリシーはそのまま展開できます。あるいは、グローバル レベルのポリシーの範囲内の子孫アクセス コントロール ポリシーを作成、展開することも可能です。

(注) |

アクセス制御の継承および適用が最も有効に実装されるのは、マルチテナンシーを補完する場合ですが、1 つのドメイン内においてもアクセス制御ポリシーを階層化することが可能です。また、任意のレベルでアクセス コントロール ポリシーを割り当て、展開することもできます。 |

ルールおよび他のポリシー警告

ポリシーおよびルール エディタでは、トラフィックの分析やフローに悪影響を与える可能性のある設定をアイコンで示します。問題に応じて、システムはユーザがそのようなポリシーを展開しようとするときに警告するか、導入を完全に阻止します。

ヒント |

警告、エラー、または情報のテキストを確認するには、マウスのポインタをアイコンの上に置きます。 |

|

アイコン |

説明 |

例 |

|---|---|---|

|

Errors ( |

ルールまたは設定にエラーがある場合、影響を受けるルールを無効にしても、問題を修正するまではポリシーを展開できません。 |

カテゴリおよびレピュテーション ベースの URL フィルタリングを実行するルールは、URL フィルタリング ライセンスのないデバイスを割り当てる時点まで有効です。その時点で、ルールの横にエラー アイコンが表示され、ポリシーを展開できなくなります。ポリシーを展開するには、このルールを編集または削除するか、デバイスの割り当て解除をするか、URL フィルタリング ライセンスを有効にする必要があります。 |

|

Warning ( |

ルールに関する警告またはその他の警告が表示されていても、ポリシーを展開することはできます。しかし、警告でマークされている誤った設定は有効になりません。 警告が出されているルールを無効にすると、警告アイコンが消えます。潜在する問題を修正せずにルールを有効にすると、警告アイコンが再表示されます。 |

プリエンプトされるルール、または誤った設定によりトラフィックを照合できないルールは有効になりません。誤った設定には、空のオブジェクト グループ、一致するアプリケーションがないアプリケーション フィルタ、除外された LDAP ユーザ、無効なポートなどを使用した条件が含まれます。 一方、警告アイコンがライセンス エラーまたはモデルの不一致を示している場合は、問題を修正するまでそのポリシーを展開することはできません。 |

|

Information ( |

情報アイコンは、トラフィックのフローに影響する可能性がある設定に関する有用な情報を表示します。これらの問題によってポリシーの展開が阻止されることはありません。 |

システムは接続でアプリケーション トラフィックまたは Web トラフィックを識別するまで、その接続の最初の数パケットと一部のルールとの照合をスキップすることがあります。これにより、アプリケーションと HTTP 要求が識別されるように接続が確立されます。 |

|

Rule Conflict ( |

ルール競合分析を有効にすると、競合のあるルールのルールテーブルにこのアイコンが表示されます。 |

競合には、冗長なルール、冗長なオブジェクト、およびシャドウイングされたルールが含まれます。以前のルールがすでに基準に一致しているため、冗長なルールやシャドウイングされたルールはトラフィックと一致しません。冗長なオブジェクトは、ルールを不必要に複雑にします。 |

)

)

)

) )

)

フィードバック

フィードバック