Decryption rule 例

このセクションでは、decryption rule の例を示し、シスコのベストプラクティスについて説明します。

詳細については、次の項を参照してください。

この製品のドキュメントセットは、偏向のない言語を使用するように配慮されています。このドキュメントセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブ ランゲージの取り組みの詳細は、こちらをご覧ください。

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

この章は、このガイドで説明されている概念に基づいて作成されており、ベストプラクティスおよび推奨事項に従う decryption rules を使用した SSL ポリシーの特定の例を提供します。この例を実際の状況に当てはめ、組織のニーズに合わせて調整してください。

要約すると、次のようになります。

信頼できるトラフィック(圧縮された大規模なサーバーバックアップの転送など)の場合は、事前フィルタ処理とフローオフロードを使用して、検査を完全にバイパスします。

特定の IP アドレスに適用されるものなど、迅速に評価できるdecryption rulesを、「最初」に配置します。

処理([復号-再署名(Decrypt - Resign)])を必要とする decryption rules と、安全ではないプロトコルバージョンおよび暗号スイートをブロックするルールを「最後」に配置します。

このセクションでは、decryption rule の例を示し、シスコのベストプラクティスについて説明します。

詳細については、次の項を参照してください。

このタスクでは、アウトバウンドトラフィックを保護するために復号ポリシーウィザードを実行する方法について説明します。このポリシーには、4 つのルールが含まれています。

TLS/SSL ピンニングを使用している可能性が高いため、復号できないことがわかっている識別名を [復号しない(Do Not Decrypt)] ルール。

コンテンツに基づいて機密として分類される URL カテゴリ(医療や金融など)を [復号しない(Do Not Decrypt)] ルール。

TLS/SSL ピンニングを使用している可能性が高いため、復号できないことがわかっているアプリケーションを [復号しない(Do Not Decrypt)] ルール。

[IntCA] という名前の認証局オブジェクトを使用して残りのトラフィックを複合する [復号 - 再署名(Decrypt - Resign)] ルール。

ルールは必要に応じて編集できます。手動で以下を追加することもできます。

トラフィックをモニターし、今後ブロックする必要があるかどうかを判断するための [復号 - 再署名(Decrypt - Resign)] ルール。

他のタイプのトラフィックを [復号しない(Do Not Decrypt)] ルール。

不正な証明書と安全でない暗号スイートの [ブロック(Block)] または [リセットしてブロック(Block With Reset)] ルール。

変更管理を有効にした場合は、復号ポリシーを作成する前にチケットを作成して割り当てる必要があります。復号ポリシーを使用する前に、チケットとすべての関連オブジェクト(認証局など)を承認する必要があります。詳細については、「変更管理チケットの作成」および「変更管理をサポートするポリシーとオブジェクト」を参照してください。

|

ステップ 1 |

まだ Secure Firewall Management Center にログインしていない場合は、ログインします。 |

|

ステップ 2 |

をクリックします。 |

|

ステップ 3 |

[復号ポリシーの作成(Create Decryption Policy)] をクリックします。 |

|

ステップ 4 |

復号ポリシーの [名前(Name)] を入力し、オプションで [説明(Description)] を入力します。 |

|

ステップ 5 |

[アウトバウンド保護(Outbound Protection)] タブをクリックします。 |

|

ステップ 6 |

[内部CA(Internal CA)] リストから、内部認証局オブジェクトの名前をクリックするか、[新規作成(Create New)] をクリックしてアップロードまたは生成します。 次の図は例を示しています。

|

|

ステップ 7 |

(オプション)送信元ネットワークと接続先ネットワークへのトラフィックを制限するには、[ネットワークとポートを割り当てる場合はクリック(Click to assign networks and ports)] をクリックします。 |

|

ステップ 8 |

[次へ(Next)] をクリックします。 |

|

ステップ 9 |

「復号ポリシー の除外」の説明に従って、ウィザードを完了します。 |

このタスクでは、特定のタイプのトラフィックを復号から除外する方法について説明します。該当するトラフィックについて、復号ポリシーで [復号しない(Do not decrypt)] ルールを作成します。このルールは、当初アウトバウンド復号ポリシー(つまり、[復号 - 再署名(Decrypt - Resign)] ポリシーアクションを使用するポリシー)に対してのみ有効になっています。

アウトバウンド接続を保護する 復号ポリシー を作成する前に、管理対象デバイスの内部 CA 証明書をアップロードする必要があります。これは、次のいずれかの方法で実行できます。

に移動して PKI を参照し、内部 CA 証明書オブジェクトを作成します。

この復号ポリシーの作成時点で実行。

|

ステップ 1 |

次で説明されているタスクを完了します。

|

||||||||||

|

ステップ 2 |

除外ページには次のオプションがあります。すべてのオプションは、アウトバウンド保護ポリシー([復号 - 再署名(Decrypt - Resign)] ルールアクション)に対して 有効 になり、他のすべての復号ポリシーアクションに対しては 無効 になります。

次の図は、デフォルトのオプションを示しています。

|

||||||||||

|

ステップ 3 |

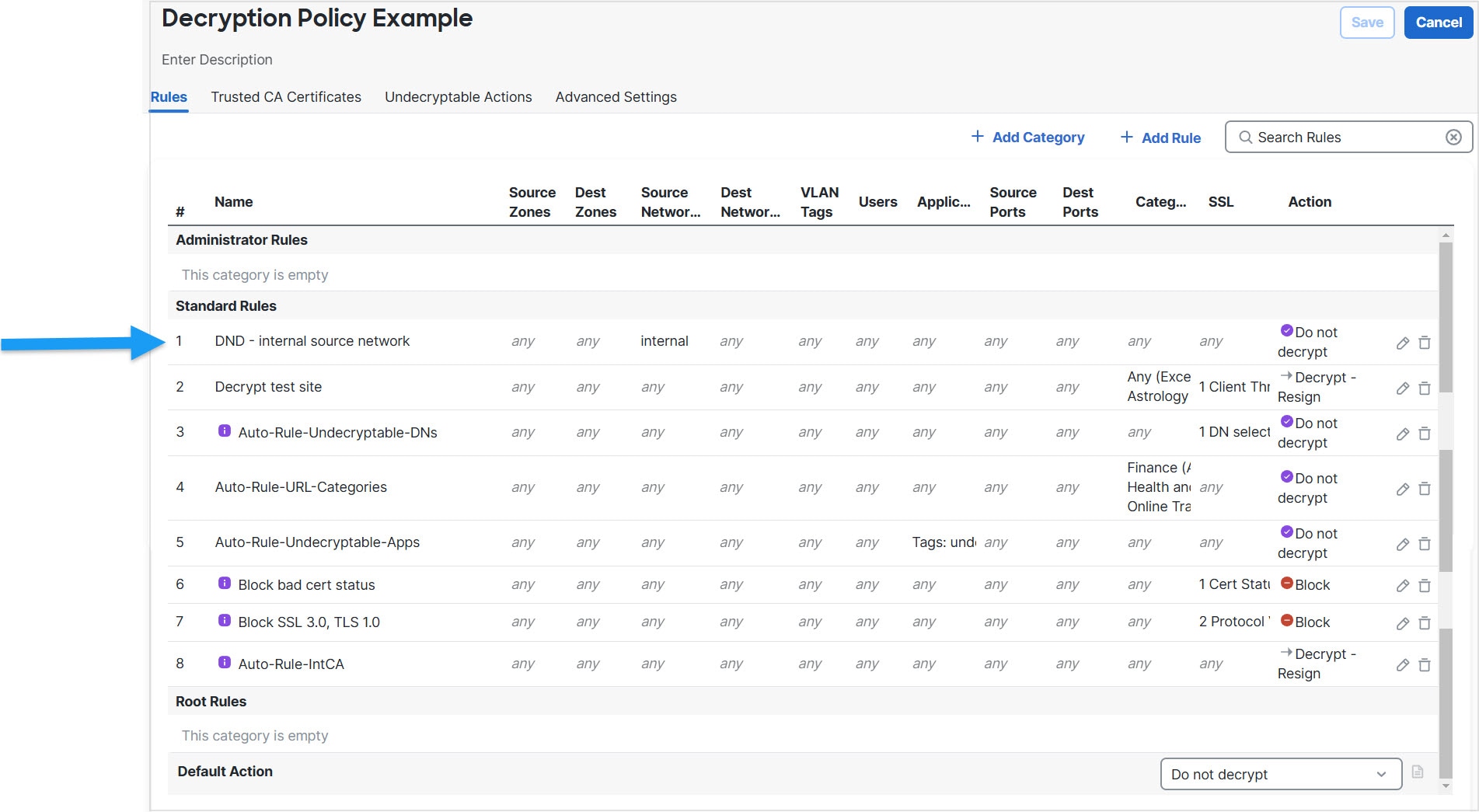

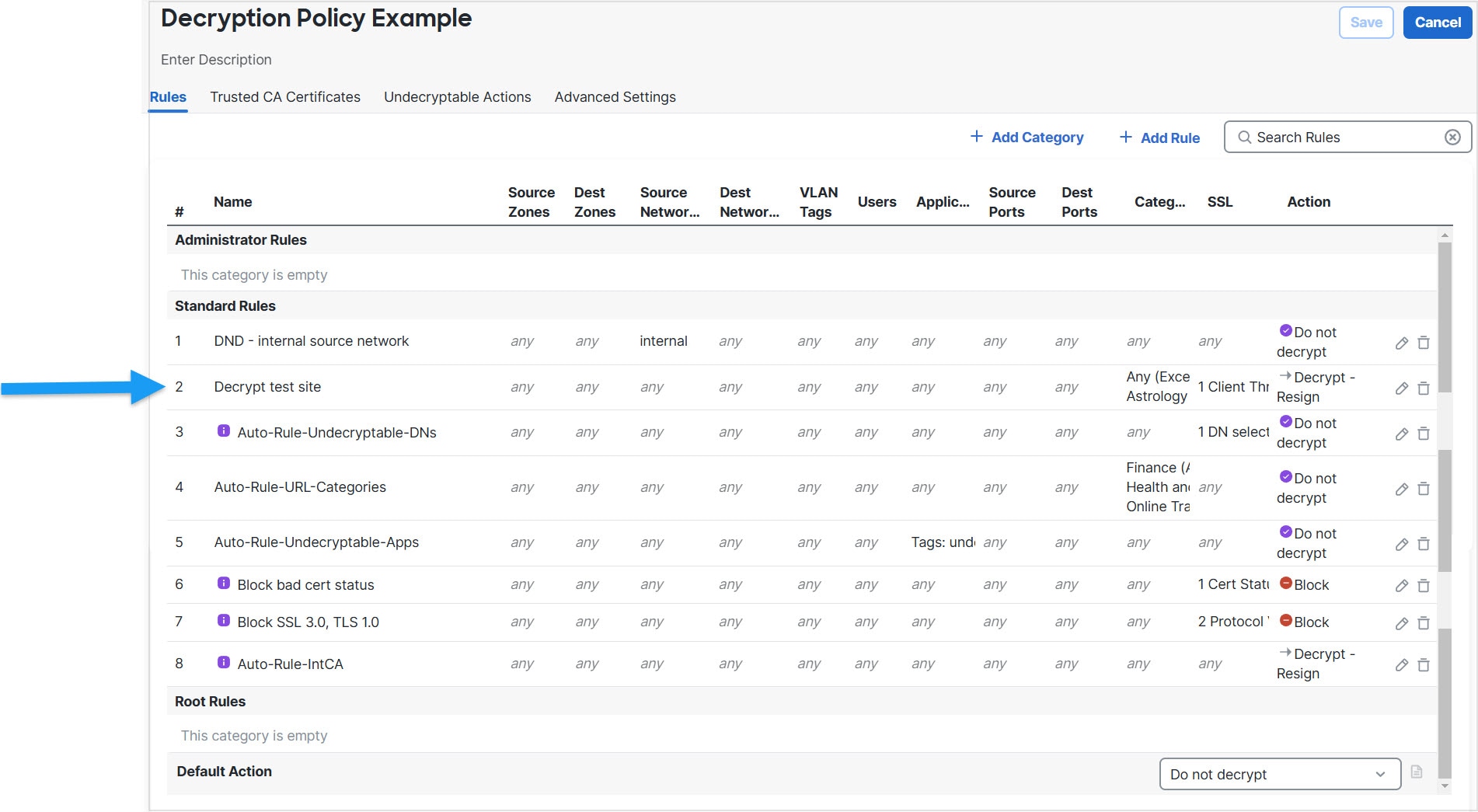

[ポリシーの作成(Create Policy)] をクリックします。 次の図は、アウトバウンド保護ポリシーの例を示しています。

前の例では、ルールの除外の選択に対応する [復号しない(Do Not Decrypt)] ルールが、[復号 - 再署名(Decrypt - Resign)] ルールの前に自動的に追加されます。機密 URL カテゴリのルールは、デフォルトでは除外が無効になっているため、無効になっています。[機密URLカテゴリの復号のバイパス(Bypass decryption for sensitive URL categories)] チェックボックスをオンにした場合、このルールは有効になっています。 |

||||||||||

|

ステップ 4 |

[ポリシーの作成(Create Policy)] をクリックします。 |

ルール条件の追加:復号ルール 条件

デフォルトのポリシーアクションの追加: 復号ポリシー のデフォルトアクション

Cisco Secure Firewall Management Center Administration Guide の「Logging Connections with a Policy Default Action」の説明に従って、デフォルトアクションのロギングオプションを設定します。

詳細ポリシーのプロパティの設定:復号ポリシー 詳細オプション

アクセス制御への他のポリシーの関連付けの説明に従って、decryption policyをアクセス コントロール ポリシーに関連付けます。

設定変更を展開します設定変更の展開を参照してください。

例の最初の decryption rule では、内部ネットワーク(internal として定義)に向かうトラフィックは復号されません。[復号しない(Do Not Decrypt)] ルールアクションは、ClientHello 中に一致するため、非常に高速に処理されます。

復号ポリシーウィザードを実行した後、ポリシーを編集して次のルールを追加します。ルールのリストの一番上にドラッグして、最初に評価されるようにします。

(注) |

内部 DNS サーバーから内部 DNS リゾルバ(Cisco Umbrella 仮想アプライアンスなど)に向かうトラフィックがある場合は、それらのトラフィックにも [復号しない(Do Not Decrypt)] ルールを追加できます。内部 DNS サーバーで独自のログが記録される場合、それらをプレフィルタリングポリシーに追加することもできます。 ただし、インターネット ルート サーバー(たとえば、Active Directory に組み込まれた Microsoft 内部 DNS リゾルバ)など、インターネットに向かう DNS トラフィックには、[復号しない(Do Not Decrypt)] ルールやプレフィルタリングを使用しないことを強く推奨します。そのような場合は、トラフィックを完全に検査するか、ブロックすることを検討する必要があります。 |

ルールの詳細:

![このルールでは、[ネットワーク(Networks)] タブページですでに定義してある内部ネットワークを指定します。内部ネットワークを定義するには、[オブジェクト(Objects)] > [オブジェクト管理(Object Management)] > [ネットワーク(Network)] の順に選択します。](/c/dam/en/us/td/i/400001-500000/460001-470000/466001-467000/466977.jpg)

この例では、次のルールはオプションです。このルールは、限られたタイプのトラフィックを復号および監視してから、ネットワーク上で許可するか判断する場合に使用します。

復号ポリシーウィザードを実行した後、ポリシーを編集して次のルールを追加します。ルールのリストの 2 番目の位置にドラッグします。

ルールの詳細:

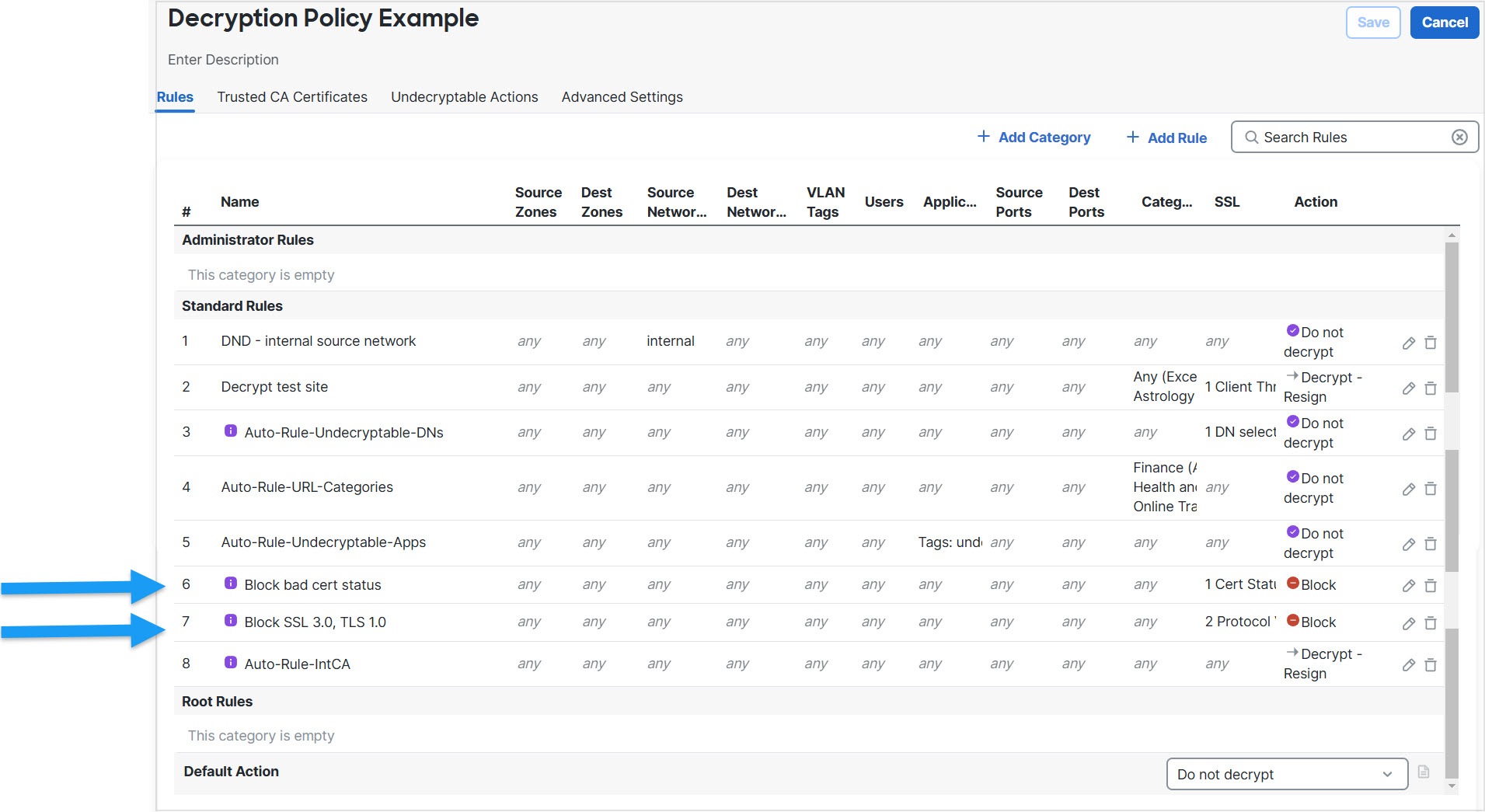

最後の decryption rulesは、最も具体的で最も処理が必要なルールのため、不正な証明書と安全でないプロトコルバージョンを監視またはブロックするルールです。

復号ポリシーウィザードを実行した後、ポリシーを編集して次のルールを追加します。それらを [復号 - 再署名(Decrypt - Resign)] ルールの前の位置にドラッグします。

ルールの詳細:

最後の decryption rulesは、最も具体的で最も処理が必要なルールのため、不正な証明書と安全でないプロトコルバージョンを監視またはブロックするルールです。このセクションの例は、証明書のステータスによってトラフィックを監視またはブロックする方法を示しています。

重要 |

[暗号スイート(Cipher Suite)] と [バージョン(Version)] のルール条件は、[ブロック(Block)] または [リセットしてブロック(Block with reset)] のルールアクションが使用されているルールでのみ使用します。[暗号スイート(Cipher Suite)] および [バージョン(Version)] を、[復号 - 再署名(Decrypt - Resign)] または [復号 - 既知のキー(Decrypt - Known Key)] ルールアクションと併用しないでください。ルールのこれらの条件を他のルールアクションとともに使用すると、システムの ClientHello 処理に干渉し、予測できないパフォーマンスが生じる可能性があります。 |

|

ステップ 1 |

まだ Secure Firewall Management Center にログインしていない場合は、ログインします。 |

|

ステップ 2 |

をクリックします。 |

|

ステップ 3 |

decryption policy の横にある Edit ( |

|

ステップ 4 |

decryption rule の横にある Edit ( |

|

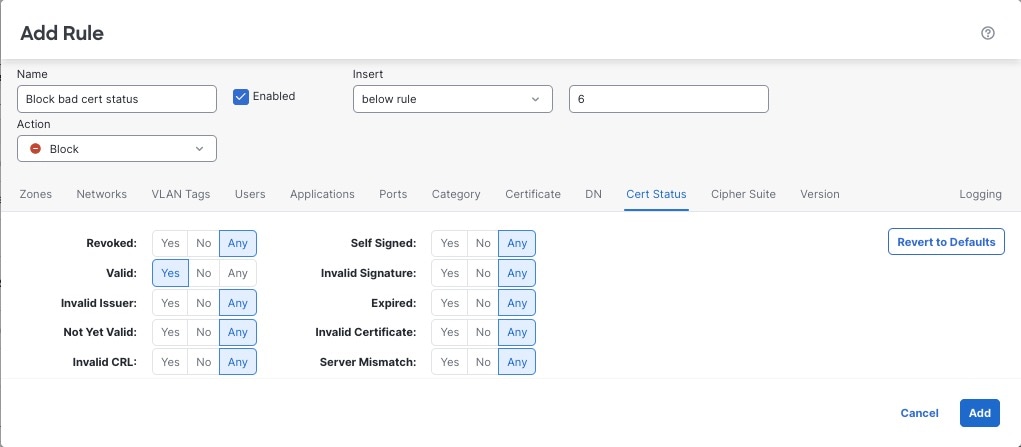

ステップ 5 |

[ルールの追加(Add Rule)] をクリックします。 |

|

ステップ 6 |

[ルールの追加(Add Rule)] ダイアログボックスの [名前(Name)] フィールドに、ルールの名前を入力します。 |

|

ステップ 7 |

[証明書ステータス(Cert Status)] をクリックします。 |

|

ステップ 8 |

各証明書ステータスには次のオプションがあります。

|

|

ステップ 9 |

[アクション(Action)] リストで、[監視(Monitor)] をクリックしてルールに一致するトラフィックのみを監視してログに記録するか、[ブロック(Block)] または [リセットしてブロック(Block with Reset)] をクリックしてトラフィックをブロックし、必要に応じて接続をリセットします。 |

|

ステップ 10 |

ルールへの変更を保存するには、ページの下部にある [追加(Add)] をクリックします。 |

|

ステップ 11 |

ポリシーへの変更を保存するには、ページの上部にある [保存(Save)] をクリックします。 |

組織は Verified Authority という認証局を信頼しています。組織は Spammer Authority という認証局を信頼していません。システム管理者は、Verified Authority の証明書および、Verified Authority の発行した中間 CA 証明書をアップロードします。Verified Authority が以前に発行した証明書の 1 つを失効させたため、システム管理者は Verified Authority から提供された CRL をアップロードします。

次の図は、有効な証明書をチェックする証明書ステータスのルール条件を示しています。これにより、Verified Authority から発行されたが CRL には登録されておらず、現状で有効期間の開始日と終了日の範囲内にあるかどうかがチェックされます。この設定では、これらの証明書で暗号化されたトラフィックはアクセス コントロールにより復号および検査されません。

次の図は、ステータスが存在しないことをチェックする証明書ステータスのルール条件を示しています。この設定では、期限切れになっていない証明書を使用して暗号化されたトラフィックと照合します。

次の例では、無効な発行者の証明書、自己署名された証明書、期限切れの証明書、および無効な証明書が着信トラフィックで使用されている場合、トラフィックはこのルール条件に一致します。

次の図は、要求の SNI がサーバー名に一致する、または CRL が有効でない場合に一致する証明書ステータスのルール条件を示しています。

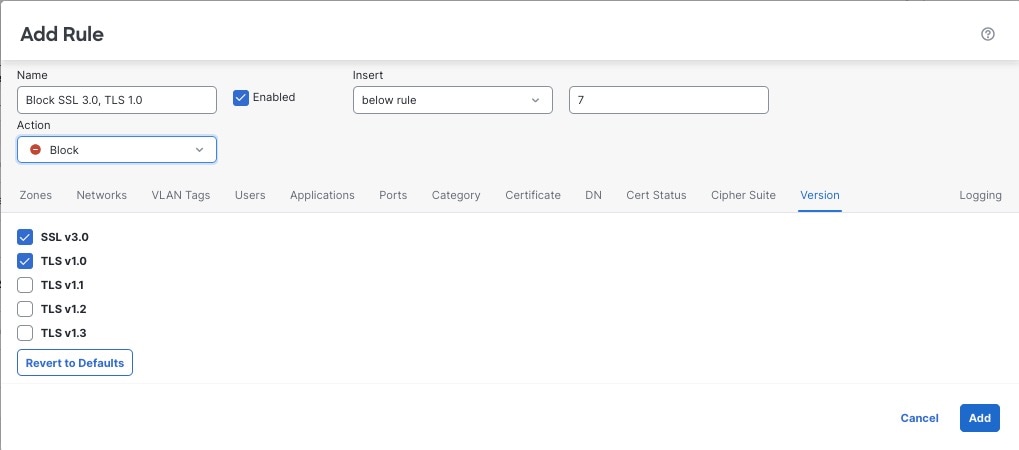

この例では、TLS 1.0、TLS 1.1、SSLv3 などのセキュアと見なされなくなったネットワーク上の TLS および SSL プロトコルをブロックする方法を示します。この例は、プロトコルバージョンルールがどのように機能するかについてもう少し詳細に説明するために含まれています。

非セキュアなプロトコルはすべてエクスプロイト可能なため、ネットワークから除外する必要があります。この例では、次のようになります。

decryption rule の [バージョン(Version)] ページを使用して、一部のプロトコルをブロックすることができます。

SSLv2 は復号不可と見なされるため、decryption policy の [復号不可のアクション(Undecryptable Actions)] を使用してブロックできます。

同様に、圧縮 TLS/SSL はサポートされていないため、ブロックする必要があります。

重要 |

[暗号スイート(Cipher Suite)] と [バージョン(Version)] のルール条件は、[ブロック(Block)] または [リセットしてブロック(Block with reset)] のルールアクションが使用されているルールでのみ使用します。[暗号スイート(Cipher Suite)] および [バージョン(Version)] を、[復号 - 再署名(Decrypt - Resign)] または [復号 - 既知のキー(Decrypt - Known Key)] ルールアクションと併用しないでください。ルールのこれらの条件を他のルールアクションとともに使用すると、システムの ClientHello 処理に干渉し、予測できないパフォーマンスが生じる可能性があります。 |

|

ステップ 1 |

まだ Secure Firewall Management Center にログインしていない場合は、ログインします。 |

|

ステップ 2 |

をクリックします。 |

|

ステップ 3 |

decryption policy の横にある Edit ( |

|

ステップ 4 |

decryption rule の横にある Edit ( |

|

ステップ 5 |

[ルールの追加(Add Rule)] をクリックします。 |

|

ステップ 6 |

[ルールの追加(Add Rule)] ダイアログボックスの [名前(Name)] フィールドに、ルールの名前を入力します。 |

|

ステップ 7 |

[アクション(Action)] リストから [ブロック(Block)] または [リセットしてブロック(Block with reset)] をクリックします。 |

|

ステップ 8 |

[バージョン(Version)] ページをクリックします。 |

|

ステップ 9 |

SSL v3.0、TLS 1.0、TLS 1.1 など、セキュアでなくなったプロトコルのチェックボックスをオンにします。引き続きセキュアと見なされているプロトコルのチェックボックスをオフにします。 次の図は例を示しています。

|

|

ステップ 10 |

必要に応じて他のルール条件を選択します。 |

|

ステップ 11 |

[追加(Add)] をクリックします。 |

このルールは、サーバー証明書の識別名に基づいてトラフィックを監視またはブロックする方法についてのアイデアを提供し、もう少し詳細に説明するために含まれています

識別名は、国コード、共通名、組織、および組織単位で構成できますが、通常は共通名のみで構成されます。たとえば、https://www.cisco.com の証明書の共通名は cisco.com です。(ただし、これは必ずしも単純ではありません。一般的な名前を見つける方法については、「Cisco Secure Firewall Management Center デバイス設定ガイド」の識別名(DN)ルールの条件を参照してください)。

クライアント要求の URL のホスト名部分は、サーバー名指定(SNI)です。クライアントは、TLS ハンドシェイクの SNI 拡張を使用して、接続するホスト名(たとえば、auth.amp.cisco.com)を指定します。次に、サーバーは、単一の IP アドレスですべての証明書をホストしながら、接続を確立するために必要な、対応する秘密キーと証明書チェーンを選択します。

|

ステップ 1 |

まだ Secure Firewall Management Center にログインしていない場合は、ログインします。 |

||

|

ステップ 2 |

をクリックします。 |

||

|

ステップ 3 |

decryption policy の横にある Edit ( |

||

|

ステップ 4 |

decryption rule の横にある Edit ( |

||

|

ステップ 5 |

[ルールの追加(Add Rule)] をクリックします。 |

||

|

ステップ 6 |

[ルールの追加(Add Rule)] ダイアログボックスの [名前(Name)] フィールドに、ルールの名前を入力します。 |

||

|

ステップ 7 |

[アクション(Action)] リストから [ブロック(Block)] または [リセットしてブロック(Block with reset)] をクリックします。 |

||

|

ステップ 8 |

[DN] をクリックします。 |

||

|

ステップ 9 |

[使用可能な DN(Available DNs)] で、追加する識別名を探します。

|

||

|

ステップ 10 |

オブジェクトを選択するには、そのオブジェクトをクリックします。すべてのオブジェクトを選択するには、右クリックして [すべて選択(Select All)] を選択します。 |

||

|

ステップ 11 |

[サブジェクトに追加(Add to Subject)] または [発行元に追加(Add to Issuer)] をクリックします。

|

||

|

ステップ 12 |

手動で指定するリテラル共通名または識別名がある場合は、それらを追加します。[Subject DNs] または [Issuer DNs] リストの下にある [Enter DN or CN] プロンプトをクリックし、共通名または識別名を入力して [Add] をクリックします。 どちらのリストにも CN または DN を追加できますが、[サブジェクトDN(Subject DNs)] リストに追加するのが一般的です。 |

||

|

ステップ 13 |

ルールを追加するか、編集を続けます。 |

||

|

ステップ 14 |

終了したら、ルールへの変更を保存し、ページの下部にある [追加(Add)] をクリックします。 |

||

|

ステップ 15 |

ポリシーへの変更を保存するには、ページの上部にある [保存(Save)] をクリックします。 |

次の図は、goodbakery.example.com に対して発行された証明書および goodca.example.com によって発行された証明書を検索する識別名ルール条件を示しています。これらの証明書で暗号化されたトラフィックは許可され、アクセス コントロールにより制御されます。

![このサンプルルール条件では、GoodBakery 識別名が [サブジェクトDN(Subject DNs)] リストに追加され、対応する共通名が [発行DN(Issue DNs )] リストに追加されます。この条件では、サブジェクトまたは発行者でトラフィックが照合されますが、サブジェクトのみで照合するのがより一般的です。](/c/dam/en/us/td/i/400001-500000/460001-470000/466001-467000/466986.jpg)

このタスクでは、decryption policy をアクセス コントロール ポリシーに関連付ける方法と、アクセス コントロール ポリシーの推奨される詳細設定を設定する方法について説明します。

decryption policy をシステムで使用するには、必ずアクセス コントロール ポリシーに関連付けます。

このガイドの説明に従って、サンプルの復号ポリシーを作成してください。

decryption policy の詳細オプションについて詳しくは、復号ポリシー 詳細オプション.

|

ステップ 1 |

まだ Secure Firewall Management Center にログインしていない場合は、ログインします。 |

|

ステップ 2 |

をクリックします。 |

|

ステップ 3 |

新しいアクセス コントロール ポリシーを作成するか、[Edit ( |

|

ステップ 4 |

次の図に示すように、[復号(Decryption)] をクリックします。

|

|

ステップ 5 |

次の図に示すように、リストで復号ポリシーの名前をクリックし、さらに [早期アプリケーション検出とURL分類(Early application detection and URL categorization)] をオンにします。

|

|

ステップ 6 |

[適用(Apply)] をクリックします。 |

|

ステップ 7 |

次の図に示すように、 をクリックします。

|

|

ステップ 8 |

[TLSサーバーアイデンティティ検出(TLS Server Identity Discovery)] の横の [Edit ( |

|

ステップ 9 |

次の図に示すように、チェックボックスをオンにします。

|

|

ステップ 10 |

[OK] をクリックします。 |

|

ステップ 11 |

ページの上部にある [保存(Save)] をクリックします。 |

|

ステップ 12 |

次の図に示すように、ページの上部にある [アクセスコントロールポリシー管理に戻る(Return to Access Control Policy Management)] をクリックします。

|

|

ステップ 13 |

[Edit ( |

|

ステップ 14 |

ページの下部で、デフォルトアクションの横にある [ |

|

ステップ 15 |

[接続開始時にロギング(Log at starting of connection)] と、選択したその他のオプションをオンにします。 詳細については、『Cisco Secure Firewall Management Center Device Configuration Guide』の アクセス コントロール ポリシーのロギング設定「Logging Settings for Access Control Policies」[英語] を参照してください。 |

|

ステップ 16 |

[Apply] をクリックします。 |

|

ステップ 17 |

ページの上部にある [保存(Save)] をクリックします。 |

ルール条件の追加:復号ルール 条件

デフォルトのポリシーアクションの追加:復号ポリシー のデフォルトアクション

Cisco Secure Firewall Management Center Administration Guide の「Logging Connections with a Policy Default Action」の説明に従って、デフォルトアクションのロギングオプションを設定します。

詳細ポリシーのプロパティの設定:復号ポリシー 詳細オプション

アクセス制御への他のポリシーの関連付けの説明に従って、decryption policyをアクセス コントロール ポリシーに関連付けます。

設定変更を展開します設定変更の展開を参照してください。

プレフィルタリングはアクセス制御の最初のフェーズで、よりリソース消費の大きい評価を実行する前に行われます。プレフィルタリングは、内部ヘッダーを使用した、より堅牢なインスペクション機能を備えた後続の評価と比較すると、シンプルかつ高速で、初期に実行されます。

プレフィルタリングは、セキュリティのニーズとトラフィックプロファイルに基づいて検討する必要があるため、以下を対象とするポリシーとインスペクションから除外する必要があります。

Microsoft Outlook 365 などの一般的な社内アプリケーション

サーバーバックアップなどのエレファントフロー

decryption rules に推奨されるベストプラクティス設定の設定方法。

Decryption rules:[復号しない(Do Not Decrypt)] ルールアクションが使用されるルールを除く、すべてのルールのロギングを有効にします。(これは任意です。復号されていないトラフィックに関する情報を表示する場合は、そのルールのロギングも有効にします。)

|

ステップ 1 |

まだ Secure Firewall Management Center にログインしていない場合は、ログインします。 |

|

ステップ 2 |

をクリックします。 |

|

ステップ 3 |

decryption policy の横にある Edit ( |

|

ステップ 4 |

decryption rule の横にある Edit ( |

|

ステップ 5 |

[ロギング(Logging)] タブをクリックします。 |

|

ステップ 6 |

[接続の終了時にロギングする(Log at End of Connection)] をクリックします。 |

|

ステップ 7 |

[保存(Save)] をクリックします。 |

|

ステップ 8 |

ページ最上部にある [保存(Save)] をクリックします。 |