|

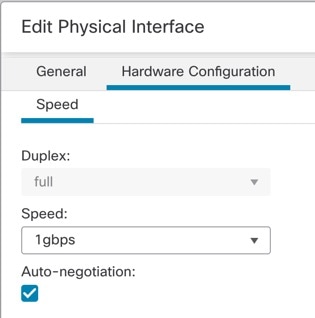

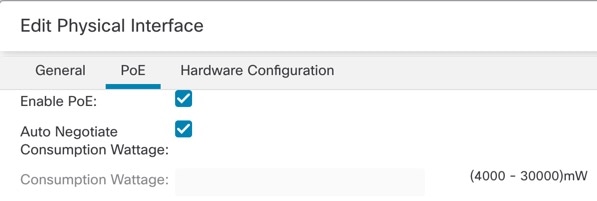

Cisco Secure Firewall 1210CP IEEE 802.3bt のサポート(PoE++ および Hi-PoE)

|

7.7.0

|

7.7.0

|

IEEE 802.3bt のサポートに関連する次の改善を確認してください。

-

PoE++ と Hi-PoE:ポートあたり最大 90 W。

-

シングルシグネチャおよびデュアルシグネチャの受電デバイス(PD)。

-

パワーバジェットが先着順で行われます。

-

show power inline にパワーバジェットフィールドが追加されました。

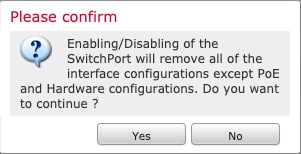

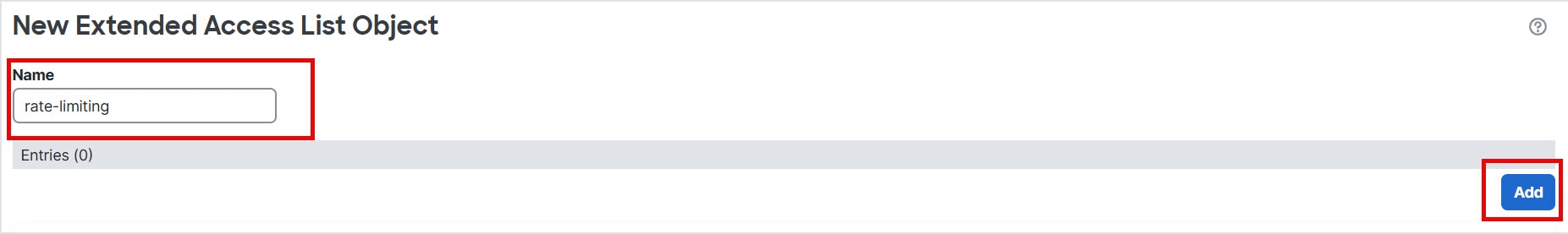

新規/変更された画面:

新規/変更されたコマンド: show power inline

|

|

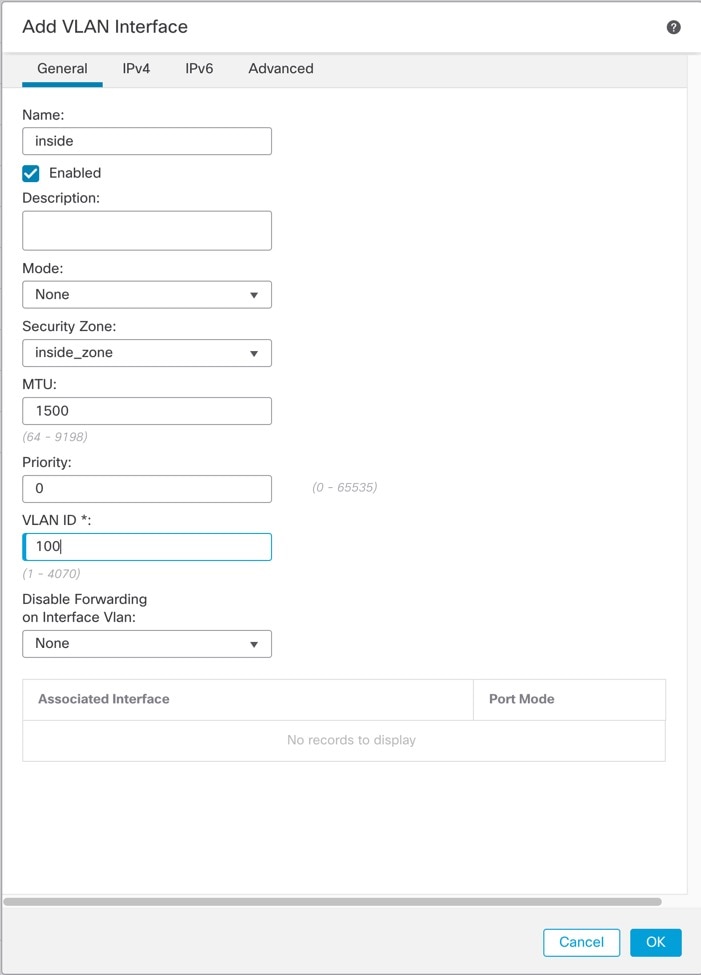

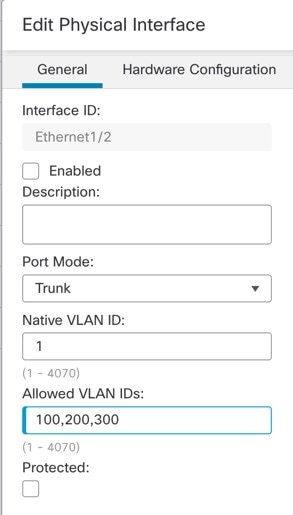

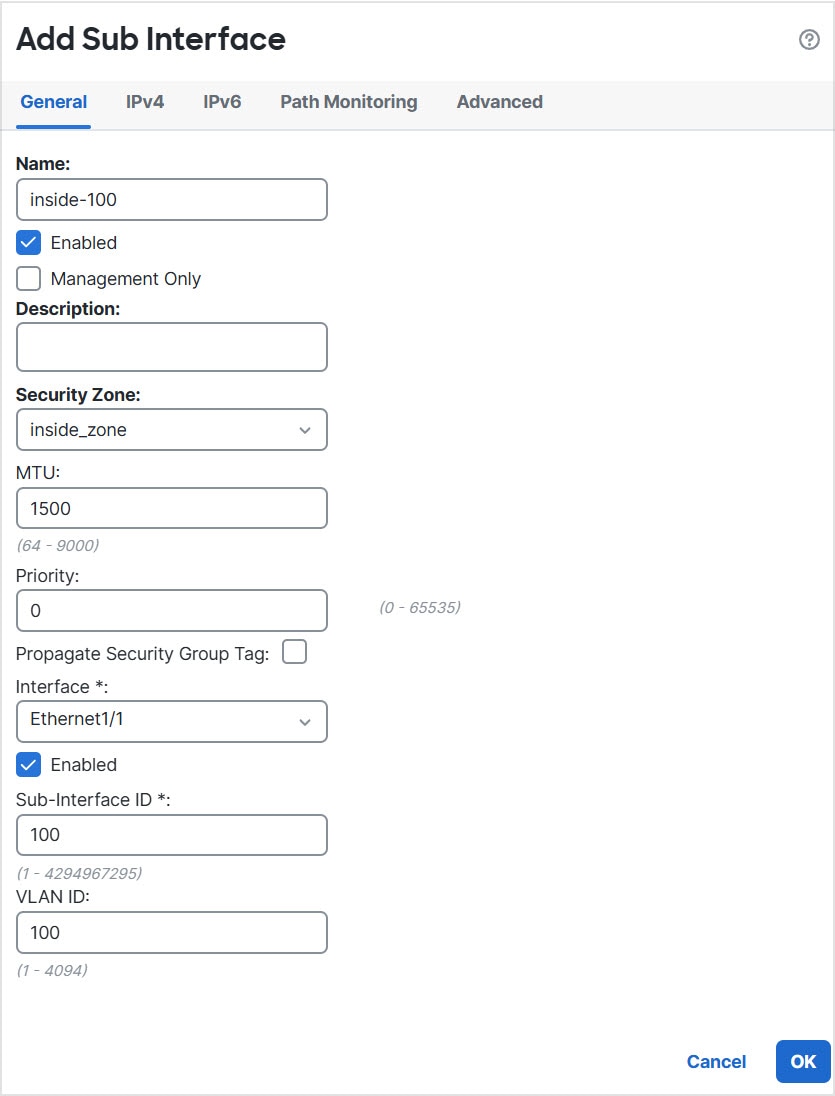

組み込みスイッチを搭載したモデルの場合、サブインターフェイスでは VLAN 1 を使用できません。

|

7.6 |

7.6 |

組み込みスイッチのあるモデルでは、 VLAN 1 を使用してサブインターフェイスを作成できません。VLAN 1 は、スイッチポートの論理的な VLAN インターフェイス用に予約されています。

1010 を 7.6 以降にアップグレードし、 VLAN 1 をサブインターフェイスに割り当てている場合は、サブインターフェイスのVLAN ID を新しいVLANに変更する必要があります。VLAN 1 を使用して設定を展開することはできません。

|

|

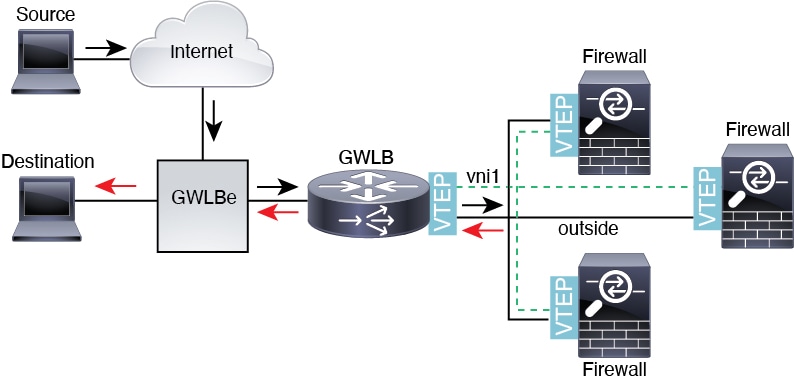

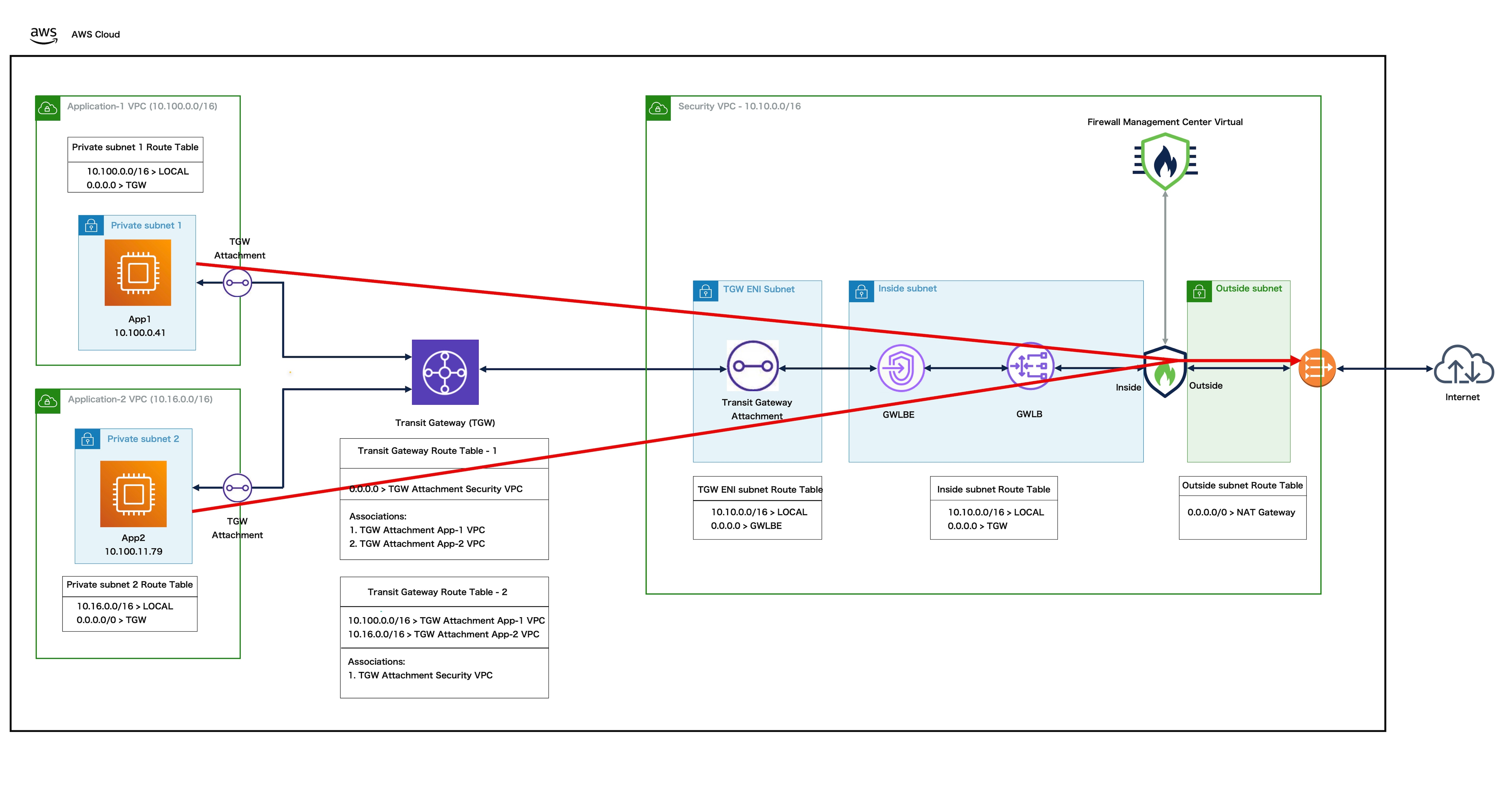

Cisco Secure Firewall による GWLB を使用した AWS でのデュアルアーム展開モードのサポート

|

7.6 |

7.6 |

Cisco Secure Firewall は、GWLB を使用した AWS でのデュアルアーム展開モードをサポートします。このモードでは、ファイアウォールは、トラフィック インスペクション後にインターネットに向かうトラフィックをインターネットゲートウェイを介してインターネットに直接転送すると同時に、ネットワークアドレス変換(NAT)も実行できます。

|

|

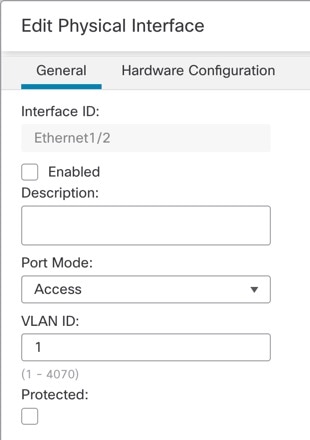

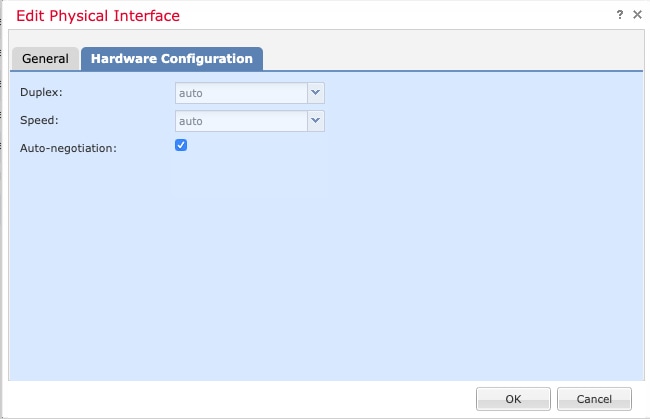

Cisco Secure Firewall 1210/1220 ハードウェアスイッチのサポート

|

7.6

|

7.6

|

Cisco Secure Firewall 1210/1220 では、各イーサネット インターフェイスをスイッチポートまたはファイアウォール インターフェイスとして設定できます

|

|

Cisco Secure Firewall 1210CP PoE+ は、イーサネットポート 1/5 ~ 1/8 でサポートされます

|

7.6 |

7.6

|

Cisco Secure Firewall 1210CP は、イーサネットポート 1/5 ~ 1/8 で Power over Ethernet+(PoE+)をサポートします。

|

|

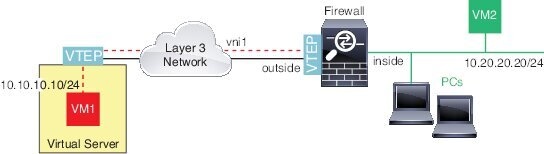

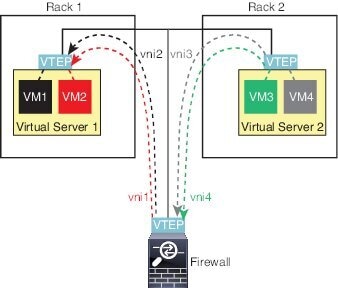

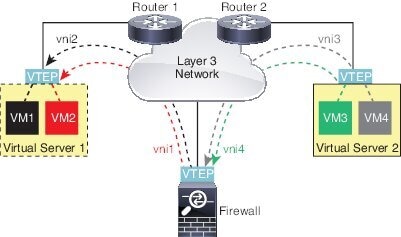

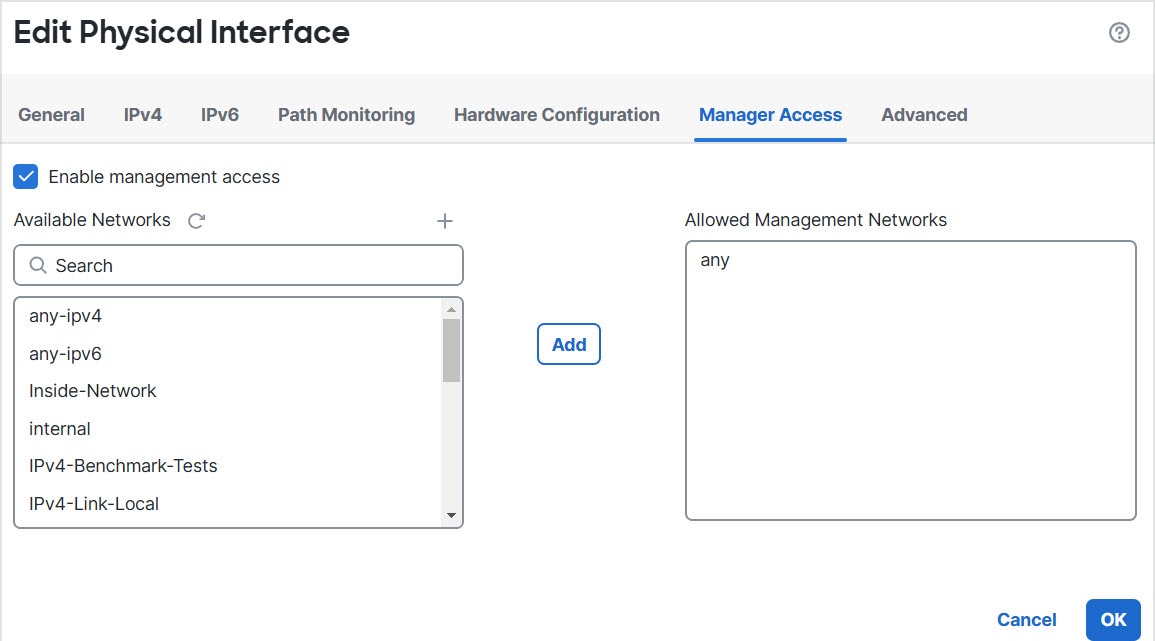

VXLAN VTEP IPv6 のサポート

|

7.4

|

任意(Any)

|

VXLAN VTEP インターフェイスに IPv6 アドレスを指定できるようになりました。IPv6 は、Threat Defense Virtual クラスタ制御リンクまたは Geneve カプセル化ではサポートされていません。

新しい/変更された画面:

Firewall Threat Defense バージョン 7.4 が必要です。

|

|

BGP と管理トラフィックのループバック インターフェイスをサポート

|

7.4

|

任意(Any)

|

ループバック インターフェイスは、次の目的で使用できます。

-

AAA

-

BGP

-

DNS

-

HTTP

-

ICMP

-

IPsec フローのオフロード

-

NetFlow

-

SNMP

-

SSH

-

Syslog

Firewall Threat Defense バージョン 7.4 が必要です。

|

|

VTI のループバック インターフェイス サポート

|

7.3

|

任意(Any)

|

ループバック インターフェイスを追加できるようになりました。ループバック インターフェイスは、パス障害の克服に役立ちます。インターフェイスがダウンした場合、ループバック インターフェイスに割り当てられた IP アドレスを使用してすべてのインターフェイスにアクセスできます。VTI

の場合、送信元インターフェイスとしてループバック インターフェイスを設定するのに加えて、静的に設定された IP アドレスの代わりに、ループバック インターフェイスから IP アドレスを継承するサポートも追加されています。

新しい/変更された画面:

|

|

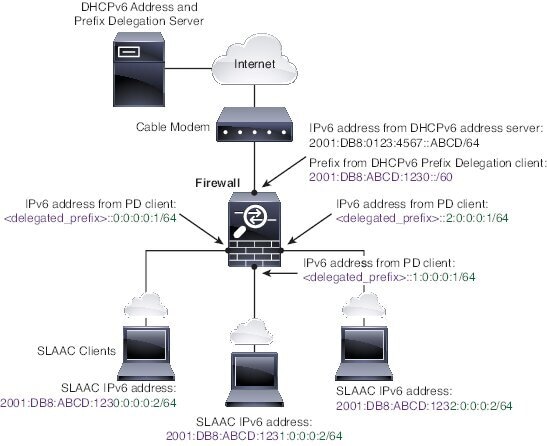

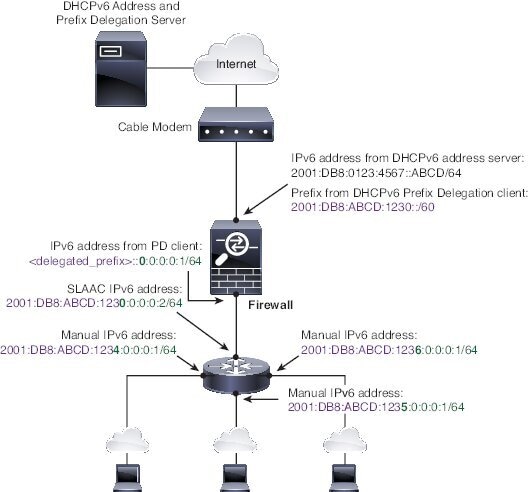

IPv6 DHCP

|

7.3

|

任意(Any)

|

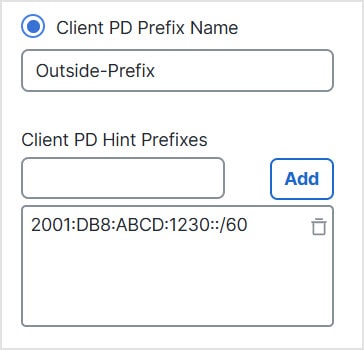

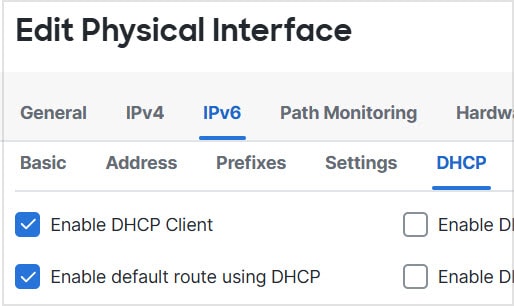

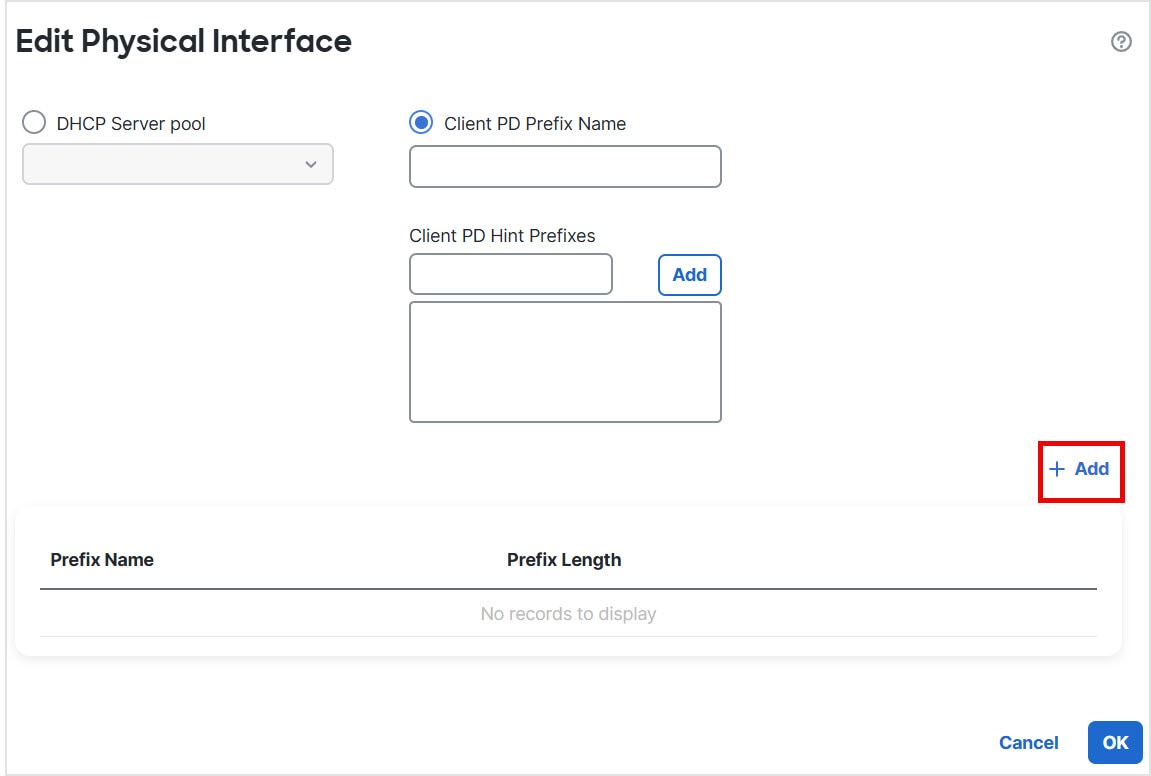

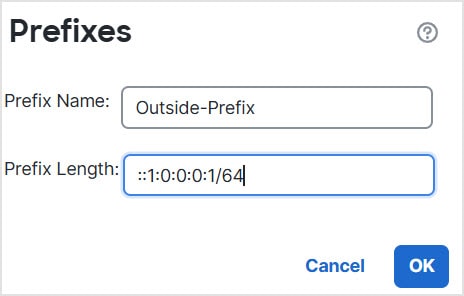

Firewall Threat Defense で IPv6 アドレッシングの次の機能がサポートされるようになりました。

-

DHCPv6 アドレスクライアント:Firewall Threat Defense は DHCPv6 サーバーから IPv6 グローバルアドレスとオプションのデフォルトルートを取得します。

-

DHCPv6 プレフィックス委任クライアント:Firewall Threat Defense は DHCPv6 サーバーから委任プレフィックスを取得します。Firewall Threat Defense は、委任プレフィックスを使用して他の Firewall Threat Defense インターフェイスのアドレスを設定し、ステートレスアドレス自動設定(SLAAC)クライアントが同じネットワーク上で IPv6 アドレスを自動設定できるようにします。

-

委任プレフィックスの BGP ルータ アドバタイズメント

-

DHCPv6 ステートレスサーバー:SLAAC クライアントが Firewall Threat Defense に情報要求(IR)パケットを送信すると、Firewall Threat Defense はドメイン名などの他の情報を SLAAC クライアントに提供します。Firewall Threat Defense は、IR パケットを受け取るだけで、クライアントにアドレスを割り当てません。

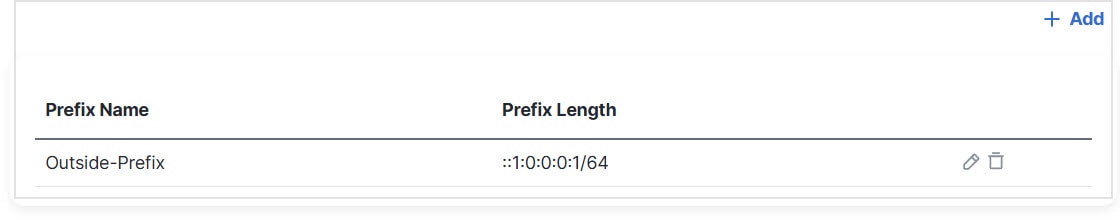

新しい/変更された画面:

新規/変更されたコマンド:show bgp ipv6 unicast、show ipv6 dhcp、show ipv6 general-prefix

|

|

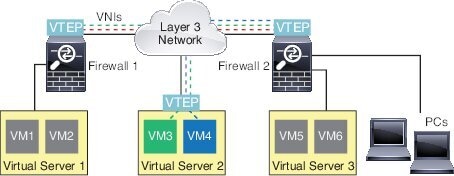

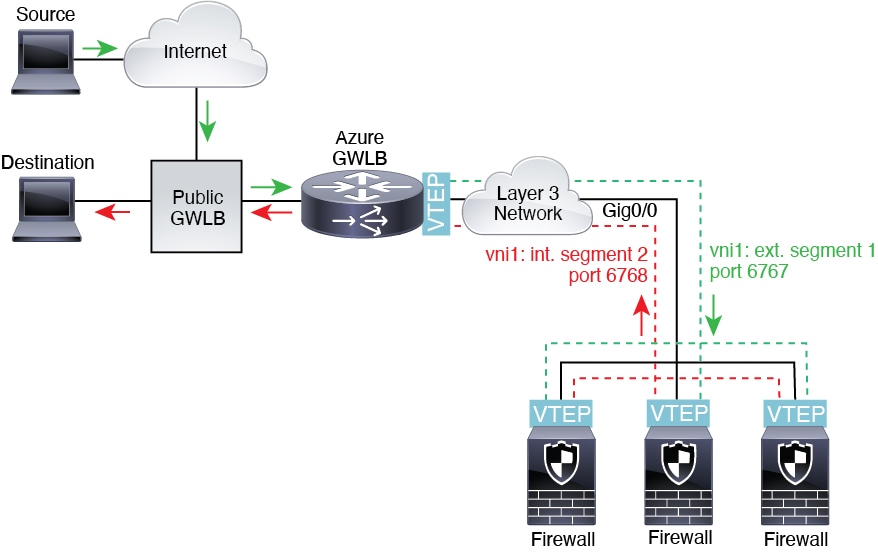

Azure ゲートウェイロードバランサの Firewall Threat Defense Virtual のペアプロキシ VXLAN

|

7.3

|

任意(Any)

|

Azure ゲートウェイロードバランサ(GWLB)で使用するために、Azure で Firewall Threat Defense Virtual 用のペアプロキシモード VXLAN インターフェイスを設定できます。Firewall Threat Defense Virtual は、ペアリングされたプロキシの VXLAN セグメントを利用して、単一の NIC に外部インターフェイスと内部インターフェイスを定義します。

新しい/変更された画面:

サポートされているプラットフォーム:Azure の Firewall Threat Defense Virtual

|

|

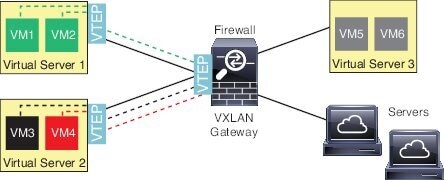

VXLAN のサポート

|

7.2

|

任意(Any)

|

VXLAN カプセル化のサポートが追加されました。

新しい/変更された画面:

サポートされているプラットフォーム:すべて。

|

|

Firewall Threat Defense Virtual の Geneve サポート

|

7.1

|

任意(Any)

|

Amazon Web Services(AWS)ゲートウェイロードバランサのシングルアームプロキシをサポートするために、Geneve カプセル化サポートが Firewall Threat Defense Virtual に追加されました。AWS ゲートウェイロードバランサは、透過的なネットワークゲートウェイ(全トラフィックの唯一の出入口)と、トラフィックを分散し、トラフィックの需要に合わせて Firewall Threat Defense Virtual を拡張するロードバランサを組み合わせます。

この機能には Snort 3 が必要です。

新しい/変更された画面:

サポートされているプラットフォーム:AWS の Firewall Threat Defense Virtual

|

|

31 ビット サブネットマスク

|

7.0

|

任意(Any)

|

ルーテッド インターフェイスに関しては、ポイントツーポイント接続向けの 31 ビットのサブネット に IP アドレスを設定できます。31 ビット サブネットには 2 つのアドレスのみが含まれます。通常、サブネットの最初と最後のアドレスはネットワーク用とブロードキャスト用に予約されており、2

アドレス サブネットは使用できません。ただし、ポイントツーポイント接続があり、ネットワーク アドレスやブロードキャスト アドレスが不要な場合は、IPv4 形式でアドレスを保持するのに 31 サブネット ビットが役立ちます。たとえば、2 つの FTD

間のフェールオーバーリンクに必要なアドレスは 2 つだけです。リンクの一方の側から送信されるパケットはすべてもう一方の側で受信され、ブロードキャスティングは必要ありません。また、SNMP や Syslog を実行する管理ステーションを直接接続することもできます。この機能は、ブリッジグループ用の

BVI、またはマルチキャストルーティングではサポートされていません。

新しい/変更された画面:

|

|

Firepower 4100/9300 の Firewall Threat Defense 動作リンク状態と物理リンク状態の同期

|

6.7

|

任意(Any)

|

Firepower 4100/9300 シャーシで、Firewall Threat Defense 動作リンク状態をデータインターフェイスの物理リンク状態と同期できるようになりました。現在、FXOS 管理状態がアップで、物理リンク状態がアップである限り、インターフェイスはアップ状態になります。Firewall Threat Defense アプリケーション インターフェイスの管理状態は考慮されません。Firewall Threat Defense からの同期がない場合は、たとえば、Firewall Threat Defense アプリケーションが完全にオンラインになる前に、データインターフェイスが物理的にアップ状態になったり、Firewall Threat Defense のシャットダウン開始後からしばらくの間はアップ状態のままになる可能性があります。インラインセットの場合、この状態の不一致によりパケットがドロップされることがあります。これは、 Firewall Threat Defense が処理できるようになる前に外部ルータが Firewall Threat Defense へのトラフィックの送信を開始することがあるためです。この機能はデフォルトで無効になっており、FXOS の論理デバイスごとに有効にできます。

|

(注)

|

この機能は、クラスタリング、コンテナインスタンス、または Radware vDP デコレータを使用する Firewall Threat Defense ではサポートされていません。ASA でもサポートされていません。

|

新規/変更された [Firepower Chassis Manager] 画面:

新規/変更された FXOS コマンド:set link-state-sync enabled、show interface expand detail

サポートされているプラットフォーム:Firepower 4100/9300

|

|

Firepower 1010 ハードウェア スイッチのサポート

|

6.5

|

すべて

|

Firepower 1010 では、各イーサネット インターフェイスをスイッチ ポートまたはファイアウォール インターフェイスとして設定できます。

新しい/変更された画面:

|

|

イーサネット 1/7 およびイーサネット 1/8 での Firepower 1010 PoE+ のサポート

|

6.5

|

すべて

|

Firepower 1010 は、スイッチ ポートとして設定されている場合、イーサネット 1/7 およびイーサネット 1/8 の Power on Ethernet+(PoE+)をサポートします。

新しい/変更された画面:

|

|

コンテナ インスタンスで使用される VLAN サブインターフェイス

|

6.3.0

|

いずれか

|

柔軟な物理インターフェイスの使用を可能にするため、FXOS で VLAN サブインターフェイスを作成し、複数のインスタンス間でインターフェイスを共有することができます。

新規/変更された Secure Firewall Management Center 画面:

アイコン > [インターフェイス(Interfaces)] タブ

新規/変更された Secure Firewall Chassis Manager 画面:

ドロップダウン メニューの [サブインターフェイス(Subinterface)]

新規/変更された FXOS コマンド:create subinterface、set vlan、show interface、show subinterface

サポートされるプラットフォーム:Firepower 4100/9300

|

|

コンテナ インスタンスのデータ共有インターフェイス

|

6.3.0

|

いずれか

|

柔軟な物理インターフェイスの使用を可能にするため、複数のインスタンス間でインターフェイスを共有することができます。

新規/変更された Secure Firewall Chassis Manager 画面:

新規/変更された FXOS コマンド:set port-type data-sharing、show interface

サポートされるプラットフォーム:Firepower 4100/9300

|

|

統合ルーティングおよびブリッジング

|

6.2.0

|

いずれか

|

統合ルーティングおよびブリッジングによって、ブリッジ グループとルーテッド インターフェイスの間でルーティングする機能が提供されます。ブリッジ グループは、Firewall Threat Defense がルーティングではなくブリッジするインターフェイスのグループです。Firewall Threat Defense は、Firewall Threat Defense がファイアウォールとして機能し続ける点で本来のブリッジとは異なります。つまり、インターフェイス間のアクセス制御が実行され、通常のファイアウォール検査もすべて実行されます。以前は、トランスペアレント ファイアウォール モードでのみブリッジグループの設定が可能だったため、ブリッジグループ間でのルーティングはできませんでした。この機能を使用すると、ルーテッド

ファイアウォール モードのブリッジ グループの設定と、ブリッジグループ間およびブリッジグループとルーテッド インターフェイス間のルーティングを実行できます。ブリッジ グループは、ブリッジ仮想インターフェイス(BVI)を使用して、ブリッジ グループのゲートウェイとして機能することによってルーティングに参加します。Firewall Threat Defense にブリッジ グループを割り当てるための追加インターフェイスがある場合、統合ルーティングおよびブリッジングによって、外部のレイヤ 2 スイッチを使用するのではない別の方法が提供されます。ルーテッド モードでは、BVI は名前付きインターフェイスとなり、アクセス

ルールや DHCP サーバなどの一部の機能に、メンバー インターフェイスとは個別に参加できます。

トランスペアレント モードでサポートされるクラスタリングの機能は、ルーテッド モードではサポートされません。マルチキャスト ルーティングとダイナミック ルーティングの機能も、BVI ではサポートされません。

新規/変更された画面:

サポートされているプラットフォーム:すべて(Firepower 2100 と Firewall Threat Defense Virtual を除く)

|

フィードバック

フィードバック