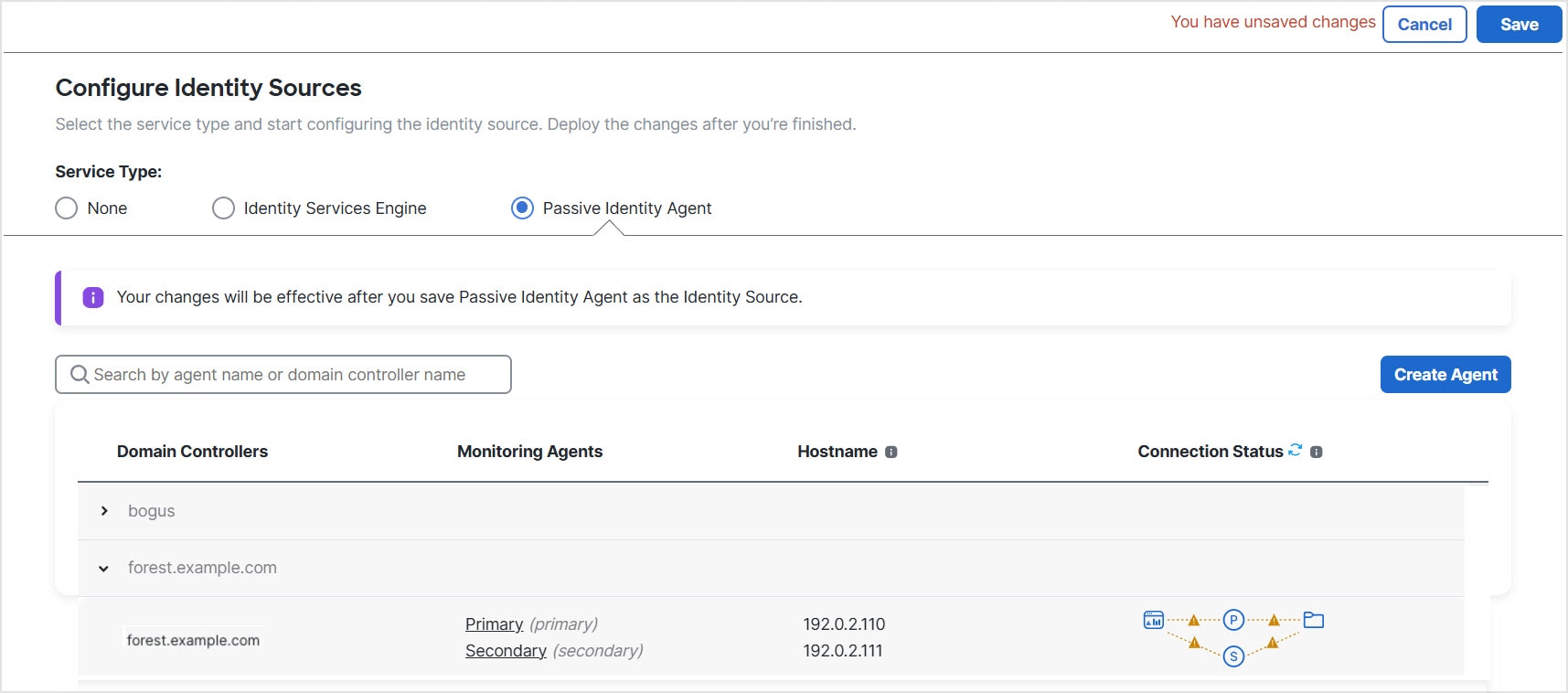

passive identity agent アイデンティティソース

passive identity agentのアイデンティティソースは、Microsoft Active Directory(AD)から Secure Firewall Management Center にセッションデータを送信します。必要なものは、レルムとレルムシーケンスについての説明に従ってセットアップされた、サポートされている Microsoft AD だけです。

passive identity agent バージョン 1.0 は IPv4 ユーザーセッションのみを送信しますが、バージョン 1.1 は IPv4 および IPv6 ユーザーセッションを送信します。

(注) |

このアイデンティティソースを使用するために Cisco Identity Services Engine(ISE)を設定する必要はありません。 |

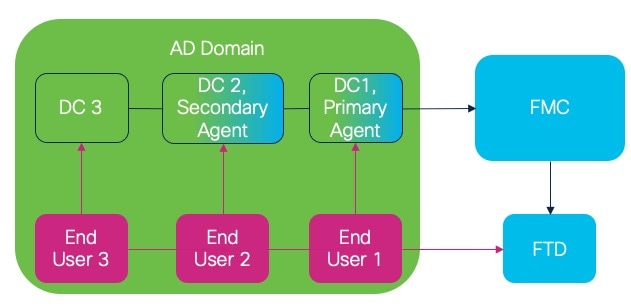

Passive identity agent のロール

passive identity agent は、以下のロールをサポートしています。

-

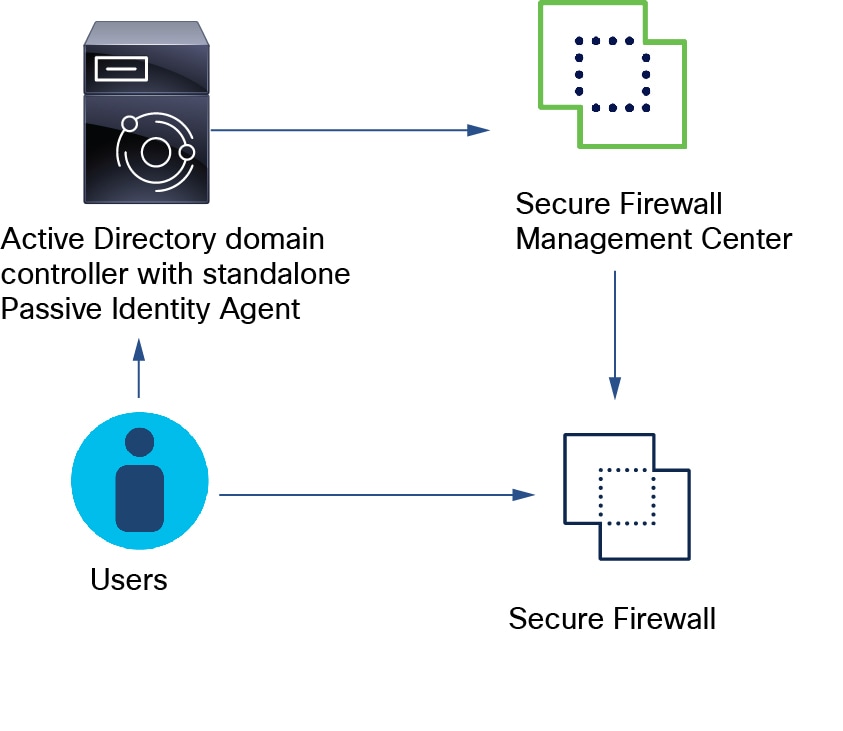

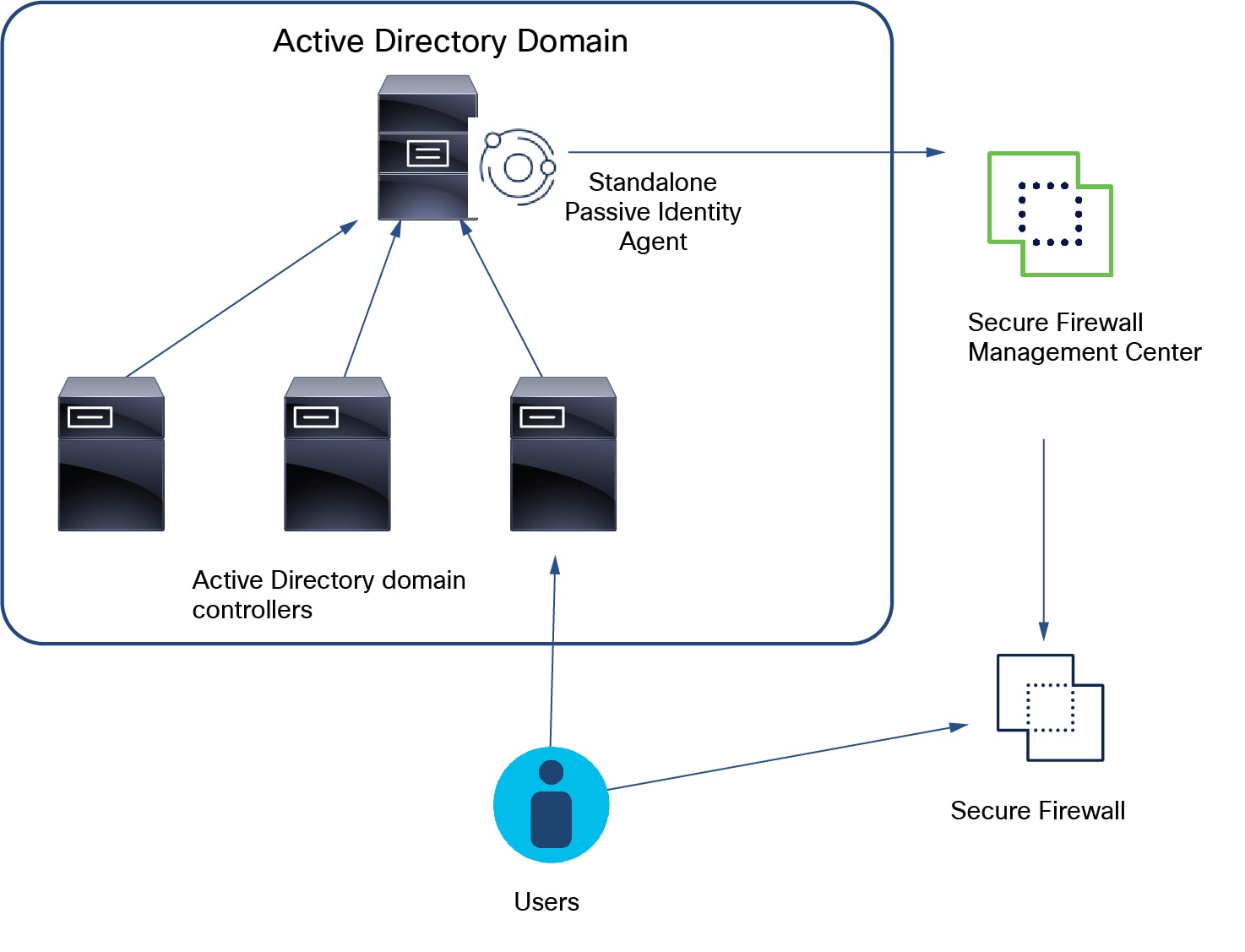

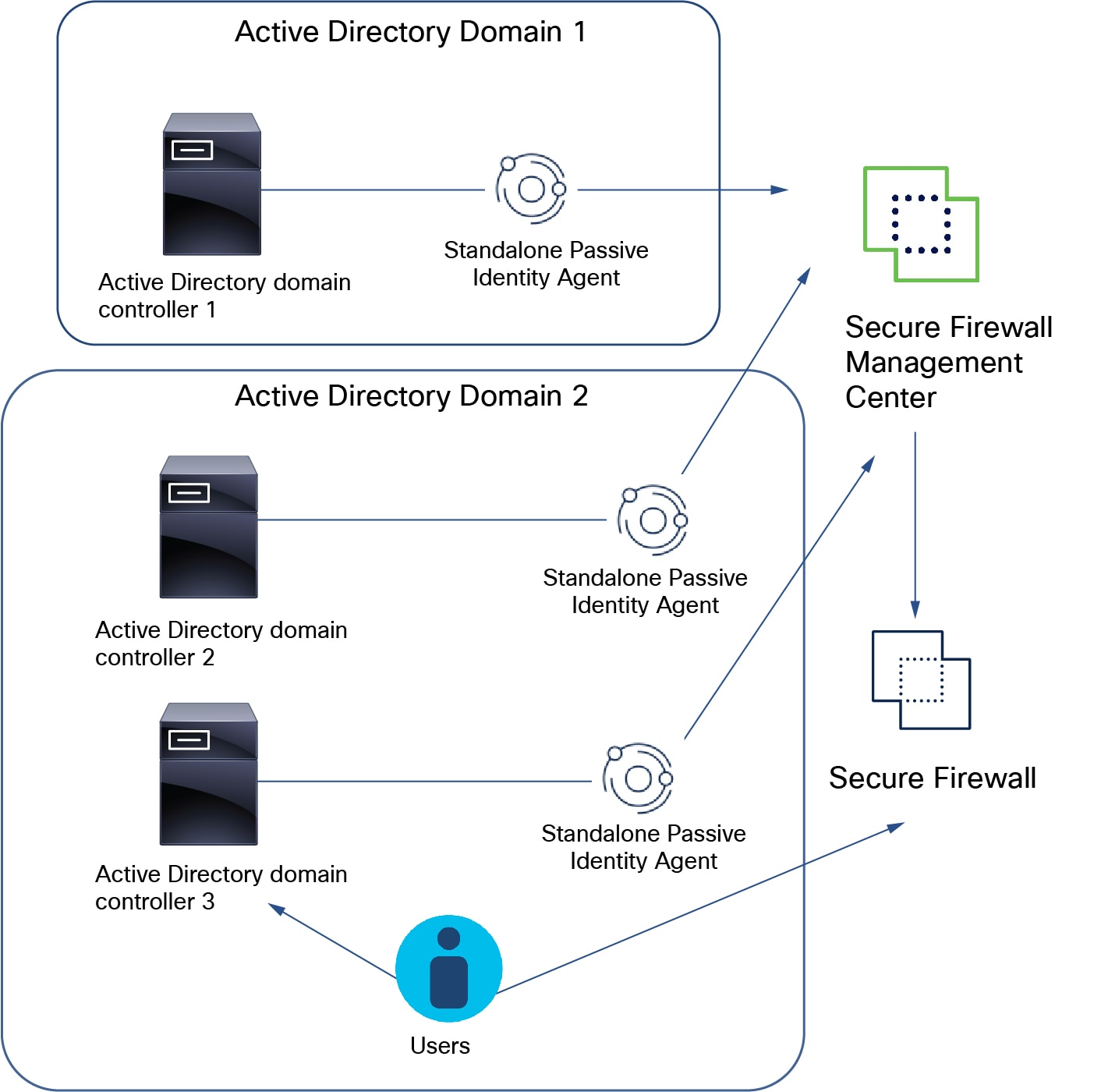

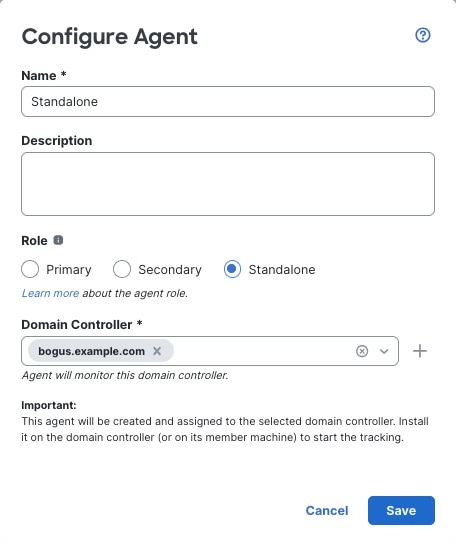

スタンドアロン:冗長ペアの一部ではない passive identity agent。スタンドアロンエージェントは、複数の Active Directory(AD)サーバーとドメインコントローラのすべてにソフトウェアがインストールされている場合に、それらからユーザーとグループを読み取ることができます。

-

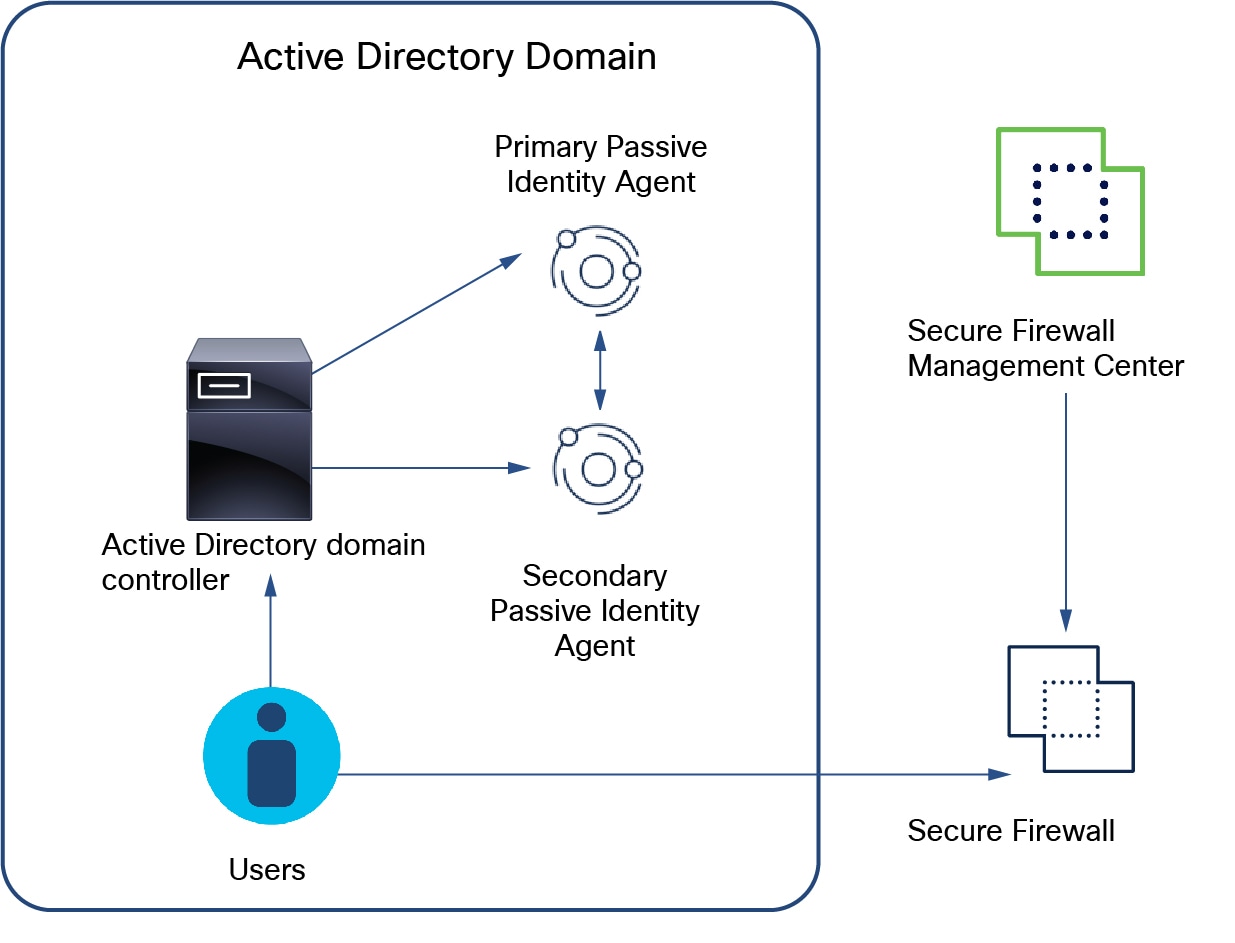

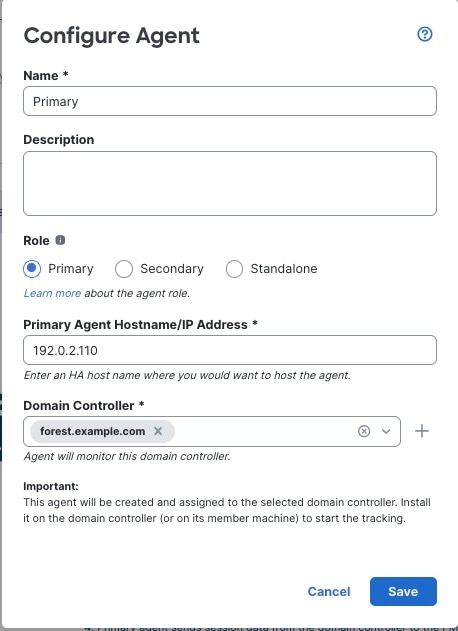

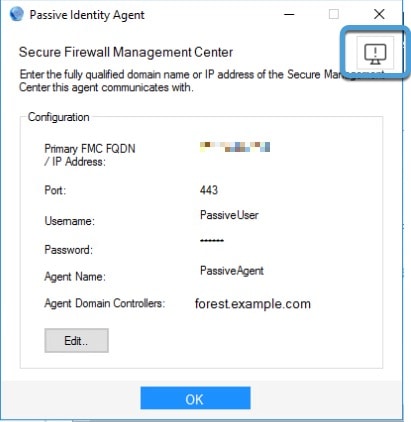

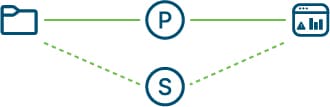

プライマリ:(冗長ペアのプライマリエージェント)Microsoft AD ドメインコントローラ、ディレクトリサーバ、または任意のネットワーククライアントにインストールできます。

Secure Firewall Management Center とのすべての通信を処理します。ただし、通信が停止した場合はセカンダリエージェントによって処理されます。

-

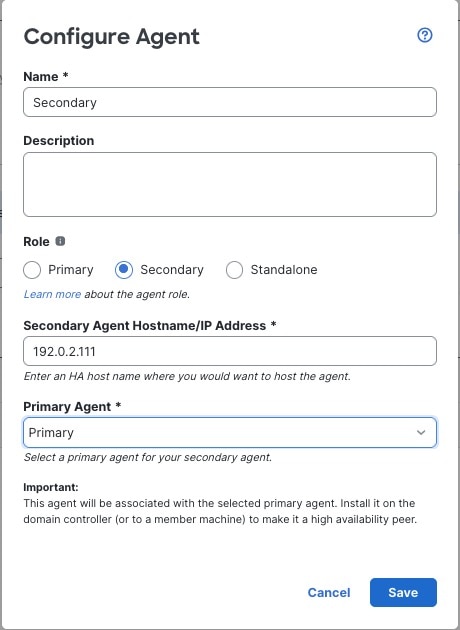

セカンダリ:(冗長ペアのセカンダリ(バックアップ)エージェント)Microsoft AD ドメインコントローラ、ディレクトリサーバー、または任意のネットワーククライアントにインストールできます。

プライマリエージェントの正常性をモニタリングし、プライマリエージェントが Secure Firewall Management Center との通信を停止した場合に引き継ぎます。

Passive identity agent システム要件

passive identity agent の前提条件は次のとおりです。

-

Windows Active Directory サーバーに passive identity agent をインストールする場合は、サーバーで Windows Server 2008 以降を実行する必要があります。

-

ドメインに接続されている Windows クライアントにインストールする場合、クライアントは Windows 8 以降を実行している必要があります。

-

すべてのシステムのシステムクロックを同期する必要があります。すべてのシステムで同じ NTP サーバーを使用することを強く推奨します。これは、以下を意味します。

-

Secure Firewall Management Center。

詳細については、「時刻の同期」を参照してください。

-

すべての Windows Active Directory サーバーおよびドメインコントローラ。

-

passive identity agent がインストールされているマシン。

-

-

Secure Firewall Management Center では 7.6 以降を実行する必要があります。

-

Secure Firewall Management Center によって管理される Secure Firewall Threat Defense は、7.1 以降を実行する必要があります。

-

Secure Firewall Threat Defense デバイスで Snort 3 を有効にする必要があります。

Passive identity agent の制限事項

passive identity agent には次の制限があります。

-

同時に最大 10 のエージェント

-

1 つの passive identity agent アイデンティティソースで最大 50 の AD ディレクトリをモニタリングできます。

-

最大 300,000 の同時ユーザーセッション

-

IPv6 アドレスはサポートされていません(passive identity agent1.0)

-

IPv6 アドレスはサポートされています(passive identity agent1.1)

passive identity agent の導入

展開オプションについては、passive identity agent の導入を参照してください。

(注) |

passive identity agentの最新バージョンを使用することを推奨します。使用可能なバージョンを確認するには、software.cisco.com にアクセスします。passive identity agentをアップグレードするには、「passive identity agent ソフトウェアをアップグレードする」を参照してください |

![アイデンティティ ソース設定を保存するには、ページの上部にある [保存(Save)] をクリックする必要があります。](/c/dam/en/us/td/i/400001-500000/480001-490000/487001-488000/487678.jpg)

フィードバック

フィードバック