Zero Trust Access

Zero Trust Access は、Zero Trust ネットワーク アクセス(ZTNA)の原則に基づいています。ZTNA は、暗黙の信頼を排除するゼロトラスト セキュリティ モデルです。このモデルは、ユーザーとリクエストのコンテキストを確認し、アクセスが許可された場合のリスクを分析した後、最小限のアクセス権を付与します。

Zero Trust Access により、外部の SAML アイデンティティ プロバイダー(IdP)ポリシーを使用して、ネットワークの内部(オンプレミス)または外部(リモート)から保護された Web ベースのリソースとアプリケーションへのアクセスを認証および承認できます。

機能は以下のとおりです。

-

Duo、Azure Active Directory(Asure AD)、Okta、およびその他のアイデンティティ プロバイダーなど、複数の SAML ベースのアイデンティティ プロバイダーをサポートします。

-

Cisco Secure Client などのクライアント アプリケーションは、Secure Access 用のエンドポイント(クライアントデバイス)では必要ありません。

-

アクセスと認証はブラウザを介して行われます。

-

TLS Web アプリケーションのみをサポート。

-

Duo Health などのエージェントを介してクライアントデバイスのポスチャがサポートされます。これを使用してデバイスのポスチャを Duo のポリシーで評価し、評価に基づいてアクセス権を付与します。同じ機能は、エージェントによるポスチャ評価をサポートするサードパーティのアイデンティティ プロバイダー(Okta や PingID)と組み合わせて実行できます。

-

HTTP リダイレクト SAML バインディングのサポート。

-

一連のアプリケーションで zero trust access 保護を簡単に有効にできるアプリケーション グループのサポート。

-

Zero Trust アプリケーション トラフィックでの Threat Defense の侵入とマルウェアの保護の活用。

Cisco Secure Firewall Management Center の Web インターフェイスを使用して、プライベート アプリケーションを定義し、定義したアプリケーションに脅威ポリシーを割り当てられる Zero Trust Application Policy を作成できます。ポリシーはアプリケーション固有なので、管理者は、各アプリケーションの脅威認識に基づいてインスペクションレベルを決定します。

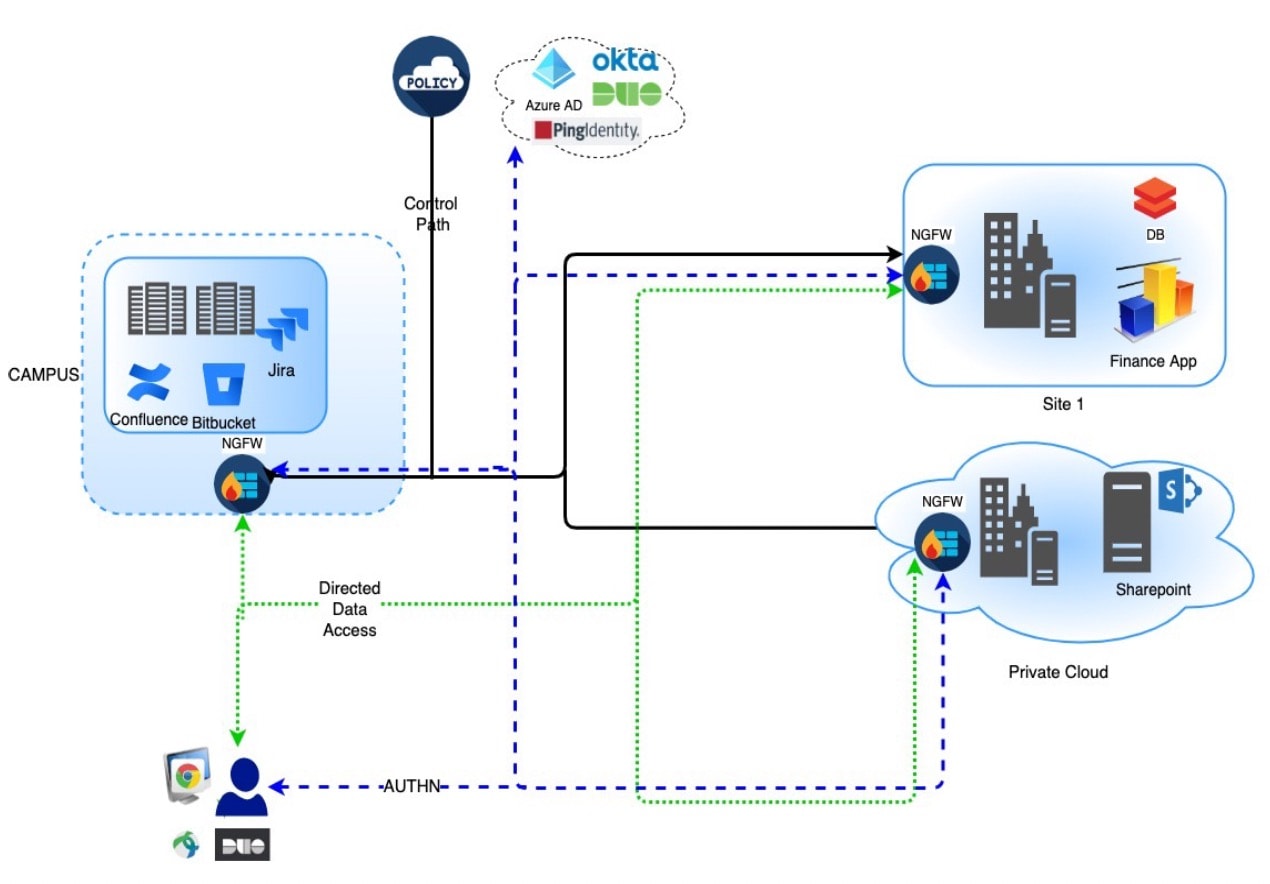

Threat Defense と Zero Trust アクセスの連携の仕組み

-

リモートまたはオンプレミスのユーザーは、ブラウザを使用して、エンドポイントからアプリケーションに接続するための HTTPS 要求を送信します。

-

HTTPS 要求は、アプリケーションを保護するファイアウォールによって代行受信されます。

-

ファイアウォールは、認証のためにアプリケーションに設定されている IdP にユーザーをリダイレクトします。

(注)

この図では、各ファイアウォールが一連の Web アプリケーションを保護しています。ユーザーは、認証および承認後に、ファイアウォールの背後にあるアプリケーションに直接アクセスできます。

-

認証および承認プロセスが完了すると、ファイアウォールにより、ユーザーはアプリケーションへのアクセスが許可されます。

Zero Trust アクセスを使用する理由

Zero Trust アクセスは、アプリケーションアクセスへの適用ポイントとして、Threat Defense の既存の展開を活用します。これにより、リモートおよびオンプレミス ユーザーによる、アプリケーションごとの承認およびアプリケーションごとのトンネルを使用した、プライベート アプリケーションへのセグメント化されたアクセスが可能になります。

この機能により、ユーザーからネットワークが非表示になり、ユーザーは承認されたアプリケーションのみにアクセスできます。ネットワーク内の 1 つのアプリケーションに対して承認されても、ネットワーク上の他のアプリケーションに対する暗黙的な承認は与えられないため、攻撃対象領域が大幅に減少します。つまり、アプリケーションへのすべてのアクセスを明示的に承認する必要があります。

Threat Defense に Zero Trust アクセス機能を追加すると、ネットワークに別のデバイスを追加でインストールして管理することなく、より安全なアクセスモデルに移行できます。

この機能は、クライアントを必要とせず、アプリケーションごとのアクセスを実現できるため、管理が容易です。

Zero Trust アクセス設定のコンポーネント

新しい設定では、Zero Trust アプリケーションポリシー、アプリケーショングループ、およびアプリケーションを指定します。

-

Zero Trust アプリケーションポリシー:アプリケーショングループ、グループ化されたアプリケーション、またはグループ化されていないアプリケーションを指定します。セキュリティゾーンとセキュリティ制御の設定は、グループ化されていないすべてのアプリケーションとアプリケーショングループに対してグローバルレベルで関連付けられます。

デフォルトで、グローバルポートプールがポリシーに割り当てられています。このプールから、設定されている各プライベート アプリケーションに一意のポートが自動的に割り当てられます。

Zero Trust アプリケーションポリシーでは、アプリケーショングループ、グループ化されたアプリケーション、またはグループ化されていないアプリケーションを指定します。

-

アプリケーショングループ:SAML 認証設定を共有し、必要に応じてセキュリティゾーンとセキュリティ制御設定を共有できるアプリケーションの論理グループを指定します。

アプリケーショングループは、グローバルポリシーからセキュリティゾーンとセキュリティ制御の設定を継承し、値を上書きできます。

アプリケーショングループを作成すると、同じ SAML IdP 設定を使用して複数のアプリケーションを認証できます。アプリケーショングループの一部であるアプリケーションは、アプリケーショングループの SAML 設定を継承します。これにより、アプリケーションごとに SAML を設定する必要がなくなります。アプリケーショングループが作成されると、IdP を設定せずに新しいアプリケーションを追加できます。

エンドユーザーがグループの一部であるアプリケーションにアクセスしようとしたときに、ユーザーはアプリケーショングループに対して初回認証されます。ユーザーが同じアプリケーショングループの一部である他のアプリケーションにアクセスしようとすると、ユーザーは認証のために IdP に再度リダイレクトされることなくアクセスできます。これにより、アプリケーションアクセスの要求で IdP が過負荷になるのを防ぎ、制限が有効になっている場合に IdP の使用を最適化できます。

-

アプリケーション:以下の 2 つのタイプがあります。

-

グループ化されていないアプリケーション:スタンドアロン アプリケーションです。SAML設定は、アプリケーションごとに設定する必要があります。アプリケーションは、グローバルポリシーからセキュリティゾーンとセキュリティ制御の設定を継承し、アプリケーションによって上書きできます。

-

グループ化されたアプリケーション:アプリケーショングループの下にグループ化された複数のアプリケーションです。SAML 設定はアプリケーショングループから継承され、上書きできません。ただし、セキュリティゾーンとセキュリティ制御の設定は、アプリケーションごとに上書きできます。

-

設定には以下の証明書が必要です。

-

アイデンティティ証明書:この証明書は、Firewall Threat Defense がアプリケーションとしてマスカレードするために使用されます。Firewall Threat Defense は SAML サービスプロバイダー(SP)として動作します。この証明書は、プライベート アプリケーションの FQDN と一致するワイルドカードまたはサブジェクト代替名(SAN)証明書である必要があります。これは、Firewall Threat Defense で保護されているすべてのアプリケーションに共通の証明書です。

-

[IdP証明書(IdP Certificate)]:IdP は、定義されたアプリケーションまたはアプリケーショングループごとに証明書を提供します。この証明書は、Firewall Threat Defense が着信 SAML アサーションで IdP の署名を検証できるように設定する必要があります。

(注)

IdP 証明書は通常、メタデータファイル内に含まれています。それ以外の場合、ユーザーはアプリケーションの設定中に IdP 証明書をすぐに使用できるようにしておく必要があります。

-

アプリケーション証明書:ユーザーからアプリケーションに送信される暗号化トラフィックは、検査のためにこの証明書を使用して Firewall Threat Defense によって復号されます。

(注)

この証明書は、IPS やマルウェア検査を実施していない場合でも、接続を許可するためにヘッダー内の Cookie を確認するために必要です。

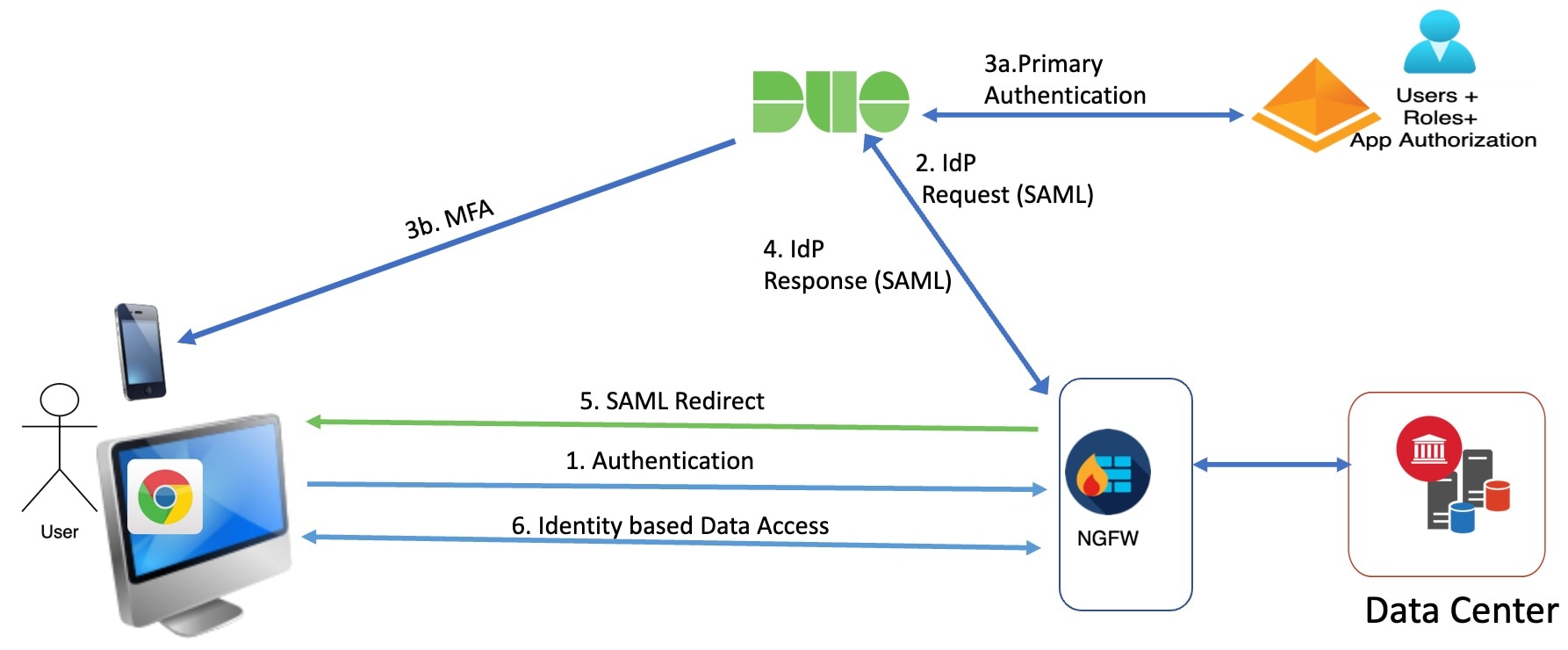

Zero Trust アクセスのワークフロー

この図は、Zero Trust アクセスのワークフローを示しています。

ワークフローは次のようになります。

-

ユーザーがブラウザにアプリケーションの URL を入力します。

-

HTTPS 要求が有効な場合、ユーザーはマッピングされたポートにリダイレクトされます(ステップ 6)。

-

HTTPS 要求が無効な場合、ユーザーはアプリケーションごとの認証のために送信されます(ステップ 2)。

-

-

ユーザーは、設定されたアイデンティティ プロバイダー(IdP)にリダイレクトされます。

-

-

ユーザーは、設定されたプライマリ認証ソースにリダイレクトされます。

-

ユーザーは、設定されたセカンダリ多要素認証(設定されている場合)で認証する必要があります。

-

-

IdP が Threat Defense に SAML 応答を送信します。ユーザー ID やその他の必要なパラメータが、ブラウザを介して SAML 応答から取得されます。

-

ユーザーはアプリケーションにリダイレクトされます。

-

検証が成功すると、ユーザーにアプリケーションへのアクセスが許可されます。

Zero Trust アクセスの制限事項

-

TLS 対応の Web アプリケーションのみがサポートされています。すべてのトラフィックを復号する必要があります。

-

SAML アイデンティティ プロバイダーのみをサポートします。

-

IPv6 はサポートされていません。

NAT66、NAT64、および NAT46 のシナリオはサポートされていません。

-

Snort 3が有効な場合にのみ、Firewall Threat Defense でゼロ トラスト アクセスを使用できます。

-

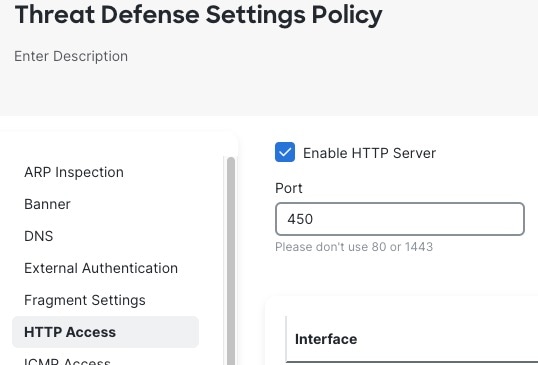

デフォルトでは、Firewall Threat Defense デバイスはセキュアな通信のためにポート 443 を使用します。これは、ゼロ トラスト アクセス用に設定される可能性のある TLS 対応アプリケーションで使用されるポートと同じであるため、デバイスの HTTP サーバーポートを変更する必要があります。

に移動し、デバイスの [Threat Defense 設定(Threat Defense Settings)] ポリシーを編集して、 [HTTP アクセス(HTTP Access)] をクリックし、[HTTP サーバーの有効化(Enable HTTP Server)] チェックボックスをオンにして、フィールドに 443 以外のポートを入力します。ページの右上隅にある [保存(Save)] をクリックします。

次の図は例を示しています。

-

保護された Web アプリケーションのハイパーリンクにはすべて相対パスが必要で、個々のモードのクラスタではサポートされていません。

-

仮想ホストで、または内部ロードバランサの背後で実行されている保護された Web アプリケーションでは、同じ外部 URL と内部 URL を使用する必要があります。

-

厳密な HTTP ホストヘッダー検証が有効になっているアプリケーションではサポートされません。

-

アプリケーションサーバーが複数のアプリケーションをホストし、TLS Client Hello の Server Name Indication(SNI)ヘッダーに基づいてコンテンツを提供する場合、Zero Trust アプリケーション設定の外部 URL は、その特定のアプリケーションの SNI と一致する必要があります。

Zero Trust アプリケーションポリシーの前提条件

|

前提条件タイプ |

説明 |

|---|---|

|

ライセンシング |

|

|

設定 |

プライベート アプリケーションの FQDN と一致するワイルドカードまたはサブジェクト代替名(SAN)証明書を作成します。詳細については、「証明書の登録オブジェクトの追加」を参照してください。 |

|

プライベート アプリケーションへのアクセスが制限されるセキュリティゾーンを作成します。詳細については、「セキュリティゾーンおよびインターフェイス グループ オブジェクトの作成」を参照してください。 |

Zero Trust アプリケーションポリシーの管理

Zero Trust アプリケーションポリシーを作成、編集、削除できます。

手順

|

ステップ 1 |

[ポリシー(Policies)] > [アクセス制御(Access Control)] > [Zero Trustアプリケーション(Zero Trust Application)] の順に選択します。 |

|

ステップ 2 |

ゼロトラスト アクセス ポリシーを管理するには以下を実行します。

|

|

ステップ 3 |

[Save(保存)] をクリックします。 |

次のタスク

Threat Defense に設定を展開する前に、警告が出ていないことを確認してください。設定変更を展開するには、『Cisco Secure Firewall Management Center アドミニストレーション ガイド』の「設定変更の展開」をご覧ください。

Zero Trust アプリケーションポリシーの作成

このタスクでは、Zero Trust アプリケーションポリシーを設定します。

始める前に

Zero Trust アプリケーションポリシーの前提条件 に示されているすべての前提条件を満たしていることを確認します。

手順

|

ステップ 1 |

の順に選択します。 |

||

|

ステップ 2 |

[ポリシーを追加(Add Policy)] をクリックします。 |

||

|

ステップ 3 |

[全般(General) ] セクションで、[名前(Name)] フィールドにポリシー名を入力します。説明フィールドは任意です。 |

||

|

ステップ 4 |

[ドメイン名(Domain Name)] フィールドに、ドメイン名を入力します。 ドメイン名が DNS に追加されていることを確認します。このドメイン名は、アプリケーションのアクセス元の Firewall Threat Defense ゲートウェイ インターフェイスに解決されます。このドメイン名は、アプリケーショングループ内のすべてのプライベート アプリケーションの ACS URL を生成するために使用されます。 |

||

|

ステップ 5 |

[アイデンティティ証明書(Identity Certificate)] ドロップダウンリストから既存の証明書を選択します。 Add ( |

||

|

ステップ 6 |

[セキュリティゾーン(Security Zone)] ドロップダウンリストからセキュリティゾーンを選択します。  ) アイコンをクリックして、新しいセキュリティゾーンを追加します。 ) アイコンをクリックして、新しいセキュリティゾーンを追加します。

セキュリティゾーンを追加するには、セキュリティゾーンおよびインターフェイス グループ オブジェクトの作成 を参照してください。 |

||

|

ステップ 7 |

[グローバルポートプール(Global Port Pool)] セクションに、デフォルトのポート範囲が表示されます必要に応じて変更を加えます。ポート値の範囲は 1024 ~ 65535 です。このプールの一意のポートは、各プライベート アプリケーションに割り当てられます。

|

||

|

ステップ 8 |

(任意)[セキュリティ管理(Security Controls)] セクションで、侵入またはマルウェアとファイルポリシーを追加します。

|

||

|

ステップ 9 |

[保存(Save)] をクリックして、ポリシーを保存します。 |

次のタスク

-

アプリケーショングループの作成アプリケーショングループの作成を参照してください。

-

アプリケーションを作成します。アプリケーションの作成を参照してください。

-

Zero Trust アプリケーションポリシーをデバイスに関連付けます。Zero Trust アクセスポリシーの対象デバイスの設定を参照してください。

-

設定変更を展開します。『Cisco Secure Firewall Management Center アドミニストレーション ガイド』の「設定変更の展開」をご覧ください。

アプリケーショングループの作成

始める前に

手順

|

ステップ 1 |

[アプリケーショングループの追加(Add Application Group)] をクリックします。 |

|

ステップ 2 |

[アプリケーショングループ(Application Group )] セクションで、[名前(Name)] フィールドに名前を入力し、[次へ(Next)] をクリックします。 |

|

ステップ 3 |

[SAMLサービスプロバイダー(SP)メタデータ(SAML Service Provider (SP) Metadata)] セクションで、データが動的に生成されます。[エンティティID(Entity ID)] フィールドと [Assertion Consumer Service (ACS) URL] フィールドの値をコピーするか、[SPメタデータのダウンロード(Download SP Metadata)] をクリックして、このデータを XML 形式でダウンロードして IdP に追加します。[次へ(Next)] をクリックします。 |

|

ステップ 4 |

[SAML IDプロバイダー(IdP)メタデータ(SAML Identity Provider (IdP) Metadata)] セクションで、以下のいずれかの方法でメタデータを追加します。

[次へ(Next)] をクリックします。 |

|

ステップ 5 |

[再認証間隔(Re-authentication Interval)] セクションで、[タイムアウト間隔(Timeout Interval)] フィールドに値を入力し、[次へ(Next)] をクリックします。 [再認証間隔(Re-authentication Interval)] では、ユーザーが再認証する必要があるタイミングを決める値を入力できます。 |

|

ステップ 6 |

[セキュリティゾーンとセキュリティ管理(Security Zones and Security Controls)] セクションでは、セキュリティゾーンと脅威の設定が親ポリシーから継承されます。これらの設定は上書きできます。[次へ(Next)] をクリックします。 |

|

ステップ 7 |

設定のサマリーを確認します。[編集(Edit)] をクリックして、いずれかのセクションの詳細を変更します。[終了(Finish)] をクリックします。 |

|

ステップ 8 |

[保存(Save)] をクリックします。 アプリケーショングループが作成され、[Zero Trustアプリケーション(Zero Trust Application)] ページに表示されます。 |

次のタスク

-

設定変更を展開します。『Cisco Secure Firewall Management Center アドミニストレーション ガイド』の「設定変更の展開」をご覧ください。

アプリケーションの作成

このタスクを使用して、グループ化されたアプリケーションまたはグループ化されていないアプリケーションを作成します。

始める前に

-

アプリケーショングループの作成(グループ化されたアプリケーションにのみ必要)。

手順

|

ステップ 1 |

の順に選択します。 |

||||

|

ステップ 2 |

ポリシーを選択します。 |

||||

|

ステップ 3 |

[アプリケーションの追加(Add Application)] をクリックします。 |

||||

|

ステップ 4 |

[アプリケーション設定(Application Settings)] セクションで、以下のフィールドに入力します。

|

||||

|

ステップ 5 |

[次へ(Next)] をクリックします。 |

||||

|

ステップ 6 |

アプリケーションのタイプに応じて処理が異なります。

|

||||

|

ステップ 7 |

[セキュリティゾーンとセキュリティ管理(Security Zones and Security Controls)] セクションでは、セキュリティゾーンと脅威の設定が親ポリシーまたはアプリケーショングループから継承されます。これらの設定は上書きできます。[次へ(Next)] をクリックします。 |

||||

|

ステップ 8 |

設定のサマリーを確認します。[編集(Edit)] をクリックして、いずれかのセクションの詳細を変更します。[終了(Finish)] をクリックします。 |

||||

|

ステップ 9 |

[保存(Save)] をクリックします。 アプリケーションは、[Zero Trustアプリケーション(Zero Trust Application)] ページに一覧表示され、デフォルトで有効になっています。 |

次のタスク

-

設定変更を展開します。『Cisco Secure Firewall Management Center アドミニストレーション ガイド』の「設定変更の展開」をご覧ください。

Zero Trust アクセスポリシーの対象デバイスの設定

各 Zero Trust アクセスポリシーは、複数のデバイスを対象にできますが、各デバイスで一度に展開されるポリシーは 1 つです。

始める前に

手順

|

ステップ 1 |

の順に選択します。 |

|

ステップ 2 |

ポリシーを選択します。 |

|

ステップ 3 |

[対象デバイス(Targeted Devices)] をクリックします。 |

|

ステップ 4 |

以下のメソッドの 1 つを使用してポリシーを展開するデバイスを選択します。

|

|

ステップ 5 |

[適用(Apply)] をクリックしてポリシーの割り当てを保存します。 |

|

ステップ 6 |

[保存(Save)] をクリックしてポリシーを保存します。 |

次のタスク

設定変更を展開します。『Cisco Secure Firewall Management Center アドミニストレーション ガイド』の「設定変更の展開」をご覧ください。

Zero Trust アプリケーションポリシーの編集

Zero Trust アプリケーションポリシー、アプリケーショングループ、またはアプリケーションの設定を編集できます。

手順

|

ステップ 1 |

[ポリシー(Policies)] > [アクセス制御(Access Control)] > [Zero Trustアプリケーション(Zero Trust Application)] の順に選択します。 |

||||||||

|

ステップ 2 |

編集する Zero Trust アプリケーションポリシーの横にある Edit ( |

||||||||

|

ステップ 3 |

Zero Trust アプリケーションポリシーを編集します。 次のような設定の変更やアクションの実行が可能です。

|

次のタスク

設定変更を展開します。『Cisco Secure Firewall Management Center アドミニストレーション ガイド』の「設定変更の展開」をご覧ください。

Zero Trust セッションのモニタリング

Connection Events

Zero Trust アプリケーションポリシーが展開されると、新しいフィールドが使用可能になります。テーブルビューにフィールドを追加するには、次の手順を実行します。

-

[分析(Analysis)] > [接続(Connections)] > [イベント(Events)] を選択します。

-

[接続イベントのテーブルビュー(Table View of Connection Events)] タブをクリックします。

-

イベントのテーブルビューでは、デフォルトで複数のフィールドが非表示になっています。表示されるフィールドを変更するには、任意の列名の x アイコンをクリックして、フィールド選択ツールを表示します。

-

次のフィールドを選択します。

-

[認証ソース(Authentication Source)]

-

[Zero Trustアプリケーション(Zero Trust Application)]

-

[Zero Trustアプリケーショングループ(Zero Trust Application Group)]

-

Zero Trust アプリケーションポリシー

-

-

[Apply] をクリックします。

接続イベントの詳細については、『Cisco Secure Firewall Management Center 管理ガイド』 の「接続およびセキュリティ関連の接続イベント」を参照してください。

Zero Trust ダッシュボード

Zero Trust ダッシュボードでは、デバイス上のアクティブな Zero Trust セッションからのリアルタイムデータを監視できます。

Zero Trust ダッシュボードには、管理センターによって管理されている上位の Zero Trust アプリケーションと Zero Trust ユーザーの概要が表示されます。[概要(Overview)] > [ダッシュボード(Dashboards)] > [Zero Trust] の順に選択して、ダッシュボードにアクセスします。

ダッシュボードには以下のウィジェットがあります。

-

[上位のZero Trustアプリケーション(Top Zero Trust Application)]

-

[上位のZero Trustユーザー(Top Zero Trust Users)]

CLI コマンド

デバイス CLI にログインして次のコマンドを使用します。

|

CLI コマンド |

説明(Description) |

|---|---|

|

show running-config zero-trust |

Zero Trust 設定の実行コンフィギュレーションを表示する。 |

|

show zero-trust |

ランタイムの Zero Trust 統計情報とセッション情報を表示する。 |

|

show cluster zero-trust |

クラスタ内のノード全体の Zero Trust 統計情報の概要を表示する。 |

|

clear zero-trust |

Zero Trust セッションと統計情報をクリアする。 |

|

show counters protocol zero_trust |

Zero Trust フローでヒットしたカウンタを表示する。 |

診断ツール

診断ツールは、Zero Trust 設定で発生する可能性のある問題を検出することでトラブルシューティングを容易にします。診断は、次の 2 つのタイプに分類できます。

-

アプリケーション固有の診断は、次のような問題を検出するために使用されます。

-

DNS 関連の問題

-

ソケットが開いていないなどの設定の誤り、または分類および NAT ルールの問題。

-

Zero Trust ポリシーまたは SSL ルールの展開に関する問題

-

送信元 NAT の問題と PAT プールの枯渇に関する問題

-

-

一般的な診断は、次のような問題を検出するために使用されます。

-

強力な暗号ライセンスが有効になっていない

-

無効なアプリケーション証明書

-

SAML 関連の問題

-

ホームエージェントとクラスタの一括同期の問題

-

診断ツールを実行するには以下を実行します。

-

トラブルシューティングする Zero Trust アプリケーションの横にある [診断(Diagnostics)](

)をクリックします。[診断(Diagnostics)] ダイアログボックスが表示されます。

)をクリックします。[診断(Diagnostics)] ダイアログボックスが表示されます。 -

[デバイスの選択(Select Device)] ドロップダウンリストからデバイスを選択し、[実行(Run)] をクリックします。診断プロセスが完了すると、[レポート(Reports)] タブにレポートが生成されます。

-

ログを表示、コピー、ダウンロードするには、[ログ(Logs)] タブをクリックします。

フィードバック

フィードバック