デバイス テンプレートを使用したデバイス登録について

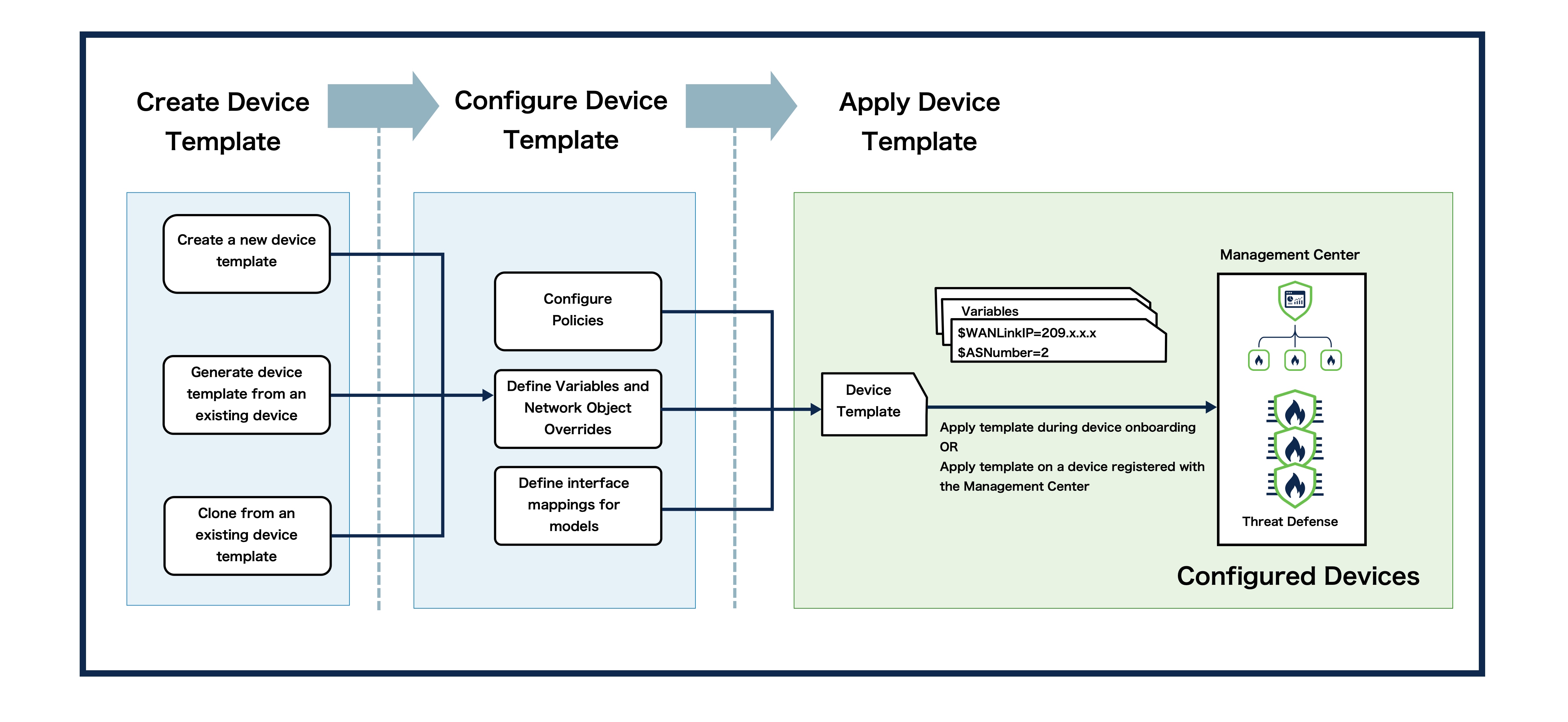

デバイステンプレートを使用すると、事前にプロビジョニングされた初期デバイス設定を使用して、複数のブランチデバイスを展開できます。デバイステンプレートを使用して、複数のデバイスの一括ゼロタッチプロビジョニングを実行し、異なるインターフェイス設定を持つ複数のデバイスに Day 2 設定変更を適用し、既存のデバイスから設定パラメータを製できます。 また、シリアル番号を使用して、一度に複数のデバイスを Firewall Management Center に登録することもできます。

基本的な初期設定を使用してデバイスを登録する場合、アクセス コントロール ポリシーやライセンスなどの制限された設定を適用できます。その後、デバイス登録後に、インターフェイス、ルーティング、サイト間 VPN 設定などの他のデバイス設定を個別に設定する必要があります。デバイス テンプレートでは、これらの設定を事前に設定し、登録時に適用できるようにすることができます。IP アドレスなど、デバイスごとに一意である必要がある値は、登録時に定義する変数およびネットワーク オブジェクト オーバーライドを使用して定義できます。

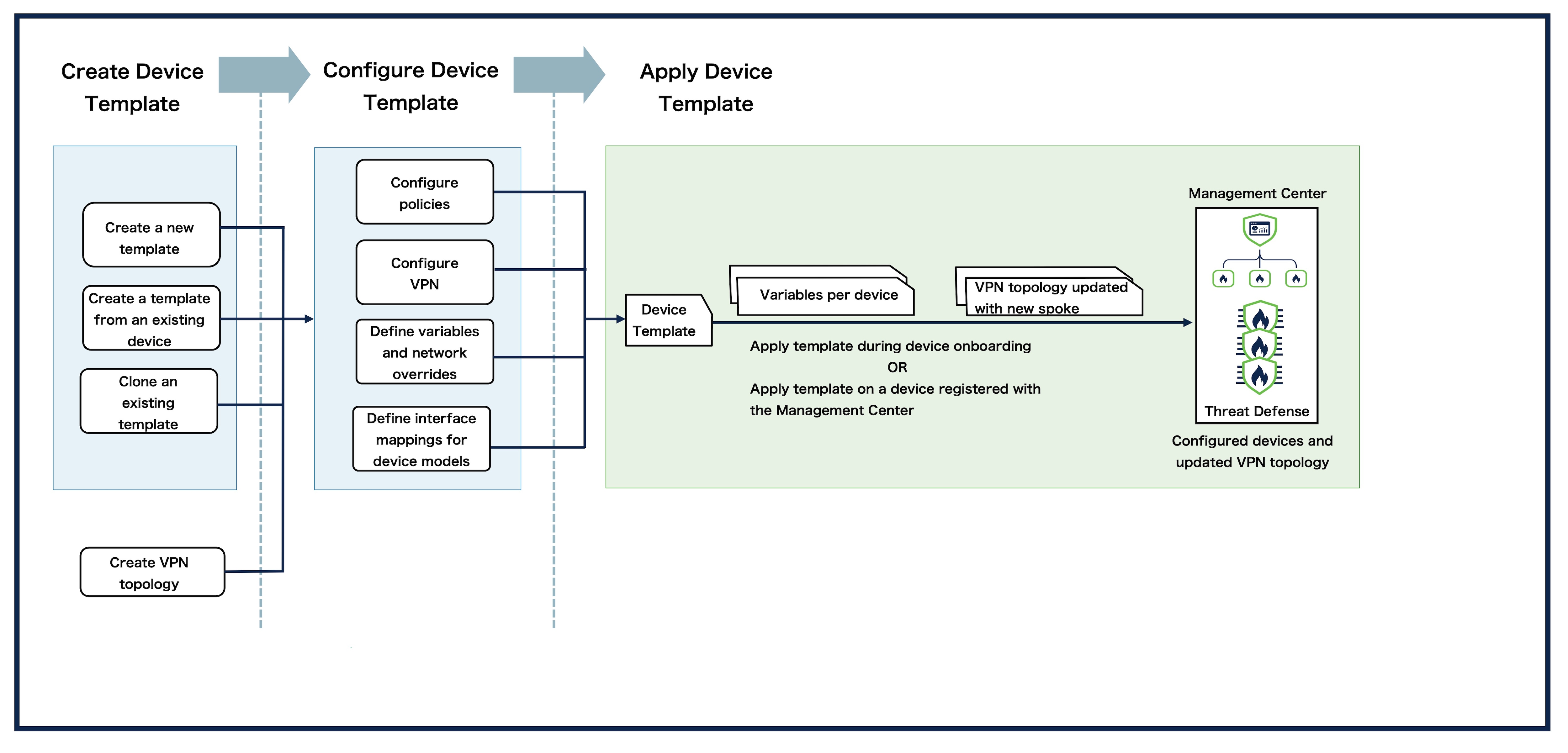

デバイス テンプレートでのサイト間VPN接続を設定することもできます。デバイス テンプレートのサイト間 VPN 接続は、デバイスが属する必要があるサイト間 VPN トポロジを定義します。VPN 設定と他のデバイス テンプレート ポリシーおよび設定により、ブランチ デバイスをネットワークに簡単に展開できます。デバイステンプレートは、スポークとしてのデバイス設定のみをサポートします。デバイスは、複数のハブ アンド スポーク サイト間 VPN トポロジの一部にすることができます。

設定されたデバイステンプレートがデバイスに適用されると、変数が解決され、保護されたネットワークのオーバーライドが設定され、デバイスが指定されたVPNトポロジのスポークとして追加されます。

テンプレートを使用してデバイスを登録する方法

次の方法でデバイス テンプレートを使用して、Firewall Management Center にデバイスを登録し、デイゼロ設定をセットアップすることができます。

-

登録キー:登録キーを指定し、Firewall Management Centerで変数を定義することで、単一のデバイスを登録できます。

-

シリアル番号:ゼロタッチ プロビジョニングを使用して、シリアル番号で 1 つ以上のデバイスを登録できます。シリアル番号の登録では、アップロードする CSV ファイルですべての変数とオーバーライドを定義します。

変数およびネットワーク オブジェクトのオーバーライド

変数とネットワーク オブジェクトのオーバーライドを使用してテンプレート設定をパラメータ化できます。

変数は、テンプレート構成でサポートされているオブジェクト タイプです。変数は、テンプレートにおけるデバイスの特定の設定値を定義します。これらの変数は、テンプレートの登録時および適用時に、デバイスで定義できます。変数を使用するフィールドには変数アイコン(x)が表示されます。変数は、他の値と区別するために、$ というプレフィックスを付けて表示されます。

サポートされている変数のタイプと変数の作成については、 サポートされる変数 と 変数の追加を参照してください。

ネットワーク オブジェクトのオーバーライドは変数に似ています。ただし、これらはネットワーク オブジェクトのオーバーライド値を提供するために使用されます。テンプレートでネットワーク オブジェクトのリストを宣言し、これらのオブジェクトのネットワーク オブジェクト オーバーライドを作成できます。デバイスでテンプレートを適用する際に、これらのネットワーク オブジェクト オーバーライドの値を指定できます。たとえば、テンプレートでホスト ネットワーク オブジェクトを定義すると、デバイスでのテンプレートの適用前にネットワーク オブジェクトのオーバーライドを追加し、デバイスでのテンプレートの適用中に関連する値を指定できます。

サポートされているネットワーク オブジェクトとネットワーク オブジェクト オーバーライドの追加の詳細については、 サポートされているネットワーク オブジェクトのオーバーライド および ネットワーク オブジェクト オーバーライドの追加を参照してください。

モデルマッピング

インターフェイス設定はデバイス モデルによって異なるため、テンプレートのインターフェイス設定をデバイスのターゲット インターフェイスにコピーする必要があります。モデルマッピングを使用すると、テンプレートで定義されたインターフェイスから、必要な Firewall Threat Defense モデルのインターフェイスへのマッピングを定義できます。デバイスでのテンプレートの適用中に、インターフェイス設定の変数は、指定した値で置き換えられ、デバイス上のマッピングされたインターフェイスにコピーされます。デバイスでテンプレートの適用を開始する前に、テンプレートでモデル マッピングを作成する必要があることに注意してください。モデル マッピングの設定の詳細については、 モデルマッピングの追加を参照してください。

テンプレートと高可用性

デバイス登録後に、Firewall Threat Defense 高可用性デバイスにデバイス テンプレートを適用できます。高可用性固有の構成は、デバイス テンプレートではサポートされていません。ターゲットの高可用性デバイス ペア設定の一部である高可用性設定とモニター対象インターフェイスは変更されません。フェールオーバー インターフェイスにテンプレート インターフェイスをマッピングすることはできません。

高可用性デバイス ペアからデバイス テンプレートを生成できます。デバイスでのテンプレートの適用、テンプレートの生成、テンプレートのインポート、およびエクスポートなどのテンプレート操作は、アクティブ ユニットでのみ実行できます。スタンバイ装置でこれらの操作を実行することはできません。

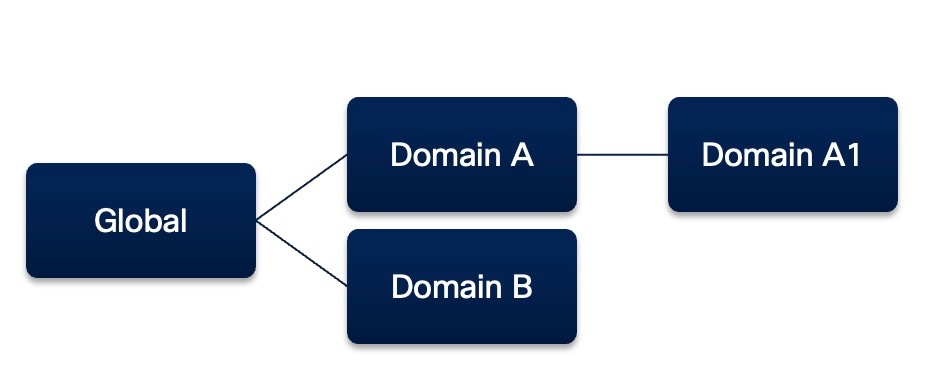

テンプレートとドメイン

デバイス テンプレートはどのドメインにも配置できます。子ドメインにいる場合は、ドメイン階層の上のテンプレートへの読み取り専用アクセス権があります。デバイスのドメインまたは親ドメインからテンプレートをデバイスに適用できます。デバイスからテンプレートを生成し、そのテンプレートをドメイン階層内の任意のドメイン内のデバイスに適用できます。

ドメイン階層の例を、サポートされているデバイス テンプレートの適用と生成シナリオを示す表とともに示します。

次のような例が考えられます。

-

ドメイン A および B は、グローバル ドメインの子ドメインです。

-

ドメイン A1 は、ドメイン A の子ドメインです。

| テンプレート ドメイン | デバイス ドメイン | サポートされるデバイス テンプレートの適用/生成 |

|---|---|---|

| グローバル | A1 | Yes |

| グローバル | B | はい |

| A | A1 | はい |

| A | B | 非対応 |

| B | A1 | 非対応 |

| B | B | Yes |

| A1 | A1 | はい |

| A1 | B | いいえ |

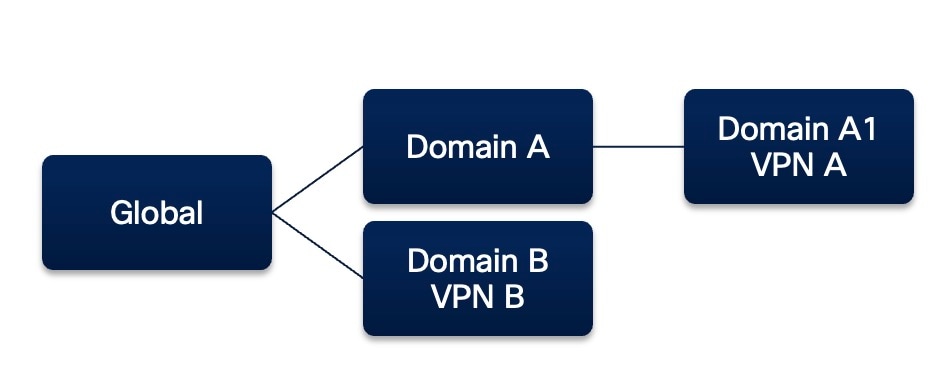

ドメインおよび VPN 接続

-

テンプレートは、グローバル ドメインまたは子/リーフ ドメインで定義できます。ただし、VPN トポロジはリーフ ドメインでのみ定義できます。

-

すべてのドメインのテンプレートで VPN 接続を設定できます。デバイスが VPN トポロジと同じドメインにある場合にのみ、テンプレートの適用中に VPN 接続がデバイスに適用されます。

ドメイン階層の例を、サポートされているデバイス テンプレートの適用と生成シナリオを示す表とともに示します。

次のような例が考えられます。

-

ドメイン A および B は、グローバル ドメインの子ドメインです。

-

ドメイン A1 は、ドメイン A の子ドメインです。

-

VPN A はドメイン A1 の一部です。

-

VPN B はドメイン B の一部です。

| テンプレート ドメイン |

テンプレートの VPN トポロジ |

デバイス ドメイン | サポートされるデバイス テンプレートの適用/生成 |

|---|---|---|---|

| グローバル |

VPN A VPN B |

A1 | いいえ |

| グローバル |

VPN B |

B | はい |

| A |

VPN A |

A1 | 対応 |

| B |

VPN B |

A1 | 非対応 |

| B |

VPN B |

B | Yes |

| A1 |

VPN A |

A1 | はい |

デバイスでのテンプレートの適用前と後のテンプレート設定の検証

テンプレート設定の検証は、デバイスでのテンプレートの適用の前後に行われます。

タスクの開始時に、次の検証チェックが実行され、デバイスにテンプレートが適用されます。

-

ターゲット デバイス モデルとバージョンがサポートされていることを確認します。

-

クラスタとコンテナのチェック: デバイスは、クラスタまたはマルチインスタンスの一部であってはなりません。

-

モデル マッピングの検証:ターゲット デバイス モデルのモデル マッピングが存在し、有効であること。

-

テンプレート パラメータ値の健全性チェック。たとえば、インターフェイスの IP アドレスとして使用する 2 つの変数に同じ値を指定することはできません。

デバイスにテンプレートを適用するタスクの最後に次の検証チェックが実行され、適用された設定が有効であることが確認されます。

-

インターフェイス構成たとえば、2 つ以上のインターフェイスの IP アドレス フィールドに使用する変数に同じ IP アドレス値を設定することはできません。

-

ルーティング ポリシーの検証たとえば、BGP ネイバー コンフィギュレーションの IPv4 アドレスが、インターフェイスの IP アドレスと重複しないようにする必要があります。

デバイスにテンプレートを適用するタスクの最後に行われる検証チェックが失敗した場合、適用された設定がロールバックされ、デバイスは元の状態に復元されます。

フィードバック

フィードバック