マルチインスタンスモードについて

マルチインスタンスモードでは、完全に独立したデバイスとして機能する複数のコンテナインスタンスを 1 つのシャーシに展開できます。

マルチインスタンスモードとアプライアンスモード

デバイスは、マルチインスタンスモードまたはアプライアンスモードのいずれかで実行できます。

アプライアンスモード

アプライアンスモードがデフォルトです。デバイスはネイティブ Firewall Threat Defense イメージを実行し、単一のデバイスとして機能します。([シャーシマネージャ(Chassis Manager)] ページで)使用可能な唯一のシャーシレベルの設定は、ネットワークモジュール管理(ブレークアウトポートまたはネットワークモジュールの有効化/無効化)用です。

マルチインスタンスモード

マルチインスタンスモードに変更すると、デバイスはシャーシで Secure Firewall eXtensible Operating System(FXOS)を実行しますが、各インスタンスは個別の Firewall Threat Defense イメージを実行します。FXOS CLI を使用してモードを設定できます。

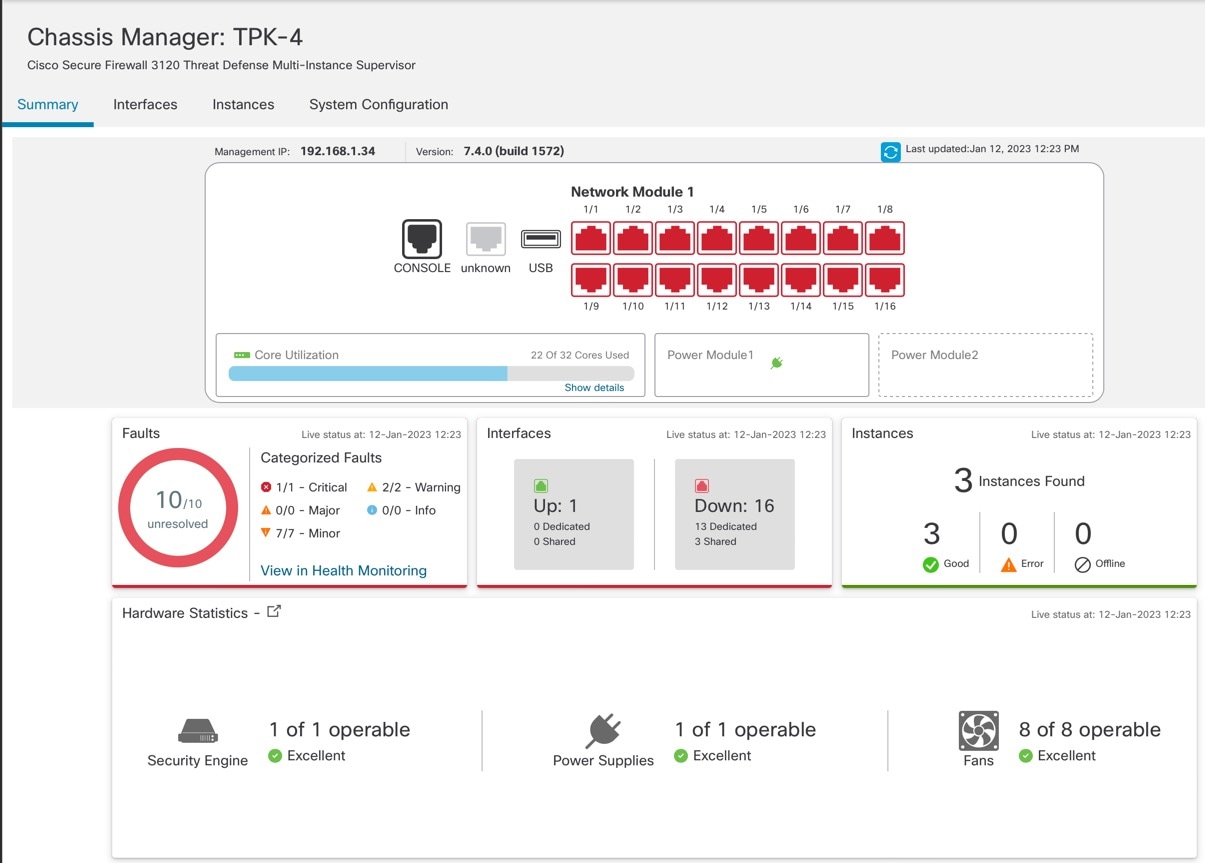

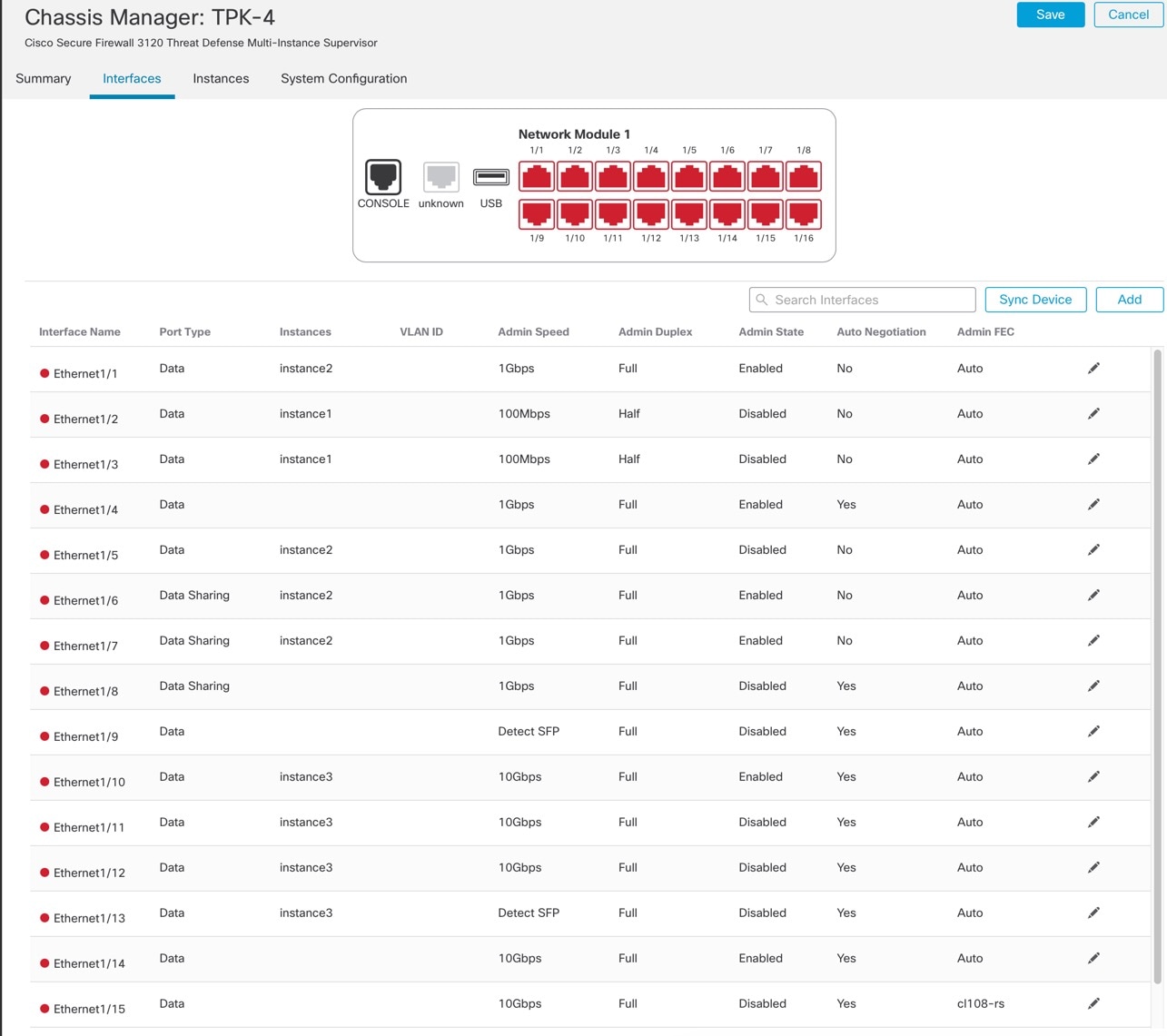

複数のインスタンスが同じシャーシで実行されるため、以下のシャーシレベルの管理を実行する必要があります。

-

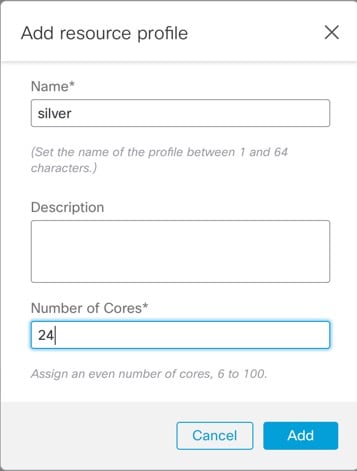

リソースプロファイルを使用した CPU およびメモリリソース。

-

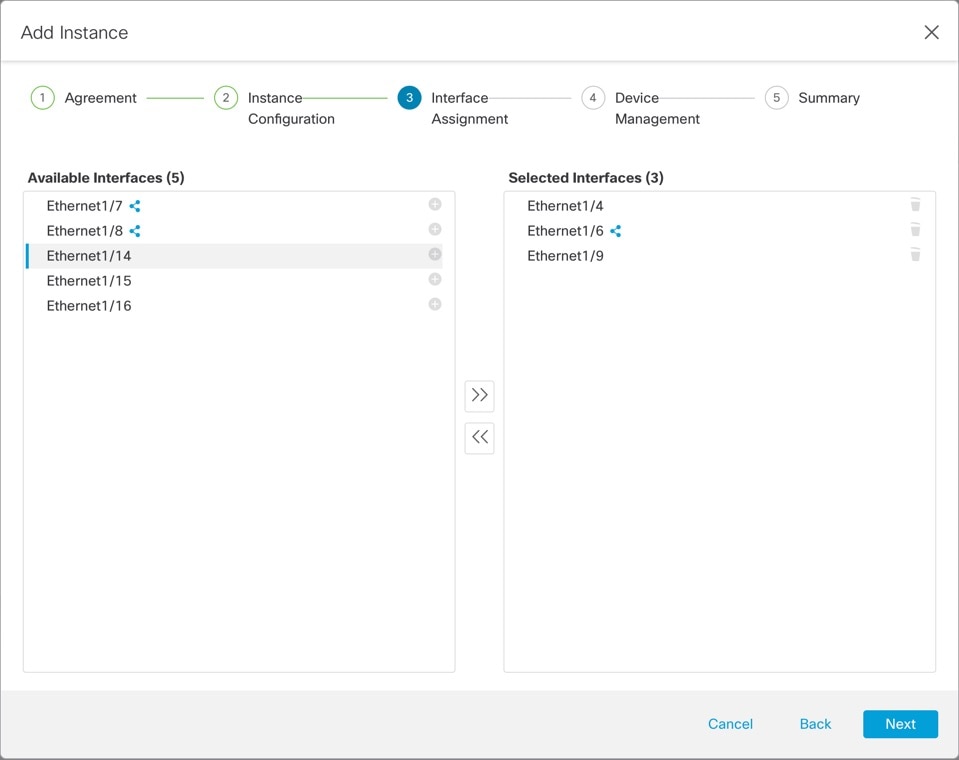

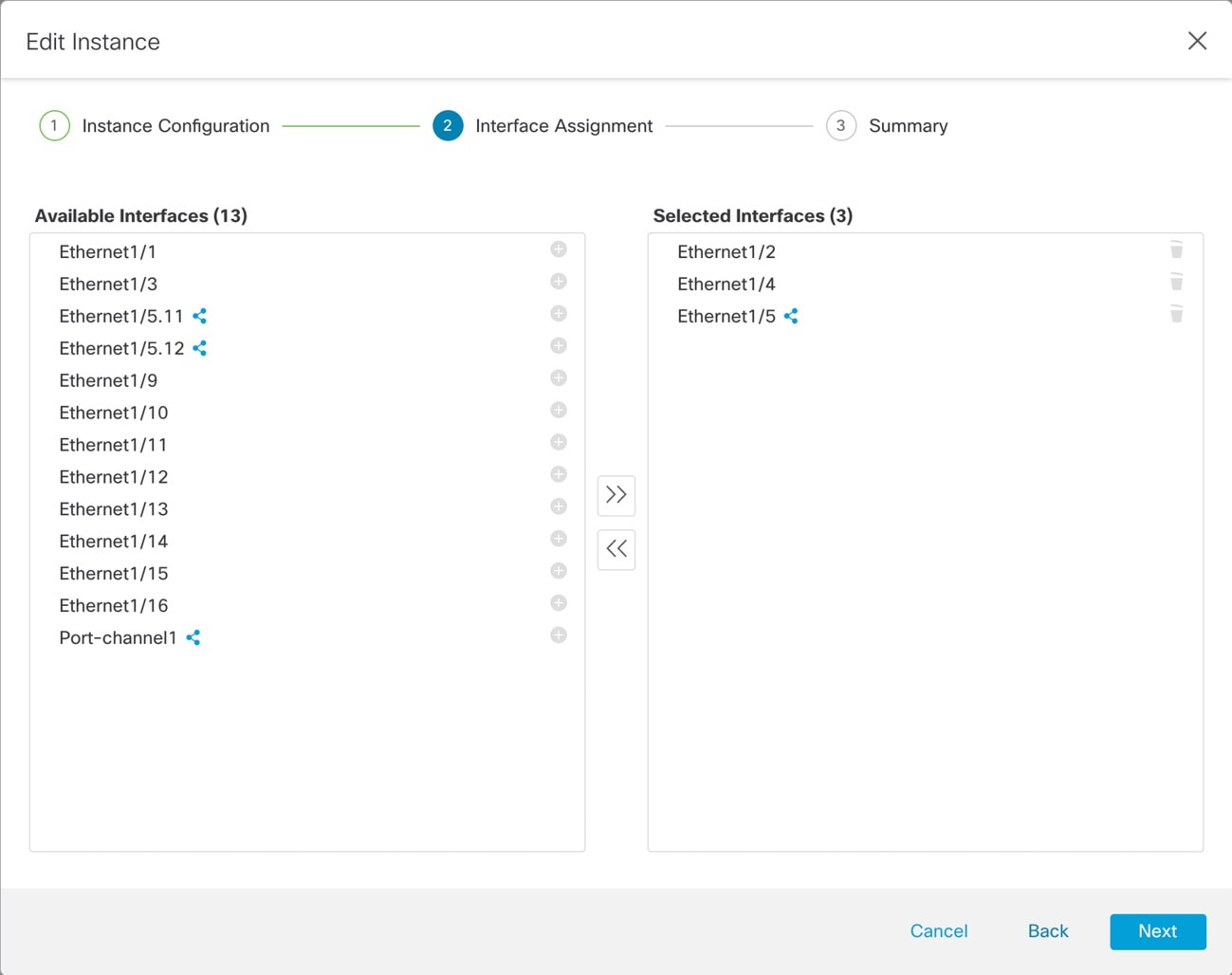

インターフェイスの設定と割り当て。

-

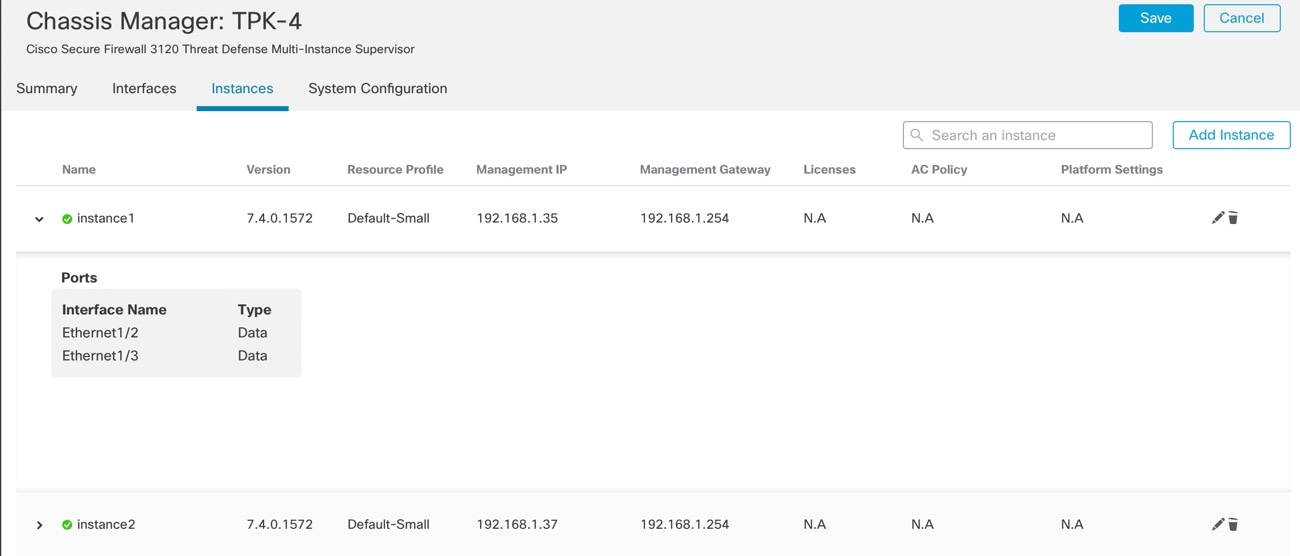

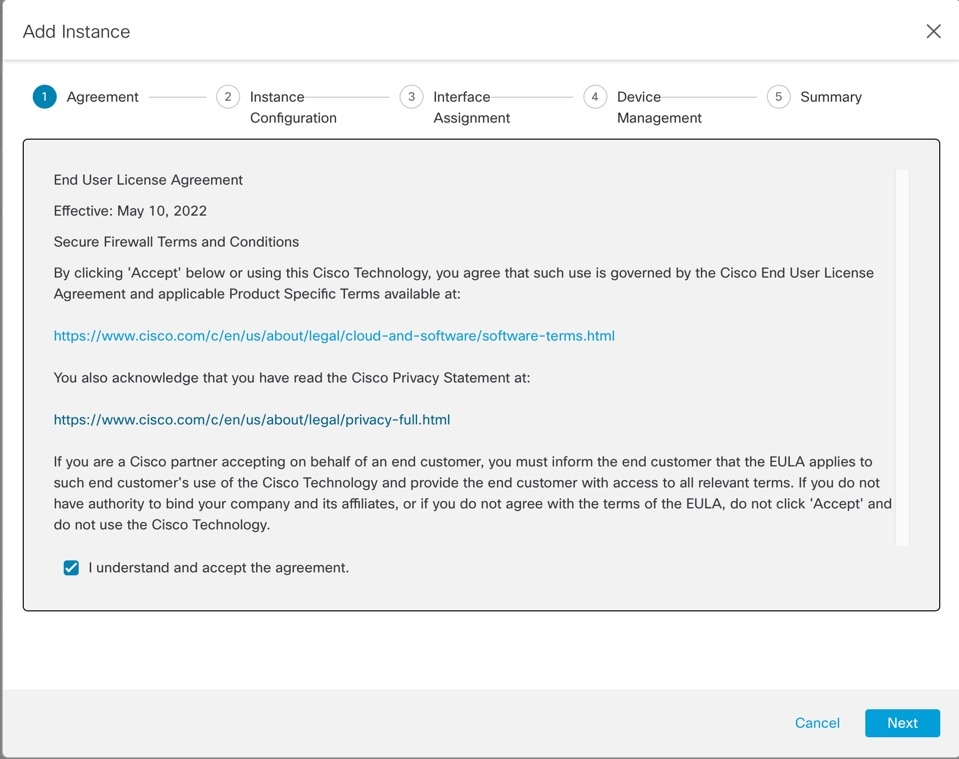

インスタンスの展開とモニタリング。

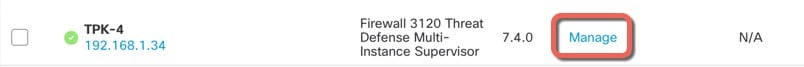

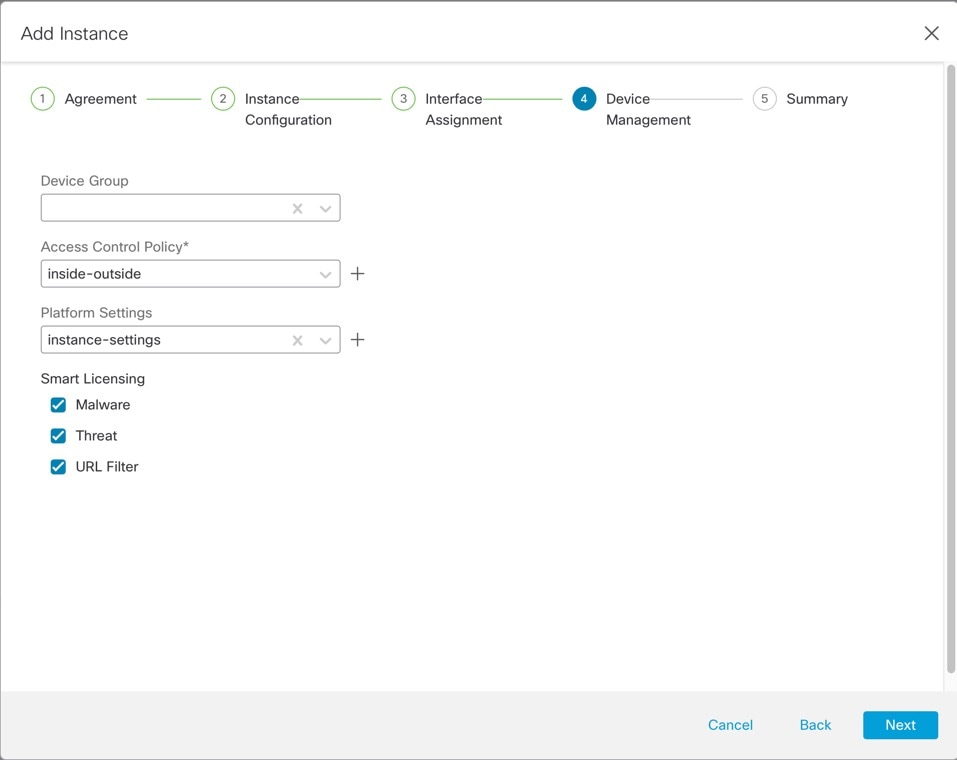

マルチインスタンスデバイスの場合は、Firewall Management Center に シャーシ を追加し、[シャーシマネージャ(Chassis Manager)] ページでシャーシレベルの設定を構成します。

シャーシ管理インターフェイス

シャーシ管理

シャーシは、デバイス上の専用の管理インターフェイスを使用します。マルチインスタンスモードでは、シャーシ管理用のデータインターフェイスまたは管理インターフェイスの DHCP アドレッシングの使用はサポートされていません。

シャーシ管理インターフェイスは、Firewall Threat Defense CLI(初期セットアップ時)または FXOS CLI(マルチインスタンスモードに変換後)でのみ設定できます。マルチインスタンスモードで管理インターフェイスの設定を変更するには、FXOS CLI のシャーシ管理設定の変更 を参照してください。

(注) |

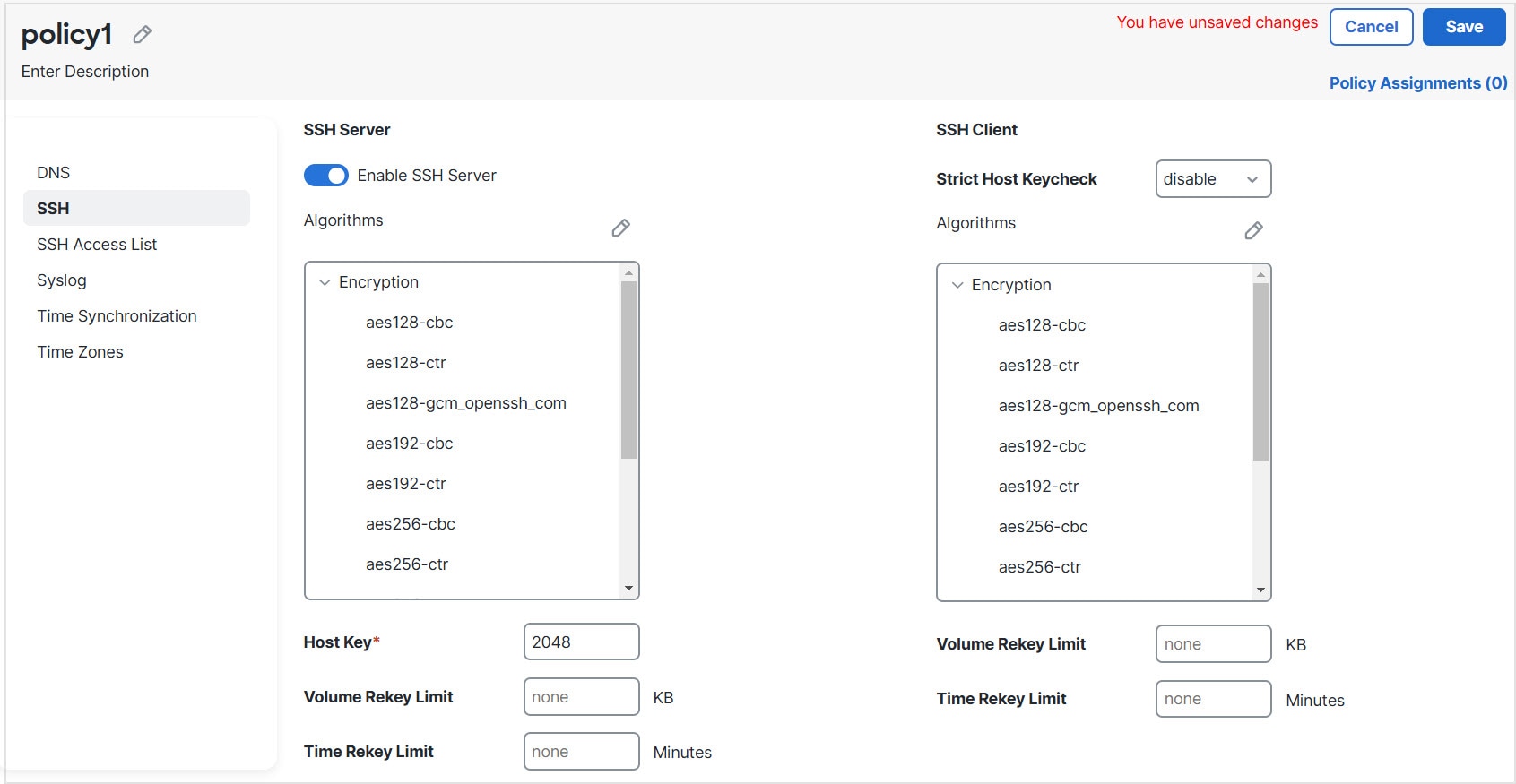

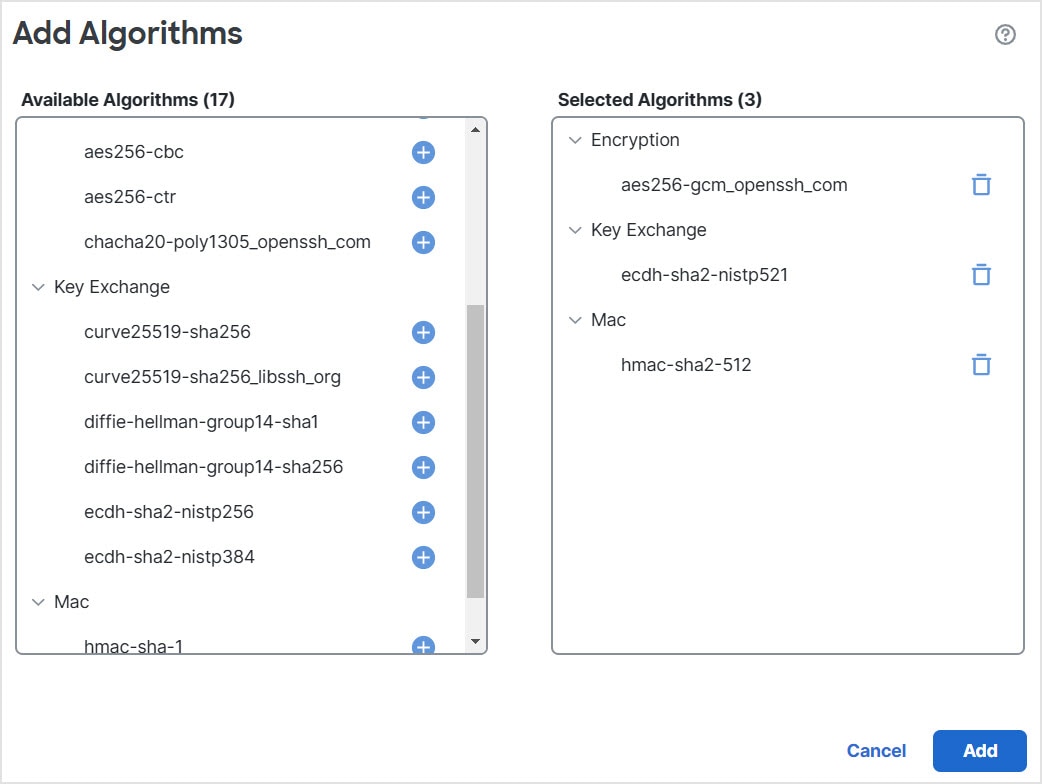

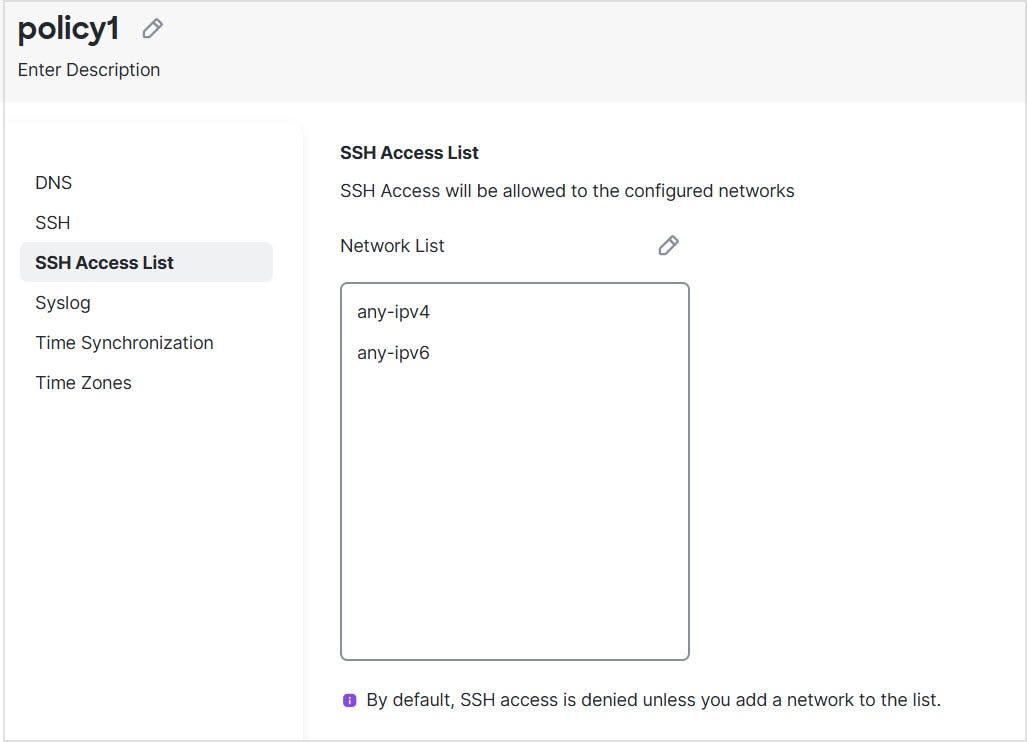

デフォルトでは、SSH サーバーと SSH アクセスリストを有効にしない限り、マルチインスタンスモードのこのインターフェイスへの SSH アクセスは許可されません。この違いは、SSH を使用してアプリケーションモードの Threat Defense の管理インターフェイスに接続できるものの、マルチインスタンスモードに変換すると、デフォルトでは SSH を使用して接続できなくなることを意味します。SSH および SSH アクセスリストの設定を参照してください。 |

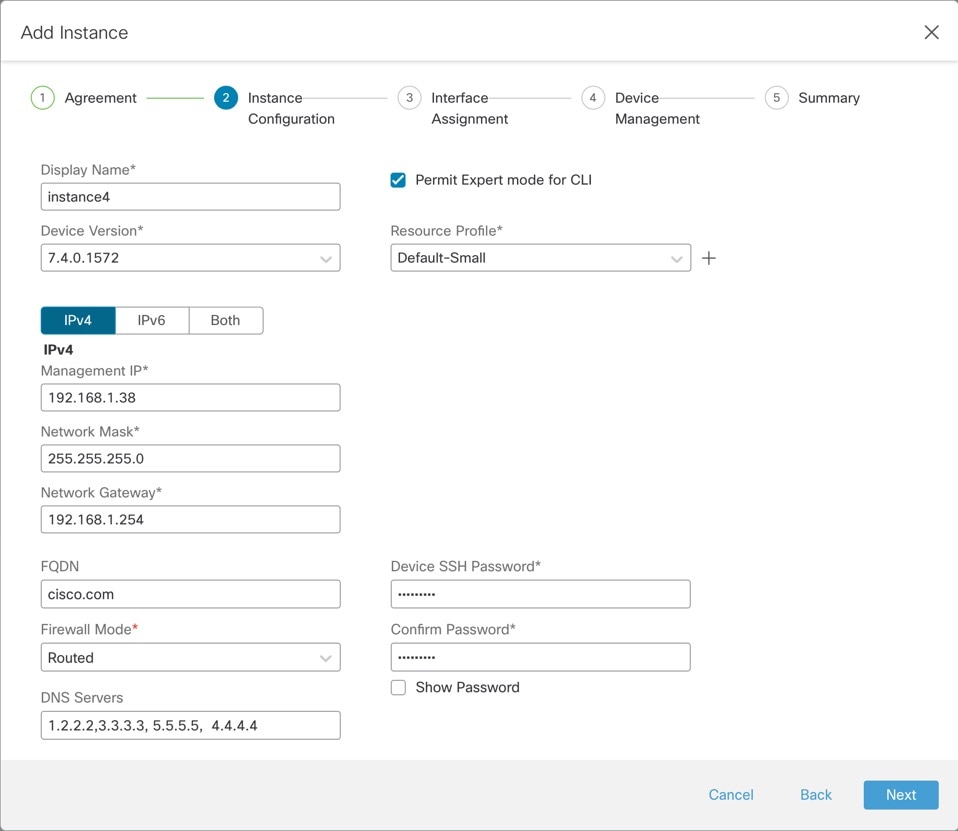

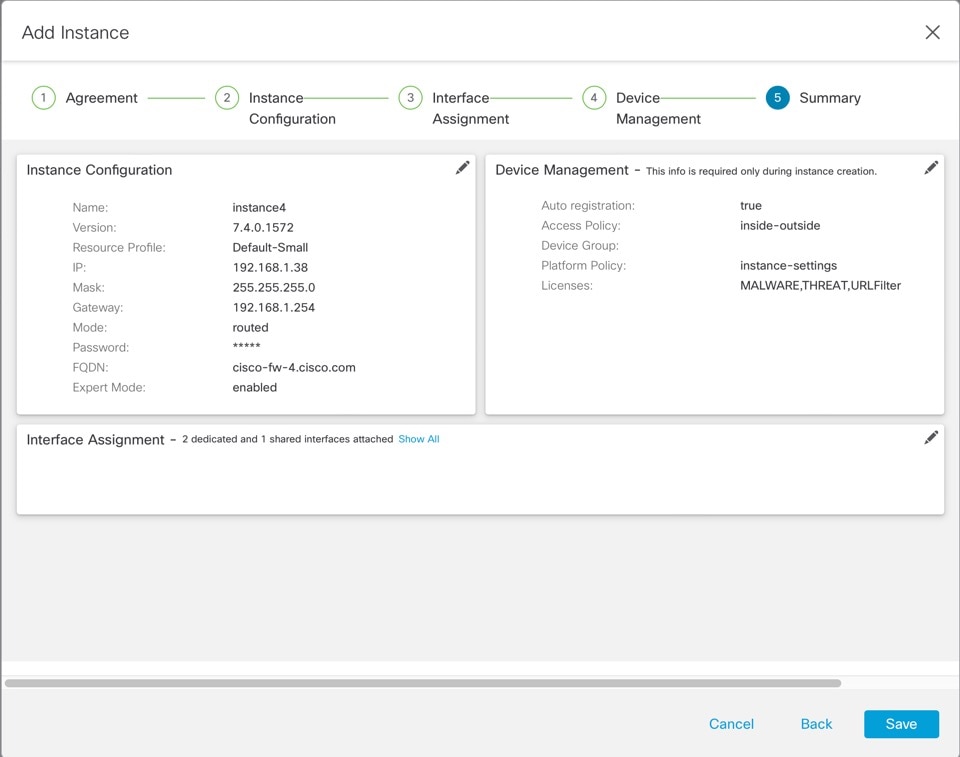

インスタンス管理

すべてのインスタンスがシャーシ管理インターフェイスを共有し、各インスタンスは管理ネットワーク上に独自の IP アドレスを持ちます。インスタンスを追加して IP アドレスを指定した後、Firewall Threat Defense CLI でネットワーク設定を変更できます。

インスタンスの管理 IP アドレスでは、デフォルトで SSH が許可されます。

インスタンス イベント インターフェイス

Cisco Secure Firewall 4200 には、イベントに使用できる 2 番目の専用インターフェイスである Management 1/2 が含まれています。このインターフェイスは、各インスタンスの Firewall Threat Defense CLI で設定できます。各インスタンスに同じネットワーク上の IP アドレスを割り当ててください。 イベントインターフェイスの設定を参照してください。

インスタンス インターフェイス

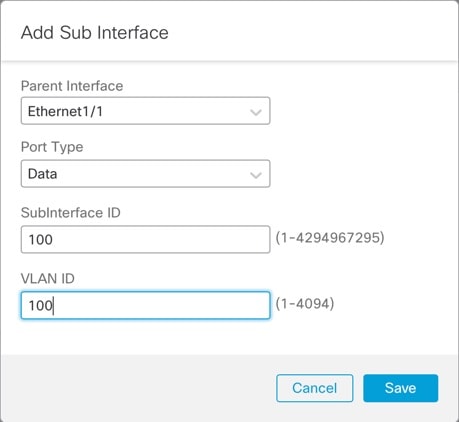

インターフェイスでの柔軟な物理インターフェイスの使用を可能にするため、シャーシで VLAN サブインターフェイスを作成し、複数のインスタンス間でインターフェイス(VLAN または物理)を共有することができます。共有インターフェイスの拡張性およびサブインターフェイスの設定を参照してください。

(注) |

この章では、シャーシ VLAN サブインターフェイスについてのみ説明します。Firewall Threat Defense インスタンス内でサブインターフェイスを個別に作成できます。詳細については、シャーシインターフェイスとインスタンス インターフェイスを参照してください。 |

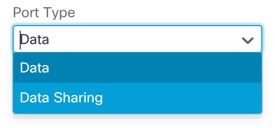

インターフェイス タイプ

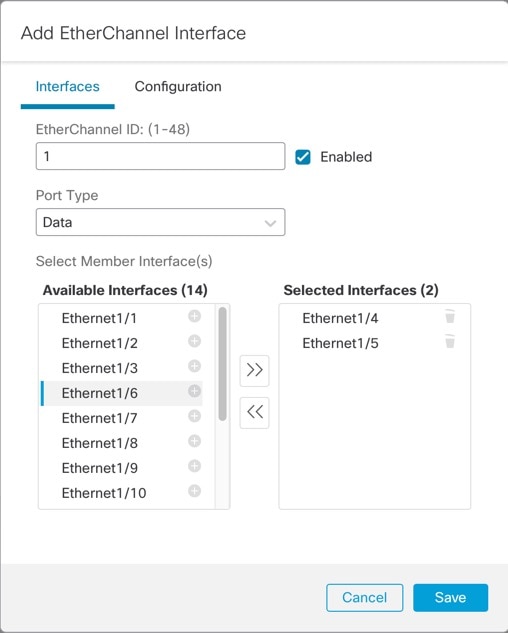

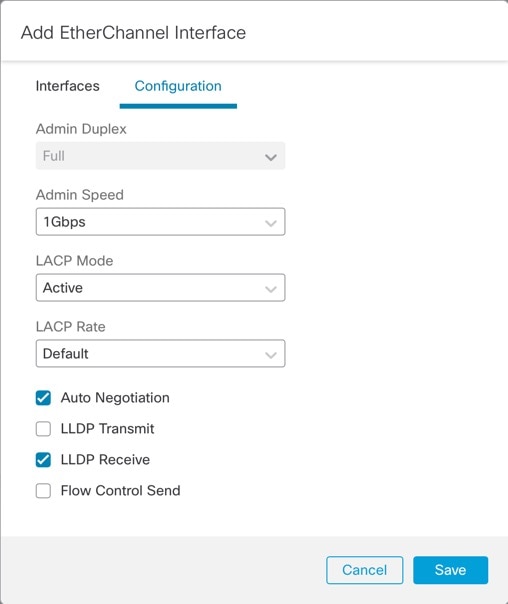

物理インターフェイス、VLAN サブインターフェイス、EtherChannel インターフェイスは、次のいずれかのタイプになります。

-

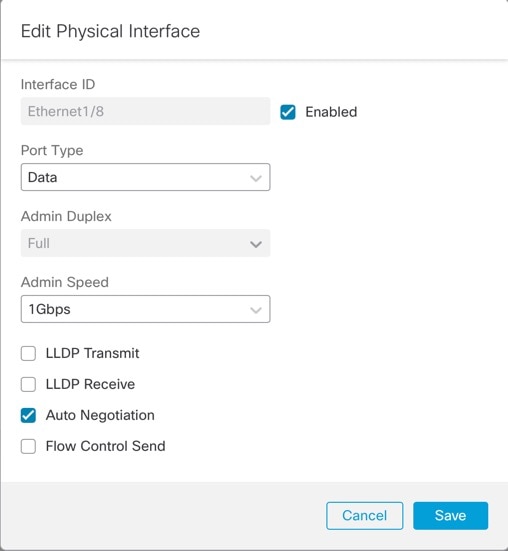

データ:通常のデータまたはフェールオーバーリンクに使用します。データインターフェイスはインスタンス間で共有できず、インスタンスはバックプレーンを介して他のインスタンスと通信できません。データ インターフェイスのトラフィックの場合、すべてのトラフィックは別のインスタンスに到達するために、あるインターフェイスでシャーシを抜け出し、別のインターフェイスで戻る必要があります。データインターフェイスに VLAN サブインターフェイスを追加して、高可用性ペアごとに個別のフェールオーバーリンクを提供できます。

-

Data-sharing:通常のデータに使用します。これらのデータインターフェイスは、1 つ以上のインスタンスで共有できます。各インスタンスは、このインターフェイスを共有する他のすべてのインスタンスと、バックプレーン経由で通信できます。共有インターフェイスは、展開可能なインスタンスの数に影響することがあります。共有インターフェイスは、ブリッジ グループ メンバー インターフェイス(トランスペアレントモードまたはルーテッドモード)、インラインセット、パッシブインターフェイス、またはフェールオーバーリンクではサポートされません。

シャーシインターフェイスとインスタンス インターフェイス

シャーシレベルで、物理インターフェイス、インスタンスの VLAN サブインターフェイス、EtherChannel インターフェイスの基本的なイーサネット設定を管理します。インスタンス内で、より高いレベルの設定を行います。たとえば、シャーシ内では Etherchannel のみを作成できます。ただし、インスタンス内の EtherChannel には IP アドレスを割り当てることができます。

以下のセクションでは、インターフェイスのシャーシとインスタンス間の連携について説明します。

VLAN サブインターフェイス

他のデバイスの場合と同様に、インスタンス内に VLAN サブインターフェイスを作成できます。

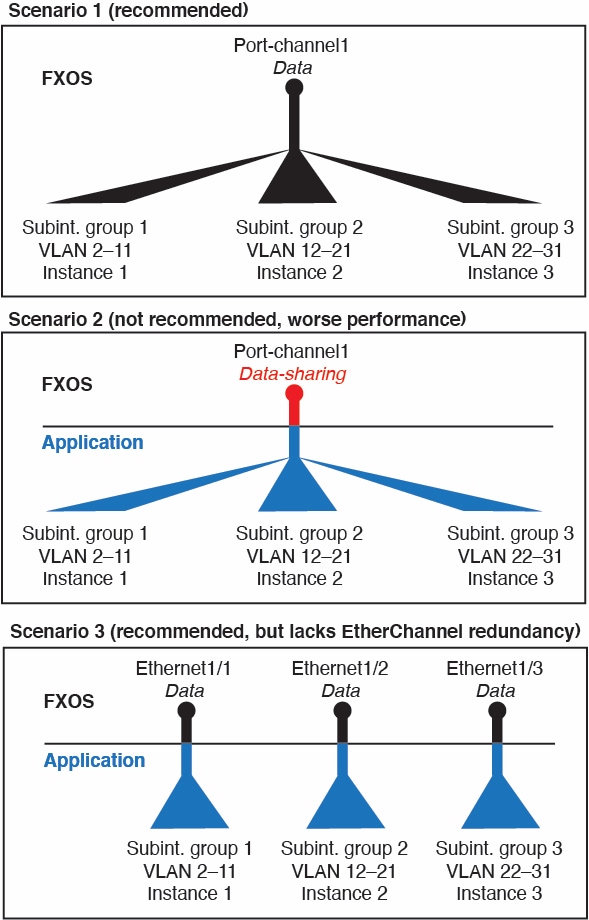

シャーシに VLAN サブインターフェイスを作成することもできます。インスタンス定義のサブインターフェイスは、シャーシ制限の対象にはなりません。サブインターフェイスを作成する場所の選択は、ネットワーク導入および個人設定によって異なります。たとえば、サブインターフェイスを共有するには、シャーシでサブインターフェイスを作成する必要があります。シャーシのサブインターフェイスを優先するもう 1 つのシナリオでは、1 つのインターフェイス上の別のサブインターフェイス グループを複数のインスタンスに割り当てます。たとえば、インスタンス A で VLAN 2-11 を、インスタンス B で VLAN 12-21 を、インスタンス C で VLAN 22-31 を使用して Port-Channel1 を使うとします。インスタンス内でこれらのサブインターフェイスを作成する場合、シャーシ内で親インターフェイスを共有しますが、これはお勧めしません。このシナリオを実現する 3 つの方法については、次の図を参照してください。

シャーシとインスタンスの独立したインターフェイスの状態

管理上、シャーシとインスタンスの両方で、インターフェイスを有効および無効にできます。インターフェイスを動作させるには、両方の場所で、インターフェイスを有効にする必要があります。インターフェイスの状態は個別に制御されるので、シャーシとインスタンスの間の不一致が生じることがあります。

インスタンス内のインターフェイスのデフォルトの状態は、インターフェイスのタイプによって異なります。たとえば、物理インターフェイスまたは EtherChannel は、インスタンス内ではデフォルトで無効になっていますが、サブインターフェイスはデフォルトで有効になっています。

共有インターフェイスの拡張性

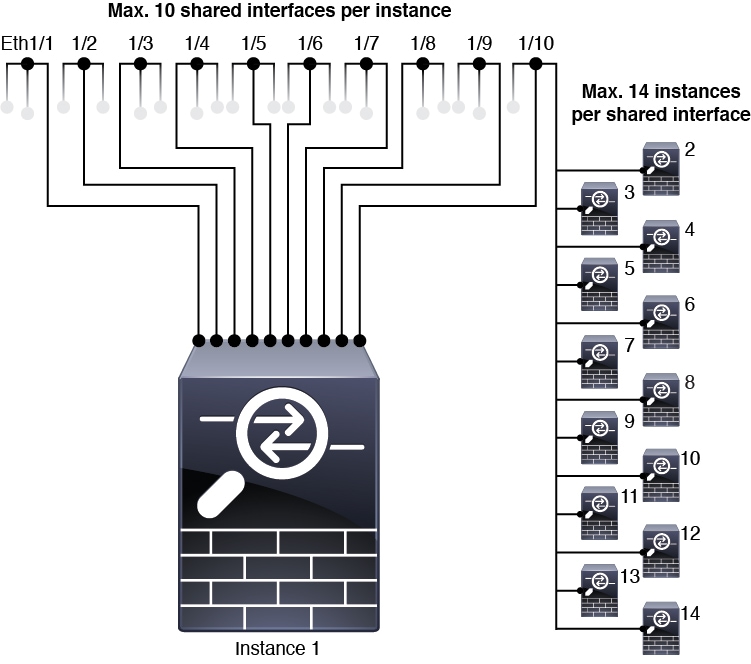

Instances can share data-sharing type interfaces. This capability lets you conserve physical interface usage as well as support flexible networking deployments. When you share an interface, the chassis uses unique MAC addresses to forward traffic to the correct instance. However, shared interfaces can cause the forwarding table to grow large due to the need for a full mesh topology within the chassis (every instance must be able to communicate with every other instance that is sharing the same interface). Therefore, there are limits to how many interfaces you can share.

In addition to the forwarding table, the chassis maintains a VLAN group table for VLAN subinterface forwarding. You can create up to 500 VLAN subinterfaces.

See the following limits for shared interface allocation:

共有インターフェイスのベスト プラクティス

For optimal scalability of the forwarding table, share as few interfaces as possible. Instead, you can create up to 500 VLAN subinterfaces on one or more physical interfaces and then divide the VLANs among the container instances.

When sharing interfaces, follow these practices in the order of most scalable to least scalable:

-

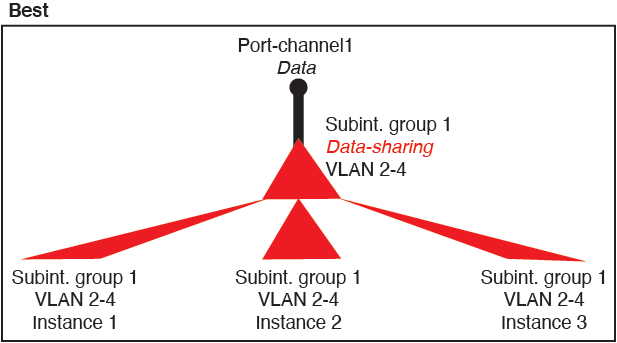

Best—Share subinterfaces under a single parent, and use the same set of subinterfaces with the same group of instances.

For example, create a large EtherChannel to bundle all of your like-kind interfaces together, and then share subinterfaces of that EtherChannel: Port-Channel1.2, 3, and 4 instead of Port-Channel2, Port-Channel3, and Port-Channel4. When you share subinterfaces from a single parent, the VLAN group table provides better scaling of the forwarding table than when sharing physical/EtherChannel interfaces or subinterfaces across parents.

図 2. Best: Shared Subinterface Group on One Parent

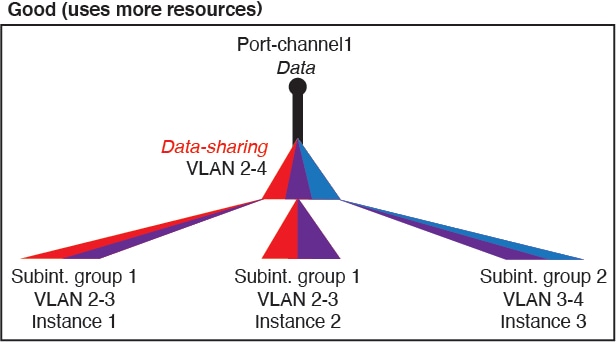

If you do not share the same set of subinterfaces with a group of instances, your configuration can cause more resource usage (more VLAN groups). For example, share Port-Channel1.2, 3, and 4 with instances 1, 2, and 3 (one VLAN group) instead of sharing Port-Channel1.2 and 3 with instances 1 and 2, while sharing Port-Channel1.3 and 4 with instance 3 (two VLAN groups).

図 3. Good: Sharing Multiple Subinterface Groups on One Parent

-

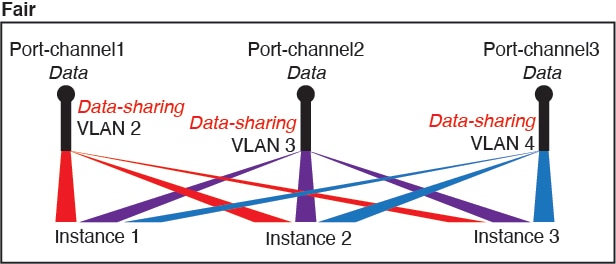

Fair—Share subinterfaces across parents.

For example, share Port-Channel1.2, Port-Channel2.3, and Port-Channel3.4 instead of Port-Channel2, Port-Channel4, and Port-Channel4. Although this usage is not as efficient as only sharing subinterfaces on the same parent, it still takes advantage of VLAN groups.

図 4. Fair: Shared Subinterfaces on Separate Parents

-

Worst—Share individual parent interfaces (physical or EtherChannel).

This method uses the most forwarding table entries.

図 5. Worst: Shared Parent Interfaces

シャーシがパケットを分類する方法

Each packet that enters the chassis must be classified, so that the chassis can determine to which instance to send a packet.

-

Unique Interfaces—If only one instance is associated with the ingress interface, the chassis classifies the packet into that instance. For bridge group member interfaces (in transparent mode or routed mode), inline sets, or passive interfaces, this method is used to classify packets at all times.

-

Unique MAC Addresses—The chassis automatically generates unique MAC addresses for all interfaces, including shared interfaces. If multiple instances share an interface, then the classifier uses unique MAC addresses assigned to the interface in each instance. An upstream router cannot route directly to an instance without unique MAC addresses. You can also set the MAC addresses manually when you configure each interface within the application.

(注) |

If the destination MAC address is a multicast or broadcast MAC address, the packet is duplicated and delivered to each instance. |

分類例

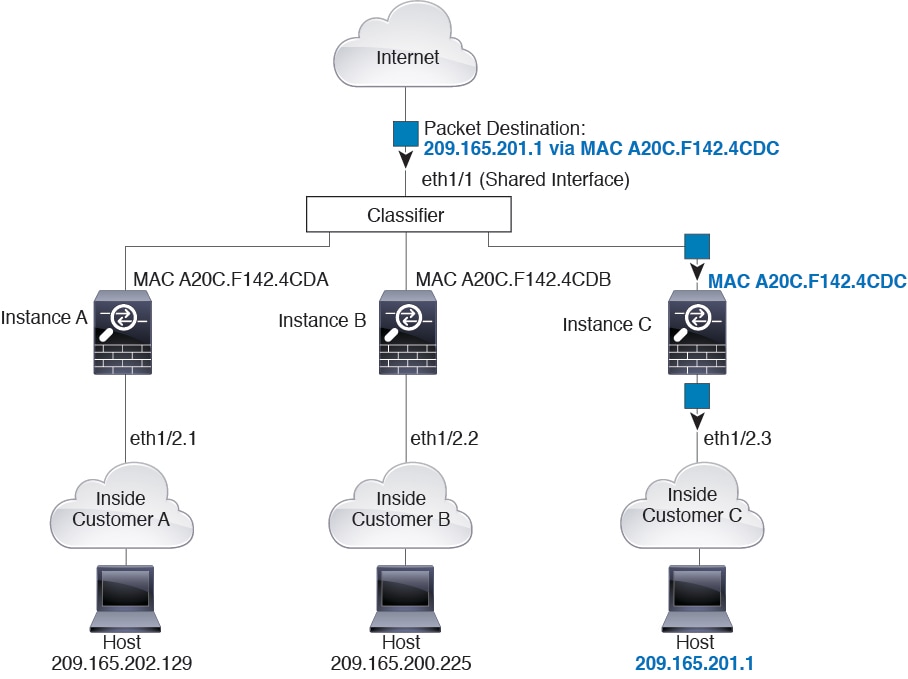

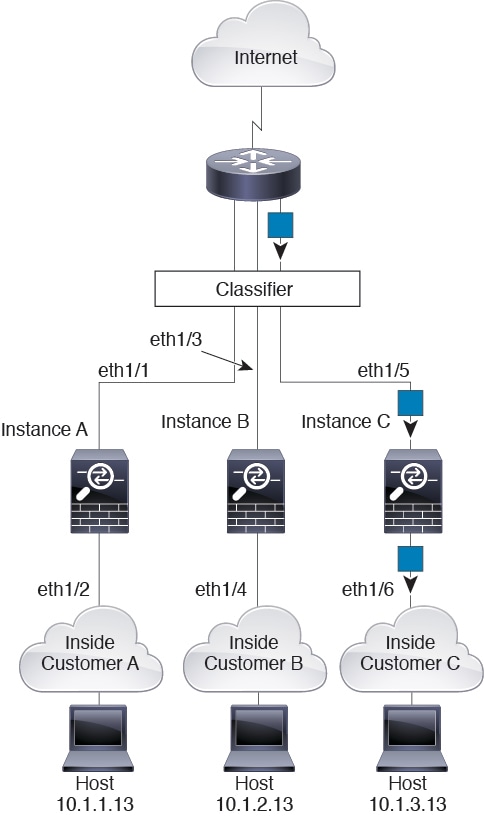

Packet Classification with a Shared Interface Using MAC Addresses

The following figure shows multiple instances sharing an outside interface. The classifier assigns the packet to Instance C because Instance C includes the MAC address to which the router sends the packet.

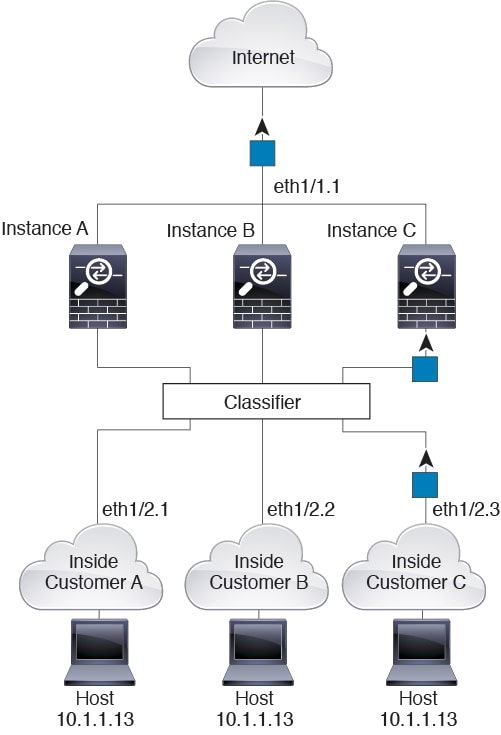

Incoming Traffic from Inside Networks

Note that all new incoming traffic must be classified, even from inside networks. The following figure shows a host on the Instance C inside network accessing the internet. The classifier assigns the packet to Instance C because the ingress interface is Ethernet 1/2.3, which is assigned to Instance C.

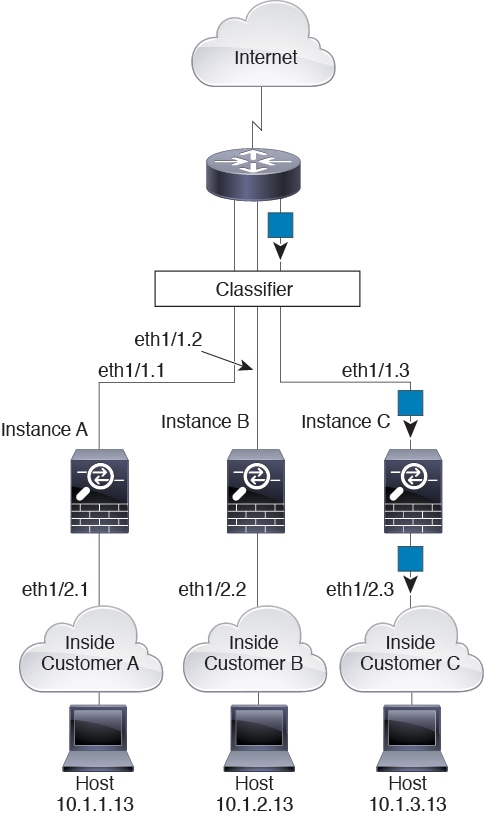

Transparent Firewall Instances

For transparent firewalls, you must use unique interfaces. The following figure shows a packet destined to a host on the Instance C inside network from the internet. The classifier assigns the packet to Instance C because the ingress interface is Ethernet 1/2.3, which is assigned to Instance C.

Inline Sets

For inline sets, you must use unique interfaces and they must be physical interfaces or EtherChannels. The following figure shows a packet destined to a host on the Instance C inside network from the internet. The classifier assigns the packet to Instance C because the ingress interface is Ethernet 1/5, which is assigned to Instance C.

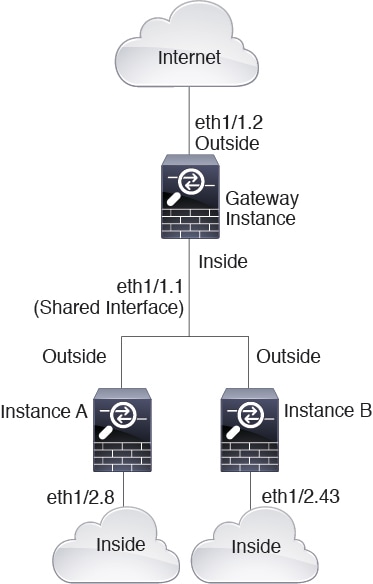

インスタンスのカスケード

Placing an instance directly in front of another instance is called cascading instances; the outside interface of one instance is the same interface as the inside interface of another instance. You might want to cascade instances if you want to simplify the configuration of some instances by configuring shared parameters in the top instance.

The following figure shows a gateway instance with two instances behind the gateway.

(注) |

Do not use cascading instances (using a shared interface) with High Availability. After a failover occurs and the standby unit rejoins, MAC addresses can overlap temporarily and cause an outage. You should instead use unique interfaces for the gateway instance and inside instance using an external switch to pass traffic between the instances. |

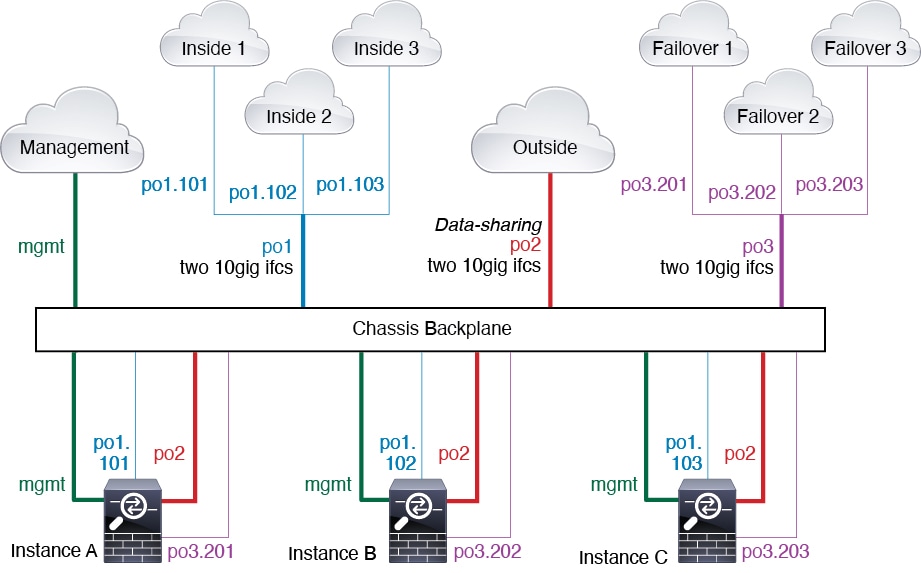

一般的な複数インスタンス展開

次の例には、ルーテッド ファイアウォール モードのコンテナ インスタンスが 3 つ含まれます。これらには次のインターフェイスが含まれます。

-

管理:すべてのインスタンスとシャーシが専用の管理インターフェイスを使用します。各インスタンス(およびシャーシ)内で、インターフェイスは同じ管理ネットワークで一意の IP アドレスを使用します。

-

内部:各インスタンスがポート チャネル 1(データ タイプ)のサブインターフェイスを使用します。この EtherChannel には 2 つの 10 ギガビット イーサネット インターフェイスが含まれます。各サブインターフェイスは別々のネットワーク上に存在します。

-

外部:すべてのインスタンスがポート チャネル 2 インターフェイス(データ共有タイプ)を使用します。この EtherChannel には 2 つの 10 ギガビット イーサネット インターフェイスが含まれます。各アプリケーション内で、インターフェイスは同じ外部ネットワークで一意の IP アドレスを使用します。

-

フェールオーバー:各インスタンスがポート チャネル 3(データ タイプ)のサブインターフェイスを使用します。この EtherChannel には 2 つの 10 ギガビット イーサネット インターフェイスが含まれます。各サブインターフェイスは別々のネットワーク上に存在します。

インスタンス インターフェイスの自動 MAC アドレス

The chassis automatically generates MAC addresses for instance interfaces, and guarantees that a shared interface in each instance uses a unique MAC address.

If you manually assign a MAC address to a shared interface within the instance, then the manually-assigned MAC address is used. If you later remove the manual MAC address, the autogenerated address is used. In the rare circumstance that the generated MAC address conflicts with another private MAC address in your network, we suggest that you manually set the MAC address for the interface within the instance.

Because autogenerated addresses start with A2, you should not start manual MAC addresses with A2 due to the risk of overlapping addresses.

The chassis generates the MAC address using the following format:

A2xx.yyzz.zzzz

Where xx.yy is a user-defined prefix or a system-defined prefix, and zz.zzzz is an internal counter generated by the chassis. The system-defined prefix matches the lower 2 bytes of the first MAC address in the burned-in MAC address pool that is programmed into the IDPROM. Use connect fxos , then show module to view the MAC address pool. For example, if the range of MAC addresses shown for module 1 is b0aa.772f.f0b0 to b0aa.772f.f0bf, then the system prefix will be f0b0.

The user-defined prefix is an integer that is converted into hexadecimal. For an example of how the user-defined prefix is used, if you set a prefix of 77, then the chassis converts 77 into the hexadecimal value 004D (yyxx). When used in the MAC address, the prefix is reversed (xxyy) to match the chassis native form:

A24D.00zz.zzzz

For a prefix of 1009 (03F1), the MAC address is:

A2F1.03zz.zzzz

マルチインスタンスモードのパフォーマンススケーリング係数

プラットフォームの最大スループット(接続数、VPN セッション数)は、アプライアンスモードのデバイスがメモリと CPU を使用するために計算されます(この値は show resource usage に示されます)。複数のインスタンスを使用する場合は、インスタンスに割り当てる CPU コアの割合に基づいてスループットを計算する必要があります。たとえば、コアの 50% でインスタンスを使用する場合は、最初にスループットの 50% を計算する必要があります。さらに、インスタンスで使用可能なスループットは、アプライアンスで使用可能なスループットよりも低い場合があります。

インスタンスのスループットを計算する方法の詳細については、https://www.cisco.com/c/en/us/products/collateral/security/firewalls/white-paper-c11-744750.html を参照してください。

インスタンスと高可用性

2 つの個別のシャーシでインスタンスを使用して高可用性を使用することができます。たとえば、10 個のインスタンスを持つシャーシを 2 つ使用する場合は、10 個の高可用性ペアを作成できます。また、高可用性インスタンスと同じシャーシにスタンドアロンインスタンスを設定することもできます。詳細な要件については、インスタンスの要件と前提条件 を参照してください。

(注) |

クラスタリングはサポートされません。 |

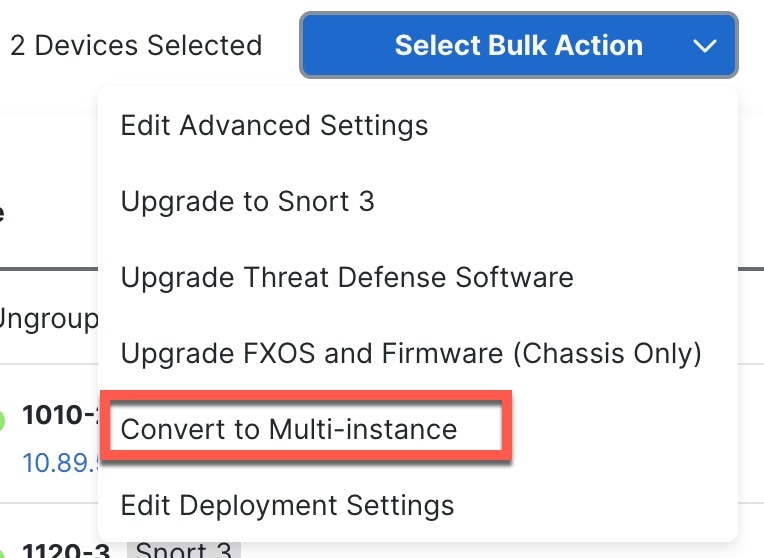

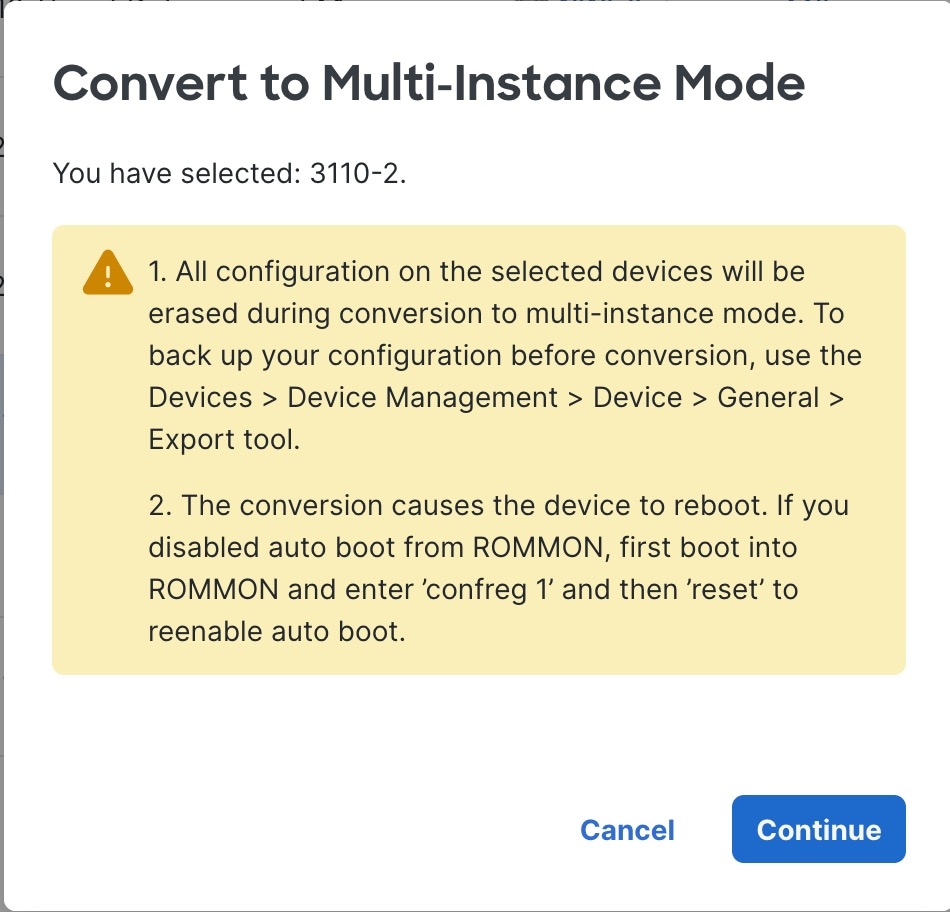

![[変換の確認(Conversion Confirmation)]](/c/dam/en/us/td/i/400001-500000/440001-450000/447001-448000/447720.jpg) をクリックして準備状況チェックを再実行し、続行することができます。

をクリックして準備状況チェックを再実行し、続行することができます。

)が表示されます。

)が表示されます。

フィードバック

フィードバック