OfficeExtend アクセス ポイントについて

Cisco OfficeExtend アクセス ポイント(Cisco OEAP)は Cisco WLC からリモート ロケーションの Cisco AP へのセキュア通信を提供して、インターネットを通じて会社の WLAN を従業員の自宅にシームレスに拡張します。ホーム オフィスにおけるユーザの使用感は、会社のオフィスとまったく同じです。アクセス ポイントとコントローラの間の Datagram Transport Layer Security(DTLS; データグラム トランスポート層セキュリティ)による暗号化は、すべての通信のセキュリティを最高レベルにします。

(注) |

DTLS は Cisco OEAP で永続的に有効です。このアクセス ポイントで、DTLS を無効にすることはできません。 |

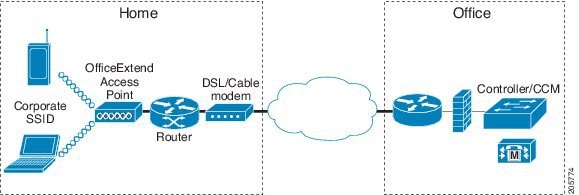

次に、一般的な OfficeExtend アクセス ポイント セットアップを示します。

(注) |

Cisco OEAP は、ルータまたはネットワーク アドレス変換(NAT)を使用するその他のゲートウェイ デバイスの背後で動作するように設計されています。NAT により、ルータなどのデバイスはインターネット(パブリック)と個人ネットワーク(プライベート)間のエージェントとして動作でき、コンピュータのグループ全体を単一の IP アドレスで表すことができます。NAT デバイスの背後に配置できる Cisco OEAP の数に制限はありません。 |

統合アンテナを備えたすべてのサポートされる屋内 AP モデルは、OEAP として設定できます(AP-700I、AP-700W、および AP802 シリーズ アクセス ポイントを除く)。

(注) |

サポートされている Cisco OEAP については、リリース ノートを参照してください。 |

フィードバック

フィードバック