デバッグ ファシリティの使用方法

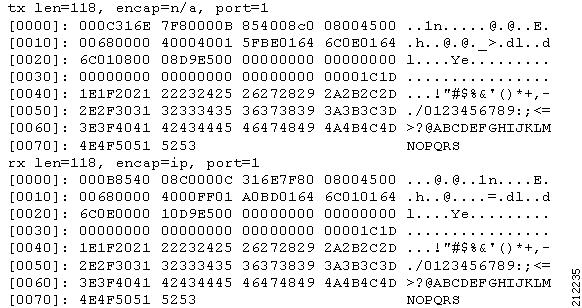

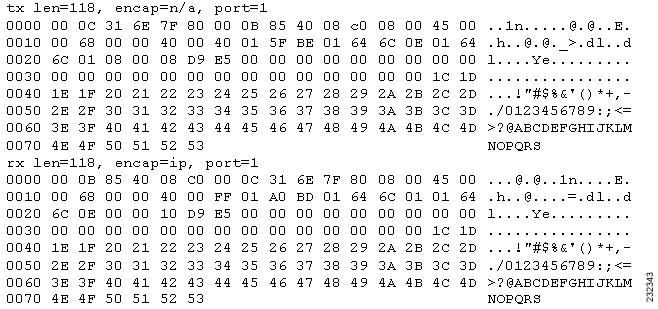

デバッグ ファシリティにより、コントローラの CPU とやり取りするすべてのパケットを表示できるようになります。受信したパケット、送信したパケット、またはその両方に対して有効にできます。デフォルトでは、デバッグ ファシリティによって受信されたすべてのパケットが表示されます。それらを表示する前に、アクセス コントロール リスト(ACL)を定義してパケットをフィルタリングすることもできます。ACL に渡されないパケットは、表示されずに破棄されます。

各 ACL には、動作(許可、拒否、無効化)、およびパケットの適合に使用する 1 つまたは複数のフィールドが含まれます。デバッグ ファシリティでは、次のレベルおよび値で動作する ACL が提供されます。

-

ドライバ ACL

-

NPU のカプセル化の種類

-

ポート

-

-

Ethernet header ACL

-

宛先アドレス

-

送信元アドレス

-

イーサネットの種類

-

VLAN ID

-

-

IP header ACL

-

送信元アドレス

-

宛先アドレス

-

プロトコル

-

送信元ポート(該当する場合)

-

宛先ポート(該当する場合)

-

-

EoIP payload Ethernet header ACL

-

宛先アドレス

-

送信元アドレス

-

イーサネットの種類

-

VLAN ID

-

-

EoIP payload IP header ACL

-

送信元アドレス

-

宛先アドレス

-

プロトコル

-

送信元ポート(該当する場合)

-

宛先ポート(該当する場合)

-

-

CAPWAP payload 802.11 header ACL

-

宛先アドレス

-

送信元アドレス

-

BSSID

-

SNAP ヘッダーの種類

-

-

CAPWAP payload IP header ACL

-

送信元アドレス

-

宛先アドレス

-

プロトコル

-

送信元ポート(該当する場合)

-

宛先ポート(該当する場合)

-

各レベルにおいて、複数の ACL を定義できます。パケットと一致する最初の ACL が、選択された ACL となります。

フィードバック

フィードバック