Présentation de la politique FlexConfig

Une politique FlexConfig est un conteneur d’une liste ordonnée d’objets FlexConfig. Chaque objet comprend une série de commandes du langage de script Apache Velocity, de commandes de configuration logicielle ASA et des variables que vous définissez. Le contenu de chaque objet FlexConfig est essentiellement un programme qui génère une séquence de commandes ASA qui seront ensuite déployées sur les périphériques affectés. Cette séquence de commandes configure ensuite la fonction associée sur le périphérique défense contre les menaces .

Défense contre les menaces utilise des commandes de configuration ASA pour implémenter certaines fonctionnalités, mais pas toutes. Il n’y a pas d’ensemble unique de commandes de configuration défense contre les menaces . L’objectif de FlexConfig est plutôt de vous permettre de configurer des fonctionnalités qui ne sont pas encore prises en charge directement par les politiques et les paramètres centre de gestion.

Mise en garde |

Cisco recommande fortement d’utiliser les politiques FlexConfig uniquement si vous êtes un utilisateur avancé avec de solides connaissances en ASA, et ce, à vos propres risques. Vous pouvez configurer des commandes qui ne sont pas interdites. L’activation de fonctionnalités par le biais de politiques FlexConfig peut entraîner des résultats imprévus avec d’autres fonctionnalités configurées. Vous pouvez communiquer avec le centre d’assistance technique de Cisco pour obtenir de l’aide concernant les politiques FlexConfig que vous avez configurées. Le Centre d’assistance technique de Cisco ne conçoit ni n’écrit de configurations personnalisées au nom d’un client. Cisco n’exprime aucune garantie quant au bon fonctionnement ni à l’interopérabilité avec d’autres fonctionnalités du système Firepower. Les fonctionnalités FlexConfig peuvent être obsolètes à tout moment. Pour obtenir une prise en charge des fonctionnalités entièrement garantie, vous devez attendre le soutien centre de gestion. En cas de doute, n’utilisez pas les politiques FlexConfig. |

Utilisation recommandée des politiques FlexConfig

Il y a deux utilisations principales recommandées pour FlexConfig :

-

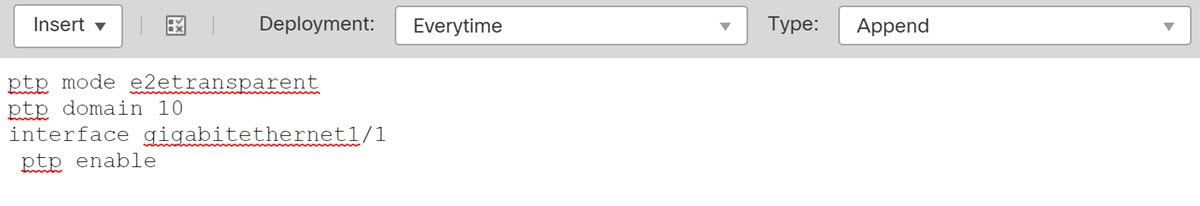

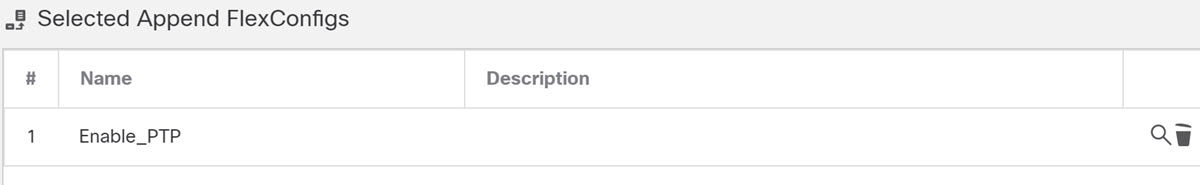

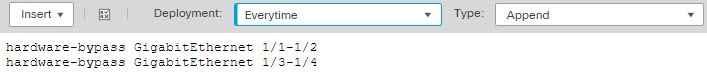

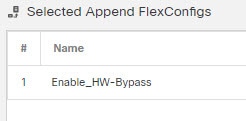

Vous passez d'ASA à défense contre les menaces , et vous utilisez (et devez continuer à utiliser) des fonctions compatibles qui ne sont pas directement prises en charge par centre de gestion. Dans ce cas, utilisez la commande show running-config sur l’ASA pour afficher la configuration de la fonctionnalité et créez vos objets FlexConfig pour la mettre en œuvre. Expérimentez avec les paramètres de déploiement de l’objet (une fois/chaque fois et ajout/préfixe) pour obtenir le bon paramètre. Vérifiez en comparant la sortie show running-config sur les deux périphériques.

-

Vous utilisez défense contre les menaces , mais il y a un paramètre ou une fonctionnalité que vous devez configurer. Par exemple, le centre d'assistance technique de Cisco vous indique qu'un paramètre particulier devrait résoudre un problème précis que vous rencontrez. Pour les fonctionnalités complexes, utilisez un appareil de laboratoire pour tester FlexConfig et vérifiez que vous obtenez le comportement attendu.

Le système comprend un ensemble d’objets FlexConfig prédéfinis qui représentent des configurations testées. Si la fonctionnalité dont vous avez besoin n’est pas représentation par ces objets, déterminez d’abord si vous pouvez configurer une fonctionnalité équivalente dans les politiques standard. Par exemple, la politique de contrôle d’accès comprend la détection et la prévention des intrusions, HTTP et d’autres types d’inspection de protocole, le filtrage d’URL, le filtrage d’applications et le contrôle d’accès, que l’ASA met en œuvre à l’aide de fonctionnalités distinctes. Étant donné que de nombreuses fonctionnalités ne sont pas configurées à l’aide des commandes CLI, vous ne verrez pas toutes les politiques représentés dans la sortie de show running-config .

Remarque |

Gardez à tout moment à l’esprit qu’il n’y a pas de recouvrement direct entre ASA et défense contre les menaces . N’essayez pas de recréer complètement une configuration ASA sur un périphérique défense contre les menaces . Vous devez tester attentivement toute fonctionnalité que vous configurez à l’aide de FlexConfig. |

Commandes de l’interface de ligne de commande dans les objets FlexConfig

Le défense contre les menaces utilise des commandes de configuration ASA pour configurer certaines fonctionnalités. Bien que toutes les fonctionnalités de l’ASA ne soient pas compatibles avec le défense contre les menaces , certaines fonctionnalités peuvent fonctionner sur le défense contre les menaces centre de gestion, mais que vous ne pouvez pas configurer dans les politiques. Vous pouvez utiliser les objets FlexConfig pour préciser l’interface de ligne de commande requise pour configurer ces fonctionnalités.

Si vous décidez d’utiliser FlexConfig pour configurer manuellement une fonctionnalité, vous êtes responsable de connaître et de mettre en œuvre les commandes selon la syntaxe appropriée. Les politiques FlexConfig ne valident pas la syntaxe des commandes CLI. Pour plus d’informations sur la syntaxe appropriée et la configuration des commandes CLI, utilisez la documentation d’ASA comme référence :

-

Les guides de configuration de l’interface de ligne de commande ASA expliquent comment configurer une fonctionnalité. Vous trouverez les guides à l’adresse https://www.cisco.com/c/en/us/support/security/adaptive-security-appliance-asa-software/products-installation-and-configuration-guides-list.html

-

Les références de commande ASA fournissent des informations supplémentaires triées par nom de commande. Vous trouverez les références à l’adresse https://www.cisco.com/c/en/us/support/security/adaptive-security-appliance-asa-software/products-command-reference-list.html

Les rubriques suivantes expliquent plus en détail les commandes de configuration.

Déterminer la version du logiciel du périphérique ASA et la configuration actuelle de la CLI

Comme le système utilise les commandes du logiciel ASA pour configurer certaines fonctionnalités, vous devez déterminer la version actuelle de l’ASA utilisée dans le logiciel s’exécutant sur le périphérique défense contre les menaces . Ce numéro de version indique quels guides de configuration de CLI ASA utiliser pour obtenir des instructions sur la configuration d’une fonctionnalité. Vous devez également examiner la configuration actuelle basée sur l’interface de ligne de commande et la comparer à la configuration ASA que vous souhaitez mettre en œuvre.

Gardez à l’esprit que toute configuration ASA sera très différente d’une configuration défense contre les menaces . De nombreuses politiques défense contre les menaces sont configurées en dehors de la CLI, de sorte que vous ne pouvez pas voir la configuration en regardant les commandes. N’essayez pas de créer de correspondance un à un entre une configuration ASA et défense contre les menaces .

Pour afficher ces informations, établissez une connexion SSH à l’interface de gestion du périphérique et saisissez les commandes suivantes :

-

show version system et recherchez le numéro de la version logicielle du périphérique de sécurité adaptatif Cisco. (Si vous saisissez la commande à l’aide de l’outil d’interface de ligne de commande Cisco Secure Firewall Management Center, omettez le mot-clé system .)

-

show running-config pour afficher la configuration actuelle de l’interface de ligne de commande.

-

show running-config all pour inclure toutes les commandes par défaut dans la configuration actuelle de l’interface de ligne de commande.

Vous pouvez également saisir ces commandes à partir de centre de gestion en utilisant la procédure suivante.

Procédure

|

Étape 1 |

Sélectionnez (Moniteur). |

|

Étape 2 |

Cliquez sur le nom du périphérique ciblé par la politique FlexConfig. Vous devrez peut-être cliquer sur la flèche d’ouverture/fermeture dans la colonne Nombre du tableau d’état pour voir les périphériques. |

|

Étape 3 |

Cliquez sur Afficher les détails du système et du dépannage |

|

Étape 4 |

Cliquez sur Advanced Troubleshooting (Dépannage avancé). |

|

Étape 5 |

Cliquez sur Threat Defense CLI (Interface de ligne de commande Threat Defense). |

|

Étape 6 |

Choisissez Device (Périphérique), puis choisissez la commande show (afficher) et saisissez version ou l’une des autres commandes comme paramètre. |

|

Étape 7 |

Cliquez sur Execute (Exécuter). En ce qu concerne la version, recherchez le numéro de version du logiciel du périphérique de sécurité adaptatif Cisco. Vous pouvez sélectionner le résultat et appuyer sur Ctrl + C, puis le coller dans un fichier texte pour analyse ultérieure. |

Commandes CLI interdites

Le but de FlexConfig est de configurer les fonctionnalités disponibles sur les périphériques ASA que vous ne pouvez pas configurer sur les périphériques défense contre les menaces à l’aide de centre de gestion.

Ainsi, vous ne pouvez pas configurer les fonctionnalités ASA qui ont des équivalents dans centre de gestion. Le tableau suivant répertorie certaines de ces zones de commande interdites.

En outre, certaines commandes clear sont interdites, car elles se chevauchent avec des politiques gérées et peuvent supprimer une partie de la configuration d’une politique gérée.

L'éditeur d'objet FlexConfig vous empêche d'inclure des commandes interdites dans l'objet.

|

Commandes CLI interdites |

Description |

|---|---|

|

AAA |

Configuration bloquée |

|

Serveur AAA |

Configuration bloquée |

|

Accès-Liste |

Les listes de contrôle d’accès avancées, étendues et standard sont bloquées. La liste de contrôle d’accès Ethertype est autorisée. Vous pouvez utiliser des objets ACL standard et étendus définis dans le gestionnaire d’objets à l’intérieur du modèle en tant que variables. |

|

Inspection ARP |

Configuration bloquée |

|

Objet en tant que chemin |

Configuration bloquée |

|

Bannière |

Configuration bloquée |

|

BGP |

Configuration bloquée |

|

Horloge |

Configuration bloquée |

|

Community-list Object |

Configuration bloquée |

|

Copier |

Configuration bloquée |

|

Supprimer |

Configuration bloquée |

|

DHCP (protocole de configuration dynamique des hôtes) |

Configuration bloquée |

|

Activer le mot de passe |

Configuration bloquée |

|

Effacer |

Configuration bloquée |

|

Paramètre de fragmentation |

Bloqué, sauf pour fragment reassembly . |

|

Fsck |

Configuration bloquée |

|

HTTP |

Configuration bloquée |

|

ICMP |

Configuration bloquée |

|

Interface |

Seules les commandes nameif, mode, shutdown, ip address et mac-address sont bloquées. |

|

Routage multidiffusion |

Configuration bloquée |

|

NAT |

Configuration bloquée |

|

Objet réseau/groupe d’objets |

La création d’objets de réseau dans l’objet FlexConfig est bloquée, mais vous pouvez utiliser les objets de réseau et les groupes définis dans le gestionnaire d’objets à l’intérieur du modèle en tant que variables. |

|

NTP; |

Configuration bloquée |

|

OSPF/OSPFv3 |

Configuration bloquée |

|

téléavertisseur |

Configuration bloquée |

|

Chiffrement de mot de passe |

Configuration bloquée |

|

Objet Liste de politiques |

Configuration bloquée |

|

Objet Liste des préfixes |

Configuration bloquée |

|

Rechargement |

Vous ne pouvez pas planifier de rechargements. Le système n’utilise pas la commande reload pour redémarrer le système, il utilise la commande reboot . |

|

RIP |

Configuration bloquée |

|

Objet de carte de routage |

La création d’objets de carte de routage dans l’objet FlexConfig est bloquée, mais vous pouvez utiliser les objets de carte de routage définis dans le gestionnaire d’objets à l’intérieur du modèle en tant que variables. |

|

Objet de service/groupe d’objets |

La création d’objets de service dans l’objet FlexConfig est bloquée, mais vous pouvez utiliser les objets de port définis dans le gestionnaire d’objets à l’intérieur du modèle en tant que variables. |

|

SNMP |

Configuration bloquée |

|

SSH |

Configuration bloquée |

|

Route statique |

Configuration bloquée |

|

Syslog |

Configuration bloquée |

|

Synchronisation du temps |

Configuration bloquée |

|

Délai d’expiration |

Configuration bloquée |

|

VPN |

Configuration bloquée |

Scripts de modèles

Vous pouvez utiliser un langage de script pour contrôler le traitement dans un objet FlexConfig. Les instructions de langage de script sont un sous-ensemble de commandes prises en charge dans le moteur de modèles Apache Velocity 1.3.1, un langage de script basé sur Java qui prend en charge la boucle, les instructions if/else et les variables.

Pour en savoir plus sur l’utilisation du langage de script, consultez le Guide du développeur Velocity à l’adresse http://velocity.apache.org/engine/devel/developer-guide.html.

Variables FlexConfig

Vous pouvez utiliser des variables dans un objet FlexConfig dans les cas où une partie d’une commande ou d’une instruction de traitement dépend d’informations d’exécution plutôt que d’informations statiques. Lors du déploiement, les variables sont remplacées par des chaînes obtenues à partir d’autres configurations pour le périphérique en fonction du type de variable :

-

Les variables d’objets de politique sont remplacées par des chaînes obtenues à partir d’objets définis dans centre de gestion.

-

Les variables système sont remplacées par des informations obtenues à partir du périphérique lui-même ou des politiques configurées à cet effet.

-

Les variables de traitement sont chargées avec le contenu de l’objet de politique ou des variables système lorsque les commandes de script sont traitées. Par exemple, dans une boucle, vous chargez de manière itérative une valeur d’un objet de politique ou d’une variable système dans une variable de traitement, puis utilisez la variable de traitement pour former une chaîne de commande ou effectuer une autre action. Ces variables de traitement ne s’affichent pas dans la liste des variables dans un objet FlexConfig. De plus, vous ne pouvez pas les ajouter à l’aide du menu Insérer de l’éditeur d’objets FlexConfig.

-

Les variables de clés secrètes sont remplacées par la chaîne unique définie pour la variable dans l’objet FlexConfig.

Les variables commencent par le caractère $, sauf les clés secrètes, qui commencent par le caractère @. Par exemple, $ifname est une variable d’objet de politique dans la commande suivante, alors que @keyname est une clé secrète.

interface $ifname

key @keyname

Remarque |

La première fois que vous insérez un objet de politique ou une variable système, vous devez le faire par l’intermédiaire du menu Insérer de l’éditeur d’objets FlexConfig. Cette action ajoute la variable à la liste des variables au bas de l’éditeur d’objet FlexConfig. Vous devrez toutefois saisir la chaîne de variable lors des utilisations ultérieures, même lorsque vous utilisez des variables système. Si vous ajoutez une variable de traitement qui n'a pas d'affectation d'objet ou de variable système, n'utilisez pas le menu Insérer. Si vous ajoutez une clé secrète, utilisez toujours le menu Insérer. Les variables de clés secrètes ne s’affichent pas dans la liste des variables. |

La résolution d’une variable comme une chaîne unique, une liste de chaînes ou un tableau de valeurs dépend du type d’objet de politique ou de variable système que vous affectez à la variable. (Les clés secrètes résolvent toujours une chaîne unique.) Vous devez comprendre ce qui sera renvoyé afin de traiter les variables correctement.

Les rubriques suivantes expliquent les différents types de variables et la façon de les traiter.

Comment traiter les variables

Au moment de l’exécution, une variable peut se résoudre en une chaîne unique, une liste de chaînes du même type, une liste de chaînes de types différents ou un tableau de valeurs nommées. En outre, les variables qui se résolvent en plusieurs valeurs peuvent être de longueur déterminée ou indéterminée. Vous devez comprendre ce qui sera renvoyé afin de traiter les valeurs correctement.

Voici les principales possibilités.

Variables à valeur unique

Si une variable se résout toujours en une chaîne unique, utilisez la variable directement sans modification dans le script FlexConfig.

Par exemple, la variable de texte prédéfinie tcpMssBytes se résout toujours en une valeur unique (qui doit être numérique). La variable Sysopt_basic FlexConfig utilise ensuite une structure if/then/else pour définir la taille maximale de segment en fonction de la valeur d’une autre variable de texte à valeur unique, tcpMssMinimum :

#if($tcpMssMinimum == "true")

sysopt connection tcpmss minimum $tcpMssBytes

#else

sysopt connection tcpmss $tcpMssBytes

#end

Dans cet exemple, vous utilisez le menu Insertion de l’éditeur d’objets FlexConfig pour ajouter la première utilisation de $tcpMssBytes, mais vous devez saisir la variable directement sur la ligne #else.

Les variables à clé secrète constituent un type particulier de variable à valeur unique. Pour les clés secrètes, vous utilisez toujours le menu Insérer pour ajouter la variable, même pour la deuxième utilisation et les suivantes. Ces variables ne s’affichent pas dans la liste des variables de l’objet FlexConfig.

Remarque |

Les variables d’objet de politique pour les objets réseau correspondent également à une spécification d’adresse IP unique, soit une adresse d’hôte, une adresse réseau ou une plage d’adresses. Cependant, dans ce cas, vous devez savoir à quel type d'adresse vous attendre, car les commandes ASA requièrent des types d'adresses spécifiques. Par exemple, si une commande nécessite une adresse hôte, l’utilisation d’une variable d’objet réseau qui pointe vers un objet qui contient une adresse réseau entraînera une erreur pendant le déploiement. |

Variables à valeurs multiples, toutes les valeurs sont du même type

Plusieurs objets de politique et variables système sont résolus en plusieurs valeurs du même type. Par exemple, une variable d’objet qui pointe vers un groupe d’objets réseau se résout en une liste d’adresses IP du groupe. De même, la variable système $SYS_FW_INTERFACE_NAME_LIST se résout en une liste de noms d’interface.

Vous pouvez également créer des objets texte pour plusieurs valeurs du même type. Par exemple, l’objet texte prédéfinienableInspectProtocolList peut contenir plusieurs noms de protocole.

Les variables à valeurs multiples qui se résolvent en une liste d’éléments du même type sont souvent de longueur indéterminée. Par exemple, vous ne pouvez pas savoir à l’avance combien d’interfaces d’un périphérique sont nommées, car les utilisateurs peuvent configurer ou annuler la configuration des interfaces à tout moment.

Ainsi, vous utilisez généralement une boucle pour traiter plusieurs variables valeur du même type. Par exemple, la valeur prédéfinie Default_Inspection_Protocol_Enable de FlexConfig utilise une boucle #foreach pour parcourir l’objet EnableInspectProtocolList et traiter chaque valeur.

policy-map global_policy

class inspection_default

#foreach ( $protocol in $enableInspectProtocolList)

inspect $protocol

#end

Dans cet exemple, le script affecte chaque valeur à tour de rôle à la variable $protocol, qui est ensuite utilisée dans une commande ASA inspect pour activer le moteur d’inspection pour ce protocole. Dans ce cas, il vous suffit de taper $protocol comme nom de variable. Vous n’utilisez pas le menu Insertion pour l’ajouter, car vous n’affectez pas d’objet ni de valeur système à la variable. Cependant, vous devez utiliser le menu Insertion pour ajouter $enableInspectProtocolList.

Le système parcourt le code entre #foreach et #end jusqu’à ce qu’il n’y ait plus de valeurs dans $enableInspectProtocolList.

Variables à valeurs multiples; les valeurs sont de types différents

Vous pouvez créer des objets texte à valeurs multiples, mais chaque valeur sert un objectif différent. Par exemple, l’objet de texte prédéfini netflow_Destination doit avoir trois valeurs, dans l’ordre, le nom d’interface, l’adresse IP de destination et le numéro de port UDP.

Les objets définis de cette manière doivent avoir un nombre déterminé de valeurs. Sinon, ils seraient difficiles à traiter.

Utilisez la méthode get pour traiter ces objets. Tapez .get(n) à la fin du nom de l'objet, en remplaçant n par un index dans l'objet. Commencer à compter à 0, même si l’objet texte répertorie ses valeurs à partir de 1.

Par exemple, l’objet Netflow_ Add_Destination utilise la ligne suivante pour ajouter les 3 valeurs de netflow_Destination à la commande ASA flow-export .

flow-export destination $netflow_Destination.get(0) $netflow_Destination.get(1)

$netflow_Destination.get(2)

Dans cet exemple, vous utiliseriez le menu Insert (Insertion) de l’éditeur d’objets FlexConfig pour ajouter la première utilisation de $netflow_Destination, puis ajouter .get(0). Mais vous devez saisir la variable directement pour les spécifications $netflow_Destination.get(1) and $netflow_Destination.get(2).

Variables à valeur multiple qui se résolvent en un tableau de valeurs

Certaines variables système renvoient un tableau de valeurs. Ces variables comprennent MAP dans leur nom, par exemple, $SYS_FTD_ROUTED_INTF_MAP_LIST. La carte de l’interface routée renvoie des données qui ressemblent à ce qui suit (les retours de ligne ont été ajoutés pour plus de clarté) :

[{intf_hardwarare_id=GigabitEthernet0/0, intf_ipv6_eui64_addresses=[],

intf_ipv6_prefix_addresses=[], intf_subnet_mask_v4=255.255.255.0,

intf_ip_addr_v4=10.100.10.1, intf_ipv6_link_local_address=,

intf_logical_name=outside},

{intf_hardwarare_id=GigabitEthernet0/1, intf_ipv6_eui64_addresses=[],

intf_ipv6_prefix_addresses=[], intf_subnet_mask_v4=255.255.255.0,

intf_ip_addr_v4=10.100.11.1, intf_ipv6_link_local_address=,

intf_logical_name=inside},

{intf_hardwarare_id=GigabitEthernet0/2, intf_ipv6_eui64_addresses=[],

intf_ipv6_prefix_addresses=[], intf_subnet_mask_v4=, intf_ip_addr_v4=,

intf_ipv6_link_local_address=, intf_logical_name=},

{intf_hardwarare_id=Management0/0, intf_ipv6_eui64_addresses=[],

intf_ipv6_prefix_addresses=[], intf_subnet_mask_v4=, intf_ip_addr_v4=,

intf_ipv6_link_local_address=, intf_logical_name=diagnostic}]

Dans l'exemple ci-dessus, des informations sont renvoyées pour quatre interfaces. Chaque interface comprend un tableau de valeurs nommées. Par exemple, intf_hardwarare_id est le nom de la propriété de nom du matériel d’interface et renvoie des chaînes telles que GigabitEthernet0/0.

Ce type de variable est généralement de longueur indéterminée, vous devez donc utiliser une boucle pour traiter les valeurs. Mais vous devez également ajouter le nom de la propriété au nom de la variable pour indiquer la valeur à récupérer.

Par exemple, la configuration IS-IS nécessite que vous ajoutiez la commande ASA isis à une interface qui a un nom logique en mode de configuration d’interface. Cependant, vous saisissez dans ce mode en utilisant le nom du matériel de l’interface. Par conséquent, vous devez identifier quelles interfaces ont des noms logiques, puis configurer uniquement ces interfaces en utilisant leurs noms matériels. Pour ce faire, la configuration FlexConfig prédéfinie ISIS_Interface_Configuration utilise une structure if/then imbriquée dans une boucle. Dans le code suivant, vous pouvez voir que la commande de script #foreach charge chaque mappage d’interface dans la variable $intf, puis l’instruction #if supprime la valeur intf_logic_name dans la mappe ($intf.intf_logical_name) et si la valeur est dans la liste définie dans la variable de texte prédéfinie isisIntfList, saisit la commande d’interface en utilisant la valeur intf_hardwarare_id ($intf.intf_hardwarare_id). Vous devrez modifier la variable isisIntfList pour ajouter les noms des interfaces sur lesquelles configurer IS-IS.

#foreach ($intf in $SYS_FTD_ROUTED_INTF_MAP_LIST)

#if ($isIsIntfList.contains($intf.intf_logical_name))

interface $intf.intf_hardwarare_id

isis

#if ($isIsAddressFamily.contains("ipv6"))

ipv6 router isis

#end

#end

#end

Afficher ce qu’une variable retournera pour un périphérique

Un moyen simple d'évaluer ce qu'une variable va renvoyer consiste à créer un objet FlexConfig simple qui ne fait rien d'autre que de traiter une liste annotée de variables. Vous pouvez ensuite l’affecter à une politique FlexConfig, affecter la politique à un périphérique, enregistrer la politique, puis prévisualiser la configuration pour ce périphérique. L'aperçu affiche les valeurs obtenues. Vous pouvez sélectionner le texte de l’aperçu, appuyer sur Ctrl + C, puis coller le résultat dans un fichier texte pour l’analyse.

Remarque |

Cependant, ne déployez pas FlexConfig sur le périphérique, car il ne contiendra aucune commande de configuration valide. Vous obtiendriez des erreurs de déploiement. Après avoir obtenu l’aperçu, supprimez l’objet FlexConfig de la politique FlexConfig et enregistrez cette dernière. |

Par exemple, vous pouvez construire l'objet FlexConfig suivant :

Following is a network object group variable for the

IPv4-Private-All-RFC1918 object:

$IPv4_Private_addresses

Following is the system variable SYS_FW_MANAGEMENT_IP:

$SYS_FW_MANAGEMENT_IP

Following is the system variable SYS_FW_ENABLED_INSPECT_PROTOCOL_LIST:

$SYS_FW_ENABLED_INSPECT_PROTOCOL_LIST

Following is the system variable SYS_FTD_ROUTED_INTF_MAP_LIST:

$SYS_FTD_ROUTED_INTF_MAP_LIST

Following is the system variable SYS_FW_INTERFACE_NAME_LIST:

$SYS_FW_INTERFACE_NAME_LIST

L’aperçu de cet objet peut ressembler à ce qui suit (retours de ligne ajoutés pour plus de clarté) :

###Flex-config Prepended CLI ###

###CLI generated from managed features ###

###Flex-config Appended CLI ###

Following is an network object group variable for the

IPv4-Private-All-RFC1918 object:

[10.0.0.0, 172.16.0.0, 192.168.0.0]

Following is the system variable SYS_FW_MANAGEMENT_IP:

192.168.0.171

Following is the system variable SYS_FW_ENABLED_INSPECT_PROTOCOL_LIST:

[dns, ftp, h323 h225, h323 ras, rsh, rtsp, sqlnet, skinny, sunrpc,

xdmcp, sip, netbios, tftp, icmp, icmp error, ip-options]

Following is the system variable SYS_FTD_ROUTED_INTF_MAP_LIST:

[{intf_hardwarare_id=GigabitEthernet0/0, intf_ipv6_eui64_addresses=[],

intf_ipv6_prefix_addresses=[], intf_subnet_mask_v4=255.255.255.0,

intf_ip_addr_v4=10.100.10.1, intf_ipv6_link_local_address=,

intf_logical_name=outside},

{intf_hardwarare_id=GigabitEthernet0/1, intf_ipv6_eui64_addresses=[],

intf_ipv6_prefix_addresses=[], intf_subnet_mask_v4=255.255.255.0,

intf_ip_addr_v4=10.100.11.1, intf_ipv6_link_local_address=,

intf_logical_name=inside},

{intf_hardwarare_id=GigabitEthernet0/2, intf_ipv6_eui64_addresses=[],

intf_ipv6_prefix_addresses=[], intf_subnet_mask_v4=, intf_ip_addr_v4=,

intf_ipv6_link_local_address=, intf_logical_name=},

{intf_hardwarare_id=Management0/0, intf_ipv6_eui64_addresses=[],

intf_ipv6_prefix_addresses=[], intf_subnet_mask_v4=, intf_ip_addr_v4=,

intf_ipv6_link_local_address=, intf_logical_name=diagnostic}]

Following is the system variable SYS_FW_INTERFACE_NAME_LIST:

[outside, inside, diagnostic]

Variables de l’objet politique FlexConfig

Une variable d’objet de politique est associée à un objet de politique spécifique configuré dans le gestionnaire d’objets. Lorsque vous insérez une variable d’objet de politique dans un objet FlexConfig, vous donnez un nom à la variable et sélectionnez l’objet qui lui est associé.

Bien que vous puissiez donner à la variable exactement le même nom que l'objet associé, la variable elle-même n'est pas la même chose que l'objet associé. Vous devez utiliser le menu (Insérer > Insérer l'objet Politique > Type d'objet) dans l’éditeur d’objet FlexConfig pour ajouter la variable pour la première fois au script dans FlexConfig afin d’établir l’association avec l’objet. La simple saisie du nom de l’objet précédé du signe $ ne crée pas de variable d’objet de politique.

Vous pouvez créer des variables pour pointer vers les types d’objets suivants. Assurez-vous de créer le bon type d’objet pour chaque variable. Pour créer des objets, accédez à la page (Objets > Gestion des objets).

-

Text Objects : pour les chaînes de texte, qui peuvent inclure des adresses IP, des chiffres et d’autres textes en forme libre comme des noms d’interface ou de zone. Sélectionnez dans la table des matières, puis cliquez sur Add Text Object(ajouter un objet texte). Vous pouvez configurer ces objets pour contenir une valeur unique ou plusieurs valeurs. Ces objets sont très flexibles et conçus spécifiquement pour une utilisation au sein des objets FlexConfig. Pour de plus amples renseignements, voir Configurer les objets texte FlexConfig.

-

Network (réseau) : pour les adresses IP. Vous pouvez utiliser des objets ou des groupes réseau. Sélectionnez Network (Réseau) dans la table des matières, puis ou Add Group (Ajouter un groupe). Si vous utilisez un objet de groupe, la variable renvoie une liste de chaque spécification d'adresse IP dans le groupe. Les adresses peuvent être un hôte, un réseau ou des plages d’adresses, selon le contenu de l’objet. Consultez Réseau.

-

Security Zones (zones de sécurité) : pour les interfaces au sein d’une zone de sécurité ou d’un groupe d’interfaces. Sélectionner Interface dans la table des matières, puis or Interface Group (Groupe d'interface). Une variable de zone de sécurité renvoie une liste des interfaces de cette zone ou de ce groupe pour le périphérique en cours de configuration. Consultez Interface.

-

Objet ACLstandard : pour les listes de contrôle d’accès standard. Une variable ACL standard renvoie le nom de l’objet ACL standard. Sélectionnez dans la table des matières, puis cliquez sur Add Standard Access List Object (Ajouter un objet de liste d'accès standard). Consultez Liste d’accès.

-

Objectif d'ACL étendue : pour les listes de contrôle d’accès étendues. Une variable d’ACL étendue renvoie le nom de l’objet d’ACL étendu. Sélectionnez dans la table des matières, puis cliquez sur Add Extended Access List Object (ajouter un objet de liste d’accès étendue). Consultez Liste d’accès.

-

Carte de routage : pour les objets de carte de routage. Une variable de carte de routage renvoie le nom de l’objet de carte de routage. Sélectionnez Route Map (carte de routage) dans la table des matières, puis cliquez sur Add Route Map (Ajouter une carte de routage). Consultez Carte de routage.

Variables système FlexConfig

Les variables système sont remplacées par des informations obtenues à partir du périphérique lui-même ou des politiques configurées à cet effet.

Vous devez utiliser le menu dans l’éditeur d’objets FlexConfig pour ajouter la variable pour la première fois au script dans FlexConfig afin d’établir l’association avec la variable système. La simple saisie du nom de la variable système précédée du signe $ ne crée pas de variable système dans le contexte de l’objet FlexConfig.

Le tableau suivant explique les variables système disponibles. Avant d’utiliser une variable, examinez ce qui est généralement renvoyé pour la variable; voir Afficher ce qu’une variable retournera pour un périphérique.

|

Nom |

Description |

|---|---|

|

SYS_FW_OS_MODE |

Le mode de système d’exploitation du périphérique. Les valeurs possibles sont ROUTÉ ou TRANSPARENT. |

|

SYS_FW_OS_MULTIPLICITY |

Si le périphérique fonctionne en mode contexte unique ou multiple. Les valeurs possibles sont SINGLE, MULTI ou Not_APPLICABLE. |

|

SYS_FW_MANAGEMENT_IP |

L’adresse IP de gestion du périphérique |

|

SYS_FW_HOST_NAME |

Nom d’hôte de l’appareil |

|

SYS_FTD_INTF_POLICY_MAP |

Une carte avec le nom de l’interface comme clé et une carte de politiques comme valeur. Cette variable ne renvoie rien si aucune politique de service basée sur l’interface n’est définie sur le périphérique. |

|

SYS_FW_ENABLED_INSPECT_PROTOCOL_LIST |

La liste des protocoles pour lesquels l’inspection est activée. |

|

SYS_FTD_ROUTED_INTF_MAP_LIST |

Liste des mappages d’interfaces routées sur le périphérique. Chaque mappage comprend un ensemble de valeurs nommées liées à la configuration de l’interface routée. |

|

SYS_FTD_SWITCHED_INTF_MAP_LIST |

Une liste des mappages d’interfaces commutées sur le périphérique. Chaque mappage comprend un ensemble de valeurs nommées liées à la configuration de l’interface commutée. |

|

SYS_FTD_INLINE_INTF_MAP_LIST |

Une liste des mappages d’interface en ligne sur le périphérique. Chaque mappage comprend un ensemble de valeurs nommées liées à la configuration de l’interface d’ensemble en ligne. |

|

SYS_FTD_PASSIVE_INTF_MAP_LIST |

Une liste des mappages d’interface passifs sur le périphérique. Chaque mappage comprend un ensemble de valeurs nommées liées à la configuration de l’interface passive. |

|

SYS_FTD_INTF_BVI_MAP_LIST |

Une liste des mappages d’interfaces virtuelles de pont sur le périphérique. Chaque mappage comprend un ensemble de valeurs nommées liées à la configuration des BVI. |

|

SYS_FW_INTERFACE_HARDWARE_ID_LIST |

Une liste des noms de matériel pour les interfaces sur le périphérique, comme GigabitEthernet0/0. |

|

SYS_FW_INTERFACE_NAME_LIST |

Une liste de noms logiques pour les interfaces sur le périphérique, par exemple, interne. |

|

SYS_FW_INLINE_INTERFACE_NAME_LIST |

Une liste de noms logiques pour les interfaces configurées comme passives ou ERSPAN. |

|

SYS_FW_NON_INLINE_INTERFACE_NAME_LIST |

Une liste de noms logiques pour les interfaces qui ne font pas partie d’ensembles en ligne, comme toutes les interfaces routées. |

Objets FlexConfig prédéfinis

Les objets FlexConfig prédéfinis fournissent des configurations testées pour certaines fonctionnalités. Utilisez ces objets si vous devez configurer ces fonctionnalités, qui ne peuvent autrement pas être configurées à l’aide du centre de gestion.

Le tableau suivant dresse la liste des objets disponibles. Prenez note des objets texte associés. Vous devez modifier ces objets texte pour personnaliser le comportement de l'objet FlexConfig prédéfini. Les objets texte vous permettent de personnaliser la configuration en utilisant les adresses IP et d’autres attributs requis par votre réseau et votre appareil.

Si vous devez modifier un objet FlexConfig prédéfini, copiez l’objet, apportez des changements à la copie et enregistrez-la sous un nouveau nom. Vous ne pouvez pas modifier directement un objet FlexConfig prédéfini.

Bien que vous puissiez configurer d’autres fonctionnalités basées sur ASA à l’aide de FlexConfig, la configuration de ces fonctionnalités n’a pas été testée. Si une fonctionnalité d’ASA recoupe quelque chose que vous pouvez configurer dans les politiques centre de gestion, n’essayez pas de la configurer par FlexConfig .

Par exemple, l’inspection Snort comprend le protocole HTTP, donc n’activez pas l’inspection HTTP de style ASA. (En fait, vous ne pouvez pas ajouter http à l'objet EnableInspectProtocolList. Dans ce cas, vous ne pouvez pas mal configurer votre périphérique.) Configurez plutôt la politique de contrôle d’accès pour effectuer le filtrage des applications ou des URL, selon les besoins, pour mettre en œuvre vos exigences d’inspection HTTP.

|

Nom Objet FlexConfig |

Description |

Objets texte associés |

|---|---|---|

|

Default_Inspection_Protocol_Disable |

Désactive les protocoles dans la liste des politiques par défaut de global_politique. |

disableInspectProtocolList |

|

Default_Inspection_Protocol_Enable |

Active les protocoles dans la liste des politiques par défaut de global_politique. |

enableInspectProtocolList |

|

Inspect_IPv6_Configure |

Configure l’inspection IPv6 dans la liste des politiques global_policy, la journalisation et l’abandon du trafic en fonction du contenu de l’en-tête IPv6. |

IPv6RoutingHeaderDropLogList, IPv6RoutingHeaderLogList, IPv6RoutingHeaderDropList. |

|

Inspect_IPv6_UnConfigure |

Efface et désactive l’inspection IPv6. |

— |

|

ISIS_Configure |

Configure les paramètres globaux pour le routage IS-IS. |

isIsNet, isIsAddressFamily, isISType |

|

ISIS_Interface_Configuration |

Configuration d'IS-IS au niveau de l'interface. |

isIsAddressFamily, IsIsIntfList Utilise également la variable système SYS_FTD_ROUTED_INTF_MAP_LIST |

|

ISIS_Unconfigure |

Efface la configuration du routeur IS-IS sur le périphérique. |

— |

|

ISIS_Unconfigure_All |

Efface la configuration du routeur IS-IS du périphérique, y compris l’affectation du routeur de l’interface du périphérique. |

— |

|

Netflow_Add_Destination |

Crée et configure une destination d’exportation NetFlow. |

Netflow_Destinations, netflow_Event_Types |

|

Netflow_Clear_Parameters |

Restaure les paramètres globaux par défaut d’exportation NetFlow. |

— |

|

Netflow_Delete_Destination |

Supprime une destination d’exportation NetFlow. |

Netflow_Destinations, netflow_Event_Types |

|

Netflow_Set_Paramètres |

Définit les paramètres globaux pour l’exportation NetFlow. |

netflow_Parameters |

|

NGFW_TCP_NORMALIZATION |

Modifie la configuration de normalisation TCP par défaut. |

— |

|

Policy_Based_Routing |

Pour utiliser cet exemple de configuration, copiez-le, modifiez le nom d’interface et utilisez l’objet texte r-map-object text pour identifier un objet de carte de routage dans le gestionnaire d’objets. |

— |

|

Policy_Based_Routing_Clear |

Efface les configurations de routage basé sur les politiques du périphérique. |

— |

|

Sysopt_AAA_radius |

Ignore la clé d’authentification dans les réponses de gestion RADIUS. |

— |

|

Sysopt_AAA_radius_negate |

Annule la configuration Sysopt_AAA_radius. |

— |

|

Sysopt_basic |

Configure le temps d’attente sysopt, la taille maximale de segment pour les paquets TCP et les statistiques de trafic détaillées. |

tcpMssMinimum, tcpMssBytes |

|

Sysopt_basic_negate |

Efface les statistiques de trafic détaillées sysopt_basic, le temps d’attente et la taille maximale du segment TCP. |

— |

|

Sysopt_clear_all |

Efface toutes les configurations Sysopt du périphérique. |

— |

|

Sysopt_noproxyarp |

Configure les interfaces de ligne de commande noproxy-arp. |

Utilise la variable système SYS_FW_NON_INLINE_INTF_NAME_LIST |

|

Sysopt_noproxyarp_negate |

Efface les configurations Sysopt_noproxyarp. |

Utilise la variable système SYS_FW_NON_INLINE_INTF_NAME_LIST |

|

Sysopt_Preserve_Vpn_Flow |

Configure syopt pour préserver le flux VPN. |

— |

|

Sysopt_Preserve_Vpn_Flow_negate |

Efface la configuration Sysopt_Preserve_Vpn_Flow. |

— |

|

Sysopt_Reclassify_Vpn |

Configure le VPN de reclassification sysopt. |

— |

|

Sysopt_Reclassify_Vpn_Negate |

Annule le VPN de reclassification de sysopt. |

— |

|

Threat_Detection_Clear |

Effacez la configuration TCP Intercept pour la détection des menaces. |

— |

|

Threat_Detection_Configure |

Configurez les statistiques de détection des menaces pour les attaques interceptées par TCP Intercept. |

threat_detection_statistics |

|

Wccp_Configure |

Ce modèle fournit un exemple de configuration de WCCP. |

isServiceIdentifier, serviceIdentifier, wccpPassword |

|

Wccp_Configure_Clear |

Efface les configurations de WCCP. |

— |

Objets FlexConfig obsolètes

Le tableau suivant répertorie les objets qui configurent les fonctionnalités. Vous pouvez désormais configurer en mode natif dans l’interface graphique. Cessez d’utiliser ces objets dès que possible.

|

Version obsolète |

Objet FlexConfig |

Description |

Configurer désormais dans |

|---|---|---|---|

|

7.3 |

DHCPv6_Prefix_Delegation_Configure |

Configurez une interface externe (client de délégation de préfixe) et une interface interne (destinataire du préfixe délégué) pour la délégation de préfixe IPv6. Pour utiliser ce modèle, copiez-le et modifiez les variables. Objets texte associés : pdoutside, pdinside Utilise également la variable système SYS_FTD_ROUTED_INTF_MAP_LIST |

Paramètres IPV6 de l’interface; |

|

7.3 |

DHCPv6_Prefix_Delegation_UnConfigure |

Supprime la configuration de délégation de préfixe DHCPv6. |

Paramètres IPV6 de l’interface; |

|

6.3 |

Default_DNS_Configure |

Configurez le groupe DNS par défaut, qui définit les serveurs DNS qui peuvent être utilisés lors de la résolution de noms de domaine complets sur les interfaces de données. Objets texte associés : defaultDNSNameServerList, defaultDNSParameters |

Paramètres de la plateforme |

|

6.3 |

DNS_Configure |

Configurez les serveurs DNS dans un groupe de serveurs DNS autre que celui par défaut. Copiez l’objet pour modifier le nom du groupe. |

Groupe de serveurs DNS dans le gestionnaire d’objets. |

|

6.3 |

DNS_UnConfigure |

Supprime la configuration de serveur DNS réalisée par Default_DNS_Configure et DNS_Configure. Copiez l’objet pour modifier les noms de groupes de serveurs DNS si vous avez modifié DNS_Configure. |

Groupe de serveurs DNS dans le gestionnaire d’objets. |

|

7.2 |

Eigrp_Configure |

Configure le saut suivant de routage EIGRP, le récapitulatif automatique, l’identifiant du routeur et la souche EIGRP. Objets texte associés : eigrpAS, eigrpNetworks, eigrpDisableAutoSummary, eigrpRouterId, eigrpStubReceiveOnly, eigrpStubRedistributed, eigrpStubConnected, eigrpStubStatic, eigrpStubSummary |

Pour tous les objets EIGRP, consultez EIGRP. Le système vous permet d’effectuer un déploiement après la mise à niveau, mais vous avertit également de refaire vos configurations EIGRP. Pour vous aider dans ce processus, nous fournissons un outil de migration de ligne de commande. |

|

7.2 |

Eigrp_Interface_Configure |

Configure le mode d’authentification de l’interface EIGRP, la clé d’authentification, l’intervalle Hello, la durée d’attente et le partage de l’ horizon. Objets texte associés : eigrpIntfList, eigrpAS, eigrpAuthKey, eigrpAuthKeyId, eigrpHelloInterval, eigrpHoldTime, eigrpDisableSplitHorizon Utilise également la variable système SYS_FTD_ROUTED_INTF_MAP_LIST |

|

|

7.2 |

Eigrp_Unconfigure |

Efface la configuration EIGRP pour un système autonome du périphérique. |

|

|

7.2 |

Eigrp_Unconfigure_all |

Efface toutes les configurations EIGRP. |

|

|

6.3 |

TCP_Embryronic_Conn_Limit |

Configure les limites de connexion amorce pour vous protéger contre les attaques par déni de service (DoS) par inondation SYN. Objets texte associés : tcp_conn_misc, tcp_conn_limit |

Politique de service. |

|

6.3 |

TCP_Embryonic_Conn_Timeout |

Configure les délais d’expiration de connexion amorces pour la protection contre les attaques par déni de service (DoS) par inondation SYN. Objets texte associés : tcp_conn_misc, tcp_conn_timeout |

Politique de service. |

|

7.2 |

VxLAN_Clear_Nve |

Supprime le NVE 1 configuré lorsque VxLAN_Configure_Port_And_Nve est utilisé à partir du périphérique. |

Pour tous les objets VxLAN, consultez Configurer les interfaces VXLAN. Si vous avez configuré les interfaces VXLAN avec FlexConfig dans une version précédente, elles continuent de fonctionner. En fait, FlexConfig prévaut dans ce cas : si vous refaites vos configurations VXLAN dans l’interface Web, supprimez les paramètres FlexConfig. |

|

7.2 |

VxLAN_Clear_Nve_Only |

Efface le NVE configuré sur l’interface lors du déploiement. |

|

|

7.2 |

VxLAN_Configure_Port_And_Nve |

Configure le port VLAN et NVE 1. Objets texte associé : vxlan_Port_And_Nve |

|

|

7.2 |

VxLAN_Make_Nve_Only |

Définit une interface pour NVE uniquement. Objets texte associés : vxlan_Nve_Only Utilise également les variables système SYS_FTD_ROUTED_MAP_LIST et SYS_FTD_SWITCHED_INTF_MAP_LIST |

|

|

7.2 |

VxLAN_Make_Vni |

Créer une interface VNI. Après l’avoir déployé, vous devez annuler l’enregistrement et réenregistrer le périphérique pour découvrir correctement l’interface VNI. Objets texte associés : vxlan_Vni |

Objets texte prédéfinis

Il existe plusieurs objets texte prédéfinis. Ces objets sont associés aux variables utilisées dans les objets FlexConfig prédéfinis. Dans la plupart des cas, vous devez modifier ces objets pour ajouter des valeurs si vous utilisez l’objet FlexConfig associé, sinon vous constaterez des erreurs lors du déploiement. Bien que certains de ces objets contiennent des valeurs par défaut, d’autres sont vides.

Pour en savoir plus sur la modification des objets texte, consultez Configurer les objets texte FlexConfig.

|

Nom |

Description |

Objet FlexConfig associé |

|---|---|---|

|

Liste par défaut du serveur de noms DNS (Obsolète.) |

L’adresse IP du serveur DNS à configurer dans le groupe DNS par défaut. À partir de la version 6.3, configurez le DNS pour les interfaces de données dans la politique des paramètres de la plateforme Threat Defense. |

Default_DNS_Configure |

|

defaultDNSParameters (Obsolète.) |

Les paramètres permettant de contrôler le comportement du DNS pour le groupe de serveurs DNS par défaut. L’objet contient des entrées distinctes, dans l’ordre, pour les tentatives, délai d’expiration, le délai d'expiration de l'entrée, l'interrogation, le nom de domaine. À partir de la version 6.3, configurez le DNS pour les interfaces de données dans la politique des paramètres de la plateforme Threat Defense. |

Default_DNS_Configure |

|

disableInspectProtocolList |

Désactive les protocoles dans la liste des politiques par défaut (global_politique). |

Disable_Default_Inspection_Protocol |

|

dnsNameServerList |

L’adresse IP du serveur DNS à configurer dans un groupe DNS défini par l’utilisateur. |

DNS_Configure |

|

dnsParameters |

Les paramètres pour contrôler le comportement du DNS pour un groupe de serveurs DNS autre que celui par défaut. L’objet contient des entrées distinctes, dans l’ordre, pour les tentatives, le délai d’expiration, le nom de domaine, l’interface de serveur de noms. |

DNS_Configure |

|

enableInspectProtocolList |

Active les protocoles dans la liste des politiques par défaut (global_politique). Vous ne pouvez pas ajouter de protocoles dont l’inspection est en conflit avec l’inspection Snort. |

Enable_Default_Inspection_Protocol |

|

IPv6RoutingHeaderDropList |

La liste des types d’en-tête de routage IPv6 que vous souhaitez interdire. L’inspection IPv6 abandonne les paquets qui contiennent ces en-têtes sans journaliser l’abandon. |

Inspect_IPv6_Configure |

|

IPv6RoutingHeaderDropLogList |

La liste des types d’en-tête de routage IPv6 que vous souhaitez interdire et journaliser. L’inspection IPv6 abandonne les paquets qui contiennent ces en-têtes et envoie un message syslog concernant l’abandon. |

Inspect_IPv6_Configure |

|

IPv6RoutingHeaderLogList |

La liste des types d’en-tête de routage IPv6 que vous souhaitez autoriser mais journaliser. L’inspection IPv6 autorise les paquets qui contiennent ces en-têtes, mais envoie un message syslog concernant l’existence de l’en-tête. |

Inspect_IPv6_Configure |

|

isIsAddressFamily |

Famille d’adresses IPv4 ou IPv6. |

ISIS_Configure ISIS_Interface_Configuration |

|

IsIsIntfList |

Liste des noms d’interface logique. |

ISIS_Interface_Configuration |

|

isIsISType |

Type de IS (niveau 1, niveau 2 seulement ou niveau 1-2). |

ISIS_Configure |

|

isIsNet |

Entité du réseau. |

ISIS_Configure |

|

isServiceIdentifier |

Lorsque la valeur est False, utilise l’identifiant de service standard web-cache . |

Wccp_Configure |

|

netflow_Destination |

Définit l'interface, la destination et le numéro de port UDP d'une destination d'exportation NetFlow unique. |

Netflow_Add_Destination |

|

netflow_Event_Types |

Définit les types d’événements à exporter pour une destination composée de n’importe quel sous-ensemble des éléments suivants : all, flow-create, flow-defined, flow-teardown, flow-update. |

Netflow_Add_Destination |

|

netflow_Parameters |

Fournit les paramètres globaux de l’exportation NetFlow : intervalle d’actualisation active (nombre de minutes entre les événements de mise à jour de flux), délai (délai de création du flux en secondes; par défaut 0 = la commande ne s’affichera pas) et taux d’expiration du modèle en minutes. |

Netflow_Set_Paramètres |

|

PrefixDelegationInside |

Configure l’interface interne pour la délégation de préfixe DHCPv6. L’objet comprend plusieurs entrées, l’ordre, le nom d’interface, le suffixe IPv6 avec la longueur du préfixe et le nom de l’ensemble de préfixes. |

Aucun, mais pourrait être utilisé avec une copie de DHCPv6_Prefix_Delegation_Configure. |

|

PrefixDelegationOutside |

Configurez le client de délégation de préfixe DHCPv6 externe. L’objet comprend plusieurs entrées, l’ordre, le nom d’interface et la longueur du préfixe IPv6 |

Aucun, mais pourrait être utilisé avec une copie de DHCPv6_Prefix_Delegation_Configure. |

|

serviceIdentifier |

Numéro d’identifiant de service WCCP dynamique |

Wccp_Configure |

|

tcp_conn_limit (Obsolète.) |

Paramètres utilisés pour configurer les limites de connexion amorcesTCP. À partir de la version 6.3, configurez ces fonctionnalités dans la politique de service Threat Defense, que vous pouvez trouver sous l’onglet Avancé de la politique de contrôle d’accès attribuée au périphérique. |

TCP_Embryronic_Conn_Limit |

|

tcp_conn_misc (Obsolète.) |

Paramètres utilisés pour la configuration des paramètres de connexion TCP amorce. À partir de la version 6.3, configurez ces fonctionnalités dans la politique de service Threat Defense, que vous pouvez trouver sous l’onglet Avancé de la politique de contrôle d’accès attribuée au périphérique. |

TCP_Embryonic_Conn_Limit, TCP_Embryonic_Conn_Timeout |

|

tcp_conn_timeout (Obsolète.) |

Paramètres utilisés pour configurer les délais d’expiration de la connexion TCP amorce. À partir de la version 6.3, configurez ces fonctionnalités dans la politique de service Threat Defense, que vous pouvez trouver sous l’onglet Avancé de la politique de contrôle d’accès attribuée au périphérique. |

TCP_Embryonic_Conn_Timeout |

|

tcpMssBytes |

taille de segment maximum. |

Sysopt_basic |

|

tcpMssMinimum |

Vérifie s’il faut définir la taille maximale de segment (MSS), qui n’est définie que si cet indicateur prend la valeur True.. |

Sysopt_basic |

|

threat_detection_statistics |

Paramètres utilisés pour les statistiques de détection des menaces pour l’interception TCP. |

Threat_Detection_Configure |

|

vxlan_Nve_Only |

Paramètres de configuration de NVE uniquement sur l’interface :

|

VxLAN_Make_Nve_Only |

|

vxlan_Port_And_Nve |

Paramètres utilisés pour la configuration des ports et de NVE pour VXLAN :

|

VxLAN_Configure_Port_And_Nve |

|

vxlan_Vni |

Paramètres utilisés pour la création de la VNI :

|

VxLAN_Make_Vni |

|

wccpPassword |

Mot de passe WCCP |

Wccp_Configure |

)

)

)

) )

) )

)

Commentaires

Commentaires