- はじめに

-

- 概要

- 使用する前に

- ライセンスの管理

- 802.11 帯域の設定

- 802.11 パラメータの設定

- DHCP プロキシの設定

- [DHCP Link Select] および [VPN Select] の設定

- SNMP の設定

- アグレッシブ ロード バランシングの設定

- 高速 SSID 変更の設定

- 802.3 ブリッジの設定

- マルチキャストの設定

- クライアント ローミングの設定

- IP-MAC アドレス バインディングの設定

- Quality of Service の設定

- Application Visibility and Control の設定

- メディアおよび EDCA パラメータの設定

- Cisco Discovery Protocol の設定

- コントローラと NTP サーバの認証の設定

- RFID タグ追跡の設定

- コントローラのデフォルト設定へのリセット

- コントローラ ソフトウェアと設定の管理

- ユーザ アカウントの管理

- Web 認証の管理

- 有線ゲスト アクセスの設定

- Ethernet over GRE トンネル

- トラブルシューティング

-

- Cisco Unified Wireless Network Solution セキュリティ

- RADIUS の設定

- TACACS+ の設定

- FIPS 設定、 CC、 UCAPL

- 最大ローカル データベース エントリの設定

- コントローラでのローカル ネットワーク ユーザの設定

- パスワード ポリシーの設定

- LDAP の設定

- ローカル EAP の設定

- SpectraLink 社の NetLink 電話用システムの設定

- RADIUS NAC サポートの設定

- 設定の RADIUS VSA およびレルム

- 無線による管理機能の使用

- 動的インターフェイスによる管理機能

- DHCP オプション 82 の設定

- アクセス コントロール リストの設定と適用

- 管理フレーム保護の設定

- クライアント除外ポリシーの設定

- Identity ネットワーキングの設定

- AAA Override の設定

- 不正なデバイスの管理

- 不正なアクセス ポイントの分類

- Cisco TrustSec SXP の設定

- ローカル ポリシーの設定

- Cisco Intrusion Detection System の設定

- IDS シグニチャの設定

- wIPS の設定

- Wi-Fi Direct クライアント ポリシーの設定

- Web 認証プロキシの設定

- 意図的な悪用の検出

-

- WLAN の設定

- WLAN ごとのクライアント カウントの設定

- DHCP の設定

- DHCP スコープの設定

- WLAN の MAC フィルタリングの設定

- ローカル MAC フィルタの設定

- タイムアウトの設定

- DTIM period の設定

- ピアツーピア ブロッキングの設定

- レイヤ 2 セキュリティの設定

- Static WEP と Dynamic WEP の両方をサポートする WLAN の設定

- Sticky Key Caching の設定

- CKIP の設定

- レイヤ 3 セキュリティの設定

- キャプティブ バイパスの設定

- MAC フィルタリングおよび Web 認証を伴うフォールバック ポリシーの設定

- QoS プロファイルの割り当て

- QoS Enhanced BSS の設定

- メディア セッション スヌーピングおよびレポートの設定

- Key Telephone System-Based CAC の設定

- ローミングしている音声クライアントのリアンカーの設定

- シームレスな IPv6 モビリティの設定

- Cisco Client Extensions の設定

- リモート LAN の設定

- AP グループの設定

- RF プロファイルの設定

- 8021.X 認証を使用した Web リダイレクトの設定

- NAC アウトオブバンド統合の設定

- パッシブ クライアントの設定

- クライアント プロファイルの設定

- WLAN ごとの RADIUS 送信元サポートの設定

- モバイル コンシェルジュの設定

- 経由ローミングの設定

- VLAN タギング 802.1Q-in-Q の設定

-

- アクセス ポイント通信プロトコルの使用

- CAPWAP の望ましいモード設定

- アクセス ポイントの検索

- アクセス ポイントのグローバル クレデンシャルの設定

- アクセス ポイントの認証の設定

- 組み込みアクセス ポイントの設定

- 自律アクセス ポイントの Lightweight モードへの変換

- パケット キャプチャの設定

- OfficeExtend アクセス ポイントの設定

- 設定の Cisco 700 シリーズ アクセス ポイント

- Cisco ワークグループ ブリッジの使用

- Cisco 以外のワークグループ ブリッジの使用

- バックアップ コントローラの設定

- アクセス ポイントのフェールオーバー プライオリティの設定

- AP の再送信間隔および再試行回数の設定

- Country Code の設定

- アクセス ポイントでの RFID トラッキングの最適化

- プローブ要求フォワーディングの設定

- コントローラとアクセス ポイント上の一意のデバイス ID の取得

- リンク テストの実行

- リンク遅延の設定

- TCP MSS の設定

- Power over Ethernet の設定

- クライアントの表示

- アクセス ポイントの LED 状態の設定

- デュアル バンド無線によるアクセス ポイントの設定

- UDP Lite の設定

- Cisco Hyperlocation

- Cisco Air Time Fairness

- Cisco Universal Small Cell 8x18 デュアルモード モジュール

- Index

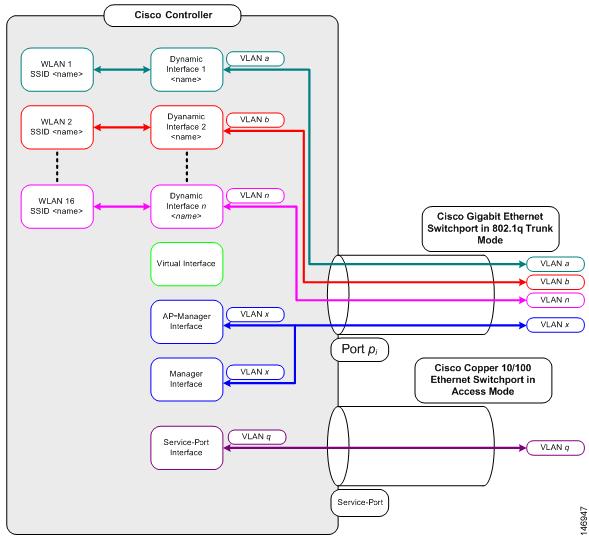

ポートとインターフェイスの概要

コントローラと無線ネットワーク ポートの接続方法を理解するカギとなるのは、ポート、インターフェイス、および WLAN の 3 つの概念です。

ポートについて

ポートは、コントローラ プラットフォーム上に存在し、接続に使用される物理的実体です。 コントローラには、ディストリビューション システム ポートと、サービス ポートの 2 種類があります。

|

ディストリビューション システム ポートについて

ディストリビューション システム ポートは近接スイッチとコントローラを接続し、これら 2 つのデバイス間のデータ パスとして動作します。

ディストリビューション システム ポートの設定に関する制限

-

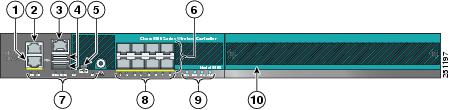

Cisco 5508 コントローラには、8 個のギガビット イーサネット ディストリビューション システム ポートが搭載されていて、これらのポートを通じて複数のアクセス ポイントを管理できます。 5508-12 モデル、5508-25 モデル、5508-50 モデル、5508-100 モデル、および 5508-250 モデルでは、合計 12 台、25 台、50 台、100 台、または 250 台のアクセス ポイントをコントローラに join できます。 Cisco 5508 コントローラでは、1 つのポートに対するアクセス ポイント数の制限はありません。 ただし、リンク集約(LAG)を使用するか、ギガビット イーサネット ポートで動的 AP マネージャ インターフェイスを設定して、ロード バランシングを自動的に行うことをお勧めします。 100 台を超えるアクセス ポイントを Cisco 5500 シリーズ コントローラに接続する場合、複数のギガビット イーサネット インターフェイスをアップストリーム スイッチに接続するようにしてください。

- GLC-SX-MM(1000BASE-SX コネクタ)を最適に機能させるには、自動ネゴシエーション モードにする必要があります。これは、LC 物理コネクタを使用するすべての SFP モジュールが正常に動作するために Cisco 5508 シリーズ コントローラで自動ネゴシエーション モードに設定される必要があるからです。 ただし、Cisco ASR がファイバ ポートを使用して接続されている場合、Cisco ASR が正常に機能するには固定モードのコネクタが必要であるため、GLC-SX-MM は、Cisco ASR と Cisco 5508 間では機能しません。

-

デフォルトでは、各ディストリビューション システム ポートは 802.1Q VLAN トランク ポートです。 ポートの VLAN トランク特性は設定できません。

(注)

一部のコントローラは、コントローラのすべてのディストリビューション システム ポートを 1 つの 802.3ad ポート チャネルにまとめるリンク集約(LAG)をサポートしています。 Cisco 5500 シリーズ コントローラは LAG をサポートします。LAG は Cisco WiSM2 内のコントローラで自動的に有効になります。

-

アクセス モードの Cisco WLC 設定はサポートされていません。 スイッチで Cisco WLC ポートを設定する場合、Cisco WLC をトランク モードに設定することをお勧めします。

-

Cisco FLEX 7500 および 8500 シリーズ コントローラの場合 -

5 秒間のソーク期間後にポートが応答しない場合は、ポートがプライマリおよびアクティブ ポートであるすべてのインターフェイスが、バックアップが設定されていて正常に稼働している場合はバックアップ ポートにフェールオーバーされます。 同様に、応答しないポートがバックアップ ポートの場合は、プライマリ ポートが正常に稼働している場合はすべてのインターフェイスがプライマリ ポートにフェールオーバーします。

-

応答しないポートが復元されると、60 秒のソーク期間が取られ、その後ポートが引き続き正常に動作していれば、プライマリ ポートだったこのポートにすべてのインターフェイスがフォールバックされます。 このポートがバックアップ ポートであった場合は、変更は行われません。

-

サービス ポートについて

Cisco 5500 シリーズ コントローラは、10/100/1000 銅線イーサネット サービス ポートも装備しています。 このサービス ポートは、サービス ポート インターフェイスにより制御され、コントローラの帯域外管理と、ネットワーク障害時のシステム復旧とメンテナンスのために割り当てられています。 また、これは、コントローラがブート モードのときにアクティブな唯一のポートです。 このサービス ポートは 802.1Q タグに対応していないので、近接スイッチ上のアクセス ポートに接続する必要があります。 サービス ポートの使用は任意です。

(注) | サービス ポートには自動認識機能が備わっていません。 サービス ポートと通信するには、適切なストレートまたはクロス イーサネット ケーブルを使用する必要があります。 |

注意 | ネットワークのコントローラのサービス ポートの同じ VLAN またはサブネットに有線クライアントを設定しないでください。 サービス ポートと同じサブネットまたは VLAN に有線クライアントを設定すると、コントローラの管理インターフェイスにアクセスできなくなります。 |

インターフェイスに関する情報

インターフェイスはコントローラ上の論理的実体です。 インターフェイスには、IP アドレス、デフォルト ゲートウェイ(IP サブネット用)、プライマリ物理ポート、セカンダリ物理ポート、VLAN 識別子、DHCP サーバなど、複数のパラメータが関連付けられています。

次の 5 種類のインターフェイスをコントローラで使用できます。 これらのうち 4 種類は固定で、セットアップ時に設定されます。

(注) | 通常、管理、AP マネージャ、仮想、およびサービス ポートの各インターフェイス パラメータを定義するには、スタートアップ ウィザードを使用します。 ただし、コントローラが実行されていれば、GUI または CLI のどちらかを介して、インターフェイス パラメータを表示し、設定できます。 |

LAG が無効な場合、各インターフェイスは少なくとも 1 つのプライマリ ポートにマッピングされます。一部のインターフェイス(管理および動的)は、オプションのセカンダリ(または、バックアップ)ポートにマッピングできます。 あるインターフェイスのプライマリ ポートに障害が発生すると、このインターフェイスは自動的にバックアップ ポートに移動します。 また、複数のインターフェイスを 1 つのコントローラ ポートにマッピングできます。

(注) | 隔離されたインターフェイスは、[Controller > Interfaces] ページには表示されません。 たとえば、6 個のインターフェイスがあり、これらの 1 つが隔離された場合、隔離されたインターフェイスは表示されず、他の 5 個のインターフェイスの詳細が GUI に表示されます。 GUI の右上隅に表示される番号から、隔離されたインターフェイスを含むインターフェイスの総数がわかります。 |

インターフェイスの設定に関する注意事項

動的 AP 管理について

動的インターフェイスはデフォルトでは WLAN インターフェイスとして作成されます。 ただし、動的インターフェイスは、AP マネージャ インターフェイスとして設定できます。物理ポートごとに許可される AP マネージャ インターフェイスは 1 つです。 動的 AP 管理オプションを有効にした動的インターフェイスは、コントローラからアクセス ポイントへのパケットのトンネル発信元、およびアクセス ポイントからコントローラへの CAPWAP パケットの宛先として使用されます。 AP 管理の動的インターフェイスには固有の IP アドレスが必要で、通常は管理インターフェイスとして同じサブネットに設定されます。

(注) | リンク集約(LAG)が有効化されているときは、AP マネージャ インターフェイスは 1 つだけ設定することができます。 |

WLAN について

WLAN は、サービス セット ID(SSID)をインターフェイスまたはインターフェイス グループにアソシエートします。 これは、セキュリティ、Quality of Service(QoS)、無線ポリシーなどその他の無線ネットワーク パラメータを使って設定されます。 コントローラ 1 つあたり、最大 512 台の WLAN を設定できます。

各コントローラ ポートの接続は 802.1Q トランクであり、隣接スイッチでもこのように設定する必要があります。 Cisco スイッチでは、802.1Q トランクのネイティブ VLAN にはタグは付いていません。 隣接する Cisco スイッチでネイティブ VLAN を使用するためにインターフェイスを設定するには、タグなしになるように、コントローラのインターフェイスを設定する必要があります。

(注) | VLAN 識別子の値が 0 の場合([Controller > Interfaces] ページ)、インターフェイスにタグが付けられていないことを表します。 |

Cisco スイッチにおいて、デフォルト(タグなし)のネイティブ VLAN は VLAN 1 です。 コントローラ インターフェイスがタグ付きとして設定されている(つまり、VLAN 識別子に 0 以外の値が設定されている)場合、ネイティブのタグなし VLAN ではなく、近接スイッチの 802.1Q トランク設定で VLAN を許可する必要があります。

コントローラでは、タグ付き VLAN を使用することをお勧めします。 また、近接スイッチからコントローラ ポートへの 802.1Q トランク接続では、関連する VLAN のみを許可するようにしてください。 その他の VLAN はすべて、スイッチ ポート トランク設定で無効にするか、プルーニングする必要があります。 コントローラのパフォーマンスを最適化するには、この慣例はきわめて重要です。

(注) | コントローラが VLAN トラフィックを正常にルーティングできるよう、WLAN と管理インターフェイスにはそれぞれ別の VLAN を割り当てることをお勧めします。 |

フィードバック

フィードバック