- はじめに

-

- 概要

- 使用する前に

- ライセンスの管理

- 802.11 帯域の設定

- 802.11 パラメータの設定

- DHCP プロキシの設定

- [DHCP Link Select] および [VPN Select] の設定

- SNMP の設定

- アグレッシブ ロード バランシングの設定

- 高速 SSID 変更の設定

- 802.3 ブリッジの設定

- マルチキャストの設定

- クライアント ローミングの設定

- IP-MAC アドレス バインディングの設定

- Quality of Service の設定

- Application Visibility and Control の設定

- メディアおよび EDCA パラメータの設定

- Cisco Discovery Protocol の設定

- コントローラと NTP サーバの認証の設定

- RFID タグ追跡の設定

- コントローラのデフォルト設定へのリセット

- コントローラ ソフトウェアと設定の管理

- ユーザ アカウントの管理

- Web 認証の管理

- 有線ゲスト アクセスの設定

- Ethernet over GRE トンネル

- トラブルシューティング

-

- Cisco Unified Wireless Network Solution セキュリティ

- RADIUS の設定

- TACACS+ の設定

- FIPS 設定、 CC、 UCAPL

- 最大ローカル データベース エントリの設定

- コントローラでのローカル ネットワーク ユーザの設定

- パスワード ポリシーの設定

- LDAP の設定

- ローカル EAP の設定

- SpectraLink 社の NetLink 電話用システムの設定

- RADIUS NAC サポートの設定

- 設定の RADIUS VSA およびレルム

- 無線による管理機能の使用

- 動的インターフェイスによる管理機能

- DHCP オプション 82 の設定

- アクセス コントロール リストの設定と適用

- 管理フレーム保護の設定

- クライアント除外ポリシーの設定

- Identity ネットワーキングの設定

- AAA Override の設定

- 不正なデバイスの管理

- 不正なアクセス ポイントの分類

- Cisco TrustSec SXP の設定

- ローカル ポリシーの設定

- Cisco Intrusion Detection System の設定

- IDS シグニチャの設定

- wIPS の設定

- Wi-Fi Direct クライアント ポリシーの設定

- Web 認証プロキシの設定

- 意図的な悪用の検出

-

- WLAN の設定

- WLAN ごとのクライアント カウントの設定

- DHCP の設定

- DHCP スコープの設定

- WLAN の MAC フィルタリングの設定

- ローカル MAC フィルタの設定

- タイムアウトの設定

- DTIM period の設定

- ピアツーピア ブロッキングの設定

- レイヤ 2 セキュリティの設定

- Static WEP と Dynamic WEP の両方をサポートする WLAN の設定

- Sticky Key Caching の設定

- CKIP の設定

- レイヤ 3 セキュリティの設定

- キャプティブ バイパスの設定

- MAC フィルタリングおよび Web 認証を伴うフォールバック ポリシーの設定

- QoS プロファイルの割り当て

- QoS Enhanced BSS の設定

- メディア セッション スヌーピングおよびレポートの設定

- Key Telephone System-Based CAC の設定

- ローミングしている音声クライアントのリアンカーの設定

- シームレスな IPv6 モビリティの設定

- Cisco Client Extensions の設定

- リモート LAN の設定

- AP グループの設定

- RF プロファイルの設定

- 8021.X 認証を使用した Web リダイレクトの設定

- NAC アウトオブバンド統合の設定

- パッシブ クライアントの設定

- クライアント プロファイルの設定

- WLAN ごとの RADIUS 送信元サポートの設定

- モバイル コンシェルジュの設定

- 経由ローミングの設定

- VLAN タギング 802.1Q-in-Q の設定

-

- アクセス ポイント通信プロトコルの使用

- CAPWAP の望ましいモード設定

- アクセス ポイントの検索

- アクセス ポイントのグローバル クレデンシャルの設定

- アクセス ポイントの認証の設定

- 組み込みアクセス ポイントの設定

- 自律アクセス ポイントの Lightweight モードへの変換

- パケット キャプチャの設定

- OfficeExtend アクセス ポイントの設定

- 設定の Cisco 700 シリーズ アクセス ポイント

- Cisco ワークグループ ブリッジの使用

- Cisco 以外のワークグループ ブリッジの使用

- バックアップ コントローラの設定

- アクセス ポイントのフェールオーバー プライオリティの設定

- AP の再送信間隔および再試行回数の設定

- Country Code の設定

- アクセス ポイントでの RFID トラッキングの最適化

- プローブ要求フォワーディングの設定

- コントローラとアクセス ポイント上の一意のデバイス ID の取得

- リンク テストの実行

- リンク遅延の設定

- TCP MSS の設定

- Power over Ethernet の設定

- クライアントの表示

- アクセス ポイントの LED 状態の設定

- デュアル バンド無線によるアクセス ポイントの設定

- UDP Lite の設定

- Cisco Hyperlocation

- Cisco Air Time Fairness

- Cisco Universal Small Cell 8x18 デュアルモード モジュール

- Index

TACACS+ の設定

TACACS+ について

Terminal Access Controller Access Control System Plus(TACACS+)は、コントローラへの管理アクセスを取得しようとするユーザに中央管理されたセキュリティを提供する、クライアント/サーバ プロトコルです。 このプロトコルは、ローカルおよび RADIUS に類似したバックエンドのデータベースとして機能します。 ただし、ローカルおよび RADIUS では、認証サポートと制限のある認可サポートしか提供されないのに対し、TACACS+ では、次の 3 つのサービスが提供されます。

認証:コントローラにログインしようとするユーザを検証するプロセス。

コントローラで TACACS+ サーバに対してユーザが認証されるようにするには、ユーザは有効なユーザ名とパスワードを入力する必要があります。 認証サービスおよび認可サービスは、互いに密接に関連しています。 たとえば、ローカルまたは RADIUS データベースを使用して認証が実行された場合、認可ではそのローカルまたは RADIUS データベース内のユーザに関連したアクセス権(read-only、read-write、lobby-admin のいずれか)が使用され、TACACS+ は使用されません。 同様に、TACACS+ を使用して認証が実行されると、認可は TACACS+ に関連付けられます。

(注)複数のデータベースを設定する場合、コントローラ GUI または CLI を使用して、バックエンド データベースが試行される順序を指定できます。

認可:ユーザのアクセス レベルに基づいて、ユーザがコントローラで実行できる処理を決定するプロセス。

TACACS+ の場合、認可は特定の処理ではなく、権限(またはロール)に基づいて実行されます。 利用可能なロールは、コントローラ GUI の 7 つのメニュー オプション([MONITOR]、[WLAN]、[CONTROLLER]、[WIRELESS]、[SECURITY]、[MANAGEMENT]、および [COMMANDS])に対応しています。 ロビー アンバサダー権限のみを必要とするユーザは、追加のロールである LOBBY を使用できます。 ユーザが割り当てられるロールは、TACACS+ サーバ上で設定されます。 ユーザは 1 つまたは複数のロールに対して認可されます。 最小の認可は MONITOR のみで、最大は ALL です。ALL では、ユーザは 7 つのメニュー オプションすべてに関連付けられた機能を実行できるよう認可されます。 たとえば、SECURITY のロールを割り当てられたユーザは、[Security] メニューに表示される(または CLI の場合はセキュリティ コマンドとして指定される)すべてのアイテムに対して変更を実行できます。 ユーザが特定のロール(WLAN など)に対して認可されていない場合でも、そのユーザは読み取り専用モード(または関連する CLI の show コマンド)で、そのメニュー オプションにアクセスできます。 TACACS+ 許可サーバが接続不能または認可不能になった場合、ユーザはコントローラにログインできません。

アカウンティング:ユーザによる処理と変更を記録するプロセス。

ユーザによる処理が正常に実行される度に、TACACS+ アカウンティング サーバでは、変更された属性、変更を行ったユーザのユーザ ID、ユーザがログインしたリモート ホスト、コマンドが実行された日付と時刻、ユーザの認可レベル、および実行された処理と入力された値の説明がログに記録されます。 TACACS+ アカウンティング サーバが接続不能になった場合、ユーザはセッションを中断されずに続行できます。

RADIUS でユーザ データグラム プロトコル(UDP)を使用するのとは異なり、TACACS+ では、転送にトランスミッション コントロール プロトコル(TCP)を使用します。 1 つのデータベースを維持し、TCP ポート 49 で受信要求をリッスンします。 アクセス コントロールを要求するコントローラは、クライアントとして動作し、サーバから AAA サービスを要求します。 コントローラとサーバ間のトラフィックは、プロトコルで定義されるアルゴリズムと、両方のデバイスにおいて設定される共有秘密キーによって暗号化されます。

最大 3 台の TACACS+ 認証サーバ、認可サーバ、およびアカウンティング サーバをそれぞれ設定できます。 たとえば、1 台の TACACS+ 認証サーバを中央に配置し、複数の TACACS+ 許可サーバを異なる地域に配置できます。 同じタイプの複数のサーバを設定していると、最初のサーバで障害が発生したり、接続不能になっても、コントローラは自動的に 2 台目、および必要に応じて 3 台目のサーバを試行します。

(注) | 複数の TACACS+ サーバが冗長性のために設定されている場合、バックアップが適切に機能するようにするには、すべてのサーバにおいてユーザ データベースを同一にする必要があります。 |

CiscoSecure Access Control Server(ACS)とコントローラの両方で、TACACS+ を設定する必要があります。 コントローラは、GUI または CLI のいずれかを使用して設定できます。

TACACS+ は、CiscoSecure ACS バージョン 3.2 以降のリリースでサポートされます。 実行しているバージョンに対応する CiscoSecure ACS のマニュアルを参照してください。

ワンタイム パスワード(OTP)は、TACACS を使用しているコントローラでサポートされます。 この設定では、コントローラがトランスペアレント パススルー デバイスとして動作します。 コントローラは、クライアント動作をチェックせずにすべてのクライアント要求を TACACS サーバに転送します。 OTP を使用する場合は、クライアントが正しく機能するためにはコントローラへの接続を 1 つ確立する必要があります。 現在、コントローラには、複数の接続を確立しようとしているクライアントを修正するチェック機能はありません。

再認証が繰り返し試行されたり、プライマリ サーバがアクティブで接続可能なときにコントローラがバックアップ サーバにフォールバックしたりする場合には、TACACS+ 認証サーバ、認可サーバ、およびアカウンティング サーバの再送信のタイムアウト値を増やすことをお勧めします。 デフォルトの再送信のタイムアウト値は 2 秒です。この値は最大 30 秒まで増やすことができます。

TACACS+ DNS

完全修飾ドメイン名(FQDN)を使用できます。これにより、必要に応じて IP アドレスを変更できます(たとえば、ロード バランシングの更新)。 サブメニューの [DNS] が [Security > AAA > TACACS+] メニューに追加されます。これを使用して、DNS から TACACS+ IP 情報を取得できます。 DNS クエリーはデフォルトでは無効になっています。

スタティック リストおよび DNS リストを同時に使用することはできません。 DNS によって返されるアドレスはスタティック エントリを上書きします。

スタティック リストおよび DNS リストを同時に使用することはできません。 DNS によって返されるアドレスはスタティック エントリを上書きします。

DNS AAA は、中央認証を使用する FlexConnect AP クライアントに対して有効です。

DNS AAA は、FlexConnect AP グループに対する RADIUS の定義ではサポートされていません。 ローカル スイッチングを使用する FlexConnect クライアントの場合、手動で AAA を定義する必要があります。

不正、802.1X、Web 認証、MAC フィルタリング、メッシュ、およびグローバル リストを使用するその他の機能は、DNS 定義のサーバを使用します。

TACACS+ VSA

インターネット技術特別調査委員会(IETF)ドラフト標準には、ネットワーク アクセス サーバと TACACS+ サーバの間でベンダー固有属性(VSA)を伝達する方法が規定されています。 IETF は属性 26 を使用します。 ベンダーは VSA を使用して、一般的な用途には適さない独自の拡張属性をサポートできます。

シスコの TACACS+ 実装では、IETF 仕様で推奨される形式を使用したベンダー固有のオプションを 1 つサポートしています。 シスコのベンダー ID は 9、サポートされるオプションのベンダー タイプは 1(名前付き cisco-av-pair)です。 値は次の形式のストリングです。

protocol : attribute separator value *

protocol は、特定の許可タイプを表すシスコの属性です。separator は、必須属性の場合は =(等号)、オプションの属性の場合は *(アスタリスク)です。

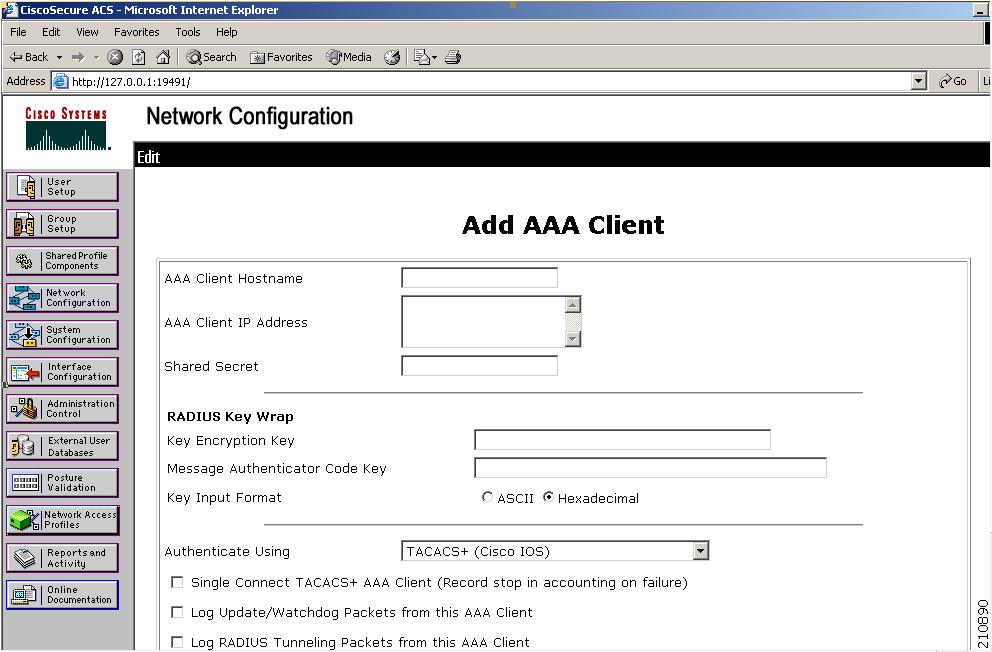

ACS 上での TACACS+ の設定

TACACS+ の設定(GUI)

| ステップ 1 | [Security] > [AAA] > [TACACS+] の順に選択します。 | ||||

| ステップ 2 | 次のいずれかの操作を行います。

[TACACS+(Authentication、Authorization、または Accounting)Servers] ページが表示されます。 このページでは、これまでに設定されたすべての TACACS+ サーバが表示されます。 | ||||

| ステップ 3 | 次のいずれかの操作を行います。 | ||||

| ステップ 4 | 新しいサーバを追加している場合は、[Server Index (Priority)] ドロップダウン リストから数字を選択し、同じサービスを提供するその他の設定済みの TACACS+ サーバに対してこのサーバの優先順位を指定します。 最大 3 台のサーバを設定できます。 コントローラが最初のサーバに接続できない場合、リスト内の 2 番目および必要に応じて 3 番目のサーバへの接続を試行します。 | ||||

| ステップ 5 | 新しいサーバを追加している場合は、[Server IP Address] テキスト ボックスに TACACS+ サーバの IP アドレスを入力します。 | ||||

| ステップ 6 | [Shared Secret Format] ドロップダウン リストから [ASCII] または [Hex] を選択し、コントローラと TACACS+ サーバ間で使用される共有秘密キーの形式を指定します。 デフォルト値は [ASCII] です。 | ||||

| ステップ 7 | [Shared Secret] テキスト ボックスと [Confirm Shared Secret] テキスト ボックスに、コントローラとサーバ間で認証に使用される共有秘密キーを入力します。

| ||||

| ステップ 8 | 新しいサーバを追加している場合は、[Port Number] テキスト ボックスに、インターフェイス プロトコルに対応する TACACS+ サーバの TCP ポート番号を入力します。 有効な範囲は 1 ~ 65535 で、デフォルト値は 49 です。 | ||||

| ステップ 9 | [Server Status] テキスト ボックスから [Enabled] を選択してこの TACACS+ サーバを有効にするか、[Disabled] を選択して無効にします。 デフォルト値は [Enabled] です。 | ||||

| ステップ 10 | [Server Timeout] テキスト ボックスに、再送信の間隔を秒単位で入力します。 有効な範囲は 5 ~ 30 秒で、デフォルト値は 5 秒です。

| ||||

| ステップ 11 | [Apply] をクリックします。 | ||||

| ステップ 12 | 次の手順で、TACACS+ DNS パラメータを指定します。 | ||||

| ステップ 13 | [Save Configuration] をクリックします。 | ||||

| ステップ 14 | 同じサーバ上で、または追加の TACACS+ サーバ上で追加のサービスを設定する場合は、上記の手順を繰り返します。 | ||||

| ステップ 15 | [Security] > [Priority Order] > [Management User] の順に選択し、複数のデータベースを設定する際の認証の順序を指定します。 [Priority Order > Management User] ページが表示されます。 | ||||

| ステップ 16 | [Order Used for Authentication] テキスト ボックスで、コントローラが管理ユーザを認証する際にどのサーバを優先するかを指定します。 [Not Used] テキスト ボックスと [Order Used for Authentication] テキスト ボックスの間でサーバを移動するには、[>] および [<] ボタンを使用します。 希望するサーバが [Order Used for Authentication] テキスト ボックスに表示されたら、[Up] ボタンと [Down] ボタンを使用して優先するサーバをリストの先頭に移動します。 デフォルトで、ローカル データベースは常に最初に検索されます。 ユーザ名が見つからない場合、コントローラは、RADIUS に設定されている場合は RADIUS サーバへの切り換え、TACACS+ に設定されている場合は TACACS+ サーバへの切り換えを行います。 デフォルトの設定はローカル、RADIUS の順になっています。 | ||||

| ステップ 17 | [Apply] をクリックします。 | ||||

| ステップ 18 | [Save Configuration] をクリックします。 |

TACACS+ の設定(CLI)

次のコマンドを入力して、TACACS+ 認証サーバを設定します。

config tacacs auth add index server_ip_address port# {ascii | hex} shared_secret:TACACS+ 認証サーバを追加します。

config tacacs auth delete index:以前に追加された TACACS+ 認証サーバを削除します。

config tacacs auth (enable | disable} index:TACACS+ 認証サーバを有効または無効にします。

config tacacs auth server-timeout index timeout:TACACS+ 認証サーバの再送信のタイムアウト値を設定します。

次のコマンドを入力して、TACACS+ 許可サーバを設定します。

config tacacs athr add index server_ip_address port# {ascii | hex} shared_secret:TACACS+ 許可サーバを追加します。

config tacacs athr delete index:以前に追加された TACACS+ 許可サーバを削除します。

config tacacs athr (enable | disable} index:TACACS+ 許可サーバを有効または無効にします。

config tacacs athr server-timeout index timeout:TACACS+ 許可サーバの再送信のタイムアウト値を設定します。

次のコマンドを入力して、TACACS+ アカウンティング サーバを設定します。

config tacacs acct add index server_ip_address port# {ascii | hex} shared_secret:TACACS+ アカウンティング サーバを追加します。

config tacacs acct delete index:以前に追加された TACACS+ アカウンティング サーバを削除します。

config tacacs acct (enable | disable} index:TACACS+ アカウンティング サーバを有効または無効にします。

config tacacs acct server-timeout index timeout:TACACS+ アカウンティング サーバの再送信のタイムアウト値を設定します。

次のコマンドを入力して、TACACS+ の統計情報を表示します

次のコマンドを入力して、1 台または複数の TACACS+ サーバの統計情報をクリアします。

次のコマンドを入力して、複数のデータベースを設定する際の認証の順序を設定します。 デフォルト設定では local、radius の順になっています。

config aaa auth mgmt [radius | tacacs]

現在の管理認証サーバの順序を表示するには、show aaa auth コマンドを入力します。次のコマンドを入力して、コントローラが TACACS+ サーバに到達できることを確認します。

次のコマンドを入力して、 TACACS+ DNS パラメータを設定します。

config tacacs dns global port-num {ascii | hex} secret:TACACS+ DNS のグローバル ポート番号と秘密情報を追加します。

config tacacs dns query url timeout-in-days:TACACS+ サーバの FQDN、および DNS サーバから最新の更新を取得するためにリフレッシュが実行されるまでのタイムアウトを設定します。

config tacacs dns serverip ip-addr:DNSサーバの IP アドレスを設定します。

config tacacs dns {enable | disable}:DNS クエリーを有効または無効にします。

次のコマンドを入力して、TACACS+ のデバッグを有効または無効にします。

次のコマンドを入力して、変更を保存します。

TACACS+ 管理サーバのログの表示

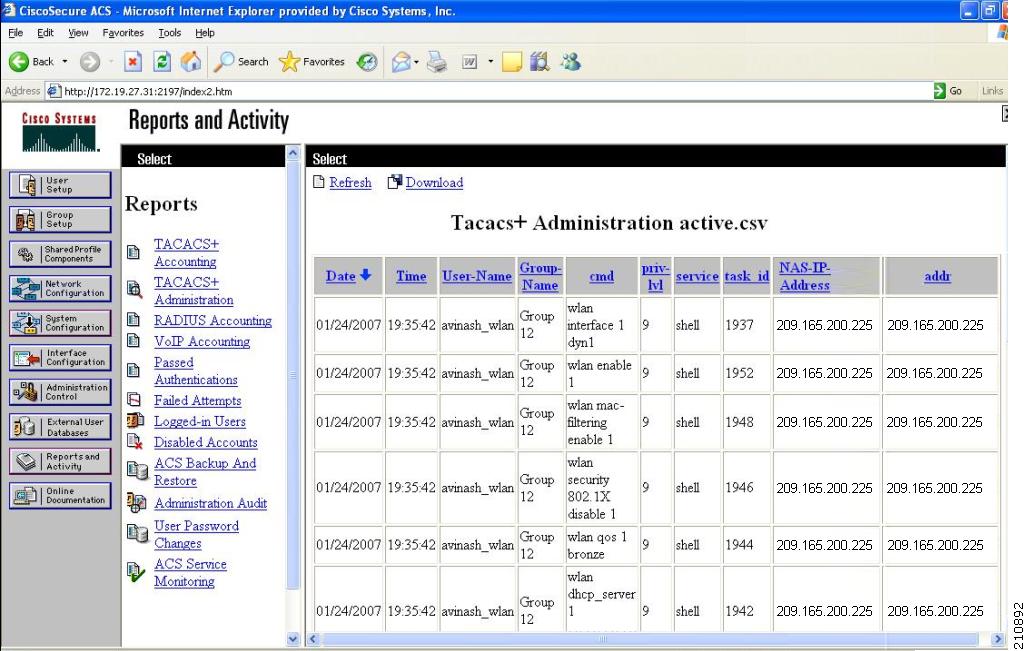

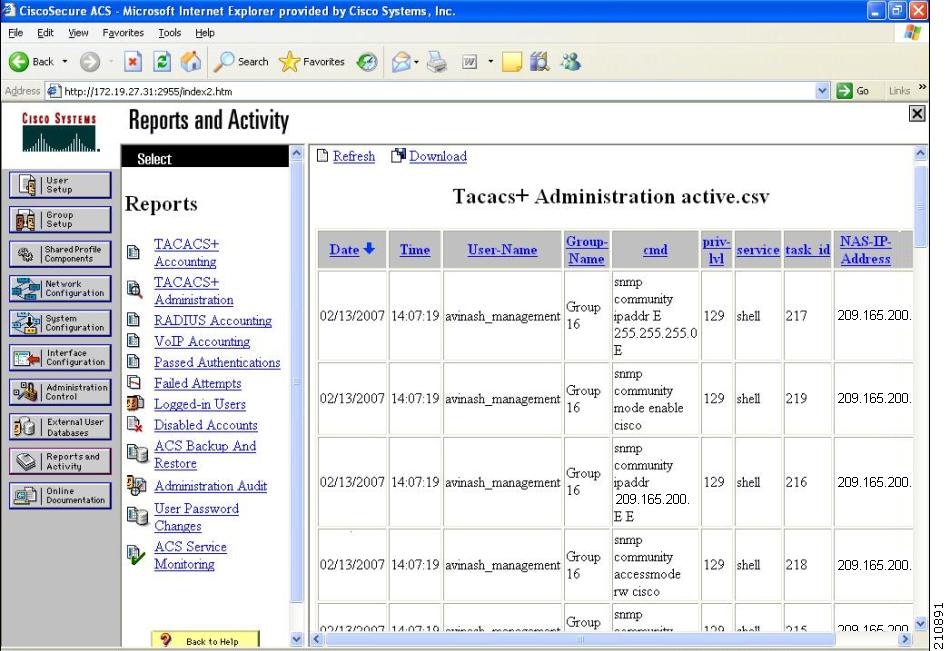

| ステップ 1 | ACS のメイン ページで、左のナビゲーション ペインから [Reports and Activity] を選択します。 |

| ステップ 2 | [Reports] の [TACACS+ Administration] を選択します。 表示するログの日付に対応する .csv ファイルをクリックします。 [TACACS+ Administration .csv] ページが表示されます。  |

フィードバック

フィードバック