- はじめに

-

- 概要

- 使用する前に

- ライセンスの管理

- 802.11 帯域の設定

- 802.11 パラメータの設定

- DHCP プロキシの設定

- [DHCP Link Select] および [VPN Select] の設定

- SNMP の設定

- アグレッシブ ロード バランシングの設定

- 高速 SSID 変更の設定

- 802.3 ブリッジの設定

- マルチキャストの設定

- クライアント ローミングの設定

- IP-MAC アドレス バインディングの設定

- Quality of Service の設定

- Application Visibility and Control の設定

- メディアおよび EDCA パラメータの設定

- Cisco Discovery Protocol の設定

- コントローラと NTP サーバの認証の設定

- RFID タグ追跡の設定

- コントローラのデフォルト設定へのリセット

- コントローラ ソフトウェアと設定の管理

- ユーザ アカウントの管理

- Web 認証の管理

- 有線ゲスト アクセスの設定

- Ethernet over GRE トンネル

- トラブルシューティング

-

- Cisco Unified Wireless Network Solution セキュリティ

- RADIUS の設定

- TACACS+ の設定

- FIPS 設定、 CC、 UCAPL

- 最大ローカル データベース エントリの設定

- コントローラでのローカル ネットワーク ユーザの設定

- パスワード ポリシーの設定

- LDAP の設定

- ローカル EAP の設定

- SpectraLink 社の NetLink 電話用システムの設定

- RADIUS NAC サポートの設定

- 設定の RADIUS VSA およびレルム

- 無線による管理機能の使用

- 動的インターフェイスによる管理機能

- DHCP オプション 82 の設定

- アクセス コントロール リストの設定と適用

- 管理フレーム保護の設定

- クライアント除外ポリシーの設定

- Identity ネットワーキングの設定

- AAA Override の設定

- 不正なデバイスの管理

- 不正なアクセス ポイントの分類

- Cisco TrustSec SXP の設定

- ローカル ポリシーの設定

- Cisco Intrusion Detection System の設定

- IDS シグニチャの設定

- wIPS の設定

- Wi-Fi Direct クライアント ポリシーの設定

- Web 認証プロキシの設定

- 意図的な悪用の検出

-

- WLAN の設定

- WLAN ごとのクライアント カウントの設定

- DHCP の設定

- DHCP スコープの設定

- WLAN の MAC フィルタリングの設定

- ローカル MAC フィルタの設定

- タイムアウトの設定

- DTIM period の設定

- ピアツーピア ブロッキングの設定

- レイヤ 2 セキュリティの設定

- Static WEP と Dynamic WEP の両方をサポートする WLAN の設定

- Sticky Key Caching の設定

- CKIP の設定

- レイヤ 3 セキュリティの設定

- キャプティブ バイパスの設定

- MAC フィルタリングおよび Web 認証を伴うフォールバック ポリシーの設定

- QoS プロファイルの割り当て

- QoS Enhanced BSS の設定

- メディア セッション スヌーピングおよびレポートの設定

- Key Telephone System-Based CAC の設定

- ローミングしている音声クライアントのリアンカーの設定

- シームレスな IPv6 モビリティの設定

- Cisco Client Extensions の設定

- リモート LAN の設定

- AP グループの設定

- RF プロファイルの設定

- 8021.X 認証を使用した Web リダイレクトの設定

- NAC アウトオブバンド統合の設定

- パッシブ クライアントの設定

- クライアント プロファイルの設定

- WLAN ごとの RADIUS 送信元サポートの設定

- モバイル コンシェルジュの設定

- 経由ローミングの設定

- VLAN タギング 802.1Q-in-Q の設定

-

- アクセス ポイント通信プロトコルの使用

- CAPWAP の望ましいモード設定

- アクセス ポイントの検索

- アクセス ポイントのグローバル クレデンシャルの設定

- アクセス ポイントの認証の設定

- 組み込みアクセス ポイントの設定

- 自律アクセス ポイントの Lightweight モードへの変換

- パケット キャプチャの設定

- OfficeExtend アクセス ポイントの設定

- 設定の Cisco 700 シリーズ アクセス ポイント

- Cisco ワークグループ ブリッジの使用

- Cisco 以外のワークグループ ブリッジの使用

- バックアップ コントローラの設定

- アクセス ポイントのフェールオーバー プライオリティの設定

- AP の再送信間隔および再試行回数の設定

- Country Code の設定

- アクセス ポイントでの RFID トラッキングの最適化

- プローブ要求フォワーディングの設定

- コントローラとアクセス ポイント上の一意のデバイス ID の取得

- リンク テストの実行

- リンク遅延の設定

- TCP MSS の設定

- Power over Ethernet の設定

- クライアントの表示

- アクセス ポイントの LED 状態の設定

- デュアル バンド無線によるアクセス ポイントの設定

- UDP Lite の設定

- Cisco Hyperlocation

- Cisco Air Time Fairness

- Cisco Universal Small Cell 8x18 デュアルモード モジュール

- Index

OfficeExtend アクセス ポイントの設定

OfficeExtend アクセス ポイントについて

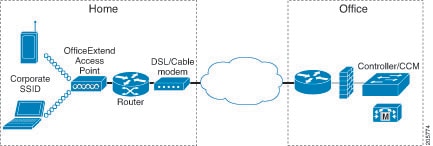

Cisco 600 シリーズ OfficeExtend アクセス ポイント(Cisco OEAP)はコントローラからリモート ロケーションのアクセス ポイントへのセキュア通信を提供して、インターネットを通じて会社の WLAN を従業員の自宅にシームレスに拡張します。 ホーム オフィスにおけるユーザの使用感は、会社のオフィスとまったく同じです。 アクセス ポイントとコントローラの間の Datagram Transport Layer Security(DTLS; データグラム トランスポート層セキュリティ)による暗号化は、すべての通信のセキュリティを最高レベルにします。

(注) | DTLS は Cisco OEAP で永続的に有効です。 このアクセス ポイントで、DTLS を無効にすることはできません。 |

現在、コントローラにアソシエートされている Cisco 1040、1130、1140、2602I、3502I、および 3600 シリーズ アクセス ポイントを、Cisco OEAP として動作するように設定できます。 統合アンテナ対応のすべてのサポートされる AP モデルは OEAP として設定できます。

OEAP 600 シリーズ アクセス ポイント

ここでは、Cisco 600 シリーズ OfficeExtend アクセス ポイントと一緒に使用するように、Cisco 無線 LAN コントローラを設定するための要件について詳しく説明します。 600 シリーズ OfficeExtend アクセス ポイントは、スプリット モード動作をサポートしており、ローカル モードでの WLAN コントローラを介した設定を必要とします。 ここでは、適切に接続するために必要な設定と、サポートされている機能セットについて説明します。

(注) | WLAN コントローラと 600 シリーズ OfficeExtend アクセス ポイントの間にあるファイアウォールで、CAPWAP UDP 5246 および 5247 が開いている必要があります。 |

(注) | マルチキャストは、Cisco 600 シリーズ OfficeExtend アクセス ポイントではサポートされません。 |

- ローカル モードの OEAP

- 600 シリーズ OfficeExtend アクセス ポイントに対してサポートされる WLAN の設定

- 600 シリーズ OfficeExtend アクセス ポイントに対する WLAN のセキュリティ設定

- 認証の設定

- 600 シリーズ OfficeExtend アクセス ポイントでサポートされるユーザ カウント

- リモート LAN の設定

- チャネルの管理と設定

- その他の注意事項

ローカル モードの OEAP

600 シリーズ OfficeExtend アクセス ポイントは、ローカル モードでコントローラに接続します。 これらの設定は変更できません。

(注) | Monitor モード、FlexConnect モード、Sniffer モード、Rogue Detector、Bridge、および SE-Connect は、600 シリーズ OfficeExtend アクセス ポイントではサポートされておらず、設定することはできません。  |

600 シリーズ OfficeExtend アクセス ポイントに対してサポートされる WLAN の設定

600 シリーズ OfficeExtend アクセス ポイントでは、最大で 3 つの WLAN と 1 つのリモート LAN がサポートされます。 ネットワーク導入に 4 つ以上の WLAN が存在する場合は、600 シリーズ OfficeExtend アクセス ポイントを AP グループに入れる必要があります。 600 シリーズ OfficeExtend アクセス ポイントが AP グループに追加されると、3 つの WLAN と 1 つのリモート LAN に対する同一の制限が AP グループの設定に適用されます。

600 シリーズ OfficeExtend アクセス ポイントがデフォルト グループにある場合、つまり、定義された AP グループにない場合、WLAN/リモート LAN ID を ID 7 以下に設定する必要があります。

600 シリーズ OfficeExtend アクセス ポイントにより使用されている WLAN またはリモート LAN を変更する目的で、追加の WLAN またはリモート LAN を作成する場合は、新しい WLAN またはリモート LAN を 600 シリーズ OfficeExtend アクセス ポイントで有効にする前に、削除する現在の WLAN またはリモート LAN を無効にする必要があります。 AP グループで複数のリモート LAN が有効にされている場合は、すべてのリモート LAN を無効にしてから 1 つのリモート LAN のみを有効にしてください。

AP グループで 4 つ以上の WLAN が有効にされている場合は、すべての WLAN を無効にしてから 3 つの WLAN のみを有効にしてください。

600 シリーズ OfficeExtend アクセス ポイントに対する WLAN のセキュリティ設定

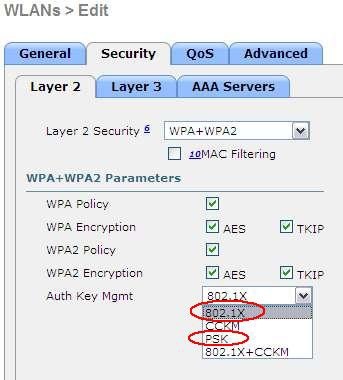

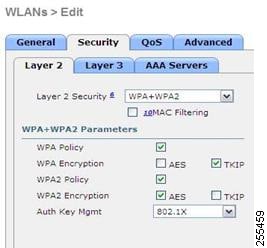

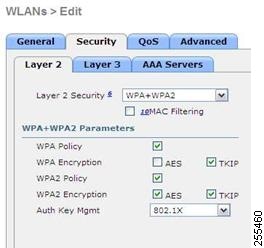

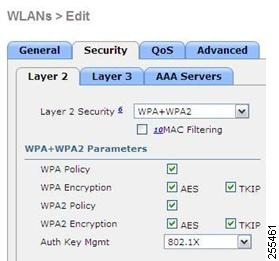

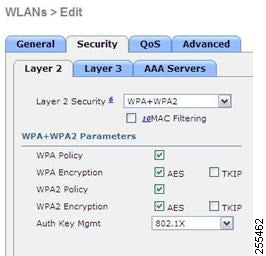

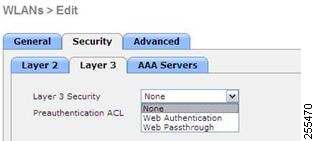

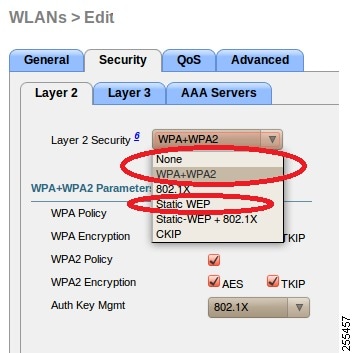

WLAN でセキュリティを設定(次の図を参照)する際は、600 シリーズ OfficeExtend アクセス ポイントでサポートされていない特定の要素があることに注意してください。 CCX は、600 シリーズ OfficeExtend アクセス ポイントではサポートされず、CCX に関連する要素もサポートされません。

レイヤ 2 セキュリティの場合、600 シリーズ OfficeExtend アクセス ポイントに対して次のオプションがサポートされます。

[Security] タブ(次の図を参照)では、WPA+WPA2 設定の [CCKM] を選択しないでください。 802.1X または PSK のみを設定します。

TKIP および AES に対するセキュリティの暗号化設定は、WPA と WPA2 で同一であることが必要です。 次に、TKIP と AES に対する非互換の設定例を示します。

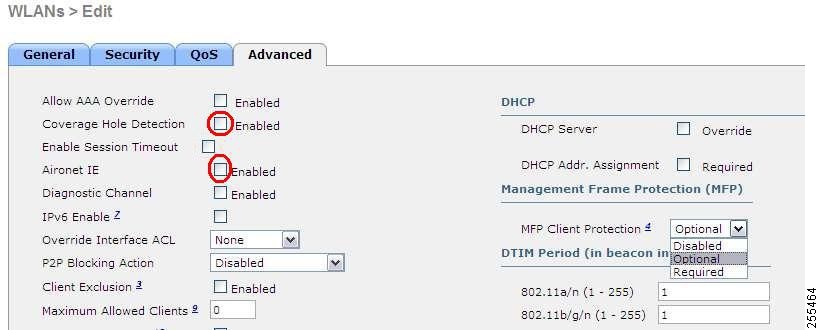

QoS 設定はサポートされています(次の図を参照)が、CAC 設定はサポートされていないため、有効にしないでください。

(注) |

(注) | Aironet IE は有効にしないでください。 このオプションはサポートされていません。  |

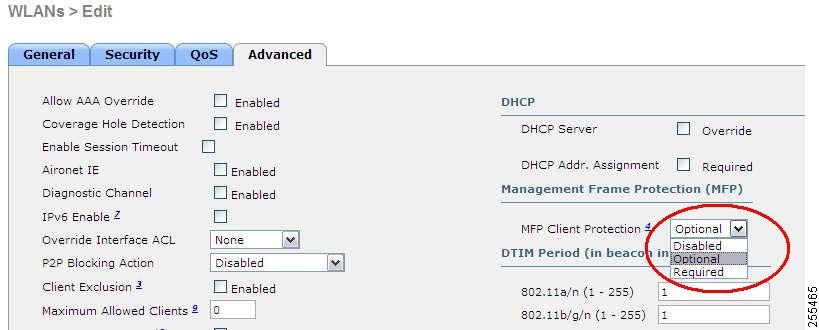

MFP もサポートされていないので、無効にするか、[Optional] に設定してください。

認証の設定

600 シリーズ OfficeExtend アクセス ポイントの認証の場合、LEAP はサポートされません。 この設定については、EAP-Fast、EAP-TTLS、EAP-TLS、または PEAP に移行するように、クライアントおよび RADIUS サーバで対処する必要があります。

600 シリーズ OfficeExtend アクセス ポイントでサポートされるユーザ カウント

一度に 15 のユーザだけが Cisco 600 シリーズ OEAP で提供される WLAN に接続できます。クライアントのいずれかが認証を解除されるか、コントローラのタイムアウトが発生するまで、16 番目のユーザは認証できません。 この数は、600 シリーズ OfficeExtend アクセス ポイントでのコントローラ WLAN における累積数です。

たとえば、2 つのコントローラ WLAN が設定されており、1 つの WLAN に 15 ユーザが接続している場合、600 シリーズ OfficeExtend アクセス ポイントでは同時にもう 1 つの WLAN に別のユーザが join することができません。

この制限は、エンド ユーザが 600 シリーズ OfficeExtend アクセス ポイントで個人用に設定するローカル プライベート WLAN には適用されません。 これらのプライベート WLAN または有線ポートで接続されるクライアントは、これらの制限に影響しません。

(注) | この制限は、OfficeExtend モードで動作する他の AP モデルには適用されません。 |

リモート LAN の設定

600 シリーズ OfficeExtend アクセス ポイントでは、リモート LAN ポートを介して 4 つのクライアントのみ接続できます。 この接続クライアントの数は、コントローラ WLAN でのユーザ制限数(15)には影響しません。 リモート LAN のクライアント制限では、リモート LAN ポートにスイッチまたはハブを接続して複数のデバイスを接続することや、このポートに接続している Cisco IP 電話に直接接続することは可能です。 接続できるデバイスは 4 つまでです。これは、この 4 つのデバイスの 1 つのアイドル時間が 1 分を超えるまで適用されます。

リモート LAN は、コントローラでの WLAN またはゲスト LAN の設定と同様に設定されます。

[Security] 設定を開いたままにし、MAC フィルタリングまたは Web 認証を設定することができます。 デフォルトでは MAC フィルタリングが使用されます。 さらに、802.1X レイヤ 2 セキュリティ設定を指定することもできます。

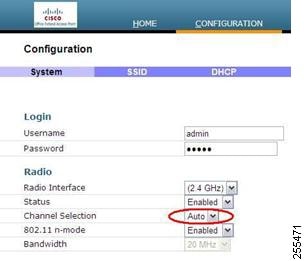

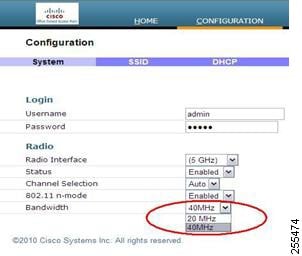

チャネルの管理と設定

600 シリーズ OfficeExtend アクセス ポイントの無線は、無線 LAN コントローラではなく、そのアクセス ポイントのローカル GUI で管理されます。 スペクトラム チャネルまたは電力の管理や、無線の無効化をコントローラから実行しても、600 シリーズ OfficeExtend アクセス ポイントには反映されません。 RRM は、600 シリーズ OfficeExtend アクセス ポイントではサポートされません。

ローカル GUI で 2.4 GHz および 5.0 GHz の両方のデフォルト設定を変更していない限り、600 シリーズは起動時にチャネルをスキャンし、2.4 GHz および 5 GHz のチャネルを選択します。

20 MHz または 40 MHz のワイド チャネルについても、600 シリーズ OfficeExtend アクセス ポイントのローカル GUI で 5.0 GHz 用のチャネル帯域幅が設定されます。 2.4 GHz のチャネル幅を 40 MHz に設定することはできず、20 MHz に固定されます。

その他の注意事項

-

Cisco 600 シリーズ OfficeExtend アクセス ポイント(OEAP)は、単一の AP 導入向けに設計されているので、Cisco 600 シリーズ OEAP 間のクライアント ローミングはサポートされません。

コントローラで 802.11a/n/ac または 802.11b/g/n を無効にしても、ローカル SSID がまだ有効であるために、Cisco 600 シリーズ OEAP ではこれらのスペクトラムが無効にならない場合があります。

-

ファイアウォールは、アクセス ポイントからの CAPWAP を使用するトラフィックを許可するよう設定されている必要があります。 UDP ポート 5246 および 5247 が有効であり、アクセス ポイントがコントローラに join できないようにする可能性のある中間デバイスによりブロックされていないことを確認してください。

-

OEAP モードに変換され、ローカルでスイッチされる WLAN にマッピングされる 3500、3600、1260、2600、1040 など AP は、AP 接続スイッチのローカル サブネット上に DHCP 要求を転送します。 この状態を回避するには、ローカル スイッチングとローカル認証を無効にする必要があります。

-

Cisco 仮想ワイヤレス LAN コントローラに関連付ける Cisco 600 シリーズ OEAP の場合は、次の手順を実行します。

セキュリティの実装

(注) | LSC の設定は要件ではなく、オプションです。 OfficeExtend 600 アクセス ポイントは、LSC をサポートしません。 |

「LSC を使用したアクセス ポイントの許可」の手順に従って、Local Significant Certificates(LSC)を使用して OfficeExtend アクセス ポイントを許可します。

次のコマンドを入力して、アクセス ポイントの MAC アドレス、名前、または両方を許可要求のユーザ名で使用して AAA サーバ検証を実装します。

config auth-list ap-policy authorize-ap username {ap_mac | Cisco_AP | both}

検証にアクセス ポイント名を使用すると、有効な従業員の OfficeExtend アクセス ポイントのみをコントローラに関連付けることができます。 このセキュリティ ポリシーを実装するには、各 OfficeExtend アクセス ポイントに、従業員の ID または番号で名前を付けます。 従業員が離職した場合は、AAA サーバ データベースからこのユーザを削除するスクリプトを実行して、その従業員の OfficeExtend アクセス ポイントがネットワークに join できないようにします。

-

(注)CCX は、600 OEAP ではサポートされません。 CCX に関連する要素はサポートされません。 また、802.1X または PSK のみがサポートされます。 TKIP および AES セキュリティ暗号化の設定は、WPA と WPA2 で同一であることが必要です。

OfficeExtend アクセス ポイントのライセンシング

OfficeExtend アクセス ポイントの設定

1130 シリーズ、1140 シリーズ、1040 シリーズ、3500(統合アンテナ)シリーズ、または 3600(統合アンテナ)シリーズ アクセス ポイントがコントローラに join した後は、OfficeExtend アクセス ポイントとして設定できます。

OfficeExtend アクセス ポイントの設定(GUI)

OfficeExtend アクセス ポイントの設定(CLI)

アクセス ポイントに 1 つまたは複数のコントローラを設定するには、次のいずれか、またはすべてのコマンドを入力します。

config ap primary-base controller_name Cisco_AP controller_ip_address

config ap secondary-base controller_name Cisco_AP controller_ip_address

config ap tertiary-base controller_name Cisco_AP controller_ip_address

(注)コントローラの名前および IP アドレスの両方を入力する必要があります。 入力しないと、アクセス ポイントはコントローラに join できません。

(注)プライマリ、セカンダリ、およびターシャリ コントローラの名前および IP アドレスは一意である必要があります。

次のコマンドを入力して、このアクセス ポイントで OfficeExtend モードを有効にします。

config flexconnect office-extend {enable | disable} Cisco_AP

デフォルト値はイネーブルです。 disable パラメータは、このアクセス ポイントの OfficeExtend モードを無効にします。 アクセス ポイントの設定すべてが取り消されることはありません。 アクセス ポイントの設定をクリアして工場出荷時のデフォルト設定に戻す場合は、次のコマンドを入力します。

アクセス ポイントの個人の SSID のみをクリアする場合は、次のコマンドを入力します。

config flexconnect office-extend clear-personalssid-config Cisco_AP

次のコマンドを入力して、join 時にアクセス ポイントが遅延の最も少ないコントローラを選択できるようにします。

config flexconnect join min-latency {enable | disable} Cisco_AP

デフォルト値はディセーブルです。 この機能を有効にすると、アクセス ポイントは discovery request と discovery response の間の時間を計算し、最初に応答した Cisco 5500 シリーズ コントローラに join します。

次のコマンドを入力して、ホーム ユーザが OfficeExtend アクセス ポイントの GUI にログインするために入力できる特定のユーザ名とパスワードを設定します。

config ap mgmtuser add username user password password enablesecret enable_password Cisco_AP

このコマンドに入力した資格情報は、コントローラやアクセス ポイントをリブートした後や、アクセス ポイントが新しいコントローラに join された場合でも保持されます。

(注)このアクセス ポイントで、コントローラのグローバル資格情報を強制的に使用する必要がある場合は、config ap mgmtuser delete Cisco_AP コマンドを入力します。 このコマンドの実行後、「AP reverted to global username configuration」というメッセージが表示されます。

Cisco 600 シリーズ OfficeExtend アクセス ポイントにローカル ネットワークへのアクセスを設定するには、次のコマンドを入力します。

config network oeap-600 local-network {enable | disable}

無効の場合は、ローカル SSID、ローカル ポートが機能せず、コンソールにアクセスできません。 リセットすると、デフォルトによってローカル アクセスが復元されます。 アクセス ポイントに設定する場合、この設定はリモート LAN 設定に影響しません。

次のコマンドを入力して、Cisco 600 シリーズ OfficeExtend アクセス ポイントのイーサネット ポート 3 がリモート LAN として動作できるようにする、デュアル R-LAN ポート機能を設定します。

config network oeap-600 dual-rlan-ports {enable | disable}

この設定は、コントローラに対してグローバルであり、AP および NVRAM 変数によって保存されます。 この変数が設定されていると、リモート LAN の動作が変わります。 この機能は、リモート LAN ポートごとに異なるリモート LAN をサポートします。

リモート LAN マッピングは、デフォルト グループが使用されているか、または AP グループが使用されているかによって、次のように異なります。 デフォルト グループ:デフォルト グループを使用している場合、偶数のリモート LAN ID を持つ単一のリモート LAN がポート 4 にマッピングされます。 たとえば、リモート LAN ID 2 のリモート LAN は、ポート 4(Cisco 600 OEAP 上)にマッピングされます。 奇数のリモート LAN ID を持つリモート LAN は、ポート 3(Cisco 600 OEAP 上)にマッピングされます。 たとえば、リモート LAN ID 1 のリモート LAN は、ポート 3(Cisco 600 OEAP 上)にマッピングされます。

AP グループ:AP グループを使用する場合、OEAP-600 ポートへのマッピングは AP グループの順序によって決定します。 AP グループを使用するには、まず、AP グループからすべてのリモート LAN および WLAN を削除して、空にする必要があります。 次に、2 つのリモート LAN を AP グループに追加します。最初にポート 3 AP リモート LAN を追加してから、ポート 4 リモート グループを追加し、続けて WLAN を追加します。

次のコマンドを入力して、スプリット トンネリングを有効または無効にします。 config network oeap-600 split-tunnel {enable | disable}

ここでスプリット トンネリングを無効にすると、すべての WLAN およびリモート LAN のスプリット トンネリングが無効になります。 特定の WLAN またはリモート LAN のスプリット トンネリングを無効にすることもできます。

次のコマンドを入力して、変更を保存します。 save config

(注)コントローラが OfficeExtend アクセス ポイントのみをサポートする場合は、「無線リソース管理の設定」の項で、DCA 間隔に推奨される値を設定する手順を参照してください。

WLAN またはリモート LAN のスプリット トンネリングの設定

WLAN またはリモート LAN のスプリット トンネリングの設定(GUI)

WLAN またはリモート LAN のスプリット トンネリングの設定(CLI)

次のコマンドを入力して、WLAN のスプリット トンネリングを有効または無効にします。 config wlan split-tunnel wlan-id {enable | disable}

次のコマンドを入力して、WLAN のスプリット トンネリングのステータスを表示します。 show wlan wlan-id

次のコマンドを入力して、リモート LAN のスプリット トンネリングを有効または無効にします。 config remote-lan split-tunnel rlan-id {enable | disable}

次のコマンドを入力して、リモート LAN のスプリット トンネリングのステータスを表示します。 show remote-lan rlan-id

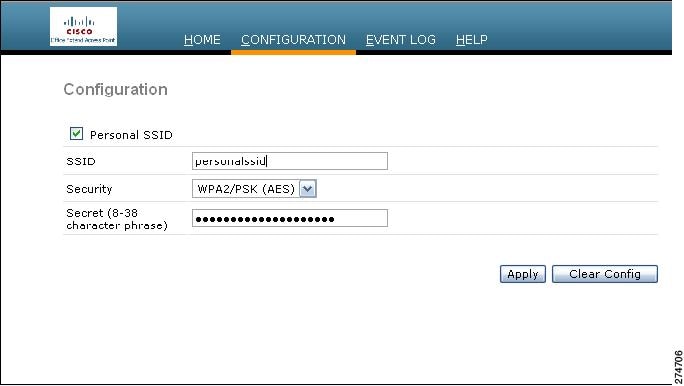

OfficeExtend アクセス ポイントでの個人 SSID の設定

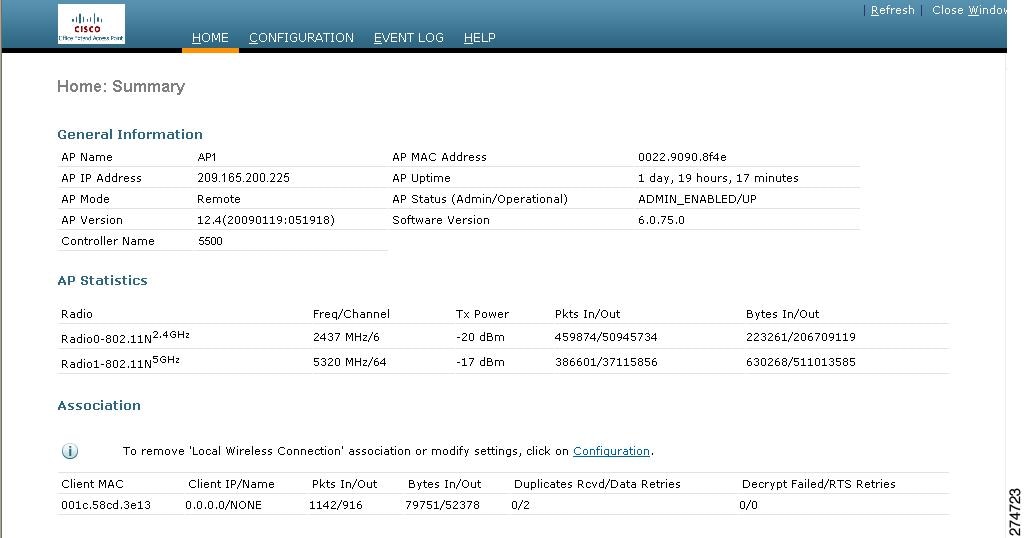

OfficeExtend アクセス ポイント統計情報の表示

次の CLI コマンドを使用して、ネットワーク上の OfficeExtend アクセス ポイントの情報を表示します。

次のコマンドを入力して、すべてのアクセス ポイントまたは特定のアクセス ポイントの暗号化状態を表示します。

show ap link-encryption {all | Cisco_AP}

このコマンドにより、整合性チェックのエラー数を追跡する認証エラー、およびアクセス ポイントが同じパケットを受信する回数を追跡する再送エラーも表示されます。 次のコマンドを入力して、すべてのアクセス ポイントまたは特定のアクセス ポイントのデータ プレーン ステータスを表示します。

フィードバック

フィードバック