- はじめに

-

- 概要

- 使用する前に

- ライセンスの管理

- 802.11 帯域の設定

- 802.11 パラメータの設定

- DHCP プロキシの設定

- [DHCP Link Select] および [VPN Select] の設定

- SNMP の設定

- アグレッシブ ロード バランシングの設定

- 高速 SSID 変更の設定

- 802.3 ブリッジの設定

- マルチキャストの設定

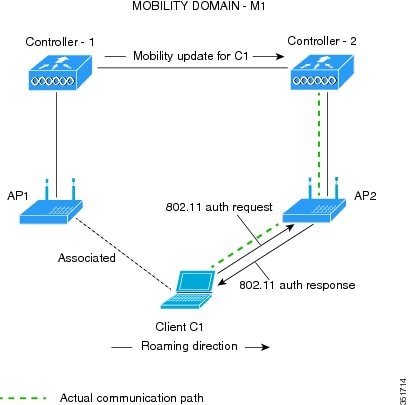

- クライアント ローミングの設定

- IP-MAC アドレス バインディングの設定

- Quality of Service の設定

- Application Visibility and Control の設定

- メディアおよび EDCA パラメータの設定

- Cisco Discovery Protocol の設定

- コントローラと NTP サーバの認証の設定

- RFID タグ追跡の設定

- コントローラのデフォルト設定へのリセット

- コントローラ ソフトウェアと設定の管理

- ユーザ アカウントの管理

- Web 認証の管理

- 有線ゲスト アクセスの設定

- Ethernet over GRE トンネル

- トラブルシューティング

-

- Cisco Unified Wireless Network Solution セキュリティ

- RADIUS の設定

- TACACS+ の設定

- FIPS 設定、 CC、 UCAPL

- 最大ローカル データベース エントリの設定

- コントローラでのローカル ネットワーク ユーザの設定

- パスワード ポリシーの設定

- LDAP の設定

- ローカル EAP の設定

- SpectraLink 社の NetLink 電話用システムの設定

- RADIUS NAC サポートの設定

- 設定の RADIUS VSA およびレルム

- 無線による管理機能の使用

- 動的インターフェイスによる管理機能

- DHCP オプション 82 の設定

- アクセス コントロール リストの設定と適用

- 管理フレーム保護の設定

- クライアント除外ポリシーの設定

- Identity ネットワーキングの設定

- AAA Override の設定

- 不正なデバイスの管理

- 不正なアクセス ポイントの分類

- Cisco TrustSec SXP の設定

- ローカル ポリシーの設定

- Cisco Intrusion Detection System の設定

- IDS シグニチャの設定

- wIPS の設定

- Wi-Fi Direct クライアント ポリシーの設定

- Web 認証プロキシの設定

- 意図的な悪用の検出

-

- WLAN の設定

- WLAN ごとのクライアント カウントの設定

- DHCP の設定

- DHCP スコープの設定

- WLAN の MAC フィルタリングの設定

- ローカル MAC フィルタの設定

- タイムアウトの設定

- DTIM period の設定

- ピアツーピア ブロッキングの設定

- レイヤ 2 セキュリティの設定

- Static WEP と Dynamic WEP の両方をサポートする WLAN の設定

- Sticky Key Caching の設定

- CKIP の設定

- レイヤ 3 セキュリティの設定

- キャプティブ バイパスの設定

- MAC フィルタリングおよび Web 認証を伴うフォールバック ポリシーの設定

- QoS プロファイルの割り当て

- QoS Enhanced BSS の設定

- メディア セッション スヌーピングおよびレポートの設定

- Key Telephone System-Based CAC の設定

- ローミングしている音声クライアントのリアンカーの設定

- シームレスな IPv6 モビリティの設定

- Cisco Client Extensions の設定

- リモート LAN の設定

- AP グループの設定

- RF プロファイルの設定

- 8021.X 認証を使用した Web リダイレクトの設定

- NAC アウトオブバンド統合の設定

- パッシブ クライアントの設定

- クライアント プロファイルの設定

- WLAN ごとの RADIUS 送信元サポートの設定

- モバイル コンシェルジュの設定

- 経由ローミングの設定

- VLAN タギング 802.1Q-in-Q の設定

-

- アクセス ポイント通信プロトコルの使用

- CAPWAP の望ましいモード設定

- アクセス ポイントの検索

- アクセス ポイントのグローバル クレデンシャルの設定

- アクセス ポイントの認証の設定

- 組み込みアクセス ポイントの設定

- 自律アクセス ポイントの Lightweight モードへの変換

- パケット キャプチャの設定

- OfficeExtend アクセス ポイントの設定

- 設定の Cisco 700 シリーズ アクセス ポイント

- Cisco ワークグループ ブリッジの使用

- Cisco 以外のワークグループ ブリッジの使用

- バックアップ コントローラの設定

- アクセス ポイントのフェールオーバー プライオリティの設定

- AP の再送信間隔および再試行回数の設定

- Country Code の設定

- アクセス ポイントでの RFID トラッキングの最適化

- プローブ要求フォワーディングの設定

- コントローラとアクセス ポイント上の一意のデバイス ID の取得

- リンク テストの実行

- リンク遅延の設定

- TCP MSS の設定

- Power over Ethernet の設定

- クライアントの表示

- アクセス ポイントの LED 状態の設定

- デュアル バンド無線によるアクセス ポイントの設定

- UDP Lite の設定

- Cisco Hyperlocation

- Cisco Air Time Fairness

- Cisco Universal Small Cell 8x18 デュアルモード モジュール

- Index

レイヤ 2 セキュリティの設定

レイヤ 2 セキュリティの前提条件

同じ SSID を持つ WLAN は、ビーコン応答とプローブ応答でアドバタイズされる情報に基づいてクライアントが WLAN を選択できるように、一意のレイヤ 2 セキュリティ ポリシーを使用している必要があります。 使用可能なレイヤ 2 セキュリティ ポリシーは、次のとおりです。

-

(注)Static WEP と 802.1X は両方とも、ビーコン応答とプローブ応答で同じビットによってアドバタイズされるので、クライアントはこれらを区別できません。 したがって、同じ SSID を持つ複数の WLAN では、Static WEP と 802.1X の両方を使用できません。

Static WEP キーの設定(CLI)

コントローラでは、アクセス ポイント上で Static WEP キーを制御できます。 WLAN の Static WEP を設定するには、次のコマンドを使用します。

次のコマンドを入力して、40/64 ビットまたは 104/128 ビット WEP キーを設定します。

config wlan security static-wep-key encryption wlan_id {40 | 104} {hex | ascii} key key_index

40/64 ビットまたは 104/128 ビット暗号化を指定するには、40 または 104 オプションを使用します。 デフォルトの設定は、104/128 です。

40 ビット/64 ビット WEP キーの場合は 10 桁の 16 進数(0 ~ 9、a ~ f、または A ~ F の組み合わせ)または印刷可能な 5 つの ASCII 文字を入力します。または、104 ビット/128 ビット キーの場合は 26 桁の 16 進数または 13 の ASCII 文字を入力します。

キー インデックス(キー スロットとも呼ばれます)を入力します。 デフォルト値は 0 で、これはキー インデックス 1 に相当します。有効な値は 0 ~ 3(キー インデックス 1 ~ 4)です。

802.1X 動的キーおよび許可の設定(CLI)

コントローラでは、アクセス ポイント上で Extensible Authentication Protocol(EAP; 拡張認証プロトコル)を使用する 802.1X Dynamic WEP キーを制御できます。また、WLAN の 802.1X ダイナミック キー設定をサポートしています。

(注) | Lightweight アクセス ポイントとワイヤレス クライアントで LEAP を使用するには、CiscoSecure Access Control Server(ACS)を設定する際に RADIUS サーバ タイプとして [Cisco-Aironet] を選択することを確認します。 |

各無線 LAN のセキュリティ設定を確認するには、次のコマンドを入力します。

新しい WLAN のデフォルトのセキュリティ設定は、ダイナミック キーが有効な 802.1X です。 レイヤ 2 の堅牢なポリシーを維持するには、802.1X を WLAN 上で設定したままにします。

次のコマンドを入力して、802.1X 暗号化を無効または有効にします。

config wlan security 802.1X {enable | disable} wlan_id

802.1X 認証を有効にした後、コントローラから、ワイヤレス クライアントと認証サーバとの間で EAP 認証パケットが送信されます。 このコマンドにより、すべての EAP タイプのパケットは、コントローラとの送受信が可能になります。

(注)コントローラは、同じ WLAN で Web 認証と 802.1X 認証の両方を実行します。 クライアントは、最初に 802.1x で認証されます。 認証が成功すると、クライアントは、Web 認証クレデンシャルを提供する必要があります。 Web 認証が成功すると、クライアントは RUN 状態に移行します。

次のコマンドを入力して、WLAN の 802.1X 暗号化レベルを変更します。

config wlan security 802.1X encryption wlan_id [0 | 40 | 104]

802.11r BSS の高速移行の設定

802.11r 高速移行の制約事項

この機能はメッシュ アクセス ポイントでサポートされません。

この機能は FlexConnect モードのアクセス ポイントでサポートされません。

FlexConnect モードのアクセス ポイントの場合、 この機能は、Cisco 600 シリーズ OfficeExtend アクセス ポイントなどの Linux ベースの AP ではサポートされません。

802.11r クライアント アソシエーションは、スタンドアロン モードのアクセス ポイントではサポートされません。

802.11r 高速ローミングは、スタンドアロン モードのアクセス ポイントではサポートされません。

ローカル認証 WLAN と中央認証 WLAN 間の 802.11r 高速ローミングはサポートされていません。

クライアントがスタンドアロン モードの Over-the-DS 事前認証を使用する場合、802.11r 高速ローミングはサポートされません。

EAP LEAP 方式はサポートされません。 WAN リンク遅延は、最大 2 秒間にアソシエーション時間を抑制します。

スタンドアロン AP からクライアントへのサービスは、セッション タイマーが切れるまでサポートされます。

TSpec は 802.11r 高速ローミングではサポートされません。 したがって、RIC IE の処理はサポートされません。

WAN リンク遅延がある場合、高速ローミングも遅延します。 音声またはデータの最大遅延を確認する必要があります。 コントローラは、Over-the-Air および Over-the-DS の両方の方式をローミングする間、802.11r 高速移行の認証要求を処理します。

この機能は、オープンで WPA2 設定の WLAN でのみサポートされます。

レガシー クライアントは、Robust Security Network Information Exchange(RSN IE)の解析を担当するサプリカントのドライバが古く、IE 内の追加 AKM を認識しない場合、802.11r が有効にされている WLAN にアソシエートできません。 この制限のため、クライアントは、WLAN にアソシエーション要求を送信できません。 ただし、これらのクライアントは、非 802.11r WLAN とアソシエートできます。 802.11r 対応クライアントは、802.11r と 802.11i の両方の認証キー管理スイートが有効にされている WLAN の 802.11i クライアントとしてアソシエートできます。

回避策は、レガシー クライアントのドライバを新しい 802.11r AKM で動作するようにするか、またはアップグレードすることです。そうすることで、レガシー クライアントは、802.11r 対応 WLAN と正常にアソシエートできます。

もう 1 つの回避策は、同じ名前で異なるセキュリティ設定(FT および非 FT)の 2 つの SSID を持つことです。

高速移行のリソース要求プロトコルは、クライアントがこのプロトコルをサポートしていないため、サポートされません。 また、リソース要求プロトコルはオプションのプロトコルです。

サービス不能(DoS)攻撃を回避するため、各 コントローラでは、異なる AP と最大 3 つの高速移行ハンドシェイクが可能です。

802.11r の高速移行について

高速ローミングの IEEE 標準である 802.11r は、クライアントがターゲット AP にローミングする前でも、新しい AP との最初のハンドシェイクが実行される、高速移行(FT)と呼ばれるローミングの新しい概念が導入されています。 初期ハンドシェイクによって、クライアントと AP が事前に Pairwise Transient Key(PTK)計算をできるようになります。 これらの PTK キーは、クライアントが新しいターゲット AP の再アソシエーション要求または応答の交換をした後で、クライアントと AP に適用されます。

FT キー階層は、クライアントが各 AP での再認証なしで、AP 間の高速 BSS 移行ができるように設計されています。 WLAN 設定には、FT(高速移行)と呼ばれる、新しい認証キー管理(AKM)タイプが含まれています。

クライアントのローミング方法

802.11r の高速移行の設定(GUI)

802.11r の高速移行の設定(CLI)

802.11r BSS の高速移行のトラブルシューティング

| 症状 | 解決策 |

|---|---|

| 非 802.11r レガシー クライアントはすでに接続していません。 | WLAN で FT が有効であるかどうかを確認します。 その場合、非 FT WLAN が作成される必要があります。 |

| WLAN を設定する場合、FT 設定オプションは表示されません。 | WPA2 を使用されているかどうかを確認します(802.1x/PSK)。 FT は WPA2 SSID およびオープン SSID だけでサポートされます。 |

| 802.11r クライアントは、新しいコントローラにレイヤ 2 のローミングを実行するときに、再認証するとおもわれます。 | コントローラの GUI で、[WLANs] > [WLAN Name] > [Security] > [Layer 2] と移動して、再認証タイムアウトがデフォルトの 20 よりも小さくなっているかどうか確認します。 |

802.1X 認証への MAC 認証フェールオーバーの設定

クライアントに対する Static WEP による MAC 認証が失敗したときに、802.1X 認証を開始するようにコントローラを設定できます。 RADIUS サーバが、クライアントを認証解除する代わりにクライアントからのアクセス要求を拒否した場合、コントローラは 802.1X 認証を受けることをクライアントに強制できます。 クライアントが 802.1X 認証にも失敗した場合、クライアントは認証解除されます。

MAC 認証が成功し、クライアントが 802.1X 認証を要求する場合、クライアントがデータ トラフィックの送信を許可されるには、802.1X 認証をパスする必要があります。 クライアントが 802.1X 認証を選択しない場合、クライアントが MAC 認証にパスすれば、クライアントは認証を宣言されます。

802.1X 認証への MAC 認証フェールオーバーの設定(GUI)

802.1X 認証への MAC 認証フェールオーバーの設定(CLI)

config wlan security 802.1X on-macfilter-failure {enable | disable} wlan-id |

802.11w の設定

802.11w の制約事項

Cisco の従来の管理フレーム保護は 7.4 リリースで実装されている 802.11w 標準には関連しません。

802.11w 標準は FlexConnect の動作が設定されたものを除くすべての 802.11n 対応 AP でサポートされます。

802.11w 標準は、Cisco ワイヤレス LAN コントローラのモデル シリーズ、2500、5500、8500、および WiSM2 でサポートされています。

802.11w 標準は、Cisco ワイヤレス LAN コントローラのモデル、Flex 7500 と仮想 Wireless LAN Controller でサポートされていません。

802.11w はオープン WLAN、 WEP 暗号化 WLAN、または TKIP 暗号化 WLAN に適用されていません。

802.11w が設定された WLAN では、WPA2-PSK または WPA2-802.1x セキュリティを設定する必要があります。

802.11w に関する情報

Wi-Fi は、正規のデバイスまたは不法なデバイスのいずれであっても、あらゆるデバイスで傍受または参加が可能なブロードキャスト メディアです。 認証/認証解除、アソシエーション/ディスアソシエーション、ビーコンおよびプローブなどの制御/管理フレームは、無線クライアントによって、AP を選択し、ネットワーク サービスのセッションを開始するために使用されます。

機密保持レベルを提供する暗号化可能なデータ トラフィックとは異なり、これらのフレームは、すべてのクライアントによって解釈されることが必要であり、したがってオープンまたは非暗号化形式で送信されます。 これらのフレームは暗号化できませんが、攻撃から無線メディアを保護するために偽造を防止することが必要になります。 たとえば、攻撃者はクライアントと AP の間のセッションを切断するために、AP から管理フレームをスプーフィングする可能性があります。

管理フレーム保護のための 802.11w 標準が 7.4 リリースに実装されています。

802.11w プロトコルは、管理フレーム保護(PMF)サービスによって保護された一連の強力な管理フレームにのみ適用されます。 これらには、ディスアソシエーション、認証解除、ロバスト アクション フレームが含まれます。

802.11w の設定(GUI)

802.11w の設定(CLI)

次のコマンドを入力して、PMF の 802.1X 認証を設定します。

config wlan security wpa akm pmf 802.1x {enable | disable} wlan-id

次のコマンドを入力して、PMF の事前共有キーのサポートを設定します。

config wlan security wpa akm pmf psk {enable | disable} wlan-id

完了しない場合、次のコマンドを入力して、WLAN の事前共有キーを設定します。

config wlan security wpa akm psk set-key {ascii | hex} psk wlan-id

次のコマンドを入力して、保護された管理フレームを設定します。

config wlan security pmf {disable | optional | required} wlan-id

次のコマンドを入力して、Association Comeback の時間設定を構成します。

config wlan security pmf association-comeback timeout-in-seconds wlan-id

次のコマンドを入力して、SA クエリー リトライ タイムアウト設定を構成します。

config wlan security pmf saquery-retrytimeout timeout-in-milliseconds wlan-id

次のコマンドを入力して、WLAN の 802.11w 設定ステータスを表示します。

show wlan wlan-id

次のコマンドを入力して、PMF のデバッグを設定します。

debug pmf events {enable | disable}

フィードバック

フィードバック