- はじめに

-

- 概要

- 使用する前に

- ライセンスの管理

- 802.11 帯域の設定

- 802.11 パラメータの設定

- DHCP プロキシの設定

- [DHCP Link Select] および [VPN Select] の設定

- SNMP の設定

- アグレッシブ ロード バランシングの設定

- 高速 SSID 変更の設定

- 802.3 ブリッジの設定

- マルチキャストの設定

- クライアント ローミングの設定

- IP-MAC アドレス バインディングの設定

- Quality of Service の設定

- Application Visibility and Control の設定

- メディアおよび EDCA パラメータの設定

- Cisco Discovery Protocol の設定

- コントローラと NTP サーバの認証の設定

- RFID タグ追跡の設定

- コントローラのデフォルト設定へのリセット

- コントローラ ソフトウェアと設定の管理

- ユーザ アカウントの管理

- Web 認証の管理

- 有線ゲスト アクセスの設定

- Ethernet over GRE トンネル

- トラブルシューティング

-

- Cisco Unified Wireless Network Solution セキュリティ

- RADIUS の設定

- TACACS+ の設定

- FIPS 設定、 CC、 UCAPL

- 最大ローカル データベース エントリの設定

- コントローラでのローカル ネットワーク ユーザの設定

- パスワード ポリシーの設定

- LDAP の設定

- ローカル EAP の設定

- SpectraLink 社の NetLink 電話用システムの設定

- RADIUS NAC サポートの設定

- 設定の RADIUS VSA およびレルム

- 無線による管理機能の使用

- 動的インターフェイスによる管理機能

- DHCP オプション 82 の設定

- アクセス コントロール リストの設定と適用

- 管理フレーム保護の設定

- クライアント除外ポリシーの設定

- Identity ネットワーキングの設定

- AAA Override の設定

- 不正なデバイスの管理

- 不正なアクセス ポイントの分類

- Cisco TrustSec SXP の設定

- ローカル ポリシーの設定

- Cisco Intrusion Detection System の設定

- IDS シグニチャの設定

- wIPS の設定

- Wi-Fi Direct クライアント ポリシーの設定

- Web 認証プロキシの設定

- 意図的な悪用の検出

-

- WLAN の設定

- WLAN ごとのクライアント カウントの設定

- DHCP の設定

- DHCP スコープの設定

- WLAN の MAC フィルタリングの設定

- ローカル MAC フィルタの設定

- タイムアウトの設定

- DTIM period の設定

- ピアツーピア ブロッキングの設定

- レイヤ 2 セキュリティの設定

- Static WEP と Dynamic WEP の両方をサポートする WLAN の設定

- Sticky Key Caching の設定

- CKIP の設定

- レイヤ 3 セキュリティの設定

- キャプティブ バイパスの設定

- MAC フィルタリングおよび Web 認証を伴うフォールバック ポリシーの設定

- QoS プロファイルの割り当て

- QoS Enhanced BSS の設定

- メディア セッション スヌーピングおよびレポートの設定

- Key Telephone System-Based CAC の設定

- ローミングしている音声クライアントのリアンカーの設定

- シームレスな IPv6 モビリティの設定

- Cisco Client Extensions の設定

- リモート LAN の設定

- AP グループの設定

- RF プロファイルの設定

- 8021.X 認証を使用した Web リダイレクトの設定

- NAC アウトオブバンド統合の設定

- パッシブ クライアントの設定

- クライアント プロファイルの設定

- WLAN ごとの RADIUS 送信元サポートの設定

- モバイル コンシェルジュの設定

- 経由ローミングの設定

- VLAN タギング 802.1Q-in-Q の設定

-

- アクセス ポイント通信プロトコルの使用

- CAPWAP の望ましいモード設定

- アクセス ポイントの検索

- アクセス ポイントのグローバル クレデンシャルの設定

- アクセス ポイントの認証の設定

- 組み込みアクセス ポイントの設定

- 自律アクセス ポイントの Lightweight モードへの変換

- パケット キャプチャの設定

- OfficeExtend アクセス ポイントの設定

- 設定の Cisco 700 シリーズ アクセス ポイント

- Cisco ワークグループ ブリッジの使用

- Cisco 以外のワークグループ ブリッジの使用

- バックアップ コントローラの設定

- アクセス ポイントのフェールオーバー プライオリティの設定

- AP の再送信間隔および再試行回数の設定

- Country Code の設定

- アクセス ポイントでの RFID トラッキングの最適化

- プローブ要求フォワーディングの設定

- コントローラとアクセス ポイント上の一意のデバイス ID の取得

- リンク テストの実行

- リンク遅延の設定

- TCP MSS の設定

- Power over Ethernet の設定

- クライアントの表示

- アクセス ポイントの LED 状態の設定

- デュアル バンド無線によるアクセス ポイントの設定

- UDP Lite の設定

- Cisco Hyperlocation

- Cisco Air Time Fairness

- Cisco Universal Small Cell 8x18 デュアルモード モジュール

- Index

RADIUS の設定

RADIUS について

Remote Authentication Dial-In User Service(RADIUS)とは、ネットワークへの管理アクセス権を取得しようとするユーザに対して中央管理されたセキュリティ機能を提供する、クライアント/サーバ プロトコルです。 このプロトコルは、ローカル認証や TACACS+ 認証と同様に、バックエンドのデータベースとして機能し、認証サービスおよびアカウンティング サービスを提供します。

認証:コントローラにログインしようとするユーザを検証するプロセス。

コントローラで RADIUS サーバに対してユーザが認証されるようにするには、ユーザは有効なユーザ名とパスワードを入力する必要があります。 複数のデータベースを設定する場合は、バックエンド データベースを試行する順序を指定できます。

アカウンティング:ユーザによる処理と変更を記録するプロセス。

ユーザによる処理が正常に実行される度に、RADIUS アカウンティング サーバでは、変更された属性、変更を行ったユーザのユーザ ID、ユーザがログインしたリモート ホスト、コマンドが実行された日付と時刻、ユーザの認可レベル、および実行された処理と入力された値の説明がログに記録されます。 RADIUS アカウンティング サーバが接続不能になった場合、ユーザはセッションを続行できなくなります。

RADIUS では、転送にユーザ データグラム プロトコル(UDP)を使用します。 RADIUS では、1 つのデータベースが保持されます。そして、UDP ポート 1812 で受信認証要求がリッスンされ、UDP ポート 1813 で受信アカウンティング要求がリッスンされます。 アクセス コントロールを要求するコントローラは、クライアントとして動作し、サーバから AAA サービスを要求します。 コントローラとサーバ間のトラフィックは、プロトコルで定義されるアルゴリズムと、両方のデバイスにおいて設定される共有秘密キーによって暗号化されます。

複数の RADIUS アカウンティングおよび認証サーバを設定できます。 たとえば、1 台の RADIUS 認証サーバを中央に配置し、複数の RADIUS アカウンティング サーバを異なる地域に配置できます。 同じタイプのサーバを複数設定すると、最初のサーバで障害が発生したり、接続不能になったりしても、コントローラは、必要に応じて 2 台目や 3 台目あるいはそれ以降のサーバへの接続を自動的に試行します。

管理ユーザが RADIUS サーバを使用して認証される場合、PAP プロトコルだけが使用されます。 Web 認証ユーザの場合、PAP、MSCHAPv2 および MD5 セキュリティ メカニズムがサポートされます。

RADIUS サーバのサポート

冗長性を保つために複数の RADIUS サーバが設定されている場合、バックアップが適切に機能するようにするには、すべてのサーバでユーザ データベースを同一にする必要があります。

ワンタイム パスワード(OTP)は、RADIUS を使用しているコントローラでサポートされます。 この設定では、コントローラがトランスペアレント パススルー デバイスとして動作します。 コントローラは、クライアント動作をチェックせずにすべてのクライアント要求を RADIUS サーバに転送します。 OTP を使用する場合は、クライアントが正しく機能するためにはコントローラへの接続を 1 つ確立する必要があります。 現在、コントローラには、複数の接続を確立しようとしているクライアントを修正するチェック機能はありません。

RADIUS サーバで読み取り専用コントローラ ユーザを作成するには、サービス タイプをコールバック NAS プロンプトではなく NAS プロンプトに設定します。 サービス タイプをコールバック NAS プロンプトに設定すると、ユーザ認証は失敗しますが、NAS プロンプトに設定されることで、コントローラへの読み取り専用アクセスがユーザに与えられます。

また、コールバック管理サービス タイプでは、ユーザにコントローラへのロビー アンバサダー権限が与えられます。

Radius ACS サポート

プライマリおよびフォールバック RADIUS サーバ

プライマリ RADIUS サーバ(最も低いサーバ インデックスを持つサーバ)は、コントローラの最優先サーバであるとみなされます。 プライマリ サーバが応答しなくなると、コントローラは、次にアクティブなバックアップ サーバ(低い方から 2 番目のサーバ インデックスを持つサーバ)に切り替えます。 コントローラは、プライマリ RADIUS サーバが回復して応答可能になるとそのサーバにフォールバックするように設定されているか、使用可能なバックアップ サーバの中からより優先されるサーバにフォールバックするように設定されていない限り、このバックアップ サーバを引き続き使用します。

RADIUS DNS

完全修飾ドメイン名(FQDN)を使用できます。これにより、必要に応じて IP アドレスを変更できます(たとえば、ロード バランシングの更新)。 サブメニューの [DNS] が [Security > AAA > RADIUS] メニューに追加されます。これを使用して、DNS から RADIUS IP 情報を取得できます。 DNS クエリーはデフォルトでは無効になっています。

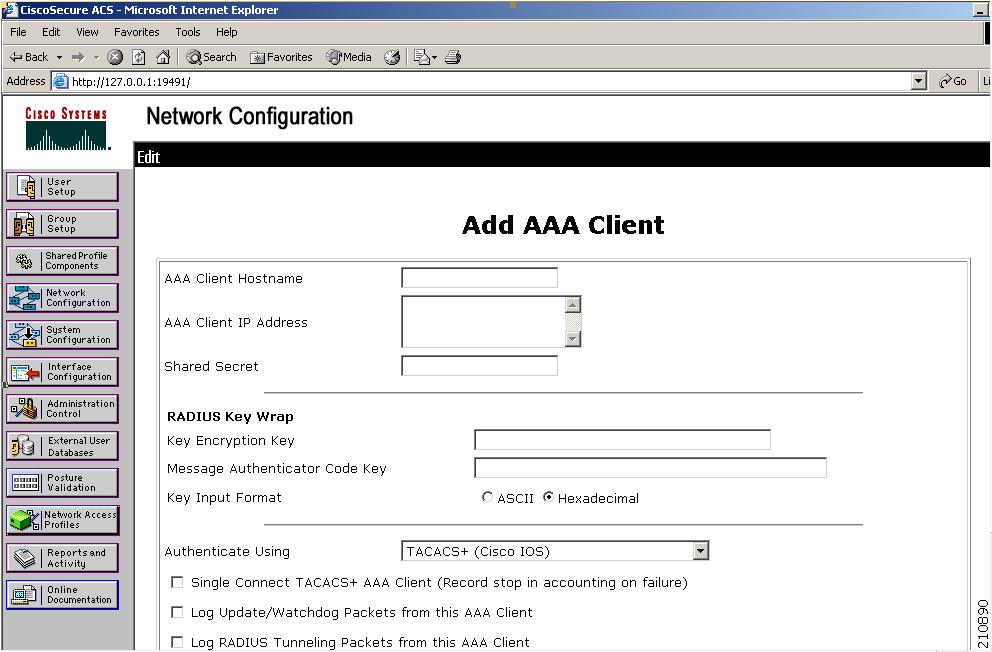

ACS 上での RADIUS の設定

RADIUS の設定(GUI)

| ステップ 1 | を選択します。 | ||

| ステップ 2 | 次のいずれかの操作を行います。

| ||

| ステップ 3 | [Acct Call Station ID Type] ドロップダウン リストから、Access-Request メッセージで RADIUS サーバに送信されるオプションを選択します。 次のオプションを使用できます。

| ||

| ステップ 4 | [Auth Call Station ID Type] ドロップダウン リストから、Access-Request メッセージで RADIUS サーバに送信されるオプションを選択します。 次のオプションを使用できます。 | ||

| ステップ 5 | [Use AES Key Wrap] チェックボックスをオンにし、AES キー ラップ保護を使用して RADIUS からコントローラへのキーの転送を有効にします。 デフォルト値はオフです。 この機能は、FIPS を使用するユーザにとって必要です。 | ||

| ステップ 6 | [Apply] をクリックします。 次のいずれかの操作を行います。 | ||

| ステップ 7 | 新しいサーバを追加している場合は、[Server Index (Priority)] ドロップダウン リストから数字を選択し、同じサービスを提供するその他の設定済みの RADIUS サーバに対してこのサーバの優先順位を指定します。 | ||

| ステップ 8 | 新しいサーバを追加している場合は、[Server IP Address] テキスト ボックスに RADIUS サーバの IP アドレスを入力します。 | ||

| ステップ 9 | [Shared Secret Format] ドロップダウン リストから [ASCII] または [Hex] を選択し、コントローラと RADIUS サーバ間で使用される共有秘密キーの形式を指定します。 デフォルト値は [ASCII] です。 | ||

| ステップ 10 | [Shared Secret] テキスト ボックスと [Confirm Shared Secret] テキスト ボックスに、コントローラとサーバ間で認証に使用される共有秘密キーを入力します。

| ||

| ステップ 11 | 新しい RADIUS 認証サーバを設定して AES キー ラップを有効にすると、コントローラと RADIUS サーバ間の共有秘密の安全性を高めることができます。そのための手順は次のとおりです。

| ||

| ステップ 12 | 新しいサーバを追加している場合は、[Port Number] テキスト ボックスに、インターフェイス プロトコルに対応する RADIUS サーバの UDP ポート番号を入力します。 有効な値の範囲は 1 ~ 65535 で、認証用のデフォルト値は 1812、アカウンティング用のデフォルト値は 1813 です。 | ||

| ステップ 13 | [Server Status] テキスト ボックスから [Enabled] を選択してこの RADIUS サーバを有効にするか、[Disabled] を選択して無効にします。 デフォルト値はイネーブルです。 | ||

| ステップ 14 | 新しい RADIUS 認証サーバを設定している場合は、[Support for RFC 3576] ドロップダウン リストから [Enabled] を選択して RFC 3576 を有効にするか、[Disabled] を選択してこの機能を無効にします。RFC 3576 では、ユーザ セッションの動的な変更を可能にするよう RADIUS プロトコルが拡張されています。 デフォルト値は [Enabled] です。 RFC 3576 では、ユーザの切断およびユーザ セッションに適用される許可の変更のほか、Disconnect メッセージと Change-of-Authorization(CoA)メッセージがサポートされています。 Disconnect メッセージはユーザ セッションをただちに終了させ、CoA メッセージはデータ フィルタなどのセッション認証属性を変更します。 | ||

| ステップ 15 | [Server Timeout] テキスト ボックスに、再送信の間隔を秒単位で入力します。 有効な範囲は 2 ~ 30 秒で、デフォルト値は 2 秒です。 [Key Wrap] チェックボックスをオンにします。

| ||

| ステップ 16 | [Network User] チェックボックスをオンにしてネットワーク ユーザ認証(またはアカウンティング)を有効にするか、オフにしてこの機能を無効にします。 デフォルト値はオンです。 この機能を有効にすると、ここで設定するサーバはネットワーク ユーザの RADIUS 認証(アカウンティング)サーバと見なされます。 WLAN 上の RADIUS サーバを設定しなかった場合は、ネットワーク ユーザに対してこのオプションを有効にする必要があります。 | ||

| ステップ 17 | RADIUS 認証サーバを設定している場合は、[Management] チェックボックスをオンにして管理認証を有効にするか、オフにしてこの機能を無効にします。 デフォルト値はオンです。 この機能を有効にすると、ここで設定するサーバは管理ユーザの RADIUS 認証サーバと見なされ、認証要求が RADIUS サーバに送られます。 | ||

| ステップ 18 | [IPSec] チェックボックスをオンにして IP セキュリティ メカニズムを有効にするか、オフにしてこの機能を無効にします。 デフォルト値はオフです。 | ||

| ステップ 19 | ステップ 17 で IPSec を有効にした場合は、次の手順に従って追加の IPSec パラメータを設定します。

| ||

| ステップ 20 | [Apply] をクリックします。 | ||

| ステップ 21 | [Save Configuration] をクリックします。 | ||

| ステップ 22 | 同じサーバ上または追加の RADIUS サーバ上で追加のサービスを設定する場合は、上記の手順を繰り返します。 | ||

| ステップ 23 | 次の手順を実行して、RADIUS サーバ フォールバックの動作を指定します。 | ||

| ステップ 24 | 次の手順で、RADIUS DNS パラメータを指定します。 | ||

| ステップ 25 | [Security] > [Priority Order] > [Management User] の順に選択し、複数のデータベースを設定する際の認証の順序を指定します。 [Priority Order > Management User] ページが表示されます。 | ||

| ステップ 26 | [Order Used for Authentication] テキスト ボックスで、コントローラが管理ユーザを認証する際にどのサーバを優先するかを指定します。 [Not Used] テキスト ボックスと [Order Used for Authentication] テキスト ボックスの間でサーバを移動するには、[>] および [<] ボタンを使用します。 希望するサーバが [Order Used for Authentication] テキスト ボックスに表示されたら、[Up] ボタンと [Down] ボタンを使用して優先するサーバをリストの先頭に移動します。 デフォルトで、ローカル データベースは常に最初に検索されます。 ユーザ名が見つからない場合、コントローラは、RADIUS に設定されている場合は RADIUS サーバへの切り換え、TACACS+ に設定されている場合は TACACS+ サーバへの切り換えを行います。 デフォルトの設定はローカル、RADIUS の順になっています。 | ||

| ステップ 27 | [Apply] をクリックします。 | ||

| ステップ 28 | [Save Configuration] をクリックします。 |

RADIUS の設定(CLI)

次のコマンドを入力して、発信元の IP アドレス、システム MAC アドレス、AP MAC アドレス、AP イーサネット MAC アドレスが Access-Request メッセージで RADIUS サーバに送信されるかどうかを指定します。

config radius callStationIdType {ipaddr | macaddr | ap-macaddr-only | ap-macaddr-ssid | ap-ethmac-only | ap-ethmac-ssid | ap-group-name | ap-label-address | ap-label-address-ssid | ap-location | ap-name | ap-name-ssid | flex-group-name | vlan-id}

(注)

デフォルトでは、システムの MAC アドレスです。

注意

IPv6 専用クライアントには発信側ステーション ID タイプを使用しないでください。

次のコマンドを入力して、Access-Request メッセージで RADIUS 認証サーバまたはアカウンティング サーバに送信される MAC アドレスにデリミタを指定します。

config radius {auth | acct} mac-delimiter {colon | hyphen | single-hyphen | none}

次のコマンドを入力して、RADIUS 認証サーバを設定します。

-

config radius auth add index server_ip_address port# {ascii | hex} shared_secret:RADIUS 認証サーバを追加します。

-

config radius auth keywrap {enable | disable}:AES キー ラップを有効にします。これにより、コントローラと RADIUS サーバ間の共有秘密の安全性が高まります。 AES キー ラップは、Federal Information Processing Standards(FIPS)を使用するユーザのために設計されており、キー ラップ準拠の RADIUS 認証サーバを必要とします。

-

config radius auth keywrap add {ascii | hex} kek mack index:AES キー ラップ属性を設定します。

-

config radius auth rfc3576 {enable | disable} index:RFC 3576 を有効または無効にします。RFC 3576 では、ユーザ セッションの動的な変更を可能にするように RADIUS プロトコルが拡張されています。 RFC 3576 では、ユーザの切断およびユーザ セッションに適用される許可の変更のほか、Disconnect メッセージと Change-of-Authorization(CoA)メッセージがサポートされています。 Disconnect メッセージはユーザ セッションをただちに終了させ、CoA メッセージはデータ フィルタなどのセッション認証属性を変更します。

-

config radius auth retransmit-timeout index timeout:RADIUS 認証サーバの再送信のタイムアウト値を設定します。

-

config radius auth network index {enable | disable}:ネットワーク ユーザ認証を有効または無効にします。 この機能を有効にすると、こここで設定するサーバはネットワーク ユーザの RADIUS 認証サーバと見なされます。 WLAN 上の RADIUS サーバを設定しなかった場合は、ネットワーク ユーザに対してこのオプションを有効にする必要があります。

-

config radius auth management index {enable | disable}:管理認証を有効または無効にします。 この機能を有効にすると、ここで設定するサーバは管理ユーザの RADIUS 認証サーバと見なされ、認証要求が RADIUS サーバに送られます。

-

config radius auth ipsec {enable | disable} index:IP セキュリティ メカニズムを有効または無効にします。

-

config radius auth ipsec authentication {hmac-md5 | hmac-sha1} index:IP セキュリティに使用する認証プロトコルを設定します。

-

config radius auth ipsec encryption {3des | aes | des | none} index:IP セキュリティ暗号化メカニズムを設定します。

-

config radius auth ipsec ike dh-group {group-1 | group-2 | group-5| 2048bit-group-14} index:IKE Diffie-Hellman グループを設定します。

-

config radius auth ipsec ike lifetime interval index:セッションのタイムアウト間隔を設定します。

-

config radius auth ipsec ike phase1{aggressive | main} index:Internet Key Exchange(IKE)プロトコルを設定します。

-

config radius auth ipsec ike auth-mode {pre-shared-key index hex-ascii-index shared-secret | certificate index} :IKE 認証方式を設定します。 デフォルトでは、事前共有キーは IPSEC セッションで使用されます。

-

config radius auth {enable | disable} index:RADIUS 認証サーバを有効または無効にします。

-

config radius auth delete index:以前に追加された RADIUS 認証サーバを削除します。

-

次のコマンドを入力して、RADIUS アカウンティング サーバを設定します。

-

config radius acct add index server_ip_address port# {ascii | hex} shared_secret:RADIUS アカウンティング サーバを追加します。

-

config radius acct server-timeout index timeout:RADIUS アカウンティング サーバの再送信のタイムアウト値を設定します。

-

config radius acct network index {enable | disable}:ネットワーク ユーザ アカウンティングを有効または無効にします。 この機能を有効にすると、こここで設定するサーバはネットワーク ユーザの RADIUS アカウンティング サーバと見なされます。 WLAN 上の RADIUS サーバを設定しなかった場合は、ネットワーク ユーザに対してこのオプションを有効にする必要があります。

-

config radius acct ipsec {enable | disable} index:IP セキュリティ メカニズムを有効または無効にします。

-

config radius acct ipsec authentication {hmac-md5 | hmac-sha1} index:IP セキュリティに使用する認証プロトコルを設定します。

-

config radius acct ipsec encryption {3des | aes | des | none} index:IP セキュリティ暗号化メカニズムを設定します。

-

config radius acct ipsec ike dh-group {group-1 | group-2 | group-5} index:IKE Diffie Hellman グループを設定します。

-

config radius acct ipsec ike lifetime interval index:セッションのタイムアウト間隔を設定します。

-

config radius acct ipsec ike phase1{aggressive | main} index:Internet Key Exchange(IKE)プロトコルを設定します。

-

config radius acct {enable | disable} index:RADIUS アカウンティング サーバを有効または無効にします。

-

config radius acct delete index:以前に追加された RADIUS アカウンティング サーバを削除します。

-

config radius auth callStationIdType {ap-ethmac-only | ap-ethmac-ssid}:SSID の有無にかかわらず AP の無線 MAC アドレスになるように発信側ステーション ID タイプを設定します。

- config radius auth callStationIdType ap-label-address:発信側ステーション ID タイプを、認証メッセージに対して、AP ラベルに表示されている AP MAC アドレスに設定します。

config radius auth callStationIdType ap-label-address-ssid:発信側ステーション ID タイプを、認証メッセージに対して、<AP label MAC address>:<SSID> 形式に設定します。

-

次のコマンドを入力して、RADIUS サーバのフォールバック動作を設定します。

config radius fallback-test mode {off | passive | active}

-

passive は、コントローラが、関係のないプローブ メッセージを使用することなく、使用可能なバックアップ サーバから優先順位のより低いサーバへ復帰するようにします。 当座は非アクティブなすべてのサーバを無視し、その後、RADIUS メッセージの送信が必要になったとき再試行します。

-

active は、コントローラが、RADIUS プローブ メッセージを使用して、使用可能なバックアップ サーバから優先順位のより低いサーバへ復帰し、非アクティブとマークされたサーバがオンラインに戻ったかどうかを判断するようにします。 アクティブな RADIUS 要求に対して、コントローラは単に非アクティブなすべてのサーバを無視します。 プライマリ サーバが回復した ACS サーバからの応答を一旦受信すると、アクティブ フォールバック RADIUS サーバは、アクティブ プローブ認証を要求しているサーバにプローブ メッセージを送信しなくなります。

ステップ 5 で Active モードを有効にした場合は、次のコマンドを入力して追加のフォールバック パラメータを設定します。

次のコマンドを入力して、RADIUS DNS パラメータを設定します。

-

config radius dns global port-num {ascii | hex} secret:RADIUS DNS のグローバル ポート番号と機密情報を追加します。

-

config radius dns query url timeout-in-days:RADIUS サーバの FQDN、および DNS サーバから最新の更新を取得するためにリフレッシュが実行されるまでのタイムアウトを設定します。

-

config radius dns serverip ip-addr:DNSサーバの IP アドレスを設定します。

-

config radius dns {enable | disable}:DNS クエリーを有効または無効にします。

-

次のコマンドを入力して、複数のデータベースを設定する際の認証の順序を設定します。

config aaa auth mgmt AAA_server_type AAA_server_type

次のコマンドを入力して、RADIUS の統計情報を表示します

次のコマンドを入力して、アクティブなセキュリティ アソシエーションを表示します。

次のコマンドを入力して、1 台または複数の RADIUS サーバの統計情報をクリアします。

次のコマンドを入力して、コントローラが RADIUS サーバに到達できることを確認します。

コントローラによって送信される RADIUS 認証属性

次の表は、Access-Request パケットおよび Access-Accept パケットで、コントローラと RADIUS サーバ間で送信される RADIUS 認証属性を示しています。

| 1 | User-Name |

| 2 | Password |

| 3 | CHAP-Password |

| 4 | NAS-IP-Address |

| 5 | NAS-Port |

| 6 | Service-Type |

| 12 | Framed-MTU |

| 30 | Called-Station-ID(MAC アドレス) |

| 31 | Calling-Station-ID(MAC アドレス) |

| 32 | NAS-Identifier |

| 33 | Proxy-State |

| 60 | CHAP-Challenge |

| 61 | NAS-Port-Type |

| 79 | EAP-Message |

| 243 | TPLUS-Role |

| 1 | Cisco-LEAP-Session-Key |

| 2 | Cisco-Keywrap-Msg-Auth-Code |

| 3 | Cisco-Keywrap-NonCE |

| 4 | Cisco-Keywrap-Key |

| 5 | Cisco-URL-Redirect |

| 6 | Cisco-URL-Redirect-ACL |

(注) | シスコ固有の属性 Auth-Algo-Type および SSID はサポートされません。 |

| 6 | Service-Type RADIUS 認証を使用してコントローラへの読み取り専用アクセスまたは読み取りと書き込みアクセスを指定するには、RADIUS サーバで Service-Type 属性(6)を設定する必要があります。読み取り専用アクセスが必要な場合は [Callback NAS Prompt] を設定し、読み取りと書き込みの両方の権限が必要な場合は [Administrative] を設定してください。 |

| 8 | Framed-IP-Address |

| 25 | Class |

| 26 | Vendor-Specific |

| 27 | Timeout |

| 29 | Termination-Action |

| 40 | Acct-Status-Type |

| 64 | Tunnel-Type |

| 79 | EAP-Message |

| 81 | Tunnel-Group-ID |

(注) |

| 11 | MS-CHAP-Challenge |

| 16 | MS-MPPE-Send-Key |

| 17 | MS-MPPE-Receive-Key |

| 25 | MS-MSCHAP2-Response |

| 26 | MS-MSCHAP2-Success |

| 1 | VAP-ID |

| 3 | DSCP |

| 4 | 8021P-Type |

| 5 | VLAN-Interface-Name |

| 6 | ACL-Name |

| 7 | Data-Bandwidth-Average-Contract |

| 8 | Real-Time-Bandwidth-Average-Contract |

| 9 | Data-Bandwidth-Burst-Contract |

| 10 | Real-Time-Bandwidth-Burst-Contract |

| 11 | Guest-Role-Name |

| 13 | Data-Bandwidth-Average-Contract-US |

| 14 | Real-Time-Bandwidth-Average-Contract-US |

| 15 | Data-Bandwidth-Burst-Contract-US |

| 16 | Real-Time-Bandwidth-Burst-Contract-US |

Access-Accept パケットで受け付けられる認証属性(Airespace)

この項では、Cisco WLC で現在サポートされている RADIUS 認証の Airespace 属性について説明します。

VAP ID

この属性は、クライアントが属する WLAN の WLAN ID を示します。 RADIUS Access Accept に WLAN-ID 属性が指定されている場合、システムでは認証後に WLAN-ID(SSID)がクライアント ステーションに適用されます。 WLAN ID は、Cisco WLC によって IPsec 以外のすべての認証のインスタンスで送信されます。 Web 認証では、Cisco WLC が AAA サーバからの認証応答で WLAN-ID 属性を受信し、これが WLAN の ID に一致しない場合、認証が拒否されます。 DotIX/Mac フィルタリングも拒否されます。 AAA サーバからの応答に基づく拒否は、SSID Cisco-AVPair サポートが原因です。 フィールドは左から右に伝送されます。

0 1 2 3 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Type | Length | Vendor-Id +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ Vendor-Id (cont.) | Vendor type | Vendor length | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | WLAN ID (VALUE) | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+

QoS-Level

この属性は、スイッチング ファブリック内、および無線経由のモバイル クライアントのトラフィックに適用される QoS レベルを示しています。 この例は、QoS-Level 属性フォーマットの要約を示しています。 フィールドは左から右に伝送されます。

0 1 2 3 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Type | Length | Vendor-Id +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ Vendor-Id (cont.) | Vendor type | Vendor length | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | QoS Level | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+

Diffserv コード ポイント(DSCP)

DSCP は QoS レベルに基づく Diffserv の提供に使用できるパケット ヘッダー コードです。 この属性は、クライアントに適用される DSCP 値を定義します。 RADIUS Access Accept に値が指定されている場合、DSCP 値によって、WLAN プロファイルで指定された DSCP 値が上書きされます。 フィールドは左から右に伝送されます。

0 1 2 3 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Type | Length | Vendor-Id +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ Vendor-Id (cont.) | Vendor type | Vendor length | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | DSCP (VALUE) | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+

802.1p Tag Type

クライアントから受信した 802.1p VLAN タグ(アクセス プライオリティを定義する)。 このタグはクライアントとネットワーク間のパケットの QoS レベルにマッピングされます。 この属性は、クライアントに適用される 802.1p プライオリティを定義します。 RADIUS Access Accept に値が指定されている場合、802.1p 値によって、WLAN プロファイルで指定されたデフォルトが上書きされます。 フィールドは左から右に伝送されます。

0 1 2 3 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Type | Length | Vendor-Id +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ Vendor-Id (cont.) | Vendor type | Vendor length | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | 802.1p (VALUE) | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-

VLAN Interface Name

この属性は、クライアントが関連付けられる VLAN インターフェイスを示します。 Interface-Name 属性形式の要約を次に示します。 フィールドは左から右に伝送されます。

0 1 2 3 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Type | Length | Vendor-Id +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ Vendor-Id (cont.) | Vendor type | Vendor length | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Interface Name... +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-

ACL-Name

この属性は、クライアントに適用される ACL 名を示します。 ACL-Name 属性形式の要約を次に示します。 フィールドは左から右に伝送されます。

0 1 2 3 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Type | Length | Vendor-Id +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ Vendor-Id (cont.) | Vendor type | Vendor length | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | ACL Name... +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-

Data Bandwidth Average Contract

この属性は、レート制限値です。 TCP などの非リアルタイム トラフィック用にクライアントに適用される Data Bandwidth Average Contract を示します。 この値は、有線から無線へのダウンストリーム方向にのみ当てはまります。 RADIUS Access Accept に値が指定されている場合、Data Bandwidth Average Contract 値によって、WLAN または QoS プロファイルで指定された平均データ レート値が上書きされます。 フィールドは左から右に伝送されます。

0 1 2 3 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Type | Length | Vendor-Id +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ Vendor-Id (cont.) | Vendor type | Vendor length | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Data Bandwidth Average Contract... +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-

Real Time Bandwidth Average Contract

この属性は、レート制限値です。 UDP などのリアルタイム トラフィック用にクライアントに適用される Data Bandwidth Average Contract を示します。 この値は、有線から無線へのダウンストリーム方向にのみ当てはまります。 RADIUS Access Accept に値が指定されている場合、Real Time Bandwidth Average Contract 値によって、WLAN または QoS プロファイルで指定された平均リアルタイム レート値が上書きされます。 フィールドは左から右に伝送されます。

0 1 2 3 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Type | Length | Vendor-Id +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ Vendor-Id (cont.) | Vendor type | Vendor length | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Real Time Bandwidth Average Contract... +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-

Data Bandwidth Burst Contract

この属性は、レート制限値です。 TCP などの非リアルタイム トラフィック用にクライアントに適用される Data Bandwidth Burst Contract を示します。 この値は、有線から無線へのダウンストリーム方向にのみ当てはまります。 RADIUS Access Accept に値が指定されている場合、Data Bandwidth Burst Contract 値によって、WLAN または QoS プロファイルで指定されたバースト データ レート値が上書きされます。 フィールドは左から右に伝送されます。

0 1 2 3 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Type | Length | Vendor-Id +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ Vendor-Id (cont.) | Vendor type | Vendor length | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Data Bandwidth Burst Contract... +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-

Real Time Bandwidth Burst Contract

この属性は、レート制限値です。 UDP などのリアルタイム トラフィック用にクライアントに適用される Data Bandwidth Burst Contract を示します。 この値は、有線から無線へのダウンストリーム方向にのみ当てはまります。 RADIUS Access Accept に値が指定されている場合、Real Time Bandwidth Burst Contract 値によって、WLAN または QoS プロファイルで指定されたバースト リアルタイム レート値が上書きされます。 フィールドは左から右に伝送されます。

0 1 2 3 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Type | Length | Vendor-Id +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ Vendor-Id (cont.) | Vendor type | Vendor length | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Real Time Bandwidth Burst Contract... +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-

Guest Role Name

この属性は、認証ユーザに適用される帯域幅コントラクト値を提供します。 RADIUS Access Accept に値が指定されている場合、ゲスト ロールに定義された帯域幅コントラクト値によって、WLAN に指定された帯域幅コントラクト値(QoS 値に基づく)が上書きされます。 フィールドは左から右に伝送されます。

0 1 2 3 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Type | Length | Vendor-Id +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ Vendor-Id (cont.) | Vendor type | Vendor length | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | GuestRoleName ... +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-

Data Bandwidth Average Contract Upstream

この属性は、レート制限値です。 TCP などの非リアルタイム トラフィック用にクライアントに適用される Data Bandwidth Average Contract を示します。 この値は、無線から有線へのアップストリーム方向にのみ当てはまります。 RADIUS Access Accept に値が指定されている場合、Data Bandwidth Average Contract 値によって、WLAN または QoS プロファイルで指定された平均データ レート値が上書きされます。 フィールドは左から右に伝送されます。

0 1 2 3 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Type | Length | Vendor-Id +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ Vendor-Id (cont.) | Vendor type | Vendor length | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Data Bandwidth Average Contract Upstream... +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-

Real Time Bandwidth Average Contract Upstream

この属性は、レート制限値です。 UDP などのリアルタイム トラフィック用にクライアントに適用される Data Bandwidth Average Contract を示します。 この値は、無線から有線へのアップストリーム方向にのみ当てはまります。 RADIUS Access Accept に値が指定されている場合、Real Time Bandwidth Average Contract 値によって、WLAN または QoS プロファイルで指定された平均リアルタイム レート値が上書きされます。 フィールドは左から右に伝送されます。

0 1 2 3 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Type | Length | Vendor-Id +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ Vendor-Id (cont.) | Vendor type | Vendor length | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Real Time Bandwidth Average Contract Upstream... +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-

Data Bandwidth Burst Contract Upstream

この属性は、レート制限値です。 TCP などの非リアルタイム トラフィック用にクライアントに適用される Data Bandwidth Burst Contract を示します。 この値は、無線から有線へのアップストリーム方向にのみ当てはまります。 RADIUS Access Accept に値が指定されている場合、Data Bandwidth Burst Contract 値によって、WLAN または QoS プロファイルで指定されたバースト データ レート値が上書きされます。 フィールドは左から右に伝送されます。

0 1 2 3 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Type | Length | Vendor-Id +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ Vendor-Id (cont.) | Vendor type | Vendor length | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Data Bandwidth Burst Contract Upstream... +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-

Real Time Bandwidth Burst Contract Upstream

この属性は、レート制限値です。 UDP などのリアルタイム トラフィック用にクライアントに適用される Data Bandwidth Burst Contract を示します。 この値は、無線から有線へのアップストリーム方向にのみ当てはまります。 RADIUS Access Accept に値が指定されている場合、Real Time Bandwidth Burst Contract 値によって、WLAN または QoS プロファイルで指定されたバースト リアルタイム レート値が上書きされます。 フィールドは左から右に伝送されます。

0 1 2 3 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Type | Length | Vendor-Id +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ Vendor-Id (cont.) | Vendor type | Vendor length | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Real Time Bandwidth Burst Contract Upstream... +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-

RADIUS アカウンティング属性

| 1 | User-Name |

| 4 | NAS-IP-Address |

| 5 | NAS-Port |

| 8 | Framed-IP-Address |

| 25 | Class |

| 30 | Called-Station-ID(MAC アドレス) |

| 31 | Calling-Station-ID(MAC アドレス) |

| 32 | NAS-Identifier |

| 40 | Accounting-Status-Type |

| 41 | Accounting-Delay-Time(ストップおよび中間メッセージのみ) |

| 42 | Accounting-Input-Octets(ストップおよび中間メッセージのみ) |

| 43 | Accounting-Output-Octets(ストップおよび中間メッセージのみ) |

| 44 | Accounting-Session-ID |

| 45 | Accounting-Authentic |

| 46 | Accounting-Session-Time(ストップおよび中間メッセージのみ) |

| 47 | Accounting-Input-Packets(ストップおよび中間メッセージのみ) |

| 48 | Accounting-Output-Packets(ストップおよび中間メッセージのみ) |

| 49 | Accounting-Terminate-Cause(ストップおよび中間メッセージのみ) |

| 52 | Accounting-Input-Gigawords |

| 53 | Accounting-Output-Gigawords |

| 55 | Event-Timestamp |

| 64 | Tunnel-Type |

| 65 | Tunnel-Medium-Type |

| 81 | Tunnel-Group-ID |

| IPv6-Framed-Prefix | |

| 190 | IPv6-Framed-Address |

| 1 | Start |

| 2 | Stop |

| 3 | Interim-Update |

| 7 | Accounting-On |

| 8 | Accounting-Off |

| 9-14 | トンネリングのアカウンティング用に予約 |

| 15 | Failed 用に予約 |

フィードバック

フィードバック