- Cisco Industrial Ethernet 4000、4010、および 5000 スイッチ ソフトウェア コンフィギュレーション ガイド

- Contents

- はじめに

- 設定の概要

- コマンドライン インターフェイスの使用

- インターフェイスの設定

- スイッチ アラームの設定

- スイッチ セットアップの設定

- Cisco IOS Configuration Engine の設定

- スイッチ クラスタの設定

- スイッチ管理の実行

- PTP の設定

- PROFINET の設定

- CIP の設定

- SDM テンプレートの設定

- スイッチ ベース認証の設定

- IEEE 802.1x ポートベース認証の設定

- MACsec

- Web ベース認証の設定

- SmartPort マクロの設定

- SGACL モニタモードおよび SGACL ロギングの設定

- SGT 交換プロトコル over TCP(SXP)およびレイヤ 3 トランスポートの設定

- VLAN の設定

- VTP の設定

- 音声 VLAN の設定

- STP の設定

- MSTP の設定

- オプションのスパニングツリー機能の設定

- Resilient Ethernet Protocol の設定

- FlexLink および MAC アドレス テーブル移動更新の設定

- DHCP の設定

- ダイナミック ARP インスペクション(DAI)の設定

- IP ソース ガードの設定

- IGMP スヌーピングおよび MVR の設定

- ポート単位のトラフィック制御の設定

- LLDP、LLDP-MED、およびワイヤード ロケーション サービスの設定

- SPAN および RSPAN の設定

- レイヤ 2 NAT の設定

- CDP の設定

- UDLD の設定

- RMON の設定

- システム メッセージ ロギングの設定

- SNMP の設定

- ACL によるネットワーク セキュリティの設定

- QoS の設定

- スタティック IP ユニキャスト ルーティングの設定

- IPv6 ホスト機能の設定

- リンク ステート トラッキングの設定

- IP マルチキャスト ルーティングの設定

- MSDP の設定

- IPv6 MLD スヌーピングの設定

- HSRP および VRRP の設定

- IPv6 ACL の設定

- Embedded Event Manager の設定

- IP ユニキャスト ルーティングの設定

- IPv6 ユニキャスト ルーティングの設定

- ユニキャストの概要

- Cisco IOS IP SLA 動作の設定

- Dying Gasp

- 拡張オブジェクト トラッキングの設定

- MODBUS TCP の設定

- イーサネット CFM

- Cisco IOS ファイル システム、コンフィギュレーション ファイル、およびソフトウェア イメージの操作

- EtherChannel の設定

- トラブルシューティング

- SD カードの使用

ポート単位のトラフィック制御の設定

ポート ベースのトラフィック制御の制約事項

ポート ベースのトラフィック制御に関する情報

ストーム制御

ストーム制御は、物理インターフェイスの 1 つで発生したブロードキャスト、マルチキャスト、またはユニキャスト ストームによって LAN 上のトラフィックが混乱することを防ぎます。LAN ストームは、LAN にパケットがフラッディングした場合に発生します。その結果、トラフィックが極端に増えてネットワーク パフォーマンスが低下します。プロトコルスタックの実装エラー、ネットワーク構成の間違い、またはユーザによって引き起こされる DoS 攻撃もストームの原因になります。

ストーム制御(またはトラフィック抑制)は、インターフェイスからスイッチング バスを通過するパケットをモニタし、パケットがユニキャスト、マルチキャスト、またはブロードキャストのいずれであるかを判別します。スイッチは、1 秒間に受け取った特定のタイプのパケットの数をカウントして、事前に定義された抑制レベルのしきい値とその測定結果を比較します。

ストーム コントロールは、次のうちのいずれかをトラフィック アクティビティの測定方法に使用します。

■![]() 帯域幅(ブロードキャスト、マルチキャスト、またはユニキャスト トラフィックが使用できるポートの総帯域幅の割合)。

帯域幅(ブロードキャスト、マルチキャスト、またはユニキャスト トラフィックが使用できるポートの総帯域幅の割合)。

■![]() ブロードキャスト、マルチキャスト、またはユニキャスト パケットが受信されるトラフィック レートの秒単位のパケット数。

ブロードキャスト、マルチキャスト、またはユニキャスト パケットが受信されるトラフィック レートの秒単位のパケット数。

■![]() ブロードキャスト、マルチキャスト、またはユニキャスト パケットが受信されるトラフィック レートの秒単位のビット数。

ブロードキャスト、マルチキャスト、またはユニキャスト パケットが受信されるトラフィック レートの秒単位のビット数。

■![]() 小さいフレームのトラフィック レートの秒単位のパケット数。この機能は、グローバルにイネーブルです。小さいフレームのしきい値は、各インターフェイスで設定されます。

小さいフレームのトラフィック レートの秒単位のパケット数。この機能は、グローバルにイネーブルです。小さいフレームのしきい値は、各インターフェイスで設定されます。

上記の方法のいずれを使用しても、しきい値に到達すると、ポートはトラフィックをブロックします。トラフィック レートが下限しきい値(指定されている場合)を下回らない限り、ポートはブロックされたままになり、その後、通常の転送が再開されます。下限抑制レベルが指定されていない場合、トラフィック レートが上限抑制レベルを下回らない限り、スイッチはすべてのトラフィックをブロックします。一般に、そのレベルが高ければ高いほど、ブロードキャスト ストームに対する保護効果は薄くなります。

注: マルチキャストトラフィックのストーム制御しきい値に達した場合、ブリッジ プロトコル データ ユニット(BPDU)および Cisco Discovery Protocol(CDP)フレームなどの制御トラフィック以外のマルチキャストトラフィックはすべてブロックされます。ただし、スイッチでは Open Shortest Path First(OSPF)などのルーティング アップデートと、正規のマルチキャスト データ トラフィックは区別されないため、両方のトラフィック タイプがブロックされます。

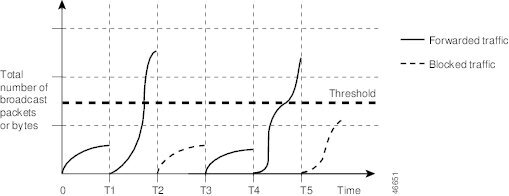

図 68 のグラフは、一定時間におけるインターフェイス上のブロードキャスト トラフィック パターンを示しています。この例は、マルチキャストおよびユニキャスト トラフィックにも当てはまります。この例では、T1 から T2、T4 から T5 のタイム インターバルで、転送するブロードキャスト トラフィックが設定されたしきい値を上回っています。指定のトラフィック量がしきい値を上回ると、次のインターバルで、そのタイプのトラフィックがすべてドロップされます。したがって、T2 と T5 の後のインターバルの間、ブロードキャスト トラフィックがブロックされます。その次のインターバル(たとえば、T3)では、しきい値を上回らない限り、ブロードキャスト トラフィックが再び転送されます。

ストーム制御抑制レベルと 1 秒間のインターバルを組み合わせて、ストーム制御アルゴリズムの動作を制御します。しきい値が高いほど、通過できるパケット数が多くなります。しきい値が 100% であれば、トラフィックに対する制限はありません。値を 0.0 にすると、そのポート上ではすべてのブロードキャスト、マルチキャスト、またはユニキャスト トラフィックがブロックされます。

注: パケットは一定の間隔で届くわけではないので、トラフィックアクティビティを測定する 1 秒間のインターバルがストーム制御の動作を左右する可能性があります。

各トラフィック タイプのしきい値を設定するには、 storm-control インターフェイス コンフィギュレーション コマンドを使用します。

ストーム制御のデフォルト設定

デフォルトでは、ユニキャスト、ブロードキャスト、およびマルチキャスト ストーム制御はスイッチ インターフェイス上でディセーブルになります。したがって、抑制レベルは 100% です。

ストーム制御およびしきい値レベル

ポートにストーム制御を設定し、特定のトラフィック タイプで使用するしきい値レベルを入力します。

ただし、ハードウェアの制約とともに、さまざまなサイズのパケットをどのように数えるかという問題があるので、しきい値の割合はあくまでも近似値です。着信トラフィックを形成するパケットのサイズによって、実際に適用されるしきい値は設定されたレベルに対して、数 % の差異が生じる可能性があります。

注: ストーム制御は、物理インターフェイスでサポートされています。また、EtherChannel でもストーム制御を設定できます。ストーム制御を EtherChannel で設定する場合、ストーム制御設定は EtherChannel 物理インターフェイスに伝播します。

小さいフレームの着信レート

67 バイト未満の着信 VLAN タグ付きパケットは、小さいフレームと見なされます。このパケットはスイッチにより転送されますが、スイッチ ストーム制御カウンタを増加させません。Cisco IOS Release 12.2(44)SE 以降では、小さいフレームが指定されたレート(しきい値)で到着した場合は、ポートがディセーブルになるように設定できます。

スイッチ上の小さいフレームの着信機能をグローバルにイネーブルにして、各インターフェイスのパケットの小さいフレームのしきい値を設定します。最小サイズよりも小さく、指定されたレート(しきい値)で着信するパケットは、ポートがディセーブルにされた後はドロップされます。

errdisable recovery cause small-frame グローバル コンフィギュレーション コマンドを入力すると、指定された時間後にポートが再びイネーブルになります(errdisable recovery グローバル コンフィギュレーション コマンドを使用して、リカバリ時間を指定します)。

保護ポート

アプリケーションによっては、あるネイバーが生成したトラフィックが別のネイバーにわからないように、同一スイッチ上のポート間でレイヤ 2 トラフィックが転送されないように設定する必要があります。このような環境では、保護ポートを使用すると、スイッチ上のポート間でユニキャスト、ブロードキャスト、またはマルチキャスト トラフィックの交換が確実になくなります。

■![]() 保護ポートは、同様に保護ポートになっている他のポートに対して、ユニキャスト、マルチキャスト、またはブロードキャスト トラフィックを転送しません。データ トラフィックはレイヤ 2 の保護ポート間で転送されません。PIM パケットなどは CPU で処理されてソフトウェアで転送されるため、このような制御トラフィックだけが転送されます。保護ポート間を通過するすべてのデータ トラフィックは、レイヤ 3 デバイスを介して転送されなければなりません。

保護ポートは、同様に保護ポートになっている他のポートに対して、ユニキャスト、マルチキャスト、またはブロードキャスト トラフィックを転送しません。データ トラフィックはレイヤ 2 の保護ポート間で転送されません。PIM パケットなどは CPU で処理されてソフトウェアで転送されるため、このような制御トラフィックだけが転送されます。保護ポート間を通過するすべてのデータ トラフィックは、レイヤ 3 デバイスを介して転送されなければなりません。

保護ポート設定時の注意事項

保護ポートは、物理インターフェイス(GigabitEthernet ポート 1 など)または EtherChannel グループ(port-channel 5 など)に設定できます。ポート チャネルで保護ポートをイネーブルにした場合は、そのポート チャネル グループ内のすべてのポートでイネーブルになります。

プライベート VLAN ポートを保護ポートとして設定しないでください。保護ポートをプライベート VLAN ポートとして設定しないでください。プライベート VLAN の独立ポートは、他の独立ポートやコミュニティ ポートにトラフィックを転送しません。

ポート ブロッキング

デフォルトでは、スイッチは未知の宛先 MAC アドレスが指定されたパケットをすべてのポートからフラッディングします。未知のユニキャストおよびマルチキャスト トラフィックが保護ポートに転送されると、セキュリティ上、問題になる可能性があります。未知のユニキャストおよびマルチキャスト トラフィックがあるポートから別のポートに転送されないようにするために、(保護または非保護)ポートをブロックし、未知のユニキャストまたはマルチキャスト パケットが他のポートにフラッディングされないようにします。

注: マルチキャストトラフィックでは、ポートブロッキング機能は純粋なレイヤ 2 パケットだけをブロックします。ヘッダーに IPv4 または IPv6 の情報を含むマルチキャスト パケットはブロックされません。

ポート セキュリティ

ポート セキュリティ機能を使用すると、ポートへのアクセスを許可するステーションの MAC アドレスを制限および識別して、インターフェイスへの入力を制限できます。セキュア ポートにセキュア MAC アドレスを割り当てると、ポートは定義されたアドレス グループ以外の送信元アドレスを持つパケットを転送しません。セキュア MAC アドレス数を 1 つに制限し、単一のセキュア MAC アドレスを割り当てると、そのポートに接続されたワークステーションに、ポートの帯域幅全体が保証されます。

セキュア ポートとして設定されたポートのセキュア MAC アドレスが最大数に達した場合に、ポートにアクセスしようとするステーションの MAC アドレスが、識別されたどのセキュア MAC アドレスとも異なるときは、セキュリティ違反が発生します。また、あるセキュア ポート上でセキュア MAC アドレスが設定または学習されているステーションが、別のセキュア ポートにアクセスしようとしたときにも、違反のフラグが立てられます。

セキュア MAC アドレス

ポートで許可されるセキュア アドレスの最大数を設定するには、 switchport port-security maximum value インターフェイス コンフィギュレーション コマンドを使用します。

注: 最大値をインターフェイス上ですでに設定されているセキュアアドレスの数より小さい値に設定しようとすると、コマンドが拒否されます。

スイッチは、次のセキュア MAC アドレス タイプをサポートします。

■![]() スタティック セキュア MAC アドレス: switchport port-security mac-address mac-address インターフェイス コンフィギュレーション コマンドを使用して手動で設定され、アドレス テーブルに保存されたのち、スイッチの実行コンフィギュレーションに追加されます。

スタティック セキュア MAC アドレス: switchport port-security mac-address mac-address インターフェイス コンフィギュレーション コマンドを使用して手動で設定され、アドレス テーブルに保存されたのち、スイッチの実行コンフィギュレーションに追加されます。

■![]() ダイナミック セキュア MAC アドレス:動的に設定されてアドレス テーブルにのみ保存され、スイッチの再起動時に削除されます。

ダイナミック セキュア MAC アドレス:動的に設定されてアドレス テーブルにのみ保存され、スイッチの再起動時に削除されます。

■![]() スティッキー セキュア MAC アドレス:動的に学習することも、手動で設定することもできます。アドレス テーブルに保存され、実行コンフィギュレーションに追加されます。このアドレスがコンフィギュレーション ファイルに保存されていると、スイッチの再起動時にインターフェイスはこれらを動的に再設定する必要がありません。

スティッキー セキュア MAC アドレス:動的に学習することも、手動で設定することもできます。アドレス テーブルに保存され、実行コンフィギュレーションに追加されます。このアドレスがコンフィギュレーション ファイルに保存されていると、スイッチの再起動時にインターフェイスはこれらを動的に再設定する必要がありません。

スティッキー ラーニング をイネーブルにすると、ダイナミック MAC アドレスをスティッキー セキュア MAC アドレスに変換して実行コンフィギュレーションに追加するようにインターフェイスを設定できます。スティッキー ラーニングをイネーブルにするには、 switchport port-security mac-address sticky インターフェイス コンフィギュレーション コマンドを入力します。このコマンドを入力すると、インターフェイスはスティッキー ラーニングがイネーブルになる前に学習したものを含め、すべてのダイナミック セキュア MAC アドレスをスティッキー セキュア MAC アドレスに変換します。すべてのスティッキー セキュア MAC アドレスは実行コンフィギュレーションに追加されます。

スティッキー セキュア MAC アドレスは、コンフィギュレーション ファイル(スイッチが再起動されるたびに使用されるスタートアップ コンフィギュレーション)に、自動的には反映されません。スティッキー セキュア MAC アドレスをコンフィギュレーション ファイルに保存すると、スイッチの再起動時にインターフェイスはこれらを再び学習する必要がありません。スティッキ セキュア アドレスを保存しない場合、アドレスは失われます。

スティッキ ラーニングがディセーブルの場合、スティッキ セキュア MAC アドレスはダイナミック セキュア アドレスに変換され、実行コンフィギュレーションから削除されます。

スイッチに設定できるセキュア MAC アドレスの最大数は、システムで許可されている MAC アドレスの最大数によって決まります。この数字はアクティブな Switch Database Management(SDM)テンプレートによって決められます。この値は、使用可能な MAC アドレス(その他のレイヤ 2 機能やインターフェイスに設定されたその他のセキュア MAC アドレスで使用される MAC アドレスを含む)の総数を表します。

セキュリティ違反

次のいずれかの状況が発生すると、セキュリティ違反になります。

■![]() 最大数のセキュア MAC アドレスがアドレス テーブルに追加されている状態で、アドレス テーブルに未登録の MAC アドレスを持つステーションがインターフェイスにアクセスしようとした場合。

最大数のセキュア MAC アドレスがアドレス テーブルに追加されている状態で、アドレス テーブルに未登録の MAC アドレスを持つステーションがインターフェイスにアクセスしようとした場合。

■![]() あるセキュア インターフェイスで学習または設定されたアドレスが、同じスイッチ上の同一 VLAN 内の別のセキュア インターフェイスで使用された場合。

あるセキュア インターフェイスで学習または設定されたアドレスが、同じスイッチ上の同一 VLAN 内の別のセキュア インターフェイスで使用された場合。

違反が発生した場合の対処に基づいて、5 つの違反モードのいずれかにインターフェイスを設定できます。

■![]() protect(保護):セキュア MAC アドレスの数がポートで許可されている最大限度に達すると、最大値を下回るまで十分な数のセキュア MAC アドレスを削除するか、許可アドレス数を増やさない限り、未知の送信元アドレスを持つパケットはドロップされます。セキュリティ違反が起こっても、ユーザには通知されません。

protect(保護):セキュア MAC アドレスの数がポートで許可されている最大限度に達すると、最大値を下回るまで十分な数のセキュア MAC アドレスを削除するか、許可アドレス数を増やさない限り、未知の送信元アドレスを持つパケットはドロップされます。セキュリティ違反が起こっても、ユーザには通知されません。

トランク ポートに protect 違反モードを設定することは推奨しません。保護モードでは、ポートが最大数に達していなくても VLAN が保護モードの最大数に達すると、ラーニングがディセーブルになります。

■![]() restict(制限):セキュア MAC アドレスの数がポートで許可されている最大限度に達すると、最大値を下回るまで十分な数のセキュア MAC アドレスを削除するか、許可アドレス数を増やさない限り、未知の送信元アドレスを持つパケットはドロップされます。このモードでは、セキュリティ違反が発生したことが通知されます。SNMP トラップが送信されます。Syslog メッセージがロギングされ、違反カウンタが増加します。

restict(制限):セキュア MAC アドレスの数がポートで許可されている最大限度に達すると、最大値を下回るまで十分な数のセキュア MAC アドレスを削除するか、許可アドレス数を増やさない限り、未知の送信元アドレスを持つパケットはドロップされます。このモードでは、セキュリティ違反が発生したことが通知されます。SNMP トラップが送信されます。Syslog メッセージがロギングされ、違反カウンタが増加します。

■![]() shutdown(シャットダウン):ポート セキュリティ違反により、インターフェイスが errdisable になり、ただちにシャットダウンされます。その後、ポートの LED が消灯します。SNMP トラップが送信されます。Syslog メッセージがロギングされ、違反カウンタが増加します。セキュアポートが error-disabled ステートの場合は、 errdisable recovery cause psecure-violation グローバル コンフィギュレーション コマンドを入力してこのステートから回復させるか、 shutdown および no shut down インターフェイス コンフィギュレーション コマンドを入力して手動で再びイネーブルにすることができます。これは、デフォルトのモードです。

shutdown(シャットダウン):ポート セキュリティ違反により、インターフェイスが errdisable になり、ただちにシャットダウンされます。その後、ポートの LED が消灯します。SNMP トラップが送信されます。Syslog メッセージがロギングされ、違反カウンタが増加します。セキュアポートが error-disabled ステートの場合は、 errdisable recovery cause psecure-violation グローバル コンフィギュレーション コマンドを入力してこのステートから回復させるか、 shutdown および no shut down インターフェイス コンフィギュレーション コマンドを入力して手動で再びイネーブルにすることができます。これは、デフォルトのモードです。

■![]() shutdown vlan(VLAN シャットダウン):VLAN 単位でセキュリティ違反モードを設定するために使用します。このモードで違反が発生すると、ポート全体ではなく、VLAN がエラー無効状態になります。

shutdown vlan(VLAN シャットダウン):VLAN 単位でセキュリティ違反モードを設定するために使用します。このモードで違反が発生すると、ポート全体ではなく、VLAN がエラー無効状態になります。

■![]() report(レポート):このモードは、restrict オプションと似ていますが、セキュア MAC アドレスの数がポートで許可されている最大制限に達した場合、不明な送信元アドレスを持つパケットはドロップされません。不明な送信元からのパケットは許可されますが、セキュリティ違反が発生したことが通知されます。不明な MAC アドレスで syslog メッセージがログに記録され、違反カウンタも増加します。

report(レポート):このモードは、restrict オプションと似ていますが、セキュア MAC アドレスの数がポートで許可されている最大制限に達した場合、不明な送信元アドレスを持つパケットはドロップされません。不明な送信元からのパケットは許可されますが、セキュリティ違反が発生したことが通知されます。不明な MAC アドレスで syslog メッセージがログに記録され、違反カウンタも増加します。

注: report モードを使用する場合は、入力インターフェイスで switchport port-security グローバルコマンドを設定しないでください。

report 違反モードと別のモードを切り替えるには、新しい設定を追加する前に、対応する no コマンドを使用して、前のモードのすべての port-security コマンドを明示的に無効にする必要があります。

|

|

|

|

|

|

|

|

|---|---|---|---|---|---|---|

非対応3 |

||||||

|

|

デフォルトのポート セキュリティ設定

|

|

|

|---|---|

ポート セキュリティの設定時の注意事項

■![]() ポート セキュリティを設定できるのは、スタティック アクセス ポートまたはトランク ポートに限られます。セキュア ポートをダイナミック アクセス ポートにすることはできません。

ポート セキュリティを設定できるのは、スタティック アクセス ポートまたはトランク ポートに限られます。セキュア ポートをダイナミック アクセス ポートにすることはできません。

■![]() セキュア ポートをスイッチド ポート アナライザ(SPAN)の宛先ポートにすることはできません。

セキュア ポートをスイッチド ポート アナライザ(SPAN)の宛先ポートにすることはできません。

■![]() セキュア ポートを Fast EtherChannel ポート グループに含めることはできません。

セキュア ポートを Fast EtherChannel ポート グループに含めることはできません。

音声 VLAN はアクセス ポートでのみサポートされており、設定可能であってもトランク ポートではサポートされていません。

■![]() 音声 VLAN が設定されたインターフェイス上でポート セキュリティをイネーブルにする場合は、ポートの最大セキュア アドレス許容数を 2 に設定します。ポートを Cisco IP Phone に接続する場合は、IP Phone に MAC アドレスが 1 つ必要です。Cisco IP Phone のアドレスは音声 VLAN 上で学習されますが、アクセス VLAN 上では学習されません。1 台の PC を Cisco IP Phone に接続する場合、MAC アドレスの追加は必要ありません。複数の PC を Cisco IP Phone に接続する場合、各 PC と IP Phone に 1 つずつ使用できるように、十分な数のセキュア アドレスを設定する必要があります。

音声 VLAN が設定されたインターフェイス上でポート セキュリティをイネーブルにする場合は、ポートの最大セキュア アドレス許容数を 2 に設定します。ポートを Cisco IP Phone に接続する場合は、IP Phone に MAC アドレスが 1 つ必要です。Cisco IP Phone のアドレスは音声 VLAN 上で学習されますが、アクセス VLAN 上では学習されません。1 台の PC を Cisco IP Phone に接続する場合、MAC アドレスの追加は必要ありません。複数の PC を Cisco IP Phone に接続する場合、各 PC と IP Phone に 1 つずつ使用できるように、十分な数のセキュア アドレスを設定する必要があります。

■![]() トランク ポートがポート セキュリティで設定され、データ トラフィックのアクセス VLAN および音声トラフィックのアクセス VLAN に割り当てられている場合は、 switchport voice および switchport priority extend インターフェイス コンフィギュレーション コマンドを入力しても効果はありません。

トランク ポートがポート セキュリティで設定され、データ トラフィックのアクセス VLAN および音声トラフィックのアクセス VLAN に割り当てられている場合は、 switchport voice および switchport priority extend インターフェイス コンフィギュレーション コマンドを入力しても効果はありません。

接続装置が同じ MAC アドレスを使用してアクセス VLAN の IP アドレス、音声 VLAN の IP アドレスの順に要求すると、アクセス VLAN だけが IP アドレスに割り当てられます。

■![]() ポートセキュリティを設定する場合、switchport port-security maximum インターフェイス コンフィギュレーション コマンドを使用して、最初に許可する MAC アドレスの総数を指定します。次に、許可するアクセス VLAN の数( switchport port-security vlan access インターフェイス コンフィギュレーション コマンド)および音声 VLAN( switchport port-security vlan voice インターフェイス コンフィギュレーション コマンド)を設定します。最初に合計数を指定しなかった場合は、デフォルト設定(1 個の MAC アドレス)にシステムが戻ります。

ポートセキュリティを設定する場合、switchport port-security maximum インターフェイス コンフィギュレーション コマンドを使用して、最初に許可する MAC アドレスの総数を指定します。次に、許可するアクセス VLAN の数( switchport port-security vlan access インターフェイス コンフィギュレーション コマンド)および音声 VLAN( switchport port-security vlan voice インターフェイス コンフィギュレーション コマンド)を設定します。最初に合計数を指定しなかった場合は、デフォルト設定(1 個の MAC アドレス)にシステムが戻ります。

■![]() インターフェイスの最大セキュア アドレス値を入力したときに、新しい値がそれまでの値より大きいと、それまで設定されていた値が新しい値によって上書きされます。新しい値が前回の値より小さく、インターフェイスで設定されているセキュア アドレス数が新しい値より大きい場合、コマンドは拒否されます。

インターフェイスの最大セキュア アドレス値を入力したときに、新しい値がそれまでの値より大きいと、それまで設定されていた値が新しい値によって上書きされます。新しい値が前回の値より小さく、インターフェイスで設定されているセキュア アドレス数が新しい値より大きい場合、コマンドは拒否されます。

■![]() スイッチはスティッキ セキュア MAC アドレスのポート セキュリティ エージングをサポートしていません。

スイッチはスティッキ セキュア MAC アドレスのポート セキュリティ エージングをサポートしていません。

|

|

|

|---|---|

ダイナミック アクセス ポート6 |

|

音声 VLAN ポート7 |

|

ポート セキュリティ エージング

ポート上のすべてのセキュア アドレスにエージング タイムを設定するには、ポート セキュリティ エージングを使用します。ポートごとに 2 つのタイプのエージングがサポートされています。

■![]() absolute:指定されたエージング タイムの経過後に、ポート上のセキュア アドレスが削除されます。

absolute:指定されたエージング タイムの経過後に、ポート上のセキュア アドレスが削除されます。

■![]() inactivity:指定されたエージング タイムの間、セキュア アドレスが非アクティブであった場合に限り、ポート上のセキュア アドレスが削除されます。

inactivity:指定されたエージング タイムの間、セキュア アドレスが非アクティブであった場合に限り、ポート上のセキュア アドレスが削除されます。

この機能を使用すると、既存のセキュア MAC アドレスを手動で削除しなくても、セキュア ポート上のデバイスを削除および追加し、なおかつポート上のセキュア アドレス数を制限できます。セキュア アドレスのエージングは、ポート単位でイネーブルまたはディセーブルにできます。

ポート セキュリティおよびプライベート VLAN

ポート セキュリティとプライベート VLAN(PVLAN)の両方が設定されているポートには、セキュア PVLAN ポートのラベル付けが可能です。セキュア アドレスがセキュア PVLAN ポートで学習される際、同じセキュア アドレスは、同じプライマリ VLAN に属する別のセキュア PVLAN ポートでは学習できません。ただし、非セキュア PVLAN ポートで学習されたアドレスは、同じプライマリ VLAN に属するセキュア PVLAN ポートで学習できます。

ホスト ポートで学習されるセキュア アドレスは、関連プライマリ VLAN で自動的に複製され、また同様に、無差別ポートで学習されるセキュア アドレスは、すべての関連セカンダリ VLAN で自動的に複製されます。静的アドレス( mac-address-table static コマンドを使用)は、ユーザがセキュアポートで設定することはできません。

プロトコル ストーム プロテクション

スイッチがアドレス解決プロトコル(ARP)または制御パケットでフラッドされると、CPU の高い使用率により CPU のオーバーロードが発生する可能性があります。これらの問題は、次のように発生します。

■![]() プロトコル制御パケットが受信されず、ネイバーの隣接がドロップされるため、ルーティング プロトコルがフラップする場合があります。

プロトコル制御パケットが受信されず、ネイバーの隣接がドロップされるため、ルーティング プロトコルがフラップする場合があります。

■![]() スパニングツリー プロトコル(STP)ブリッジ プロトコル データ ユニット(BPDU)が送受信されないため、STP が再収束します。

スパニングツリー プロトコル(STP)ブリッジ プロトコル データ ユニット(BPDU)が送受信されないため、STP が再収束します。

プロトコル ストーム プロテクションを使用すると、パケットのフロー レートの上限しきい値を指定して、制御パケットが送信されるレートを制御できます。サポートされるプロトコルは、ARP、ARP スヌーピング、Dynamic Host Configuration Protocol(DHCP)v4、DHCP スヌーピング、インターネット グループ管理プロトコル(IGMP)、および IGMP スヌーピングです。

パケットのレートが定義されたしきい値を超えると、スイッチは指定されたポートに着信したすべてのトラフィックを 30 秒間ドロップします。パケット レートが再度計測され、必要な場合はプロトコル ストーム プロテクションが再度適用されます。

より強力な保護が必要な場合は、仮想ポートを手動で errdisable にし、その仮想ポートのすべての着信トラフィックをブロックできます。また、手動で仮想ポートをイネーブルにしたり、仮想ポートの自動再イネーブル化の時間間隔を設定することもできます。

注: 超過したパケットは、2 つ以下の仮想ポートにおいてドロップされます。

仮想ポートの errdisable は、EtherChannel および Flexlink インターフェイスではサポートされません。

プロトコル ストーム プロテクションはデフォルトでディセーブルです。これがイネーブルになると、仮想ポートの自動リカバリがデフォルトでディセーブルになります。

ポート ベースのトラフィック制御の設定方法

ストーム制御の設定

ストーム制御およびしきい値レベルの設定

小さいフレームの着信レートの設定

|

|

|

|

|---|---|---|

(任意)小さいフレームの着信によりポートが errdisable になった後、そのポートを自動的に再イネーブルにするリカバリ時間を設定します。 |

||

インターフェイスが着信パケットをドロップしてポートを errdisable にするようにしきい値レートを設定します。指定できる範囲は、1 ~ 10,000 pps(パケット/秒)です。 |

||

保護ポートの設定

|

|

|

|

|---|---|---|

ポート ブロッキングの設定

インターフェイスでのフラッディング トラフィックのブロッキング

注: インターフェイスは物理インターフェイスまたは EtherChannel グループのいずれも可能です。ポート チャネルのマルチキャストまたはユニキャスト トラフィックをブロックすると、ポート チャネル グループのすべてのポートでブロックされます。

|

|

|

|

|---|---|---|

| 注: 純粋なレイヤ 2 マルチキャストトラフィックだけがブロックされます。ヘッダーに IPv4 または IPv6 の情報を含むマルチキャスト パケットはブロックされません。 |

||

ポート セキュリティの設定

ポート セキュリティのイネーブル化および設定

ポート セキュリティ エージングのイネーブル化および設定

プロトコル ストーム プロテクションの設定

プロトコル ストーム プロテクションのイネーブル化

ポート ベースのトラフィック制御のモニタリングとメンテナンス

ポート ベースのトラフィック制御の設定例

ユニキャスト ストーム制御のイネーブル化:例

次に、ポート上で、上限抑制レベルを 87%、下限抑制レベルを 65% に設定し、ユニキャスト ストーム制御をイネーブルにする方法を示します。

ポートのブロードキャスト アドレスのストーム制御のイネーブル化:例

次に、ポート上で、ブロードキャスト アドレスのストーム制御を 20% のレベルでイネーブルにする例を示します。ブロードキャスト トラフィックが、トラフィック ストーム制御インターバル内にポートで使用できる総帯域幅のうち、設定された 20% のレベルを超えた場合、トラフィック ストーム制御インターバルが終わるまで、スイッチはすべてのブロードキャスト トラフィックをドロップします。

小さいフレームの着信レートのイネーブル化:例

次に、小さいフレームの着信レート機能をイネーブルにし、ポートのリカバリ時間を設定し、ポートを errdisable にするしきい値を設定する例を示します。

保護ポートの設定:例

ポートでのフラッディングのブロック:例

次に、ポート上のユニキャストおよびレイヤ 2 マルチキャスト フラッディングをブロックする例を示します。

ポート セキュリティの設定:例

次に、ポート上でポート セキュリティをイネーブルにし、セキュア アドレスの最大数を 50 に設定する例を示します。違反モードはデフォルトです。スタティック セキュア MAC アドレスは設定せず、スティッキー ラーニングはイネーブルです。

次に、ポートの VLAN 3 上にスタティック セキュア MAC アドレスを設定する例を示します。

次に、ポートのスティッキー ポート セキュリティをイネーブルにする例を示します。データ VLAN および音声 VLAN の MAC アドレスを手動で設定し、セキュア アドレスの総数を 20 に設定します(データ VLAN に 10、音声 VLAN に 10 を割り当てます)。

ポート セキュリティ エージングの設定:例

次に、ポート上のセキュア アドレスのエージング タイムを 2 時間に設定する例を示します。

次に、このインターフェイスに設定されたセキュア アドレスに対して、エージングをイネーブルにし、非アクティブ エージング タイプのエージング タイムを 2 分に設定する例を示します。

上記のコマンドを確認するには、 show port-security interface interface-id 特権 EXEC コマンドを入力します。

プロトコル ストーム プロテクションの設定:例

次の例では、DHCP の着信 DHCP トラフィックが毎秒 35 パケットを超えた場合に、トラフィックをドロップするようプロトコル ストーム プロテクションを設定する方法を示します。

その他の参考資料

関連ドキュメント

|

|

|

|---|---|

標準

|

|

|

|---|---|

MIB

|

|

|

|---|---|

Cisco IOS XR ソフトウェアを使用して MIB を特定およびダウンロードするには、次の URL にある Cisco MIB Locator を使用し、[Cisco Access Products] メニュー( http://cisco.com/public/sw-center/netmgmt/cmtk/mibs.shtml )からプラットフォームを選択します。 |

RFC

|

|

|

|---|---|

この機能によりサポートされた新規 RFC または改訂 RFC はありません。またこの機能による既存 RFC のサポートに変更はありません。 |

シスコのテクニカル サポート

|

|

|

|---|---|

シスコのテクニカル サポート Web サイトでは、製品、テクノロジー、ソリューション、技術的なヒント、およびツールへのリンクなどの、数千ページに及ぶ技術情報が検索可能です。Cisco.com に登録済みのユーザは、このページから詳細情報にアクセスできます。 |

フィードバック

フィードバック