- Cisco Industrial Ethernet 4000、4010、および 5000 スイッチ ソフトウェア コンフィギュレーション ガイド

- Contents

- はじめに

- 設定の概要

- コマンドライン インターフェイスの使用

- インターフェイスの設定

- スイッチ アラームの設定

- スイッチ セットアップの設定

- Cisco IOS Configuration Engine の設定

- スイッチ クラスタの設定

- スイッチ管理の実行

- PTP の設定

- PROFINET の設定

- CIP の設定

- SDM テンプレートの設定

- スイッチ ベース認証の設定

- IEEE 802.1x ポートベース認証の設定

- MACsec

- Web ベース認証の設定

- SmartPort マクロの設定

- SGACL モニタモードおよび SGACL ロギングの設定

- SGT 交換プロトコル over TCP(SXP)およびレイヤ 3 トランスポートの設定

- VLAN の設定

- VTP の設定

- 音声 VLAN の設定

- STP の設定

- MSTP の設定

- オプションのスパニングツリー機能の設定

- Resilient Ethernet Protocol の設定

- FlexLink および MAC アドレス テーブル移動更新の設定

- DHCP の設定

- ダイナミック ARP インスペクション(DAI)の設定

- IP ソース ガードの設定

- IGMP スヌーピングおよび MVR の設定

- ポート単位のトラフィック制御の設定

- LLDP、LLDP-MED、およびワイヤード ロケーション サービスの設定

- SPAN および RSPAN の設定

- レイヤ 2 NAT の設定

- CDP の設定

- UDLD の設定

- RMON の設定

- システム メッセージ ロギングの設定

- SNMP の設定

- ACL によるネットワーク セキュリティの設定

- QoS の設定

- スタティック IP ユニキャスト ルーティングの設定

- IPv6 ホスト機能の設定

- リンク ステート トラッキングの設定

- IP マルチキャスト ルーティングの設定

- MSDP の設定

- IPv6 MLD スヌーピングの設定

- HSRP および VRRP の設定

- IPv6 ACL の設定

- Embedded Event Manager の設定

- IP ユニキャスト ルーティングの設定

- IPv6 ユニキャスト ルーティングの設定

- ユニキャストの概要

- Cisco IOS IP SLA 動作の設定

- Dying Gasp

- 拡張オブジェクト トラッキングの設定

- MODBUS TCP の設定

- イーサネット CFM

- Cisco IOS ファイル システム、コンフィギュレーション ファイル、およびソフトウェア イメージの操作

- EtherChannel の設定

- トラブルシューティング

- SD カードの使用

Web ベース認証の設定

Web ベース認証設定の前提条件

■![]() デフォルトでは、switchの IP デバイス トラッキング機能はディセーブルに設定されています。Web ベース認証を使用するには、IP デバイスのトラッキング機能をイネーブルにする必要があります。

デフォルトでは、switchの IP デバイス トラッキング機能はディセーブルに設定されています。Web ベース認証を使用するには、IP デバイスのトラッキング機能をイネーブルにする必要があります。

■![]() スイッチ HTTP サーバーを実行するには、IP アドレスを少なくとも 1 つ設定する必要があります。また、各ホスト IP アドレスに到達するようにルートを設定する必要もあります。HTTP サーバーは、ホストに HTTP ログイン ページを送信します。

スイッチ HTTP サーバーを実行するには、IP アドレスを少なくとも 1 つ設定する必要があります。また、各ホスト IP アドレスに到達するようにルートを設定する必要もあります。HTTP サーバーは、ホストに HTTP ログイン ページを送信します。

■![]() Web ベース認証を設定する前に、インターフェイスでデフォルトの ACL を設定する必要があります。レイヤ 2 インターフェイスのポート ACL を設定します。

Web ベース認証を設定する前に、インターフェイスでデフォルトの ACL を設定する必要があります。レイヤ 2 インターフェイスのポート ACL を設定します。

Web ベース認証の設定に関する制約事項

■![]() Web ベース認証は、アクセス ポートだけで設定できます。Web ベース認証は、トランク ポート、EtherChannel メンバ ポート、またはダイナミック トランク ポートではサポートされていません。

Web ベース認証は、アクセス ポートだけで設定できます。Web ベース認証は、トランク ポート、EtherChannel メンバ ポート、またはダイナミック トランク ポートではサポートされていません。

■![]() スタティックな ARP キャッシュが割り当てられているレイヤ 2 インターフェイス上のホストは認証できません。これらのホストは ARP メッセージを送信しないため、Web ベース認証機能では検出されません。

スタティックな ARP キャッシュが割り当てられているレイヤ 2 インターフェイス上のホストは認証できません。これらのホストは ARP メッセージを送信しないため、Web ベース認証機能では検出されません。

■![]() 2 ホップ以上離れたところにあるホストでは、STP トポロジの変更により、ホスト トラフィックの到着するポートが変わってしまった場合、トラフィックが停止する可能性があります。これは、レイヤ 2(STP)トポロジの変更後に、ARP および DHCP の更新が送信されていない場合に発生します。

2 ホップ以上離れたところにあるホストでは、STP トポロジの変更により、ホスト トラフィックの到着するポートが変わってしまった場合、トラフィックが停止する可能性があります。これは、レイヤ 2(STP)トポロジの変更後に、ARP および DHCP の更新が送信されていない場合に発生します。

■![]() Web ベース認証は、ダウンロード可能なホスト ポリシーとして、VLAN 割り当てをサポートしていません。

Web ベース認証は、ダウンロード可能なホスト ポリシーとして、VLAN 割り当てをサポートしていません。

■![]() IPv6 トラフィックについては、Web ベース認証はサポートされていません。

IPv6 トラフィックについては、Web ベース認証はサポートされていません。

■![]() Web ベース認証および Network Edge Access Topology(NEAT)は、相互に排他的です。インターフェイス上で NEAT が有効の場合、Web ベース認証を使用できず、インターフェイス上で Web ベース認証が実行されている場合は、NEAT を使用できません。

Web ベース認証および Network Edge Access Topology(NEAT)は、相互に排他的です。インターフェイス上で NEAT が有効の場合、Web ベース認証を使用できず、インターフェイス上で Web ベース認証が実行されている場合は、NEAT を使用できません。

■![]() Web ベース認証は、RADIUS 許可サーバだけをサポートします。TACACS+ サーバまたはローカル許可を使用できません。

Web ベース認証は、RADIUS 許可サーバだけをサポートします。TACACS+ サーバまたはローカル許可を使用できません。

Web ベース認証の設定に関する情報

Web ベース認証

IEEE 802.1x サプリカントが実行されていないホスト システムのエンド ユーザを認証するには、Web 認証プロキシと呼ばれる Web ベース認証機能を使用します。

注: レイヤ 2 インターフェイスで Web ベース認証を設定できます。

HTTP セッションを開始すると、Web ベース認証は、ホストからの受信 HTTP パケットを横取りし、ユーザーに HTML ログイン ページを送信します。ユーザーはクレデンシャルを入力します。このクレデンシャルは、Web ベース認証機能により、認証のために認証、許可、アカウンティング(AAA)サーバーに送信されます。

認証が成功すると、Web ベース認証はログイン成功 HTML ページをホストに送信し、AAA サーバーから返されたアクセス ポリシーを適用します。

認証に失敗した場合、Web ベース認証は、ログインの失敗を示す HTML ページをユーザーに転送し、ログインを再試行するように、ユーザーにプロンプトを表示します。最大試行回数を超過した場合、Web ベース認証は、ログインの期限切れを示す HTML ページをホストに転送し、このユーザーは待機期間中、ウォッチ リストに載せられます。

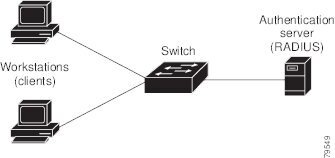

デバイスの役割

Web ベース認証では、ネットワーク上のデバイスに次のような固有の役割があります。

■![]() クライアント:LAN およびスイッチ サービスへのアクセスを要求し、switchからの要求に応答するデバイス(ワークステーション)。このワークステーションでは、Java Script が有効な HTML ブラウザが実行されている必要があります。

クライアント:LAN およびスイッチ サービスへのアクセスを要求し、switchからの要求に応答するデバイス(ワークステーション)。このワークステーションでは、Java Script が有効な HTML ブラウザが実行されている必要があります。

■![]() 認証サーバ:クライアントを認証します。認証サーバはクライアントの識別情報を確認し、そのクライアントに LAN およびswitch サービスへのアクセスを許可するか、拒否するかをswitchに通知します。

認証サーバ:クライアントを認証します。認証サーバはクライアントの識別情報を確認し、そのクライアントに LAN およびswitch サービスへのアクセスを許可するか、拒否するかをswitchに通知します。

■![]() スイッチ:クライアントの認証ステータスに基づいて、ネットワークへの物理アクセスを制御します。switchはクライアントと認証サーバとの仲介装置(プロキシ)として動作し、クライアントに識別情報を要求し、その情報を認証サーバで確認し、クライアントに応答をリレーします。

スイッチ:クライアントの認証ステータスに基づいて、ネットワークへの物理アクセスを制御します。switchはクライアントと認証サーバとの仲介装置(プロキシ)として動作し、クライアントに識別情報を要求し、その情報を認証サーバで確認し、クライアントに応答をリレーします。

ホストの検出

switch は、検出されたホストに関する情報を格納するために、IP デバイス トラッキング テーブルを維持します。

注: デフォルトでは、switchの IP デバイストラッキング機能はディセーブルに設定されています。Web ベース認証を使用するには、IP デバイスのトラッキング機能をイネーブルにする必要があります。

レイヤ 2 インターフェイスでは、Web ベース認証は、これらのメカニズムを使用して、IP ホストを検出します。

■![]() ARP ベースのトリガー:ARP リダイレクト ACL により、Web ベース認証は、スタティック IP アドレス、またはダイナミック IP アドレスを持つホストを検出できます。

ARP ベースのトリガー:ARP リダイレクト ACL により、Web ベース認証は、スタティック IP アドレス、またはダイナミック IP アドレスを持つホストを検出できます。

■![]() DHCP スヌーピング:switchにより、このホストに対する DHCP バインディング エントリが作成されると、Web ベース認証に通知が送られます。

DHCP スヌーピング:switchにより、このホストに対する DHCP バインディング エントリが作成されると、Web ベース認証に通知が送られます。

セッションの作成

Web ベース認証により、新しいホストが検出されると、次のようにセッションが作成されます。

ホスト IP が例外リストに含まれている場合、この例外リスト エントリからポリシーが適用され、セッションが確立されます。

ホスト IP が例外リストに含まれていない場合、Web ベース認証は応答しないホスト(NRH)要求をサーバーに送信します。

サーバの応答が access accepted であった場合、認証はこのホストにバイパスされます。セッションが確立されます。

NRH 要求に対するサーバの応答が access rejected であった場合、HTTP インターセプト ACL がアクティブ化され、セッションはホストからの HTTP トラフィックを待機します。

認証プロセス

Web ベース認証を有効にすると、次のイベントが発生します。

■![]() HTTP トラフィックが横取りされ、認証が開始されます。switchは、ユーザにログイン ページを送信します。ユーザはユーザ名とパスワードを入力します。switchはこのエントリを認証サーバに送信します。

HTTP トラフィックが横取りされ、認証が開始されます。switchは、ユーザにログイン ページを送信します。ユーザはユーザ名とパスワードを入力します。switchはこのエントリを認証サーバに送信します。

■![]() 認証に成功した場合、switchは、認証サーバからこのユーザのアクセス ポリシーをダウンロードし、アクティブ化します。ログインの成功ページがユーザに送信されます

認証に成功した場合、switchは、認証サーバからこのユーザのアクセス ポリシーをダウンロードし、アクティブ化します。ログインの成功ページがユーザに送信されます

■![]() 認証に失敗した場合は、switchはログインの失敗ページを送信します。ユーザはログインを再試行します。失敗の回数が試行回数の最大値に達した場合、switchは、ログイン期限切れページを送信します。このホストはウォッチ リストに入れられます。ウォッチ リストのタイム アウト後、ユーザは認証プロセスを再試行することができます。

認証に失敗した場合は、switchはログインの失敗ページを送信します。ユーザはログインを再試行します。失敗の回数が試行回数の最大値に達した場合、switchは、ログイン期限切れページを送信します。このホストはウォッチ リストに入れられます。ウォッチ リストのタイム アウト後、ユーザは認証プロセスを再試行することができます。

■![]() 認証サーバがswitchに応答しない場合、AAA 失敗ポリシーが設定されていれば、switchは失敗アクセス ポリシーにホストを適用します。ログインの成功ページがユーザに送信されます(ローカル Web 認証バナーを参照)。

認証サーバがswitchに応答しない場合、AAA 失敗ポリシーが設定されていれば、switchは失敗アクセス ポリシーにホストを適用します。ログインの成功ページがユーザに送信されます(ローカル Web 認証バナーを参照)。

■![]() ホストがレイヤ 2 インターフェイス上の ARP プローブに応答しなかった場合、またはホストがレイヤ 3 インターフェイスでアイドル タイムアウト内にトラフィックを送信しなかった場合、switch はクライアントを再認証します。

ホストがレイヤ 2 インターフェイス上の ARP プローブに応答しなかった場合、またはホストがレイヤ 3 インターフェイスでアイドル タイムアウト内にトラフィックを送信しなかった場合、switch はクライアントを再認証します。

■![]() この機能は、ダウンロードされたタイムアウト、またはローカルに設定されたセッション タイムアウトを適用します。

この機能は、ダウンロードされたタイムアウト、またはローカルに設定されたセッション タイムアウトを適用します。

■![]() Termination-Action が RADIUS である場合、この機能は、サーバーに NRH 要求を送信します。Termination-Action は、サーバーからの応答に含まれます。

Termination-Action が RADIUS である場合、この機能は、サーバーに NRH 要求を送信します。Termination-Action は、サーバーからの応答に含まれます。

■![]() Termination-Action がデフォルトである場合、セッションは廃棄され、適用されたポリシーは削除されます。

Termination-Action がデフォルトである場合、セッションは廃棄され、適用されたポリシーは削除されます。

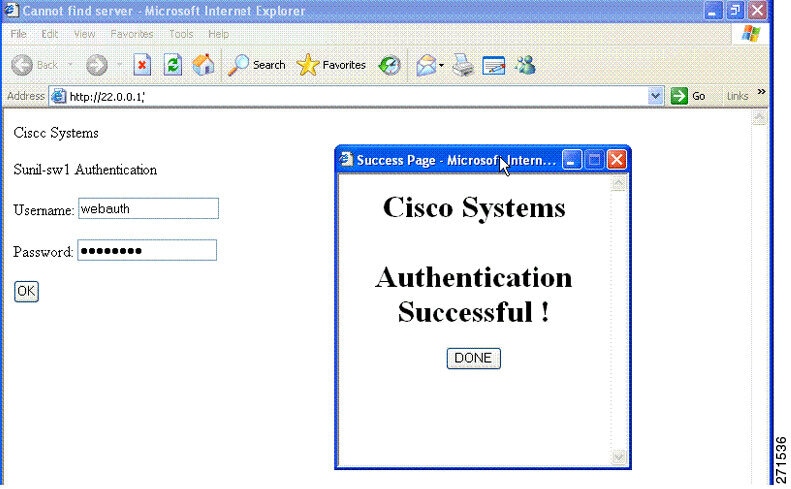

ローカル Web 認証バナー

Web 認証を使用してスイッチにログインした際に表示されるバナーを作成できます。

このバナーは、ログイン ページと認証結果ポップアップ ページの両方に表示されます。

ip admission auth-proxy-banner http グローバル コンフィギュレーション コマンドを使用して、バナーを作成できます。ログイン ページには、デフォルトのバナー、Cisco Systems、および Switch host-name Authentication が表示されます。認証ポップアップ ページには、Cisco System と表示されます(図 25 を参照)。

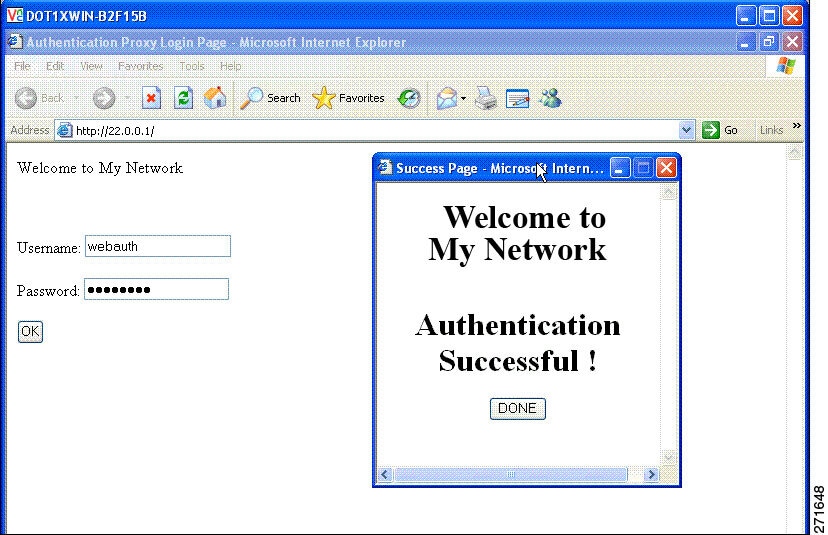

また、図 26 に示すように、バナーをカスタマイズすることもできます。

■![]() ip admission auth-proxy-banner http banner-textグローバル コンフィギュレーション コマンドを使用して、スイッチ、ルータ、または会社名をバナーに追加します。

ip admission auth-proxy-banner http banner-textグローバル コンフィギュレーション コマンドを使用して、スイッチ、ルータ、または会社名をバナーに追加します。

■![]() ip admission auth-proxy-banner http file-path グローバル コンフィギュレーション コマンドを使用して、ロゴまたはテキストファイルをバナーに追加します。

ip admission auth-proxy-banner http file-path グローバル コンフィギュレーション コマンドを使用して、ロゴまたはテキストファイルをバナーに追加します。

バナーがイネーブルにされていない場合、 バナーが表示されていないログイン画面 に示すように、Web 認証ログイン画面にはユーザ名とパスワードのダイアログボックスだけが表示され、スイッチにログインした際にはバナーは表示されません。

詳細については、『 Cisco IOS Security Command Reference 』およびWeb 認証ローカル バナーの設定を参照してください。

Web 認証カスタマイズ可能な Web ページ

Web ベース認証プロセスでは、スイッチ内部の HTTP サーバーは、認証中のクライアントに配信される 4 種類の HTML ページをホストします。サーバーはこれらのページを使用して、ユーザーに次の 4 種類の認証プロセス ステートを通知します。

Web 認証時の注意事項

■![]() デフォルトの内部 HTML ページの代わりに、独自の HTML ページを使用することができます。

デフォルトの内部 HTML ページの代わりに、独自の HTML ページを使用することができます。

■![]() ロゴを使用することもできますし、ログイン、成功、失敗、および期限切れ Web ページでテキストを指定することもできます。

ロゴを使用することもできますし、ログイン、成功、失敗、および期限切れ Web ページでテキストを指定することもできます。

■![]() バナー ページで、ログイン ページのテキストを指定できます。

バナー ページで、ログイン ページのテキストを指定できます。

■![]() 成功ページには、特定の URL にアクセスするための HTML リダイレクト コマンドを記入する必要があります。

成功ページには、特定の URL にアクセスするための HTML リダイレクト コマンドを記入する必要があります。

■![]() この URL 文字列は有効な URL(例:http://www.cisco.com)でなければなりません。不完全な URL は、Web ブラウザで、「ページが見つかりません」またはこれに類似するエラーの原因となる可能性があります。

この URL 文字列は有効な URL(例:http://www.cisco.com)でなければなりません。不完全な URL は、Web ブラウザで、「ページが見つかりません」またはこれに類似するエラーの原因となる可能性があります。

■![]() HTTP 認証で使用される Web ページを設定する場合、これらのページには適切な HTML コマンド(例:ページのタイム アウトを設定、暗号化されたパスワードの設定、同じページが 2 回送信されていないことの確認など)を記入する必要があります。

HTTP 認証で使用される Web ページを設定する場合、これらのページには適切な HTML コマンド(例:ページのタイム アウトを設定、暗号化されたパスワードの設定、同じページが 2 回送信されていないことの確認など)を記入する必要があります。

■![]() 設定されたログイン フォームが有効な場合、特定の URL にユーザーをリダイレクトする CLI コマンドは使用できません。管理者は、Web ページにリダイレクトが設定されていることを保証する必要があります。

設定されたログイン フォームが有効な場合、特定の URL にユーザーをリダイレクトする CLI コマンドは使用できません。管理者は、Web ページにリダイレクトが設定されていることを保証する必要があります。

■![]() 認証後、特定の URL にユーザをリダイレクトする CLI コマンドを入力してから、Web ページを設定するコマンドを入力した場合、特定の URL にユーザをリダイレクトする CLI コマンドは効力を持ちません。

認証後、特定の URL にユーザをリダイレクトする CLI コマンドを入力してから、Web ページを設定するコマンドを入力した場合、特定の URL にユーザをリダイレクトする CLI コマンドは効力を持ちません。

■![]() 設定された Web ページは、スイッチのブート フラッシュ、またはフラッシュにコピーできます。

設定された Web ページは、スイッチのブート フラッシュ、またはフラッシュにコピーできます。

■![]() 設定されたページには、スタック マスターまたはメンバ上のフラッシュからアクセスできます。

設定されたページには、スタック マスターまたはメンバ上のフラッシュからアクセスできます。

■![]() ログイン ページを 1 つのフラッシュ上に、成功ページと失敗ページを別のフラッシュ(たとえば、スタック マスター、またはメンバのフラッシュ)にすることができます。

ログイン ページを 1 つのフラッシュ上に、成功ページと失敗ページを別のフラッシュ(たとえば、スタック マスター、またはメンバのフラッシュ)にすることができます。

■![]() Web ページを使ってバナー ページを設定した場合、このバナー ページには効果はありません。

Web ページを使ってバナー ページを設定した場合、このバナー ページには効果はありません。

■![]() システムディレクトリ(たとえば、flash、disk0、disk)に保存されていて、ログインページに表示する必要のあるロゴファイル(イメージ、フラッシュ、オーディオ、ビデオなど)すべてには、必ず、web_auth_filename の形式で名前を付けてください。

システムディレクトリ(たとえば、flash、disk0、disk)に保存されていて、ログインページに表示する必要のあるロゴファイル(イメージ、フラッシュ、オーディオ、ビデオなど)すべてには、必ず、web_auth_filename の形式で名前を付けてください。

■![]() 設定された認証プロキシ機能は、HTTP と SSL の両方をサポートしています。

設定された認証プロキシ機能は、HTTP と SSL の両方をサポートしています。

カスタマイズされた認証プロキシ Web ページを設定する際には、次の注意事項に従ってください。

■![]() カスタム Web ページ機能を有効にするには、カスタム HTML ファイルを 4 個すべて指定します。指定したファイルの数が 4 個未満の場合、内部デフォルト HTML ページが使用されます。

カスタム Web ページ機能を有効にするには、カスタム HTML ファイルを 4 個すべて指定します。指定したファイルの数が 4 個未満の場合、内部デフォルト HTML ページが使用されます。

■![]() これら 4 個の HTML ファイルは、switchのフラッシュ メモリ内に存在しなければなりません。各 HTML ファイルの最大サイズは 8 KB です。

これら 4 個の HTML ファイルは、switchのフラッシュ メモリ内に存在しなければなりません。各 HTML ファイルの最大サイズは 8 KB です。

■![]() カスタム ページ上のイメージはすべて、アクセス可能は HTTP サーバー上に存在しなければなりません。インターセプト ACL は、管理ルール内で設定します。

カスタム ページ上のイメージはすべて、アクセス可能は HTTP サーバー上に存在しなければなりません。インターセプト ACL は、管理ルール内で設定します。

■![]() カスタム ページからの外部リンクはすべて、管理ルール内でのインターセプト ACL の設定を必要とします。

カスタム ページからの外部リンクはすべて、管理ルール内でのインターセプト ACL の設定を必要とします。

■![]() 有効な DNS サーバーにアクセスするには、外部リンクまたはイメージに必要な名前解決で、管理ルール内にインターセプト ACL を設定する必要があります。

有効な DNS サーバーにアクセスするには、外部リンクまたはイメージに必要な名前解決で、管理ルール内にインターセプト ACL を設定する必要があります。

■![]() カスタム Web ページ機能が有効に設定されている場合、設定された auth-proxy-banner は使用されません。

カスタム Web ページ機能が有効に設定されている場合、設定された auth-proxy-banner は使用されません。

■![]() カスタム Web ページ機能が有効に設定されている場合、ログインの成功に対するリダイレクション URL は使用できません。

カスタム Web ページ機能が有効に設定されている場合、ログインの成功に対するリダイレクション URL は使用できません。

■![]() カスタム ファイルの指定を解除するには、このコマンドの no 形式を使用します。

カスタム ファイルの指定を解除するには、このコマンドの no 形式を使用します。

カスタム ログイン ページはパブリック Web フォームであるため、このページについては、次の注意事項に従ってください。

■![]() ログイン フォームは、ユーザーによるユーザー名とパスワードの入力を受け付け、これらを uname および pwd として示す必要があります。

ログイン フォームは、ユーザーによるユーザー名とパスワードの入力を受け付け、これらを uname および pwd として示す必要があります。

■![]() カスタム ログイン ページは、ページ タイムアウト、暗号化されたパスワード、冗長送信の防止など、Web フォームに対するベスト プラクティスに従う必要があります。

カスタム ログイン ページは、ページ タイムアウト、暗号化されたパスワード、冗長送信の防止など、Web フォームに対するベスト プラクティスに従う必要があります。

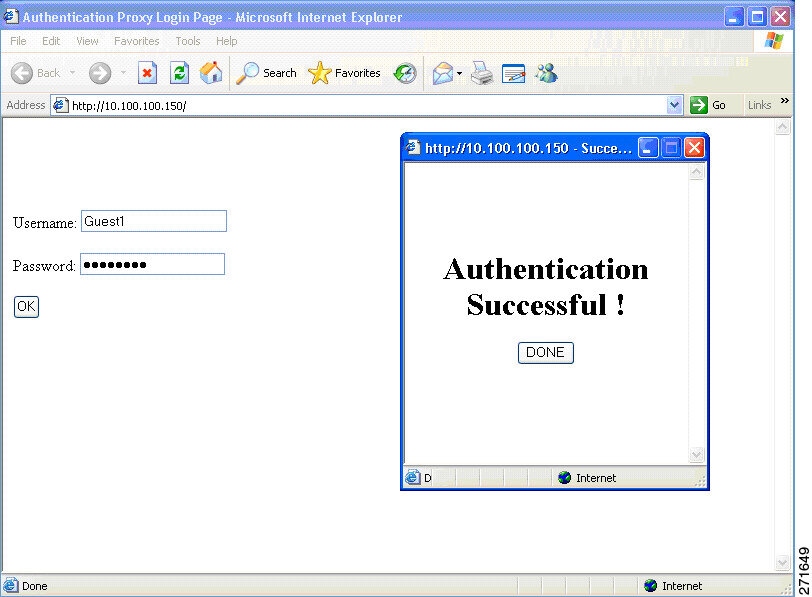

カスタマイズ可能な認証ページに示すように、デフォルトの内部 HTML ページを独自の HTML ページで置き換えることができます。認証後のユーザのリダイレクト先で、内部成功ページの代わりとなる URL を指定することもできます。

その他の機能と Web ベース認証の相互作用

■![]() ACL

ACL

ポート セキュリティ

Web ベース認証とポート セキュリティは、同じポートに設定できます。Web ベース認証はポートを認証し、ポート セキュリティは、クライアントの MAC アドレスを含むすべての MAC アドレスに対するネットワーク アクセスを管理します。この場合、このポートを介してネットワークへアクセスできるクライアントの数とグループを制限できます。

LAN ポート IP

LAN ポート IP(LPIP)とレイヤ 2 Web ベース認証は、同じポートに設定できます。ホストは、まず Web ベース認証、次に LPIP ポスチャ検証を使用して認証されます。LPIP ホスト ポリシーは、Web ベース認証のホスト ポリシーに優先されます。

Web ベース認証のアイドル時間が満了すると、NAC ポリシーは削除されます。ホストが認証され、ポスチャが再度検証されます。

ゲートウェイ IP

VLAN のいずれかのスイッチ ポートで Web ベース認証が設定されている場合、レイヤ 3 VLAN インターフェイス上にゲートウェイ IP(GWIP)を設定することはできません。

Web ベース認証はゲートウェイ IP と同じレイヤ 3 インターフェイスに設定できます。ソフトウェアで、両方の機能のホスト ポリシーが適用されます。GWIP ホスト ポリシーは、Web ベース認証のホスト ポリシーに優先されます。

ACL

インターフェイスで VLAN ACL、または Cisco IOS ACL を設定した場合、ACL は、Web ベース認証のホスト ポリシーが適用された後だけ、ホスト トラフィックに適用されます。

レイヤ 2 Web ベース認証では、ポートに接続されたホストからの入力トラフィックについて、ポート ACL(PACL)をデフォルトのアクセス ポリシーとして設定する必要があります。認証後、Web ベース認証のホスト ポリシーは、PACL に優先されます。

注: プロキシ ACL が Web ベース認証クライアントに設定されると、プロキシ ACL はダウンロードされて、許可プロセスの一部として適用されます。したがって、PACL はプロキシ ACL のアクセス コントロール エントリ(ACE)を表示します。

コンテキストベース アクセス コントロール

コンテキストベース アクセス コントロール(CBAC)が、ポート VLAN のレイヤ 3 VLAN インターフェイスで設定されている場合、レイヤ 2 ポートで Web ベース認証は設定できません。

802.1x 認証

フォールバック認証メソッドとして設定する場合を除き、Web ベース認証は 802.1x 認証と同じポート上には設定できません。

EtherChannel

Web ベース認証は、レイヤ 2 EtherChannel インターフェイス上に設定できます。Web ベース認証設定は、すべてのメンバ チャネルに適用されます。

デフォルトの Web ベース認証の設定

|

|

|

|---|---|

スイッチおよび RADIUS サーバ間の通信の設定

RADIUS セキュリティ サーバの識別情報は次のとおりです。

IP アドレスと UDP ポート番号の組み合わせによって、一意の ID が作成され、サーバーの同一 IP アドレス上にある複数の UDP ポートに RADIUS 要求を送信できるようになります。同じ RADIUS サーバー上の異なる 2 つのホスト エントリに同じサービス(たとえば認証)を設定した場合、2 番めに設定されたホスト エントリは、最初に設定されたホスト エントリのフェールオーバー バックアップとして動作します。RADIUS ホスト エントリは、設定した順序に従って選択されます。

Web ベース認証の設定方法

認証ルールとインターフェイスの設定

|

|

|

|

|---|---|---|

インターフェイス コンフィギュレーション モードを開始し、Web ベースの認証をイネーブルにする入力レイヤ 2 インターフェイスを指定します。 |

||

AAA 認証の設定

スイッチおよび RADIUS サーバ間の通信の設定

HTTP サーバの設定

|

|

|

|

|---|---|---|

| HTTP サーバーを有効にします。Web ベース認証機能は、HTTP サーバーを使用してホストと通信し、ユーザー認証を行います。 |

||

認証プロキシ Web ページのカスタマイズ

Web ベースの認証中、switchのデフォルト HTML ページではなく、代わりの HTML ページがユーザに表示されるように、Web 認証を設定できます。

カスタム認証プロキシ Web ページの使用を指定するには、まず、カスタム HTML ファイルをswitchのフラッシュ メモリに保存し、次にグローバル コンフィギュレーション モードでこのタスクを実行します。

成功ログインに対するリダイレクション URL の指定

認証後に、内部成功 HTML ページを効果的に置き換え、ユーザのリダイレクト先となる URL を指定することができます。

|

|

|

|

|---|---|---|

Web ベース認証パラメータの設定

失敗できるログイン試行回数の最大値を設定します。失敗した試行回数がこの値を超えると、クライアントは待機期間中、ウォッチ リストに載せられます。

|

|

|

|

|---|---|---|

失敗ログイン試行の最大回数を設定します。指定できる範囲は 1 ~ 2147483647 回です。デフォルトは 5 分です。 |

||

Web 認証ローカル バナーの設定

|

|

|

|

|---|---|---|

ip admission auth-proxy-banner http [banner-text | file-path] |

(任意)C banner-text C と入力して、カスタムバナーを作成します。ここで、C は区切り文字、またはバナーに表示されるファイル(例:ロゴ、またはテキストファイル)を示すファイルパスです。 |

|

Web ベース認証キャッシュ エントリの削除

シングル ホストのエントリを削除するには、具体的な IP アドレスを入力します。キャッシュ エントリすべてを削除するには、アスタリスクを使用します。

|

|

|

|---|---|

Web ベース認証のモニタリングおよびメンテナンス

|

|

|

|---|---|

Web ベース認証の設定例

Web ベース認証のイネーブル化と表示:例

AAA のイネーブル化:例

RADIUS サーバ パラメータの設定:例

次の例では、switchで RADIUS サーバ パラメータを設定する方法を示します。

カスタム認証プロキシ Web ページの設定:例

次の例では、カスタム認証プロキシ Web ページを設定する方法を示します。

カスタム認証プロキシ Web ページの確認:例

次の例では、カスタム認証プロキシ Web ページの設定を確認する方法を示します。

リダイレクト URL の設定:例

次の例では、成功したログインに対するリダイレクション URL を設定する方法を示します。

リダイレクト URL の確認:例

次の例では、成功したログインに対するリダイレクション URL を確認する方法を示します。

ローカル バナーの設定:例

次の例では、「My Switch」というカスタム メッセージが表示されているローカル バナーを設定する方法を示します。

Web ベース認証セッションの削除:例

次に、IP アドレス 209.165.201.1 のクライアントに対する Web ベース認証セッションを削除する例を示します。

その他の参考資料

関連ドキュメント

|

|

|

|---|---|

標準

|

|

|

|---|---|

MIB

|

|

|

|---|---|

Cisco IOS XR ソフトウェアを使用して MIB を特定およびダウンロードするには、次の URL にある Cisco MIB Locator を使用し、[Cisco Access Products] メニュー( http://cisco.com/public/sw-center/netmgmt/cmtk/mibs.shtml )からプラットフォームを選択します。 |

RFC

|

|

|

|---|---|

この機能によりサポートされた新規 RFC または改訂 RFC はありません。またこの機能による既存 RFC のサポートに変更はありません。 |

シスコのテクニカル サポート

|

|

|

|---|---|

シスコのテクニカル サポート Web サイトでは、製品、テクノロジー、ソリューション、技術的なヒント、およびツールへのリンクなどの、数千ページに及ぶ技術情報が検索可能です。Cisco.com に登録済みのユーザは、このページから詳細情報にアクセスできます。 |

フィードバック

フィードバック