- はじめに

- 製品概要

- 仮想スイッチング システム

- IP ユニキャスト レイヤ 3 スイッチング

- 合法的傍受

- オンライン診断テスト

- 12.2SX QoS 設定からの移行

- AutoSecure

- 自動 QoS

- Backplane Traffic Monitoring

- Call Home

- コマンドライン インターフェイス

- インターフェイス コンフィギュレーション

- コントロール プレーン ポリシング(CoPP)

- サービス拒否(DoS)からの保護

- Dynamic Host Configuration Protocol(DHCP)スヌーピング

- オンライン診断

- IEEE 802.1Q トンネリング

- IEEE 802.1X ポートベースの認証

- ダイナミック ARP インスペクション(DAI)

- Enhanced Fast Software Upgrade

- 環境モニタリング

- Ethernet over MPLS(EoMPLS)

- EtherChannel

- Ethernet Virtual Connections(EVC; イーサネット バーチャル コネクション)

- EnergyWise の設定

- 高速ソフトウェア アップグレード

- Flex Link

- IEEE 802.1ak MVRP および MRP

- Cisco IOS ACL のサポート

- IPv4 IGMP フィルタリング

- IPv4 マルチキャスト トラフィックの IGMP スヌーピング

- IPv4 マルチキャスト レイヤ 3 機能

- IPv4 マルチキャスト VPN サポート

- マルチキャスト VLAN レジストレーション(MVR)

- PIM スヌーピング

- IPv4 ルータ ガード

- IPv6 MLD スヌーピング

- IPv6 マルチキャストのサポート

- IP ソース ガード

- マルチポイント GRE を介したレイヤ 2(L2omGRE)

- A-VPLS の設定

- レイヤ 2 スイッチング用 LAN ポート

- レイヤ 2 プロトコル トンネリング

- レイヤ 2 traceroute ユーティリティ

- レイヤ 3 インターフェイス

- MAC アドレスベースのトラフィック ブロッキング

- ミニ プロトコル アナライザ

- マルチプロトコル ラベル スイッチング(MPLS)

- MPLS QoS

- NetFlow ハードウェア サポート

- Nonstop Forwarding(NSF)

- オンボード障害ロギング(OBFL)

- Policy-Based Forwarding(PBF)

- Policy-Based Routing(PBR)

- ポート ACL(PACL)

- ポート セキュリティ

- 電源管理

- Power over Ethernet(PoE)のサポート

- プライベート ホスト

- プライベート VLAN

- 分類、マーキング、およびポリシング

- QoS のグローバル オプションおよびインターフェイス オプション

- PFC QoS の概要

- ポリシーベース キューイング

- PFC QoS に関する制約事項

- PFC QoS 統計データ エクスポート

- Route Processor Redundancy(RPR)

- SmartPort マクロ

- SNMP ifIndex パーシステンス

- スパニングツリー プロトコル

- オプションの STP 機能

- ローカル SPAN、RSPAN、および ERSPAN

- ステートフル スイッチオーバー(SSO)

- スイッチ ファブリック機能

- システム イベント アーカイブ(SEA)

- Top-N レポート

- トラフィック ストーム制御

- Cisco TrustSec(CTS)

- 単一方向イーサネット(UDE)および単一方向リンク ルーティング(UDLR)

- 単一方向リンク検出(UDLD)

- 不明なユニキャストおよびマルチキャストのフラッディング コントロール

- 仮想ローカル エリア ネットワーク(VLAN)

- VLAN ACL(VACL)

- Cisco IP Phone のサポート

- 仮想プライベート LAN サービス(VPLS)

- MPLS VPN サポート

- VLAN トランキング プロトコル(VTP)

- Web ベース認証

- 索引

Cisco IOS ソフトウェア コンフィギュレーション ガイド Cisco IOS Release 15.1SY

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月8日

章のタイトル: IEEE 802.1X ポートベースの認証

- 802.1X 認証の前提条件

- 802.1X 認証の制約事項

- 802.1X ポートベース認証について

- 802.1X の概要

- 802.1x デバイスの役割

- ポートベース認証プロセス

- 認証の開始およびメッセージ交換

- 許可ステートおよび無許可ステートのポート

- 802.1X ホスト モード

- DHCP スヌーピングを使用した 802.1X 認証

- 802.1X アカウンティング

- VLAN 割り当てを使用した 802.1X 認証

- VLAN 割り当てでの複数 VLAN および VLAN ユーザ分散

- ゲスト VLAN を使用した 802.1X 認証

- 制限付き VLAN を使用した 802.1X 認証

- アクセス不能認証バイパスを使用した 802.1X 認証

- 音声 VLAN ポートを使用した 802.1X 認証

- ポート セキュリティを使用した 802.1X 認証

- ACL 割り当てとリダイレクト URL を使用した 802.1X 認証

- ポート ディスクリプタを使用した 802.1X 認証

- MAC 認証バイパスを使用した 802.1X 認証

- Network Admission Control レイヤ 2 IEEE 802.1X 検証

- Wake-on-LAN を使用した 802.1X 認証

- MAC 移動

- MAC 置換

- Network Edge Access Topology(NEAT)を使用した 802.1x サプリカントおよびオーセンティケータ スイッチ

- 802.1X ポートベース認証のデフォルト設定

- 802.1X ポートベース認証の設定方法

- 802.1X 認証のイネーブル化

- スイッチ/RADIUS サーバ間通信の設定

- 802.1X オーセンティケータのホスト モードの設定

- フォールバック認証のイネーブル化

- 定期的な再認証のイネーブル化

- 手動によるポート接続クライアントの再認証

- ポート接続クライアント認証の初期化

- 802.1X クライアント情報のグローバルな削除

- インターフェイスからの 802.1X クライアント情報の削除

- 認証セッションのクリア

- 802.1X タイムアウトの変更

- スイッチ/クライアント間フレーム再送信回数の設定

- 再認証回数の設定

- IEEE 802.1X アカウンティングの設定

- VLAN ユーザ分散の設定

- ゲスト VLAN の設定

- 制限付き VLAN の設定

- アクセス不能認証バイパス機能の設定

- MAC 認証バイパスの設定

- NAC レイヤ 2 IEEE 802.1X 検証の設定

- NAC エージェントレス監査のサポートの設定

- DACL またはリダイレクト URL に関するスイッチの設定

- WoL を使った 802.1X 認証の使用

- MAC 移動のイネーブル化

- MAC 置換のイネーブル化

- NEAT オーセンティケータとサプリカント スイッチの設定

- ポート上での 802.1X 認証のディセーブル化

- 802.1X 設定をデフォルト値にリセットする方法

- 認証のステータスおよび情報の表示

IEEE 802.1X ポートベースの認証

(注) • この章で使用しているコマンドの構文および使用方法の詳細については、次の資料を参照してください。

http://www.cisco.com/en/US/products/ps11846/prod_command_reference_list.html

•![]() Cisco IOS Release 15.1SY は、イーサネット インターフェイスだけをサポートしています。Cisco IOS Release 15.1SY は、WAN 機能またはコマンドをサポートしていません。

Cisco IOS Release 15.1SY は、イーサネット インターフェイスだけをサポートしています。Cisco IOS Release 15.1SY は、WAN 機能またはコマンドをサポートしていません。

ヒント Cisco Catalyst 6500 シリーズ スイッチの詳細(設定例およびトラブルシューティング情報を含む)については、次のページに示されるドキュメントを参照してください。

http://www.cisco.com/en/US/products/hw/switches/ps708/tsd_products_support_series_home.html

802.1X 認証の前提条件

802.1X 認証の制約事項

•![]() 「VLAN 割り当て、ゲスト VLAN、制限付き VLAN、アクセス不能認証バイパス」

「VLAN 割り当て、ゲスト VLAN、制限付き VLAN、アクセス不能認証バイパス」

•![]() 「ネットワーク エッジ アクセス トポロジ(NEAT)と Client Information Signalling Protocol(CISP)」

「ネットワーク エッジ アクセス トポロジ(NEAT)と Client Information Signalling Protocol(CISP)」

802.1X 認証

•![]() 802.1X 認証をイネーブルにすると、ポートが認証されてから、他のレイヤ 2 機能またはレイヤ 3 機能がイネーブルになります。

802.1X 認証をイネーブルにすると、ポートが認証されてから、他のレイヤ 2 機能またはレイヤ 3 機能がイネーブルになります。

•![]() 802.1X 対応ポートのモードを(たとえばアクセスからトランクに)変更しようとしても、エラー メッセージが表示されてポート モードは変更されません。

802.1X 対応ポートのモードを(たとえばアクセスからトランクに)変更しようとしても、エラー メッセージが表示されてポート モードは変更されません。

•![]() 推奨しませんが、ポート セキュリティと 802.1X ポートベース認証は同じポート上に設定できます。

推奨しませんが、ポート セキュリティと 802.1X ポートベース認証は同じポート上に設定できます。

(注) 802.1X 認証は、sticky MAC アドレスまたはスタティック セキュア MAC アドレスによるポート セキュリティと互換性がありません。 リリース 15.1(1) SY1 以降では、sticky MAC アドレスまたはスタティック セキュア MAC アドレスによるポート セキュリティと合わせて 802.1X 認証を設定できません。

•![]() 802.1X 対応ポートが割り当てられている VLAN が変更された場合、この変更は透過的でスイッチには影響しません。たとえば、RADIUS サーバが割り当てた VLAN に割り当てられているポートが、再認証後に別の VLAN に割り当てられた場合に、この変更が発生します。

802.1X 対応ポートが割り当てられている VLAN が変更された場合、この変更は透過的でスイッチには影響しません。たとえば、RADIUS サーバが割り当てた VLAN に割り当てられているポートが、再認証後に別の VLAN に割り当てられた場合に、この変更が発生します。

802.1X ポートが割り当てられている VLAN がシャットダウン、ディセーブル化、または削除された場合、ポートは無許可になります。たとえば、ポートが割り当てられたアクセス VLAN がシャットダウンまたは削除された後、ポートは無許可になります。

•![]() 802.1X プロトコルは、レイヤ 2 のスタティック アクセス ポート、音声 VLAN ポート、レイヤ 3 ルーテッド ポートではサポートされますが、次のポート タイプではサポートされません。

802.1X プロトコルは、レイヤ 2 のスタティック アクセス ポート、音声 VLAN ポート、レイヤ 3 ルーテッド ポートではサポートされますが、次のポート タイプではサポートされません。

–![]() トランク ポート:トランク ポートで 802.1X 認証をイネーブルにしようとすると、エラー メッセージが表示され、802.1X 認証はイネーブルになりません。802.1X 対応ポートのモードをトランクに変更しようとしても、エラー メッセージが表示されてポート モードは変更されません。

トランク ポート:トランク ポートで 802.1X 認証をイネーブルにしようとすると、エラー メッセージが表示され、802.1X 認証はイネーブルになりません。802.1X 対応ポートのモードをトランクに変更しようとしても、エラー メッセージが表示されてポート モードは変更されません。

–![]() ダイナミック ポート:ダイナミック モードのポートは、ネイバーとトランク ポートへの変更をネゴシエートする場合があります。ダイナミック ポートで 802.1X 認証をイネーブルにしようとすると、エラー メッセージが表示され、802.1X 認証はイネーブルになりません。802.1X 対応ポートのモードをダイナミックに変更しようとしても、エラー メッセージが表示されてポート モードは変更されません。

ダイナミック ポート:ダイナミック モードのポートは、ネイバーとトランク ポートへの変更をネゴシエートする場合があります。ダイナミック ポートで 802.1X 認証をイネーブルにしようとすると、エラー メッセージが表示され、802.1X 認証はイネーブルになりません。802.1X 対応ポートのモードをダイナミックに変更しようとしても、エラー メッセージが表示されてポート モードは変更されません。

–![]() ダイナミック アクセス ポート:ダイナミック アクセス(VLAN Query Protocol(VQP))ポートで 802.1X 認証をイネーブルにしようとすると、エラー メッセージが表示され、802.1X 認証はイネーブルになりません。802.1X 対応ポートをダイナミック VLAN 割り当てに変更しようとしても、エラー メッセージが表示され、VLAN 設定は変更されません。

ダイナミック アクセス ポート:ダイナミック アクセス(VLAN Query Protocol(VQP))ポートで 802.1X 認証をイネーブルにしようとすると、エラー メッセージが表示され、802.1X 認証はイネーブルになりません。802.1X 対応ポートをダイナミック VLAN 割り当てに変更しようとしても、エラー メッセージが表示され、VLAN 設定は変更されません。

–![]() EtherChannel ポート:EtherChannel のアクティブ メンバであるポートまたはまだアクティブになっていないポートを 802.1X ポートとして設定しないでください。EtherChannel ポートで 802.1X 認証をイネーブルにしようとすると、エラー メッセージが表示され、802.1X 認証はイネーブルになりません。

EtherChannel ポート:EtherChannel のアクティブ メンバであるポートまたはまだアクティブになっていないポートを 802.1X ポートとして設定しないでください。EtherChannel ポートで 802.1X 認証をイネーブルにしようとすると、エラー メッセージが表示され、802.1X 認証はイネーブルになりません。

–![]() スイッチド ポート アナライザ(SPAN)およびリモート SPAN(RSPAN)宛先ポート:SPAN または RSPAN 宛先ポートであるポートで 802.1X 認証をイネーブルにすることができます。ただし、SPAN または RSPAN 宛先ポートとしてポートが削除されるまで 802.1X 認証はディセーブルです。SPAN または RSPAN 送信元ポートでは 802.1X 認証をイネーブルにできます。

スイッチド ポート アナライザ(SPAN)およびリモート SPAN(RSPAN)宛先ポート:SPAN または RSPAN 宛先ポートであるポートで 802.1X 認証をイネーブルにすることができます。ただし、SPAN または RSPAN 宛先ポートとしてポートが削除されるまで 802.1X 認証はディセーブルです。SPAN または RSPAN 送信元ポートでは 802.1X 認証をイネーブルにできます。

•![]() スイッチ上で、 dot1x system-auth-control グローバル コンフィギュレーション コマンドを入力して 802.1X 認証をグローバルにイネーブルにする前に、802.1X 認証と EtherChannel が設定されているインターフェイスから、EtherChannel の設定を削除してください。

スイッチ上で、 dot1x system-auth-control グローバル コンフィギュレーション コマンドを入力して 802.1X 認証をグローバルにイネーブルにする前に、802.1X 認証と EtherChannel が設定されているインターフェイスから、EtherChannel の設定を削除してください。

•![]() 認証されていないホストからのトラフィックはすべてスイッチ プロセッサに転送されるので、このトラフィックにレート制限を適用することを推奨します。

認証されていないホストからのトラフィックはすべてスイッチ プロセッサに転送されるので、このトラフィックにレート制限を適用することを推奨します。

802.1X ホスト モード

•![]() ポート上でホスト モードが変更されると、ほとんどの場合、そのポート上の既存の 802.1X 認証は削除されます。ただし、シングルホスト モードから他のモードへの変更時とマルチドメイン モードからマルチ認証モードへの変更時は例外です。これら 2 つの場合は、既存の 802.1X 認証が維持されます。

ポート上でホスト モードが変更されると、ほとんどの場合、そのポート上の既存の 802.1X 認証は削除されます。ただし、シングルホスト モードから他のモードへの変更時とマルチドメイン モードからマルチ認証モードへの変更時は例外です。これら 2 つの場合は、既存の 802.1X 認証が維持されます。

•![]() authentication open インターフェイス コンフィギュレーション コマンドを入力すると、認証が成功する前でも、ポートで検出された新しい MAC アドレスは、ネットワークに対して無制限のレイヤ 2 アクセスが許可されます。このコマンドを使用する場合は、デフォルトのスタティック ACL を使用してレイヤ 3 トラフィックを制限する必要があります。詳細については、「認証前オープン アクセス」を参照してください。

authentication open インターフェイス コンフィギュレーション コマンドを入力すると、認証が成功する前でも、ポートで検出された新しい MAC アドレスは、ネットワークに対して無制限のレイヤ 2 アクセスが許可されます。このコマンドを使用する場合は、デフォルトのスタティック ACL を使用してレイヤ 3 トラフィックを制限する必要があります。詳細については、「認証前オープン アクセス」を参照してください。

•![]() マルチホスト モードを設定すると、マルチホスト ポートが無許可になった場合(再認証が失敗した場合、または EAPOL ログオフ メッセージを受信した場合)、接続されたすべてのクライアントがネットワーク アクセスを拒否されます。

マルチホスト モードを設定すると、マルチホスト ポートが無許可になった場合(再認証が失敗した場合、または EAPOL ログオフ メッセージを受信した場合)、接続されたすべてのクライアントがネットワーク アクセスを拒否されます。

•![]() MDA ホスト モードを設定すると、サードパーティ製 IP Phone の MAC アドレスは最初はデータ VLAN に割り当てられます。タグ付き音声パケットが確認されると、装置はデータ VLAN から削除され、音声 VLAN に配置されます。

MDA ホスト モードを設定すると、サードパーティ製 IP Phone の MAC アドレスは最初はデータ VLAN に割り当てられます。タグ付き音声パケットが確認されると、装置はデータ VLAN から削除され、音声 VLAN に配置されます。

•![]() マルチ認証ホスト モードを設定する場合は、次の注意事項に留意してください。

マルチ認証ホスト モードを設定する場合は、次の注意事項に留意してください。

–![]() マルチ認証ポートの 1 つのクライアントが無許可ステートになった場合(再認証が失敗した場合、またはそのクライアントから EAPOL ログオフ メッセージを受信した場合)、接続された他のクライアントの許可ステータスは変更されません。

マルチ認証ポートの 1 つのクライアントが無許可ステートになった場合(再認証が失敗した場合、またはそのクライアントから EAPOL ログオフ メッセージを受信した場合)、接続された他のクライアントの許可ステータスは変更されません。

–![]() RADIUS が割り当てた VLAN は、マルチ認証ポートではサポートされません。1 つのデータ VLAN しか持つことができないためです。認証サーバが VLAN 関連の属性を送信した場合、認証は成功しますが、VLAN 割り当ては無視されます。

RADIUS が割り当てた VLAN は、マルチ認証ポートではサポートされません。1 つのデータ VLAN しか持つことができないためです。認証サーバが VLAN 関連の属性を送信した場合、認証は成功しますが、VLAN 割り当ては無視されます。

–![]() データ VLAN では複数のホストが許可されますが、音声 VLAN で許可されるホストは 1 つだけです。1 つの IP Phone が認証されている場合、同じポートの他の IP Phone は認証を拒否されます。

データ VLAN では複数のホストが許可されますが、音声 VLAN で許可されるホストは 1 つだけです。1 つの IP Phone が認証されている場合、同じポートの他の IP Phone は認証を拒否されます。

VLAN 割り当て、ゲスト VLAN、制限付き VLAN、アクセス不能認証バイパス

•![]() 802.1X 認証がポートでイネーブルになっている場合、音声 VLAN と同じポート VLAN を設定できません。

802.1X 認証がポートでイネーブルになっている場合、音声 VLAN と同じポート VLAN を設定できません。

•![]() VLAN 割り当て機能を使った 802.1X 認証は、トランク ポート上、ダイナミック ポート上、および VMPS を介したダイナミックアクセス ポート割り当てではサポートされません。

VLAN 割り当て機能を使った 802.1X 認証は、トランク ポート上、ダイナミック ポート上、および VMPS を介したダイナミックアクセス ポート割り当てではサポートされません。

•![]() RSPAN VLAN、プライベート プライマリ PVLAN、または音声 VLAN を除き、任意の VLAN を 802.1X ゲスト VLAN として設定できます。ゲスト VLAN の機能は、内部 VLAN(ルーテッド ポート)またはトランク ポート上ではサポートされません。サポートされるのはアクセス ポートだけです。

RSPAN VLAN、プライベート プライマリ PVLAN、または音声 VLAN を除き、任意の VLAN を 802.1X ゲスト VLAN として設定できます。ゲスト VLAN の機能は、内部 VLAN(ルーテッド ポート)またはトランク ポート上ではサポートされません。サポートされるのはアクセス ポートだけです。

•![]() DHCP クライアントが接続されている 802.1X ポートのゲスト VLAN を設定したあとで、ホスト IP アドレスを DHCP サーバから取得する必要がある場合もあります。クライアント上の DHCP プロセスが時間切れとなり DHCP サーバからホスト IP アドレスを取得しようとする前に、スイッチ上の 802.1X 認証プロセスを再起動する設定を変更できます。802.1X 認証プロセス( dot1x timeout quiet-period および dot1x timeout tx-period インターフェイス コンフィギュレーション コマンド)の設定を減らします。設定を減らす量は、接続されている 802.1X クライアントのタイプによって異なります。

DHCP クライアントが接続されている 802.1X ポートのゲスト VLAN を設定したあとで、ホスト IP アドレスを DHCP サーバから取得する必要がある場合もあります。クライアント上の DHCP プロセスが時間切れとなり DHCP サーバからホスト IP アドレスを取得しようとする前に、スイッチ上の 802.1X 認証プロセスを再起動する設定を変更できます。802.1X 認証プロセス( dot1x timeout quiet-period および dot1x timeout tx-period インターフェイス コンフィギュレーション コマンド)の設定を減らします。設定を減らす量は、接続されている 802.1X クライアントのタイプによって異なります。

•![]() 802.1X VLAN ユーザ分散機能を設定する場合は、次の注意事項に従ってください。

802.1X VLAN ユーザ分散機能を設定する場合は、次の注意事項に従ってください。

–![]() 最大 100 の VLAN グループを設定でき、1 つの VLAN グループに最大 4094 の VLAN をマッピングできます。

最大 100 の VLAN グループを設定でき、1 つの VLAN グループに最大 4094 の VLAN をマッピングできます。

–![]() 1 つの VLAN を複数の VLAN グループにマッピングできます。

1 つの VLAN を複数の VLAN グループにマッピングできます。

–![]() VLAN グループにはゲスト VLAN、クリティカル VLAN、または制限 VLAN をマッピングできます。

VLAN グループにはゲスト VLAN、クリティカル VLAN、または制限 VLAN をマッピングできます。

–![]() VLAN グループ名を guest VLAN、critical VLAN、または restricted VLAN として指定できません。

VLAN グループ名を guest VLAN、critical VLAN、または restricted VLAN として指定できません。

–![]() VLAN グループは VLAN を追加または削除することで変更できますが、少なくとも 1 つの VLAN が VLAN グループにマッピングされている必要があります。VLAN グループから最後の VLAN を削除すると、その VLAN グループは削除されます。

VLAN グループは VLAN を追加または削除することで変更できますが、少なくとも 1 つの VLAN が VLAN グループにマッピングされている必要があります。VLAN グループから最後の VLAN を削除すると、その VLAN グループは削除されます。

–![]() VLAN グループ名から既存の VLAN を削除した場合、その VLAN にあるポートの認証ステータスは取り消されませんが、マッピングは既存の VLAN グループから削除されます。

VLAN グループ名から既存の VLAN を削除した場合、その VLAN にあるポートの認証ステータスは取り消されませんが、マッピングは既存の VLAN グループから削除されます。

–![]() 既存の VLAN グループ名を削除した場合、そのグループ内の VLAN にあるポートの認証ステータスは取り消されませんが、その VLAN グループへの VLAN マッピングは削除されます。

既存の VLAN グループ名を削除した場合、そのグループ内の VLAN にあるポートの認証ステータスは取り消されませんが、その VLAN グループへの VLAN マッピングは削除されます。

•![]() アクセス不能認証バイパス機能を設定する際には、次の注意事項に従ってください。

アクセス不能認証バイパス機能を設定する際には、次の注意事項に従ってください。

–![]() アクセス不能認証バイパス機能は、シングルホスト モード、マルチホスト モード、および MDA モードの 802.1X ポートでサポートされます。

アクセス不能認証バイパス機能は、シングルホスト モード、マルチホスト モード、および MDA モードの 802.1X ポートでサポートされます。

–![]() Windows XP を稼働しているクライアントに接続されたポートがクリティカル認証ステートの場合、Windows XP はインターフェイスが認証されないと報告する場合があります。

Windows XP を稼働しているクライアントに接続されたポートがクリティカル認証ステートの場合、Windows XP はインターフェイスが認証されないと報告する場合があります。

–![]() Widows XP クライアントが DHCP 用に設定されていて、DHCP サーバからの IP アドレスがある場合、クリティカル ポートで EAP-Success メッセージを受信しても DHCP 設定プロセスが再開されない場合があります。

Widows XP クライアントが DHCP 用に設定されていて、DHCP サーバからの IP アドレスがある場合、クリティカル ポートで EAP-Success メッセージを受信しても DHCP 設定プロセスが再開されない場合があります。

–![]() アクセス不能認証バイパス機能とクリティカル VLAN を 802.1X ポートに設定することができます。スイッチがクリティカル VLAN 内のクリティカル ポートを再認証しようとして、すべての RADIUS サーバが利用不能な場合、スイッチはポート ステートをクリティカル認証ステートに変更し、ポートはクリティカル VLAN に残ります。

アクセス不能認証バイパス機能とクリティカル VLAN を 802.1X ポートに設定することができます。スイッチがクリティカル VLAN 内のクリティカル ポートを再認証しようとして、すべての RADIUS サーバが利用不能な場合、スイッチはポート ステートをクリティカル認証ステートに変更し、ポートはクリティカル VLAN に残ります。

–![]() アクセス不能認証バイパス機能とポートセキュリティを同じポートに設定できます。

アクセス不能認証バイパス機能とポートセキュリティを同じポートに設定できます。

•![]() RSPAN VLAN または音声 VLAN を除き、任意の VLAN を 802.1X 制限 VLAN として設定できます。制限付き VLAN 機能は、内部 VLAN(ルーテッド ポート)またはトランク ポートではサポートされていません。アクセス ポート上でだけサポートされます。

RSPAN VLAN または音声 VLAN を除き、任意の VLAN を 802.1X 制限 VLAN として設定できます。制限付き VLAN 機能は、内部 VLAN(ルーテッド ポート)またはトランク ポートではサポートされていません。アクセス ポート上でだけサポートされます。

MAC 認証バイパス

•![]() 特記されている場合を除き、MAC 認証バイパスの注意事項は、802.1X 認証の注意事項と同じです。詳細については、「802.1X 認証」を参照してください。

特記されている場合を除き、MAC 認証バイパスの注意事項は、802.1X 認証の注意事項と同じです。詳細については、「802.1X 認証」を参照してください。

•![]() ポートが MAC アドレスにより許可されたあと、ポートの MAC 認証バイパスをディセーブルにする場合、ポート ステートに影響はありません。

ポートが MAC アドレスにより許可されたあと、ポートの MAC 認証バイパスをディセーブルにする場合、ポート ステートに影響はありません。

•![]() EAP を使った MAC 認証バイパスがインターフェイス上でイネーブルになっている場合は、その後にインターフェイス上で実行される default interface コマンドによってディセーブルになることはありません。

EAP を使った MAC 認証バイパスがインターフェイス上でイネーブルになっている場合は、その後にインターフェイス上で実行される default interface コマンドによってディセーブルになることはありません。

•![]() ポートが未許可ステートであり、クライアント MAC アドレスが認証サーバ データベースにない場合、ポートは未許可ステートのままです。ただし、クライアント MAC アドレスがデータベースに追加された場合、スイッチは MAC 認証バイパスを使用してポートを再許可します。

ポートが未許可ステートであり、クライアント MAC アドレスが認証サーバ データベースにない場合、ポートは未許可ステートのままです。ただし、クライアント MAC アドレスがデータベースに追加された場合、スイッチは MAC 認証バイパスを使用してポートを再許可します。

•![]() ポートが許可ステートの場合、再許可が発生するまでポートはこのステートのままになります。

ポートが許可ステートの場合、再許可が発生するまでポートはこのステートのままになります。

•![]() MAC 認証バイパスをルーテッド ポートで使用するために、MAC アドレス ラーニングがポートでイネーブルになっていることを確認してください。

MAC 認証バイパスをルーテッド ポートで使用するために、MAC アドレス ラーニングがポートでイネーブルになっていることを確認してください。

•![]() MAC 認証バイパスにより接続されているが、非アクティブなホストのタイムアウト時間を任意で設定できます。指定できる範囲は 1 ~ 65535 秒ですが、再認証タイムアウトよりも小さい値に設定する必要があります。タイムアウト値を設定する前に、ポート セキュリティをイネーブルにする必要があります。詳細については、を参照してください。

MAC 認証バイパスにより接続されているが、非アクティブなホストのタイムアウト時間を任意で設定できます。指定できる範囲は 1 ~ 65535 秒ですが、再認証タイムアウトよりも小さい値に設定する必要があります。タイムアウト値を設定する前に、ポート セキュリティをイネーブルにする必要があります。詳細については、を参照してください。

Web ベース認証

•![]() Web ベース認証に対するフォールバックは、スイッチ ポート上のアクセス モードで設定されます。トランク モードのポートはサポートされません。

Web ベース認証に対するフォールバックは、スイッチ ポート上のアクセス モードで設定されます。トランク モードのポートはサポートされません。

•![]() Web ベース認証に対するフォールバックは、EtherChannels または EtherChannel メンバではサポートされません。

Web ベース認証に対するフォールバックは、EtherChannels または EtherChannel メンバではサポートされません。

•![]() Web ベース認証に対するフォールバックは、インターフェイス固有の設定ですが、Web ベース認証の動作は、グローバル フォールバック プロファイルで定義されます。フォールバックのグローバル設定が変更された場合、新しいプロファイルは次の認証フォールバック インスタンスまで使用されません。

Web ベース認証に対するフォールバックは、インターフェイス固有の設定ですが、Web ベース認証の動作は、グローバル フォールバック プロファイルで定義されます。フォールバックのグローバル設定が変更された場合、新しいプロファイルは次の認証フォールバック インスタンスまで使用されません。

Web ベース認証の設定方法の詳細については、「Web ベース認証」を参照してください。

ネットワーク エッジ アクセス トポロジ(NEAT)と Client Information Signalling Protocol(CISP)

•![]() NEAT ポートは、他の認証ポートと同じコンフィギュレーションで設定できます。サプリカント スイッチが認証すると、ポート モードはベンダー固有属性(VSA)に基づいてアクセスからトランクに変更されます (device-traffic-class=switch)。

NEAT ポートは、他の認証ポートと同じコンフィギュレーションで設定できます。サプリカント スイッチが認証すると、ポート モードはベンダー固有属性(VSA)に基づいてアクセスからトランクに変更されます (device-traffic-class=switch)。

•![]() VSA はオーセンティケータ スイッチ ポート モードをアクセスからトランクに変更し、802.1x トランク カプセル化およびアクセス VLAN をイネーブルにします(任意の VLAN がネイティブ トランク VLAN に変換される場合)。VSA はサプリカントのポート コンフィギュレーションは変更しません。

VSA はオーセンティケータ スイッチ ポート モードをアクセスからトランクに変更し、802.1x トランク カプセル化およびアクセス VLAN をイネーブルにします(任意の VLAN がネイティブ トランク VLAN に変換される場合)。VSA はサプリカントのポート コンフィギュレーションは変更しません。

802.1X ポートベース認証について

•![]() 「DHCP スヌーピングを使用した 802.1X 認証」

「DHCP スヌーピングを使用した 802.1X 認証」

•![]() 「VLAN 割り当てでの複数 VLAN および VLAN ユーザ分散」

「VLAN 割り当てでの複数 VLAN および VLAN ユーザ分散」

•![]() 「アクセス不能認証バイパスを使用した 802.1X 認証」

「アクセス不能認証バイパスを使用した 802.1X 認証」

•![]() 「音声 VLAN ポートを使用した 802.1X 認証」

「音声 VLAN ポートを使用した 802.1X 認証」

•![]() 「ACL 割り当てとリダイレクト URL を使用した 802.1X 認証」

「ACL 割り当てとリダイレクト URL を使用した 802.1X 認証」

•![]() 「ポート ディスクリプタを使用した 802.1X 認証」

「ポート ディスクリプタを使用した 802.1X 認証」

•![]() 「Network Admission Control レイヤ 2 IEEE 802.1X 検証」

「Network Admission Control レイヤ 2 IEEE 802.1X 検証」

•![]() 「Wake-on-LAN を使用した 802.1X 認証」

「Wake-on-LAN を使用した 802.1X 認証」

802.1X の概要

ここでは、認証、許可、アカウンティング(AAA)の一部として IEEE 802.1X ポートベース認証のロールについて説明します。802.1X 規格は、クライアントおよびサーバ ベースのアクセス コントロールと認証プロトコルについて定義しており、不正なクライアントが公的にアクセス可能なポートを介して LAN に接続することを制限しています。認証サーバは、スイッチ ポートに接続する各クライアントを認証し、ポートを VLAN に割り当てたうえで、スイッチや LAN によって提供されるサービスを利用できるようにします。

802.1X アクセス コントロールでは、クライアントが認証されるまで、そのクライアントが接続しているポート経由では Extensible Authentication Protocol over LAN(EAPOL)トラフィックだけが許可されます。認証に成功すると、通常のトラフィックはポートを通過できるようになります。

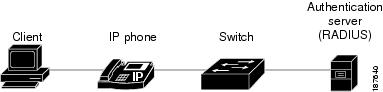

802.1x デバイスの役割

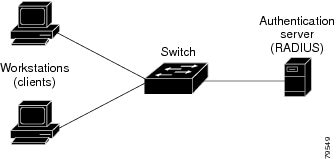

802.1X ポートベース認証では、図 83-1 に示すように、ネットワーク上の装置にはそれぞれ特定のロールがあります。

図 83-1 に示す特定の役割は、次のとおりです。

•![]() クライアント :LAN およびスイッチ サービスへのアクセスを要求して、スイッチからの要求に応答するデバイス(ワークステーション)。ワークステーションでは、Microsoft Windows XP オペレーティング システムで提供されるクライアントなど、802.1X 準拠のクライアント ソフトウェアが稼働している必要があります。(クライアントは、IEEE 802.1X 規格では サプリカント といいます)。

クライアント :LAN およびスイッチ サービスへのアクセスを要求して、スイッチからの要求に応答するデバイス(ワークステーション)。ワークステーションでは、Microsoft Windows XP オペレーティング システムで提供されるクライアントなど、802.1X 準拠のクライアント ソフトウェアが稼働している必要があります。(クライアントは、IEEE 802.1X 規格では サプリカント といいます)。

(注) Windows XP のネットワーク接続および 802.1X ポートベース認証の問題に関しては、次の URL にある Microsoft Knowledge Base を参照してください。http://support.microsoft.com/kb/q303597/

•![]() 認証サーバ :実際にクライアントの認証を行います。認証サーバはクライアントの識別情報を確認し、そのクライアントに LAN およびスイッチ サービスへのアクセスを許可すべきかどうかをスイッチに通知します。スイッチはプロキシとして動作するので、認証サービスはクライアントに対して透過的に行われます。認証サーバとして、Extensible Authentication Protocol(EAP)拡張機能を備えた Remote Authentication Dial-In User Service(RADIUS)セキュリティ システムだけがサポートされています。この認証サーバは、Cisco Secure Access Control Server(ACS)Version 3.0 で使用可能です。RADIUS はクライアント サーバ モデルで動作し、RADIUS サーバと 1 つまたは複数の RADIUS クライアントとの間でセキュア認証情報を交換します。

認証サーバ :実際にクライアントの認証を行います。認証サーバはクライアントの識別情報を確認し、そのクライアントに LAN およびスイッチ サービスへのアクセスを許可すべきかどうかをスイッチに通知します。スイッチはプロキシとして動作するので、認証サービスはクライアントに対して透過的に行われます。認証サーバとして、Extensible Authentication Protocol(EAP)拡張機能を備えた Remote Authentication Dial-In User Service(RADIUS)セキュリティ システムだけがサポートされています。この認証サーバは、Cisco Secure Access Control Server(ACS)Version 3.0 で使用可能です。RADIUS はクライアント サーバ モデルで動作し、RADIUS サーバと 1 つまたは複数の RADIUS クライアントとの間でセキュア認証情報を交換します。

•![]() スイッチ ( オーセンティケータ および バックエンドのオーセンティケータ ともいう):クライアントの認証ステータスに基づいて、ネットワークへの物理的アクセスを制御します。スイッチはクライアントと認証サーバとの仲介デバイス(プロキシ)として動作し、クライアントに識別情報を要求し、その情報を認証サーバで確認し、クライアントに応答をリレーします。スイッチには、EAP フレームのカプセル化とカプセル化解除、および認証サーバとの対話を処理する RADIUS クライアントが含まれています

スイッチ ( オーセンティケータ および バックエンドのオーセンティケータ ともいう):クライアントの認証ステータスに基づいて、ネットワークへの物理的アクセスを制御します。スイッチはクライアントと認証サーバとの仲介デバイス(プロキシ)として動作し、クライアントに識別情報を要求し、その情報を認証サーバで確認し、クライアントに応答をリレーします。スイッチには、EAP フレームのカプセル化とカプセル化解除、および認証サーバとの対話を処理する RADIUS クライアントが含まれています

スイッチが EAPOL フレームを受信して認証サーバにリレーすると、イーサネット ヘッダーが取り除かれ、残りの EAP フレームが RADIUS 形式で再度カプセル化されます。カプセル化では EAP フレームの変更または検証は行われず、認証サーバはネイティブ フレーム フォーマットの EAP をサポートしなければなりません。スイッチが認証サーバからフレームを受信すると、サーバのフレーム ヘッダーが削除され、残りの EAP フレームがイーサネット用にカプセル化され、クライアントに送信されます。

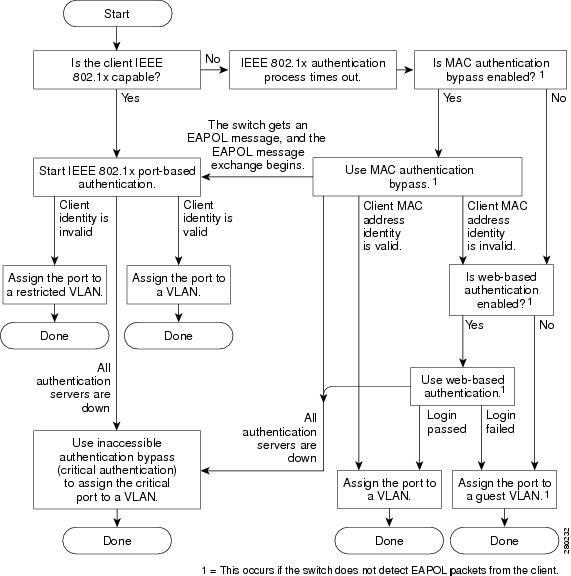

ポートベース認証プロセス

802.1X ポートベース認証をイネーブルにすると、次のようなイベントが発生します。

•![]() クライアントが 802.1X 準拠クライアント ソフトウェアをサポートしており、クライアントの ID が有効である場合、802.1X 認証は成功し、スイッチがクライアントに対してネットワークへのアクセスを許可します。

クライアントが 802.1X 準拠クライアント ソフトウェアをサポートしており、クライアントの ID が有効である場合、802.1X 認証は成功し、スイッチがクライアントに対してネットワークへのアクセスを許可します。

•![]() EAPOL メッセージ交換の待機中に 802.1X 認証がタイムアウトした場合、スイッチは MAC 認証バイパス(MAB)や Web ベース認証(webauth)などのフォールバック認証方式を使用できます(いずれかまたは両方がイネーブルになっている場合)。

EAPOL メッセージ交換の待機中に 802.1X 認証がタイムアウトした場合、スイッチは MAC 認証バイパス(MAB)や Web ベース認証(webauth)などのフォールバック認証方式を使用できます(いずれかまたは両方がイネーブルになっている場合)。

–![]() MAC 認証バイパスがイネーブルの場合、スイッチは許可のためにクライアントの MAC アドレスを AAA サーバにリレーします。クライアントの MAC アドレスが有効であれば、正常に許可され、スイッチがクライアントに対してネットワークへのアクセスを許可します。

MAC 認証バイパスがイネーブルの場合、スイッチは許可のためにクライアントの MAC アドレスを AAA サーバにリレーします。クライアントの MAC アドレスが有効であれば、正常に許可され、スイッチがクライアントに対してネットワークへのアクセスを許可します。

–![]() Web ベース認証がイネーブルの場合、スイッチは HTTP ログイン ページをクライアントに送信します。スイッチは許可のためにクライアントのユーザ名とパスワードを AAA サーバにリレーします。ログインが成功すると、スイッチがネットワークに対するクライアント アクセスを許可します。

Web ベース認証がイネーブルの場合、スイッチは HTTP ログイン ページをクライアントに送信します。スイッチは許可のためにクライアントのユーザ名とパスワードを AAA サーバにリレーします。ログインが成功すると、スイッチがネットワークに対するクライアント アクセスを許可します。

(注) 認証方式のデフォルトの順序は、802.1X、次に MAB、次に Web ベース認証です。順序は変更でき、これらの方式のいずれかをディセーブルにすることもできます。

•![]() フォールバック認証方式がイネーブルになっていない、または成功しない場合、ゲスト VLAN が設定されていれば、スイッチは限定的なサービスを提供するゲスト VLAN にクライアントを割り当てます。

フォールバック認証方式がイネーブルになっていない、または成功しない場合、ゲスト VLAN が設定されていれば、スイッチは限定的なサービスを提供するゲスト VLAN にクライアントを割り当てます。

•![]() スイッチが 802.1X 対応クライアントから無効な ID を受信し、制限付き VLAN が指定されている場合、スイッチはクライアントに限定的なサービスを提供する制限付き VLAN を割り当てることができます。

スイッチが 802.1X 対応クライアントから無効な ID を受信し、制限付き VLAN が指定されている場合、スイッチはクライアントに限定的なサービスを提供する制限付き VLAN を割り当てることができます。

•![]() RADIUS 認証サーバが(ダウンして)利用できず、アクセス不能認証バイパスがイネーブルの場合、ユーザ指定のクリティカル VLAN 内でポートをクリティカル認証ステートにすることで、スイッチがクライアントに対してネットワークへのアクセスを許可します。

RADIUS 認証サーバが(ダウンして)利用できず、アクセス不能認証バイパスがイネーブルの場合、ユーザ指定のクリティカル VLAN 内でポートをクリティカル認証ステートにすることで、スイッチがクライアントに対してネットワークへのアクセスを許可します。

(注) アクセス不能認証バイパスは、クリティカル認証または AAA 失敗ポリシーとも呼ばれます。

スイッチは、次のいずれかの状況が発生するとクライアントを再認証します。

•![]() 定期再認証がイネーブルで、再認証タイマーが満了した場合。

定期再認証がイネーブルで、再認証タイマーが満了した場合。

スイッチ固有の値を使用するか、RADIUS サーバの値に基づいて、再認証タイマーを設定できます。

RADIUS サーバを使用した 802.1X 認証が設定されていると、スイッチは Session-Timeout RADIUS 属性(属性 [27])、および Termination-Action RADIUS 属性(属性 [29])に基づいてタイマーを使用します。

Session-Timeout RADIUS 属性(属性 [27])は、再認証が発生するまでの時間を指定します。

Termination-Action RADIUS 属性(属性 [29])は、再認証中に実行するアクションを指定します。アクションは Initialize および ReAuthenticate に設定できます。初期化アクションが設定されている場合(属性値は DEFAULT)、802.1X セッションが終了して、再認証中に接続は失われます。再認証アクションが設定されている場合(属性値は RADIUS-Request)、再認証中にセッションは影響を受けません。

•![]() dot1x re-authenticate interface type slot/port 特権 EXEC コマンドを入力して、クライアントを手動で再認証した場合。

dot1x re-authenticate interface type slot/port 特権 EXEC コマンドを入力して、クライアントを手動で再認証した場合。

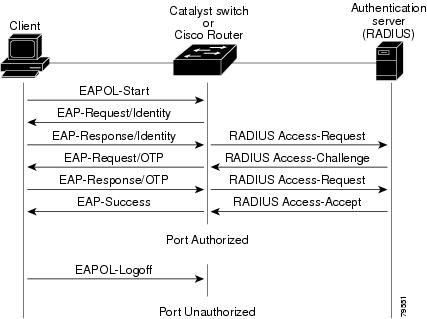

認証の開始およびメッセージ交換

スイッチまたはクライアントのどちらからでも、認証を開始できます。 dot1x pae authenticator および authentication port-control auto インターフェイス コンフィギュレーション コマンドを使用してポート上で認証をイネーブルにした場合、スイッチはポートのリンク ステートがダウンからアップに移行したと判断した時点で、認証を開始しなければなりません。次に、スイッチは EAP 要求/アイデンティティ フレームをクライアントに送信して識別情報を要求します(一般に、スイッチは最初のアイデンティティ/要求フレームを送信して、そのあとで 1 つまたは複数の認証情報の要求を送信します)。クライアントはフレームを受信すると、EAP 応答/アイデンティティ フレームで応答します。

ただし、クライアントが起動時にスイッチから EAP 要求/アイデンティティ フレームを受信しなかった場合、クライアントは EAPOL 開始フレームを送信して認証を開始することができます。このフレームはスイッチに対し、クライアントの識別情報を要求するように指示します。

(注) ネットワーク アクセス装置で 802.1X がイネーブルに設定されていない、またはサポートされていない場合には、クライアントからの EAPOL フレームはすべてドロップされます。クライアントが認証の開始を 3 回試みても EAP 要求/アイデンティティ フレームを受信しなかった場合、クライアントはポートが許可ステートであるものとしてフレームを送信します。ポートが許可ステートであるということは、クライアントの認証が成功したことを実質的に意味します。詳細については、「許可ステートおよび無許可ステートのポート」を参照してください。

クライアントが自らの識別情報を提示すると、スイッチは仲介デバイスとしての役割を開始し、認証が成功または失敗するまで、クライアントと認証サーバの間で EAP フレームを送受信します。認証が成功すると、ポートは許可ステートになります。認証に失敗した場合、認証が再試行されるか、ポートが限定的なサービスを提供する VLAN に割り当てられるか、あるいはネットワーク アクセスが許可されないかのいずれかになります。詳細については、「許可ステートおよび無許可ステートのポート」を参照してください。

実際に行われる EAP フレーム交換は、使用する認証方式によって異なります。図 83-3 に、クライアントが RADIUS サーバとの間でワンタイム パスワード(OTP)認証方式を使用する場合に行われるメッセージ交換を示します。

EAPOL メッセージ交換の待機中に 802.1X 認証がタイムアウトし、MAC 認証バイパスがイネーブルの場合、スイッチはクライアントからイーサネット パケットを検出するとそのクライアントを認証できます。スイッチは、クライアントの MAC アドレスを ID として使用し、RADIUS サーバに送信される RADIUS Access/Request フレームにこの情報を保存します。サーバがスイッチに RADIUS Access/Accept フレームを送信(認証が成功)すると、ポートが許可されます。MAB 認証に失敗してゲスト VLAN が指定されている場合、スイッチはポートをゲスト VLAN に割り当てます。イーサネット パケットの待機中にスイッチが EAPOL パケットを検出すると、スイッチは MAC 認証バイパス プロセスを停止して、802.1X 認証を開始します。

許可ステートおよび無許可ステートのポート

スイッチ ポートのステートによって、クライアントがネットワーク アクセスを許可されているかどうかがわかります。ポートは最初、 無許可 ステートです。ポートはこのステートにある間、802.1X プロトコル パケットを除いてすべての入力トラフィックおよび出力トラフィックを許容しません。クライアントの認証が成功すると、ポートは 許可 ステートに移行し、クライアントのトラフィック送受信を通常どおりに許可します。

802.1X 認証をサポートしていないクライアントが、無許可ステートの 802.1X ポートに接続すると、スイッチはそのクライアントの ID を要求します。この状況では、クライアントは要求に応答せず、ポートは引き続き無許可ステートとなり、クライアントはネットワーク アクセスを許可されません。

反対に、802.1x 対応のクライアントが、802.1x プロトコルの稼働していないポートに接続すると、クライアントは EAPOL 開始フレームを送信して認証プロセスを開始します。応答がなければ、クライアントは同じ要求を所定の回数だけ送信します。応答がないので、クライアントはポートが許可ステートであるものとしてフレーム送信を開始します。

authentication port-control インターフェイス コンフィギュレーション コマンドおよび次のキーワードを使用して、ポートの許可ステートを制御できます。

•![]() force-authorized :802.1x ポートベースの認証をディセーブルにして、必要な認証交換をせずにポートを許可ステートに移行させます。ポートはクライアントとの 802.1x ベース認証を行わずに、通常のトラフィックを送受信します。これがデフォルト設定です。

force-authorized :802.1x ポートベースの認証をディセーブルにして、必要な認証交換をせずにポートを許可ステートに移行させます。ポートはクライアントとの 802.1x ベース認証を行わずに、通常のトラフィックを送受信します。これがデフォルト設定です。

•![]() force-unauthorized :ポートを無許可ステートのままにして、クライアントが認証を試みてもすべて無視します。スイッチはインターフェイス経由でクライアントに認証サービスを提供できません。

force-unauthorized :ポートを無許可ステートのままにして、クライアントが認証を試みてもすべて無視します。スイッチはインターフェイス経由でクライアントに認証サービスを提供できません。

•![]() auto :802.1x ポートベースの認証をイネーブルにして、ポートに無許可ステートを開始させ、EAPOL フレームだけがポートを通じて送受信できるようにします。ポートのリンク ステートがダウンからアップに移行するか、または EAPOL-Start フレームを受信すると、認証プロセスが開始されます。スイッチはクライアントの識別情報を要求し、クライアントと認証サーバとの間で認証メッセージのリレーを開始します。ネットワークへのアクセスを試行する各クライアントは、クライアントの MAC アドレスを使用してスイッチにより一意に識別されます。

auto :802.1x ポートベースの認証をイネーブルにして、ポートに無許可ステートを開始させ、EAPOL フレームだけがポートを通じて送受信できるようにします。ポートのリンク ステートがダウンからアップに移行するか、または EAPOL-Start フレームを受信すると、認証プロセスが開始されます。スイッチはクライアントの識別情報を要求し、クライアントと認証サーバとの間で認証メッセージのリレーを開始します。ネットワークへのアクセスを試行する各クライアントは、クライアントの MAC アドレスを使用してスイッチにより一意に識別されます。

クライアントが認証に成功すると(認証サーバから Accept フレームを受信すると)、ポートが許可ステートに変わり、認証されたクライアントからの全フレームがポート経由での送受信を許可されます。認証が失敗すると、ポートは無許可ステートのままですが、認証を再試行することはできます。認証サーバにアクセスできない場合、スイッチは要求を再送信できます。所定の回数だけ試行してもサーバから応答が得られない場合には、認証が失敗し、ネットワーク アクセスは許可されません。

クライアントはログオフすると EAPOL ログオフ メッセージを送信します。これにより、スイッチ ポートは無許可ステートに移行します。

ポートのリンク ステートがアップからダウンに移行した場合、または EAPOL ログオフ フレームを受信した場合、ポートは無許可ステートに戻ります。

802.1X ホスト モード

ホスト モードの概要

802.1X ポートのホスト モードによって、ポート上で複数のクライアントの認証が可能かどうかと、認証の実行方法が決まります。次の各項で説明する 4 つのホスト モードのいずれかを使用して、802.1X ポートを設定できます。さらに、各モードは、認証前オープン アクセスを許可するように変更される場合もあります。

シングルホスト モード

シングルホスト モード(図 83-1 を参照)では、802.1X 対応ポートには、クライアントが 1 つしか接続できません。スイッチは、ポートのリンク ステートがアップに変化したときに、EAPOL フレームを送信することでクライアントを検出します。クライアントがログオフしたとき、または別のクライアントに代わったときには、スイッチはポートのリンク ステートをダウンに変更し、ポートは無許可ステートに戻ります。

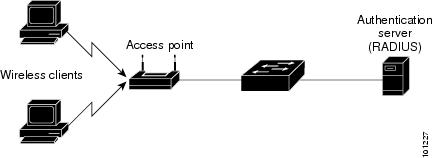

複数ホスト モード

複数ホスト モードでは、複数のホストを 1 つの 802.1X 対応ポートに接続できます。図 83-5 に、ワイヤレス LAN における 802.1x ポート ベースの認証を示します。このモードでは、接続されたクライアントのうち 1 つが許可されれば、クライアントすべてのネットワーク アクセスが許可されます。ポートが無許可ステートになると(再認証が失敗した場合、または EAPOL ログオフ メッセージを受信した場合)、スイッチは接続されたすべてのクライアントのネットワーク アクセスを拒否します。このトポロジでは、ワイヤレス アクセス ポイントが接続しているクライアントの認証を処理し、スイッチに対してクライアントとしての役割を果たします。

マルチホスト モードがイネーブルの場合、802.1X 認証を使用してポートを認証できます。また、ポート セキュリティを使用してすべての MAC アドレス(クライアントの MAC アドレスを含む)のネットワーク アクセスを管理できます。

マルチドメイン認証モード

マルチドメイン認証(MDA)モードを使用すると、802.1X、MAC 認証バイパス(MAB)、または Web ベース認証(ホスト用のみ)を使用して、IP Phone(シスコ製またはサードパーティ製)と IP Phone の背後の単一のホストでそれぞれ独立して認証を実行できるようになります。この用途では、マルチドメインは 2 つのドメイン(データと音声)を意味し、ポートあたり 2 つの MAC アドレスだけが許可されます。スイッチではホストをデータ VLAN に、IP Phone を音声 VLAN に配置することができますが、これらは同じスイッチ ポート上にあるように見えます。データ VLAN 割り当ては、認証中に認証、許可、アカウンティング(AAA)サーバから受信されたベンダー固有属性(VSA)から取得することができます。

図 83-6図 83-6 に、802.1X がイネーブルのポートに接続されている IP Phone に接続された単一ホストがある、典型的な MDA アプリケーションを示します。クライアントはスイッチに直接接続されないため、クライアントの接続が切断されても、スイッチでは、ポート リンクの切断を検出できません。切断されたクライアントの確立済みの認証を別のデバイスが使用する可能性を防ぐために、より最近の Cisco IP Phone は、接続されたクライアントのポートのリンク ステートに変更があったことをスイッチに通知するために、Cisco Discovery Protocol(CDP)のホストの存在を示す Type Length Value(TLV)を送信します。

マルチ認証の VLAN 割り当て

マルチ認証の VLAN 割り当てでは、次の状況が発生すると、既存のコマンドを使用してマルチ認証モードの RADIUS サーバから提供された VLAN の割り当てをサポートします。

•![]() ホストがポートで最初に許可されたホストであり、RADIUS サーバが VLAN 情報を提供している。

ホストがポートで最初に許可されたホストであり、RADIUS サーバが VLAN 情報を提供している。

•![]() 後続のホストが、動作 VLAN に一致する VLAN を使用して許可される。

後続のホストが、動作 VLAN に一致する VLAN を使用して許可される。

•![]() ホストは VLAN が割り当てられていないポートで許可され、後続のホストでは VLAN 割り当てが設定されていないか、VLAN 情報が動作 VLAN と一致している。

ホストは VLAN が割り当てられていないポートで許可され、後続のホストでは VLAN 割り当てが設定されていないか、VLAN 情報が動作 VLAN と一致している。

•![]() ポートで最初に許可されたホストにはグループ VLAN が割り当てられ、後続のホストでは VLAN 割り当てが設定されていないか、グループ VLAN がポート上のグループ VLAN と一致している。後続のホストが、最初のホストと同じ VLAN グループの VLAN を使用する必要がある。VLAN リストが使用されている場合、すべてのホストは VLAN リストで指定された条件に従う。

ポートで最初に許可されたホストにはグループ VLAN が割り当てられ、後続のホストでは VLAN 割り当てが設定されていないか、グループ VLAN がポート上のグループ VLAN と一致している。後続のホストが、最初のホストと同じ VLAN グループの VLAN を使用する必要がある。VLAN リストが使用されている場合、すべてのホストは VLAN リストで指定された条件に従う。

•![]() VLAN がポート上のホストに割り当てられると、後続のホストは一致する VLAN 情報を持つ必要があり、この情報がなければポートへのアクセスを拒否される。

VLAN がポート上のホストに割り当てられると、後続のホストは一致する VLAN 情報を持つ必要があり、この情報がなければポートへのアクセスを拒否される。

•![]() クリティカル認証 VLAN の動作が、マルチ認証モード用に変更されない。ホストが認証を試みたときにサーバに到達できない場合、許可されたすべてのホストは、設定された VLAN で再初期化される。

クリティカル認証 VLAN の動作が、マルチ認証モード用に変更されない。ホストが認証を試みたときにサーバに到達できない場合、許可されたすべてのホストは、設定された VLAN で再初期化される。

(注) • 1 つの音声 VLAN だけマルチ認証ポートでサポートされます。

•![]() ゲスト VLAN または認証失敗 VLAN をマルチ認証モードで設定できません。

ゲスト VLAN または認証失敗 VLAN をマルチ認証モードで設定できません。

マルチ認証モード

マルチ認証モードでは、音声 VLAN 上に 1 つの 802.1X/MAB クライアントと、データ VLAN 上に複数の認証済み 802.1X/MAB/Web 認証クライアントが許可されます。図 83-5 のように、ハブまたはアクセス ポイントが 802.1X ポートに接続される場合、マルチ認証モードでは、接続クライアントごとに認証を要求することで、マルチホスト モードよりもセキュリティが強化されます。802.1X 以外の装置では、個々のホストを認証するフォールバック方式として MAB または Web ベース認証を使用できるので、単一ポート上で異なるホストを異なる方式で認証することが可能になります。

また、マルチ認証では、認証サーバから受信した VSA に従って認証済み装置をデータ VLAN または音声 VLAN に割り当てることで、音声 VLAN での MDA 機能がサポートされます。

認証前オープン アクセス

認証前にデバイスからネットワークにアクセスできるよう、4 つのホスト モードのうち任意のモードを追加設定することができます。この認証前オープン アクセスは、Pre-boot eXecution Environment(PXE)などのアプリケーションで役に立ちます。PXE では、デバイスがネットワークにアクセスし、認証クライアントを含むブート可能イメージをダウンロードする必要があります。

認証前オープン アクセスは、ホスト モードの設定後に authentication open コマンドを入力することでイネーブルになり、設定済みのホスト モードの拡張として機能します。たとえば、シングルホスト モードで認証前オープン アクセスをイネーブルにした場合、ポートでは 1 つの MAC アドレスだけが許可されます。認証前オープン アクセスがイネーブルの場合、ポート上に設定されている 802.1X とは別の他のアクセス制限によってのみ、ポート上の初期トラフィックは、制限されます。ポートに 802.1X 以外のアクセス制限が設定されていない場合、クライアント装置は設定されている VLAN 上でフル アクセスが可能です。

DHCP スヌーピングを使用した 802.1X 認証

データ挿入機能を備えた Dynamic Host Configuration Protocol(DHCP)スヌーピングの Option 82 をイネーブルにすると、スイッチがクライアントの 802.1X 認証されたユーザ ID 情報を DHCP ディスカバリ プロセスに挿入でき、DHCP サーバによって別の IP アドレス プールの IP アドレスが別のエンド ユーザのクラスに割り当てられます。この機能により、アカウンティング目的でエンド ユーザに付与する IP アドレスのセキュリティを確保することができ、レイヤ 3 基準に基づいてサービスを許可することができます。

サプリカントと RADIUS サーバとの間で 802.1X 認証が成功すると、スイッチはポートをフォワーディング ステートに設定し、RADIUS サーバから受信した属性を格納します。DHCP スヌーピングを実行している場合、スイッチは DHCP リレー エージェントとして機能し、DHCP メッセージを受信し、別のインターフェイスで送信するためにこれらのメッセージを再度生成します。クライアントが 802.1X 認証後に DHCP ディスカバリ メッセージを送信すると、スイッチはパケットを受信します。スイッチは、保存されたクライアントの RADIUS 属性を含む RADIUS 属性サブオプション セクションをパケットに追加します。スイッチは、その後、ディスカバリ ブロードキャストを再度送信します。DHCP サーバは変更された DHCP ディスカバリ パケットを受信して、IP アドレス リースの作成時に認証済みユーザ ID 情報を使用することができます(設定されている場合)。ユーザと IP アドレスは、1 対 1、1 対多、多対多でマッピングできます。1 対多のマッピングを使用すれば、同一ユーザを複数ポートの 802.1X ホストで認証できます。

スイッチは、802.1X 認証機能とデータ挿入による DHCP スヌーピング Option 82 機能がイネーブルになると、自動的に認証済みユーザ ID 情報を挿入します。データ挿入による DHCP スヌーピング Option 82 を設定するには、を参照してください。

RADIUS 属性サブオプションに挿入されるデータの詳細については、RFC 4014「Remote Authentication Dial-In User Service (RADIUS) Attributes Suboption for the Dynamic Host Configuration Protocol (DHCP) Relay Agent Information Option」を参照してください。

802.1X アカウンティング

IEEE 802.1X 標準には、ネットワーク アクセスに対するユーザの許可と認証方法は定義されていますが、ネットワークの使用状況を追跡するものではありません。IEEE 802.1X アカウンティングは、デフォルトでディセーブルに設定されています。802.1X アカウンティングをイネーブルにすると、802.1X 対応ポートで次のアクティビティをモニタできます。

スイッチは IEEE 802.1X アカウンティング情報を記録しません。その代わり、スイッチはこの情報を RADIUS サーバに送信します。RADIUS サーバは、アカウンティング メッセージを記録するように設定する必要があります。

RADIUS サーバに送信された情報は、Attribute Value(AV; 属性値)ペアの形式で表示されます。これらの AV ペアのデータは、各種アプリケーションによって使用されます (たとえば課金アプリケーションの場合、RADIUS パケットの Acct-Input-Octets または Acct-Output-Octets 属性の情報が必要です)。

AV ペアは、802.1X アカウンティングが設定されているスイッチによって自動的に送信されます。次の種類の RADIUS アカウンティング パケットがスイッチによって送信されます。

•![]() START:新規ユーザ セッションの開始時に送信されます。

START:新規ユーザ セッションの開始時に送信されます。

•![]() INTERIM:既存のセッション中にアップデートのために送信されます。

INTERIM:既存のセッション中にアップデートのために送信されます。

表 83-1 は AV ペアの一覧で、スイッチによって送信されるタイミングを示しています。

|

|

|

|

|

|

|---|---|---|---|---|

| (注) Framed-IP-Address AV ペアは、DHCP スヌーピング バインディング テーブル内のホストに対して有効な DHCP バインディングが存在する場合にだけ送信されます。 | ||||

| (注) ベンダー固有属性(VSA)は、他の 802.1X 機能によって使用されます。 | ||||

スイッチによって送信された AV ペアは、 debug radius accounting 特権 EXEC コマンドを入力することで表示できます。AV ペアの詳細については、RFC 3580「IEEE 802.1X Remote Authentication Dial In User Service (RADIUS) Usage Guidelines」を参照してください。

VLAN 割り当てを使用した 802.1X 認証

ポートの 802.1X 認証が成功すると、RADIUS サーバは VLAN 割り当てを送信してポートを設定します。RADIUS サーバはデータベースにユーザ名と VLAN マッピングを維持し、ポートに接続されたクライアントのユーザ名に基づいて VLAN を割り当てます。この機能を使用して、特定のユーザのネットワーク アクセスを制限できます。

スイッチと RADIUS サーバ上で設定された場合、VLAN 割り当てを使用した 802.1X 認証には次の特性があります。

•![]() 802.1X 認証がポートでイネーブルになっており、RADIUS サーバからのすべての情報が有効である場合、ポートは認証後に RADIUS サーバが割り当てた VLAN に配置されます。

802.1X 認証がポートでイネーブルになっており、RADIUS サーバからのすべての情報が有効である場合、ポートは認証後に RADIUS サーバが割り当てた VLAN に配置されます。

•![]() マルチホスト モードが 802.1X ポートでイネーブルになっている場合、ポート上のすべてのホストが、最初に認証されたホストと同じ RADIUS サーバが割り当てた VLAN に配置されます。

マルチホスト モードが 802.1X ポートでイネーブルになっている場合、ポート上のすべてのホストが、最初に認証されたホストと同じ RADIUS サーバが割り当てた VLAN に配置されます。

•![]() マルチ認証モードが 802.1X ポートでイネーブルになっている場合、VLAN 割り当ては無視されます。

マルチ認証モードが 802.1X ポートでイネーブルになっている場合、VLAN 割り当ては無視されます。

•![]() RADIUS サーバから VLAN 番号が提供されなかった場合、認証の成功後にポートはアクセス VLAN 内に設定されます。アクセス VLAN は、アクセス ポートに割り当てられた VLAN です。このポート上で送受信されるパケットはすべて、この VLAN に所属します。

RADIUS サーバから VLAN 番号が提供されなかった場合、認証の成功後にポートはアクセス VLAN 内に設定されます。アクセス VLAN は、アクセス ポートに割り当てられた VLAN です。このポート上で送受信されるパケットはすべて、この VLAN に所属します。

•![]() 802.1X 認証がイネーブルになっていても、RADIUS サーバからの VLAN 情報が有効でない場合は、ポートは無許可ステートに戻り、設定されたアクセス VLAN に残ります。これにより、設定エラーによって不適切な VLAN に予期せぬポートが現れることを防ぎます。

802.1X 認証がイネーブルになっていても、RADIUS サーバからの VLAN 情報が有効でない場合は、ポートは無許可ステートに戻り、設定されたアクセス VLAN に残ります。これにより、設定エラーによって不適切な VLAN に予期せぬポートが現れることを防ぎます。

設定エラーには、ルーテッド ポートへの VLAN の指定、誤った VLAN ID、存在しないまたは内部(ルーテッド ポートの)の VLAN ID、あるいは音声 VLAN ID への割り当て試行、などがあります。

•![]() 802.1X 認証がポートでディセーブルになっている場合、ポートは設定済みアクセス VLAN に戻されます 。

802.1X 認証がポートでディセーブルになっている場合、ポートは設定済みアクセス VLAN に戻されます 。

ポートが強制許可、強制無許可、無許可、またはシャットダウン ステートの場合、ポートは設定済みアクセス VLAN に配置されます。

802.1X ポートが認証され、RADIUS サーバが割り当てた VLAN に配置された場合、ポートのアクセス VLAN 設定に対する変更はすべて有効になりません。

VLAN 割り当て機能を使った 802.1X 認証は、トランク ポート上、ダイナミック ポート上、および VLAN メンバーシップ ポリシー サーバ(VMPS)を介したダイナミックアクセス ポート割り当てではサポートされません。

ステップ 3![]() アクセス ポートでの 802.1X 認証を設定すると、VLAN 割り当て機能は自動的にイネーブルになります。

アクセス ポートでの 802.1X 認証を設定すると、VLAN 割り当て機能は自動的にイネーブルになります。

ステップ 4![]() RADIUS サーバにベンダー固有のトンネル属性を割り当てます。RADIUS サーバは次の属性をスイッチに返す必要があります。

RADIUS サーバにベンダー固有のトンネル属性を割り当てます。RADIUS サーバは次の属性をスイッチに返す必要があります。

•![]() [65] Tunnel-Medium-Type = 802

[65] Tunnel-Medium-Type = 802

•![]() [81] Tunnel-Private-Group-ID = VLAN 名または VLAN ID

[81] Tunnel-Private-Group-ID = VLAN 名または VLAN ID

属性 [64] は、値 VLAN (タイプ 13)でなければなりません。属性 [65] は、値 802 (タイプ 6)でなければなりません。属性 [81] は 802.1X 認証済みユーザに割り当てられた VLAN 名 または VLAN ID を指定します。

VLAN 割り当てでの複数 VLAN および VLAN ユーザ分散

RADIUS が提供する VLAN 割り当てでは、複数の VLAN 間で 802.1X 認証済みユーザを分散してロード バランシングを実行できます。

以前のリリースでは、RADIUS サーバが認証中のユーザの割り当て用に提供できるのは、1 つの VLAN 名または ID でした。RADIUS サーバは、複数の VLAN 名と ID または複数の VLAN を含む VLAN グループの名前を提供できます。次の 2 つの方法のいずれかを使用して、異なる VLAN 間のユーザのロード バランシングを行います。

•![]() 認証中のユーザに対する応答の一部として複数の VLAN ID または VLAN 名を送信するように、RADIUS サーバを設定します。802.1X VLAN ユーザ グループ機能は、特定の VLAN のユーザを追跡し、新たに認証されたユーザを、RADIUS が提供する VLAN ID の追加数が最も少ない VLAN に配置することで、ロード バランシングを実現します。

認証中のユーザに対する応答の一部として複数の VLAN ID または VLAN 名を送信するように、RADIUS サーバを設定します。802.1X VLAN ユーザ グループ機能は、特定の VLAN のユーザを追跡し、新たに認証されたユーザを、RADIUS が提供する VLAN ID の追加数が最も少ない VLAN に配置することで、ロード バランシングを実現します。

「VLAN 割り当てを使用した 802.1X 認証」に記載された手順を実行します(次の例外を除く)。

属性 [81] Tunnel-Private-Group-ID は、複数の VLAN 名または VLAN ID を指定します。

•![]() 複数の VLAN を含む VLAN グループを定義します。認証中のユーザに対する応答の一部として、VLAN ID の代わりに VLAN グループ名を提供するように、RADIUS サーバを設定します。提供された VLAN グループ名が定義済みの VLAN グループ名の中に見つかった場合、新たに認証されたユーザは、VLAN グループ内でユーザ追加数が最も少ない VLAN に配置されます。

複数の VLAN を含む VLAN グループを定義します。認証中のユーザに対する応答の一部として、VLAN ID の代わりに VLAN グループ名を提供するように、RADIUS サーバを設定します。提供された VLAN グループ名が定義済みの VLAN グループ名の中に見つかった場合、新たに認証されたユーザは、VLAN グループ内でユーザ追加数が最も少ない VLAN に配置されます。

「VLAN 割り当てを使用した 802.1X 認証」に記載された手順を実行します(次の例外を除く)。

属性 [81] Tunnel-Private-Group-ID は、定義済みの VLAN グループ名を指定します。

詳細については、「VLAN ユーザ分散の設定」を参照してください。

ゲスト VLAN を使用した 802.1X 認証

スイッチの各 802.1X ポートにゲスト VLAN を設定し、802.1X クライアント ソフトウェアをダウンロードするなど、802.1X に準拠していないクライアントに対して限定的なサービスを提供できます。これらのクライアントは 802.1X 認証用にシステムをアップグレードできる場合もありますが、一部のホストには(Windows 98 システムなど)802.1X 対応でないものもあります。

802.1X ポート上でゲスト VLAN をイネーブルにすると、スイッチが EAP 要求/アイデンティティ フレームに対する応答を受信しない場合や、EAPOL パケットがクライアントから送信されず、フォールバック認証方式がイネーブルになっていない場合に、スイッチはクライアントをゲスト VLAN に割り当てます。

さらに、スイッチは EAPOL パケット履歴を維持します。EAPOL パケットがリンクの存続時間内にインターフェイスで検出された場合、スイッチはそのインターフェイスに接続されているデバイスが 802.1X 対応サプリカントであると判断します。インターフェイスはゲスト VLAN ステートにはなりません。インターフェイスのリンク ステータスがダウンになると EAPOL パケット履歴はクリアされます。

dot1x guest-vlan supplicant グローバル コンフィギュレーション コマンドを使用して、EAPOL パケット履歴に関係なくインターフェイスをゲスト VLAN ステートに変更できるようにします。つまり、そのインターフェイスの前のホストが 802.1X 対応であっても、802.1X 非対応のホストがゲスト VLAN に割り当てられます。

(注) インターフェイスがゲスト VLAN に変更されたあとで EAPOL パケットが検出された場合、インターフェイスは無許可ステートに戻り、802.1X 認証が再開されます。

ポートがゲスト VLAN に移動されると、802.1X 非対応クライアントは数に制限なくアクセスを許可されます。802.1X 対応クライアントが、ゲスト VLAN が設定されたのと同じポートに参加する場合、ポートはユーザ設定のアクセス VLAN 内で無許可ステートになり、認証が再開されます。

802.1X ゲスト VLAN として動作する際、ポートに設定されたホスト モードに関係なく、ポートはマルチホスト モードで機能します。

RSPAN VLAN、プライベート プライマリ PVLAN、または音声 VLAN を除き、任意のアクティブ VLAN を 802.1X ゲスト VLAN として設定できます。ゲスト VLAN の機能は、内部 VLAN(ルーテッド ポート)またはトランク ポート上ではサポートされません。サポートされるのはアクセス ポートだけです。

スイッチは MAC 認証バイパスをサポートします。MAC 認証バイパスが 802.1X ポートでイネーブルの場合、スイッチは、EAPOL メッセージ交換を待機している間に 802.1X 認証がタイムアウトすると、クライアント MAC アドレスに基づいてクライアントを許可できます。スイッチは、802.1X ポート上のクライアントを検出したあとで、クライアントからのイーサネット パケットを待機します。スイッチは、MAC アドレスに基づいたユーザ名およびパスワードを持つ RADIUS-access/request フレームを認証サーバに送信します。認証に成功すると、スイッチはクライアントにネットワークへのアクセスを許可します。認証に失敗すると、スイッチはポートにゲスト VLAN を割り当てます(指定されていない場合)。

詳細については、「MAC 認証バイパスを使用した 802.1X 認証」および「ゲスト VLAN の設定」を参照してください。

制限付き VLAN を使用した 802.1X 認証

認証に失敗し、ゲスト VLAN にもアクセスできないクライアント向けに限定的なサービスを提供するために、スイッチ上の各 802.1X ポートに制限 VLAN( 認証失敗 VLAN とも呼ばれます)を設定できます。これらのクライアントは 802.1X 準拠で、認証プロセスに失敗しているため別の VLAN にアクセスすることができません。制限付き VLAN を使用すると、認証サーバの有効なクレデンシャルを持っていないユーザ(通常、企業にアクセスするユーザ)に、サービスを制限したアクセスを提供できます。管理者は制限付き VLAN のサービスを制御できます。

(注) 両方のタイプのユーザに同じサービスを提供する場合、ゲスト VLAN と制限付き VLAN の両方を同じに設定できます。

この機能がないと、クライアントは認証の試行と失敗をいつまでも繰り返すことになり、ポートがスパニングツリーのブロッキング ステートのままになります。この機能を使用すると、指定された回数の認証試行のあと、ポートが制限 VLAN となるように設定することができます。

認証サーバはクライアントの認証試行回数をカウントします。RADIUS サーバが Access-Reject EAP 失敗または EAP パケットのない空の応答で応答すると、試行失敗カウントが増加します。このカウントが設定された最大認証試行数を超過すると、ポートは制限 VLAN に移動し、失敗試行カウンタはリセットされ、失敗したクライアントからの後続の EAPOL 開始メッセージは無視されます。

認証に失敗したユーザは、次にスイッチが再認証を試行するまで制限 VLAN に残ります。制限 VLAN のポートは、設定された間隔(デフォルトで 60 秒)で再認証を試行します。再認証に失敗した場合、ポートは制限 VLAN に残ります。再認証に成功した場合、ポートは設定された VLAN または RADIUS サーバによって送信される VLAN に移動します。再認証はディセーブルにすることができます。ディセーブルにすると、link down または EAP logoff イベントを受信しない限り、ポートの認証プロセスを再起動できません。クライアントがハブを介して接続される可能性がある場合、再認証をイネーブルのままにしておくことを推奨します。クライアントの接続をハブから切り離すと、ポートに link down や EAP logoff イベントが送信されない場合があります。

802.1X 制限 VLAN として動作する際、ポートに設定されたホスト モードに関係なく、ポートはシングルホスト モードで機能します。認証に失敗したクライアントだけが、そのポートでアクセスを許可されます。例外として、MDA モードで設定されたポートは、制限 VLAN からの音声サプリカントを認証できます。

RSPAN VLAN または音声 VLAN を除き、任意のアクティブ VLAN を 802.1X 制限 VLAN として設定することができます。制限 VLAN 機能はルーテッド ポートやトランク ポートではサポートされておらず、アクセス ポートでだけサポートされています。

この機能はポート セキュリティと連動します。ポートが認証されると、すぐに MAC アドレスがポート セキュリティに提供されます。ポート セキュリティがその MAC アドレスを許可しない場合、またはセキュア アドレス カウントが最大数に達している場合、ポートは無許可になり、errdisable ステートに移行します。

ダイナミック ARP インスペクション、DHCP スヌーピング、および IP ソース ガードなどの他のポート セキュリティ機能は、制限 VLAN 上で独立して設定できます。

詳細については、「制限付き VLAN の設定」を参照してください。

アクセス不能認証バイパスを使用した 802.1X 認証

スイッチが設定済み RADIUS サーバに到達できず、ホストが認証できない場合、クリティカル ポートに接続されたホストにネットワーク アクセスできるようスイッチを設定できます。クリティカル ポートは、アクセス不能認証バイパス機能がイネーブルになっています。この機能はクリティカル認証または AAA 失敗ポリシーとも呼ばれます。

この機能がイネーブルの場合、スイッチはクリティカル ポートに接続されたホストの認証を行う際に、RADIUS サーバのステータスを確認します。利用可能なサーバが 1 つあれば、スイッチはホストを認証できます。ただし、すべての RADIUS サーバが利用不可能な場合は、スイッチはホストへのネットワーク アクセスを許可して、ポートを認証ステートの特別なケースであるクリティカル認証ステートにします。

アクセス不能認証バイパス機能の動作は、ポートの許可ステートにより異なります。

•![]() クリティカル ポートに接続されているホストが認証を試行する際にポートが無許可ですべてのサーバが利用できない場合、スイッチはユーザ指定のクリティカル VLAN 内でポートをクリティカル認証ステートにします。

クリティカル ポートに接続されているホストが認証を試行する際にポートが無許可ですべてのサーバが利用できない場合、スイッチはユーザ指定のクリティカル VLAN 内でポートをクリティカル認証ステートにします。

•![]() ポートが許可済みで、再認証が行われた場合、スイッチは現在の VLAN(事前に RADIUS サーバにより割り当てられた)でクリティカル ポートをクリティカル認証ステートにします。

ポートが許可済みで、再認証が行われた場合、スイッチは現在の VLAN(事前に RADIUS サーバにより割り当てられた)でクリティカル ポートをクリティカル認証ステートにします。

•![]() 認証交換時に RADIUS サーバが使用不能になった場合、現在の交換はタイム アウトになり、スイッチは次の認証試行時にクリティカル ポートをクリティカル認証ステートにします。

認証交換時に RADIUS サーバが使用不能になった場合、現在の交換はタイム アウトになり、スイッチは次の認証試行時にクリティカル ポートをクリティカル認証ステートにします。

ホストを認証できる RADIUS サーバが利用可能な場合、クリティカル認証ステートのすべてのクリティカル ポートは自動的に再認証されます。

•![]() ゲスト VLAN:アクセス不能認証バイパスは、ゲスト VLAN と互換性があります。ゲスト VLAN が 8021.x ポートでイネーブルの場合、この機能は次のように相互に作用します。

ゲスト VLAN:アクセス不能認証バイパスは、ゲスト VLAN と互換性があります。ゲスト VLAN が 8021.x ポートでイネーブルの場合、この機能は次のように相互に作用します。

–![]() スイッチが EAP Request/Identity フレームへの応答を受信しないとき、または EAPOL パケットがクライアントによって送信されないときに、少なくとも 1 つの RADIUS サーバが使用できれば、スイッチはクライアントにゲスト VLAN を割り当てます。

スイッチが EAP Request/Identity フレームへの応答を受信しないとき、または EAPOL パケットがクライアントによって送信されないときに、少なくとも 1 つの RADIUS サーバが使用できれば、スイッチはクライアントにゲスト VLAN を割り当てます。

–![]() すべての RADIUS サーバが利用不能でクライアントがクリティカル ポートに接続されている場合、スイッチはクライアントを認証して、ユーザ指定のクリティカル VLAN 内でクリティカル ポートをクリティカル認証ステートにします。

すべての RADIUS サーバが利用不能でクライアントがクリティカル ポートに接続されている場合、スイッチはクライアントを認証して、ユーザ指定のクリティカル VLAN 内でクリティカル ポートをクリティカル認証ステートにします。

–![]() すべての RADIUS サーバが使用できず、クライアントがクリティカル ポートに接続されていない場合、ゲスト VLAN が設定されていても、スイッチはクライアントにゲスト VLAN を割り当てられません。

すべての RADIUS サーバが使用できず、クライアントがクリティカル ポートに接続されていない場合、ゲスト VLAN が設定されていても、スイッチはクライアントにゲスト VLAN を割り当てられません。

–![]() すべての RADIUS サーバが使用できず、クライアントがクリティカル ポートに接続されていて、すでにゲスト VLAN が割り当てられている場合、スイッチはそのポートをゲスト VLAN に保持します。

すべての RADIUS サーバが使用できず、クライアントがクリティカル ポートに接続されていて、すでにゲスト VLAN が割り当てられている場合、スイッチはそのポートをゲスト VLAN に保持します。

•![]() 制限付き VLAN:ポートがすでに制限付き VLAN で許可されていて RADIUS サーバが使用できない場合、スイッチはクリティカル ポートを制限付き VLAN でクリティカル認証ステートにします。

制限付き VLAN:ポートがすでに制限付き VLAN で許可されていて RADIUS サーバが使用できない場合、スイッチはクリティカル ポートを制限付き VLAN でクリティカル認証ステートにします。

•![]() 802.1X アカウンティング:RADIUS サーバが利用不能な場合でもアカウンティングには影響しません。

802.1X アカウンティング:RADIUS サーバが利用不能な場合でもアカウンティングには影響しません。

•![]() プライベート VLAN:プライベート VLAN ホスト ポートにアクセス不能認証バイパスを設定できます。アクセス VLAN は、セカンダリ VLAN でなければなりません。

プライベート VLAN:プライベート VLAN ホスト ポートにアクセス不能認証バイパスを設定できます。アクセス VLAN は、セカンダリ VLAN でなければなりません。

•![]() 音声 VLAN:アクセス不能認証バイパスは音声 VLAN と互換性がありますが、RADIUS 設定済み VLAN またはユーザ指定のアクセス VLAN は、音声 VLAN と異なっていなければなりません。

音声 VLAN:アクセス不能認証バイパスは音声 VLAN と互換性がありますが、RADIUS 設定済み VLAN またはユーザ指定のアクセス VLAN は、音声 VLAN と異なっていなければなりません。

•![]() Remote Switched Port Analyzer(RSPAN):アクセス不能認証バイパスの RADIUS 設定またはユーザ指定のアクセス VLAN として RSPAN VLAN を指定しないでください。

Remote Switched Port Analyzer(RSPAN):アクセス不能認証バイパスの RADIUS 設定またはユーザ指定のアクセス VLAN として RSPAN VLAN を指定しないでください。

音声 VLAN ポートを使用した 802.1X 認証

マルチ VLAN アクセス ポート(MVAP)は、2 つの VLAN に属しているポートです。音声 VLAN ポートは、ポートの音声トラフィックとデータ トラフィックを異なる VLAN に分離することのできる MVAP です。音声 VLAN ポートは、2 つの VLAN ID に関連付けされています。

•![]() IP Phone との間で音声トラフィックをやりとりする音声 VLAN ID(VVID)。VVID は、ポートに接続された IP Phone を設定するために使用されます。

IP Phone との間で音声トラフィックをやりとりする音声 VLAN ID(VVID)。VVID は、ポートに接続された IP Phone を設定するために使用されます。

•![]() IP Phone 経由でスイッチに接続されたワークステーションへ、またはワークステーションからデータ トラフィックを伝送する Port VLAN ID(PVID)。PVID は、ポートのネイティブ VLAN です。

IP Phone 経由でスイッチに接続されたワークステーションへ、またはワークステーションからデータ トラフィックを伝送する Port VLAN ID(PVID)。PVID は、ポートのネイティブ VLAN です。

ポートの許可ステートにかかわらず、IP Phone は音声トラフィックに対して VVID を使用します。これにより、802.1X 認証から独立して IP Phone が動作することができます。

シングル ホスト モードでは、IP Phone だけが音声 VLAN で許可されます。マルチ ホスト モードでは、サプリカントが PVID で認証された後、追加のクライアントがトラフィックを音声 VLAN 上で送信できます。マルチ ホスト モードがイネーブルの場合、サプリカント認証は PVID と VVID の両方に影響します。

IP Phone を認識するために、スイッチは、ポートの許可ステートに関係なく、ポート上の CDP トラフィックを許可します。リンクがあるとき、音声 VLAN ポートはアクティブになり、IP Phone からの最初の CDP メッセージを受け取るとデバイスの MAC アドレスが表示されます。Cisco IP Phone は、他のデバイスから受け取った CDP メッセージをリレーしません。その結果、複数の IP Phone が直列に接続されている場合、スイッチは直接接続されている 1 台の IP Phone のみを認識します。音声 VLAN ポートで 802.1X 認証がイネーブルの場合、スイッチは 2 ホップ以上離れた認識されない IP Phone からのパケットをドロップします。

802.1X 認証がポートでイネーブルになっている場合、音声 VLAN と同じポート VLAN を設定できません。

(注) 音声 VLAN が設定され、Cisco IP Phone が接続されているアクセス ポートで 802.1X 認証をイネーブルにした場合、Cisco IP Phone のスイッチへの接続が最大 30 秒間失われます。

ポート セキュリティを使用した 802.1X 認証

シングルホスト モードまたはマルチホスト モードのいずれかで、802.1X ポートとポート セキュリティを設定できます。( switchport port-security インターフェイス コンフィギュレーション コマンドを使用してポートにポート セキュリティも設定する必要があります)。ポート上でのポート セキュリティと 802.1X 認証をイネーブルにすると、802.1X 認証によってポートが認証され、ポート セキュリティによって、クライアントのものを含むすべての MAC アドレスのネットワーク アクセスが管理されます。その場合、802.1X ポートを介してネットワークにアクセス可能なクライアント数またはクライアント グループを制限することができます。

たとえば、スイッチにおいて、802.1X 認証とポート セキュリティの間には次のような相互作用があります。

•![]() クライアントが認証され、ポート セキュリティ テーブルがいっぱいになっていない場合、クライアントの MAC アドレスがセキュア ホストのポート セキュリティ リストに追加されます。追加されると、ポートが通常どおりアクティブになります。

クライアントが認証され、ポート セキュリティ テーブルがいっぱいになっていない場合、クライアントの MAC アドレスがセキュア ホストのポート セキュリティ リストに追加されます。追加されると、ポートが通常どおりアクティブになります。

クライアントが認証されて手動でポート セキュリティが設定された場合、セキュア ホスト テーブル内のエントリは保証されます。

クライアントが認証されてもポート セキュリティ テーブルがいっぱいの場合、セキュリティ違反が発生します。これは、セキュア ホストの最大数がスタティックに設定されているか、またはセキュア ホスト テーブルでのクライアントがエージング アウトした場合に発生します。クライアントのアドレスがエージング アウトした場合、そのクライアントのセキュア ホスト テーブル内でのエントリは他のホストに取って代わられます。

いずれかのホストでセキュリティ違反が発生した場合、ポートは errdisable ステートになり、ただちにシャットダウンされます。

セキュリティ違反発生時の動作は、ポート セキュリティ違反モードによって決まります。詳細については、を参照してください。

•![]() no switchport port-security mac-address mac_address インターフェイス コンフィギュレーション コマンドを使用して、802.1X クライアント アドレスをポート セキュリティ テーブルから手動で削除する場合、dot1x re-authenticate interface type slot/port 特権 EXEC コマンドを使用して 802.1X クライアントを再認証する必要があります。

no switchport port-security mac-address mac_address インターフェイス コンフィギュレーション コマンドを使用して、802.1X クライアント アドレスをポート セキュリティ テーブルから手動で削除する場合、dot1x re-authenticate interface type slot/port 特権 EXEC コマンドを使用して 802.1X クライアントを再認証する必要があります。

•![]() 802.1X クライアントがログオフすると、ポートが未認証ステートに変更され、クライアントのエントリを含むセキュア ホスト テーブル内のすべてのダイナミック エントリがクリアされます。ここで通常の認証が実行されます。

802.1X クライアントがログオフすると、ポートが未認証ステートに変更され、クライアントのエントリを含むセキュア ホスト テーブル内のすべてのダイナミック エントリがクリアされます。ここで通常の認証が実行されます。

•![]() ポートが管理上のシャットダウン状態になると、ポートは未認証ステートになり、ダイナミック エントリはすべてセキュア ホスト テーブルから削除されます。

ポートが管理上のシャットダウン状態になると、ポートは未認証ステートになり、ダイナミック エントリはすべてセキュア ホスト テーブルから削除されます。

•![]() ポート セキュリティと音声 VLAN は、シングルホスト モードまたはマルチホスト モードのいずれの場合でも 802.1X ポート上で同時に設定可能です。ポート セキュリティは、Voice VLAN Identifier(VVID)および Port VLAN Identifier(PVID)の両方に適用されます。

ポート セキュリティと音声 VLAN は、シングルホスト モードまたはマルチホスト モードのいずれの場合でも 802.1X ポート上で同時に設定可能です。ポート セキュリティは、Voice VLAN Identifier(VVID)および Port VLAN Identifier(PVID)の両方に適用されます。

ACL 割り当てとリダイレクト URL を使用した 802.1X 認証

•![]() 「概要」

「概要」

概要

ACL およびリダイレクト URL などのホスト単位のポリシーは、802.1X、MAB、または Web ベース認証交換の終了時に RADIUS Access-Accept パケットで認証サーバ(AS)からスイッチにダウンロードできます。

ホスト単位のポリシーは、認証中に次のようにアクティブ化されます。

•![]() ダウンロード可能 ACL(DACL)は Cisco Secure ACS に定義され、VSA を使用して ACS からスイッチにダウンロードされます。

ダウンロード可能 ACL(DACL)は Cisco Secure ACS に定義され、VSA を使用して ACS からスイッチにダウンロードされます。

•![]() Filter-ID ACL はスイッチ上に定義され、ACL 名だけが RADIUS Filter-ID 属性を使用して AS からスイッチにダウンロードされます。

Filter-ID ACL はスイッチ上に定義され、ACL 名だけが RADIUS Filter-ID 属性を使用して AS からスイッチにダウンロードされます。

•![]() リダイレクション URL と ACL 名は、VSA を使用して ACS からスイッチにダウンロードされます。リダイレクション ACL はスイッチ上に定義されます。

リダイレクション URL と ACL 名は、VSA を使用して ACS からスイッチにダウンロードされます。リダイレクション ACL はスイッチ上に定義されます。

ホスト単位のポリシーの設定については、「DACL またはリダイレクト URL に関するスイッチの設定」を参照してください。

Cisco Secure ACS を使用したダウンロード可能 ACL

ホスト認証が成功したあと、Cisco Secure ACS は、VSA を使用して ACL をスイッチにダウンロードすることができます。スイッチは DACL を、ホストが接続されているポート上のデフォルト ACL と結合します。DACL 定義は認証サーバ上にあるので、この機能により、集中型のポリシー管理が可能になります。

DACL の定義方法については、Cisco Secure ACS で次の 2 つの方法が提供されています。

DACL のダウンロードは ACS の設定で [Assign IP ACL] を選択することでイネーブルになり、DACL は ACS の [Downloadable IP ACL Content] メニューで定義されます。DACL のサイズには制限がありません。

ACS は CiscoSecure-Defined-ACL [009\001 cisco-av-pair] VSA を使用して DACL を送信できます。DACL 全体が 1 つの RADIUS パケットで送信されるので、最大サイズは RADIUS パケットの最大サイズである 4096 バイトに制限されます。DACL は次の形式を使用して ACS 上に定義する必要があります。

protocol :inacl# sequence_number = ace

•![]() すべての ACE の送信元アドレスは ANY として定義しておく必要があります。

すべての ACE の送信元アドレスは ANY として定義しておく必要があります。

•![]() ポートの 802.1X ホスト モードが MDA またはマルチ認証の場合、DACL は認証済みホストの IP アドレスを送信元アドレスとして使用するように変更されます。ホスト モードがシングルホストまたはマルチホストの場合、送信元アドレスは ANY として設定され、ダウンロードされた ACL またはリダイレクトがポート上のすべての装置に適用されます。

ポートの 802.1X ホスト モードが MDA またはマルチ認証の場合、DACL は認証済みホストの IP アドレスを送信元アドレスとして使用するように変更されます。ホスト モードがシングルホストまたはマルチホストの場合、送信元アドレスは ANY として設定され、ダウンロードされた ACL またはリダイレクトがポート上のすべての装置に適用されます。

•![]() ホストの認証中に DACL が提供されなかった場合、ポートに設定されたデフォルトのスタティック ACL がホストに適用されます。音声 VLAN ポートでは、ポートのデフォルトのスタティック ACL だけが電話に適用されます。

ホストの認証中に DACL が提供されなかった場合、ポートに設定されたデフォルトのスタティック ACL がホストに適用されます。音声 VLAN ポートでは、ポートのデフォルトのスタティック ACL だけが電話に適用されます。

Filter-ID ACL

ホスト認証が成功したあと、認証サーバは VSA ではなく、RADIUS Filter-Id 属性(属性 [11])を使用して、次の形式でスイッチに拡張 ACL 名だけを提供することができます。

末尾の「.in」は、ACL が受信方向に適用される必要があることを示します。

この方法では、ACL はスイッチ上に定義しておく必要があります。スイッチは、Filter-ID 属性値を、ローカルに設定された ACL の中で Filter-ID と同じ名前または番号を持つものと照合します(たとえば、Filter-ID=101.in は拡張番号付き ACL 101 と一致し、Filter-ID= guest.in は名前付き拡張 ACL「guest」と一致します)。その後は指定された ACL がポートに適用されます。ACL 定義はスイッチ上にあるので、この機能により、ポリシーのローカル バリエーションが可能になります。

Filter-ID ACL の使用時には、次の注意事項が適用されます。

リダイレクト URL

ホスト認証が成功したあと、Cisco Secure ACS は、VSA を使用して、認証済みホストからの HTTP または HTTPS 要求を代行受信およびリダイレクトするための情報をスイッチにダウンロードすることができます。ACS はリダイレクション ACL および URL をダウンロードします。ホストからの HTTP または HTTPS 要求が、ダウンロードされた ACL と一致した場合、ホストの Web ブラウザはダウンロードされたリダイレクション URL にリダイレクトされます。

ACS は次の cisco-av-pair VSA を使用してリダイレクションを設定します。

この AV ペアは、リダイレクトする HTTP または HTTPS トラフィックを指定する ACL の名前または番号を示します。ACL はスイッチ上に定義しておく必要があり、送信元アドレスは ANY として定義しておく必要があります。この結果、リダイレクト ACL 内の許可エントリに一致するトラフィックがリダイレクトされます。

ACL のスタティック共有

複数のインターフェイスに同じ PACL および VLAN ベース機能がある場合、スタティック共有機能により、同じ ACL セットを使用するすべてのポートの TCAM 内の PACL および継承された VLAN ベース機能の ACL のコピーが 1 つ格納され、より多くの ACL 用に TCAM の領域を開放します。次のいずれかのイベントが発生したときに、スイッチは自動的にスタティック共有用に設定またはイネーブルにされたすべてのインターフェイスを評価します。

•![]() スタティック共有は、IPv6 をサポートするように設定されたインターフェイスではサポートされません。

スタティック共有は、IPv6 をサポートするように設定されたインターフェイスではサポートされません。

•![]() スタティック共有は NAC または 802.1X DACL 機能が設定されたアクセス モードのスイッチ ポートでだけサポートされます。

スタティック共有は NAC または 802.1X DACL 機能が設定されたアクセス モードのスイッチ ポートでだけサポートされます。

•![]() スタティック共有は、QoS(VLAN ベースの QoS を除く)がイネーブルになっているスイッチ ポートではサポートされません。

スタティック共有は、QoS(VLAN ベースの QoS を除く)がイネーブルになっているスイッチ ポートではサポートされません。

•![]() 802.1X を DACL とともに使用する際には、ポートが認証サーバの応答によってダイナミックに設定されたときにスタティック共有の評価が開始されるのを回避するために、 platform hardware acl dynamic setup static コマンドを実行することを推奨します。スタティック共有の評価は、ポート/ホストのリンクアップ時間に影響を及ぼす場合があります。

802.1X を DACL とともに使用する際には、ポートが認証サーバの応答によってダイナミックに設定されたときにスタティック共有の評価が開始されるのを回避するために、 platform hardware acl dynamic setup static コマンドを実行することを推奨します。スタティック共有の評価は、ポート/ホストのリンクアップ時間に影響を及ぼす場合があります。

•![]() フォールバック認証がアクティブになっている 802.1X インターフェイスは、フォールバック認証がイネーブルでない、またはアクティブでないインターフェイスと一緒にスタティック共有グループを形成できません。

フォールバック認証がアクティブになっている 802.1X インターフェイスは、フォールバック認証がイネーブルでない、またはアクティブでないインターフェイスと一緒にスタティック共有グループを形成できません。

ポート ディスクリプタを使用した 802.1X 認証

RADIUS サーバ上で Cisco ベンダー固有属性(VSA) aaa:supplicant-name を設定すると、説明文を 802.1X クライアントの認証情報と関連付けることができます。ポート上でクライアントの 802.1X 認証が正常に進行している間に、スイッチは RADIUS サーバから Access-Accept パケットの一部として説明情報を受信し、ポートに対して show interface users コマンドが入力されたときに、この情報を表示します。ポートが複数の認証済みホストをサポートするモードの場合は、すべての認証済みホストの識別情報がポートの説明とともに表示されます。

MAC 認証バイパスを使用した 802.1X 認証

MAC 認証バイパス機能を使用し、クライアント MAC アドレス(図 83-4 を参照)に基づいてクライアントを許可するようにスイッチを設定できます。たとえば、プリンタなどの装置に接続されている 802.1X ポートで、この機能をイネーブルにすることができます。

クライアントからの EAPOL 応答の待機中に 802.1X 認証がタイムアウトした場合、スイッチは MAC 認証バイパスを使用してクライアントを許可しようとします。

MAC 認証バイパス機能が 802.1X ポートでイネーブルの場合、スイッチはクライアント ID として MAC アドレスを使用します。認証サーバには、ネットワーク アクセスを許可されたクライアント MAC アドレスのデータベースがあります。スイッチは、802.1X ポート上のクライアントを検出したあとで、クライアントからのイーサネット パケットを待機します。スイッチは、MAC アドレスに基づいたユーザ名およびパスワードを持つ RADIUS-access/request フレームを認証サーバに送信します。認証に成功すると、スイッチはクライアントにネットワークへのアクセスを許可します。許可が失敗した場合、ゲスト VLAN が設定されていれば、スイッチはポートをゲスト VLAN に割り当てます。

リンクの存続時間内に EAPOL パケットがインターフェイス上で検出された場合、スイッチは、そのインターフェイスに接続されているデバイスが 802.1X 対応サプリカントであることを確認し、(MAC 認証バイパス機能ではなく)802.1X 認証を使用してインターフェイスを認証します。インターフェイスのリンク ステータスがダウンした場合、EAPOL 履歴はクリアされます。

スイッチがすでに MAC 認証バイパスを使用してポートを許可し、802.1X サプリカントを検出している場合、スイッチはポートに接続されているクライアントを許可します。再認証が発生した際、Termination-Action RADIUS 属性が DEFAULT であるために前のセッションが終了した場合、スイッチは 802.1X 認証を優先再認証プロセスとして使用します。

MAC 認証バイパスで許可されたクライアントを再認証することができます。再認証プロセスは、802.1X で認証されたクライアントと同様です。再認証中に、ポートは前に割り当てられた VLAN に残ります。再認証に成功した場合、スイッチはポートを同じ VLAN 内に保持します。再認証に失敗した場合、ゲスト VLAN が設定されていればポートにゲスト VLAN を割り当てます。

再認証が Session-Timeout RADIUS 属性(属性 [27])と Termination-Action RADIUS 属性(属性 [29])に基づいており、Termination-Action RADIUS 属性(属性 [29])のアクションが初期化の場合、(属性値は DEFAULT)、MAC 認証バイパス セッションが終了して、再認証中に接続が切断されます。MAC 認証バイパスがイネーブルで 802.1X 認証がタイムアウトした場合、スイッチは MAC 認証バイパス機能を使用して再許可を開始します。これらの AV ペアの詳細については、RFC 3580「IEEE 802.1X Remote Authentication Dial In User Service (RADIUS) Usage Guidelines」を参照してください。

•![]() 802.1X 認証:802.1X 認証がポートでイネーブルの場合にだけ、MAC 認証バイパスをイネーブルにできます。

802.1X 認証:802.1X 認証がポートでイネーブルの場合にだけ、MAC 認証バイパスをイネーブルにできます。

•![]() ゲスト VLAN:クライアントの MAC アドレス ID が無効な場合、ゲスト VLAN が設定されていれば、スイッチは VLAN にクライアントを割り当てます。

ゲスト VLAN:クライアントの MAC アドレス ID が無効な場合、ゲスト VLAN が設定されていれば、スイッチは VLAN にクライアントを割り当てます。

•![]() 制限付き VLAN:802.lx ポートに接続されているクライアントが MAC 認証バイパスで認証されている場合には、この機能はサポートされません。

制限付き VLAN:802.lx ポートに接続されているクライアントが MAC 認証バイパスで認証されている場合には、この機能はサポートされません。

•![]() ポート セキュリティ:「ポート セキュリティを使用した 802.1X 認証」を参照してください。

ポート セキュリティ:「ポート セキュリティを使用した 802.1X 認証」を参照してください。

•![]() 音声 VLAN:「音声 VLAN ポートを使用した 802.1X 認証」を参照してください。

音声 VLAN:「音声 VLAN ポートを使用した 802.1X 認証」を参照してください。

•![]() VLAN メンバーシップ ポリシー サーバ(VMPS):802.1X および VMPS は相互に排他的です。

VLAN メンバーシップ ポリシー サーバ(VMPS):802.1X および VMPS は相互に排他的です。

•![]() プライベート VLAN:クライアントをプライベート VLAN に割り当てられます。

プライベート VLAN:クライアントをプライベート VLAN に割り当てられます。

•![]() Network Admission Control(NAC)レイヤ 2 IP 検証:例外リスト内のホストを含む、802.1X ポートが MAC 認証バイパスで認証されたあとにこの機能が有効になります。

Network Admission Control(NAC)レイヤ 2 IP 検証:例外リスト内のホストを含む、802.1X ポートが MAC 認証バイパスで認証されたあとにこの機能が有効になります。

Network Admission Control レイヤ 2 IEEE 802.1X 検証

Network Admission Control(NAC)レイヤ 2 IEEE 802.1X 検証は、デバイスにネットワーク アクセスを許可する前に、エンドポイント システムまたはクライアントのウイルス対策の状態または ポスチャ を確認します。NAC レイヤ 2 IEEE 802.1X 検証は、認証済みポートを指定の VLAN に割り当てることでポリシーの適用を実行します。これにより、レイヤ 2 で不適切なポスチャのホストを区分および隔離します。

NAC レイヤ 2 IEEE 802.1X 検証の設定は、RADIUS サーバ上でポスチャ トークンを設定する必要があることを除いて、802.1X ポートベース認証の設定に似ています。 show dot1x 特権 EXEC コマンドを使用して、クライアントのポスチャを表示する NAC ポスチャ トークンを表示することができます。NAC レイヤ 2 IEEE 802.1X 検証の設定については、「NAC レイヤ 2 IEEE 802.1X 検証の設定」を参照してください。

NAC の詳細については、『 Network Admission Control Software Configuration Guide 』を参照してください。

NAC エージェントレス監査のサポート

MAB サポートが Cisco NAC 監査アーキテクチャに追加されています。これは、Cisco Trust Agent(CTA)を実行しておらず、NAC クエリーに応答できないクライアントのアンチウイルス ポスチャをチェックするために外部監査サーバを使用するものです。エージェントレス クライアントのアンチウイルス ポスチャを監査およびレポートするためには、NAC 監査サーバはクライアントの IP アドレスと、そのクライアントがスイッチに接続するための一意のセッション ID を持っている必要があります。エージェントレス クライアントのための NAC 監査アーキテクチャをサポートするには、スイッチはクライアントの IP アドレスをスヌーピングし、エージェントレス クライアント用に一意のセッション ID を作成して割り当て、この情報を RADIUS サーバに渡して NAC 監査サーバと共有できるようにする必要があります。

MAB はレイヤ 2 で動作するので、MAB オーセンティケータは通常、サプリカントの IP アドレスを認識していません。また、サプリカントが最初にオーセンティケータと接触する際、サプリカントには IP アドレスがない可能性があります。DHCP が割り当てた IP アドレスを必要とするサプリカントは、認証の前に DHCP サーバへのアクセスを許可される必要があります。MAB オーセンティケータがサプリカントの IP アドレスを学習できるようにするには、スイッチ上で ARP と DHCP スヌーピングをイネーブルにする必要があります。IP アドレスと一意のセッション ID 情報を NAC 監査サーバと共有できるようにするには、特定の RADIUS 属性の送信をイネーブルにする必要があります。「NAC エージェントレス監査のサポートの設定」を参照してください。

クライアントの IP アドレスと一意のセッション ID は、次の RADIUS cisco-av-pair ベンダー固有属性(VSA)を使用して、RADIUS Access-Request および Access-Accept 内で共有されます。

•![]() Cisco-AVPair="identity-request= ip-address "

Cisco-AVPair="identity-request= ip-address "

ip-address は、ARP または DHCP スヌーピングを使用してスイッチが取得したクライアントの IP アドレスです。

•![]() Cisco-AVPair="audit-session-id= audit session id string "

Cisco-AVPair="audit-session-id= audit session id string "

audit session id string は、スイッチによってネットワーク アクセス サーバ(NAS)の IP アドレス、セッション カウント、およびセッション開始タイムスタンプから引き出された一意の 96 ビット ID の UTF-8 エンコーディングです。

Wake-on-LAN を使用した 802.1X 認証

802.1X 認証と Wake-on-LAN(WoL)機能では、スイッチがマジック パケットと呼ばれる特別なイーサネット フレームを受信したときに、休止状態の PC を起動することができます。この機能は、管理者が休止状態のシステムへ接続しなければならない場合に役立ちます。

WoL を使用するホストが 802.1X ポートを介して接続されていてホストの電源がオフの場合、802.1X ポートは無許可になります。無許可になったポートは EAPOL パケットしか送受信できないため、WoL マジック パケットはホストに届きません。さらに PC が休止状態になると、PC が認証されなくなるため、スイッチ ポートは閉じたままになります。

スイッチが WoL 機能を有効にした 802.1X 認証を使用している場合、スイッチはマジック パケットを含むトラフィックを無許可の 802.1X ポートに転送します。ポートが無許可の間、スイッチは EAPOL パケット以外の入力トラフィックをブロックし続けます。ホストはパケットを受信できますが、パケットをネットワーク内にある他のデバイスに送信できません。

(注) PortFast がポートでイネーブルになっていないと、そのポートは強制的に双方向ステートになります。

authentication control-direction in インターフェイス コンフィギュレーション コマンドを使用してポートを単一方向に設定すると、そのポートはスパニングツリー フォワーディング ステートに変わります。ポートは、ホストにパケットを送信できますが、受信はできません。

authentication control-direction both インターフェイス コンフィギュレーション コマンドを使用してポートを双方向に設定すると、そのポートのアクセスが双方向で制御されます。ポートは、ホストとの間でパケットを送受信しません。

MAC 移動

あるスイッチ ポートで MAC アドレスが認証されると、そのアドレスは同じスイッチの別の認証マネージャ対応ポートでは許可されません。スイッチが同じ MAC アドレスを別の認証マネージャ対応ポートで検出すると、そのアドレスは許可されなくなります。

場合によっては、MAC アドレスを同じスイッチ上のポート間で移動する必要があります。たとえば、認証ホストとスイッチ ポート間に別のデバイス(ハブまたは IP Phone など)がある場合、ホストをデバイスから接続して、同じスイッチの別のポートに直接接続する必要があります。

デバイスが新しいポートで再認証されるように、MAC 移動をグローバルにイネーブルにできます。ホストが別のポートに移動すると、最初のポートのセッションが削除され、ホストは新しいポートで再認証されます。

MAC アドレスがあるポートから別のポートに移動すると、スイッチは元のポートで認証済みセッションを終了し、新しいポートで新しい認証シーケンスを開始します。ポート セキュリティの動作は、MAC 移行を設定したときと同じです。

(注) • MAC 移動はすべてのホスト モードでサポートされます。(認証ホストは、ポートでイネーブルにされているホスト モードに関係なく、スイッチの任意のポートに移動できます)。

•![]() MAC 移動の機能は、音声およびデータ ホストの両方に適用されます。

MAC 移動の機能は、音声およびデータ ホストの両方に適用されます。

•![]() オープン認証モードでは、MAC アドレスは、新しいポートでの許可を必要とせずに、元のポートから新しいポートへただちに移動します。

オープン認証モードでは、MAC アドレスは、新しいポートでの許可を必要とせずに、元のポートから新しいポートへただちに移動します。

詳細については、 「MAC 移動のイネーブル化」 を参照してください。

MAC 置換

MAC 置換機能は、ホストが、別のホストがすでに認証済みであるポートに接続しようとすると発生する違反に対処するように設定できます。

(注) • Mac 置換機能は、マルチ認証モードで違反がトリガーされないので、そのモードのポートではサポートされません。

•![]() Mac 置換機能は、マルチ ホスト モードでは最初のホストだけが認証を必要とするため、そのモードのポートではサポートされていません。

Mac 置換機能は、マルチ ホスト モードでは最初のホストだけが認証を必要とするため、そのモードのポートではサポートされていません。

replace キーワードを指定して authentication violation インターフェイス コンフィギュレーション コマンドを設定すると、マルチドメイン モードのポートでの認証プロセスは、次のようになります。

•![]() 既存の認証済み MAC アドレスを使用するポートで新しい MAC アドレスが受信されます。

既存の認証済み MAC アドレスを使用するポートで新しい MAC アドレスが受信されます。

•![]() 認証マネージャは、ポート上の現在のデータ ホストの MAC アドレスを、新しい MAC アドレスで置き換えます。

認証マネージャは、ポート上の現在のデータ ホストの MAC アドレスを、新しい MAC アドレスで置き換えます。

•![]() 認証マネージャは、新しい MAC アドレスに対する認証プロセスを開始します。

認証マネージャは、新しい MAC アドレスに対する認証プロセスを開始します。

•![]() 認証マネージャによって新しいホストが音声ホストであると判断された場合、元の音声ホストは削除されます。

認証マネージャによって新しいホストが音声ホストであると判断された場合、元の音声ホストは削除されます。

ポートがオープン認証モードになっている場合、MAC アドレスはただちに MAC アドレス テーブルに追加されます。

詳細については、「MAC 置換のイネーブル化」を参照してください。

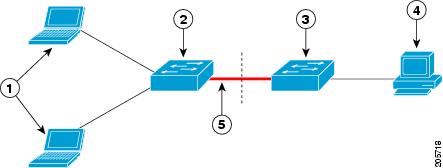

Network Edge Access Topology(NEAT)を使用した 802.1x サプリカントおよびオーセンティケータ スイッチ

NEAT は、ワイヤリング クローゼットの外側の領域(会議室など)に ID を拡大します。これにより、任意のタイプのデバイスをポートで認証できます。

•![]() 802.1x スイッチ サプリカント:802.1x サプリカント機能を使用することで、別のスイッチのサプリカントとして機能するようにスイッチを設定できます。この設定は、たとえば、スイッチがワイヤリング クローゼット外にあり、トランク ポートを介してアップストリーム スイッチに接続される場合に役に立ちます。802.1x スイッチ サプリカント機能を使用して設定されたスイッチは、セキュアな接続のためにアップストリーム スイッチで認証します。

802.1x スイッチ サプリカント:802.1x サプリカント機能を使用することで、別のスイッチのサプリカントとして機能するようにスイッチを設定できます。この設定は、たとえば、スイッチがワイヤリング クローゼット外にあり、トランク ポートを介してアップストリーム スイッチに接続される場合に役に立ちます。802.1x スイッチ サプリカント機能を使用して設定されたスイッチは、セキュアな接続のためにアップストリーム スイッチで認証します。

サプリカント スイッチが認証に成功すると、ポート モードがアクセスからトランクに変更されます。

•![]() アクセス VLAN は、オーセンティケータ スイッチで設定されている場合、認証が成功した後にトランク ポートのネイティブ VLAN になります。

アクセス VLAN は、オーセンティケータ スイッチで設定されている場合、認証が成功した後にトランク ポートのネイティブ VLAN になります。

1 つ以上のサプリカント スイッチに接続するオーセンティケータ スイッチ インターフェイスで MDA または multiauth モードをイネーブルにできます。オーセンティケータ スイッチのインターフェイスで、マルチホスト モードがサポートされないため、MDA モードでは音声クライアントはサポートされません。

すべてのホスト モードで機能するように dot1x supplicant force-multicast グローバル コンフィギュレーション コマンドを Network Edge Access Topology(NEAT)のサプリカント スイッチで使用します。

•![]() ホスト許可:許可済み(サプリカントでスイッチに接続する)ホストからのトラフィックだけがネットワークで許可されます。これらのスイッチは、Client Information Signalling Protocol(CISP)を使用して、サプリカント スイッチに接続する MAC アドレスをオーセンティケータ スイッチに送信します(図 83-7 を参照してください)。

ホスト許可:許可済み(サプリカントでスイッチに接続する)ホストからのトラフィックだけがネットワークで許可されます。これらのスイッチは、Client Information Signalling Protocol(CISP)を使用して、サプリカント スイッチに接続する MAC アドレスをオーセンティケータ スイッチに送信します(図 83-7 を参照してください)。

•![]() 自動イネーブル化:オーセンティケータ スイッチでのトランク コンフィギュレーションを自動的にイネーブル化します。これにより、サプリカント スイッチから着信する複数の VLAN のユーザ トラフィックが許可されます。ACS で cisco-av-pair を device-traffic-class=switch として設定します (この設定は group または user 設定で行うことができます)。

自動イネーブル化:オーセンティケータ スイッチでのトランク コンフィギュレーションを自動的にイネーブル化します。これにより、サプリカント スイッチから着信する複数の VLAN のユーザ トラフィックが許可されます。ACS で cisco-av-pair を device-traffic-class=switch として設定します (この設定は group または user 設定で行うことができます)。

図 83-7 CISP を使用したオーセンティケータまたはサプリカント スイッチ

|

|

|

||

|

|

|

||

|

|

|||

詳細については、「NEAT オーセンティケータとサプリカント スイッチの設定」を参照してください。

802.1X ポートベース認証のデフォルト設定

802.1X ポートベース認証の設定方法

•![]() 「802.1X オーセンティケータのホスト モードの設定」

「802.1X オーセンティケータのホスト モードの設定」

•![]() 「インターフェイスからの 802.1X クライアント情報の削除」

「インターフェイスからの 802.1X クライアント情報の削除」

•![]() 「NAC レイヤ 2 IEEE 802.1X 検証の設定」

「NAC レイヤ 2 IEEE 802.1X 検証の設定」

•![]() 「DACL またはリダイレクト URL に関するスイッチの設定」

「DACL またはリダイレクト URL に関するスイッチの設定」

•![]() 「NEAT オーセンティケータとサプリカント スイッチの設定」

「NEAT オーセンティケータとサプリカント スイッチの設定」

802.1X 認証のイネーブル化

802.1X ポートベース認証をイネーブルにするには、AAA をイネーブルにして認証方式リストを指定する必要があります。

方式リストは、ユーザ認証のためクエリ送信を行う手順と認証方式を記述したものです。ソフトウェアは、リスト内の最初の方式を使用してユーザを認証します。その方式で応答が得られなかった場合、ソフトウェアはそのリストから次の認証方式を選択します。このプロセスは、リスト内の認証方式による通信が成功するか、定義された方式をすべて試し終わるまで繰り返されます。このサイクルのいずれかの時点で認証が失敗した場合には、認証プロセスは中止され、その他の認証方式が試みられることはありません。

VLAN 割り当てを可能にするには、AAA 認証をイネーブルにしてネットワーク関連のすべてのサービス要求に対してスイッチを設定する必要があります。

3.![]() RADIUS サーバ設定に基づいて、VLAN 割り当てが適宜イネーブルになります。

RADIUS サーバ設定に基づいて、VLAN 割り当てが適宜イネーブルになります。

4.![]() スイッチが開始メッセージをアカウンティング サーバに送信します。

スイッチが開始メッセージをアカウンティング サーバに送信します。

6.![]() スイッチが、再認証の結果に基づく内部アカウンティング アップデートをアカウンティング サーバに送信します。

スイッチが、再認証の結果に基づく内部アカウンティング アップデートをアカウンティング サーバに送信します。

8.![]() スイッチが停止メッセージをアカウンティング サーバに送信します。

スイッチが停止メッセージをアカウンティング サーバに送信します。

802.1X ポートベース認証を設定するには、次の作業を行います。

次に、ギガビット イーサネット ポート 5/1 で AAA と 802.1X をイネーブルにする例を示します。

スイッチ/RADIUS サーバ間通信の設定

RADIUS セキュリティ サーバは、次のいずれかによって識別されます。

IP アドレスと UDP ポート番号の組み合わせによって、一意の ID が作成され、同一 IP アドレスのサーバ上にある複数の UDP ポートに RADIUS 要求を送信できるようになります。同じ RADIUS サーバ上の異なる 2 つのホスト エントリに同じサービス(たとえば認証など)を設定した場合、2 番めに設定されたホスト エントリは、最初に設定されたホスト エントリのフェールオーバー バックアップとして動作します。RADIUS ホスト エントリは、設定した順序に従って試行されます。

RADIUS サーバ パラメータを設定する手順は、次のとおりです。

|

|

|

|

|---|---|---|

Router(config)# radius-server host { hostname | ip_address } |

||

•![]() hostname または ip_address には、リモート RADIUS サーバのホスト名または IP アドレスを指定します 。

hostname または ip_address には、リモート RADIUS サーバのホスト名または IP アドレスを指定します 。

•![]() 別のコマンドラインには、 key string を指定します。

別のコマンドラインには、 key string を指定します。

•![]() key string には、 スイッチ と、RADIUS サーバ上で動作する RADIUS デーモンとの間で使用する認証および暗号キーを指定します。キーは、RADIUS サーバで使用する暗号キーに一致するテキスト ストリングでなければなりません。

key string には、 スイッチ と、RADIUS サーバ上で動作する RADIUS デーモンとの間で使用する認証および暗号キーを指定します。キーは、RADIUS サーバで使用する暗号キーに一致するテキスト ストリングでなければなりません。

•![]() key string を指定する場合、キーの途中および末尾のスペースが利用されます。キーにスペースを使用する場合は、引用符がキーの一部分である場合を除き、引用符でキーを囲まないでください。キーは RADIUS デーモンで使用する暗号に一致している必要があります。

key string を指定する場合、キーの途中および末尾のスペースが利用されます。キーにスペースを使用する場合は、引用符がキーの一部分である場合を除き、引用符でキーを囲まないでください。キーは RADIUS デーモンで使用する暗号に一致している必要があります。

•![]() radius-server host グローバル コンフィギュレーション コマンドを使用して、タイムアウト、再送信回数、暗号キーの値を、すべての RADIUS サーバにグローバルに設定できます。これらのオプションをサーバ単位で設定するには、 radius-server timeout 、 radius-server retransmit 、および radius-server key グローバル コンフィギュレーション コマンドを使用します。

radius-server host グローバル コンフィギュレーション コマンドを使用して、タイムアウト、再送信回数、暗号キーの値を、すべての RADIUS サーバにグローバルに設定できます。これらのオプションをサーバ単位で設定するには、 radius-server timeout 、 radius-server retransmit 、および radius-server key グローバル コンフィギュレーション コマンドを使用します。

(注) RADIUS サーバ上でも、いくつかの値を設定する必要があります。これらの設定値としては、スイッチの IP アドレス、およびサーバとスイッチの双方で共有するキー ストリングがあります。詳細については、RADIUS サーバのマニュアルを参照してください。

次に、スイッチで RADIUS サーバ パラメータを設定する例を示します。

802.1X オーセンティケータのホスト モードの設定

802.1X 対応ポートは、「802.1X ホスト モード」の説明にあるように、単一クライアントまたは複数クライアントに対してアクセスを許可することができます。

802.1X 許可ポートのホスト モードを設定するには、次の作業を行います。

次に、ギガビット イーサネット インターフェイス 5/1 で 802.1X をイネーブルにし、複数のホストを許可する例を示します。

フォールバック認証のイネーブル化

マルチ認証モードのポートでは、MAB と Web ベース認証のいずれかまたは両方を、802.1X 以外のホスト(EAPOL に応答しないホスト)用のフォールバック認証方式として設定できます。認証方式の順序とプライオリティを設定します。

MAB の設定方法の詳細については、「MAC 認証バイパスの設定」を参照してください。

Web ベース認証の設定方法の詳細については、「Web ベース認証」を参照してください。

フォールバック認証をイネーブルにするには、次の作業を行います。

次に、MAB への 802.1X フォールバックをイネーブルにし、続いて、802.1X がイネーブルにされたポートで Web ベース認証をイネーブルにする例を示します。

定期的な再認証のイネーブル化

定期的な 802.1X クライアント再認証をイネーブルにして、その発生間隔を指定できます。再認証を行うまでの期間を手動で指定するか、RADIUS サーバで指定されたセッションタイムアウト期間を使用することができます。期間を指定せずに再認証をイネーブルにする場合、再認証を行う間隔は 3600 秒です。

クライアントの定期的再認証をイネーブルにして、再認証を試行する間隔を秒数で設定するには、次の作業を行います。

次に、定期的な再認証をイネーブルにし、再認証を試行する間隔を 4000 秒に設定する例を示します。

手動によるポート接続クライアントの再認証

特定のポートに接続するクライアントを手動で再認証するには、次の作業を行います。

|

|

|

|---|---|

| (注) 再認証は、すでに認証されているポートのステータスには影響しません。 |

次に、ギガビット イーサネット ポート 5/1 に接続されているクライアントを手動で再認証する例を示します。

ポート接続クライアント認証の初期化

ポートに接続されているクライアントの認証を初期化するには、次の作業を行います。

|

|

|

|---|---|

| (注) 認証の初期化により、既存の認証をディセーブルにしてから、ポートに接続されているクライアントを認証します。 |

次に、ギガビット イーサネット ポート 5/1 に接続されているクライアントに対する認証を初期化する例を示します。

802.1X クライアント情報のグローバルな削除

スイッチ上のすべてのインターフェイスからすべての既存サプリカントを完全に削除するには、次の作業を行います。

|

|

|

|---|---|

次に、すべてのポートに接続されているすべてのクライアントの 802.1X クライアント情報を削除する例を示します。

インターフェイスからの 802.1X クライアント情報の削除

すべての既存サプリカントをスイッチのいずれかのインターフェイスまたはすべてのインターフェイスから完全に削除するには、次の作業を行います。

|

|

|

|---|---|

次に、ギガビット イーサネット ポート 5/1 に接続されているクライアントの 802.1X クライアント情報を削除する例を示します。

認証セッションのクリア

すべての認証セッションまたは選択した認証セッションをクリアするには、次の作業を行います。

次に、ギガビット イーサネット ポート 5/1 に接続されているすべての MAB 認証セッションをクリアする例を示します。

802.1X タイムアウトの変更

インターフェイス コンフィギュレーション モードで dot1x timeout {attribute} seconds コマンド形式を使用して複数の 802.1X タイムアウト属性を変更することができます。ここでは、待機時間タイムアウトを変更する方法について詳細に説明し、次に同じコマンド形式を使用して他の 802.1X タイムアウトを変更する方法について説明します。

待機時間の設定

スイッチはクライアントを認証できなかった場合に、所定の時間だけアイドル状態を続け、その後再び認証を試みます。 dot1x timeout quiet-period インターフェイス コンフィギュレーション コマンドがその待ち時間を制御します。認証が失敗する理由としては、クライアントが無効なパスワードを提示した場合などが考えられます。デフォルトよりも小さい値を入力することによって、ユーザへの応答時間を短縮できます。

|

|

|

|

|---|---|---|

次に、スイッチ上の待機時間(quiet period)を 30 秒に設定する例を示します。

スイッチからクライアントへの再送信時間の設定

クライアントはスイッチからの EAP 要求/アイデンティティ フレームに対し、EAP 応答/アイデンティティ フレームで応答します。スイッチはこの応答を受信しなかった場合、一定期間(再送信時間と呼ばれる)待機した後フレームを再送信します。

(注) このコマンドのデフォルト値は、リンクの信頼性が低下した場合や、特定のクライアントおよび認証サーバの動作に問題がある場合など、異常な状況に対する調整を行う必要があるときに限って変更してください。

スイッチが要求を再送信する前にクライアントからの EAP 要求/アイデンティティ フレームに対する応答を待機する時間を変更するには、インターフェイス コンフィギュレーション モードで dot1x timeout tx-period seconds コマンドを使用します。 指定できる範囲は 1 ~ 65535 秒です。デフォルトは 30 秒です。デフォルトの再送信時間に戻すには、 no dot1x timeout tx-period コマンドを使用します。

次の例では、要求を再送信する前に、スイッチが EAP 要求/アイデンティティ フレームに対するクライアントからの応答を待機する秒数を 60 秒に設定する方法を示します。

スイッチとクライアント間の EAP 要求フレーム再送信時間の設定

クライアントは EAP 要求フレームを受信したことをスイッチに通知します。スイッチがこの通知を受信できなかった場合、スイッチは所定の時間だけ待機した後、フレームを再送信します。

スイッチが通知を待機する時間を設定するには、インターフェイス コンフィギュレーション モードで dot1x timeout supp-timeout seconds コマンドを使用します。指定できる範囲は 1 ~ 65535 秒です。デフォルトは 30 秒です。デフォルトの再送信時間に戻すには、 no dot1x supp-timeout コマンドを使用します。

次に、EAP 要求フレームのスイッチ/クライアント間再送信時間を 25 秒に設定する例を示します。

スイッチ/認証サーバ間のレイヤ 4 パケット再送信時間の設定

認証サーバは、レイヤ 4 パケットを受信するたびにスイッチに通知します。スイッチがパケット送信後に通知を受信できない場合、スイッチは所定の時間だけ待機した後、パケットを再送信します。

スイッチから認証サーバへのレイヤ 4 パケットの再送信値を設定するには、次の作業を行います。

|

|

|

|

|---|---|---|

スイッチ/認証サーバ間のレイヤ 4 パケットの再送信値を設定します。 seconds の範囲は 1 ~ 65535 秒です。デフォルトは 30 です。 |

||

次に、スイッチ/認証サーバ間のレイヤ 4 パケットの再送信時間を 25 秒に設定する例を示します。

スイッチ/クライアント間フレーム再送信回数の設定

スイッチ/クライアント間再送信時間を変更できるだけでなく、(クライアントから応答が得られなかった場合に)スイッチが認証プロセスを再起動する前に、クライアントに EAP 要求/アイデンティティ フレームを送信する回数を変更できます。

(注) このコマンドのデフォルト値は、リンクの信頼性が低下した場合や、特定のクライアントおよび認証サーバの動作に問題がある場合など、異常な状況に対する調整を行う必要があるときに限って変更してください。

スイッチ/クライアント間のフレーム再送信回数を設定するには、次の作業を行います。

|

|

|

|

|---|---|---|

スイッチが認証処理を再開するまでに、クライアントへ EAP 要求/アイデンティティ フレームを送信する回数を変更できます。指定できる範囲は 1 ~ 10 です。デフォルトは 2 です。 |

||

次に、スイッチが認証プロセスを再起動する前に、EAP 要求/アイデンティティ要求を送信する回数を 5 に設定する例を示します。

再認証回数の設定

ポートが無許可ステートに変わる前に、スイッチが認証プロセスを再開する回数を変更することもできます。

(注) このコマンドのデフォルト値は、リンクの信頼性が低下した場合や、特定のクライアントおよび認証サーバの動作に問題がある場合など、異常な状況に対する調整を行う必要があるときに限って変更してください。

|

|

|

|

|---|---|---|

ポートが無許可ステートに変わる前に、スイッチが認証プロセスを再開する回数を設定します。指定できる範囲は 0 ~ 10 です。デフォルトは 2 です。 |

||

次の例では、ポートが無許可ステートに移行する前に、スイッチが認証プロセスを再起動する回数を 4 に設定する方法を示します。

IEEE 802.1X アカウンティングの設定

802.1X アカウンティングによる AAA システム アカウンティングをイネーブルにすることにより、ログ用のアカウンティング RADIUS サーバにシステム リロード イベントを送信することができます。その後、すべてのアクティブ 802.1X セッションがクローズしていることをサーバが判別できます。

RADIUS は信頼性の低い UDP トランスポート プロトコルを使用するため、ネットワーク状態が良好でないと、アカウンティング メッセージが失われることがあります。設定した回数のアカウンティング要求の再送信後、スイッチが RADIUS サーバからアカウンティング応答メッセージを受信しない場合、次のメッセージが表示されます。

このストップ メッセージが正常に送信されない場合、次のメッセージが表示されます。

(注) ロギングの開始、停止、仮のアップデート メッセージ、タイム スタンプなどのアカウンティング タスクを実行するように、RADIUS サーバを設定する必要があります。これらの機能をオンにするには、RADIUS サーバの [Network Configuration] タブの [Update/Watchdog packets from this AAA client] のロギングをイネーブルにします。次に、RADIUS サーバの [System Configuration] タブの [CVS RADIUS Accounting] をイネーブルにします。

スイッチ上で AAA をイネーブルにしたあとで 802.1X アカウンティングを設定するには、次の作業を行います。

アカウンティング応答メッセージを受信しない RADIUS メッセージ数を表示するには、show radius statistics 特権 EXEC コマンドを使用します。

次に、802.1X アカウンティングを設定する例を示します。最初のコマンドは、アカウンティングの UDP ポートとして 1813 を指定して、RADIUS サーバを設定します。

VLAN ユーザ分散の設定

複数の VLAN を含む VLAN グループを定義できます。さらに、VLAN ロード バランシングのために、802.1X 認証中のユーザに対する応答の一部として VLAN グループ名を提供するように RADIUS サーバを設定できます。提供された VLAN グループ名が定義済みの VLAN グループ名の中に見つかった場合、新たに認証されたユーザは、VLAN グループ内でユーザ追加数が最も少ない VLAN に配置されます。

次に、VLAN 7 ~ 9 と 11 を VLAN グループにマッピングする例を示します。

ゲスト VLAN の設定

ゲスト VLAN を設定すると、サーバが EAP 要求/アイデンティティ フレームに対する応答を受信しない場合、802.1X 対応でないクライアントはゲスト VLAN に配置されます。802.1X 対応であっても、認証に失敗したクライアントはネットワーク アクセスを許可されません。ゲスト VLAN として動作する際、ポートに設定されたホスト モードに関係なく、ポートはマルチホスト モードで機能します。

次に、802.1X ゲスト VLAN として VLAN 2 をイネーブルにする例を示します。

次に、スイッチにクライアント通知タイムアウトとして 3 秒を設定し、要求を再送信する前にスイッチがクライアントからの EAP 要求/アイデンティティ フレームに対する応答を待機する秒数として 15 を設定し、802.1X ポートが DHCP クライアントに接続されているときに 802.1X ゲスト VLAN として VLAN 2 をイネーブルにする例を示します。

制限付き VLAN の設定

スイッチに制限付き VLAN を設定すると、認証サーバが有効なユーザ名とパスワードを受信しなかった場合、802.1X 準拠のクライアントが制限付き VLAN に移動します。制限 VLAN として動作する際、ポートに設定されたホスト モードに関係なく、ポートはシングルホスト モードで機能します。

制限 VLAN をディセーブルにして削除するには、 authentication event fail コマンドまたは dot1x auth-fail コマンドの no 形式を使用します。ポートは無許可ステートに戻ります。

ユーザが制限 VLAN に割り当てられる前に許可される認証試行最大回数を設定できます。 authentication event fail [ retry retries ] action authorize vlan コマンドで retry キーワードを使用すると、試行回数を設定できます。 retries (認証試行の許容回数)の範囲は 1 ~ 5 です。デフォルトは 2 回です。

次に、制限 VLAN として VLAN 2 をイネーブルにし、3 回の試行失敗後にホストを割り当てる例を示します。

アクセス不能認証バイパス機能の設定

アクセス不能認証バイパス機能(クリティカル認証または AAA 失敗ポリシーとも呼ばれます)を設定できます。

ポートをクリティカル ポートとして設定してアクセス不能認証バイパス機能をイネーブルにするには、次の作業を行います。

RADIUS サーバのデフォルト設定に戻すには、 no radius-server dead-criteria 、 no radius-server deadtime 、および no radius-server host グローバル コンフィギュレーション コマンドを使用します。アクセス不能認証バイパスのデフォルト設定に戻すには、 no dot1x critical { eapol } グローバル コンフィギュレーション コマンド を使用します。アクセス不能認証バイパスをディセーブルにするには、 no authentication event server dead action authorize (または no dot1x critical) インターフェイス コンフィギュレーション コマンドを使用します。

MAC 認証バイパスの設定

インターフェイス上で MAC 認証バイパスを設定するには、次の作業を行います。

次に、ポートで MAC 認証バイパスをイネーブルにする例を示します。

NAC レイヤ 2 IEEE 802.1X 検証の設定

NAC レイヤ 2 IEEE 802.1X 検証を設定できます。これは、RADIUS サーバを使用した 802.1X 認証とも呼ばれます。NAC レイヤ 2 IEEE 802.1X の設定は 802.1X の設定と同じですが、RADIUS サーバでポスチャ トークンと VLAN 割り当てを設定する手順が追加されます。

NAC レイヤ 2 IEEE 802.1X 検証を設定するには、次の作業を行います。

次に、NAC レイヤ 2 IEEE 802.1X 検証を設定する例を示します。

NAC エージェントレス監査のサポートの設定

エージェントレス クライアントのための NAC 監査アーキテクチャをサポートするには、スイッチは認証中の 802.1X クライアントの IP アドレスをスヌーピングし、エージェントレス クライアント用に一意のセッション ID を作成して割り当て、この情報を RADIUS サーバに渡して NAC 監査サーバと共有できるようにする必要があります。スイッチがこの情報を取得して共有できるようにするには、スイッチ上で ARP と DHCP スヌーピングをイネーブルにし、特定の RADIUS 属性の送信をイネーブルにする必要があります。

NAC エージェントレス監査をサポートするための RADIUS およびトラッキング設定を設定するには、次の作業を行います。

DACL またはリダイレクト URL に関するスイッチの設定

接続されたホストの認証中に RADIUS サーバからの DACL またはリダイレクト URL を受け入れるようにスイッチ ポートを設定するには、次の作業を行います。

次に、ダウンロード ポリシーのスイッチを設定する例を示します。

WoL を使った 802.1X 認証の使用

Wake-on-LAN(WoL)を使った 802.1X 認証をイネーブルにするには、次の作業を行います。

WoL を使った 802.1X 認証をディセーブルにするには、 no authentication control-direction (または no dot1x control-direction )インターフェイス コンフィギュレーション コマンドを使用します。

次に、WoL を使った 802.1X 認証をイネーブルにし、ポートを双方向に設定する例を示します。

MAC 移動のイネーブル化

スイッチで MAC 移動をグローバルにイネーブルにするには、次の作業を行います。

|

|

|

|

|---|---|---|

次の例では、スイッチで MAC 移動をグローバルにイネーブルにする方法を示します。

MAC 置換のイネーブル化

インターフェイスの MAC 置換をイネーブルにする手順は、次のとおりです。

次に、インターフェイス上で MAC 置換をイネーブルにする例を示します。

NEAT オーセンティケータとサプリカント スイッチの設定

(注) • NEAT では、1 台のスイッチがサプリカントとして設定され、オーセンティケータ スイッチに接続する必要があります。

•![]() 概要については、「Network Edge Access Topology(NEAT)を使用した 802.1x サプリカントおよびオーセンティケータ スイッチ」を参照してください。

概要については、「Network Edge Access Topology(NEAT)を使用した 802.1x サプリカントおよびオーセンティケータ スイッチ」を参照してください。

•![]() cisco-av-pairs 値は、ACS で「device-traffic-class=switch」として設定されている必要があります。これは、サプリカントが正常に認証されたあとでトランクとしてインターフェイスを設定します。

cisco-av-pairs 値は、ACS で「device-traffic-class=switch」として設定されている必要があります。これは、サプリカントが正常に認証されたあとでトランクとしてインターフェイスを設定します。

NEAT オーセンティケータの設定

オーセンティケータとしてスイッチを設定するには、次の作業を行います。

|

|

|

|

|---|---|---|

次に、スイッチを 802.1x オーセンティケータとして設定する例を示します。

NEAT サプリカントの設定

サプリカントとしてスイッチを設定するには、次の作業を行います。

|

|

|

|

|---|---|---|

802.1x クレデンシャル プロファイルを作成します。これは、サプリカントとして設定されるポートに接続する必要があります。 |

||

ユニキャスト パケットまたはマルチキャスト パケット受信した場合に、スイッチにマルチキャスト EAPOL パケットだけを送信するように強制すると、NEAT はすべてのホスト モードのサプリカント スイッチで機能できます。 |

||

次の例では、スイッチをサプリカントとして設定する方法を示します。

ポート上での 802.1X 認証のディセーブル化

no dot1x pae インターフェイス コンフィギュレーション コマンドを使用して、ポートでの 802.1X 認証をディセーブルにすることができます。

ポートでの 802.1X 認証をディセーブルにするには、次の作業を行います。

|

|

|

|

|---|---|---|

802.1X をポートでイネーブルにするもののポートに接続されているクライアントを許可できないようにする 802.1X Port Access Entity(PAE)オーセンティケータとしてポートを設定するには、 dot1x pae authenticator インターフェイス コンフィギュレーション コマンドを使用します。

次にポートでの 802.1X 認証をディセーブルにする例を示します。

802.1X 設定をデフォルト値にリセットする方法

802.1X 設定をデフォルト値にリセットするには、次の作業を行います。

|

|

|

|

|---|---|---|

次に、ポートの 802.1X 認証設定をデフォルト値にリセットする例を示します。

認証のステータスおよび情報の表示

802.1X ステータスの表示

スイッチのグローバルな 802.1X 管理ステータスおよび動作ステータスを表示したり、個別のポートの 802.1X 設定を表示したりするには、次の作業を行います。

|

|

|

|---|---|

スイッチのグローバルな 802.1X 管理ステータスおよび動作ステータスを表示します。 (任意) all キーワードを使用して、802.1X 認証を使用するすべてのインターフェイスのグローバルな 802.1X ステータスと 802.1X 設定を表示します。 |

次に、グローバルな 802.1X ステータスを表示する例を示します。

次に、802.1X 認証を使用するすべてのインターフェイスのグローバルな 802.1X ステータスと 802.1X 設定を表示する例を示します。

認証の方式およびステータスの表示

認証の方式およびステータスを表示するには、次のいずれかの作業を行います。

|

|

|

|---|---|

|

|

|

|---|---|

次に、特定のインターフェイスに関する認証の詳細を表示する例を示します。

次に、スイッチ上のすべての認証セッションを表示する例を示します。

次に、指定の認証方式を使用して許可されたセッションを表示する例を示します。

次に、インターフェイス上のすべての認証セッションを表示する例を示します。

次に、指定のセッション ID の認証セッションを表示する例を示します。

次に、指定の認証方式によって許可されたすべてのクライアントを表示する例を示します。

MAC 認証バイパスのステータスの表示

|

|

|

|---|---|

Router# show mab { all | interface type slot/port } [ detail ] |

|

|

|

|---|---|

次に、単一のインターフェイスに関する簡単な MAB ステータスを表示する例を示します。

次に、単一のインターフェイスに関する詳細な MAB ステータスを表示する例を示します。

ヒント Cisco Catalyst 6500 シリーズ スイッチの詳細(設定例およびトラブルシューティング情報を含む)については、次のページに示されるドキュメントを参照してください。

http://www.cisco.com/en/US/products/hw/switches/ps708/tsd_products_support_series_home.html

フィードバック

フィードバック