Firepower Threat Defense リモート アクセス VPN の概要

Firepower Threat Defense は、リモート アクセス SSL と IPsec-IKEv2 VPN をサポートするセキュアなゲートウェイ機能を提供します。完全なトンネル クライアントである AnyConnect Secure Mobility Client[AnyConnectSecureMobilityClient] は、セキュリティ ゲートウェイへのセキュアな SSL および IPsec-IKEv2 接続をリモート ユーザーに提供します。AnyConnect はエンドポイント デバイスでサポートされている唯一のクライアントで、Firepower Threat Defense デバイスへのリモート VPN 接続が可能です。このクライアントにより、ネットワーク管理者がリモート コンピュータにクライアントをインストールして設定しなくても、リモート ユーザーは SSL または IPsec-IKEv2 VPN クライアントを活用できます。Windows、Mac、および Linux 用の AnyConnect モバイル クライアントは、接続時にセキュア ゲートウェイから展開されます。Apple iOS デバイスおよび Android デバイス用の AnyConnect アプリは、当該プラットフォームのアプリ ストアからインストールされます。

Firepower Management Center の [リモートアクセスVPNポリシー(Remote Access VPN Policy)] ウィザードを使用して、SSL と IPsec-IKEv2 リモート アクセス VPN を基本機能とともに迅速かつ容易にセットアップします。次に、必要に応じてポリシー設定を強化し、Firepower Threat Defense セキュア ゲートウェイ デバイスに展開します。

リモート アクセス VPN ポリシーを使用して、次の設定を構成できます。

次の例を使用して、VPN ユーザーに限定帯域幅を割り当てたり、ユーザー ID ベースのアクセス コントロール ルールに VPN ID を使用したりできます。

リモート アクセス VPN の機能

次の項では、Firepower Threat Defense のリモート アクセス VPN の機能について説明します。

-

Cisco AnyConnect セキュア モビリティ クライアントを使用した SSL および IPsec-IKEv2 リモート アクセス。

-

Firepower Management Center IPv4 トンネル上の IPv6 など、すべての組み合わせがサポートされています。

-

FMC と FDM の両方での設定サポート。デバイス固有のオーバーライド。

-

Firepower Management Center および FTD 両方の HA 環境をサポート。

-

複数のインターフェイスと複数の AAA サーバーのサポート。

-

Rapid Threat Containment では、RADIUS CoA または RADIUS ダイナミック認証の使用がサポートされています。

-

VPN ロード バランシング。

AAA

-

自己署名または CA 署名のアイデンティティ証明書を使用したサーバー認証。

-

RADIUS サーバー、LDAP、または AD を使用する AAA ユーザー名とパスワードベースのリモート認証。

-

RADIUS グループとユーザー承認属性、および RADIUS アカウンティング。

-

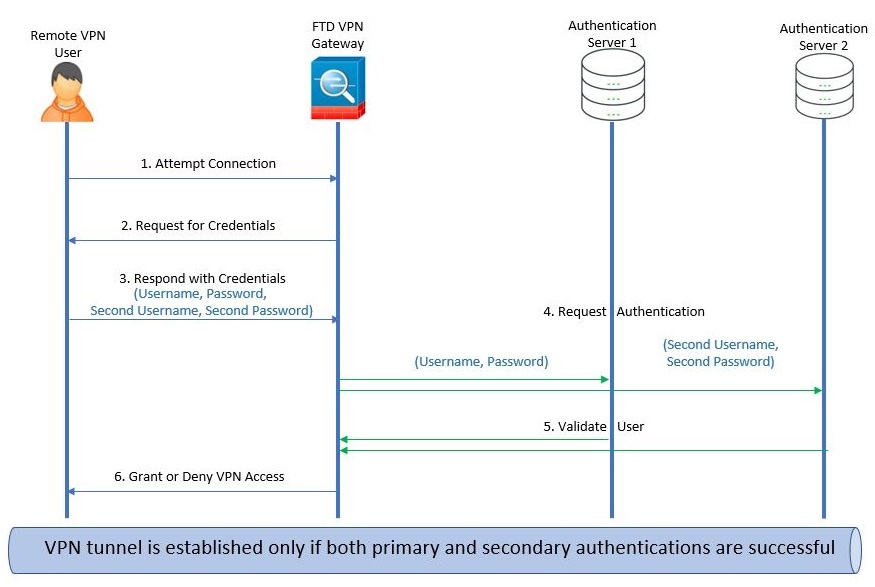

二重認証では、セカンダリ認証での他の AAA サーバーの使用がサポートされています。

-

VPN ID を使用した NGFW アクセス制御の統合。

VPN トンネリング

-

アドレス割り当て

-

スプリット トンネリング

-

スプリット DNS

-

クライアント ファイアウォール ACL

-

最大接続およびアイドル時間のセッション タイムアウト

モニタリング(Monitoring)

-

期間、クライアント アプリケーションなどのさまざまな特性によって VPN ユーザーを表示する新しい VPN ダッシュボード ウィジェット。

-

ユーザー名や OS プラットフォームなどの認証情報を含むリモート アクセス VPN イベント。

-

FTD 統合 CLI により利用可能なトンネル統計。

AnyConnect のコンポーネント

AnyConnect Secure Mobility Client[AnyConnectSecureMobilityClient]導入

リモート アクセス VPN ポリシーに、接続エンドポイントに配布するための AnyConnect クライアントイメージおよび AnyConnect クライアント プロファイルを含めることができます。または、クライアント ソフトウェアを他の方法で配布できます。『Cisco AnyConnect Secure Mobility Client Administrator Guide』の該当するバージョンで、「Deploy AnyConnect」の章を参照してください。

事前にクライアントがインストールされていない場合、リモート ユーザーは、SSL または IPsec-IKEv2 VPN 接続を受け入れるように設定されているインターフェイスの IP アドレスをブラウザに入力します。セキュリティ アプライアンスが http:// 要求を https:// にリダイレクトするように設定されている場合を除いて、リモート ユーザーは https://address の形式で URL を入力する必要があります。URL を入力すると、ブラウザがそのインターフェイスに接続して、ログイン画面が表示されます。

ユーザー ログイン後、セキュア ゲートウェイは VPN クライアントを必要としているとユーザーを識別すると、リモート コンピュータのオペレーティング システムに一致するクライアントをダウンロードします。ダウンロード後、クライアントは自動的にインストールと設定を行い、セキュアな接続を確立します。接続の終了時には、(セキュリティ アプライアンスの設定に応じて)そのまま残るか、または自動的にアンインストールを実行します。以前にインストールされたクライアントの場合、ログイン後、Firepower Threat Defense セキュリティ ゲートウェイはクライアントのバージョンを検査し、必要に応じてアップグレードします。

AnyConnect Secure Mobility Client[AnyConnectSecureMobilityClient] 操作

クライアントがセキュリティ アプライアンスとの接続をネゴシエートする場合、クライアントは、Transport Layer Security(TLS)、および任意で Datagram Transport Layer Security(DTLS)を使用して接続します。DTLS により、一部の SSL 接続で発生する遅延および帯域幅の問題が回避され、パケット遅延の影響を受けやすいリアルタイム アプリケーションのパフォーマンスが向上します。

IPsec-IKEv2 VPN クライアントがセキュア ゲートウェイへの接続を開始すると、インターネットキーエクスチェンジ(IKE)によるデバイスの認証と、続く IKE 拡張認証(Xauth)によるユーザ認証からなるネゴシエーションが行われます。グループ プロファイルが VPN クライアントにプッシュされ、IPsec セキュリティ アソシエーション(SA)が作成されて VPN が完了します。

AnyConnect クライアント プロファイル およびエディタ

AnyConnect クライアント プロファイルは、設定パラメータのグループで、動作や表示の設定に VPN クライアントが使用する XML ファイル内に保存されます。これらのパラメータ(XML タグ)には、ホスト コンピュータの名前とアドレス、および追加のクライアント機能を有効にする設定が含まれています。

AnyConnect プロファイル エディタを使用してプロファイルを設定できます。このエディタは、AnyConnect ソフトウェア パッケージの一部として利用できる便利な GUI ベースの設定ツールです。これは、Firepower Management Center の外部から実行する独立したプログラムです。

リモート アクセス VPN 認証

リモート アクセス VPN サーバー認証

Firepower Threat Defense セキュア ゲートウェイは、VPN クライアントのエンドポイントに対して自身を特定し、認証するために必ず証明書を使用します。

ウィザードを使用してリモート アクセス VPN 構成を設定するときに、選択した証明書を対象の Firepower Threat Defense デバイスに登録できます。ウィザードの [アクセスおよび証明書(Access & Certificate)] フェーズで、[選択した証明書オブジェクトをターゲットデバイスに登録する(Enroll the selected certificate object on the target devices)] オプションを選択します。証明書の登録は、指定したデバイス上で自動的に開始されます。リモート アクセス VPN の構成が完了すると、デバイス証明書のホームページで登録した証明書のステータスを確認できます。ステータスは、証明書の登録が成功したかどうかを明確に示します。これで、リモート アクセス VPN の設定が完了し、導入の準備ができました。

PKI の登録とも呼ばれる、セキュア ゲートウェイの証明書の取得については、Firepower Threat Defense Certificate ベースの認証で説明しています。この章には、ゲートウェイ証明書の設定、登録、および管理の詳細な説明が含まれています。

リモート アクセス VPN のクライアント AAA

SSL と IPsec-IKEv2 の両方について、リモート ユーザー認証はユーザー名とパスワードのみ、証明書のみ、あるいはこの両方を使用して実行されます。

(注) |

展開でクライアント証明書を使用している場合は、Firepower Threat Defense または Firepower Management Center に関係なく、クライアントのプラットフォームにこれらの証明書を追加する必要があります。クライアントに証明書を入力するために、SCEP や CA サービスなどの機能は提供されません。 |

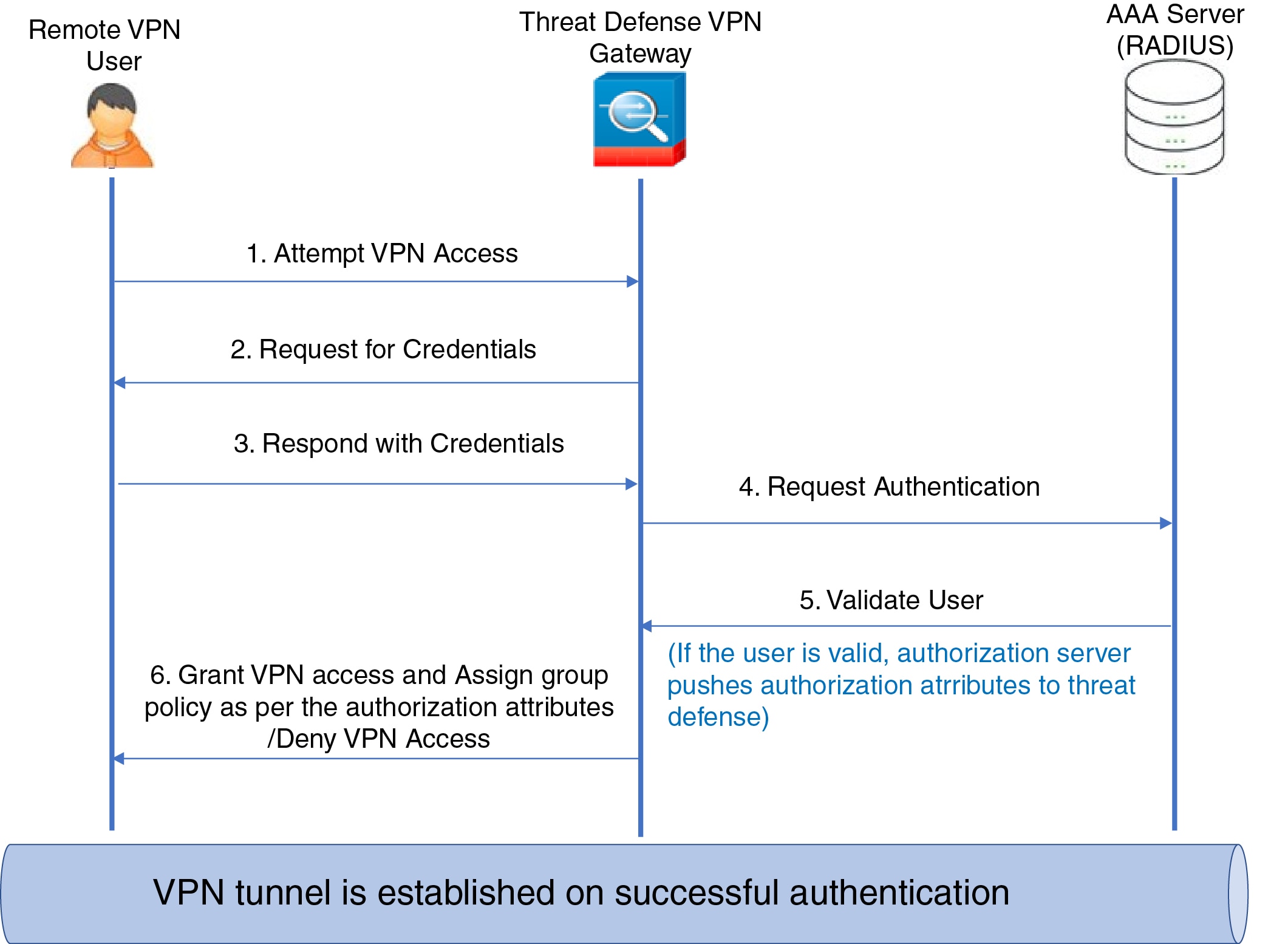

AAA サーバーでは、セキュア ゲートウェイとして機能する管理対象デバイスが、ユーザーの身元(認証)、ユーザーが許可されていること(認可)、およびユーザーが行ったこと(アカウンティング)を確認できます。AAA サーバの例としては、RADIUS、LDAP/AD、TACACS+、Kerberos などがあります。Firepower Threat Defense デバイス上のリモート アクセス VPN では、AD、LDAP、および RADIUS AAA サーバーが認証のためにサポートされています。

認証サーバーとアカウンティング サーバーには、RADIUS サーバーのみを構成して使用できます。

リモートアクセス VPN の認可の詳細については、「権限および属性のポリシー実施の概要」の項を参照してください。

リモート アクセス VPN ポリシーを追加または編集する前に、指定するレルムおよび RADIUS サーバー グループを設定する必要があります。詳細については、レルムおよびレルムディレクトリの作成およびRADIUS サーバー グループを参照してください。

DNS が設定されていないと、デバイスは AAA サーバー名、名前付き URL、および FQDN またはホスト名を持つ CA サーバーを解決できません。解決できるのは IP アドレスのみです。

リモート ユーザーから提供されるログイン情報は、LDAP または AD レルムまたは RADIUS サーバー グループによって検証されます。これらのエンティティは、Firepower Threat Defense セキュア ゲートウェイと統合されます。

(注) |

ユーザーが認証ソースとして Active Directory を使用して RA VPN で認証を受ける場合、ユーザーは自分のユーザー名を使用してログインする必要があります。domain\username または username@domain 形式は失敗します。(Active Directory はこのユーザー名をログオン名、または場合によっては sAMAccountName と呼んでいます)。詳細については、MSDN でユーザーの名前付け属性を参照してください。 認証に RADIUS を使用する場合、ユーザーは前述のどの形式でもログインできます。 |

VPN 接続経由で認証されると、リモート ユーザーには VPN ID が適用されます。この VPN ID は、そのリモート ユーザーに属しているネットワーク トラフィックを認識し、フィルタリングするために Firepower Threat Defense のセキュア ゲートウェイ上のアイデンティティ ポリシーで使用されます。

アイデンティティ ポリシーはアクセス コントロール ポリシーと関連付けられ、これにより、誰がネットワーク リソースにアクセスできるかが決まります。リモート ユーザーがブロックされるか、またはネットワーク リソースにアクセスできるかはこのようにして決まります。

詳細については、 アイデンティティ ポリシーについておよびアクセス コントロール ポリシーのセクションを参照してください。

権限および属性のポリシー実施の概要

Firepower Threat Defense デバイスは、外部認証サーバーおよび/または承認 AAA サーバー(RADIUS)から、あるいは Firepower Threat Defense デバイス上のグループ ポリシーから、ユーザー承認属性(ユーザーの権利または権限とも呼ばれる)を VPN 接続に適用することをサポートしています。Firepower Threat Defense デバイスがグループ ポリシーに設定されている属性と競合する外部 AAA サーバーから属性を受信した場合は、AAA サーバーからの属性が常に優先されます。

Firepower Threat Defense デバイスは次の順序で属性を適用します。

-

外部 AAA サーバー上のユーザー属性:ユーザー認証や認可が成功すると、サーバーからこの属性が返されます。

-

Firepower Threat Defense デバイス上で設定されているグループ ポリシー:RADIUS サーバーからユーザーの RADIUS CLASS 属性 IETF-Class-25(OU=group-policy)の値が返された場合は、Firepower Threat Defense デバイスはそのユーザーを同じ名前のグループ ポリシーに入れて、そのグループ ポリシーの属性のうち、サーバーから返されないものを適用します。

-

接続プロファイル(トンネル グループと呼ばれる)で割り当てられたグループ ポリシー:接続プロファイルには、接続の事前設定と、認証前にユーザーに適用されるデフォルトのグループ ポリシーが含まれています。

(注) |

Firepower Threat Defense デバイスは、デフォルトのグループ ポリシー DfltGrpPolicy から継承したシステム デフォルト属性をサポートしていません。前述のとおり、ユーザー属性または AAA サーバーのグループ ポリシーによって上書きされない場合、接続プロファイルに割り当てられたグループ ポリシーの属性がユーザー セッションに使用されます。 |

AAA サーバー接続の概要

LDAP、AD、および RADIUS AAA サーバーは、ユーザー識別処理のみの場合、VPN 認証のみの場合、またはそれら両方の場合に、Firepower Threat Defense デバイスから到達できる必要があります。AAA サーバーは、次のアクティビティのためにリモートアクセス VPN で使用されます。

-

ユーザー識別処理:サーバーは管理インターフェイスを介して到達できる必要があります。

Firepower Threat Defense デバイスの管理インターフェイスには、VPN で使用される通常のインターフェイスとは別のルーティングプロセスと設定があります。

-

VPN 認証:サーバーは通常のインターフェイス(診断インターフェイスまたはデータインターフェイス)のいずれかを介して到達できる必要があります。

通常のインターフェイスでは、2 つのルーティング テーブルが使用されます。診断インターフェイス用および管理専用に設定されたその他のインターフェイス用の管理専用ルーティング テーブルと、データ インターフェイスに使用されるデータ ルーティング テーブルです。ルート ルックアップが完了すると、管理専用ルーティング テーブルが最初にチェックされ、次にデータ ルーティング テーブルがチェックされます。最初の照合は、AAA サーバーに到達するように選択されます。

(注)

データ インターフェイスに AAA サーバーを配置する場合は、管理専用ルーティング ポリシーがデータ インターフェイス宛てのトラフィックと一致しないようにしてください。たとえば、診断インターフェイスを介するデフォルト ルートがある場合、トラフィックが決してデータ ルーティング テーブルにフォールバックしないように注意してください。show route management-only コマンドと show route コマンドを使用してルーティングの決定を確認します。

同じ AAA サーバー上の両方のアクティビティについて、ユーザー識別処理用の管理インターフェイスを介してサーバーに到達可能にすることに加え、次のいずれかを実行して、同じ AAA サーバーへの VPN 認証アクセスを確保します。

-

管理インターフェイスと同じサブネット上の IP アドレスを使用して診断インターフェイスを有効にして設定し、インターフェイスを介した AAA サーバへのルートを設定します。診断インターフェイスのアクセスは、VPN アクティビティ、識別処理のための管理インターフェイスのアクセスに使用されます。

(注)

このように構成すると、診断インターフェイスおよび管理インターフェイスと同じサブネット上にデータ インターフェイスを設定することもできません。管理インターフェイスとデータ インターフェイスが同じネットワーク上に必要な場合(たとえば、デバイス自体をゲートウェイとして使用する場合)でも、診断インターフェイスは無効のままでなければならないため、このソリューションを使用できません。

-

AAA サーバーへのデータ インターフェイスを介してルートを設定します。データ インターフェイスのアクセスは、VPN アクティビティ、ユーザ識別処理のための管理インターフェイスのアクセスに使用されます。

さまざまなインターフェイスの詳細については、Firepower Threat Defense の通常のファイアウォール インターフェイスを参照してください。

展開後、次の CLI コマンドを使用して、Firepower Threat Defense デバイスからの AAA サーバー接続をモニターおよびトラブルシューティングします。

-

show aaa-server AAA サーバーの統計情報を表示します。

-

show route management-only 管理専用ルーティング テーブル エントリを表示します。

-

show network と show network-static-routes は管理インターフェイスのデフォルトルートとスタティックルートを表示します。

-

show route データ トラフィックのルーティング テーブル エントリを表示します。

-

ping system と traceroute system は管理インターフェイスを介して AAA サーバーへのパスを確認します。

-

ping interface ifname と traceroute destination は診断インターフェイスとデータインターフェイスを介して AAA サーバーへのパスを確認します。

-

test aaa-server authentication と test aaa-server authorization は AAA サーバーでの認証と許可をテストします。

-

clear aaa-server statistics groupname または clear aaa-server statistics protocol protocol はグループ別またはプロトコル別に AAA サーバーの統計情報をクリアします。

-

aaa-server groupname active host hostname は障害が発生した AAA サーバーをアクティブ化します。または、 aaa-server groupname fail host hostname で AAA サーバーを不合格にします。

-

debug ldap level 、debug aaa authentication 、 debug aaa authorization 、debug aaa accounting 。

![[表示(view)] ボタン](/c/dam/en/us/td/i/300001-400000/370001-380000/372001-373000/372135.tif/_jcr_content/renditions/372135.jpg) )

) フィードバック

フィードバック