TLS/SSL ルール条件の概要

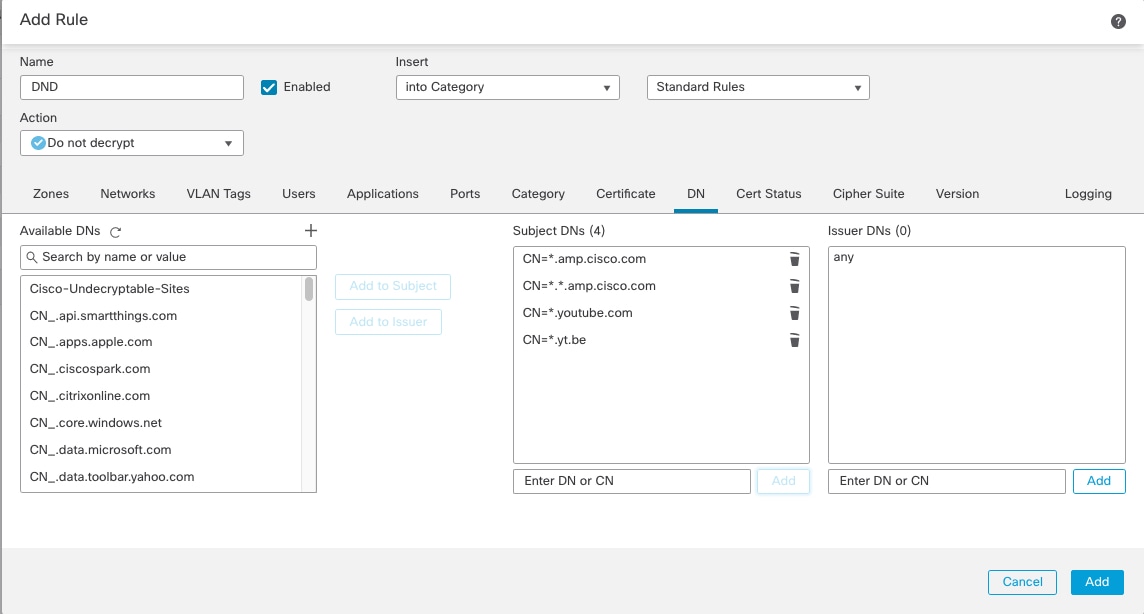

デバイスで検査されるすべての暗号化トラフィックには、基本的な TLS/SSL ルールに基づいたアクションが適用されます。暗号化トラフィックをより詳細に復号化および制御するには、特定タイプのトラフィックの処理およびログ記録を制御するルール条件を設定します。各 TLS/SSL ルールには 0 個、1 個、または複数の条件を設定できますが、トラフィックに TLS/SSL ルールが適用されるのは、そのルールのすべての条件にトラフィックが一致する場合のみです。

(注) |

トラフィックがルールに一致すると、デバイスは設定されたルール アクションをトラフィックに適用します。ログの記録が指定されている場合、接続が終了した時点でトラフィックに関するログが記録されます。 |

各ルール条件には、照合するトラフィックのプロパティを 1 つまたは複数指定できます。たとえば、以下のプロパティを指定できます。

-

通過するセキュリティ ゾーン、IP アドレスおよびポート、送信元または宛先の国、送信元または宛先の VLAN などのトラフィック フロー。

-

検出された IP アドレスに関連付けられたユーザ。

-

トラフィックで検出されたアプリケーションなどのトラフィック ペイロード。

-

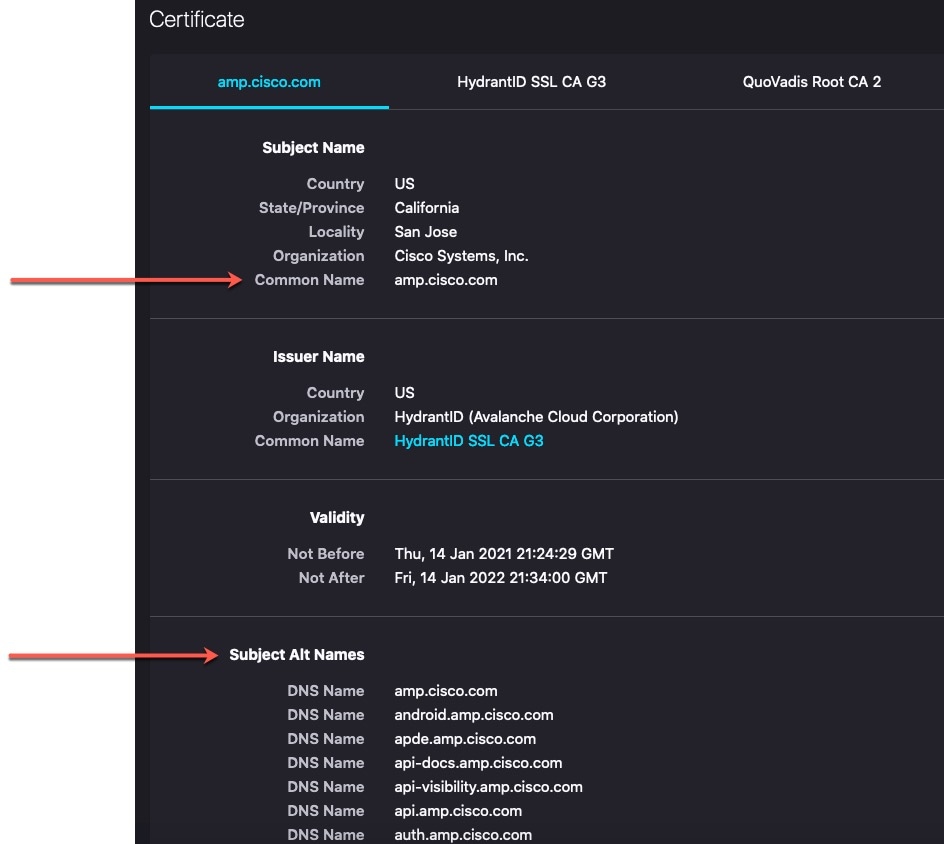

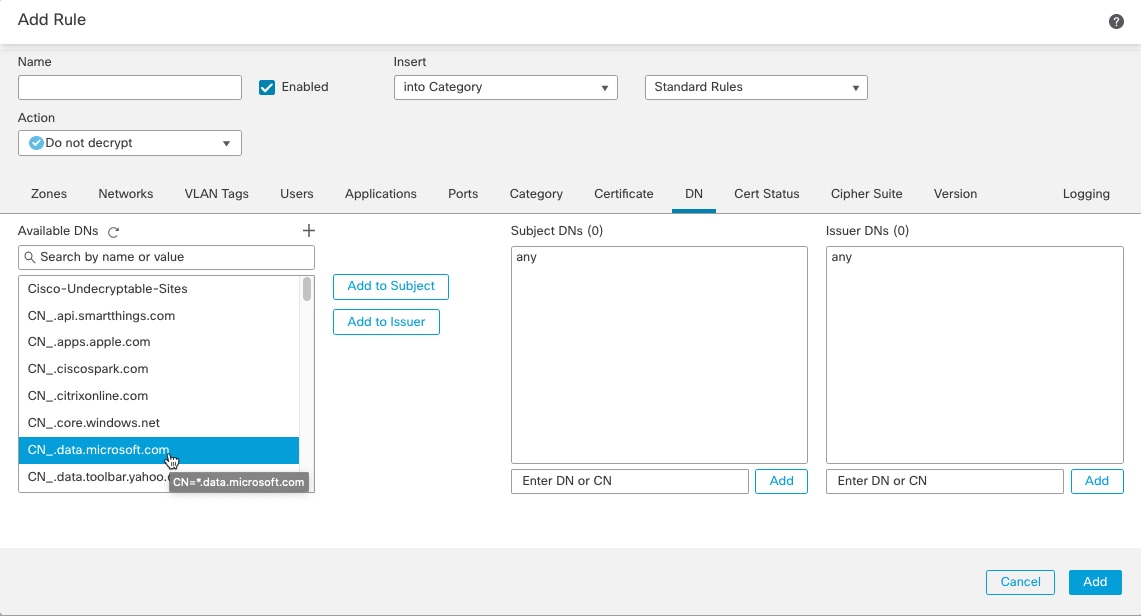

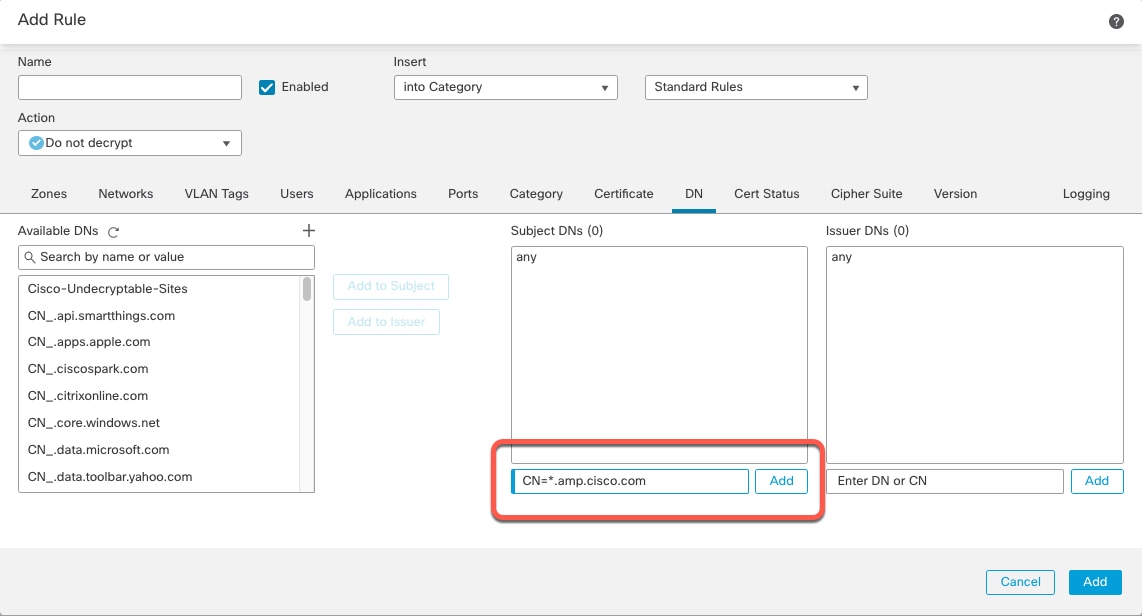

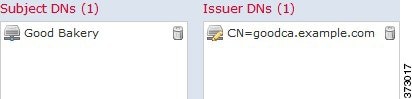

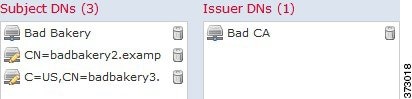

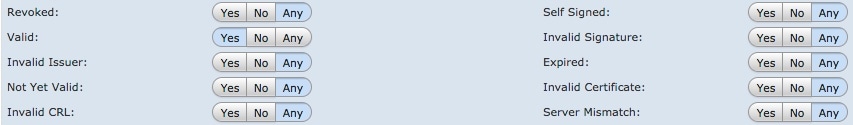

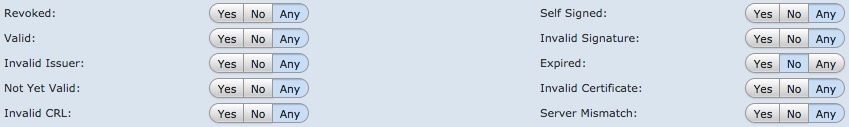

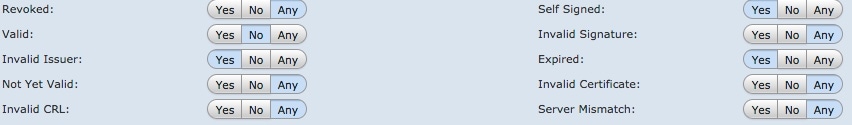

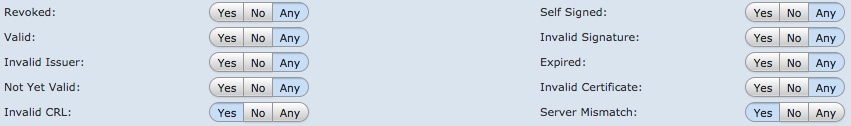

接続の暗号化に使用された TLS/SSL プロトコル バージョン、暗号スイート、サーバー証明書などの接続暗号化。

-

サーバー証明書の識別名に指定された URL のカテゴリおよびレピュテーション。

![[ページ情報(Page Info)] ダイアログボックスでは、サーバーの証明書に関する情報を表示できます。](/c/dam/en/us/td/i/400001-500000/450001-460000/454001-455000/454630.jpg)

フィードバック

フィードバック