キャプティブ ポータルのアイデンティティ ソース

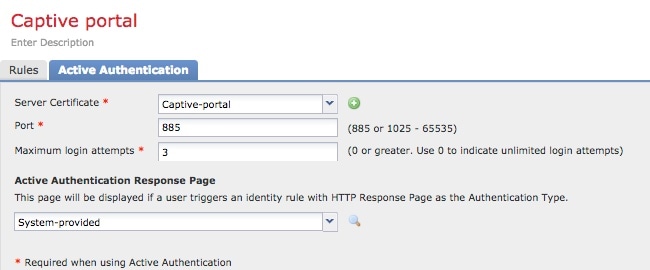

キャプティブ ポータルは、Firepower システムでサポートされる権限のあるアイデンティティ ソースの 1 つです。これは、ユーザがネットワークに対し、管理対象デバイスを使用して認証を行うアクティブ認証方式です。

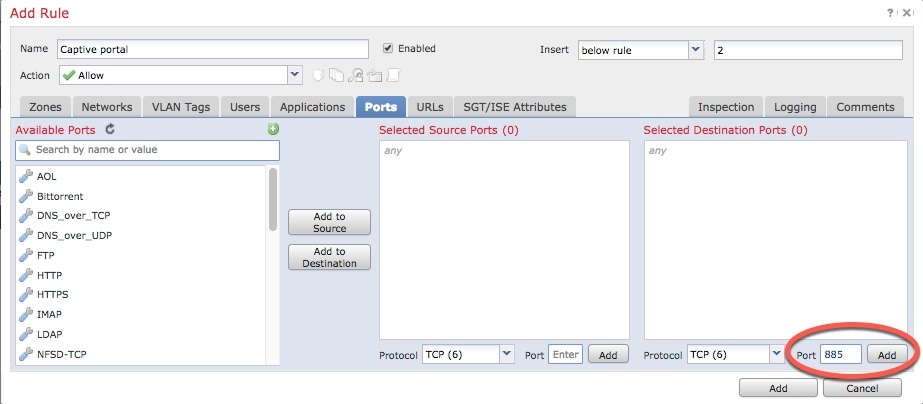

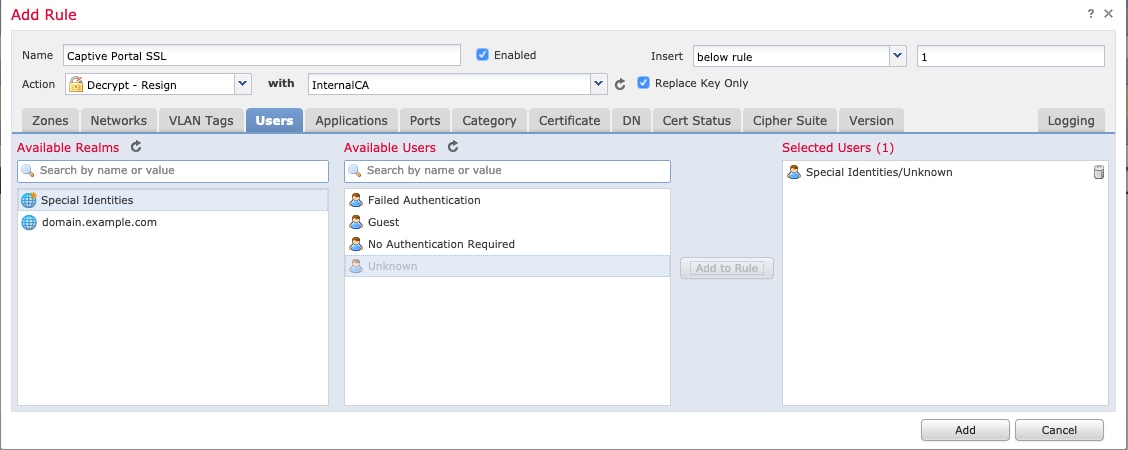

通常、キャプティブ ポータルを使用して、インターネットにアクセスするため、または制限されている内部リソースにアクセスするための認証を要求します。必要に応じて、リソースへのゲスト アクセスを設定することができます。システムはキャプティブ ポータル ユーザを認証した後、それらのユーザのトラフィックをアクセス制御ルールに従って処理します。キャプティブ ポータルは、HTTP および HTTPS のトラフィックのみで認証を行います。

(注) |

キャプティブ ポータルが認証を実行する前に、HTTPS トラフィックを復号化する必要があります。 |

キャプティブ ポータルはまた、失敗した認証の試行を記録します。失敗した試行で新しいユーザーがデータベース内のユーザーのリストに追加されることはありません。キャプティブ ポータルで報告される失敗した認証アクティビティのユーザー アクティビティ タイプは [認証失敗ユーザー(Failed Auth User)] です。

キャプティブ ポータルから取得された認証データはユーザー認識とユーザー制御に使用できます。

![[表示(view)] ボタン](/c/dam/en/us/td/i/300001-400000/370001-380000/372001-373000/372135.tif/_jcr_content/renditions/372135.jpg) )

)![[リロード(reload)] アイコン](/c/dam/en/us/td/i/300001-400000/370001-380000/372001-373000/372118.tif/_jcr_content/renditions/372118.jpg) )

) フィードバック

フィードバック