URL フィルタリングの概要

URL フィルタリング機能を使用してネットワークのユーザーがアクセスできる Web サイトを制御します。

-

カテゴリおよびレピュテーションベースの URL フィルタリング:URL フィルタリング ライセンスでは、URL の一般的な分類(カテゴリ)とリスク レベル(レピュテーション)に基づいて Web サイトへのアクセスを制御することができます。これは推奨オプションです。

-

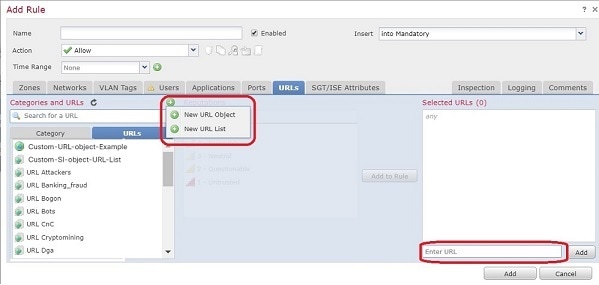

手動 URL フィルタリング:任意のライセンスで、個々の URL、URL のグループおよび URL リストとフィードを手動で指定し、Web トラフィックのきめ細かいカスタム制御を実現できます。詳細については、手動 URL フィルタリングを参照してください。

セキュリティ インテリジェンスによるトラフィックのブロックも参照してください。悪意のある URL、ドメイン、および IP アドレスをブロックするための類似した別の機能です。

カテゴリおよびレピュテーションによる URL のフィルタリングについて

URL フィルタリング ライセンスでは、要求された URL のカテゴリおよびレピュテーションに基づいて、Web サイトへのアクセスを制御できます。

-

カテゴリ:URL の一般的な分類。たとえば ebay.com はオークション カテゴリ、monster.com は求職カテゴリに属します。

1 つの URL は複数のカテゴリに属することができます。

-

レピュテーション:この URL が、組織のセキュリティ ポリシーに違反するかもしれない目的で使用される可能性がどの程度であるか。レピュテーションの範囲は、[不明なリスク(Unknown Risk)](レベル 0)または[信頼できない(Untrusted)](レベル 1)から [信頼できる(Trusted)](レベル 5)まであります。

カテゴリおよびレピュテーションベースの URL フィルタリングのメリット

URL カテゴリとレピュテーションによって、URL フィルタリングをすぐに設定できます。たとえば、アクセス コントロールを使用して、ハッキング カテゴリの信頼できない URL をブロックできます。または、QoS を使用してストリーミング ビデオ カテゴリのサイトからのトラフィックをレート制限できます。スパイウェアおよびアドウェア カテゴリなど、脅威のタイプのカテゴリもあります。

カテゴリおよびレピュテーション データを使用すると、ポリシーの作成と管理がより簡単になります。この方法では、システムが Web トラフィックを期待どおりに確実に制御します。脅威インテリジェンスは、新しい URL だけでなく、既存の URL に対する新しいカテゴリとリスクで常に更新されるため、システムは最新の情報を使用して要求された URL をフィルタ処理します。セキュリティに対する脅威を表すサイトや望ましくないコンテンツが表示されるサイトは、ユーザーが新しいポリシーを更新したり展開したりするペースを上回って次々と現れては消える可能性があります。

システムはどのように適応するのか、いくつかの例を示します。

-

アクセス コントロール ルールですべてのゲーム サイトをブロックする場合、新しいドメインが登録されてゲームに分類されると、これらのサイトをシステムで自動的にブロックできます。同様に、QoS ルールですべてのストリーミング ビデオ サイトをレート制限する場合、システムは新しいストリーミング ビデオ サイトへのトラフィックを自動的に制限できます。

-

アクセス コントロール ルールですべてのマルウェア サイトをブロックし、あるショッピング ページがマルウェアに感染すると、システムはその URL をショッピング サイトからマルウェア サイトに再分類して、そのサイトをブロックすることができます。

-

アクセス コントロール ルールで信頼できないソーシャル ネットワーキング サイトをブロックし、誰かがプロファイル ページに悪意のあるペイロードへのリンクが含まれるリンクを掲載すると、システムはそのページのレピュテーションを [好ましい(Favorable)] から [信頼できない(Untrusted)] に変更してブロックすることができます。

URL カテゴリとレピュテーションの説明

カテゴリの説明

各 URL カテゴリの説明は https://www.talosintelligence.com/categories から入手できます。

これらのカテゴリを表示するには、[脅威カテゴリ(Threat Categories)] を必ずクリックしてください。

レピュテーション レベルの説明

https://talosintelligence.com/reputation_center/supportに移動して、よくある質問のセクションを参照してください。

Cisco Cloud からの URL フィルタリングのデータ

カテゴリおよびレピュテーションに基づく URL フィルタリングには、クラウド サービスから提供されたデータ セットが必要です。

一般に、デフォルトでは、有効な URL フィルタリング ライセンスがアクティブなデバイスに適用されると、URL カテゴリおよびレピュテーションのデータ セットが Cisco Cloud から Firepower Management Center にダウンロードされ、デバイスにプッシュされます。このローカルに保存されたデータ セットは定期的に更新されます。

ネットワーク上のユーザーが URL にアクセスすると、システムはローカル(ダウンロードした)データ セット内の一致を検索します。一致がない場合、システムが Cisco Cloud で以前に検索した結果のキャッシュをチェックします。それでも一致がなければ、システムは Cisco Cloud で URL を検索し、結果をキャッシュに追加します。

URL カテゴリのセットは定期的に変更されることがあります。このような変更の通知を受信したとき、ポリシー内の URL ルールを再検討して変更を加える必要があるかどうかを確認する必要があります。詳細については、URL カテゴリセットが変更された場合、アクションを実行を参照してください。

フィードバック

フィードバック