ホスト、アプリケーション、およびユーザーのデータの検出について

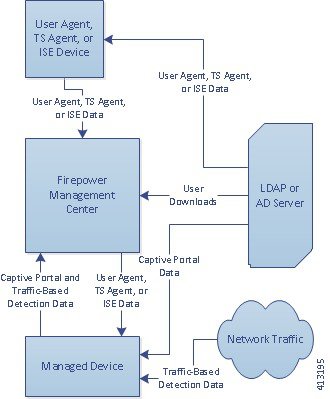

Firepower システムは、ネットワーク検出およびアイデンティティ ポリシーを使用して、ネットワーク トラフィックのホスト、アプリケーション、およびユーザーのデータを収集します。特定のタイプの検出およびアイデンティティ データを使用すると、ネットワーク アセットの包括的なマップを作成し、フォレンジック分析、動作プロファイリング、アクセス制御を行い、組織が影響を受ける脆弱性およびエクスプロイトに対応して軽減することができます。

- ホストおよびアプリケーション データ

-

ホストやアプリケーション データは、ネットワーク検出ポリシーの設定に従ってホストのアイデンティティ ソースとアプリケーション ディテクタによって収集されます。管理対象デバイスは、指定したネットワーク セグメントのトラフィックを確認します。

詳細については、ホストおよびアプリケーション検出の基礎を参照してください。

- ユーザ データ(User Data)

-

ユーザ データはネットワーク検出およびアイデンティティ ポリシーの設定に従ってユーザのアイデンティティ ソースによって収集されます。データはユーザ認識とユーザ制御のために使用できます。

詳細については、ユーザー アイデンティティについてを参照してください。

検出データとアイデンティティ データをロギングすることにより、次のような Firepower システムのさまざまな機能を活用できます。

-

ネットワーク アセットとトポロジの詳細を示すネットワーク マップを表示します。その際、ホストとネットワーク デバイス、ホスト属性、アプリケーション プロトコル、または脆弱性をグループ化して表示できます。

-

アプリケーション、レルム、ユーザ、ユーザ グループ、および ISE 属性の各条件を使ってアクセス コントロール ルールを作成することにより、アプリケーション制御およびユーザ制御を実行します。

-

検出されたホストで利用可能なすべての情報の完全なビューであるホスト プロファイルを表示します。

-

(さまざまな機能の 1 つとして)ネットワーク アセットとユーザ アクティビティの概要を示すダッシュボードを表示します。

-

システムによって記録された検出イベントとユーザ アクティビティに関する詳細情報を表示します。

-

ホストおよびそこで実行されているサーバ/クライアントと、被害を及ぼす可能性のあるエクスプロイトとを関連付けます。

これにより、脆弱性を特定して軽減したり、ネットワークに対する侵入イベントの影響を評価したり、ネットワーク アセットを最大限に保護できるように侵入ルール状態を調整したりできます。

-

システムで特定の影響フラグ付きの侵入イベントまたは特定のタイプの検出イベントが生成された場合に、電子メール、SNMP トラップ、または syslog によるアラートを発行します。

-

許可されたオペレーティングシステム、クライアント、アプリケーションプロトコル、およびプロトコルのwhiteリストを使用して組織のコンプライアンスをモニターします。

-

システムが検出イベントを生成するかユーザー アクティビティを検出したときにトリガーして相関イベントを生成するルールを使って、相関ポリシーを作成します。

-

該当する場合、NetFlow 接続をロギングして使用します。

フィードバック

フィードバック