À propos des licences logicielles Smart

Cisco Smart Licensing est un modèle de licence flexible qui vous offre un moyen plus facile, plus rapide et plus cohérent d'acheter et de gérer les logiciels du portefeuille Cisco et de votre organisme. De plus, il est sécurisé : vous contrôlez ce à quoi les utilisateurs peuvent accéder. Avec les licences Smart, vous obtenez :

-

Easy Activation (Activation facile) : les licences Smart établissent un ensemble de licences logicielles qui peuvent être utilisées dans l’ensemble de l’entreprise. Plus de clés d’activation de produit (PAK).

-

Unified Management (Gestion unifiée) : My Cisco Entitlements (MCE) fournit une vue complète de tous vos produits et services Cisco dans un portail facile à utiliser, afin que vous sachiez toujours ce que vous avez et ce que vous utilisez.

-

License Flexibility (Flexibilité des licences) : votre logiciel n’est pas verrouillé par un nœud sur votre matériel, vous pouvez donc facilement utiliser et transférer des licences selon vos besoins.

Pour utiliser les licences Smart, vous devez d’abord configurer un compte Smart sur Cisco Software Central (software.cisco.com).

Pour une vue d'ensemble plus détaillée sur les licences Cisco, allez à cisco.com/go/licensingguide

Licences logicielles Smart pour l’ASA sur le Châssis Firepower 4100/9300

Pour l’ASA sur le Châssis Firepower 4100/9300 , la configuration de la licence logicielle Smart est partagée entre le superviseur Châssis Firepower 4100/9300 et l’ASA.

-

Châssis Firepower 4100/9300 : configurez toute l’infrastructure de licences logicielles Smart sur le châssis, y compris les paramètres de communication avec le Smart Software Manager. Le Châssis Firepower 4100/9300 lui-même ne nécessite aucune licence pour fonctionner. Consultez le guide de configuration FXOS pour connaître les procédures de licence.

Remarque

La mise en grappe inter-châssis exige que vous activiez la même méthode de licence Smart sur chaque châssis de la grappe.

-

Application ASA : configurez tous les droits de licence de l’ASA.

Gestionnaire de logiciels et comptes Smart

Lorsque vous achetez une ou plusieurs licences pour l’appareil, vous les gérez dans le Cisco Smart Software Manager :

https://software.cisco.com/#module/SmartLicensing

Smart Software Manager vous permet de créer un compte principal pour votre organisation.

Remarque |

Si vous n'avez pas encore de compte, cliquez sur le lien pour configurer un nouveau compte. Smart Software Manager vous permet de créer un compte principal pour votre organisation. |

Par défaut, vos licences sont affectées au compte virtuel par défaut sous votre compte maître. En tant qu’administrateur du compte, vous pouvez éventuellement créer des comptes virtuels supplémentaires; par exemple, vous pouvez créer des comptes pour des régions, les services ou les filiales. Plusieurs comptes virtuels vous permettent de gérer plus facilement un grand nombre de licences et de périphériques.

Gestion hors ligne

Si vos périphériques n’ont pas d’accès Internet et ne peuvent pas s’inscrire auprès du Smart Software Manager, vous devez configurer la licence hors ligne.

Réservation de licence permanente

Si vos périphériques ne peuvent pas accéder à Internet pour des raisons de sécurité, vous pouvez éventuellement demander des licences permanentes pour chaque ASA. Les licences permanentes ne nécessitent pas d’accès périodique à Smart Software Manager. Comme pour les licences PAK, vous pouvez acheter une licence et installer la clé de licence pour l’ASA. Contrairement à une licence PAK, vous pouvez obtenir et gérer les licences avec Smart Software Manager. Vous pouvez facilement passer du mode de licence Smart normal au mode de réservation de licence permanente.

Remarque |

L’ASA ne prend pas en charge la réservation d’une licence spécifique (SLR). Dans SLR, les droits de fonctionnalités spécifiques sont activés en permanence. L’ASA prend en charge uniquement le PLR, où toutes les fonctionnalités sont activées en permanence. |

Réservation de licence permanente pour l’ASA virtuel

Remarque |

La réservation de licence permanente est prise en charge uniquement sur VMware et KVM. |

Vous pouvez obtenir une licence spécifique au modèle qui active toutes les fonctionnalités suivantes :

-

Débit maximal pour votre modèle

-

Niveau Essentials

-

Licence de cryptage renforcé (3DES et AES), si vous l’avez activée dans votre compte de licences Smart

-

Fonctionnalités Secure Client (services client sécurisés) activées pour la plateforme

Remarque

L’utilisation des fonctionnalités Secure Client (services client sécurisés) est conditionnelle à l’achat de la licence Secure Client (services client sécurisés) qui vous permet d’utiliser Secure Client (services client sécurisés) (voir LicencesSecure Client Advantage , Secure Client Premieret VPN client sécurisé uniquement).

Mode de réservation de licences permanentes en fonction de la mémoire et du vCPU

Vous pouvez configurer une licence spécifique au modèle en fonction de la RAM et des vCPU attribuées à votre ASA virtuel. Par exemple, un ASA virtuel avec 8 Go de RAM et 4 vCPU utilise toujours une licence ASAv30 avec un débit de 2 Go.

Les relations entre les vCPU et la mémoire à la licence sont les suivantes :

-

2 Go, 1 vCPU – ASAv5 (100 M) (Vous devez exécuter la commande license smart set_plr5 ; sinon, la licence ASAv10 est attribuée pour autoriser un débit de 1 Go.)

Remarque

Dans la version 9.13, les exigences de RAM ASAv5 ont été augmentées à 2 Go. En raison de cette augmentation, la licence permanente ASAv5 ne fonctionnait plus, car l’ASA vérifiait la mémoire attribuée et déterminait que 2 Go de RAM correspondaient en réalité à une licence ASAv10, et non ASAv5. Pour permettre à la licence permanente ASAv5 de fonctionner, vous devez configurer l’ASA afin qu’il reconnaisse la mémoire supplémentaire pour le modèle.

-

2 Go, 1 vCPU – ASAv10 (1G)

-

8 Go, 4 vCPU – ASAv30 (2G)

-

16 Go, 8 vCPU – ASAv50 (10G)

-

32 Go, 16 vCPU – ASAv100 (20G)

Plus tard, si vous souhaitez modifier le niveau de modèle d’une unité, vous devrez renvoyer la licence actuelle et demander une nouvelle licence au niveau de modèle correct. Pour modifier le modèle d’un ASA virtuel déjà déployé, à partir de l’hyperviseur, vous pouvez modifier les paramètres des vCPU et de la DRAM pour qu’ils correspondent aux exigences du nouveau modèle. Consultez le Guide de démarrage d’ASA virtuel virtuel pour connaître ces valeurs.

Si vous cessez d’utiliser une licence, vous devez renvoyer la licence en générant un code de retour sur l’ASA virtuel, puis saisir ce code dans Smart Software Manager. Vous devez suivre correctement le processus de retour pour vous assurer de ne pas payer pour les licences inutilisées.

Pour en savoir plus sur la configuration de la réservation de licence permanente, consultez ASA virtuel: configurer la réservation de licence permanente.

Réservation de licence permanente pour Firepower 1010

Vous pouvez obtenir une licence qui active toutes les fonctionnalités :

-

Niveau Essentials

-

Security Plus

-

Licence de cryptage renforcé (3DES/AES) si votre compte est admissible

-

Capacités Secure Client (services client sécurisés) activées au maximum de la plateforme.

L’utilisation des fonctionnalités Secure Client (services client sécurisés) est conditionnelle à l’achat de la licence Secure Client (services client sécurisés) qui vous permet d’utiliser Secure Client (services client sécurisés) (voir LicencesSecure Client Advantage , Secure Client Premieret VPN client sécurisé uniquement).

Remarque |

Vous devez également demander les droits dans la configuration ASA pour que celui-ci permette leur utilisation. |

Si vous cessez d’utiliser une licence, vous devez renvoyer la licence en générant un code de retour sur l’ASA, puis en saisissant ce code dans Smart Software Manager. Assurez-vous de suivre correctement le processus de retour afin de ne pas payer pour des licences inutilisées.

Réservation de licence permanente pour Firepower 1100

Vous pouvez obtenir une licence qui active toutes les fonctionnalités :

-

Niveau Essentials

-

Nombre maximum de contextes de sécurité

-

Licence de cryptage renforcé (3DES/AES) si votre compte est admissible

-

Capacités Secure Client (services client sécurisés) activées au maximum de la plateforme.

L’utilisation des fonctionnalités Secure Client (services client sécurisés) est conditionnelle à l’achat de la licence Secure Client (services client sécurisés) qui vous permet d’utiliser Secure Client (services client sécurisés) (voir LicencesSecure Client Advantage , Secure Client Premieret VPN client sécurisé uniquement).

Remarque |

Vous devez également demander les droits dans la configuration ASA pour que celui-ci permette leur utilisation. |

Si vous cessez d’utiliser une licence, vous devez renvoyer la licence en générant un code de retour sur l’ASA, puis en saisissant ce code dans Smart Software Manager. Assurez-vous de suivre correctement le processus de retour afin de ne pas payer pour des licences inutilisées.

Réservation de licence permanente pour Firepower 2100

Vous pouvez obtenir une licence qui active toutes les fonctionnalités :

-

Niveau Essentials

-

Nombre maximum de contextes de sécurité

-

Licence de cryptage renforcé (3DES/AES) si votre compte est admissible

-

Capacités Secure Client (services client sécurisés) activées au maximum de la plateforme.

L’utilisation des fonctionnalités Secure Client (services client sécurisés) est conditionnelle à l’achat de la licence Secure Client (services client sécurisés) qui vous permet d’utiliser Secure Client (services client sécurisés) (voir LicencesSecure Client Advantage , Secure Client Premieret VPN client sécurisé uniquement).

Remarque |

Vous devez également demander les droits dans la configuration ASA pour que celui-ci permette leur utilisation. |

Si vous cessez d’utiliser une licence, vous devez renvoyer la licence en générant un code de retour sur l’ASA, puis en saisissant ce code dans Smart Software Manager. Assurez-vous de suivre correctement le processus de retour afin de ne pas payer pour des licences inutilisées.

Réservation de licence permanente pour Secure Firewall 3100

Vous pouvez obtenir une licence qui active toutes les fonctionnalités :

-

Niveau Essentials

-

Nombre maximum de contextes de sécurité

-

Licence d’opérateur

-

Licence de cryptage renforcé (3DES/AES) si votre compte est admissible

-

Capacités Secure Client (services client sécurisés) activées au maximum de la plateforme.

L’utilisation des fonctionnalités Secure Client (services client sécurisés) est conditionnelle à l’achat de la licence Secure Client (services client sécurisés) qui vous permet d’utiliser Secure Client (services client sécurisés) (voir LicencesSecure Client Advantage , Secure Client Premieret VPN client sécurisé uniquement).

Remarque |

Vous devez également demander les droits dans la configuration ASA pour que celui-ci permette leur utilisation. |

Si vous cessez d’utiliser une licence, vous devez renvoyer la licence en générant un code de retour sur l’ASA, puis en saisissant ce code dans Smart Software Manager. Assurez-vous de suivre correctement le processus de retour afin de ne pas payer pour des licences inutilisées.

Réservation de licence permanente pour le châssis Firepower 4100/9300

Vous pouvez obtenir une licence qui active toutes les fonctionnalités :

-

Niveau Essentials.

-

Nombre maximum de contextes de sécurité

-

Licence d’opérateur

-

Licence de cryptage renforcé (3DES/AES) si votre compte est admissible

-

Capacités Secure Client (services client sécurisés) activées au maximum de la plateforme.

L’utilisation des fonctionnalités Secure Client (services client sécurisés) est conditionnelle à l’achat de la licence Secure Client (services client sécurisés) qui vous permet d’utiliser Secure Client (services client sécurisés) (voir LicencesSecure Client Advantage , Secure Client Premieret VPN client sécurisé uniquement).

Remarque |

La licence est gérée sur le Châssis Firepower 4100/9300 , mais vous devez également demander les droits dans la configuration ASA pour que celui-ci permette leur utilisation. Pour gérer la licence, consultez le Guide de configuration FXOS. |

Si vous cessez d’utiliser une licence, vous devez renvoyer la licence en générant un code de retour sur l’Châssis Firepower 4100/9300 , puis en saisissant ce code dans Smart Software Manager. Assurez-vous de suivre correctement le processus de retour afin de ne pas payer pour des licences inutilisées.

Smart Software Manager sur place

Si vos périphériques ne peuvent pas accéder à Internet pour des raisons de sécurité, vous pouvez éventuellement installer un serveur Smart Software Manager sur site (anciennement appelé « serveur satelitte Smart Software ») local en tant que machine virtuelle (VM). Smart Software Manager sur site fournit un sous-ensemble des fonctionnalités de Smart Software Manager et vous permet de fournir des services de licence essentiels pour tous vos périphériques locaux. Seul Smart Software Manager sur site doit se connecter périodiquement au Smart Software Manager principal pour synchroniser votre utilisation des licences. Vous pouvez effectuer la synchronisation selon un calendrier défini ou manuellement.

Vous pouvez exécuter les fonctions suivantes sur Smart Software Manager sur site :

-

Activer ou enregistrer une licence

-

Afficher les licences de votre entreprise

-

Transférer des licences entre les entités de l’entreprise

Pour en savoir plus, consultez la Fiche technique de Cisco Smart Software Manager sur site.

Licences et appareils gérés par compte virtuel

Les licences et les périphériques sont gérés par compte virtuel : seuls les périphériques de ce compte virtuel peuvent utiliser les licences attribuées au compte. Si vous avez besoin de licences supplémentaires, vous pouvez transférer une licence inutilisée d’un autre compte virtuel. Vous pouvez également transférer des périphériques entre des comptes virtuels.

Pour l’ASA sur le Châssis Firepower 4100/9300 :seul le châssis s’enregistre en tant que périphérique, tandis que les applications ASA dans le châssis demandent leurs propres licences. Par exemple, pour un châssis Firepower 9300 avec 3 modules de sécurité, le châssis compte comme un seul périphérique, mais les modules utilisent 3 licences distinctes.

Licence d’évaluation.

ASA virtuel

L’ASA virtuel ne prend pas en charge de mode d’évaluation. Avant que l’ASA virtuel ne s’enregistre avec Smart Software Manager, il fonctionne dans un état fortement limité en termes de débit.

Firepower 1000

Avant que le Firepower 1000 ne s’enregistre avec Smart Software Manager, il fonctionne pendant 90 jours (utilisation totale) en mode d’évaluation. Seuls les droits par défaut sont activés. À la fin de cette période, le Firepower 1000 devient non conforme.

Remarque |

Vous ne pouvez pas recevoir de licence d’évaluation pour le cryptage renforcé (3DES/AES); vous devez vous inscrire auprès de Smart Software Manager pour recevoir le jeton de conformité pour l’exportation qui active la licence de cryptage renforcé (3DES/AES). |

Firepower de la série 2100

Avant que le Firepower 2100 ne s’enregistre avec Smart Software Manager, il fonctionne pendant 90 jours (utilisation totale) en mode d’évaluation. Seuls les droits par défaut sont activés. À la fin de cette période, le Firepower 2100 devient non conforme.

Remarque |

Vous ne pouvez pas recevoir de licence d’évaluation pour le cryptage renforcé (3DES/AES); vous devez vous inscrire auprès de Smart Software Manager pour recevoir le jeton de conformité pour l’exportation qui active la licence de cryptage renforcé (3DES/AES). |

Cisco Secure Firewall 3100

Avant que le Secure Firewall 3100 ne s’enregistre avec Smart Software Manager, il fonctionne pendant 90 jours (utilisation totale) en mode d’évaluation. Seuls les droits par défaut sont activés. À la fin de cette période, le Secure Firewall 3100 devient non conforme.

Remarque |

Vous ne pouvez pas recevoir de licence d’évaluation pour le cryptage renforcé (3DES/AES); vous devez vous inscrire auprès de Smart Software Manager pour recevoir le jeton de conformité pour l’exportation qui active la licence de cryptage renforcé (3DES/AES). |

Châssis Firepower 4100/9300

Le Châssis Firepower 4100/9300 prend en charge deux types de licence d’évaluation :

-

Mode d’évaluation au niveau du châssis : avant que le Châssis Firepower 4100/9300 ne s’enregistre avec Smart Software Manager, il fonctionne pendant 90 jours (utilisation totale) en mode d’évaluation. L’ASA ne peut pas demander de droits spécifiques dans ce mode; seuls les droits par défaut sont activés. À la fin de cette période, le Châssis Firepower 4100/9300 devient non conforme.

-

Mode d’évaluation basé sur les droits : après l’enregistrement de Châssis Firepower 4100/9300 auprès de Smart Software Manager, vous pouvez obtenir des licences d’évaluation à durée limitée qui peuvent être attribuées à l’ASA. Dans l’ASA, vous demandez des droits comme d’habitude. Lorsque la licence à durée limitée expire, vous devez soit renouveler la licence à durée limitée, soit obtenir une licence permanente.

Remarque |

Vous ne pouvez pas recevoir de licence d’évaluation pour le cryptage renforcé (3DES/AES); vous devez vous inscrire auprès de Smart Software Manager et obtenir une licence permanente pour recevoir le jeton de conformité pour l’exportation qui active la licence de cryptage renforcé (3DES/AES). |

À propos des licences par type

Les sections suivantes contiennent des renseignements supplémentaires sur les licences par type.

LicencesSecure Client Advantage , Secure Client Premieret VPN client sécurisé uniquement

Les licences Secure Client (services client sécurisés) ne sont pas appliquées directement à l’ASA. Cependant, vous devez acheter des licences et les ajouter à votre compte Smart pour garantir le droit d’utiliser l’ASA comme tête de réseau Secure Client (services client sécurisés).

-

Pour les licences Secure Client Advantage et Secure Client Premier, ajoutez le nombre d’homologues que vous envisagez d’utiliser pour tous les ASA de votre compte Smart et achetez des licences pour ce nombre d’homologues.

-

Pour le VPN client sécurisé uniquement , achetez une licence par ASA. Contrairement aux autres licences qui fournissent un ensemble d’homologues pouvant être partagés par plusieurs ASA, la licence VPN client sécurisé uniquement est gérée par tête de réseau.

Pour obtenir plus de renseignements, consultez la section :

Autres homologues VPN

Les autres homologues VPN comprennent les types de VPN suivants :

-

VPN d’accès à distance IPsec avec IKEv1

-

VPN de site à site IPsec avec IKEv1

-

VPN de site à site IPsec avec IKEv2

Cette licence est incluse dans la licence de base.

Total des homologues VPN combinés, tous types

-

Le nombre total d’homologues VPN est le nombre maximum d’homologues VPN autorisés pour les homologues Secure Client (services client sécurisés) et autres homologues VPN combinés. Par exemple, si le total est de 1 000, vous pouvez autoriser 500 homologues Secure Client (services client sécurisés) et 500 autres homologues VPN simultanément; ou 700 homologues Secure Client (services client sécurisés) et 300 autres VPN; ou utiliser les 1 000 pour Secure Client (services client sécurisés). Si vous dépassez le nombre total d’homologues VPN, vous pouvez surcharger l’ASA. Assurez-vous donc de dimensionner votre réseau de manière appropriée.

Licence de chiffrement

Cryptage renforcé : ASA virtuel

Le cryptage renforcé (3DES/AES) est disponible pour les connexions de gestion avant de vous connecter au Smart Software Manager ou au serveur Smart Software Manager sur site afin que vous puissiez lancer ASDM et vous connecter au Smart Software Manager. Pour le trafic de transit qui nécessite un cryptage renforcé (comme VPN), le débit est fortement limité jusqu’à ce que vous vous connectiez à Smart Software Manager et obteniez la licence de cryptage renforcé.

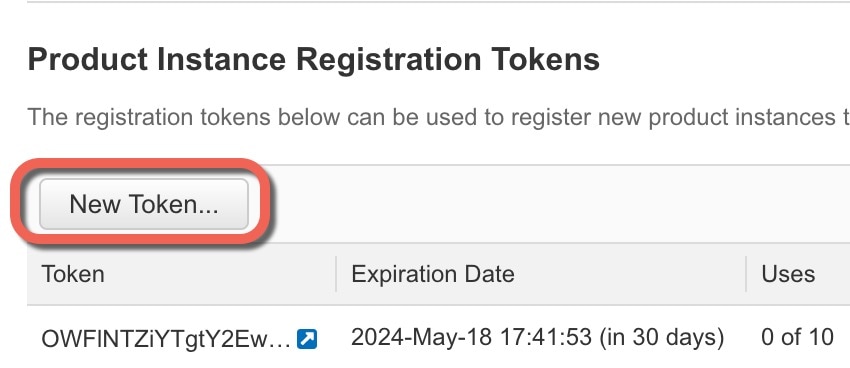

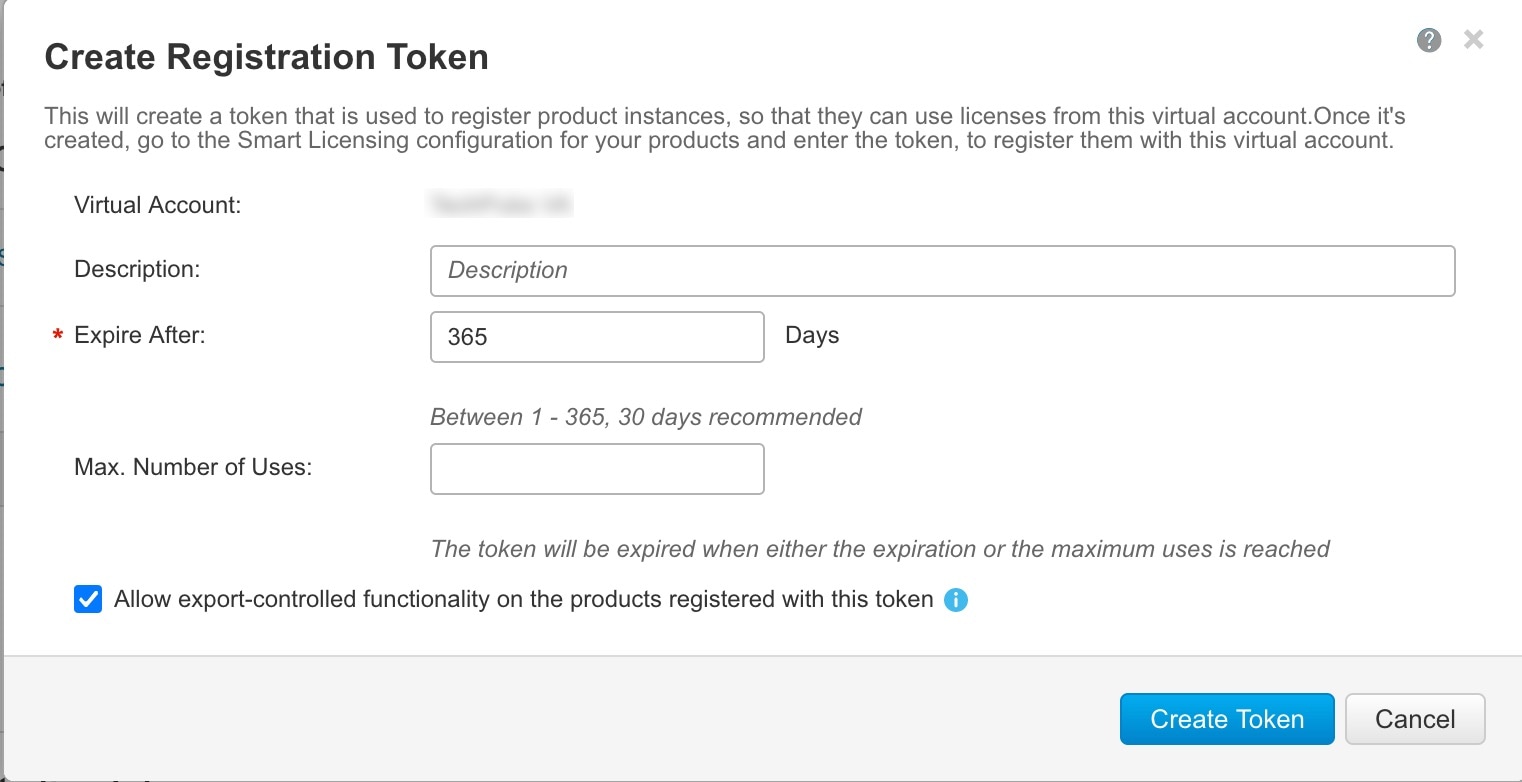

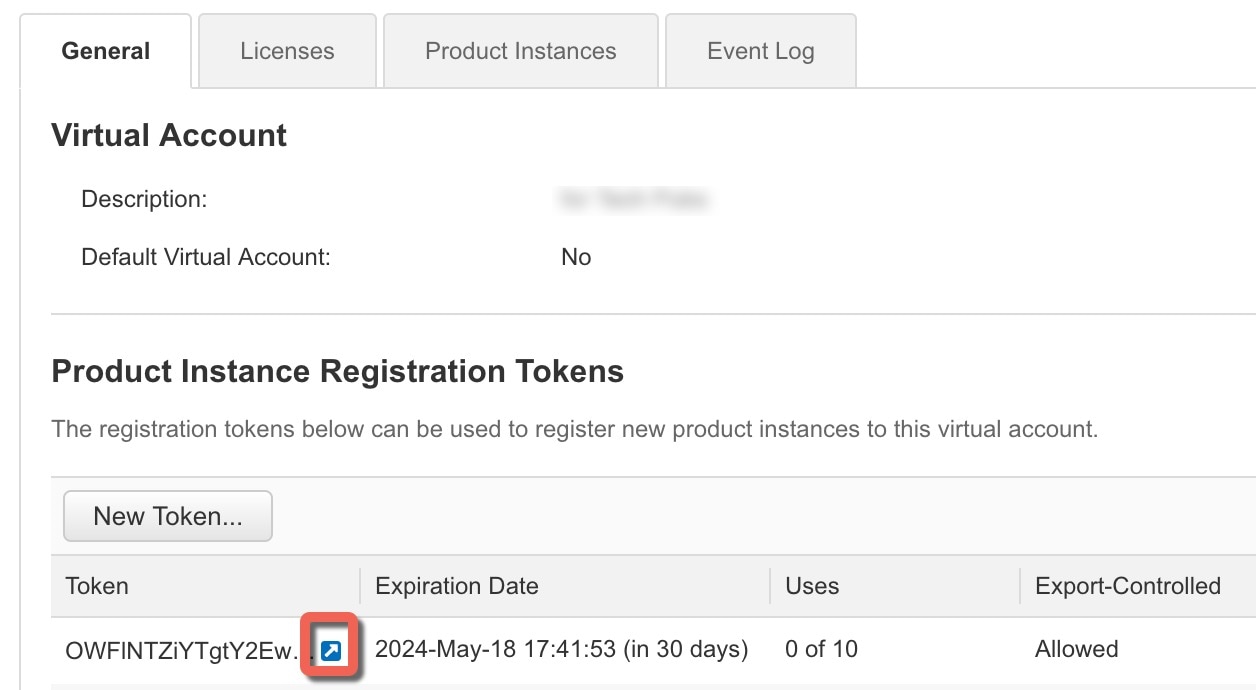

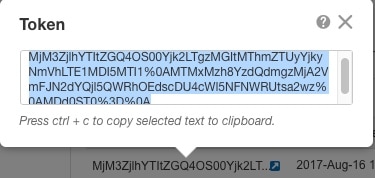

Lorsque vous demandez le jeton d’enregistrement pour l’ASA virtuel à partir de votre compte d’octroi de licences logicielles Smart, cochez la case Allow export-controlled functionality on the products registered with this token (Autoriser la fonctionnalité contrôlée par l’exportation sur les produits enregistrés avec ce jeton) pour que la licence de cryptage renforcé (3DES/AES) soit appliquée (votre compte doit être qualifié pour son utilisation). Si l’ASA virtuel devient non conforme par la suite, tant que le jeton de conformité à l’exportation a été appliqué avec succès, l’ASA virtuel conservera la licence et ne reviendra pas à l’état de débit limité. La licence est supprimée si vous réenregistrez l’ASA virtuel et que la conformité à l’exportation est désactivée, ou si vous restaurez les paramètres d’usine par défaut de l’ASA virtuel.

Si vous enregistrez initialement l’ASA virtuel sans cryptage renforcé, puis ajoutez ultérieurement le cryptage renforcé, vous devez recharger l’ASA virtuel pour que la nouvelle licence prenne effet.

Pour les licences de réservation de licences permanentes, la licence de cryptage renforcé (3DES/AES) est activée si votre compte est admissible à son utilisation.

Si votre compte Smart n’est pas autorisé pour le cryptage renforcé, mais que Cisco a déterminé que vous êtes autorisé à utiliser le cryptage renforcé, vous pouvez ajouter manuellement une licence de cryptage renforcé à votre compte.

Cryptage renforcé : Firepower 1000, Firepower 2100 en mode appareil, Secure Firewall 3100

L’ASA inclut la capacité 3DES par défaut pour l'accès de gestion uniquement, de sorte que vous pouvez vous connecter au gestionnaire de logiciels intelligents et utiliser ASDM immédiatement. Vous pouvez également utiliser SSH et SCP si vous configurez ultérieurement l’accès SSH sur l’ASA. D'autres fonctions qui nécessitent un cryptage renforcé (comme le VPN) doivent avoir le cryptage renforcé activé, ce qui exige que vous vous inscriviez d’abord au Smart Software Manager.

Remarque |

Si vous tentez de configurer des fonctions pouvant utiliser un cryptage renforcé avant de vous inscrire - même si vous ne configurez qu'un cryptage faible - votre connexion HTTPS sera interrompue sur cette interface, et vous ne pourrez pas vous reconnecter. Il y a une exception à cette règle si vous êtes connecté à une interface de gestion uniquement, telle que Management 1/1. SSH n’est pas affecté. Si vous perdez votre connexion HTTPS, vous pouvez vous connecter au port de console pour reconfigurer l’ASA, vous connecter à une interface de gestion uniquement, ou vous connecter à une interface non configurée pour une fonction de cryptage renforcé. |

Lorsque vous demandez le jeton d’enregistrement pour l’ASA à partir de votre compte d’octroi de licences logicielles Smart, cochez la case Allow export-controlled functionality on the products registered with this token (Autoriser la fonctionnalité contrôlée par l’exportation sur les produits enregistrés avec ce jeton) pour que la licence de cryptage renforcé (3DES/AES) soit appliquée (votre compte doit être qualifié pour son utilisation). Si l’ASA devient non conforme par la suite, tant que le jeton de conformité à l’exportation a été appliqué avec succès, l’ASA continuera d’autoriser le trafic de transit. Même si vous réenregistrez l’ASA et que la conformité à l’exportation est désactivée, la licence reste activée. La licence est supprimée si vous restaurez l’ASA aux paramètres d’usine par défaut.

Si vous enregistrez initialement l’ASA sans cryptage renforcé, puis ajoutez ultérieurement le cryptage renforcé, vous devez recharger l’ASA pour que la nouvelle licence prenne effet.

Pour les licences de réservation de licences permanentes, la licence de cryptage renforcé (3DES/AES) est activée si votre compte est admissible à son utilisation.

Si votre compte Smart n’est pas autorisé pour le cryptage renforcé, mais que Cisco a déterminé que vous êtes autorisé à utiliser le cryptage renforcé, vous pouvez ajouter manuellement une licence de cryptage renforcé à votre compte.

Cryptage renforcé : Firepower 2100 en mode plateforme

Le cryptage renforcé (3DES/AES) est disponible pour les connexions de gestion avant de vous connecter au Smart Software Manager ou au serveur Smart Software Manager sur site afin que vous puissiez lancer ASDM. Notez que l’accès ASDM est disponible sur les interfaces de gestion uniquement avec le chiffrement par défaut. Le trafic de transit qui nécessite un cryptage renforcé (comme VPN) n’est pas autorisé jusqu’à ce que vous vous connectiez et obteniez la licence de cryptage renforcé.

Lorsque vous demandez le jeton d’enregistrement pour l’ASA à partir de votre compte d’octroi de licences logicielles Smart, cochez la case Allow export-controlled functionality on the products registered with this token (Autoriser la fonctionnalité contrôlée par l’exportation sur les produits enregistrés avec ce jeton) pour que la licence de cryptage renforcé (3DES/AES) soit appliquée (votre compte doit être qualifié pour son utilisation). Si l’ASA devient non conforme par la suite, tant que le jeton de conformité à l’exportation a été appliqué avec succès, l’ASA continuera d’autoriser le trafic de transit. Même si vous réenregistrez l’ASA et que la conformité à l’exportation est désactivée, la licence reste activée. La licence est supprimée si vous restaurez l’ASA aux paramètres d’usine par défaut.

Si vous enregistrez initialement l’ASA sans cryptage renforcé, puis ajoutez ultérieurement le cryptage renforcé, vous devez recharger l’ASA pour que la nouvelle licence prenne effet.

Pour les licences de réservation de licences permanentes, la licence de cryptage renforcé (3DES/AES) est activée si votre compte est admissible à son utilisation.

Si votre compte Smart n’est pas autorisé pour le cryptage renforcé, mais que Cisco a déterminé que vous êtes autorisé à utiliser le cryptage renforcé, vous pouvez ajouter manuellement une licence de cryptage renforcé à votre compte.

Cryptage renforcé : Châssis Firepower 4100/9300

Lorsque l’ASA est déployé en tant que périphérique logique, vous pouvez lancer ASDM immédiatement. Le trafic de transit qui nécessite un cryptage renforcé (comme VPN) n’est pas autorisé jusqu’à ce que vous vous connectiez et obteniez la licence de cryptage renforcé.

Lorsque vous demandez le jeton d’enregistrement pour le châssis à partir de votre compte d’octroi de licences logicielles Smart, cochez la case Allow export-controlled functionality on the products registered with this token (Autoriser la fonctionnalité contrôlée par l’exportation sur les produits enregistrés avec ce jeton) pour que la licence de cryptage renforcé (3DES/AES) soit appliquée (votre compte doit être qualifié pour son utilisation).

Si l’ASA devient non conforme par la suite, tant que le jeton de conformité à l’exportation a été appliqué avec succès, l’ASA continuera d’autoriser le trafic de transit. La licence est supprimée si vous réenregistrez le châssis et que la conformité à l’exportation est désactivée, ou si vous restaurez les paramètres d’usine par défaut du châssis.

Si vous enregistrez initialement le châssis sans cryptage renforcé, puis ajoutez ultérieurement le cryptage renforcé, vous devez recharger l’application ASA pour que la nouvelle licence prenne effet.

Pour les licences de réservation de licences permanentes, la licence de cryptage renforcé (3DES/AES) est activée si votre compte est admissible à son utilisation.

Si votre compte Smart n’est pas autorisé pour le cryptage renforcé, mais que Cisco a déterminé que vous êtes autorisé à utiliser le cryptage renforcé, vous pouvez ajouter manuellement une licence de cryptage renforcé à votre compte.

DES : tous les modèles

Si le cryptage renforcé est activé, vous ne pouvez pas utiliser DES.

Licence d’opérateur

La licence d’opérateur permet d’utiliser les fonctionnalités d’inspection suivantes :

-

Diameter : Diameter est un protocole d’authentification, d’autorisation et de comptabilité (AAA) utilisé dans les réseaux de télécommunications fixes et mobiles de nouvelle génération tels que SPE (Evolved Packet System) pour LTE (Long Term Évolution) et IMS (IP Multimédia Subsystem). Il remplace RADIUS et TACACS dans ces réseaux.

-

GTP/GPRS : le protocole de tunnellisation GPRS est utilisé dans les réseaux SMS, UMTS et LTE pour le trafic du service radio général par paquets (GPRS). GTP fournit un protocole de gestion et de contrôle de tunnel pour fournir un accès réseau GPRS à une station mobile par la création, la modification et la suppression de tunnels. GTP utilise également un mécanisme de tunnellisation pour acheminer les paquets de données des utilisateurs.

-

M3UA : MTP3 User Adaptation (M3UA) est un protocole client/serveur qui fournit une passerelle vers le réseau SS7 pour les applications IP qui communiquent avec la couche MTP3 (Message Transfer Part 3) de SS7. M3UA permet d’exécuter les composants SS7 (comme ISUP) sur un réseau IP. M3UA est défini dans la RFC 4666.

-

SCTP : le protocole SCTP (Stream Control Transmission Protocol) est décrit dans la RFC 4960. Le protocole prend en charge le protocole de signalisation téléphonique SS7 sur IP et est également un protocole de transport pour plusieurs interfaces dans l’architecture de réseau mobile LTE 4G.

Nombre total de sessions de mandataire TLS

Chaque session de mandataire TLS pour l’inspection vocale chiffrée est prise en compte dans la limite de licences TLS.

D’autres applications qui utilisent des sessions de mandataire TLS ne sont pas prises en compte dans la limite du TLS, par exemple, le mandataire Mobility Advantage (qui ne nécessite pas de licence).

Certaines applications peuvent utiliser plusieurs sessions pour une connexion. Par exemple, si vous configurez un téléphone avec un Cisco Unified Communications Manager principal et de secours, il y a 2 connexions de mandataire TLS.

Vous définissez indépendamment la limite de mandataire TLS à l’aide de la commande tls-proxy maximum-sessions ou dans ASDM, en utilisant le volet Configuration > Firewall (Pare-feu) > Unified Communications (Communications unifiées) > TLS Proxy (Mandataire TLS). Pour afficher les limites de votre modèle, saisissez la commande tls-proxy maximum-sessions ?. Lorsque vous appliquez une licence de mandataire TLS supérieure à la limite de mandataire TLS par défaut, l’ASA définit automatiquement la limite de mandataire TLS pour correspondre à la licence. La limite de mandataire TLS a priorité sur la limite de la licence; si vous définissez la limite de mandataire TLS pour qu’elle soit inférieure à la licence, vous ne pouvez pas utiliser toutes les sessions de votre licence.

Remarque |

Pour les licences dont la référence se termine par « K8 » (par exemple, les licences de moins de 250 utilisateurs), les sessions de mandataire TLS sont limitées à 1 000. Pour les licences dont la référence se termine par « K9 » (par exemple, les licences de 250 utilisateurs ou plus), la limite de mandataire TLS dépend de la configuration, jusqu’à la limite du modèle. K8 et K9 indiquent si la licence est restreinte pour l’exportation : la licence K8 n’est pas limitée tandis que la licence K9 est restreinte. Si vous effacez la configuration (à l’aide de la commande clear configure all, par exemple), la limite de mandataire TLS est définie par défaut pour votre modèle; si cette valeur par défaut est inférieure à la limite de licence, vous verrez un message d’erreur pour utiliser la commande tls-proxy maximum-sessions afin d’augmenter à nouveau la limite (dans ASDM, utilisez le volet TLS Proxy (Mandataire TLS)). Si vous utilisez le basculement et saisissez la commande write standby ou dans ASDM, utilisez File (Fichier) > Save Running Configuration to Standby Unit (Enregistrer la configuration d’exécution sur l’unité en veille) sur l’unité principale pour forcer une synchronisation de la configuration; la commande clear configure all est générée automatiquement sur l’unité secondaire, vous pouvez donc voir le message d’avertissement sur l’unité secondaire. Étant donné que la synchronisation de la configuration restaure la limite de mandataire TLS définie sur l’unité principale, vous pouvez ignorer l’avertissement. |

Vous pouvez également utiliser des sessions de chiffrement SRTP pour vos connexions :

-

Pour les licences K8, les sessions SRTP sont limitées à 250.

-

Pour les licences K9, il n’y a pas de limite.

Remarque |

Seuls les appels qui nécessitent un chiffrement ou un déchiffrement pour un support sont pris en compte dans la limite du SRTP; si la transmission est définie pour l’appel, même si les deux segments sont des SRTP, ils ne sont pas pris en compte dans la limite. |

Nombre maximum de VLAN

Pour qu’une interface soit prise en compte dans la limite de VLAN, vous devez lui attribuer un VLAN. Par exemple :

interface gigabitethernet 0/0.100

vlan 100

Licence de filtre de trafic de réseau de zombies

Nécessite une licence de cryptage renforcé (3DES/AES) pour télécharger la base de données dynamique.

Licences de basculement ou de grappe ASA

Licences de basculement pour l’ASAv

L’unité en veille requiert le même modèle de licence que l’unité principale.

Licences de basculement pour Firepower 1010

Smart Software Manager standard et sur site

Les deux unités Firepower 1010 doivent être enregistrées auprès du serveur Smart Software Manager ou du Smart Software Manager sur site. Les deux unités nécessitent que vous activiez la licence Essentials et la licence Security Plus avant de pouvoir configurer le basculement.

En règle générale, vous n’avez pas également besoin d’activer la licence de fonction de cryptage renforcé (3DES/AES) dans l’ASA, car les deux unités devraient avoir obtenu le jeton de cryptage renforcé lorsque vous avez enregistré les unités. Lors de l’utilisation du jeton d’enregistrement, les deux unités doivent avoir le même niveau de chiffrement.

Si votre compte Smart n’est pas autorisé pour le cryptage renforcé, mais que Cisco a déterminé que vous êtes autorisé à utiliser le cryptage renforcé, vous pouvez ajouter manuellement une licence de cryptage renforcé à votre compte. Dans ce cas, activez-la sur l’unité active après avoir activé le basculement. La configuration est répliquée sur l’unité en veille, mais cette dernière n’utilise pas la configuration; elle reste dans un état mis en mémoire cache. Seule l’unité active demande la licence au serveur. La licence est agrégée en une seule licence de basculement partagée par la paire de basculement, et cette licence agrégée est également mise en mémoire cache sur l’unité en veille pour être utilisée si elle devient l’unité active ultérieurement. Après un basculement, la nouvelle unité active continue d’utiliser la licence agrégée. Elle utilise la configuration de la licence mise en mémoire cache pour demander à nouveau l’autorisation au serveur. Lorsque l’ancienne unité active rejoint la paire en tant qu’unité de veille, elle libère le droit de licence. Avant que l’unité en veille ne libère le droit, la licence de la nouvelle unité active peut être dans un état non conforme s’il n’y a aucune licence disponible dans le compte. La paire de basculement peut utiliser la licence agrégée pendant 30 jours, mais si elle n’est toujours pas conforme après le délai de grâce et que vous n’utilisez pas le jeton de cryptage renforcé, vous ne pourrez pas apporter de modifications de configuration aux fonctionnalités nécessitant la licence de fonctionnalité de cryptage renforcé (3DES/AES); l’opération n’est pas affectée par le reste. La nouvelle unité active envoie une demande de renouvellement des droits d’utilisation toutes les 35 secondes jusqu’à ce que la licence soit conforme. Si vous annulez la paire de basculement, l’unité active libère les droits et les deux unités conservent la configuration de licence en état mis en mémoire cache. Pour réactiver la licence, vous devez effacer la configuration sur chaque unité et la reconfigurer.

Réservation de licence permanente

Pour la réservation de licences permanentes, vous devez acheter des licences distinctes pour chaque châssis et activer les licences avant de configurer le basculement.

Licences de basculement pour Firepower 1100

Smart Software Manager standard et sur site

Seule l’unité active demande des licences auprès du serveur. Les licences sont agrégées en une seule licence de basculement partagée par la paire de basculement. Il n’y a pas de frais supplémentaires pour les unités secondaires.

Après avoir activé le basculement, pour le basculement actif/veille, vous pouvez uniquement configurer la licence Smart sur l’unité active. Pour le basculement actif/actif, vous pouvez uniquement configurer la licence Smart sur l’unité avec le groupe de basculement 1 comme actif. La configuration est répliquée sur l’unité en veille, mais cette dernière n’utilise pas la configuration; elle reste dans un état mis en mémoire cache. La licence agrégée est également mise en mémoire cache sur l’unité en veille pour être utilisée si elle devient l’unité active ultérieurement.

Remarque |

Chaque ASA doit avoir la même licence de chiffrement lors de la formation d’une paire de basculement. Lorsque vous enregistrez un ASA sur le serveur de licences Smart, la licence de cryptage renforcé est automatiquement activée pour les clients qualifiés lorsque vous appliquez le jeton d’enregistrement. En raison de cette exigence, vous avez deux choix de licence lorsque vous utilisez le jeton de cryptage renforcé avec le basculement:

|

Chaque type de licence complémentaire est géré comme suit :

-

Essentials : bien que seule l’unité active demande cette licence au serveur, l’unité en veille a la licence Essentials activée par défaut; elle n’a pas besoin de s’inscrire auprès du serveur pour l’utiliser.

-

Contexte : seule l’unité active demande cette licence. Cependant, la licence Essentials comprend 2 contextes par défaut et est présente sur les deux unités. La valeur de la licence Essentials de chaque unité, plus la valeur de la licence de contexte sur l’unité active, sont combinées jusqu’à la limite de plateformes. Par exemple :

-

Active/en veille : la licence Essentials comprend 2 contextes; pour deux unités Firepower 1120, ces licences ajoutent jusqu’à 4 contextes. Vous configurez une licence de 3 contextes sur l’unité active dans une paire active/en veille. Par conséquent, la licence de basculement agrégée comprend 7 contextes. Cependant, comme la limite de plateformes pour une unité est de 5, la licence combinée autorise un maximum de 5 contextes uniquement. Dans ce cas, vous pourriez uniquement configurer la licence de contexte active pour 1 contexte.

-

Active/actif : la licence Essentials comprend 2 contextes; pour deux unités Firepower 1140, ces licences ajoutent jusqu’à 4 contextes. Vous configurez une licence de 4 contextes sur l’unité principale dans une paire active/active. Par conséquent, la licence de basculement agrégée comprend 8 contextes. Une unité peut utiliser 5 contextes et l’autre unité peut utiliser 3 contextes, par exemple; mais en cas de défaillance, une unité utilisera les 8. Comme la limite de plateformes pour une unité est de 10, la licence combinée autorise un maximum de 10 contextes; les 8 contextes sont dans la limite.

-

-

Cryptage renforcé (3DES/AES) : si votre compte Smart n’est pas autorisé pour le cryptage renforcé, mais que Cisco a déterminé que vous êtes autorisé à utiliser le cryptage renforcé, vous pouvez ajouter manuellement une licence de cryptage renforcé à votre compte. Seule l’unité active demande cette licence et les deux unités peuvent l’utiliser en raison de l’agrégation des licences.

Après un basculement, la nouvelle unité active continue d’utiliser la licence agrégée. Elle utilise la configuration de la licence mise en mémoire cache pour demander à nouveau l’autorisation au serveur. Lorsque l’ancienne unité active rejoint la paire en tant qu’unité de veille, elle libère le droit de licence. Avant que l’unité en veille ne libère le droit, la licence de la nouvelle unité active peut être dans un état non conforme s’il n’y a aucune licence disponible dans le compte. La paire de basculement peut utiliser la licence agrégée pendant 30 jours, mais si elle n’est toujours pas conforme après le délai de grâce, vous ne pourrez pas modifier la configuration des fonctionnalités nécessitant des licences spéciales (c.-à-d. ajouter un contexte supplémentaire); l’opération n’est pas affectée par le reste. La nouvelle unité active envoie une demande de renouvellement des droits d’utilisation toutes les 35 secondes jusqu’à ce que la licence soit conforme. Si vous annulez la paire de basculement, l’unité active libère les droits et les deux unités conservent la configuration de licence en état mis en mémoire cache. Pour réactiver la licence, vous devez effacer la configuration sur chaque unité et la reconfigurer.

Réservation de licence permanente

Pour la réservation de licences permanentes, vous devez acheter des licences distinctes pour chaque châssis et activer les licences avant de configurer le basculement.

Licences de basculement pour Firepower 2100

Smart Software Manager standard et sur site

Seule l’unité active demande des licences auprès du serveur. Les licences sont agrégées en une seule licence de basculement partagée par la paire de basculement. Il n’y a pas de frais supplémentaires pour les unités secondaires.

Après avoir activé le basculement, pour le basculement actif/veille, vous pouvez uniquement configurer la licence Smart sur l’unité active. Pour le basculement actif/actif, vous pouvez uniquement configurer la licence Smart sur l’unité avec le groupe de basculement 1 comme actif. La configuration est répliquée sur l’unité en veille, mais cette dernière n’utilise pas la configuration; elle reste dans un état mis en mémoire cache. La licence agrégée est également mise en mémoire cache sur l’unité en veille pour être utilisée si elle devient l’unité active ultérieurement.

Remarque |

Chaque ASA doit avoir la même licence de chiffrement lors de la formation d’une paire de basculement. Lorsque vous enregistrez un ASA sur le serveur de licences Smart, la licence de cryptage renforcé est automatiquement activée pour les clients qualifiés lorsque vous appliquez le jeton d’enregistrement. En raison de cette exigence, vous avez deux choix de licence lorsque vous utilisez le jeton de cryptage renforcé avec le basculement:

|

Chaque type de licence complémentaire est géré comme suit :

-

Essentials : bien que seule l’unité active demande cette licence au serveur, l’unité en veille a la licence Essentials activée par défaut; elle n’a pas besoin de s’inscrire auprès du serveur pour l’utiliser.

-

Contexte : seule l’unité active demande cette licence. Cependant, la licence Essentials comprend 2 contextes par défaut et est présente sur les deux unités. La valeur de la licence Essentials de chaque unité, plus la valeur de la licence de contexte sur l’unité active, sont combinées jusqu’à la limite de plateformes. Par exemple :

-

Active/en veille : la licence Essentials comprend 2 contextes; pour deux unités Firepower 2130, ces licences ajoutent jusqu’à 4 contextes. Vous configurez une licence de 30 contextes sur l’unité active dans une paire active/en veille. Par conséquent, la licence de basculement agrégée comprend 34 contextes. Cependant, comme la limite de plateformes pour une unité est de 30, la licence combinée autorise un maximum de 30 contextes uniquement. Dans ce cas, vous pourriez uniquement configurer la licence de contexte active pour 25 contextes.

-

Active/actif : la licence Essentials comprend 2 contextes; pour deux unités Firepower 2130, ces licences ajoutent jusqu’à 4 contextes. Vous configurez une licence de 10 contextes sur l’unité principale dans une paire active/active. Par conséquent, la licence de basculement agrégée comprend 14 contextes. Une unité peut utiliser 9 contextes et l’autre unité peut utiliser 5 contextes, par exemple; mais en cas de défaillance, une unité utilisera les 14. Comme la limite de plateformes pour une unité est de 30, la licence combinée autorise un maximum de 30 contextes; les 14 contextes sont dans la limite.

-

-

Cryptage renforcé (3DES/AES) : si votre compte Smart n’est pas autorisé pour le cryptage renforcé, mais que Cisco a déterminé que vous êtes autorisé à utiliser le cryptage renforcé, vous pouvez ajouter manuellement une licence de cryptage renforcé à votre compte. Seule l’unité active demande cette licence et les deux unités peuvent l’utiliser en raison de l’agrégation des licences.

Après un basculement, la nouvelle unité active continue d’utiliser la licence agrégée. Elle utilise la configuration de la licence mise en mémoire cache pour demander à nouveau l’autorisation au serveur. Lorsque l’ancienne unité active rejoint la paire en tant qu’unité de veille, elle libère le droit de licence. Avant que l’unité en veille ne libère le droit, la licence de la nouvelle unité active peut être dans un état non conforme s’il n’y a aucune licence disponible dans le compte. La paire de basculement peut utiliser la licence agrégée pendant 30 jours, mais si elle n’est toujours pas conforme après le délai de grâce, vous ne pourrez pas modifier la configuration des fonctionnalités nécessitant des licences spéciales (c.-à-d. ajouter un contexte supplémentaire); l’opération n’est pas affectée par le reste. La nouvelle unité active envoie une demande de renouvellement des droits d’utilisation toutes les 35 secondes jusqu’à ce que la licence soit conforme. Si vous annulez la paire de basculement, l’unité active libère les droits et les deux unités conservent la configuration de licence en état mis en mémoire cache. Pour réactiver la licence, vous devez effacer la configuration sur chaque unité et la reconfigurer.

Réservation de licence permanente

Pour la réservation de licences permanentes, vous devez acheter des licences distinctes pour chaque châssis et activer les licences avant de configurer le basculement.

Licences de basculement pour Cisco Secure Firewall 3100

Smart Software Manager standard et sur site

Chaque unité requiert la licence Essentials (activée par défaut) et la même licence de chiffrement. Nous vous conseillons d’accorder une licence à chaque unité avec le serveur de licences avant d’activer le basculement pour éviter les problèmes de non-concordance de licences et, lors de l’utilisation de la licence de cryptage renforcé, des problèmes de chiffrement de la liaison de basculement.

La fonctionnalité de basculement elle-même ne nécessite aucune licence. Il n’y a pas de coût supplémentaire pour la licence de contexte sur les unités de données.

La licence de cryptage renforcé est automatiquement activée pour les clients qualifiés lorsque vous appliquez le jeton d’enregistrement. Pour la licence facultative de cryptage renforcé (3DES/AES) activée dans la configuration ASA, consultez ci-dessous.

Dans la configuration de la licence ASA, la licence Essentials est toujours activée par défaut sur les deux unités. Après avoir activé le basculement, pour le basculement actif/veille, vous pouvez uniquement configurer la licence Smart sur l’unité active. Pour le basculement actif/actif, vous pouvez uniquement configurer la licence Smart sur l’unité avec le groupe de basculement 1 comme actif. La configuration est répliquée sur l’unité en veille, mais cette dernière n’utilise pas la configuration; elle reste dans un état mis en mémoire cache. La licence agrégée est également mise en mémoire cache sur l’unité en veille pour être utilisée si elle devient l’unité active ultérieurement.

Chaque type de licence complémentaire est géré comme suit :

-

Essentials : chaque unité demande une licence Essentials au serveur.

-

Contexte : seule l’unité active demande cette licence. Cependant, la licence Essentials comprend 2 contextes par défaut et est présente sur les deux unités. La valeur de la licence Essentials de chaque unité, plus la valeur de la licence de contexte sur l’unité active, sont combinées jusqu’à la limite de plateformes. Par exemple :

-

Active/en veille : la licence Essentials comprend 2 contextes; pour deux unités Secure Firewall 3130, ces licences ajoutent jusqu’à 4 contextes. Vous configurez une licence de 100 contextes sur l’unité active dans une paire active/en veille. Par conséquent, la licence de basculement agrégée comprend 104 contextes. Cependant, comme la limite de plateformes pour une unité est de 100, la licence combinée autorise un maximum de 100 contextes uniquement. Dans ce cas, vous pourriez uniquement configurer la licence de contexte active pour 95 contextes.

-

Active/active : la licence Essentials comprend 2 contextes; pour deux unités Secure Firewall 3130, ces licences ajoutent jusqu’à 4 contextes. Vous configurez une licence de 10 contextes sur l’unité principale dans une paire active/active. Par conséquent, la licence de basculement agrégée comprend 14 contextes. Une unité peut utiliser 9 contextes et l’autre unité peut utiliser 5 contextes, par exemple; mais en cas de défaillance, une unité utilisera les 14. Comme la limite de plateformes pour une unité est de 100, la licence combinée autorise un maximum de 100 contextes; les 14 contextes sont dans la limite.

-

-

Cryptage renforcé (3DES/AES) : si votre compte Smart n’est pas autorisé pour le cryptage renforcé, mais que Cisco a déterminé que vous êtes autorisé à utiliser le cryptage renforcé, vous pouvez ajouter manuellement une licence de cryptage renforcé à votre compte. Seule l’unité active demande cette licence et les deux unités peuvent l’utiliser en raison de l’agrégation des licences.

Après un basculement, la nouvelle unité active continue d’utiliser la licence agrégée. Elle utilise la configuration de la licence mise en mémoire cache pour demander à nouveau l’autorisation au serveur. Lorsque l’ancienne unité active rejoint la paire en tant qu’unité de veille, elle libère le droit de licence. Avant que l’unité en veille ne libère le droit, la licence de la nouvelle unité active peut être dans un état non conforme s’il n’y a aucune licence disponible dans le compte. La paire de basculement peut utiliser la licence agrégée pendant 30 jours, mais si elle n’est toujours pas conforme après le délai de grâce, vous ne pourrez pas modifier la configuration des fonctionnalités nécessitant des licences spéciales (c.-à-d. ajouter un contexte supplémentaire); l’opération n’est pas affectée par le reste. La nouvelle unité active envoie une demande de renouvellement des droits d’utilisation toutes les 35 secondes jusqu’à ce que la licence soit conforme. Si vous annulez la paire de basculement, l’unité active libère les droits et les deux unités conservent la configuration de licence en état mis en mémoire cache. Pour réactiver la licence, vous devez effacer la configuration sur chaque unité et la reconfigurer.

Réservation de licence permanente

Pour la réservation de licences permanentes, vous devez acheter des licences distinctes pour chaque châssis et activer les licences avant de configurer le basculement.

Licences de basculement pour l’Firepower 4100/9300

Smart Software Manager standard et sur site

Les deux Firepower 4100/9300 doivent être enregistrés auprès du Smart Software Manager ou du Smart Software Manager sur site avant de configurer le basculement. Il n’y a pas de frais supplémentaires pour les unités secondaires.

La licence de cryptage renforcé est automatiquement activée pour les clients qualifiés lorsque vous appliquez le jeton d’enregistrement. Lors de l’utilisation du jeton, chaque châssis doit avoir la même licence de chiffrement. Pour la licence facultative de cryptage renforcé (3DES/AES) activée dans la configuration ASA, consultez ci-dessous.

Après avoir activé le basculement, pour la configuration de la licence ASA pour le basculement actif/veille, vous pouvez uniquement configurer la licence Smart sur l’unité active. Pour le basculement actif/actif, vous pouvez uniquement configurer la licence Smart sur l’unité avec le groupe de basculement 1 comme actif. La configuration est répliquée sur l’unité en veille, mais cette dernière n’utilise pas la configuration; elle reste dans un état mis en mémoire cache. Seule l’unité active demande les licences auprès du serveur. Les licences sont agrégées en une seule licence de basculement partagée par la paire de basculement, et cette licence agrégée est également mise en mémoire cache sur l’unité en veille pour être utilisée si elle devient l’unité active ultérieurement. Chaque type de licence est géré comme suit :

-

Essentials : bien que seule l’unité active demande cette licence au serveur, l’unité en veille a la licence Essentials activée par défaut; elle n’a pas besoin de s’inscrire auprès du serveur pour l’utiliser.

-

Contexte : seule l’unité active demande cette licence. Cependant, la licence Essentials comprend 10 contextes par défaut et est présente sur les deux unités. La valeur de la licence Essentials de chaque unité, plus la valeur de la licence de contexte sur l’unité active, sont combinées jusqu’à la limite de plateformes. Par exemple :

-

Active/en veille : la licence Essentials comprend 10 contextes; pour 2 unités, ces licences ajoutent jusqu’à 20 contextes. Vous configurez une licence de 250 contextes sur l’unité active dans une paire active/en veille. Par conséquent, la licence de basculement agrégée comprend 270 contextes. Cependant, comme la limite de plateformes pour une unité est de 250, la licence combinée autorise un maximum de 250 contextes uniquement. Dans ce cas, vous devez configurer uniquement la licence de contexte active pour 230 contextes.

-

Active/active : la licence Essentials comprend 10 contextes; pour 2 unités, ces licences ajoutent jusqu’à 20 contextes. Vous configurez une licence de 10 contextes sur l’unité principale dans une paire active/active. Par conséquent, la licence de basculement agrégée comprend 30 contextes. Une unité peut utiliser 17 contextes et l’autre unité peut utiliser 13 contextes, par exemple; mais en cas de défaillance, une unité utilisera les 30. Comme la limite de plateformes pour une unité est de 250, la licence combinée autorise un maximum de 250 contextes; les 30 contextes sont dans la limite.

-

-

Opérateur : seule l’unité active demande cette licence et les deux unités peuvent l’utiliser en raison de l’agrégation des licences.

-

Cryptage renforcé (3DES) : si votre compte Smart n’est pas autorisé pour le cryptage renforcé, mais que Cisco a déterminé que vous êtes autorisé à utiliser le cryptage renforcé, vous pouvez ajouter manuellement une licence de cryptage renforcé à votre compte. Seule l’unité active demande cette licence et les deux unités peuvent l’utiliser en raison de l’agrégation des licences.

Après un basculement, la nouvelle unité active continue d’utiliser la licence agrégée. Elle utilise la configuration de la licence mise en mémoire cache pour demander à nouveau l’autorisation au serveur. Lorsque l’ancienne unité active rejoint la paire en tant qu’unité de veille, elle libère le droit de licence. Avant que l’unité en veille ne libère le droit, la licence de la nouvelle unité active peut être dans un état non conforme s’il n’y a aucune licence disponible dans le compte. La paire de basculement peut utiliser la licence agrégée pendant 30 jours, mais si elle n’est toujours pas conforme après le délai de grâce, vous ne pourrez pas modifier la configuration des fonctionnalités nécessitant des licences spéciales; l’opération n’est pas affectée par le reste. La nouvelle unité active envoie une demande de renouvellement des droits d’utilisation toutes les 35 secondes jusqu’à ce que la licence soit conforme. Si vous annulez la paire de basculement, l’unité active libère les droits et les deux unités conservent la configuration de licence en état mis en mémoire cache. Pour réactiver la licence, vous devez effacer la configuration sur chaque unité et la reconfigurer.

Réservation de licence permanente

Pour la réservation de licences permanentes, vous devez acheter des licences distinctes pour chaque châssis et activer les licences avant de configurer le basculement.

Licences de grappe ASA pour Cisco Secure Firewall 3100

Smart Software Manager standard et sur site

Chaque unité requiert la licence Essentials (activée par défaut) et la même licence de chiffrement. Nous vous conseillons d’accorder une licence à chaque unité avec le serveur de licences avant d’activer la mise en grappe pour éviter les problèmes de non-concordance de licences et, lors de l’utilisation de la licence de cryptage renforcé, des problèmes de chiffrement de la liaison de commande de grappe.

La fonctionnalité de mise en grappe elle-même ne nécessite aucune licence. Il n’y a pas de coût supplémentaire pour la licence de contexte sur les unités de données.

La licence de cryptage renforcé est automatiquement activée pour les clients qualifiés lorsque vous appliquez le jeton d’enregistrement. Pour la licence facultative de cryptage renforcé (3DES/AES) activée dans la configuration ASA, consultez ci-dessous.

Dans la configuration de la licence ASA, la licence Essentials est toujours activée par défaut sur toutes les unités. Vous pouvez uniquement configurer la licence Smart sur l’unité de contrôle. La configuration est répliquée sur les unités de données, mais pour certaines licences, elles n’utilisent pas la configuration; elle reste dans un état mis en mémoire cache et seule l’unité de contrôle demande la licence. Les licences sont agrégées en une licence de grappe unique partagée par les unités de grappe, et cette licence agrégée est également mise en mémoire cache sur les unités de données pour être utilisée si l’une d’elles devient l’unité de contrôle ultérieurement. Chaque type de licence est géré comme suit :

-

Essentials : chaque unité demande une licence Essentials au serveur.

-

Contexte : seule l’unité de contrôle demande la licence de contexte au serveur. La licence Essentials comprend 2 contextes par défaut et est présente sur tous les membres de la grappe. La valeur de la licence Essentials de chaque unité, plus la valeur de la licence de contexte sur l’unité de contrôle, sont combinées jusqu’à la limite de plateformes dans une licence de grappe agrégée. Par exemple :

-

Vous avez 6 appareils Secure Firewall 3100 dans la grappe. La licence Essentials comprend 2 contextes; pour 6 unités, ces licences ajoutent jusqu’à 12 contextes. Vous configurez une licence de 20 contextes supplémentaires sur l’unité de contrôle. Par conséquent, la licence de grappe agrégée comprend 32 contextes. Comme la limite de plateformes pour un châssis est de 100, la licence combinée autorise un maximum de 100 contextes; les 32 contextes sont dans la limite. Par conséquent, vous pouvez configurer jusqu’à 32 contextes sur l’unité de contrôle; chaque unité de données aura également 32 contextes par la réplication de la configuration.

-

Vous avez 3 appareils Secure Firewall 3100 dans la grappe. La licence Essentials comprend 2 contextes; pour 3 unités, ces licences ajoutent jusqu’à 6 contextes. Vous configurez une licence de 100 contextes supplémentaires sur l’unité de contrôle. Par conséquent, la licence de grappe agrégée comprend 106 contextes. Comme la limite de plateformes pour une unité est de 100, la licence combinée autorise un maximum de 100 contextes; les 106 contextes sont au-dessus de la limite. Par conséquent, vous ne pouvez configurer que 100 contextes sur l’unité de contrôle; chaque unité de données aura également 100 contextes par la réplication de la configuration. Dans ce cas, vous devez uniquement configurer la licence de contexte de l’unité de contrôle pour 94 contextes.

-

-

Cryptage renforcé (3DES) : si votre compte Smart n’est pas autorisé pour le cryptage renforcé, mais que Cisco a déterminé que vous êtes autorisé à utiliser le cryptage renforcé, vous pouvez ajouter manuellement une licence de cryptage renforcé à votre compte. Seule l’unité de contrôle demande cette licence et toutes les unités peuvent l’utiliser en raison de l’agrégation des licences.

Si une nouvelle unité de contrôle est choisie, la nouvelle unité de contrôle continue d’utiliser la licence agrégée. Elle utilise également la configuration de licence mise en mémoire cache pour demander à nouveau la licence de l’unité de contrôle. Lorsque l’ancienne unité de contrôle rejoint la grappe en tant qu’unité de données, elle libère le droit de licence de l’unité de contrôle. Avant que l’unité de données ne libère la licence, la licence de l’unité de contrôle peut être dans un état non conforme s’il n’y a aucune licence disponible dans le compte. La licence conservée est valide pendant 30 jours, mais si elle n’est toujours pas conforme après le délai de grâce, vous ne pourrez pas modifier la configuration des fonctionnalités nécessitant des licences spéciales; l’opération n’est pas affectée par le reste. La nouvelle unité active envoie une demande de renouvellement des droits d’utilisation toutes les 35 secondes jusqu’à ce que la licence soit conforme. Vous devez éviter de modifier la configuration jusqu’à ce que les demandes de licences soient complètement traitées. Si une unité quitte la grappe, la configuration de contrôle mise en mémoire cache est supprimée, tandis que les droits par unité sont conservés. En particulier, vous devrez demander à nouveau la licence de contexte sur les unités qui ne sont pas des grappes.

Réservation de licence permanente

Pour la réservation de licences permanentes, vous devez acheter des licences distinctes pour chaque châssis et activer les licences avant de configurer la mise en grappe.

Licences de grappe ASA pour l’ASAv

Smart Software Manager standard et sur site

Chaque unité nécessite la même licence de débit et la même licence de chiffrement. Nous vous conseillons d’accorder une licence à chaque unité avec le serveur de licences avant d’activer la mise en grappe pour éviter les problèmes de non-concordance de licences et, lors de l’utilisation de la licence de cryptage renforcé, des problèmes de chiffrement de la liaison de commande de grappe.

La fonctionnalité de mise en grappe elle-même ne nécessite aucune licence.

La licence de cryptage renforcé est automatiquement activée pour les clients qualifiés lorsque vous appliquez le jeton d’enregistrement. Pour la licence facultative de cryptage renforcé (3DES/AES) activée dans la configuration ASA, consultez ci-dessous.

Dans la configuration de la licence ASA, vous pouvez uniquement configurer la licence Smart sur l’unité de contrôle. La configuration est répliquée sur les unités de données, mais pour certaines licences, elles n’utilisent pas la configuration; elle reste dans un état mis en mémoire cache et seule l’unité de contrôle demande la licence. Les licences sont agrégées en une licence de grappe unique partagée par les unités de grappe, et cette licence agrégée est également mise en mémoire cache sur les unités de données pour être utilisée si l’une d’elles devient l’unité de contrôle ultérieurement. Chaque type de licence est géré comme suit :

-

Essentials : seule l’unité de contrôle demande la licence Essentials au serveur et toutes les unités peuvent l’utiliser en raison de l’agrégation des licences.

-

Débit : chaque unité demande sa propre licence de débit auprès du serveur.

-

Cryptage renforcé (3DES) : si votre compte Smart n’est pas autorisé pour le cryptage renforcé, mais que Cisco a déterminé que vous êtes autorisé à utiliser le cryptage renforcé, vous pouvez ajouter manuellement une licence de cryptage renforcé à votre compte. Seule l’unité de contrôle demande cette licence et toutes les unités peuvent l’utiliser en raison de l’agrégation des licences.

Réservation de licence permanente

Pour la réservation de licences permanentes, vous devez acheter des licences distinctes pour chaque unité et activer les licences avant de configurer la mise en grappe.

Licences de grappe ASA pour l’Firepower 4100/9300

Smart Software Manager standard et sur site

La fonctionnalité de mise en grappe elle-même ne nécessite aucune licence. Pour utiliser le cryptage renforcé et d’autres licences facultatives, chaque Châssis Firepower 4100/9300 doit être enregistré auprès de l’autorité de licence ou du serveur Smart Software Manager standard et sur site. Il n’y a pas de frais supplémentaires pour les unités de données.

La licence de cryptage renforcé est automatiquement activée pour les clients qualifiés lorsque vous appliquez le jeton d’enregistrement. Lors de l’utilisation du jeton, chaque châssis doit avoir la même licence de chiffrement. Pour la licence facultative de cryptage renforcé (3DES/AES) activée dans la configuration ASA, consultez ci-dessous.

Dans la configuration de la licence ASA, vous pouvez uniquement configurer la licence Smart sur l’unité de contrôle. La configuration est répliquée sur les unités de données, mais pour certaines licences, elles n’utilisent pas la configuration; elle reste dans un état mis en mémoire cache et seule l’unité de contrôle demande la licence. Les licences sont agrégées en une licence de grappe unique partagée par les unités de grappe, et cette licence agrégée est également mise en mémoire cache sur les unités de données pour être utilisée si l’une d’elles devient l’unité de contrôle ultérieurement. Chaque type de licence est géré comme suit :

-

Essentials : seule l’unité de contrôle demande la licence Essentials au serveur et les deux unités peuvent l’utiliser en raison de l’agrégation des licences.

-

Contexte : seule l’unité de contrôle demande la licence de contexte au serveur. La licence Essentials comprend 10 contextes par défaut et est présente sur tous les membres de la grappe. La valeur de la licence Essentials de chaque unité, plus la valeur de la licence de contexte sur l’unité de contrôle, sont combinées jusqu’à la limite de plateformes dans une licence de grappe agrégée. Par exemple :

-

Vous avez 6 modules Firepower 9300 dans la grappe. La licence Essentials comprend 10 contextes; pour 6 unités, ces licences ajoutent jusqu’à 60 contextes. Vous configurez une licence de 20 contextes supplémentaires sur l’unité de contrôle. Par conséquent, la licence de grappe agrégée comprend 80 contextes. Comme la limite de plateformes pour un module est de 250, la licence combinée autorise un maximum de 250 contextes; les 80 contextes sont dans la limite. Par conséquent, vous pouvez configurer jusqu’à 80 contextes sur l’unité de contrôle; chaque unité de données aura également 80 contextes par la réplication de la configuration.

-

Vous avez 3 unités Firepower 4112 dans la grappe. La licence Essentials comprend 10 contextes; pour 3 unités, ces licences ajoutent jusqu’à 30 contextes. Vous configurez une licence de 250 contextes supplémentaires sur l’unité de contrôle. Par conséquent, la licence de grappe agrégée comprend 280 contextes. Comme la limite de plateformes pour une unité est de 250, la licence combinée autorise un maximum de 250 contextes; les 280 contextes sont au-dessus de la limite. Par conséquent, vous ne pouvez configurer que 250 contextes sur l’unité de contrôle; chaque unité de données aura également 250 contextes par la réplication de la configuration. Dans ce cas, vous devez uniquement configurer la licence de contexte de l’unité de contrôle pour 220 contextes.

-

-

Opérateur : requis pour le VPN S2S distribué. Cette licence est un droit par unité, et chaque unité demande sa propre licence au serveur.

-

Cryptage renforcé (3DES) : pour un déploiement Cisco Smart Software Manager sur site antérieur à la version 2.3.0, si votre compte Smart n’est pas autorisé pour le cryptage renforcé, mais que Cisco a déterminé que vous êtes autorisé à utiliser le cryptage renforcé, vous pouvez ajouter manuellement une licence de cryptage renforcé à votre compte. Cette licence est un droit par unité, et chaque unité demande sa propre licence au serveur.

Si une nouvelle unité de contrôle est choisie, la nouvelle unité de contrôle continue d’utiliser la licence agrégée. Elle utilise également la configuration de licence mise en mémoire cache pour demander à nouveau la licence de l’unité de contrôle. Lorsque l’ancienne unité de contrôle rejoint la grappe en tant qu’unité de données, elle libère le droit de licence de l’unité de contrôle. Avant que l’unité de données ne libère la licence, la licence de l’unité de contrôle peut être dans un état non conforme s’il n’y a aucune licence disponible dans le compte. La licence conservée est valide pendant 30 jours, mais si elle n’est toujours pas conforme après le délai de grâce, vous ne pourrez pas modifier la configuration des fonctionnalités nécessitant des licences spéciales; l’opération n’est pas affectée par le reste. La nouvelle unité active envoie une demande de renouvellement d’autorisation toutes les 12 heures jusqu’à ce que la licence soit conforme. Vous devez éviter de modifier la configuration jusqu’à ce que les demandes de licences soient complètement traitées. Si une unité quitte la grappe, la configuration de contrôle mise en mémoire cache est supprimée, tandis que les droits par unité sont conservés. En particulier, vous devrez demander à nouveau la licence de contexte sur les unités qui ne sont pas des grappes.

Réservation de licence permanente

Pour la réservation de licences permanentes, vous devez acheter des licences distinctes pour chaque châssis et activer les licences avant de configurer la mise en grappe.

Commentaires

Commentaires