À propos du basculement

La configuration du basculement nécessite deux ASA identiques connectés l’un à l’autre par une liaison de basculement dédiée et, éventuellement, un lien d’état. L’intégrité des unités actives et des interfaces est supervisée pour déterminer si elles répondent aux conditions de basculement spécifiques. Si ces conditions sont remplies, le basculement se produit.

Modes de basculement

L’ASA prend en charge deux modes de basculement : le basculement actif/actif et le basculement actif/veille. Chaque mode de basculement a sa propre méthode pour déterminer et effectuer le basculement.

-

Dans le basculement actif/veille, un périphérique agit en tant qu’unité active et achemine le trafic. Le deuxième périphérique, désigné comme unité de veille, ne transmet pas activement le trafic. Lors d’un basculement, l’unité active est remplacée par l’unité de veille, qui devient alors active. Vous pouvez utiliser le basculement actif/veille pour les ASA en mode de contexte unique ou multiple.

-

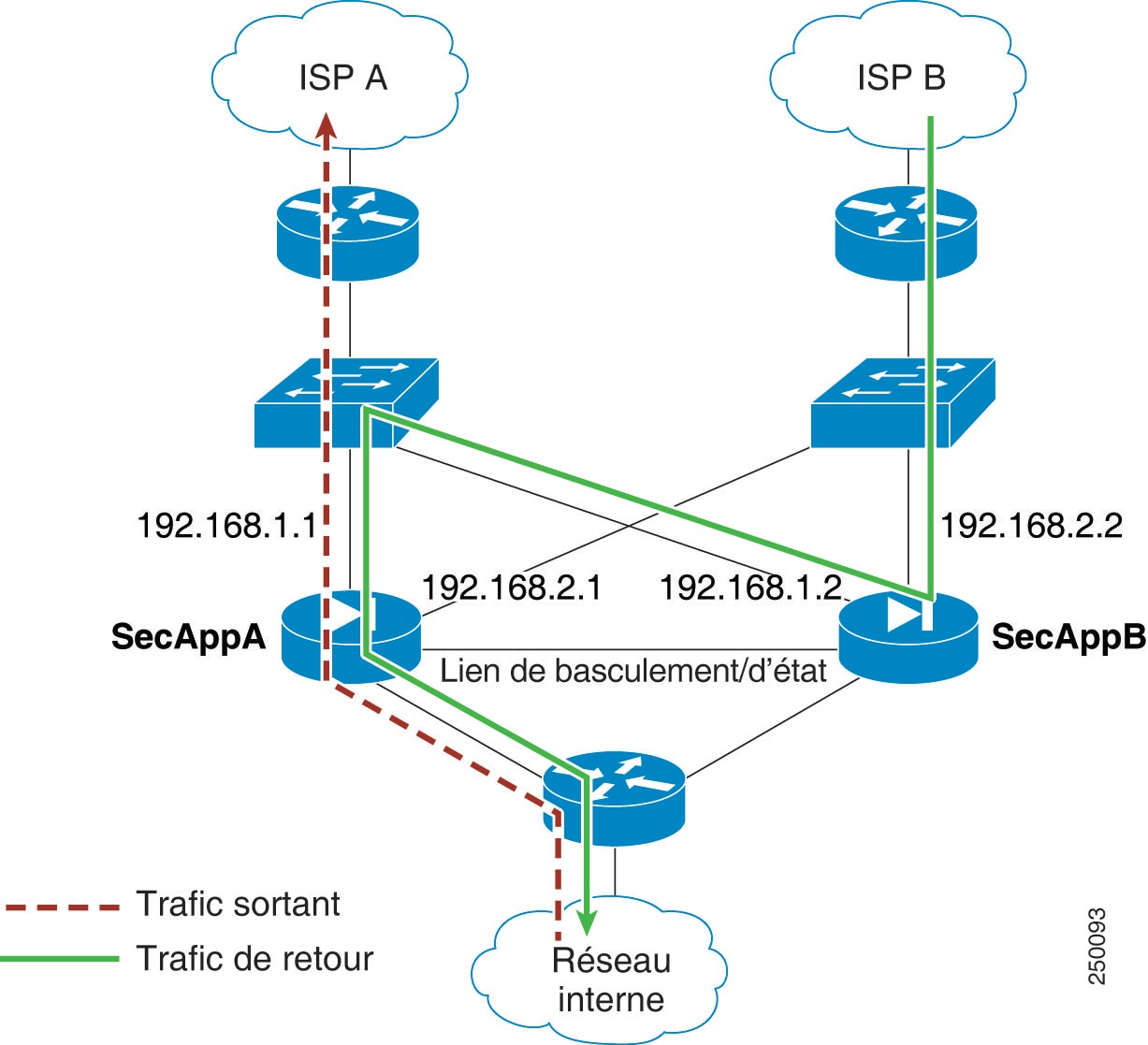

Dans une configuration de basculement actif/actif, les deux ASA peuvent transmettre le trafic réseau. Le basculement actif/actif n’est disponible que pour les ASA en mode de contexte multiple. Dans le basculement actif/actif, vous divisez les contextes de sécurité sur l’ASA en 2 groupes de basculement. Un groupe de basculement est simplement un groupe logique d’un ou plusieurs contextes de sécurité. Un groupe est attribué pour être actif sur l’ASA principal, et l’autre groupe est attribué pour être actif sur l’ASA secondaire. Lorsqu’un basculement se produit, il se produit au niveau du groupe de basculement.

Les deux modes de basculement prennent en charge le basculement avec ou sans état.

Configuration système requise pour Failover (basculement)

Cette section décrit les exigences matérielles, logicielles et de licence pour les périphériques ASA dans une configuration Failover (basculement).

Configuration matérielle requise

Les deux unités dans une configuration Failover (basculement) doivent :

-

être du même modèle.

Pour la Firepower 9300, la haute disponibilité est uniquement prise en charge entre les modules de même type; toutefois, les deux châssis peuvent inclure des modules mixtes. Par exemple, chaque châssis a un SM-56, SM-48 et SM-40. Vous pouvez créer des paires à haute accessibilité entre les modules SM-56, entre les modules SM-48 et entre les modules SM-40.

-

Avoir le même nombre et les mêmes types d'interfaces.

Pour le Firepower 2100 en mode Plateforme et Châssis Firepower 4100/9300 , toutes les interfaces doivent être préconfigurées en FXOS de manière identique avant d’activer Failover (basculement). Si vous modifiez les interfaces après avoir activé Failover (basculement), modifiez l'interface dans FXOS sur l’unité en veille, puis apportez les mêmes modifications à l’unité active. Si vous supprimez une interface dans FXOS (p. ex., si vous supprimez un module de réseau, supprimez un canal EtherChannel ou réaffectez une interface à un canal EtherChannel), la configuration ASA conserve les commandes d’origine afin que vous puissiez effectuer les ajustements nécessaires; retirer une interface de la configuration peut avoir des effets considérables. Vous pouvez supprimer manuellement l’ancienne configuration d’interface dans le système d’exploitation ASA.

-

Ayez les mêmes modules installés (le cas échéant);

-

Ayez la même RAM installée.

Si vous utilisez des unités avec des tailles de mémoire flash différentes dans votre configuration Failover (basculement), assurez-vous que l’unité dotée de la mémoire flash la plus faible dispose de suffisamment d’espace pour contenir les fichiers d’image logicielle et les fichiers de configuration. Si ce n’est pas le cas, la synchronisation de la configuration de l’unité ayant la plus grande mémoire flash vers l’unité ayant la plus faible mémoire flash échouera.

Configuration logicielle requise

Les deux unités dans une configuration Failover (basculement) doivent :

-

Être dans le même mode de contexte (simple ou multiple).

-

Pour le mode unique : utilisez le même mode de pare-feu (routage ou transparent).

Dans le mode de contexte multiple, le mode de pare-feu est défini au niveau du contexte et vous pouvez utiliser des modes mixtes.

-

Avoir les mêmes version majeure (premier numéro) et mineure (deuxième numéro). Cependant, vous pouvez utiliser temporairement différentes versions du logiciel au cours d’un processus de mise à niveau. Par exemple, vous pouvez mettre à niveau une unité de la version 8.3(1) à la version 8.3(2) et faire en sorte que le basculement reste actif. Nous vous recommandons de mettre à niveau les deux unités à la même version pour assurer la compatibilité à long terme.

-

Avoir les mêmes images Secure Client (services client sécurisés). Si les images de la paire de basculement ne concordent pas lorsqu’une mise à niveau sans appel est effectuée, la connexion du VPN SSL sans client s’interrompt à l’étape de redémarrage final du processus de mise à niveau, la base de données affiche une session orpheline et l’ensemble d’adresses IP indique que l’adresse IP attribuée au le client est « en cours d’utilisation ».

-

Être dans le même mode FIPS.

-

(Firepower 4100/9300) ont le même mode de déchargement de flux, activé ou désactivé.

Exigences de licence

Il n’est pas nécessaire que les deux unités d’une configuration de basculement aient des licences identiques; les licences se combinent pour créer une licence de grappe de basculement.

Liens de basculement et de basculement avec état

Le lien de basculement et le lien de basculement dynamique facultatif sont des connexions dédiées entre les deux unités. Cisco recommande d’utiliser la même interface entre deux périphériques dans une liaison de basculement ou un lien de basculement avec état. Par exemple, dans un lien de basculement, si vous avez utilisé eth0 dans le périphérique 1, utilisez également la même interface (eth0) dans le périphérique 2.

Mise en garde |

Toutes les informations envoyées sur les liens de basculement et d’état sont envoyées en texte clair, sauf si vous sécurisez la communication avec un tunnel IPsec ou une clé de basculement. Si l’ASA est utilisé pour mettre fin à des tunnels VPN, cette information comprend les noms d’utilisateur, les mots de passe et les clés prépartagées utilisés pour l’établissement des tunnels. La transmission de ces données sensibles en texte clair peut présenter un risque de sécurité important. Nous vous recommandons de sécuriser la communication de basculement avec un tunnel IPsec ou une clé de basculement si vous utilisez l’ASA pour mettre fin aux tunnels VPN. |

Lien de basculement

Les deux unités d'une paire de basculement communiquent en permanence sur une liaison de basculement pour déterminer l'état de fonctionnement de chaque unité.

Données de la liaison de basculement

Les informations suivantes sont transmises par la liaison de basculement :

-

L’état de l’unité (actif ou en veille)

-

Messages Hello (keep-alives)

-

État de la liaison réseau

-

Échange d’adresses MAC

-

Réplication et synchronisation de la configuration

Interface de la liaison de basculement

Vous pouvez utiliser une interface de données inutilisée (physique, sous-interface ou EtherChannel) comme liaison de basculement; cependant, vous ne pouvez pas spécifier une interface actuellement configurée avec un nom. L’interface de liaison de basculement n’est pas configurée comme une interface réseau normale; il existe pour la communication de basculement uniquement. Cette interface ne peut être utilisée que pour la liaison de basculement (ainsi que pour le lien d’état). Pour la plupart des modèles, vous ne pouvez pas utiliser une interface de gestion pour le basculement, à moins que cela ne soit explicitement décrit ci-dessous.

Le ASA ne prend pas en charge les interfaces de partage entre les données de l’utilisateur et le lien de basculement. Vous ne pouvez pas non plus utiliser des sous-interfaces distinctes sur le même parent pour la liaison de basculement et pour les données.

Consultez les consignes suivantes concernant la liaison de basculement :

-

5506-X à 5555-X : vous ne pouvez pas utiliser l’interface de gestion comme liaison de basculement; vous devez utiliser une interface de données. La seule exception est pour le modèle 5506H-X, où vous pouvez utiliser l’interface de gestion comme liaison de basculement.

-

5506H-X : vous pouvez utiliser l’interface de gestion Management 1/1 comme liaison de basculement. Si vous le configurez pour le basculement, vous devez recharger le périphérique pour que la modification prenne effet. Dans ce cas, vous ne pouvez pas également utiliser le module ASA Firepower, car il nécessite l’interface de gestion à des fins de gestion.

-

Firepower 4100/9300 : vous ne pouvez pas utiliser l’interface de type de gestion pour la liaison de basculement.

-

Consultez les lignes directrices suivantes pour dimensionner la liaison.

Tableau 1. Taille de la liaison de basculement Modèle

Taille de l’interface pour la liaison combinée de basculement et d’état

Firepower 1010

1 Gbit/sec

Firepower 1100

1 Gbit/sec

Firepower de la série 2100

1 Gbit/sec

Secure Firewall 3100

Secure Firewall 3105, 1 Gbit/s

Secure Firewall 3110, 1 Gbit/s

Secure Firewall 3120, 1 Gbit/s

Secure Firewall 3130, 10 Gbit/s

Secure Firewall 3140, 10 Gbit/s

Firepower 4100

10 Gbit/s

Firepower 9300

10 Gbit/s

La fréquence d’alternance est égale au temps de maintien de l’unité (la commande failover polltime unit ).

Remarque |

Si vous avez une configuration importante et un temps d’attente d’unité faible, l’alternance entre les interfaces membres peut empêcher l’unité secondaire de se joindre ou de se joindre. Dans ce cas, désactivez l’une des interfaces membres jusqu’à ce que l’unité secondaire se soit jointe. |

Pour un EtherChannel utilisé comme liaison de basculement, pour éviter les paquets dans le désordre, une seule interface dans l’EtherChannel est utilisée. Si cette interface échoue, l’interface suivante de l’EtherChannel est utilisée. Vous ne pouvez pas modifier la configuration de l’EtherChannel lorsqu’il est utilisé comme liaison de basculement.

Connexion de la liaison de basculement

Connectez le lien de basculement de l’une des deux manières suivantes :

-

À l'aide d'un commutateur, sans autre périphérique sur le même segment de réseau (domaine de diffusion ou VLAN) que les interfaces de basculement du ASA Firewall Threat Defense.

-

L’utilisation d’un câble Ethernet pour connecter les unités directement, sans avoir besoin d’un commutateur externe.

Si vous n’utilisez pas de commutateur entre les unités, et en cas de défaillance de l’interface, la liaison est interrompue sur les deux homologues. Cette condition peut nuire aux efforts de dépannage, car vous ne pouvez pas facilement déterminer quelle unité a l’interface défaillante qui a entraîné la défaillance du lien.

LeASA Firewall Threat Defense prend en charge Auto-MDI/MDIX sur ses ports Ethernet en cuivre, vous pouvez donc utiliser un câble croisé ou droit. Si vous utilisez un câble droit, l’interface détecte automatiquement le câble et échange l’une des paires de transmission/réception contre MDIX.

Lien de basculement dynamique

Pour utiliser le basculement avec état, vous devez configurer un lien de basculement avec état (également appelé lien d’état) pour transmettre les informations sur l’état de la connexion.

Partagé avec la liaison de basculement

Le partage d’un lien de basculement est le meilleur moyen de conserver les interfaces. Cependant, vous devez envisager une interface dédiée pour le lien d’état et le lien de basculement, si votre configuration est importante et que le trafic sur le réseau est élevé.

Interface dédiée

Vous pouvez utiliser une interface de données dédiée (physique ou EtherChannel) pour la liaison d’état. Consultez Interface de la liaison de basculement pour connaître les exigences relatives à une lien liaison d’état dédiée et Connexion de la liaison de basculement pour obtenir des renseignements sur la façon de connecter la liaison d’état.

Pour des performances optimales lors de l’utilisation du basculement longue distance, la latence de la liaison d’état doit être inférieure à 10 millisecondes et non supérieure à 250 millisecondes. Si la latence est supérieure à 10 millisecondes, une certaine dégradation des performances se produit en raison de la retransmission des messages de basculement.

Éviter le basculement interrompu et les liaisons de données

Nous recommandons que les liens de basculement et les interfaces de données empruntent différentes voies pour réduire le risque d’échec de toutes les interfaces en même temps. Si la liaison de basculement est hors service, l’ASA peut utiliser les interfaces de données pour déterminer si un basculement est requis. Ensuite, l’opération de basculement est suspendue jusqu’à ce que l’intégrité du lien de basculement soit restaurée.

Consultez les scénarios de connexion suivants pour concevoir un réseau de basculement résilient.

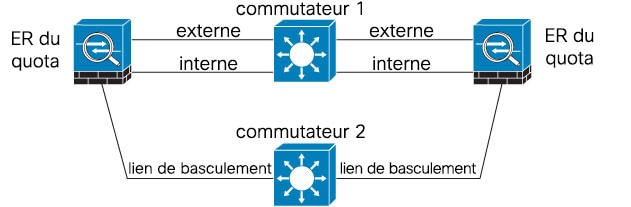

Scénario 1 (non recommandé)

Si un seul commutateur ou un ensemble de commutateurs est utilisé pour connecter les interfaces de basculement et de données entre deux ASA, quand un commutateur ou une liaison inter-commutateurs sont en panne, les deux ASA deviennent actifs. Par conséquent, les deux méthodes de connexion illustrées dans les figures suivantes ne sont PAS conseillées.

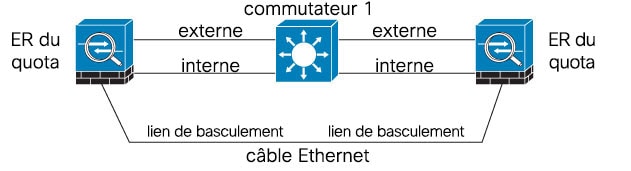

Scénario 2 (recommandé)

Nous conseillons que les liaisons de basculement n’utilisent PAS le même commutateur que les interfaces de données. Au lieu de cela, utilisez un commutateur différent ou utilisez un câble direct pour connecter le lien de basculement, comme le montrent les figures suivantes.

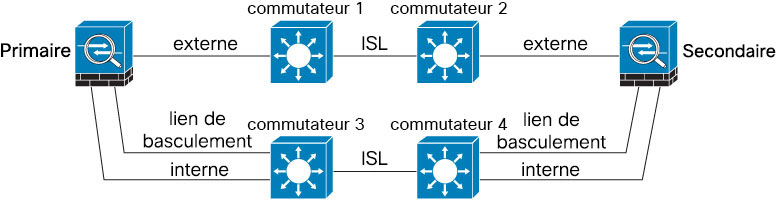

Scénario 3 (recommandé)

Si les interfaces de données ASA sont connectées à plusieurs ensembles de commutateurs, un lien de basculement peut être connecté à l’un des commutateurs, de préférence le commutateur du côté sécurisé (interne) du réseau, comme le montre la figure suivante.

Les adresses MAC et les adresses IP en Failover (basculement)

Lorsque vous configurez vos interfaces, vous pouvez spécifier une adresse IP active et une adresse IP de secours sur le même réseau. En général, lors d’un basculement, la nouvelle unité active prend en charge les adresses IP et MAC actives. Étant donné que les périphériques réseau ne constatent aucun changement dans l’association d’adresses MAC à l’adresse IP, aucune entrée ARP ne change et n’expire sur le réseau.

Remarque |

Bien que recommandée, l’adresse de secours n’est pas obligatoire. Si vous ne définissez pas l’adresse IP de veille, l’unité active ne peut pas surveiller l’interface de secours en utilisant des tests réseau; elle ne peut que suivre l’état du lien. Vous ne pouvez pas non plus vous connecter à l’unité de secours sur cette interface à des fins de gestion. |

L’adresse IP et l’adresse MAC du lien d’état ne changent pas lors du basculement.

Adresses IP et adresses MAC actives/en attente

Pour le Failover (basculement) (actif/veille), consultez les documents suivants pour connaître l'utilisation de l’adresse IP et de l’adresse MAC lors d’un événement de basculement :

-

L’unité active utilise toujours les adresses IP et MAC de l’unité principale.

-

Lorsque l’unité active bascule, l’unité en veille adopte les adresses IP et MAC de l’unité défaillante et commence à transmettre le trafic.

-

Lorsque l’unité défaillante est remise en ligne, elle est maintenant en état de veille et prend le relais des adresses IP et MAC de secours.

Toutefois, si l’unité secondaire démarre sans détecter l’unité principale, l’unité secondaire devient l’unité active et utilise ses propres adresses MAC, car elle ne connaît pas les adresses MAC de l’unité principale. Lorsque l’unité principale devient disponible, les adresses MAC de l’unité secondaire (active) changent pour celles de l’unité principale, ce qui peut entraîner une interruption de votre trafic réseau. De même, si vous remplacez l’unité principale par un nouveau matériel, une nouvelle adresse MAC est utilisée.

Si vous désactivez le basculement et définissez les configurations de basculement à un état désactivé, vous devrez reprendre manuellement le basculement ou redémarrer le périphérique. Il est conseillé d’utiliser la commande failover reset et de reprendre le basculement au lieu de redémarrer le périphérique. Si vous rechargez l’unité de secours avec la configuration de basculement désactivée, l’unité de secours démarre en tant qu’unité active et utilise les adresses IP et MAC de l’unité principale. Cela conduit à des adresses IP en double et entraîne des perturbations du trafic réseau. Utilisez la commande failover reset pour activer le basculement et restaurer le flux de trafic.

Remarque |

Si vous activez le basculement sur un périphérique autonome, les interfaces de données tombent en panne lors de la négociation du basculement, interrompant le trafic. |

Les adresses MAC virtuelles empêchent cette perturbation, car les adresses MAC actives sont connues de l’unité secondaire au démarrage et restent les mêmes dans le cas du nouveau matériel de l’unité principale. Nous vous recommandons de configurer l’adresse MAC virtuelle sur les unités principale et secondaire pour vous assurer que l’unité secondaire utilise les adresses MAC correctes lorsqu’il s’agit de l’unité active, même si elle est mise en ligne avant l’unité principale. Si vous ne configurez pas d'adresses MAC virtuelles, vous devrez peut-être effacer les tableaux ARP sur les routeurs connectés pour restaurer le flux de trafic. ASA n’envoie pas d’ARP gratuits pour les adresses NAT statiques lorsque l’adresse MAC change, de sorte que les routeurs connectés n’apprennent pas le changement d’adresse MAC pour ces adresses.

Adresses IP et adresses MAC actives/actives

Pour le basculement actif, consultez les documents suivants pour connaître l’utilisation de l’adresse IP et de l’adresse MAC lors d’un événement de basculement :

-

L’unité principale génère automatiquement des adresses MAC actives et de secours pour toutes les interfaces dans les contextes des groupes de basculement 1 et 2. Vous pouvez également configurer manuellement les adresses MAC au besoin, par exemple en cas de conflit d’adresses MAC.

-

Chaque unité utilise les adresses IP et MAC actives pour son groupe de basculement actif et les adresses de secours pour son groupe de basculement en veille. Par exemple, l’unité principale est active pour le groupe de basculement 1, elle utilise donc les adresses actives pour les contextes du groupe de basculement 1. Elle est en veille pour les contextes du groupe de basculement 2, où elle utilise les adresses de secours.

-

Lors du basculement d’une unité, l’autre unité prend les adresses IP et les adresses MAC actives du groupe de basculement et commence à transmettre le trafic.

-

Lorsque l’unité défaillante est remise en ligne et que vous avez activé l’option de préemption, elle reprend le groupe de basculement.

Adresses MAC virtuelles

L'ASA comporte plusieurs méthodes pour configurer les adresses MAC virtuelles. Nous vous recommandons d’utiliser une seule méthode. Si vous définissez l’adresse MAC à l’aide de plusieurs méthodes, l’adresse MAC utilisée dépend de nombreuses variables et peut ne pas être prédictible. Les méthodes manuelles comprennent la commande interface mode mac-address , la commande failover mac address et, pour le basculement actif/actif, la commande failover group mode mac address , en plus des méthodes de génération automatique décrites ci-dessous.

En mode de contexte multiple, vous pouvez configurer l’ASA pour générer automatiquement des adresses MAC virtuelles actives et de secours pour les interfaces partagées, et ces affectations sont synchronisées avec l’unité secondaire (voir la commande mac-address auto ). Pour les interfaces non partagées, vous pouvez définir manuellement les adresses MAC pour le mode actif/veille (le mode actif/actif génère automatiquement les adresses MAC pour toutes les interfaces).

Pour le basculement actif, les adresses MAC virtuelles sont toujours utilisées, avec des valeurs par défaut ou des valeurs que vous pouvez définir par interface.

Mise à jour du tableau d’adresses MAC dans le basculement

Pendant le basculement, le périphérique désigné comme le nouveau périphérique actif génère des paquets de multidiffusion pour chaque entrée d’adresse MAC dans le tableau MAC et les envoie à toutes les interfaces du groupe de ponts. Cette action incite les commutateurs en amont du groupe de ponts à mettre à jour leurs tables de routage avec l’interface du nouveau périphérique actif pour assurer un transfert précis du trafic.

Le temps nécessaire pour générer des paquets de multidiffusion et mettre à jour les tables de routage des commutateurs en amont dépend du nombre d’entrées dans le tableau d’adresses MAC et du nombre d’interfaces du groupe de ponts. Utilisez la commande show failover statistics state-switch-delay pour afficher les statistiques relatives aux retards rencontrés lors des événements de basculement.

Basculement avec et sans état

L’ASA prend en charge deux types de basculement, sans état et avec état, pour les modes actif/veille et actif/actif.

Remarque |

Certains éléments de configuration pour le SSL VPN sans client (comme les signets et la personnalisation) utilisent le sous-système de basculement VPN, qui fait partie du basculement dynamique. Vous devez utiliser le basculement dynamique pour synchroniser ces éléments entre les membres de la paire de basculement. Le basculement sans état n’est pas conseillé pour le SSL VPN sans client. |

Basculement sans état

Lorsqu’un basculement se produit, toutes les connexions actives sont abandonnées. Les clients doivent rétablir les connexions lorsque la nouvelle unité active prend le relais.

Remarque |

Certains éléments de configuration pour le SSL VPN sans client (comme les signets et la personnalisation) utilisent le sous-système de basculement VPN, qui fait partie du basculement dynamique. Vous devez utiliser le basculement dynamique pour synchroniser ces éléments entre les membres de la paire de basculement. Le basculement sans état (standard) n’est pas conseillé pour le SSL VPN sans client. |

Basculement avec état

Lorsque le basculement dynamique est activé , l’unité active transmet en permanence des informations sur l’état de la connexion à l’unité en veille, ou en cas de basculement actif/actif, entre les groupes de basculement actif et de secours. Après un basculement, les mêmes informations de connexion sont disponibles sur la nouvelle unité active. Les applications de l’utilisateur final prises en charge ne sont pas tenues de se reconnecter pour conserver la même session de communication.

Fonctionnalités prises en charge

Pour le basculement avec état, les renseignements d’état suivants sont transmis à l’ASA de secours :

-

table de traduction NAT

-

Les connexions et les états TCP et UDP. Les autres types de protocoles IP et ICMP ne sont pas analysés par l'unité active, car ils sont établis sur la nouvelle unité active à l'arrivée d'un nouveau paquet.

-

Le tableau de connexion HTTP (sauf si vous activez la duplication HTTP).

-

Les états de la connexion HTTP (si la duplication HTTP est activée) : Par défaut, l’ASA ne reproduit pas les informations de session HTTP lorsque le basculement avec état est activé. Nous vous suggérons d'activer la duplication HTTP.

-

États de la connexion SCTP Cependant, le basculement avec état de l’inspection SCTP est préférable. Pendant le basculement, si des paquets SACK sont perdus, la nouvelle unité active abandonnera tous les autres paquets dans le désordre dans la file d’attente jusqu’à ce que le paquet manquant soit reçu.

-

La table ARP

-

La table des ponts de couche 2 (pour les groupes de ponts)

-

La table ISAKMP et IPsec SA

-

La base de données sur les connexions GTP-PDP

-

Sessions de signalisation SIP et trous d'épingle.

-

ICMP connection state (état de connexion ICMP) : la duplication de connexion ICMP n'est activée que si l’interface respective est affectée à un groupe de routage dissymétrique.

-

Tables de routage statiques et dynamiques : le basculement dynamique participe aux protocoles de routage dynamiques, tels que OSPF et EIGRP, de sorte que les itinéraires appris par les protocoles de routage dynamiques sur l'unité active sont conservés dans une table RIB (Routing Information Base) sur l'unité en attente. Lors d’un basculement, les paquets se déplacent normalement avec une perturbation minimale du trafic, car l’unité secondaire active est initialement soumise à des règles qui reflètent l’unité principale. Immédiatement après le basculement, le délai de reconvergence démarre sur l'unité nouvellement active. Ensuite, le numéro de la période pour la table RIB est incrémenté. Pendant la reconvergence, les routes OSPF et EIGRP sont mises à jour avec un nouveau numéro de période. Une fois la minuterie expirée, les entrées de route périmées (déterminées par le numéro de période) sont supprimées du tableau. Le RIB contient ensuite les informations de transfert les plus récentes du protocole de routage sur la nouvelle unité active.

Remarque

Les routages ne sont synchronisés que pour les événements de connexion ou de déconnexion sur une unité active. Si le lien est actif ou inactif sur l’unité de secours, les routages dynamiques envoyés à partir de l’unité active peuvent être perdus. Ce comportement est tout à fait normal et attendu.

-

Serveur DHCP : les baux d’adresses DHCP ne sont pas répliqués. Cependant, un serveur DHCP configuré sur une interface enverra un message ping pour s’assurer qu’une adresse n’est pas utilisée avant d’accorder l’adresse à un client DHCP, donc il n’y a pas d’incidence sur le service. Les informations d’état ne sont pas pertinentes pour le relais DHCP ou DDNS.

-

Sessions Cisco IPSoftPhone : Si un basculement se produit pendant une session Cisco IPSoftPhone active, l’appel reste actif, car les informations sur l’état de la session d’appel sont répliquées sur l’unité de secours. Lorsque l’appel est terminé, le client IPSoftPhone perd la connexion avec Cisco Call Manager. Cette perte de connexion se produit parce qu'il n'y a pas d'informations de session pour le message de raccrochage CTIQBE sur l'unité de secours. Lorsque le client IP SoftPhone ne reçoit pas de réponse du gestionnaire d'appels dans un certain délai, il considère que le gestionnaire d'appels est injoignable et se désenregistre.

-

VPN d'accès à distance : les utilisateurs finaux du VPN d’accès à distance n’ont pas à s’authentifier ou à reconnecter la session VPN après un basculement. Cependant, les applications fonctionnant sur la connexion VPN pourraient perdre des paquets pendant le processus de basculement et ne pas se rétablir après la perte de paquets.

-

De toutes les connexions, seules celles établies seront répliquées sur le périphérique de secours.

Fonctionnalités non prises en charge

Pour le basculement avec état, les informations d'état suivantes ne sont pas transmises au ASA de secours :

-

Le tableau d’authentification des utilisateurs (uauth)

-

Les connexions de contournement d’état TCP

-

Le routage de multidiffusion

-

Fonctionnalités sélectionnées du VPN SSL sans client :

-

Tunnels intelligents

-

Transfert de port

-

Modules d’extension

-

Applets Java

-

Sessions IPv6 sans client ou Secure Client (services client sécurisés)

-

Authentification Citrix (les utilisateurs de Citrix doivent se réauthentifier après le basculement)

-

Exigences en matière de groupes de ponts pour le basculement

Il y a des considérations particulières à prendre en matière de basculement lors de l’utilisation de groupes de ponts.

Exigences en matière de groupes de ponts pour les appareils, ASAv

Lorsque l’unité active bascule sur l’unité en veille, le port du commutateur connecté exécutant le protocole Spanning Tree (STP) peut passer dans un état bloquant pendant 30 à 50 secondes lorsqu’il détecte le changement de topologie. Pour éviter les pertes de trafic lorsque le port est dans un état bloquant, vous pouvez configurer l’une des solutions de contournement suivantes en fonction du mode du port du commutateur :

-

Mode d’accès : activez la fonctionnalité STP PortFast sur le commutateur :

interface interface_id spanning-tree portfastLa fonctionnalité PortFast fait immédiatement passer le port en mode de transfert STP lors de l’établissement de la liaison. Le port participe toujours à STP. Ainsi, si le port doit faire partie de la boucle, le port finit par passer en mode de blocage STP.

-

Mode de liaison : bloquez les BPDU sur l’ASA sur les interfaces membres d’un groupe de ponts avec un critère d’accès EtherType.

access-list id ethertype deny bpdu access-group id in interface name1 access-group id in interface name2Le blocage des BPDU désactive le STP sur le commutateur. Assurez-vous de ne pas avoir de boucles concernant l’ASA dans la disposition de votre réseau.

Si aucune des options ci-dessus n’est possible, vous pouvez utiliser l’une des solutions de contournement moins souhaitables suivantes qui a une incidence sur la fonctionnalité de basculement ou la stabilité STP :

-

Désactivez la supervision d’interface.

-

Augmentez le temps de rétention à une valeur élevée qui permettra au STP de converger avant le basculement des ASA.

-

Réduisez les minuteries STP pour permettre au STP de converger plus rapidement que le temps de rétention de l’interface.

Surveillance de l'intégrité du basculement

Le ASA surveille l’intégrité générale et l’intégrité de l’interface de chaque unité. Cette section comprend des informations sur la façon dont leASA effectue les tests pour déterminer l’état de chaque unité.

Surveillance de l'intégrité de l'unité

Le ASA détermine l’intégrité de l’autre unité en surveillant le lien de basculement à l’aide de messages Hello. Lorsqu’une unité ne reçoit pas trois messages Hello consécutifs sur la liaison de basculement, l’unité envoie des messages LANTEST sur chaque interface de données, y compris la liaison de basculement, pour valider si l’homologue réagit ou non. Pour les périphériques Firepower 9300 et 4100, vous pouvez activer la surveillance de la détection de transfert bidirectionnel (BFD), qui est plus fiable que les messages Hello. L’action du ASA dépend de la réponse de l’autre unité. Consultez les exemples d’actions suivantes :

-

Si le ASA reçoit une réponse sur le lien de basculement, il ne bascule pas.

-

Si le ASA ne reçoit pas de réponse sur la liaison de basculement, mais qu’il reçoit une réponse sur une interface de données, l’unité ne bascule pas. Le lien de basculement est marqué comme ayant échoué. Vous devez restaurer la liaison de basculement dès que possible, car l’unité ne peut pas basculer sur l’unité de secours lorsque le lien de basculement est inactif.

-

Si le ASA ne reçoit de réponse sur aucune interface, l’unité en veille passe en mode actif et classe l’autre unité comme en panne.

Surveillance d’interfaces

Vous pouvez surveiller jusqu’à 1 025 interfaces (en mode contextes multiples, réparties entre tous les contextes). Vous devez surveiller les interfaces importantes. Par exemple, en mode de contexte multiple, vous pouvez configurer un contexte pour surveiller une interface partagée : comme l'interface est partagée, tous les contextes bénéficient de la surveillance.

Lorsqu’une unité ne reçoit pas de messages Hello sur une interface surveillée pendant 15 secondes (valeur par défaut), elle exécute des tests d’interface. (Pour modifier la période, consultez la commande failover polltime interface ou, pour le basculement actif/actif, la commande polltime interface , (Configuration > Gestion du périphérique > Haute disponibilité et évolutivité > Basculement > Critères > Durées d'interrogation du basculement).) Si l’un des tests d’interface échoue pour une interface, mais que cette même interface sur l’autre unité continue de transmettre le trafic avec succès, l’interface est considérée comme ayant échoué et leASA arrête d’exécuter les tests.

Si le seuil que vous avez défini pour le nombre d'interfaces défaillantes est atteint (voir la commande failover interface-policy , ou pour le basculement actif/actif, la commande interface-policy ) et que l'unité active a plus d'interfaces défaillantes que l'unité en attente, un basculement se produit. Si une interface échoue sur les deux unités, les deux interfaces passent à l’état « Inconnu » et ne sont pas prises en compte dans la limite de basculement définie par la politique d’interface de basculement.

Une interface devient de nouveau opérationnelle si elle reçoit du trafic. Un ASA défaillant passe en mode veille si le seuil de défaillance de l’interface n’est plus atteint.

Si une interface a des adresses IPv4 et IPv6 configurées, le ASA utilise les adresses IPv4 pour effectuer la surveillance de l’intégrité. Si une interface n’a que des adresses IPv6 configurées, le ASA utilise la découverte des voisins IPv6 au lieu d’ARP pour effectuer les tests de surveillance de l’intégrité. Pour le test de ping de diffusion, le ASA utilise l’adresse de tous les nœuds IPv6 (FE02::1).

Remarque |

Si une unité défaillante ne récupère pas et que vous pensez qu’elle ne devrait pas tomber en panne, vous pouvez réinitialiser l’état en saisissant la commande « failover reset ». Si la condition de basculement persiste, l’unité échouera à nouveau. |

Tests d’interface

LeASA Firewall Threat Defense utilise les tests d’interface suivants. La durée de chaque test est d’environ 1,5 seconde par défaut, ou de 1/16 du temps d’attente de l’interface de basculement (voir la commande failover polltime interface ou, pour le basculement actif/actif, la commande interface-policy ).

-

Test de liaison (Active/En panne) : test de l’état de l’interface. Si le test de liaison active/désactivée indique que l’interface est en panne, l’ASA la considère comme ayant échoué et les tests s’arrêtent. Si l’état est Activé, l’ASA effectue le test d’activité réseau.

-

Test d’activité réseau : test d’activité réseau reçu. Au début du test, chaque unité efface son nombre de paquets reçus pour ses interfaces. Dès qu’une unité reçoit des paquets admissibles pendant le test, l’interface est considérée comme opérationnelle. Si les deux unités reçoivent du trafic, les tests s’arrêtent. Si une unité reçoit du trafic et l’autre n’en reçoit pas, l’interface de l’unité qui ne reçoit pas de trafic est considérée comme défaillante et les tests s’arrêtent. Si aucune des unités ne reçoit de trafic, l’ASA démarre le test ARP.

-

Test ARP : Un test des réponses ARP réussies. Chaque unité envoie une seule requête ARP pour l’adresse IP dans l’entrée la plus récente de son tableau ARP. Si l’unité reçoit une réponse ARP ou un autre trafic réseau pendant le test, l’interface est considérée comme opérationnelle. Si l’unité ne reçoit pas de réponse ARP, l’ASA envoie une seule requête ARP pour l’adresse IP dans l’entrée suivante du tableau ARP. Si l’unité reçoit une réponse ARP ou un autre trafic réseau pendant le test, l’interface est considérée comme opérationnelle. Si les deux unités reçoivent du trafic, les tests s’arrêtent. Si une unité reçoit du trafic et l’autre n’en reçoit pas, l’interface de l’unité qui ne reçoit pas de trafic est considérée comme défaillante et les tests s’arrêtent. Si aucune des unités ne reçoit de trafic, l’ASA démarre le test ping de diffusion.

-

Test de ping de diffusion : un test de réponses au ping réussies. Chaque unité envoie un message Ping de diffusion, puis compte tous les paquets reçus. Si l’unité reçoit des paquets pendant le test, l’interface est considérée comme opérationnelle. Si les deux unités reçoivent du trafic, les tests s’arrêtent. Si une unité reçoit du trafic et l’autre n’en reçoit pas, l’interface de l’unité qui ne reçoit pas de trafic est considérée comme défaillante et les tests s’arrêtent. Si aucune des unités ne reçoit de trafic, les tests recommencent avec le test ARP. Si les deux unités continuent de ne recevoir aucun trafic venant des tests ARP et de ping de diffusion, ces tests continueront à se dérouler à l'infini.

État d’interface

Les interfaces surveillées peuvent avoir l’état suivant :

-

Inconnu : état initial. Cet état peut également signifier qu’il ne peut pas être déterminé.

-

Normal : l’interface reçoit du trafic.

-

En test : les messages Hello ne sont pas entendus sur l’interface pendant cinq cycles d'interrogation.

-

Liaison en panne : l’interface ou le VLAN est administrativement inactif.

-

Aucune liaison : le lien physique de l’interface est inactif.

-

Échec : aucun trafic n’est reçu sur l’interface, mais le trafic est diffusé sur l’interface homologue.

détection

Les événements suivants déclenchent le basculement dans une paire à haute disponibilité Firepower :

-

Plus de 50 % des instances Snort sur l’unité active sont en panne.

-

L’espace disque de l’unité active est plein à plus de 90 %.

-

La commande no failover active est exécutée sur l’unité active ou la commande failover active est exécutée sur l’unité de secours.

-

L’unité active comporte plus d’interfaces défaillantes que l’unité en veille.

-

La défaillance d’interface sur le périphérique actif dépasse le seuil configuré.

Par défaut, la défaillance d’une seule interface entraîne le basculement. Vous pouvez modifier la valeur par défaut en configurant un seuil pour le nombre d’interfaces ou un pourcentage d’interfaces surveillées qui doivent échouer pour que le basculement se produise. Si le seuil est dépassé sur le périphérique actif, le basculement se produit. Si le seuil est dépassé sur le périphérique en veille, l’unité passe à l’état Fail (échec).

Pour modifier les critères de basculement par défaut, saisissez la commande suivante en mode de configuration globale :

Tableau 2. Commande

Objectif

failover interface-policy num [%]

hostname (config)# failover interface-policy 20%Modifie les critères de basculement par défaut.

Lorsque vous spécifiez un nombre spécifique d’interfaces, l’argument num peut être compris entre 1 et 250.

Lors de la spécification d’un pourcentage d’interfaces, l’argument num peut être compris entre 1 et 100.

Remarque |

Si vous basculez manuellement à l’aide de l’interface de ligne de commande ou de l’ASDM, ou si vous rechargez l’ASA, le basculement démarre immédiatement et n’est pas soumis aux minuteurs ci-dessous. |

|

la condition de basculement |

Minimum |

Par défaut |

Maximum |

|---|---|---|---|

|

L'unité active n'est plus alimentée, le matériel tombe en panne, le logiciel est rechargé ou se bloque. Lorsque l’un de ces événements se produit, les interfaces surveillées ou le lien de basculement ne reçoivent aucun message Hello. |

800 milliseconde |

15 secondes |

45 secondes |

|

Lien de l’interface de la carte principale de l’ unité active en panne. |

500 millisecondes |

5 secondes |

15 secondes |

|

Lien d’interface de module 4GE de l’unité active inactif. |

2 secondes |

5 secondes |

15 secondes |

|

L’interface de l’unité active est active, mais un problème de connexion entraîne des tests d’interface. |

5 secondes |

25 secondes |

75 secondes |

Synchronisation de la configuration

Le basculement comprend différents types de synchronisation de configuration.

Réplication de la configuration en cours d’exécution

La réplication de la configuration en cours d’exécution se produit lorsque l’un des périphériques de la paire de basculement ou les deux démarrent.

Dans le basculement actif/veille, les configurations sont toujours synchronisées de l’unité active avec l’unité en veille.

Dans le basculement actif/actif, quelle que soit l’unité de démarrage, elle obtient la configuration en cours d’exécution de l’unité qui démarre en premier, quelle que soit la désignation principale ou secondaire de l’unité de démarrage. Une fois que les deux unités sont opérationnelles, les commandes saisies dans l’espace d’exécution du système sont répliquées à partir de l’unité sur laquelle le groupe de basculement 1 est à l’état actif.

Lorsque l’unité de secours/seconde termine son démarrage initial, elle efface sa configuration en cours d’exécution (à l’exception des commandes failover nécessaires pour communiquer avec l’unité active) et l’unité active envoie sa configuration complète à l’unité de secours/seconde. Lorsque la réplication démarre, la console ASA sur l’unité active affiche le message « Début de la réplication de la configuration : envoi à l’unité jumelle » et lorsqu’elle est terminée, l’ASA affiche le message « Fin de la réplication de la configuration vers l’unité jumelle ». Selon la taille de la configuration, la réplication peut prendre de quelques secondes à plusieurs minutes.

Sur l’unité recevant la configuration, la configuration existe uniquement dans la mémoire en cours d’exécution. Vous devez enregistrer la configuration dans la mémoire flash en fonction de Enregistrer les modifications de configuration. Par exemple, dans le basculement actif/actif, saisissez la commande write memory all dans l’espace d’exécution du système sur l’unité qui a le groupe de basculement 1 à l’état actif. La commande est répliquée sur l’unité homologue, qui continue d’écrire sa configuration dans la mémoire flash.

Remarque |

Pendant la réplication, les commandes saisies sur l’unité qui envoie la configuration peuvent ne pas être répliquées correctement sur l’unité homologue, et les commandes saisies sur l’unité qui reçoit la configuration peuvent être remplacées par la configuration en cours de réception. Évitez de saisir des commandes sur l’une ou l’autre des unités de la paire de basculement pendant le processus de réplication de la configuration. |

Réplication du fichier

La synchronisation de la configuration ne réplique pas les fichiers et composants de configuration suivants. Vous devez donc copier ces fichiers manuellement pour qu’ils correspondent :

-

Images Secure Client (services client sécurisés)

-

Images CSD

-

Profils Secure Client (services client sécurisés)

L’ASA utilise un fichier mis en mémoire cache pour le profil Secure Client (services client sécurisés) stocké dans cache:/stc/profiles, et non le fichier stocké dans le système de fichiers flash. Pour répliquer le profil Secure Client (services client sécurisés) sur l’unité en veille, effectuez l’une des opérations suivantes :

-

Saisissez la commande write standby sur l’unité active.

-

Réappliquez le profil sur l’unité active.

-

Rechargez l’unité en veille.

-

-

Autorités de certification (CA) locales

-

Images ASA

-

Images ASDM

Réplication de la commande

Après le démarrage, les commandes que vous saisissez sur l’unité active sont immédiatement répliquées sur l’unité de secours. Vous n’avez pas besoin d’enregistrer la configuration active dans la mémoire flash pour répliquer les commandes.

Dans le basculement actif/actif, des commandes saisies dans l’espace d’exécution du système sont répliquées à partir de l’unité sur laquelle le groupe de basculement 1 est à l’état actif.

Si lesde commandes ne sont pas saisies sur l’unité appropriée pour que la réplication des commandes puisse avoir lieu, les configurations ne seront plus synchronisées. Ces modifications pourraient être perdues lors de la prochaine synchronisation de la configuration initiale.

Les commandes suivantes sont répliquées sur l’ASA de secours :

-

Toutes les commandes de configuration, à l’exception de mode, firewall et failover lan unit

-

copy running-config startup-config

-

delete

-

mkdir

-

rename

-

rmdir

-

write memory

Les commandes suivantes ne sont pas répliquées sur l’ASA de secours :

-

Toutes les formes de la commande copy , à l’exception de copy running-config startup-config

-

Toutes les formes de la commande write , à l’exception de write memory

-

debug

-

failover lan unit

-

firewall

-

show

-

terminal pager et pager

Optimisation de la synchronisation et de la configuration

Lorsqu’un périphérique redémarre ou se reconnecte après une suspension ou une reprise du basculement, le périphérique qui rejoint le nœud efface la configuration en cours d’exécution. Le périphérique actif envoie alors l’intégralité de sa configuration au périphérique en phase de jonction afin de synchroniser complètement les configurations. Si le périphérique actif a une configuration importante, ce processus peut prendre plusieurs minutes.

La fonctionnalité d’optimisation de la synchronisation de la configuration permet de comparer la configuration du périphérique en phase de jonction et du périphérique actif en échangeant des valeurs de hachage de configuration. Si le hachage calculé sur les périphériques actifs et en phase de jonction correspond, le périphérique en cours d’adhésion ignore la synchronisation complète de la configuration et rejoint la configuration du basculement. Cette fonctionnalité garantit un appairage plus rapide et réduit la fenêtre de maintenance ainsi que le temps de mise à niveau.

Directives et limites de l’optimisation de la configuration et de la synchronisation

-

La fonctionnalité d’optimisation de la synchronisation de la configuration est activée par défaut.

-

Le mode de contexte multiple de l’ASA prend en charge l’optimisation de la synchronisation de la configuration en partageant l’ordre des contextes lors de la synchronisation complète de la configuration, ce qui permet la comparaison de l’ordre des contextes lors de la jonction de nœuds suivante.

-

Si vous configurez la phrase secrète et la clé IPsec de basculement, l’optimisation de la synchronisation de la configuration n’est pas effective, car la valeur de hachage calculée dans le périphérique actif et le périphérique en veille est différente.

-

Si vous configurez le périphérique avec une ACL dynamique ou SNMPv3, l’optimisation de la synchronisation de la configuration n’est pas effective.

-

Le périphérique actif synchronise la configuration complète avec le basculement des liaisons LAN comme comportement par défaut. Pendant les oscillations de basculement entre les périphériques actifs et en veille, l’optimisation de la synchronisation de la configuration n’est pas déclenchée et les périphériques effectuent une synchronisation complète de la configuration.

-

L’optimisation de la synchronisation de la configuration est déclenchée lorsque la configuration du basculement récupère d’une interruption ou d’une perte de communication réseau entre les périphériques actifs et en veille.

Surveillance de l’optimisation de la configuration et de la synchronisation

Lorsque la fonctionnalité d’optimisation de la synchronisation de la configuration est activée, des messages de journal système sont générés pour indiquer si les valeurs de hachage calculées sur l’unité active et en phase de jonction correspondent, ne correspondent pas ou si le délai de l’opération expire. Le message syslog affiche également le temps écoulé, depuis l’envoi de la demande de hachage jusqu’au moment d’obtenir et de comparer la réponse de hachage.

Utilisez les commandes suivantes pour superviser l’optimisation de la synchronisation de la configuration.

-

show failover config-sync checksum

Affiche des informations sur l’état du périphérique et la somme de contrôle.

-

show failover config-sync configuration

Affiche des informations sur la configuration du périphérique et la somme de contrôle.

-

show failover config-sync status

Affiche l’état de la fonctionnalité d’optimisation de la synchronisation de la configuration.

À propos du basculement actif/de secours

Le basculement actif/en veille vous permet d’utiliser un ASA de secours pour reprendre les fonctionnalités d’une unité en panne. Lorsque l’unité active tombe en panne, l’unité en veille devient l’unité active. Cependant, vous devez définir l’unité de secours comme unité principale avant de remplacer l’unité défectueuse, afin de conserver la configuration de l’unité secondaire.

Remarque |

Pour le mode de contexte multiple, l’ASA peut basculer l’unité entière (y compris tous les contextes), mais ne peut pas basculer des contextes individuels séparément. |

Rôles principal/secondaire et état actif/de secours

Les principales différences entre les deux unités d’une paire de basculement dépendent de l’unité active et de l’unité en veille, à savoir les adresses IP à utiliser et l’unité transmettant activement le trafic.

Cependant, il existe quelques différences entre les unités en fonction de l’unité principale (comme spécifié dans la configuration) et de l’unité secondaire :

-

L’unité principale devient toujours l’unité active si les deux unités démarrent en même temps (et ont le même état de fonctionnement opérationnel).

-

Les adresses MAC de l’unité principale sont toujours associées aux adresses IP actives. L’exception à cette règle se produit lorsque l’unité secondaire devient active et ne peut pas obtenir les adresses MAC de l’unité principale sur la liaison de basculement. Dans ce cas, les adresses MAC des unités secondaires sont utilisées.

Détermination de l’unité active au démarrage

L’unité active est déterminée par les éléments suivants :

-

Si une unité démarre et détecte un homologue qui fonctionne déjà comme actif, elle devient l’unité de secours.

-

Si une unité démarre et ne détecte pas d’homologue, elle devient l’unité active.

-

Si les deux unités démarrent simultanément, l’unité principale devient l’unité active et l’unité secondaire devient l’unité de secours.

Événements de basculement

Dans le cas d'un basculement actif/de secours, le basculement se produit de manière unitaire. Même sur les systèmes exécutés dans le mode à contextes multiples, vous ne pouvez pas basculer des contextes ou des groupes de contextes.

Le tableau suivant présente l’action de basculement pour chaque défaillance. Pour chaque défaillance, le tableau indique la politique de basculement (basculement ou absence de basculement), l’action prise par l’unité active, l’action entreprise par l’unité de secours, et toute remarque spéciale sur la condition et les actions de basculement.

|

Défaillance |

Politique |

Action de l’unité active |

Action de l’unité de secours |

Notes |

|---|---|---|---|---|

|

Défaillance de l’unité active (alimentation ou matérielle) |

Basculement |

S.O. |

Devenir active Marquer l'unité active comme défaillante |

Aucun message Hello n’est reçu sur l’interface surveillée ou sur la liaison de basculement. |

|

L’unité précédemment active récupère |

Aucun basculement |

Devient l'unité de secours |

Aucune action |

Aucun. |

|

Défaillance de l’unité de secours (alimentation ou matériel) |

Aucun basculement |

Marquer l'unité de secours come défaillante |

S.O. |

Lorsque l’unité de secours est marquée comme défaillante, l’unité active ne tente pas de basculer, même si le seuil de défaillance de l’interface est dépassé. |

|

Échec du la liaison de basculement pendant l’opération |

Aucun basculement |

Marquer la liaison de basculement comme défaillante |

Marquer la liaison de basculement comme défaillante |

Vous devez restaurer la liaison de basculement dès que possible, car l’unité ne peut pas basculer vers l’unité de secours lorsque la liaison de basculement est inactive. |

|

Échec de la liaison de basculement au démarrage |

Aucun basculement |

Devenir active Marquer la liaison de basculement comme défaillante |

Devenir active Marquer la liaison de basculement comme défaillante |

Si la liaison de basculement est interrompue au démarrage, les deux unités deviennent actives. |

|

Échec du lien avec l’état |

Aucun basculement |

Aucune action |

Aucune action |

Les informations d’état deviennent obsolètes et les sessions sont interrompues en cas de basculement. |

|

Défaillance de l'interface sur l'unité active supérieure au seuil |

Basculement |

Marquer l'unité active comme défaillante |

Devenir active |

Aucun. |

|

Défaillance de l'interface sur l'unité de secours supérieure au seuil |

Aucun basculement |

Aucune action |

Marquer l'unité de secours come défaillante |

Lorsque l’unité de secours est marquée comme en panne, l’unité active ne tente pas de basculer, même si le seuil de défaillance de l’interface est dépassé. |

À propos du basculement actif/actif

Cette section décrit le basculement actif/actif.

Présentation du basculement actif/actif

Dans une configuration de basculement actif/actif, les deux ASA peuvent transmettre le trafic réseau. Le basculement actif/actif n’est disponible que pour les ASA en mode de contexte multiple. Dans le basculement actif/actif, vous divisez les contextes de sécurité sur l’ASA en un maximum de 2 groupes de basculement.

Un groupe de basculement est simplement un groupe logique d’un ou plusieurs contextes de sécurité. Vous pouvez attribuer un groupe de basculement actif sur l’ASA principal et un groupe de basculement 2 actif sur l’ASA secondaire. Lorsqu’un basculement se produit, il se produit au niveau du groupe de basculement. Par exemple, selon le modèle de défaillance d’interface, il est possible que le groupe de basculement 1 bascule vers l’ASA secondaire et que le groupe de basculement 2 bascule vers l’ASA principal. Cet événement peut se produire si les interfaces du groupe de basculement 1 sont inactives sur l’ASA principal, mais actives sur l’ASA secondaire, tandis que les interfaces du groupe de basculement 2 sont inactives sur l’ASA secondaire, mais actives sur l’ASA principal.

Le contexte d’administration est toujours membre du groupe de basculement 1. Tous les contextes de sécurité non attribués sont également membres du groupe de basculement 1 par défaut. Si vous souhaitez bénéficier d’un basculement actif/actif, mais que vous n’êtes pas intéressé par les contextes multiples, la configuration la plus simple serait d’ajouter un contexte supplémentaire et de l’affecter au groupe de basculement 2.

Remarque |

Lors de la configuration du basculement actif/actif, assurez-vous que le trafic combiné des deux unités entre dans la capacité de chacune d’elles. |

Remarque |

Vous pouvez attribuer les deux groupes de basculement à un seul ASA si vous le souhaitez, mais vous ne profiterez pas de deux ASA actifs. |

Rôles principal/secondaire et état actif/de secours pour un groupe de basculement

Comme pour le basculement actif/de secours, une unité d’une paire de basculement actif/actif est désignée comme l’unité principale et l’autre unité, comme l’unité secondaire. Contrairement au basculement actif/de secours, cette désignation n’indique pas quelle unité devient active lorsque les deux unités démarrent simultanément. Au lieu de cela, la désignation principale/secondaire fait deux choses :

-

L’unité principale fournit la configuration d’exécution à la paire lorsqu’elles démarrent simultanément.

-

Chaque groupe de basculement de la configuration est configuré avec une préférence d’unité principale ou secondaire. Lorsqu’elle est utilisée avec la préemption, cette préférence garantit que le groupe de basculement s’exécute sur la bonne unité après son démarrage. Sans préemption, les deux groupes s’exécutent sur la première unité de démarrage.

Détermination de l’unité active pour les groupes de basculement au démarrage

L’unité sur laquelle un groupe de basculement devient actif est déterminée comme suit :

-

Lorsqu’une unité démarre alors que l’unité homologue n’est pas disponible, les deux groupes de basculement deviennent actifs sur l’unité.

-

Lorsqu’une unité démarre alors que l’unité homologue est active (avec les deux groupes de basculement à l’état actif), les groupes de basculement restent à l’état actif sur l’unité active, quelle que soit la préférence principale ou secondaire du groupe de basculement jusqu’à ce que l’un des scénarios suivants se produise :

-

Un basculement se produit.

-

Un basculement est forcé manuellement.

-

Une préemption pour le groupe de basculement est configurée, ce qui fait que le groupe de basculement devient automatiquement actif sur l’unité préférée lorsque l’unité devient disponible.

-

Événements de basculement

Dans une configuration de basculement actif/actif, le basculement se produit sur la base d’un groupe de basculement, et non sur une base de système. Par exemple, si vous désignez les deux groupes de basculement comme actifs sur l’unité principale et que le groupe de basculement 1 échoue, le groupe de basculement 2 reste actif sur l’unité principale pendant que le groupe de basculement 1 devient actif sur l’unité secondaire.

Comme un groupe de basculement peut contenir plusieurs contextes et que chaque contexte peut contenir plusieurs interfaces, il est possible que toutes les interfaces d’un contexte unique tombent en panne sans entraîner la défaillance du groupe de basculement associé.

Le tableau suivant présente l’action de basculement pour chaque défaillance. Pour chaque événement de défaillance, la politique (que le basculement se produise ou non), les actions pour le groupe de basculement actif et les actions pour le groupe de basculement en veille sont données.

|

Défaillance |

Politique |

Action pour le groupe actif |

Action pour le groupe en veille |

Notes |

|---|---|---|---|---|

|

Une unité subit une défaillance d’alimentation ou de logiciel |

Basculement |

Devient l'unité de secours Marquer comme défaillante |

Devenir active Marquer l'unité active comme défaillante |

Lorsqu’une unité d’une paire de basculement tombe en panne, tous les groupes de basculement actifs sur cette unité sont marqués comme défaillants et deviennent actifs sur l’unité homologue. |

|

Défaillance de l’interface sur le groupe de basculement actif supérieure au seuil |

Basculement |

Marquer le groupe actif comme défaillant |

Devenir active |

Aucun. |

|

Défaillance de l’interface sur le groupe de basculement en veille supérieure au seuil |

Aucun basculement |

Aucune action |

Marquer le groupe en veille comme défaillant |

Lorsque le groupe de basculement en veille est marqué comme défaillant, le groupe de basculement actif ne tente pas de basculer, même si le seuil de défaillance de l’interface est dépassé. |

|

Le groupe de basculement anciennement actif récupère |

Aucun basculement |

Aucune action |

Aucune action |

À moins que la préemption de groupe de basculement ne soit configurée, les groupes de basculement restent actifs sur leur unité actuelle. |

|

Échec de la liaison de basculement au démarrage |

Aucun basculement |

Devenir active |

Devenir active |

Si la liaison de basculement est interrompue au démarrage, les deux groupes de basculement sur les deux unités deviennent actifs. |

|

Échec du lien avec l’état |

Aucun basculement |

Aucune action |

Aucune action |

Les informations d’état deviennent obsolètes et les sessions sont interrompues en cas de basculement. |

|

Échec du la liaison de basculement pendant l’opération |

Aucun basculement |

S.O. |

S.O. |

Chaque unité marque la liaison de basculement comme défaillante. Vous devez restaurer la liaison de basculement dès que possible, car l’unité ne peut pas basculer vers l’unité de secours lorsque la liaison de basculement est inactive. |

Commentaires

Commentaires