Configurer l’accès de gestion à distance

Cette section décrit comment configurer l’accès ASA pour ASDM, Telnet ou SSH, et d’autres paramètres de gestion tels qu’une bannière de connexion.

Configurer l’accès SSH

Lignes directrices relatives à SSH

-

Pour accéder à l’interface ASA pour l’accès SSH, vous n’avez pas non plus besoin d’un critère d’accès autorisant l’adresse IP de l’hôte. Il vous suffit de configurer l’accès SSH conformément à cette section.

-

L’accès SSH à une interface autre que celle à partir de laquelle vous avez saisi l’ASA n’est pas pris en charge. Par exemple, si votre hôte SSH est situé sur l’interface externe, vous ne pouvez initier une connexion de gestion que directement à l’interface externe. La seule exception à cette règle est une connexion VPN (uniquement prise en charge par la pile ASA SSH). Consultez Configurer l’accès de gestion sur un tunnel VPN.

-

L’ASA permet un maximum de cinq connexions SSH simultanées par contexte/mode unique, avec un maximum de 100 connexions réparties entre tous les contextes. Cependant, comme les commandes de configuration peuvent obtenir des verrouillages sur les ressources en cours de modification, vous devez apporter des modifications à une session SSH à la fois pour vous assurer que toutes les modifications sont appliquées correctement.

-

Par défaut, l’ASA utilise la pile CiscoSSH, qui est basée sur OpenSSH. Vous pouvez choisir d’activer à la place la pile ASA SSH propriétaire. CiscoSSH prend en charge :

-

Conformité FIPS

-

Mises à jour régulières, y compris les mises à jour de Cisco et de la communauté de code source libre.

Notez que la pile CiscoSSH ne prend pas en charge :

-

SSH vers une interface différente sur VPN (accès de gestion)

-

Paire de clés EDDSA

-

Paire de clés RSA en mode FIPS

Si vous avez besoin de ces fonctionnalités, vous devez utiliser la pile SSH ASA.

-

-

Pour utiliser la commande copy de l’ASA afin de copier un fichier vers ou depuis un serveur SCP, vous devez :

-

(Pile CiscoSSH uniquement) Activer l’accès SSH sur l’ASA pour le sous-réseau/hôte du serveur SCP à l’aide de la commande ssh .

-

Générer une paire de clés (pour les ASA physiques uniquement) à l’aide de la commande crypto key generate .

-

-

Le nom d’utilisateur SSH par défaut n’est plus pris en charge. Vous ne pouvez plus vous connecter à l’ASA à l’aide de SSH avec le nom d’utilisateur pix ou asa et le mot de passe de connexion. Pour utiliser SSH, vous devez configurer l’authentification AAA à l’aide de la commande aaa authentication ssh console LOCAL ; puis définissez un utilisateur local en saisissant la commande username . Si vous souhaitez utiliser un serveur AAA pour l’authentification au lieu de la base de données locale, nous vous conseillons de configurer également l’authentification locale comme méthode de sauvegarde.

-

Seule la version 2 du protocole SSH est prise en charge.

Pour configurer l’accès SSH à l’ASA, activez le serveur SSH et identifiez les adresses IP autorisées. Pour authentifier les utilisateurs, vous pouvez utiliser les méthodes suivantes :

-

Nom d’utilisateur et mot de passe utilisant la base de données locale ou un serveur AAA.

-

Nom d’utilisateur et clé publique utilisant la base de données locale.

Activer le serveur SSH

Activez le serveur SSH et spécifiez les adresses IP autorisées à se connecter. Vous pouvez également configurer d’autres paramètres du serveur SSH.

Avant de commencer

-

Dans le mode de contexte multiple, effectuez cette procédure dans l’espace d’exécution du contexte. Pour passer du système à une configuration de contexte, saisissez changeto context name .

Procédure

|

Étape 1 |

(Facultatif) Utilisez la pile ASA SSH au lieu de la pile CiscoSSH par défaut. no ssh stack ciscossh Pour revenir à la pile CiscoSSH, utilisez ssh stack ciscossh . En mode de contexte multiple, utilisez cette commande dans l’espace d’exécution du système. Pour passer du contexte à la configuration système, saisissez changeto system . |

|

Étape 2 |

Identifiez les adresses IP à partir lesquelles l’ASA accepte les connexions pour chaque adresse ou sous-réseau, et l’interface sur laquelle vous pouvez utiliser SSH. ssh source_IP_address mask source_interface

Contrairement à Telnet, vous pouvez utiliser SSH sur l’interface de niveau de sécurité le plus bas. Exemple: |

|

Étape 3 |

(Facultatif) Définissez la durée d’inactivité d’une session SSH avant que l’ASA ne déconnecte la session. ssh timeout minutes Exemple:Définissez le délai entre une et 60 minutes. La valeur par défaut est 5 minutes. La durée par défaut est trop courte dans la plupart des cas et doit être augmentée jusqu’à ce que tous les tests et dépannages de pré-production soient terminés. |

|

Étape 4 |

(Facultatif) Activez le serveur Secure Copy (SCP) ssh scopy enable Le serveur SCP ne prend pas en charge les répertoires. L’absence de prise en charge des répertoires limite l’accès des clients à distance aux fichiers internes de l’ASA. Le serveur SCP ne prend pas en charge les bannières ni les caractères génériques. |

|

Étape 5 |

(Facultatif) Configurez les algorithmes de chiffrement SSH : ssh cipher encryption {all | fips | high | low | medium | custom colon-delimited_list_of_encryption_ciphers} Exemple:La valeur par défaut est medium . Les chiffrements sont utilisés dans l’ordre dans lequel ils sont répertoriés. Pour les listes prédéfinies, ils sont répertoriés du plus haut au plus bas niveau de sécurité.

|

|

Étape 6 |

(Facultatif) Configurez les algorithmes d’intégrité de chiffrement SSH : ssh cipher integrity {all | fips | high | low | medium | custom colon-delimited_list_of_integrity_ciphers} Exemple:La valeur par défaut est high .

|

|

Étape 7 |

(Facultatif) (Contexte d’administration uniquement) Définissez le mode d’échange de clés Diffie-Hellman (DH) : ssh key-exchange group {curve25519-sha256 | dh-group14-sha1 | dh-group14-sha256 | ecdh-sha2-nistp256} Exemple:La valeur par défaut est dh-group14-sha256 . L’échange de clés DH fournit un secret partagé qui ne peut être déterminé par aucune des parties à elles seules. L’échange de clé est combiné à une signature et à la clé de l’hôte pour authentifier l’hôte. Cette méthode d’échange de clés fournit une authentification explicite du serveur. Pour en savoir plus sur l’utilisation des méthodes d’échange de clés DH, consultez la RFC 4253. Vous ne pouvez définir l’échange de clés que dans le contexte d’administration; cette valeur est utilisée par tous les contextes. |

Exemples

L’exemple suivant montre une session SCP vers l’ASA. À partir d’un client sur l’hôte externe, effectuez un transfert de fichiers SCP. Par exemple, dans Linux, saisissez la commande suivante :

scp -v -pw password [path/]source_filename username @asa_address :{disk0|disk1}:/[path/]dest_filename

L’option -v correspond à verbose (détaillé), et si -pw n’est pas spécifié, vous serez invité à saisir un mot de passe.

Configurer SSH pour l’accès par mot de passe

Configurez l’authentification SSH à l’aide d’un nom d’utilisateur et d’un mot de passe.

Avant de commencer

-

Dans le mode de contexte multiple, effectuez cette procédure dans l’espace d’exécution du contexte. Pour passer du système à une configuration de contexte, saisissez changeto context name .

Procédure

|

Étape 1 |

Générez une paire de clés, requise pour SSH (pour les ASA physiques uniquement). Pour l’ASA virtuel, les paires de clés sont automatiquement créées après le déploiement. |

|

Étape 2 |

Enregistrez les clés dans la mémoire flash persistante. write memory Exemple: |

|

Étape 3 |

Créez un utilisateur dans la base de données locale ou sur un serveur AAA qui peut être utilisé pour l’accès SSH. Consultez la commande suivante pour ajouter un nom d’utilisateur local (conseillé). username name password password privilege level Vous pouvez utiliser l’authentification par clé publique ou l’authentification par mot de passe pour le même utilisateur local. L’authentification par clé publique n’est pas prise en charge par un serveur AAA. Exemple:Par défaut, le niveau de privilège est 2; entrez un niveau compris entre 0 et 15, où 15 a tous les privilèges. |

|

Étape 4 |

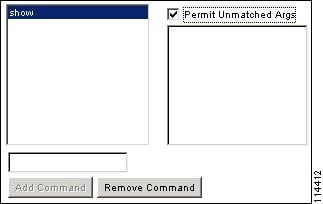

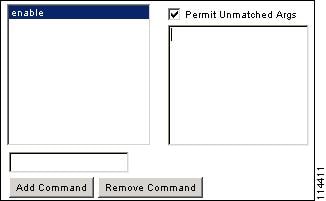

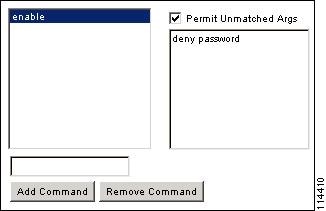

Activez l’authentification du serveur local ou AAA pour l’accès SSH. aaa authentication ssh console {LOCAL | server_group [LOCAL]} Cette commande n’affecte pas l’authentification par clé publique locale pour les noms d’utilisateur pour lesquels la commande ssh authentication est définie. L’ASA utilise implicitement la base de données locale pour l’authentification par clé publique. Cette commande n’affecte que les noms d’utilisateur locaux avec mots de passe. Si vous souhaitez autoriser l’authentification par clé publique ou l’utilisation du mot de passe par un utilisateur local, vous devez configurer explicitement l’authentification locale à l’aide de cette commande pour autoriser l’accès par mot de passe. Exemple: |

Configurer SSH pour l’accès par clé publique

Configurez l’authentification SSH à l’aide d’une clé publique.

Avant de commencer

-

Dans le mode de contexte multiple, effectuez cette procédure dans l’espace d’exécution du contexte. Pour passer du système à une configuration de contexte, saisissez changeto context name .

Procédure

|

Étape 1 |

Générez une paire de clés, requise pour SSH (pour les ASA physiques uniquement). Pour l’ASA virtuel, les paires de clés sont automatiquement créées après le déploiement. |

|

Étape 2 |

Enregistrez les clés dans la mémoire flash persistante. write memory Exemple: |

|

Étape 3 |

Créez un utilisateur dans la base de données locale qui peut être utilisé pour l’accès SSH. username nom [password mot de passe] privilege niveau Exemple:Par défaut, le niveau de privilège est 2; entrez un niveau compris entre 0 et 15, où 15 a tous les privilèges. Vous pouvez créer un utilisateur sans mot de passe si vous souhaitez forcer l’utilisateur à utiliser l’authentification par clé publique (ssh authentication ) au lieu de l’authentification par mot de passe. Si vous configurez l’authentification par clé publique ainsi qu’un mot de passe dans la commande username , l’utilisateur peut se connecter en utilisant l’une ou l’autre des méthodes si vous configurez explicitement l’authentification AAA dans Configurer SSH pour l’accès par mot de passe. Remarque : N’utilisez pas la commande username l’option nopassword ; l’option nopassword permet de saisir n’importe quel mot de passe, et non pas aucun mot de passe. |

|

Étape 4 |

Autorisez l’authentification par clé publique pour un utilisateur au lieu de/ou l’authentification par mot de passe, et saisissez la clé publique sur l’ASA : username nom attributes ssh authentication {pkf | publickey key} Exemple:Pour un username local, vous pouvez activer l’authentification par clé publique au lieu de l’authentification par mot de passe. Vous pouvez générer une paire de clés publiques/privées à l’aide de n’importe quel logiciel de génération de clés SSH (comme ssh keygen) qui peut générer des clés brutes ssh-rsa, ssh-ed25519 ou ecdsa-sha2-nistp (sans certificats). Saisissez la clé publique sur l’ASA. Le client SSH utilise ensuite la clé privée (et la phrase secrète que vous avez utilisée pour créer la paire de clés) pour se connecter à l’ASA. Pour une clé pkf , vous êtes invité à coller une clé au format PKF, jusqu’à 4096 bits. Utilisez ce format pour les clés trop importantes pour les coller en ligne au format base64. Par exemple, vous pouvez générer une clé de 4096 bits à l’aide de ssh keygen, puis la convertir en PKF, et utiliser le mot clé pkf pour être invité à saisir la clé. Remarque : Vous pouvez utiliser l’option pkf avec le basculement, mais la clé PKF n’est pas automatiquement répliquée sur le système de secours. Vous devez saisir la commande write standby pour synchroniser la clé PKF. Pour la valeur publickey key , la clé est une clé publique codée en Base64. Vous pouvez générer la clé à l’aide de n’importe quel logiciel de génération de clés SSH (comme ssh keygen) qui peut générer des clés brutes ssh-rsa, ssh-ed25519 ou ecdsa-sha2-nistp (sans certificats). |

Exemples

L’exemple suivant montre comment s’authentifier à l’aide d’une clé au format PKF :

ciscoasa(config)# crypto key generate rsa modulus 4096

ciscoasa(config)# write memory

ciscoasa(config)# username exampleuser1 password examplepassword1 privilege 15

ciscoasa(config)# username exampleuser1 attributes

ciscoasa(config-username)# ssh authentication pkf

Enter an SSH public key formatted file.

End with the word "quit" on a line by itself:

---- BEGIN SSH2 PUBLIC KEY ----

Comment: "4096-bit RSA, converted by xxx@xxx from OpenSSH"

AAAAB3NzaC1yc2EAAAADAQABAAACAQDNUvkgza37lB/Q/fljpLAv1BbyAd5PJCJXh/U4LO

hleR/qgIROjpnFaS7Az8/+sjHmq0qXC5TXkzWihvRZbhefyPhPHCi0hIt4oUF2ZbXESA/8

jUT4ehXIUE7FrChffBBtbD4d9FkV8A2gwZCDJBxEM26ocbZCSTx9QC//wt6E/zRcdoqiJG

p4ECEdDaM+56l+yf73NUigO7wYkqcrzjmI1rZRDLVcqtj8Q9qD3MqsV+PkJGSGiqZwnyIl

QbfYxXHU9wLdWxhUbA/xOjJuZ15TQMa7KLs2u+RtrpQgeTGTffIh6O+xKh93gwTgzaZTK4

CQ1kuMrRdNRzza0byLeYPtSlv6Lv6F6dGtwlqrX5a+w/tV/aw9WUg/rapekKloz3tsPTDe

p866AFzU+Z7pVR1389iNuNJHQS7IUA2m0cciIuCM2we/tVqMPYJl+xgKAkuHDkBlMS4i8b

Wzyd+4EUMDGGZVeO+corKTLWFO1wIUieRkrUaCzjComGYZdzrQT2mXBcSKQNWlSCBpCHsk

/r5uTGnKpCNWfL7vd/sRCHyHKsxjsXR15C/5zgHmCTAaGOuIq0Rjo34+61+70PCtYXebxM

Wwm19e3eH2PudZd+rj1dedfr2/IrislEBRJWGLoR/N+xsvwVVM1Qqw1uL4r99CbZF9NghY

NRxCQOY/7K77II==

---- END SSH2 PUBLIC KEY ----

quit

INFO: Import of an SSH public key formatted file SUCCEEDED.

ciscoasa(config)#

L’exemple suivant génère une clé partagée pour SSH sur un système Linux ou Macintosh et l’importe dans l’ASA :

-

Générez les clés publiques et privées RSA pour 4 096 bits sur votre ordinateur :

jcrichton-mac:~ john$ ssh-keygen -b 4096 Generating public/private rsa key pair. Enter file in which to save the key (/Users/john/.ssh/id_rsa): /Users/john/.ssh/id_rsa already exists. Overwrite (y/n)? y Enter passphrase (empty for no passphrase): pa$$phrase Enter same passphrase again: pa$$phrase Your identification has been saved in /Users/john/.ssh/id_rsa. Your public key has been saved in /Users/john/.ssh/id_rsa.pub. The key fingerprint is: c0:0a:a2:3c:99:fc:00:62:f1:ee:fa:f8:ef:70:c1:f9 john@jcrichton-mac The key's randomart image is: +--[ RSA 4096]----+ | . | | o . | |+... o | |B.+..... | |.B ..+ S | | = o | | + . E | | o o | | ooooo | +-----------------+ -

Convertissez la clé au format PKF :

jcrichton-mac:~ john$ cd .ssh jcrichton-mac:.ssh john$ ssh-keygen -e -f id_rsa.pub ---- BEGIN SSH2 PUBLIC KEY ---- Comment: "4096-bit RSA, converted by john@jcrichton-mac from OpenSSH" AAAAB3NzaC1yc2EAAAADAQABAAACAQDNUvkgza37lB/Q/fljpLAv1BbyAd5PJCJXh/U4LO hleR/qgIROjpnDaS7Az8/+sjHmq0qXC5TXkzWihvRZbhefyPhPHCi0hIt4oUF2ZbXESA/8 jUT4ehXIUE7FrChffBBtbD4d9FkV8A2gwZCDJBxEM26ocbZCSTx9QC//wt6E/zRcdoqiJG p4ECEdDaM+56l+yf73NUigO7wYkqcrzjmI1rZRDLVcqtj8Q9qD3MqsV+PkJGSGiqZwnyIl QbfYxXHU9wLdWxhUbA/xOjJuZ15TQMa7KLs2u+RtrpQgeTGTffIh6O+xKh93gwTgzaZTK4 CQ1kuMrRdNRzza0byLeYPtSlv6Lv6F6dGtwlqrX5a+w/tV/aw9WUg/rapekKloz3tsPTDe p866AFzU+Z7pVR1389iNuNJHQS7IUA2m0cciIuCM2we/tVqMPYJl+xgKAkuHDkBlMS4i8b Wzyd+4EUMDGGZVeO+corKTLWFO1wIUieRkrUaCzjComGYZdzrQT2mXBcSKQNWlSCBpCHsk /r5uTGnKpCNWfL7vd/sRCHyHKsxjsXR15C/5zgHmCTAaGOuIq0Rjo34+61+70PCtYXebxM Wwm19e3eH2PudZd+rj1dedfr2/IrislEBRJWGLoR/N+xsvwVVM1Qqw1uL4r99CbZF9NghY NRxCQOY/7K77IQ== ---- END SSH2 PUBLIC KEY ---- jcrichton-mac:.ssh john$ -

Copiez la clé dans votre presse-papiers.

-

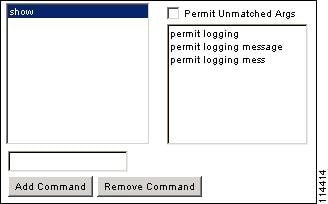

Dans ASDM, choisissez , sélectionnez le nom d’utilisateur, puis cliquez sur Edit (Modifier). Cliquez sur Public Key Using PKF (Clé publique utilisant PKF) et collez la clé dans la fenêtre :

-

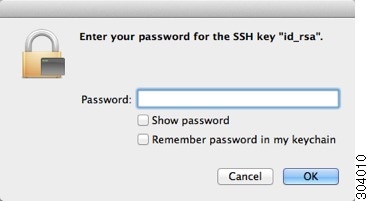

Vérifiez que l’utilisateur peut se connecter par SSH à l’ASA. Pour le mot de passe, saisissez le mot de passe de la clé SSH que vous avez spécifié lors de la création de la paire de clés.

jcrichton-mac:.ssh john$ ssh test@10.86.118.5 The authenticity of host '10.86.118.5 (10.86.118.5)' can't be established. RSA key fingerprint is 39:ca:ed:a8:75:5b:cc:8e:e2:1d:96:2b:93:b5:69:94. Are you sure you want to continue connecting (yes/no)? yesLa boîte de dialogue suivante s’affiche pour que vous puissiez saisir votre phrase secrète :

Pendant ce temps, dans la session de terminal :

Warning: Permanently added '10.86.118.5' (RSA) to the list of known hosts. Identity added: /Users/john/.ssh/id_rsa (/Users/john/.ssh/id_rsa) Type help or '?' for a list of available commands. asa>

Configurer l’accès Telnet

Pour identifier les adresses IP clients autorisées à se connecter à l’ASA à l’aide de Telnet, procédez comme suit. Consultez les consignes suivantes :

-

Pour accéder à l’interface ASA pour l’accès Telnet, vous n’avez pas non plus besoin d’un critère d’accès autorisant l’adresse IP de l’hôte. Il vous suffit de configurer l’accès Telnet conformément à cette section.

-

L’accès Telnet à une interface autre que celle à partir de laquelle vous avez saisi l’ASA n’est pas pris en charge. Par exemple, si votre hôte Telnet est situé sur l’interface externe, vous ne pouvez initier une connexion Telnet que directement à l’interface externe. La seule exception à cette règle est une connexion VPN. Consultez Configurer l’accès de gestion sur un tunnel VPN.

-

Vous ne pouvez pas utiliser Telnet sur l’interface de sécurité la plus basse, sauf si vous utilisez Telnet dans un tunnel VPN.

-

L’ASA permet un maximum de cinq connexions Telnet simultanées par contexte/mode unique, avec un maximum de 100 connexions réparties entre tous les contextes.

Avant de commencer

-

Dans le mode de contexte multiple, effectuez cette procédure dans l’espace d’exécution du contexte. Pour passer du système à une configuration de contexte, saisissez changeto context name .

-

Pour accéder à l’interface de ligne de commande d’ASA à l’aide de Telnet, saisissez le mot de passe de connexion défini par la commande password . Vous devez définir manuellement le mot de passe avant d’utiliser Telnet.

Procédure

|

Étape 1 |

Identifiez les adresses IP à partir desquelles l’ASA accepte les connexions pour chaque adresse ou sous-réseau sur l’interface spécifiée.

S’il n’existe qu’une seule interface, vous pouvez configurer Telnet pour accéder à cette interface tant que son niveau de sécurité est de 100. Exemple: |

|

Étape 2 |

Définissez la durée d’inactivité d’une session Telnet avant que l’ASA ne déconnecte la session. telnet timeout minutes Exemple:Définissez le délai entre une et 1 440 minutes. La valeur par défaut est 5 minutes. La durée par défaut est trop courte dans la plupart des cas et devrait être augmentée jusqu’à ce que tous les tests de pré-production et le dépannage soient terminés. |

Exemples

L’exemple suivant montre comment autoriser un hôte sur l’interface interne avec l’adresse 192.168.1.2 à accéder à l’ASA :

ciscoasa(config)# telnet 192.168.1.2 255.255.255.255 inside

L’exemple suivant montre comment autoriser tous les utilisateurs du réseau 192.168.3.0 à accéder à l’ASA sur l’interface interne :

ciscoasa(config)# telnet 192.168.3.0. 255.255.255.255 inside

Configurer l’accès HTTPS pour ASDM, autres clients

Pour utiliser ASDM ou d’autres clients HTTPS tels que CSM, vous devez activer le serveur HTTPS et autoriser les connexions HTTPS à l’ASA. L’accès HTTPS est activé dans le cadre de la configuration d’usine par défaut. Pour configurer l’accès HTTPS, procédez comme suit. Consultez les consignes suivantes :

-

Pour accéder à l’interface ASA pour l’accès HTTPS, vous n’avez pas non plus besoin d’un critère d’accès autorisant l’adresse IP de l’hôte. Il vous suffit de configurer l’accès HTTPS conformément à cette section. Si, toutefois, vous configurez la redirection HTTP pour rediriger automatiquement les connexions HTTP vers HTTPS, vous devez activer un critère d’accès pour autoriser HTTP; sinon, l’interface ne peut pas être à l’écoute du port HTTP.

-

L’accès de gestion à une interface autre que celle à partir de laquelle vous avez saisi l’ASA n’est pas pris en charge. Par exemple, si votre hôte de gestion est situé sur l’interface externe, vous ne pouvez initier une connexion de gestion que directement à l’interface externe. La seule exception à cette règle est une connexion VPN. Consultez Configurer l’accès de gestion sur un tunnel VPN.

-

En mode de contexte unique, vous pouvez avoir un maximum de 5 sessions ASDM simultanées. En mode de contexte multiple, vous pouvez avoir un maximum de 5 sessions ASDM simultanées par contexte, avec un maximum de 200 instances ASDM parmi tous les contextes.

Les sessions ASDM utilisent deux connexions HTTPS: une pour la surveillance qui est toujours présente et une pour apporter des modifications de configuration qui est présente uniquement lorsque vous apportez des modifications. Par exemple, la limite système en mode de contexte multiple de 200 sessions ASDM représente une limite de 400 sessions HTTPS.

-

L’ASA permet un maximum de 6 sessions HTTPS non ASDM simultanées en mode de contexte unique ou par contexte, si disponible, avec un maximum de 100 sessions HTTPS parmi tous les contextes.

-

Si vous avez activé SSL (webvpn > enable interface) et l’accès HTTPS sur la même interface, vous pouvez accéder à Secure Client (services client sécurisés) à partir de l’adresse https://ip_address et à ASDM à partir de l’adresse https://ip_address/admin, tous deux sur le port 443. Si vous activez également aaa authentication http console, vous devez alors spécifier un port différent pour l’accès à ASDM.

Avant de commencer

-

Dans le mode de contexte multiple, effectuez cette procédure dans l’espace d’exécution du contexte. Pour passer du système à une configuration de contexte, saisissez changeto context name .

Procédure

|

Étape 1 |

Identifiez les adresses IP à partir desquelles l’ASA accepte les connexions HTTPS pour chaque adresse ou sous-réseau sur l’interface spécifiée. http source_IP_address mask source_interface

Exemple: |

|

Étape 2 |

Activez le serveur HTTPS. http server enable [port] Exemple:Par défaut, le port est 443. Si vous modifiez le numéro de port, veillez à l’inclure dans l’URL d’accès ASDM. Par exemple, si vous définissez le numéro de port à 444, saisissez l’URL suivante : https://10.1.1.1:444 |

|

Étape 3 |

Autorisez les clients HTTPS non basés sur le navigateur à accéder aux services HTTPS sur l’ASA. Par défaut, ASDM, CSM et l’API REST sont autorisés. http server basic-auth-client user_agent

Saisissez chaque chaîne client à l’aide d’une commande distincte.De nombreux clients spécialistes (par exemple, les bibliothèques python, curl et wget) ne prennent pas en charge l’authentification basée sur le jeton Cross-site Request Forgery (CSRF). Vous devez donc autoriser expressément ces clients à utiliser la méthode d’authentification de base de l’ASA. Pour des raisons de sécurité, vous ne devez autoriser que les clients requis. Exemple: |

|

Étape 4 |

(Facultatif) Définissez les délais de connexion et de session. http server idle-timeoutminutes http server session-timeoutminutes http connection idle-timeoutseconds

Exemple: |

Exemples

L’exemple suivant montre comment activer le serveur HTTPS et autoriser un hôte sur l’interface interne avec l’adresse 192.168.1.2 à accéder à ASDM :

ciscoasa(config)# http server enable

ciscoasa(config)# http 192.168.1.2 255.255.255.255 inside

L’exemple suivant montre comment autoriser tous les utilisateurs du réseau 192.168.3.0/24 à accéder à ASDM sur l’interface interne :

ciscoasa(config)# http 192.168.3.0 255.255.255.0 inside

Configurer la redirection HTTP pour l’accès ASDM ou le SSL VPN sans client

Vous devez utiliser HTTPS pour vous connecter à l’ASA à l’aide d’ASDM ou du SSL VPN sans client. Pour plus de commodité, vous pouvez rediriger les connexions de gestion HTTP vers HTTPS. Par exemple, en redirigeant HTTP, vous pouvez saisir http://10.1.8.4/admin/ ou https://10.1.8.4/admin/ et arriver toujours à la page de lancement d’ASDM à l’adresse HTTPS.

Vous pouvez rediriger le trafic IPv4 et IPv6.

Avant de commencer

Normalement, vous n’avez pas besoin d’un critère d’accès autorisant l’adresse IP de l’hôte. Cependant, pour la redirection HTTP, vous devez activer un critère d’accès pour autoriser HTTP; sinon, l’interface ne peut pas être à l’écoute du port HTTP.

Procédure

|

Activez la redirection HTTP : http redirect interface_name [port] Exemple:Le port identifie le port à partir duquel l’interface redirige les connexions HTTP. La valeur par défaut est 80. |

Configurer l’accès de gestion sur un tunnel VPN

Si votre tunnel VPN se termine sur une interface, mais que vous souhaitez gérer l’ASA en accédant à une autre interface, vous devez identifier cette interface comme une interface d’accès de gestion. Par exemple, si vous saisissez l’ASA à partir de l’interface externe, cette fonctionnalité vous permet de vous connecter à l’interface interne à l’aide d’ASDM, SSHou Telnet; ou vous pouvez envoyer un message Ping à l’interface interne en entrant à partir de l’interface externe.

Remarque |

Cette fonctionnalité n’est pas prise en charge pour SSH si vous utilisez la pile CiscoSSH, qui est la valeur par défaut. |

Remarque |

Cette fonctionnalité n’est pas prise en charge pour SNMP. Pour SNMP sur VPN, nous vous recommandons d’activer SNMP sur une interface de boucle avec retour. Vous n’avez pas besoin d’activer la fonctionnalité d’accès de gestion pour utiliser SNMP sur l’interface de boucle avec retour. La boucle avec retour fonctionne également pour SSH. |

L’accès VPN à une interface autre que celle à partir de laquelle vous avez saisi l’ASA n’est pas pris en charge. Par exemple, si votre accès VPN se trouve sur l’interface externe, vous pouvez uniquement initier une connexion directement à l’interface externe. Vous devez activer le VPN sur l’interface directement accessible de l’ASA et utiliser la résolution de noms pour ne pas avoir à vous souvenir de plusieurs adresses.

L’accès de gestion est disponible par les types de tunnel VPN suivants : clients IPsec, IPsec de site à site, Easy VPN et le SSL VPN Secure Client (services client sécurisés).

Avant de commencer

-

Cette fonctionnalité n’est pas prise en charge sur les interfaces de gestion uniquement.

-

Lorsque vous utilisez une interface d’accès de gestion et que vous configurez la NAT d’identité, vous devez configurer la NAT avec l’option de recherche de routage. Pour en savoir plus, consultez la section « Accès à la gestion de la NAT et du VPN » dans le chapitre Exemples de NAT et référence dans la version appropriée du Guide de configuration de l’interface de ligne de commande du pare-feu ASA.

Procédure

|

Précisez le nom de l’interface de gestion à laquelle vous souhaitez accéder lorsque vous saisissez l’ASA à partir d’une autre interface. management-access management_interface Pour les tunnels Easy VPN et Site à site, vous pouvez spécifier une BVI nommée (en mode routé). Exemple: |

Configurer l’accès de gestion pour FXOS sur les interfaces de données en mode plateforme Firepower 2100

Si vous souhaitez gérer FXOS sur le Firepower 2100 en mode plateforme à partir d’une interface de données, vous pouvez configurer l’accès SSH, HTTPS et SNMP. Cette fonctionnalité est utile si vous souhaitez gérer le périphérique à distance, mais que vous souhaitez conserver la gestion 1/1, qui est la méthode d’accès native à FXOS, sur un réseau isolé. Si vous activez cette fonctionnalité, vous pouvez continuer à utiliser l’interface de gestion Management 1/1 pour l’accès local uniquement. Cependant, vous ne pouvez pas autoriser l’accès à distance depuis ou vers l’interface de gestion Management 1/1 pour FXOS en même temps que l’utilisation de cette fonctionnalité. Cette fonctionnalité nécessite le transfert du trafic vers les interfaces de données ASA à l’aide d’un chemin interne (valeur par défaut), et vous ne pouvez spécifier qu’une seule passerelle de gestion FXOS.

L'ASA utilise des ports non standard pour l'accès FXOS; le port standard est réservé à l’utilisation par l’ASA sur la même interface. Lorsque l'ASA transfère le trafic vers FXOS, il traduit le port de destination non standard en port FXOS pour chaque protocole (ne modifiez pas le port HTTPS dans FXOS). L’adresse IP de destination du paquet (qui est l’adresse IP de l’interface ASA) est également convertie en une adresse interne pour l’utilisation par FXOS. L'adresse source reste inchangée. Pour renvoyer le trafic, l’ASA utilise sa table de routage de données pour déterminer la bonne interface de sortie. Lorsque vous accédez à l’adresse IP de données ASA pour l’application de gestion, vous devez vous connecter en utilisant un nom d’utilisateur FXOS; les noms d'utilisateur ASA ne s'appliquent qu'à l'accès de gestion ASA.

Vous pouvez également activer l’initiation du trafic de gestion FXOS sur les interfaces de données ASA. Cette fonction est requise pour les alertes SNMP ou pour l’accès au serveur NTP et DNS, par exemple. Par défaut, l’initiation du trafic de gestion FXOS est activée pour l’interface externe ASA pour la communication avec les serveurs DNS et NTP (cette fonctionnalité est requise pour la communication avec les licences Smart).

Avant de commencer

-

Mode contexte unique seulement.

-

Exclut les interfaces de gestion ASA uniquement.

-

Vous ne pouvez pas utiliser un tunnel VPN pour l’interface de données ASA et accéder directement à FXOS. Comme solution de contournement pour SSH, vous pouvez faire appel au VPN vers l’ASA, accéder à l’interface de ligne de commande de l’ASA, puis utiliser la commande connect fxos pour accéder à l’interface de ligne de commande de FXOS. Notez que SSH, HTTPS et SNMPv3 sont/peuvent être chiffrés, de sorte qu'une connexion directe à l’interface de données est sécurisée.

-

Assurez-vous que la passerelle FXOS est configurée pour acheminer le trafic vers les interfaces de données ASA (par défaut). Consultez le guide de démarrage pour en savoir plus sur la configuration de la passerelle.

Procédure

|

Étape 1 |

Activez la gestion à distance FXOS. fxos {https | ssh | snmp} permit {ipv4_address netmask | ipv6_address/prefix_length} interface_name Exemple: |

|

Étape 2 |

(Facultatif) Modifiez le port par défaut pour le service. fxos {https | ssh | snmp} port port Consultez les paramètres par défaut suivants :

Exemple: |

|

Étape 3 |

Permettez à FXOS d’initier des connexions de gestion à partir de l’interface ASA. ip-client interface_name Par défaut, l’interface externe est activée. Exemple: |

|

Étape 4 |

Connectez-vous à Firewall Chassis Manager sur l’interface de gestion Management 1/1 (par défaut https://192.168.45.45, avec le nom d’utilisateur : admin et le mot de passe : Admin123). |

|

Étape 5 |

Cliquez sur l'onglet Platform Settings (paramètres de plateforme) et activez SSH, HTTPS ou SNMP. SSH et HTTPS sont activés par défaut. |

|

Étape 6 |

Configurez une liste d’accès (Access List) dans l’onglet des paramètres de la plateforme (Platform Settings) pour autoriser vos adresses de gestion. SSH et HTTPS autorisent uniquement le réseau de gestion Management 1/1 192.168.45.0 par défaut. Vous devez autoriser toutes les adresses que vous avez spécifiées dans la configuration de gestion à distance FXOS (FXOS Remote Management) sur l’ASA. |

Modifier le délai d’expiration de la console

Le délai d’expiration de la console définit combien de temps une connexion peut rester en mode d’exécution privilégié ou en mode de configuration; une fois le délai d’expiration atteint, la session passe en mode EXEC de l’utilisateur. Par défaut, la session n’expire pas. Ce paramètre n’a pas d’incidence sur la durée de votre connexion au port de console, qui n’expire jamais.

Procédure

|

Spécifiez le délai d’inactivité en minutes (0 à 60) après quoi la session privilégiée se termine. console timeout number Exemple:La valeur d’expiration par défaut est 0, ce qui signifie que la session n’expire pas. |

Personnaliser une invite de l’interface de ligne de commande

La possibilité d’ajouter des renseignements à une invite vous permet de voir en un coup d’œil à quel ASA vous êtes connecté lorsque vous avez plusieurs modules. Lors d’un basculement, cette fonctionnalité est utile lorsque les deux ASA ont le même nom d’hôte.

En mode de contexte multiple, vous pouvez afficher l’invite étendue lorsque vous vous connectez à l’espace d’exécution du système ou au contexte d’administration. Dans un contexte de non-administration, vous ne voyez que l’invite par défaut, qui est le nom d’hôte et le nom de contexte.

Par défaut, l’invite affiche le nom d’hôte de l’ASA. En mode de contexte multiple, l’invite affiche également le nom du contexte. Vous pouvez afficher les éléments suivants dans l’invite de l’interface de ligne de commande :

|

cluster-unit |

Affiche le nom de l’unité de grappe. Chaque unité d’une grappe peut avoir un nom unique. |

|

context |

(Mode multiple uniquement) Affiche le nom du contexte actuel. |

|

domaine |

Affiche le nom de domaine. |

|

hostname |

Affiche le nom d’hôte. |

|

priority |

Affiche la priorité de basculement comme pri (principal) ou sec (secondaire). |

|

state |

Affiche l’état de transmission du trafic ou le rôle de l’unité. Pour le basculement, les valeurs suivantes sont affichées pour le mot clé d’état :

Pour la mise en grappe, les valeurs du contrôle et des données sont affichées. |

Procédure

|

Personnalisez l’invite de l’interface de ligne de commande en saisissant la commande suivante : Exemple:L’ordre dans lequel vous saisissez les mots clés détermine l’ordre des éléments dans l’invite, qui sont séparés par une barre oblique (/). |

Configurer une bannière de connexion

Vous pouvez configurer un message pour qu’il s’affiche lorsqu’un utilisateur se connecte à l’ASA, avant qu’un utilisateur ne se connecte ou avant qu’un utilisateur n’entre en mode d’exécution privilégié.

Avant de commencer

-

Du point de vue de la sécurité, il est important que votre bannière dissuade les accès non autorisés. N’utilisez pas les mots « bienvenue » ou « s’il vous plaît », car ils semblent inviter des intrus à entrer. La bannière suivante donne le bon ton en cas d’accès non autorisé :

You have logged in to a secure device. If you are not authorized to access this device, log out immediately or risk possible criminal consequences. -

Après l’ajout d’une bannière, les sessions Telnet ou SSH à l’ASA peuvent se fermer si :

-

La mémoire système est insuffisante pour traiter les messages sur bannière.

-

Une erreur d’écriture TCP se produit lors de la tentative d’affichage des messages sur bannière.

-

-

Consultez la RFC 2196 pour connaître les lignes directrices relatives aux messages sur bannière.

Procédure

|

Ajoutez une bannière à afficher à l’un des trois moments suivants : lorsqu’un utilisateur se connecte pour la première fois (message du jour (motd)), lorsqu’un utilisateur se connecte (connexion) et lorsqu’un utilisateur accède au mode d’exécution privilégié (exec). banner {exec | login | motd} texte Exemple:Lorsqu’un utilisateur se connecte à l’ASA, la bannière message-du-jour s’affiche en premier, suivie de la bannière de connexion et des invites. Une fois que l’utilisateur a bien été connecté à l’ASA, la bannière d’exécution s’affiche. Pour ajouter plusieurs lignes, précédez chaque ligne par la commande banner . Pour le texte de la bannière :

|

Exemples

Les exemples suivants montrent comment ajouter une bannière de message du jour :

ciscoasa(config)# banner motd Only authorized access is allowed to $(hostname).

ciscoasa(config)# banner motd Contact me at admin@example.com for any issues.

Définir un quota de sessions de gestion

Vous pouvez établir un nombre maximum de sessions ASDM, SSH et Telnet simultanées qui sont autorisées sur l’ASA. Si le maximum est atteint, aucune session supplémentaire n’est autorisée et un message de journal système est généré. Pour empêcher un verrouillage du système, le mécanisme de quota de sessions de gestion ne peut pas bloquer une session de console.

Remarque |

En mode de contexte multiple, vous ne pouvez pas configurer le nombre de sessions ASDM, où le maximum est fixe à 5 sessions. |

Remarque |

Si vous définissez également une limite de ressources par contexte pour le nombre maximum de sessions administratives (SSH, etc.), la valeur la plus basse sera utilisée. |

Avant de commencer

Dans le mode de contexte multiple, effectuez cette procédure dans l’espace d’exécution du contexte. Pour passer du système à une configuration de contexte, entrez le contexte changeto context name .

Procédure

|

Étape 1 |

Entrez la commande suivante : quota management-session [ssh | telnet | http | user] number

Exemple: |

|

Étape 2 |

Affichez les sessions actuellement utilisées. show quota management-session [ssh | telnet | http | user] Exemple: |

Commentaires

Commentaires