À propos du basculement dans le nuage public

Pour assurer la redondance, vous pouvez déployer l’ASA virtuel dans un environnement de nuage public dans une configuration active/de secours à haute accessibilité (HA). La haute accessibilité dans le nuage public met en œuvre une solution active/de secours sans état qui permet, en cas de défaillance de l’ASA virtuel actif, de déclencher un basculement automatique du système vers l’ASA virtuel de secours.

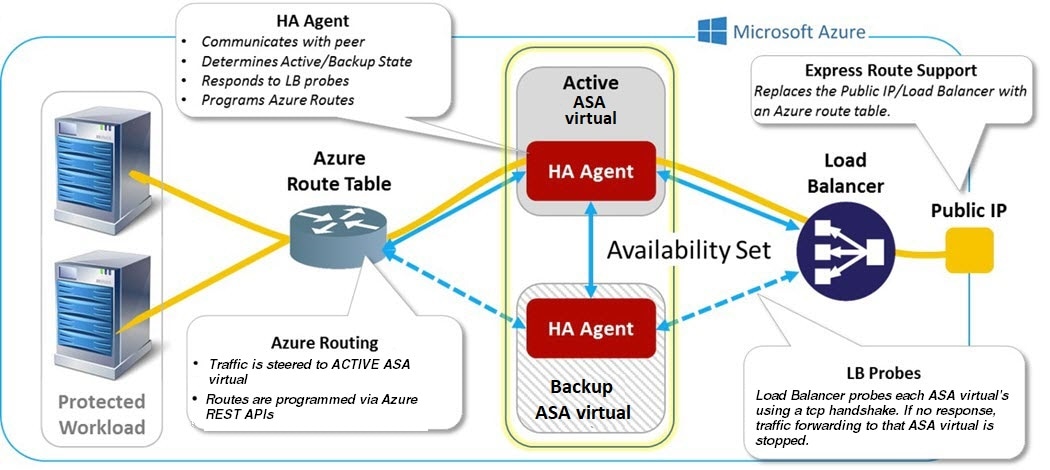

La liste suivante décrit les composants principaux de la solution de nuage public à haute disponibilité :

-

ASA virtuel actif : l’ASA virtuel dans la paire à haute disponibilité qui est configuré pour gérer le trafic de pare-feu pour les homologues à haute disponibilité.

-

ASA virtuel en veille : l’ASA virtuel dans la paire à haute disponibilité qui ne gère pas le trafic du pare-feu et prend le relais comme ASA virtuel actif en cas de défaillance d’un ASA virtuel actif. Il est appelé sauvegarde plutôt que de secours, car il ne prend pas l’identité de son homologue en cas de basculement.

-

Agent à haute disponibilité : un processus allégé qui s’exécute sur l’ASA virtuel et détermine le rôle de haute disponibilité (actif/sauvegarde) d’un ASA virtuel, détecte les défaillances de son homologue à haute disponibilité et effectue les actions en fonction de son rôle de haute disponibilité.

Sur l’ASA physique et l’ASA virtuel en nuage non public, le système gère les conditions de basculement à l’aide de demandes ARP gratuites, dans lesquelles l’ASA de secours envoie une requête ARP gratuite indiquant qu’il est désormais associé aux adresses IP et MAC actives. La plupart des environnements de nuage public n’autorisent pas le trafic de diffusion de cette nature. Pour cette raison, une configuration à haute disponibilité dans le nuage public nécessite le redémarrage des connexions permanentes lors du basculement.

L’intégrité de l’unité active est surveillée par l’unité de secours pour déterminer si des conditions de basculement spécifiques sont remplies. Si ces conditions sont remplies, le basculement se produit. Le délai de basculement peut varier de quelques secondes à plus d’une minute selon la réactivité de l’infrastructure de nuage public.

À propos du basculement actif/de secours

Dans le basculement actif/sauvegarde, une unité est l’unité active. Elle transmet le trafic. L’unité de sauvegarde ne transmet pas activement le trafic et n’échange aucune information de configuration avec l’unité active. Le basculement actif/de sauvegarde vous permet d’utiliser un périphérique ASA virtuel de sauvegarde pour reprendre les fonctionnalités d’une unité en panne. Lorsque l’unité active tombe en panne, elle passe à l’état de sauvegarde pendant que l’unité de sauvegarde passe à l’état actif.

Rôles principal/secondaire et état actif/de secours

Lors de la configuration du basculement actif/de sauvegarde, vous configurez une unité comme principale et l’autre comme secondaire. À ce stade, les deux unités agissent comme deux périphériques distincts pour la configuration des périphériques et des politiques, ainsi que pour les événements, les tableaux de bord, les rapports et la surveillance de l’intégrité.

Les principales différences entre les deux unités d’une paire de basculement dépendent de l’unité active et de l’unité de sauvegarde, à savoir l’unité qui transmet activement le trafic. Bien que les deux unités soient capables de transmettre du trafic, seule l’unité principale répond aux sondes de l’équilibreur de charges et programme toutes les routes configurées pour l’utiliser comme destination de routage. La fonction principale de l’unité de sauvegarde est de surveiller l’intégrité de l’unité principale. L’unité principale devient toujours l’unité active si les deux unités démarrent en même temps (et ont le même état de fonctionnement opérationnel).

Connexion de basculement

L’ASA virtuel de secours surveille l’intégrité de l’ASA virtuel actif à l’aide d’une connexion de basculement établie sur TCP :

-

L’ASA virtuel actif agit comme un serveur de connexion en ouvrant un port d’écoute.

-

L’ASA virtuel de secours se connecte à l’ASA virtuel actif à l’aide du port de connexion.

-

En général, le port d’écoute et le port de connexion sont identiques, sauf si votre configuration requiert une traduction d’adresses réseau entre les unités ASA virtuel.

L’état de la connexion de basculement détecte la défaillance de l’ASA virtuelactif. Lorsque l’ASA virtuel de secours voit la connexion de basculement établie, il considère l’ASA virtuel actif comme ayant échoué. De même, si l’ASA virtuel de secours ne reçoit pas de réponse à un message keepalive envoyé à l’unité active, il considère l’ASA virtuel actif comme ayant échoué.

Thèmes connexes

Messages de sondage et Hello

L’ASA virtuel de secours envoie des messages Hello via la connexion de basculement à l’ASA virtuel actif et attend une réponse Hello en retour. La synchronisation des messages utilise un intervalle entre les interrogations, la période entre la réception d’une réponse Hello par l’unité ASA virtuel de secours et l’envoi du message Hello suivant. La réception de la réponse est imposée par un délai d’expiration de réception, appelé délai de rétention. Si la réception de la réponse Hello expire, l’ASA virtuel actif est considéré comme ayant échoué.

Les intervalles d’interrogation et de délai de rétention sont des paramètres configurables; voir Configurer les critères de basculement et les autres paramètres.

Détermination de l’unité active au démarrage

L’unité active est déterminée par les éléments suivants :

-

Si une unité démarre et détecte un homologue qui fonctionne déjà comme actif, elle devient l’unité de sauvegarde.

-

Si une unité démarre et ne détecte pas d’homologue, elle devient l’unité active.

-

Si les deux unités démarrent simultanément, l’unité principale devient l’unité active et l’unité secondaire devient l’unité de sauvegarde.

Événements de basculement

Dans le cas d’un basculement actif/de secours, le basculement se produit de manière unitaire. Le tableau suivant présente l’action de basculement pour chaque défaillance. Pour chaque défaillance, le tableau indique la politique de basculement (basculement ou absence de basculement), l’action prise par l’unité active, l’action entreprise par l’unité de sauvegarde, et toute remarque spéciale sur la condition et les actions de basculement.

|

Défaillance |

Politique |

Action active |

Action de sauvegarde |

Notes |

|---|---|---|---|---|

|

L’unité de sauvegarde voit une connexion de basculement se fermer |

Basculement |

S.O. |

Devenir active Marquer l'unité active comme défaillante |

Il s’agit du scénario de basculement standard. |

|

L’unité active voit une connexion de basculement se fermer |

Aucun basculement |

Marquer la sauvegarde comme ayant échoué |

S.O. |

Le basculement vers une unité inactive ne doit jamais se produire. |

|

L’unité active voit un délai d’expiration TCP sur la liaison de basculement |

Aucun basculement |

Marquer la sauvegarde comme ayant échoué |

Aucune action |

Le basculement ne doit pas se produire si l’unité active ne reçoit pas de réponse de l’unité de sauvegarde. |

|

L’unité de sauvegarde voit un délai d’expiration TCP sur la liaison de basculement |

Basculement |

S.O. |

Devenir active Marquer l'unité active comme défaillante Essayer d’envoyer la commande de basculement à l’unité active |

L’unité de sauvegarde suppose que l’unité active n’est pas en mesure de continuer à fonctionner et prend le relais. Si l’unité active est toujours opérationnelle, mais n’envoie pas de réponse à temps, l’unité de sauvegarde envoie la commande de basculement à l’unité active. |

|

Échec de l’authentification de l’unité active |

Aucun basculement |

Aucune action |

Aucune action |

Comme l’unité de sauvegarde modifie les tables de routage, c’est la seule unité qui doit être authentifiée auprès d’Azure. Peu importe si l’unité active est authentifiée auprès d’Azure ou non. |

|

Échec de l’authentification de l’unité de sauvegarde |

Aucun basculement |

Marquer la sauvegarde comme non authentifiée |

Aucune action |

Le basculement ne peut pas se produire si l’unité de sauvegarde n’est pas authentifiée auprès d’Azure. |

|

L’unité active lance le basculement intentionnel |

Basculement |

Devenir une sauvegarde |

Devenir active |

L’unité active lance le basculement en ferme la connexion de liaison de basculement. L’unité de sauvegarde voit la connexion se terminer et devient l’unité active. |

|

L’unité de sauvegarde lance le basculement intentionnel |

Basculement |

Devenir une sauvegarde |

Devenir active |

L’unité de sauvegarde lance le basculement en envoyant un message de basculement à l’unité active. Lorsque l’unité active voit le message, elle ferme la connexion et devient l’unité de sauvegarde. L’unité de sauvegarde voit la connexion se terminer et devient l’unité active. |

|

L’unité précédemment active récupère |

Aucun basculement |

Devenir une sauvegarde |

Marquer le partenaire comme sauvegarde |

Le basculement ne doit pas se produire, sauf si cela est absolument nécessaire. |

|

L’unité active voit le message de basculement de l’unité de sauvegarde |

Basculement |

Devenir une sauvegarde |

Devenir active |

Peut se produire si un basculement manuel a été lancé par un utilisateur, ou si l’unité de sauvegarde a vu le délai d’expiration TCP, mais l’unité active est en mesure de recevoir des messages de l’unité de sauvegarde. |

Lignes directrices et limites relatives à la licence

Cette section comprend les lignes directrices et les limites de cette fonctionnalité.

ASA virtuel Basculement pour la haute disponibilité dans le nuage public

Pour assurer la redondance, vous pouvez déployer l’ASA virtuel dans un environnement de nuage public dans une configuration active/de secours à haute accessibilité (HA).

-

Pris en charge uniquement sur le nuage public Microsoft Azure; lors de la configuration de la machine virtuelle ASA virtuel, le nombre maximal de vCPU pris en charge est de 8; et la mémoire maximale prise en charge est de 64 Go de RAM. Consultez le Guide de démarrage d’ASA virtuel pour obtenir la liste complète des instances prises en charge.

-

Met en œuvre une solution active/de secours sans état qui permet, en cas de défaillance de l’ASA virtuel actif, de déclencher un basculement automatique du système vers l’ASA virtuel de secours.

Restrictions

-

Le basculement se fait de l’ordre des secondes plutôt que des millisecondes.

-

La détermination du rôle à haute disponibilité et la capacité de participer en tant qu’unité à haute disponibilité dépendent de la connectivité TCP entre les homologues à haute disponibilité et entre une unité à haute disponibilité et l’infrastructure Azure. Il existe plusieurs situations où un ASA virtuel ne pourra pas participer en tant qu’unité à haute disponibilité :

-

L’incapacité à établir une connexion de basculement avec son homologue à haute disponibilité.

-

L’incapacité à récupérer un jeton d’authentification à partir d’Azure.

-

L’incapacité à s’authentifier auprès d’Azure.

-

-

Il n’y a pas de synchronisation de la configuration de l’unité active avec l’unité de sauvegarde. Chaque unité doit être configurée individuellement avec des configurations similaires pour gérer le trafic de basculement.

-

Limites de la table de routage de basculement

En ce qui concerne les tables de routage pour la haute disponibilité dans le nuage public :

-

Vous pouvez configurer un maximum de 16 tables de routage.

-

Dans une table de routage, vous pouvez configurer un maximum de 64 routes.

Dans chaque cas, le système vous alerte lorsque vous avez atteint la limite, en vous recommandant de supprimer une table de routage ou une route et de réessayer.

-

-

ASDM n’est pas pris en charge.

-

Aucune prise en charge du VPN d’accès à distance IPSec.

Remarque

Consultez le guide de démarrage rapide de Cisco Adaptive Security Virtual Appliance (ASAv) pour obtenir des renseignements sur les topologies VPN prises en charge dans le nuage public.

-

Les instances de machine virtuelle ASA virtuel doivent se trouver dans le même ensemble de disponibilité. Si vous êtes un utilisateur ASA virtuel actuel dans Azure, vous ne pourrez pas effectuer de mise à niveau vers la haute disponibilité à partir d’un déploiement existant. Vous devez supprimer votre instance et déployer l’offre ASA virtuel 4 NIC à haute disponibilité depuis le Marché Azure.

Commentaires

Commentaires