À propos des zones de trafic

Cette section décrit comment vous devez utiliser les zones de trafic dans votre réseau.

Comportement non zoné

L’algorithme de sécurité adaptatif prend en compte l’état d’un paquet lorsqu’il décide d’autoriser ou de refuser le trafic. L’un des paramètres appliqués pour le flux est que le trafic entre et sort de la même interface. Tout trafic pour un flux existant qui entre dans une interface différente est abandonné par l’ASA.

Les zones de trafic vous permettent de regrouper plusieurs interfaces afin que le trafic entrant ou sortant de n’importe quelle interface de la zone soit soumis aux contrôles de sécurité de l’algorithme de sécurité adaptatif.

Pourquoi utiliser des zones?

Vous pouvez utiliser des zones pour vous servir de plusieurs scénarios de routage.

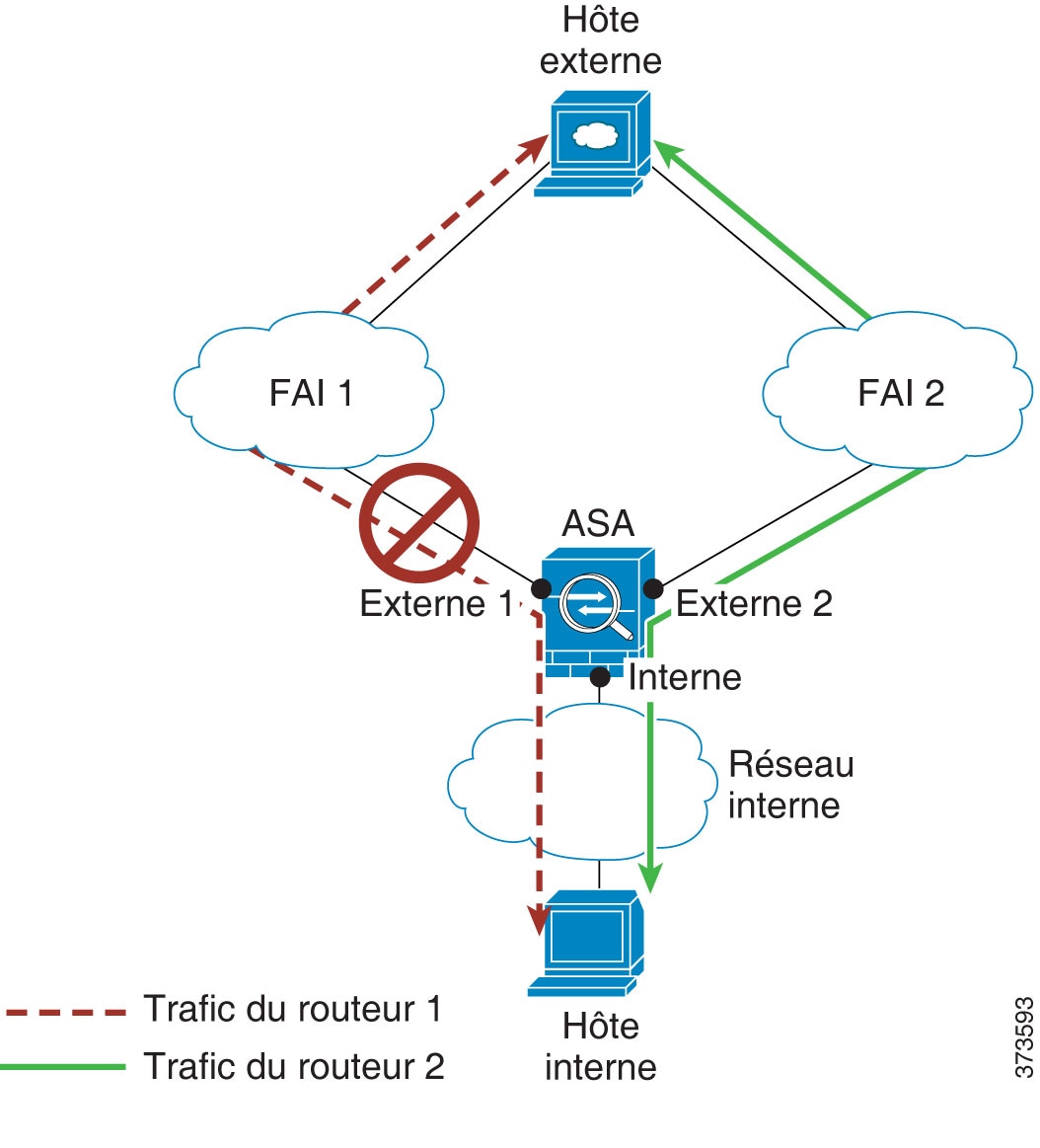

Routage asymétrique

Dans le scénario suivant, une connexion a été établie entre un hôte interne et un hôte externe par le biais du FAI 1 sur l’interface Externe1. En raison d’un routage asymétrique sur le réseau de destination, le trafic de retour est arrivé du FAI 2 sur l’interface Externe2.

Problème non zoné : l’ASA gère les tables de connexion par interface. Lorsque le trafic de retour arrivera à Externe2, il ne correspondra pas à la table de connexion et sera abandonné. Pour une grappe ASA, le routage asymétrique lorsque la grappe a plusieurs contiguïtés avec le même routeur peut entraîner une perte de trafic inacceptable.

Solution zonée : l’ASA gère les tables de connexion par zone. Si vous regroupez Externe1 et Externe2 dans une zone, lorsque le trafic de retour arrivera à Externe2, il correspondra à la table de connexion par zone et la connexion sera autorisée.

Route perdue

Dans le scénario suivant, une connexion a été établie entre un hôte interne et un hôte externe par le biais du FAI 1 sur l’interface Externe1. En raison d’une route perdue ou déplacée entre Externe1 et le FAI 1, le trafic doit emprunter une route différente par le FAI 2.

Problème non zoné : la connexion entre les hôtes interne et externe sera supprimée; une nouvelle connexion doit être établie à l’aide d’une nouvelle route optimale. Pour UDP, la nouvelle route sera utilisée après un seul abandon de paquet, mais pour TCP, une nouvelle connexion doit être rétablie.

Solution zonée : l’ASA détecte la route perdue et commute le flux dans le nouveau chemin par le biais du FAI 2. Le trafic sera transféré de manière transparente sans aucun abandon de paquets.

Équilibrage de la charge

Dans le scénario suivant, une connexion a été établie entre un hôte interne et un hôte externe par le biais du FAI 1 sur l’interface Externe1. Une deuxième connexion a été établie par le biais d’une route à coût égal par le biais du FAI 2 sur l’interface Externe2.

Problème non zoné : l’équilibrage de charges sur les interfaces n’est pas possible; vous ne pouvez équilibrer la charge qu’avec des routes à coût égal sur une interface.

Solution zonée : l’ASA équilibre les connexions sur un maximum de huit routes à coût égal sur toutes les interfaces de la zone.

Tables de connexion et de routage par zone

L’ASA gère une table de connexion par zone afin que le trafic puisse arriver sur n’importe quelle interface de zone. L’ASA gère également une table de routage par zone pour la prise en charge ECMP.

Routage ECMP

L’ASA prend en charge le routage à chemins multiples à coûts égaux (ECMP).

Prise en charge ECMP non zonée

Sans zones, vous pouvez avoir jusqu’à 8 routes statiques ou dynamiques de coût égal par interface. Par exemple, vous pouvez configurer trois routes par défaut sur l'interface externe qui spécifient différentes passerelles :

route outside 0 0 10.1.1.2

route outside 0 0 10.1.1.3

route outside 0 0 10.1.1.4

Dans ce cas, le trafic est équilibré en charge sur l’interface externe entre 10.1.1.2, 10.1.1.3 et 10.1.1.4. Le trafic est réparti entre les passerelles précisées selon un algorithme qui procède au hachage des adresses IP source et de destination, de l’interface entrante, du protocole et des ports source et destination.

Le protocole ECMP n’est pas pris en charge sur plusieurs interfaces; vous ne pouvez donc pas définir de route vers la même destination sur une interface différente. La route suivante n’est pas autorisée lorsqu’elle est configurée avec l’une des routes ci-dessus :

route outside2 0 0 10.2.1.1

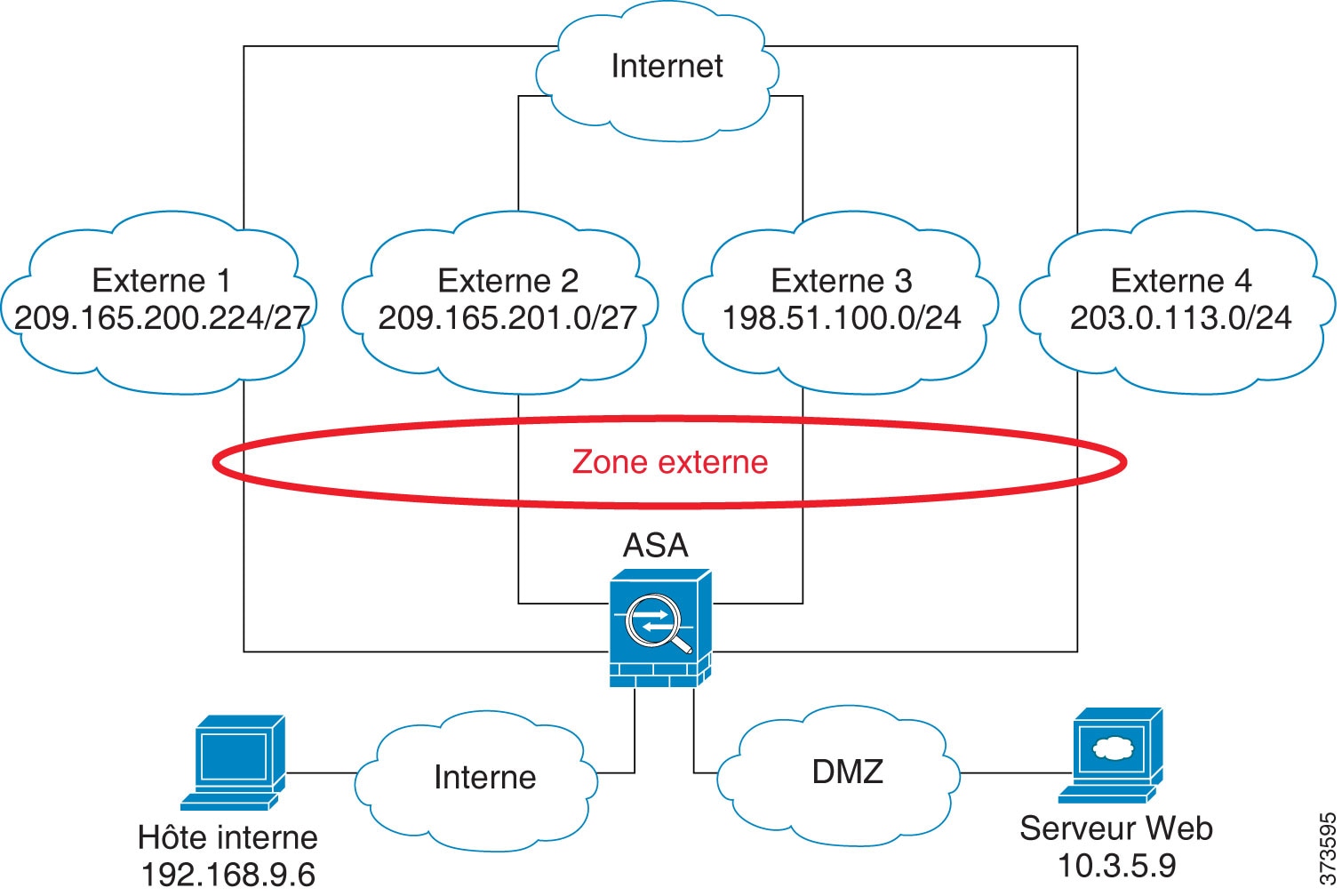

Prise en charge ECMP zonée

Avec les zones, vous pouvez avoir jusqu’à 8 routes statiques ou dynamiques de coût égal sur 8 interfaces au maximum dans une zone. Par exemple, vous pouvez configurer trois routes par défaut sur trois interfaces dans la zone :

route outside1 0 0 10.1.1.2

route outside2 0 0 10.2.1.2

route outside3 0 0 10.3.1.2

De même, votre protocole de routage dynamique peut configurer automatiquement des routes à coût égal. L’ASA équilibre la charge du trafic entre les interfaces grâce à un mécanisme d’équilibrage de la charge plus robuste.

Lorsqu’un routage est perdu, l’ASA déplace le flux de manière transparente vers une autre route.

Équilibrage de charges des connexions

L’ASA équilibre la charge des connexions sur des routes à coût égal à l’aide d’un hachage effectué à partir du paquet à six tuples (adresses IP source et de destination, port de destination, protocole et interface d’entrée). À moins que la route ne soit perdue, une connexion restera sur l’interface choisie pendant sa durée.

Les paquets d’une connexion ne sont pas équilibrés en charge sur toutes les routes; une connexion utilise une seule route, sauf si cette route est perdue.

L’ASA ne prend pas en compte la bande passante de l’interface ni d’autres paramètres lors de l’équilibrage de charges. Vous devez vous assurer que toutes les interfaces de la même zone ont les mêmes caractéristiques telles que la MTU, la bande passante, etc.

L’algorithme d’équilibrage de charges n’est pas configurable par l’utilisateur.

Basculement vers une route dans une autre zone

Lorsqu’une route est perdue sur une interface, s’il n’y a aucune autre route disponible dans la zone, l’ASA utilisera une route d’une interface ou d’une zone différente. Si cette route de secours est utilisée, vous pouvez rencontrer des abandons de paquet comme avec la prise en charge du routage non zoné.

Politique de sécurité basée sur l’interface

Les zones permettent le trafic vers et en provenance de n’importe quelle interface de la zone, mais la politique de sécurité elle-même (critères d’accès, NAT, etc.) est toujours appliquée par interface et non par zone. Si vous configurez la même politique de sécurité pour toutes les interfaces de la zone, vous pouvez alors mettre en œuvre avec succès l’ECMP et l’équilibrage de charges pour ce trafic. Pour en savoir plus sur la configuration d’interface parallèle requise, consultez Conditions préalables aux zones de trafic.

Services pris en charge pour les zones de trafic

Les services suivants sont pris en charge avec les zones :

-

Règles d’accès

-

NAT

-

Règles de service, à l’exception du contrôle de trafic QoS.

-

Routage

Vous pouvez également configurer les services vers et à partir de la boîte répertoriés dans Trafic entrant et sortant, bien que la prise en charge complète des zones ne soit pas disponible.

Ne configurez pas d’autres services (comme le VPN ou le filtre de trafic de réseau de zombies) pour les interfaces dans une zone de trafic; elles peuvent ne pas fonctionner ou évoluer comme prévu.

Remarque |

Pour obtenir des renseignements détaillés sur la configuration de la politique de sécurité, consultez Conditions préalables aux zones de trafic. |

Niveaux de sécurité

La première interface que vous ajoutez à une zone détermine le niveau de sécurité de la zone. Toutes les interfaces supplémentaires doivent avoir le même niveau de sécurité. Pour modifier le niveau de sécurité des interfaces d’une zone, vous devez supprimer toutes les interfaces sauf une, puis modifier les niveaux de sécurité et rajouter les interfaces.

Interface principale et actuelle pour le flux

Chaque flux de connexion est créé en fonction des interfaces d’entrée et de sortie initiales. Ces interfaces sont les interfaces principales.

Si une nouvelle interface de sortie est utilisée en raison de modifications de routes ou d’un routage asymétrique, les nouvelles interfaces sont les interfaces actuelles.

Rejoindre ou quitter une zone

Lorsque vous affectez une interface à une zone, toutes les connexions sur cette interface sont supprimées. Les connexions doivent être rétablies.

Si vous supprimez une interface d’une zone, toutes les connexions qui ont l’interface comme interface principale sont supprimées. Les connexions doivent être rétablies. Si l’interface est l’interface actuelle, l’ASA ramène les connexions à l’interface principale. La table de routage de zone est également actualisée.

Trafic intra-zone

Pour permettre au trafic d’entrer dans une interface et d’en sortirpar une autre dans la même zone, activez la commande same-security permit intra-interface, qui permet au trafic d’entrer et de sortir de la même interface, ainsi que la commande same-security permit inter-interface, qui autorise le trafic entre les interfaces de même sécurité. Sinon, un flux ne peut pas être acheminé entre deux interfaces dans la même zone.

Trafic entrant et sortant

-

Vous ne pouvez pas ajouter des interfaces de gestion uniquement ou d’accès de gestion à une zone.

-

Pour le trafic de gestion sur les interfaces régulières d’une zone, seul le routage asymétrique sur les flux existants est pris en charge; il n’y a pas de prise en charge ECMP.

-

Vous ne pouvez configurer un service de gestion que sur une seule interface de zone, mais pour profiter de la prise en charge du routage asymétrique, vous devez le configurer sur toutes les interfaces. Même lorsque les configurations sont parallèles sur toutes les interfaces, ECMP n’est pas pris en charge.

-

L’ASA prend en charge les services entrant et sortant suivants dans une zone :

-

Telnet

-

SSH

-

HTTPS

-

SNMP

-

Journal système

-

Chevauchement d’adresses IP dans une zone

Pour les interfaces non zonées, l’ASA prend en charge les réseaux d’adresses IP qui se chevauchent sur les interfaces tant que vous configurez la NAT correctement. Cependant, les réseaux qui se chevauchent ne sont pas pris en charge sur les interfaces de la même zone.

Commentaires

Commentaires