À propos des interfaces VXLAN

Le réseau VXLAN fournit les mêmes services de réseau Ethernet de couche 2 que le réseau VLAN, mais avec une extensibilité et une flexibilité accrues. Par rapport au VLAN, le VXLAN offre les avantages suivants :

-

Emplacement flexible des segments multidétenteurs dans le centre de données.

-

Évolutivité accrue pour traiter un plus grand nombre de segments de couche 2 : jusqu’à 16 millions de segments VXLAN.

Cette section décrit le fonctionnement de VXLAN. Pour en savoir plus sur VXLAN, consultez RFC 7348. Pour des informations détaillées sur Geneve, consultez RFC 8926.

Encapsulation

L’ASA prend en charge deux types d’encapsulation VXLAN :

-

VXLAN (tous les modèles) : VXLAN utilise l’encapsulation MAC Address-in-User Datagram Protocol (MAC-in-UDP). Un en-tête VXLAN est ajouté à la trame de couche 2 d’origine, qui est ensuite placée dans un paquet UDP-IP.

-

Geneve (ASA virtuel uniquement) : Geneve a un en-tête interne flexible qui ne se limite pas à l’adresse MAC. L’encapsulation Geneve est requise pour un routage transparent des paquets entre un équilibreur de charge de passerelle Amazon Web Services (AWS) et les périphériques, et pour l’envoi d’informations supplémentaires.

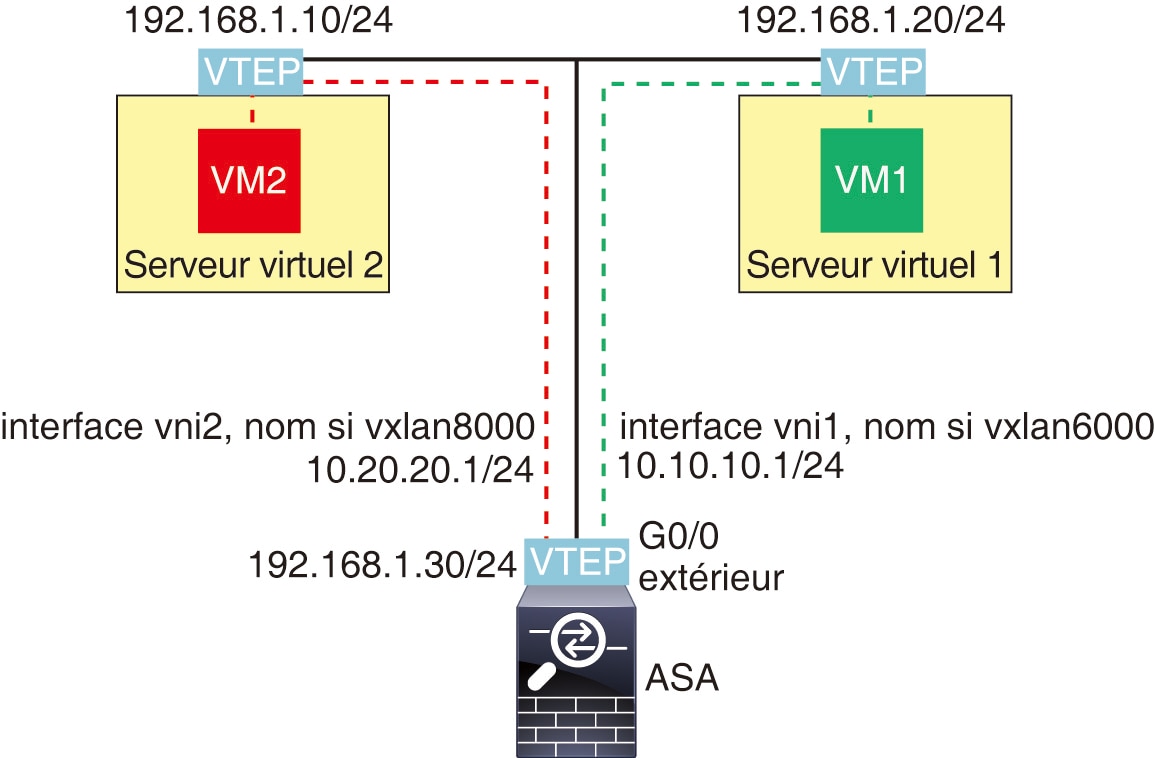

Point terminal du tunnel VXLAN

Les périphériques de point terminal de tunnel VXLAN (VTEP) effectuent l’encapsulation et la désencapsulation VXLAN. Chaque VTEP a deux types d’interface : une ou plusieurs interfaces virtuelles appelées interfaces VNI (VXLAN Network Identifier) auxquelles vous appliquez votre politique de sécurité, et une interface normale appelée l’interface source VTEP qui canalise les interfaces VNI entre les VTEP. L’interface source du VTEP est connectée au réseau IP de transport pour la communication de VTEP à VTEP.

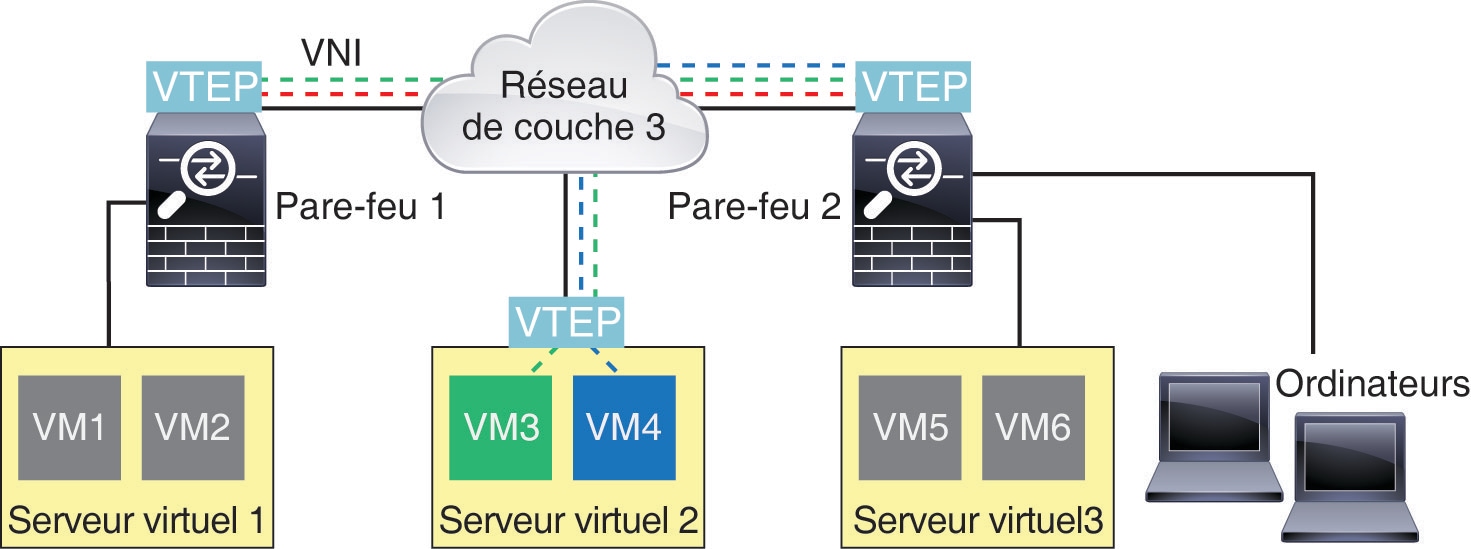

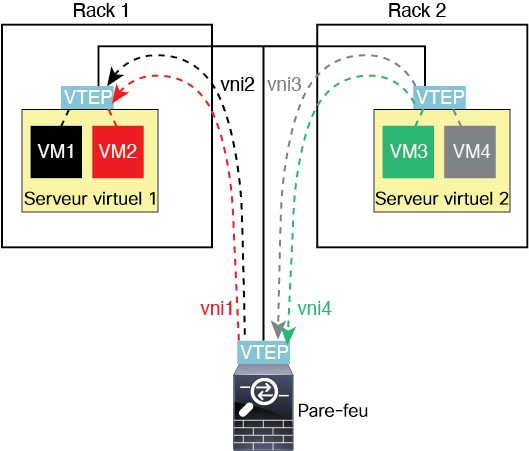

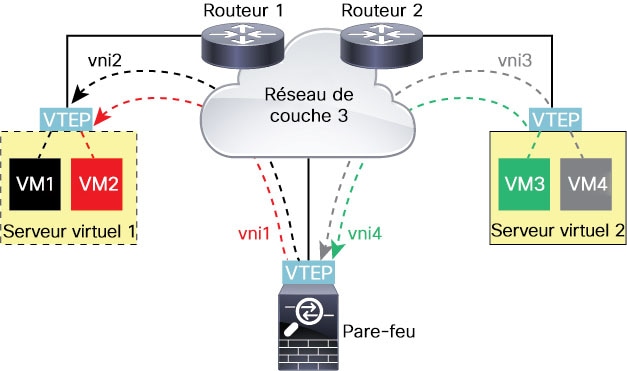

La figure suivante montre deux ASA et le serveur virtuel 2 agissant comme des VTEP dans un réseau de couche 3 et étendant les réseaux VNI 1, 2 et 3 entre les sites. Les ASA agissent comme des ponts ou des passerelles entre les réseaux VXLAN et les non-VXLAN.

Le réseau IP sous-jacent entre les VTEP est indépendant de la superposition VXLAN. Les paquets encapsulés sont acheminés en fonction de l’en-tête d’adresse IP externe, qui a le VTEP de départ comme adresse IP source et le VTEP de fin comme adresse IP de destination. Pour l’encapsulation VXLAN : l’adresse IP de destination peut être un groupe de multidiffusion lorsque le VTEP distant est inconnu. Avec Geneve, l’ASA ne prend en charge que les homologues statiques. Le port de destination de VXLAN est le port UDP 4789 par défaut (configurable par l’utilisateur). Le port de destination pour Geneve est le 6081.

Interface de la source VTEP

L’interface source de VTEP est une interface ASA normale (physique, EtherChannel ou même VLAN) à laquelle vous prévoyez d’associer toutes les interfaces VNI. Vous pouvez configurer une interface source de VTEP par ASA ou contexte de sécurité. Comme vous ne pouvez configurer qu’une seule interface source de VTEP, vous ne pouvez pas configurer les deux interfaces VXLAN et Geneve sur le même périphérique.Il y a une exception pour la mise en grappe d’ASA virtuel sur AWS, où vous pouvez avoir deux interfaces sources VTEP : une interface VXLAN est utilisée pour la liaison de commande de grappe, et une interface Geneve peut être utilisée pour l’équilibreur de charges de la passerelle.

L’interface source de VTEP peut être entièrement dédiée au trafic VXLAN, bien qu’elle ne se limite pas à cet usage. Si vous le souhaitez, vous pouvez utiliser l’interface pour le trafic normal et appliquer une politique de sécurité à l’interface pour ce trafic. Pour le trafic VXLAN, cependant, toute la politique de sécurité doit être appliquée aux interfaces VNI. L’interface VTEP sert uniquement de port physique.

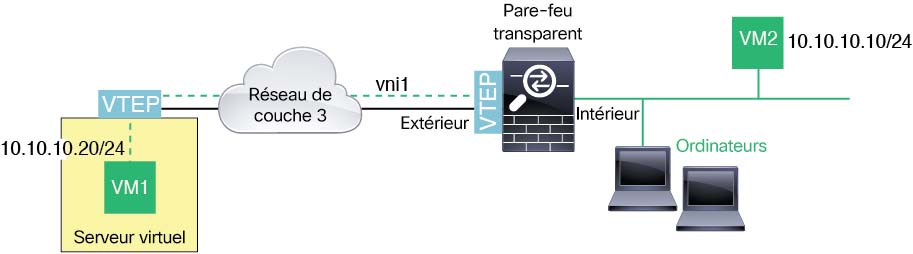

En mode de pare-feu transparent, l’interface source de VTEP ne fait pas partie d’un BVI, et vous configurez une adresse IP pour elle, similaire à la façon dont l'interface de gestion est traitée.

Interface VNIs

Les interfaces VNI sont similaires aux interfaces VLAN : ce sont des interfaces virtuelles qui séparent le trafic réseau sur une interface physique donnée en utilisant le balisage. Vous appliquez votre politique de sécurité directement à chaque interface VNI.

Vous ne pouvez ajouter qu’une seule interface VTEP et toutes les interfaces VNI sont associées à la même interface VTEP.Il existe une exception pour la mise en grappe d’ASA virtuel sur AWS. Pour la mise en grappe d’AWS, vous pouvez avoir deux interfaces source VTEP : une interface VXLAN est utilisée pour la liaison de commande de grappe et une interface Geneve peut être utilisée pour AWS Gateway Load Balancer.

Traitement de paquet VXLAN

VXLAN

Le trafic entrant et sortant de l’interface source du VTEP est soumis au traitement VXLAN, en particulier à l’encapsulation ou à la désencapsulation.

Le traitement d’encapsulation comprend les tâches suivantes :

-

L’interface source du VTEP encapsule la trame MAC interne avec l’en-tête VXLAN.

-

Le champ de la somme de contrôle UDP est mis à zéro.

-

L’adresse IP de la source de trame externe est définie sur l’adresse IP de l’interface VTEP.

-

L’adresse IP de destination de la trame externe est déterminée par une recherche IP distante du VTEP.

Désencapsulation : l’ASA désencapsule un paquet VXLAN uniquement dans les cas suivants :

-

Il s’agit d’un paquet UDP dont le port de destination est 4789 (cette valeur peut être configurée par l’utilisateur).

-

L’interface d’entrée est l’interface source du VTEP.

-

L’adresse IP de l’interface d’entrée est la même que l’adresse IP de destination.

-

Le format des paquets VXLAN est conforme à la norme.

Geneve

Le trafic entrant et sortant de l’interface source du VTEP est soumis au traitement de Geneve, en particulier à l’encapsulation ou à la désencapsulation.

Le traitement d’encapsulation comprend les tâches suivantes :

-

L’interface source du VTEP encapsule la trame MAC interne avec l’en-tête Geneve.

-

Le champ de la somme de contrôle UDP est mis à zéro.

-

L’adresse IP de la source de trame externe est définie sur l’adresse IP de l’interface VTEP.

-

L’adresse IP de destination de la trame externe est définie sur l’adresse IP homologue que vous avez configurée.

Désencapsulation : l’ASA désencapsule un paquet Geneve uniquement dans les cas suivants :

-

Il s’agit d’un paquet UDP dont le port de destination est 6081 (cette valeur peut être configurée par l’utilisateur).

-

L’interface d’entrée est l’interface source du VTEP.

-

L’adresse IP de l’interface d’entrée est la même que l’adresse IP de destination.

-

Le format des paquets Geneve est conforme à la norme.

Pair VTEP

Lorsque l’ASA envoie un paquet à un périphérique derrière un VTEP homologue, l’ASA a besoin de deux renseignements importants :

-

L’adresse MAC de destination du périphérique distant

-

L’adresse IP de destination du VTEP homologue

L’ASA gère un mappage des adresses MAC de destination sur les adresses IP du VTEP distant pour les interfaces VNI.

Homologue VXLAN

L’ASA peut trouver ces renseignements de deux manières :

-

Une adresse IP VTEP homologue unique peut être configurée de manière statique sur l’ASA.

Vous ne pouvez pas définir manuellement plusieurs homologues.

L’ASA envoie ensuite une diffusion ARP encapsulée dans VXLAN au VTEP pour connaître l’adresse MAC du nœud d’extrémité.

-

Un groupe de multidiffusion peut être configuré sur chaque interface VNI (ou sur le VTEP dans son ensemble).

Remarque

Cette option n’est pas prise en charge par Geneve.

: l’ASA envoie un paquet de diffusion ARP encapsulé dans VXLAN dans un paquet IP de multidiffusion par l’intermédiaire de l’interface source de VTEP. La réponse à cette requête ARP permet à l’ASA d’apprendre à la fois l’adresse IP du VTEP distant ainsi que l’adresse MAC de destination du nœud d’extrémité distant.

Homologue Geneve

L’ASA virtuel ne prend en charge que les homologues définis de manière statique. Vous pouvez définir l’adresse IP homologue ASA virtuel sur l'équilibreur de charge de passerelle AWS. Comme l’ASA virtuel n’initie jamais le trafic vers l’équilibreur de charges de passerelle, vous n’avez pas besoin de préciser l’adresse IP de l’équilibreur de charges de passerelle sur l’ASA virtuel; il connaît l’adresse IP homologue lorsqu’il reçoit le trafic de Geneve. Les groupes de multidiffusion ne sont pas pris en charge avec Geneve.

Scénarios VXLAN

Cette section décrit les scénarios d’utilisation de la mise en œuvre de VXLAN sur l’ASA.

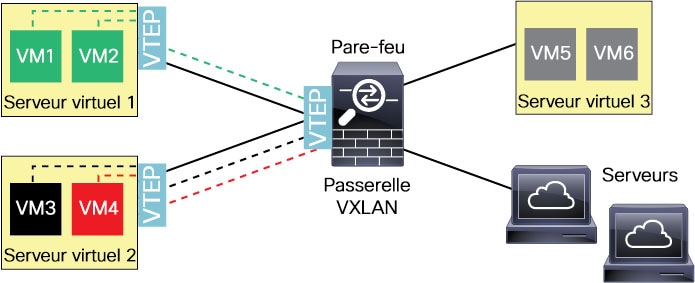

Présentation du pont ou de la passerelle VXLAN

Chaque VTEP ASA agit comme un pont ou une passerelle entre les nœuds terminaux comme les machines virtuelles, les serveurs et les PC et le réseau de superposition VXLAN. Pour les trames entrantes reçues avec encapsulation VXLAN sur l’interface source de VTEP, ASA supprime l’en-tête VXLAN et le transfère vers une interface physique connectée à un réseau non VXLAN en fonction de l’adresse MAC de destination de la trame Ethernet interne.

L’ASA traite toujours les paquets VXLAN; il ne se contente pas de transférer des paquets VXLAN inchangés entre deux autres VTEP.

Pont VXLAN

Lorsque vous utilisez un groupe de ponts (mode de pare-feu transparent ou mode de routage facultatif), ASA peut servir de pont VXLAN entre un segment VXLAN (distant) et un segment local, où les deux se trouvent dans le même réseau. Dans ce cas, un membre du groupe de ponts est une interface standard tandis que l’autre membre est une interface VNI.

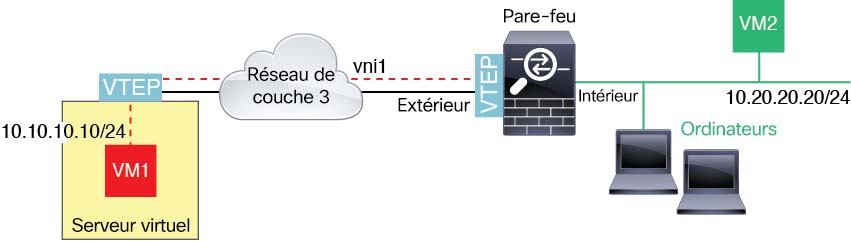

Passerelle VXLAN (mode routé)

L’ASA peut servir de routeur entre les domaines VXLAN et non-VXLAN, connectant des périphériques sur différents réseaux.

Routeur entre domaines VXLAN

Avec un domaine de couche 2 étendu par VXLAN, une machine virtuelle peut pointer vers un ASA comme passerelle lorsque ASA ne se trouve pas sur le même rack, ou même lorsque l’ASA est éloigné sur le réseau de couche 3.

Consultez les remarques suivantes à propos de ce scénario :

-

Pour les paquets de la VM3 à la VM1, l’adresse MAC de destination est l’adresse MAC ASA, car l’ASA est la passerelle par défaut.

-

L’interface source de VTEP sur le serveur virtuel 2 reçoit les paquets de VM3, puis encapsule les paquets avec la balise VXLAN de VNI 3 et les envoie à l’ASA.

-

Lorsque l’ASA reçoit les paquets, il désencapsule les paquets pour obtenir les trames internes.

-

L’ASA utilise les cadres internes pour la recherche de routage, puis trouve que la destination est sur VNI 2. S'il n'a pas encore de mappage pour VM1, l’ASA envoie une diffusion ARP encapsulée sur l’adresse IP du groupe de multidiffusion sur VNI 2.

Remarque

L’ASA doit utiliser la découverte d’homologues VTEP dynamique, car il a plusieurs homologues VTEP dans ce scénario.

-

L’ASA encapsule de nouveau les paquets avec la balise VXLAN pour VNI 2 et envoie les paquets au serveur virtuel 1. Avant l’encapsulation, l’ASA modifie l’adresse MAC de destination de la trame interne pour qu’elle corresponde à l’adresse MAC de VM1 (l’ARP encapsulé en multidiffusion peut être nécessaire pour que l’ASA apprenne l’adresse MAC de VM1).

-

Lorsque le serveur virtuel 1 reçoit les paquets VXLAN, il désencapsule les paquets et achemine les trames internes à la VM1.

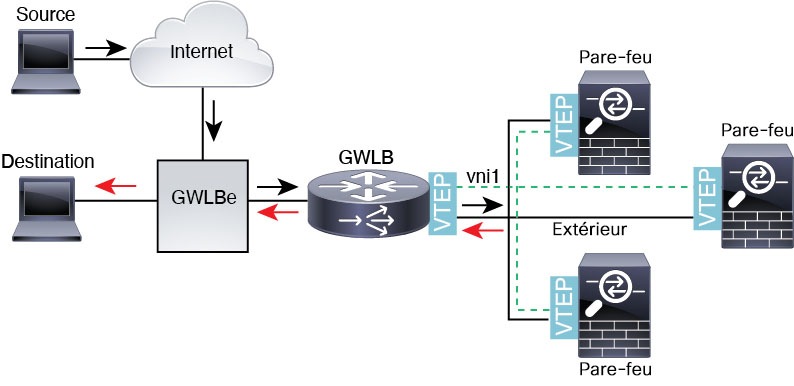

Équilibreur de charge de passerelle AWS et serveur mandataire à un seul volet de Geneve

Remarque |

Ce scénario est le seul actuellement pris en charge pour les interfaces de Geneve. |

L'équilibreur de charge de passerelle AWS combine une passerelle de réseau transparente et un équilibreur de charge qui répartit le trafic et fait évoluer les périphériques virtuels à la demande. Le ASA virtuel prend en charge le plan de contrôle centralisé de l’équilibreur de charge de passerelle avec un plan de données distribué (point terminal de l’équilibreur de charge de passerelle). La figure suivante montre le trafic acheminé vers l'équilibreur de charge de passerelle à partir du point terminal de l'équilibreur de charge de passerelle. L’équilibreur de charge de passerelle équilibre le trafic entre plusieurs ASA virtuel, qui inspectent le trafic avant de l’abandonner ou de le renvoyer à l’équilibreur de charge de passerelle (trafic à demi-tour). L'équilibreur de charge de passerelle renvoie ensuite le trafic au point terminal de l'équilibreur de charge de passerelle et à la destination.

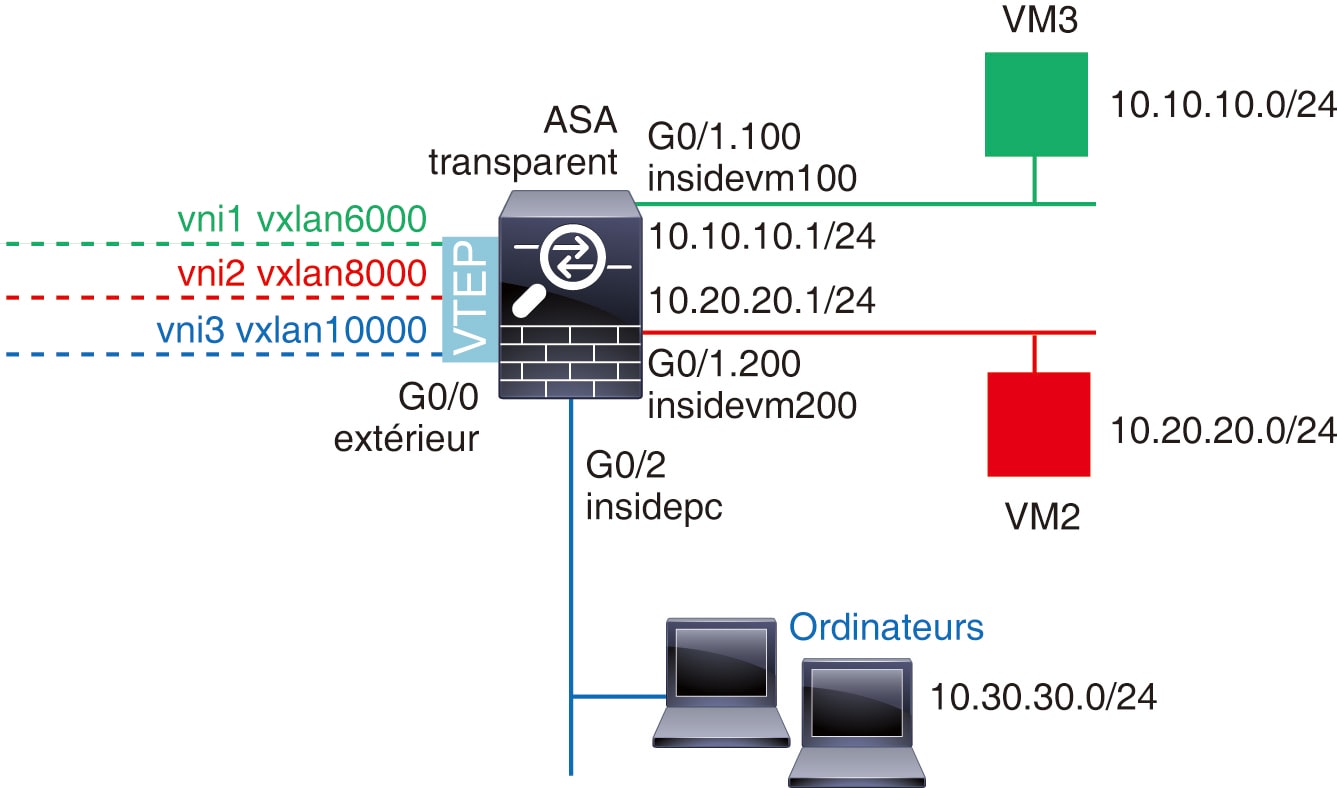

Équilibreur de charge de passerelle Azure et serveur mandataire jumelé

Dans une chaîne de service Azure, les ASA virtuelagissent comme une passerelle transparente qui peut intercepter les paquets entre Internet et le service client. Le ASA virtuel définit une interface externe et une interface interne sur une seule carte réseau en utilisant les segments VXLAN dans un serveur mandataire apparié.

La figure suivante montre le trafic transféré vers l’équilibreur de charge de passerelle Azure à partir de l’équilibreur de charge de passerelle publique sur le segment VXLAN externe. L’équilibreur de charge de passerelle équilibre le trafic entre plusieurs ASA virtuel, qui inspectent le trafic avant de l’abandonner ou de le renvoyer à l’équilibreur de charge de passerelle sur le segment VXLAN interne. L’équilibreur de charge de passerelle Azure renvoie ensuite le trafic vers l’équilibreur de charge de passerelle publique et vers la destination.

Commentaires

Commentaires