À propos des contextes de sécurité

Vous pouvez partitionner un ASA unique en plusieurs périphériques virtuels, appelés contextes de sécurité. Chaque contexte agit comme un périphérique indépendant, avec sa politique de sécurité, ses interfaces et ses administrateurs. Les contextes multiples sont similaires au fait d’avoir plusieurs périphériques autonomes. Pour les fonctionnalités non prises en charge en mode de contexte multiple, consultez Lignes directrices pour le mode de contexte multiple.

Cette section fournit un aperçu des contextes de sécurité.

Utilisations courantes des contextes de sécurité

Vous pouvez utiliser plusieurs contextes de sécurité dans les situations suivantes :

-

Vous êtes un fournisseur de services et vous souhaitez vendre des services de sécurité à de nombreux clients. En activant plusieurs contextes de sécurité sur l’ASA, vous pouvez mettre en œuvre une solution économique et peu encombrante qui sépare et sécurise tout le trafic client, tout en facilitant la configuration.

-

Vous êtes une grande entreprise ou un campus universitaire et souhaitez séparer complètement les services.

-

Vous êtes une entreprise qui souhaite fournir des politiques de sécurité distinctes à différents services.

-

Vous avez un réseau qui nécessite plusieurs ASA.

Fichiers de configuration de contexte

Cette section décrit comment l’ASA met en œuvre les configurations en mode de contexte multiple.

Configurations de contexte

Pour chaque contexte, l’ASA comprend une configuration qui identifie la politique de sécurité, les interfaces et toutes les options que vous pouvez configurer sur un périphérique autonome. Vous pouvez stocker les configurations de contexte dans la mémoire flash ou vous pouvez les télécharger à partir d’un serveur TFTP, FTP ou HTTP(S).

Configuration système

L’administrateur du système ajoute et gère les contextes en configurant chaque emplacement de configuration de contexte, les interfaces allouées et d’autres paramètres de fonctionnement de contexte dans la configuration système, qui, à l’instar d’une configuration monomode, est la configuration de démarrage. La configuration système identifie les paramètres de base de l’ASA. La configuration système n’inclut aucune interface réseau ni aucun paramètre réseau pour elle-même; au contraire, lorsque le système doit accéder à des ressources réseau (comme le téléchargement des contextes à partir du serveur), il utilise l’un des contextes désigné comme contexte d’administration. La configuration système comprend une interface de basculement spécialisée pour le trafic de basculement uniquement.

Configuration du contexte d’administration

Le contexte d’administration est similaire à tout autre contexte, sauf que lorsqu’un utilisateur se connecte au contexte d’administration, cet utilisateur dispose de droits d’administrateur système et peut accéder au système et à tous les autres contextes. Le contexte admin n’est limité en aucune façon et peut être utilisé comme contexte standard. Cependant, comme la connexion au contexte admin vous accorde des privilèges d’administrateur sur tous les contextes, vous devrez peut-être restreindre l’accès au contexte admin aux utilisateurs appropriés. Le contexte d’administration doit résider dans la mémoire flash et non à distance.

Si votre système est déjà en mode de contexte multiple, ou si vous effectuez une conversion à partir du mode unique, le contexte d’administration est automatiquement créé sous la forme d’un fichier sur la mémoire flash interne, appelé admin.cfg. Ce contexte s’appelle « admin ». Si vous ne souhaitez pas utiliser admin.cfg comme contexte d’administration, vous pouvez modifier le contexte d’administration.

Classement des paquets par l’ASA

Chaque paquet qui entre dans le châssis doit être classé par l’ASA, de sorte que ce dernier puisse déterminer à quel contexte envoyer un paquet.

Remarque |

Si l’adresse MAC de destination est une adresse MAC de multidiffusion ou de diffusion, le paquet est dupliqué et remis à chaque contexte. |

Critères de classificateurs valides

Cette section décrit les critères utilisés par le classificateur.

Remarque |

Pour le trafic de gestion destiné à une interface, l’adresse IP de l’interface est utilisée pour la classification. La table de routage n’est pas utilisée pour la classification des paquets. |

Interfaces uniques

Si un seul contexte est associé à l’interface d’entrée, l’ASA classe le paquet dans ce contexte. En mode de pare-feu transparent, des interfaces uniques pour les contextes sont requises. Cette méthode est donc utilisée pour classer les paquets à tout moment.

Adresses MAC uniques

Si plusieurs contextes partagent une interface, le classificateur utilise des adresses MAC uniques attribuées à l’interface dans chaque contexte. Un routeur en amont ne peut pas acheminer directement vers un contexte sans adresse MAC unique. Vous pouvez activer la génération automatique des adresses MAC. Vous pouvez également définir les adresses MAC manuellement lorsque vous configurez chaque interface.

Configuration NAT

Si vous n’activez pas l’utilisation d’adresses MAC uniques, l’ASA utilise les adresses mappées dans votre configuration NAT pour classer les paquets. Nous vous conseillons d’utiliser des adresses MAC au lieu de NAT afin que la classification du trafic puisse avoir lieu indépendamment de l’exhaustivité de la configuration NAT.

Exemples de classement

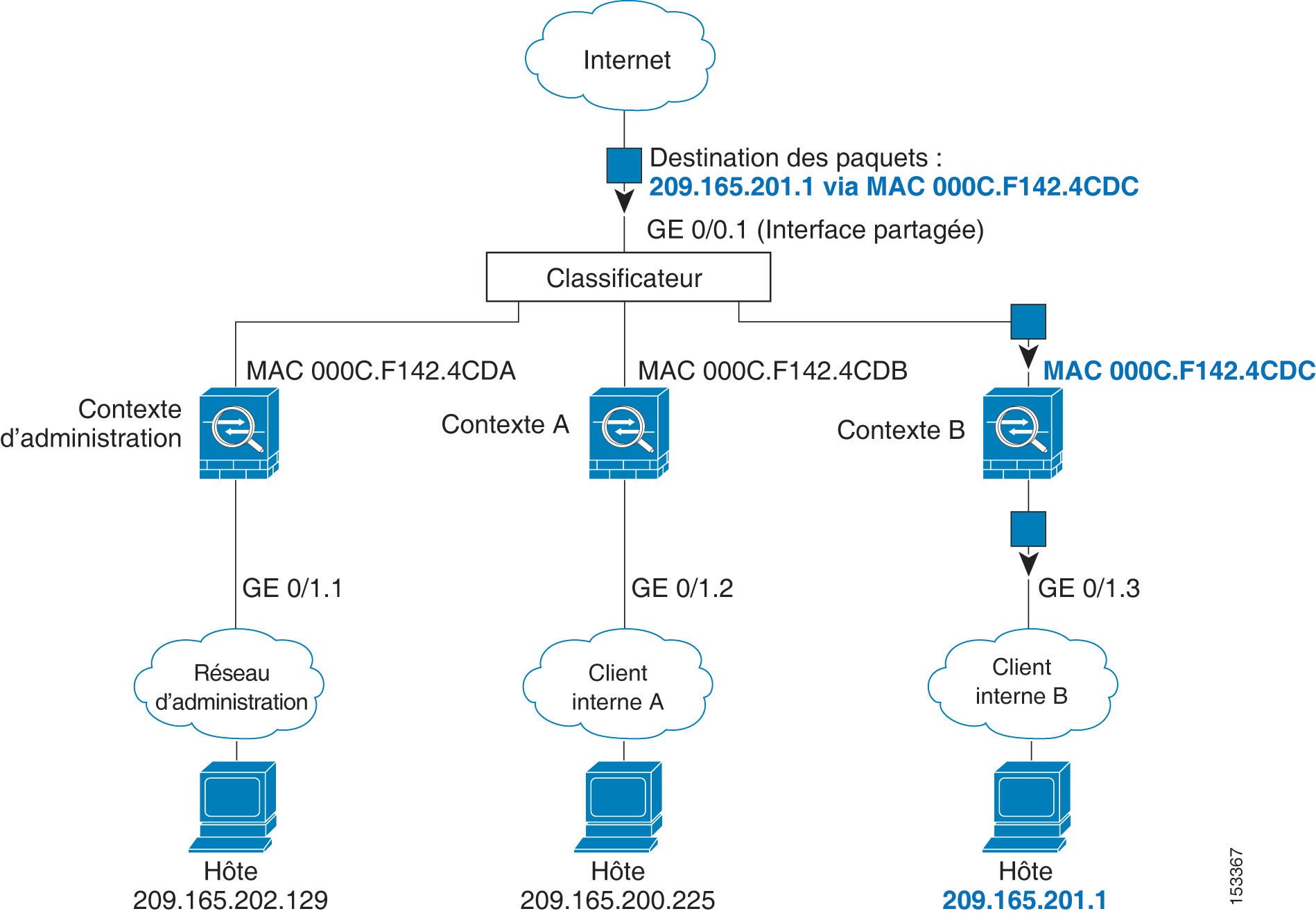

La figure suivante montre plusieurs contextes partageant une interface externe. Le classificateur affecte le paquet au contexte B, car le contexte B comprend l’adresse MAC à laquelle le routeur envoie le paquet.

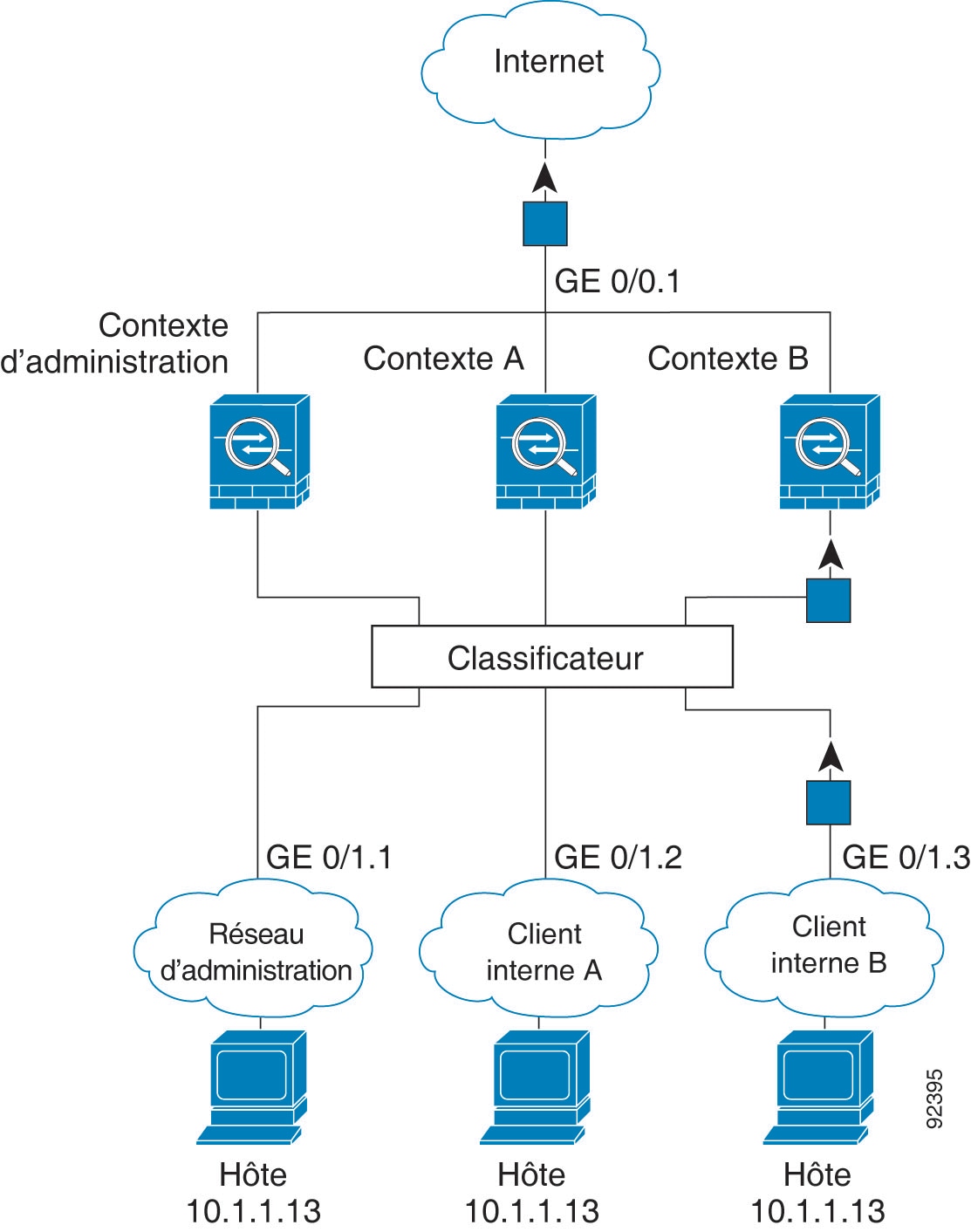

Notez que tout nouveau trafic entrant doit être classé, même en provenance des réseaux internes. La figure suivante montre un hôte sur le réseau interne du contexte B qui accède à Internet. Le classificateur affecte le paquet au contexte B, car l’interface d’entrée est Gigabit Ethernet 0/1.3, qui est affectée au contexte B.

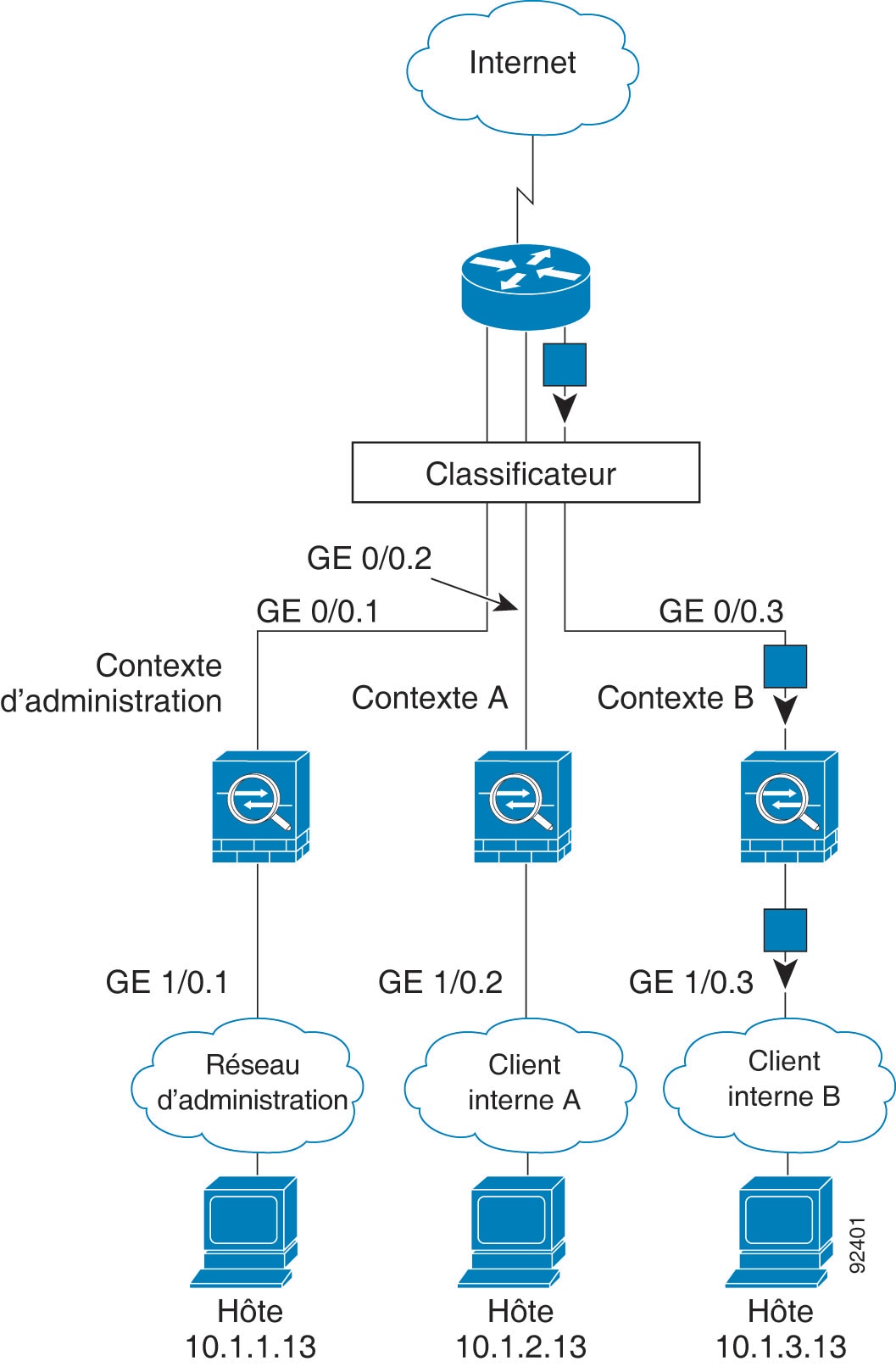

Pour les pare-feu transparents, vous devez utiliser des interfaces uniques. La figure suivante montre un paquet destiné à un hôte du contexte B à partir d’Internet. Le classificateur affecte le paquet au contexte B, car l’interface d’entrée est Gigabit Ethernet 1/0.3, qui est affectée au contexte B.

Contextes de sécurité en cascade

Le fait de placer un contexte directement devant un autre contexte s’appelle des contextes en cascade; l’interface externe d’un contexte est la même interface que l’interface interne d’un autre contexte. Vous pourriez souhaiter mettre des contextes en cascade si vous souhaitez simplifier la configuration de certains contextes en configurant des paramètres partagés dans le contexte supérieur.

Remarque |

La mise en cascade des contextes nécessite des adresses MAC uniques pour chaque interface de contexte. En raison des limites de la classification des paquets sur des interfaces partagées sans adresses MAC, nous vous conseillons de ne pas utiliser de contextes de chaîne de caractères sans adresses MAC uniques. |

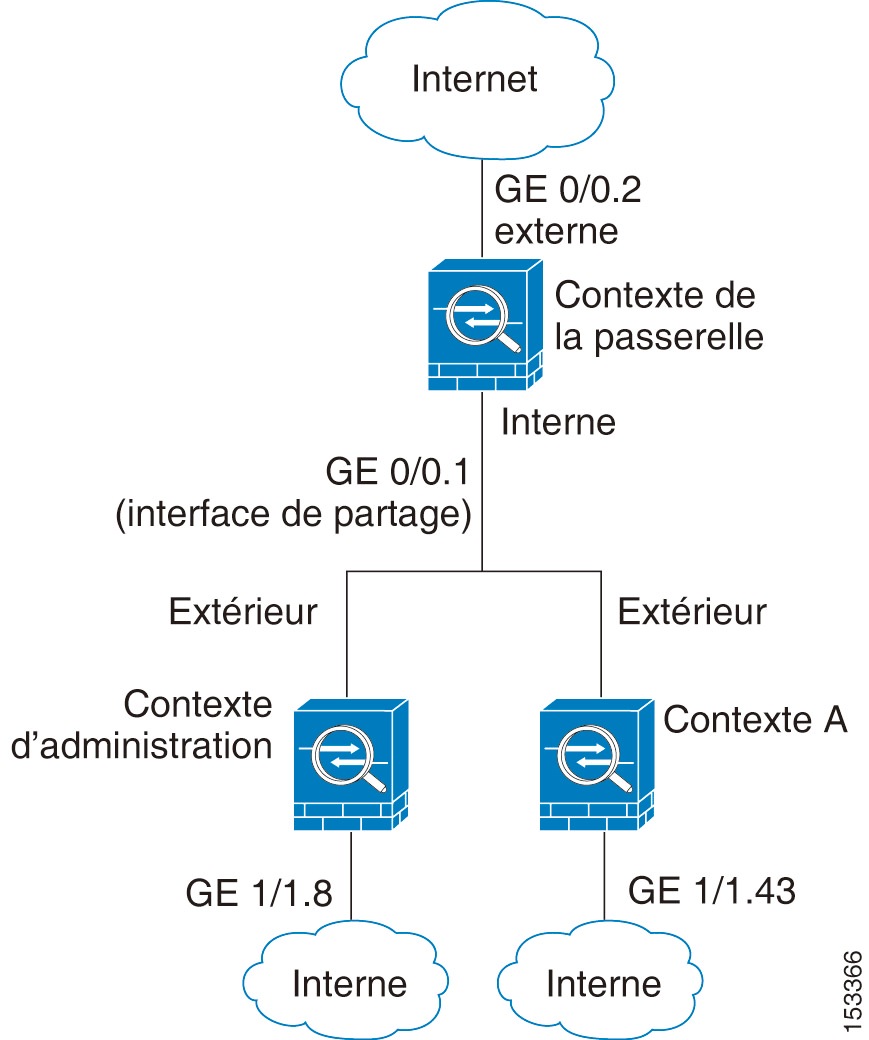

La figure suivante montre un contexte de passerelle avec deux contextes derrière la passerelle.

Accès de gestion aux contextes de sécurité

L’ASA fournit un accès administrateur de système en mode de contexte multiple ainsi qu’un accès pour les administrateurs de contexte individuel.

Accès à l’administrateur système

Vous pouvez accéder à l’ASA en tant qu’administrateur système de deux manières :

-

Accédez à la console ASA.

À partir de la console, vous accédez à l’espace d’exécution du système, ce qui signifie que toutes les commandes que vous saisissez n’affectent que la configuration ou le fonctionnement du système (pour les commandes d’exécution).

-

Accédez au contexte d’administration à l’aide de Telnet, SSH ou ASDM.

En tant qu’administrateur système, vous pouvez accéder à tous les contextes.

L’espace d’exécution du système ne prend en charge aucune commande AAA, mais vous pouvez configurer son propre mot de passe d’activation, ainsi que ses noms d’utilisateur dans la base de données locale pour fournir des connexions individuelles.

Accès à l’administrateur de contexte

Vous pouvez accéder à un contexte en utilisant Telnet, SSH ou ASDM. Si vous vous connectez à un contexte de non-administration, vous pouvez uniquement accéder à la configuration de ce contexte. Vous pouvez fournir des identifiants individuels pour le contexte.

Utilisation de l'interface de gestion

L’interface de gestion est une interface distincte uniquement pour le trafic de gestion.

En mode de pare-feu routé, vous pouvez partager l'interface de gestion dans tous les contextes.

En mode de pare-feu transparent, l'interface de gestion est spéciale. En plus du nombre maximal d’interfaces de trafic traversant autorisé, vous pouvez également utiliser l’interface de gestion en tant qu’interface de gestion uniquement distincte. Cependant, en mode contexte multiple, vous ne pouvez pas partager d’interfaces entre des contextes transparents. Vous pouvez plutôt utiliser les sous-interfaces de l’interface de gestion et en affecter une à chaque contexte. Cependant, seuls les modèles de périphérique Firepower autorisent les sous-interfaces sur l’interface de gestion. Pour les modèles d’ASA, vous devez utiliser une interface de données ou une sous-interface d’une interface de données et l’ajouter à un groupe de ponts dans le contexte.

Pour le contexte transparent Châssis Firepower 4100/9300 , ni l’interface de gestion ni la sous-interface ne conservent leur état spécial. Dans ce cas, vous devez la traiter comme une interface de données et l'ajouter à un groupe de ponts. (Notez qu’en mode contexte unique, l’interface de gestion conserve son état spécial.)

Une autre considération à propos du mode transparent : lorsque vous activez le mode à contextes multiples, toutes les interfaces configurées sont automatiquement affectées au contexte Admin. Par exemple, si votre configuration par défaut comprend l’interface de gestion, cette interface sera affectée au contexte d’administration. Une option consiste à laisser l’interface principale allouée au contexte d’administration et à la gérer à l’aide du VLAN natif, puis d’utiliser des sous-interfaces pour gérer chaque contexte. Gardez à l’esprit que si vous rendez le contexte d’administration transparent, son adresse IP sera supprimée. vous devez l’affecter à un groupe de ponts et affecter l’adresse IP aux BVI.

À propos de la gestion des ressources

Par défaut, tous les contextes de sécurité ont un accès illimité aux ressources de l’ASA, sauf lorsque des limites maximales par contexte sont appliquées; la seule exception concerne les ressources du VPN, qui sont désactivées par défaut. Si vous trouvez qu’un ou plusieurs contextes utilisent trop de ressources et qu’ils entraînent le refus de connexion à d’autres contextes, par exemple, vous pouvez configurer la gestion des ressources pour limiter l’utilisation des ressources par contexte. Pour les ressources VPN, vous devez configurer la gestion des ressources pour autoriser tous les tunnels VPN.

Classes des ressources

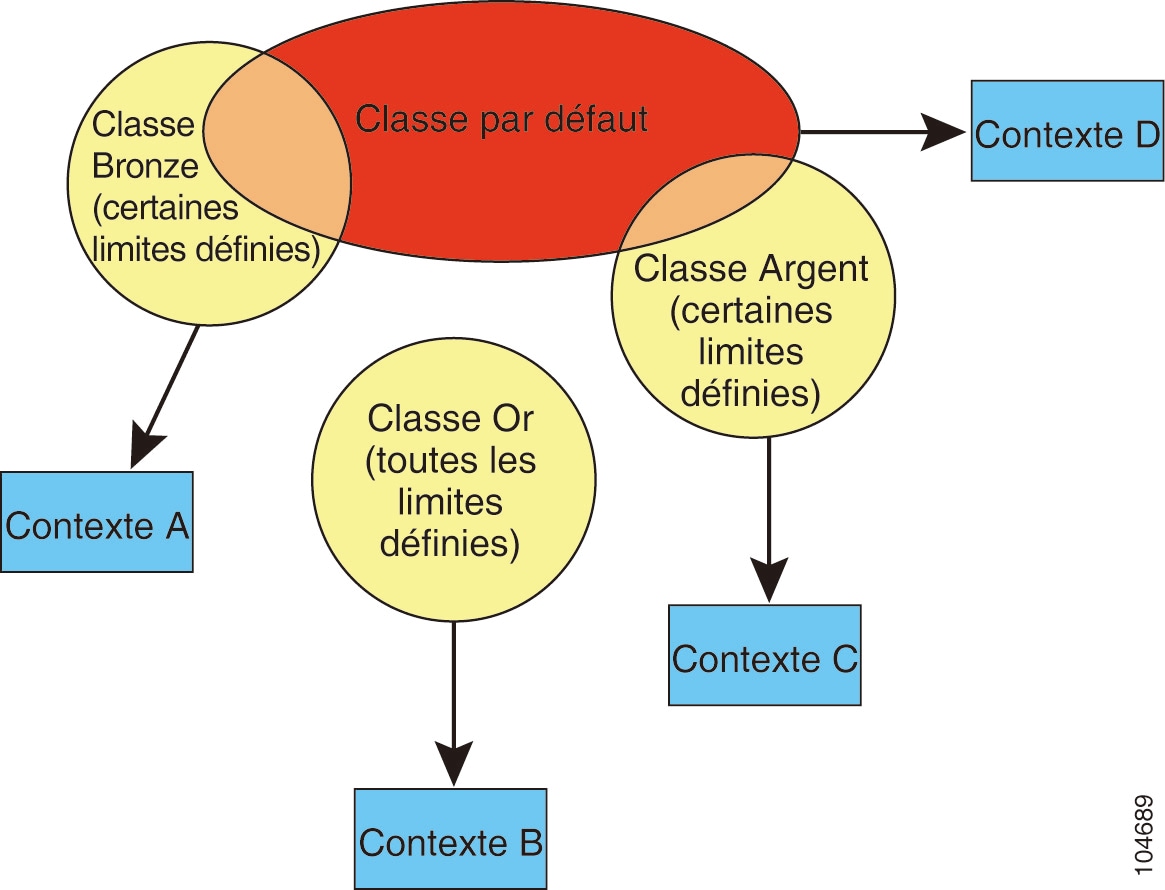

L’ASA gère les ressources en attribuant des contextes aux classes de ressources. Chaque contexte utilise les limites de ressources définies par la classe. Pour utiliser les paramètres d’une classe, affectez le contexte à la classe lorsque vous définissez le contexte. Tous les contextes appartiennent à la classe par défaut s’ils ne sont pas affectés à une autre classe; vous n’avez pas à attribuer activement un contexte à la classe par défaut. Vous ne pouvez affecter un contexte qu’à une seule classe de ressources. L’exception à cette règle est que les limites non définies dans la classe membre sont héritées de la classe par défaut; ainsi, un contexte peut être membre de la classe par défaut et d’une autre classe.

Limites des ressources

Vous pouvez définir la limite des ressources individuelles en pourcentage (s’il y a une limite de système matériel) ou en tant que valeur absolue.

Pour la plupart des ressources, l’ASA ne réserve pas une partie des ressources pour chaque contexte attribué à la classe; au lieu de cela, l’ASA définit la limite maximum pour un contexte. Si vous dépassez les ressources ou si vous permettez à certaines ressources d’être illimitées, quelques contextes peuvent « utiliser » ces ressources, ce qui peut affecter le service fourni à d’autres contextes. L’exception concerne les types de ressources VPN, que vous ne pouvez pas dépasser, de sorte que les ressources attribuées à chaque contexte sont garanties. Pour prendre en charge des rafales temporaires de sessions VPN au-delà de la quantité attribuée, l’ASA prend en charge un type de ressource VPN en « rafale », qui est égal au nombre de sessions VPN non attribuées restantes. Les sessions en rafale peuvent être surexploitées et sont disponibles pour les contextes selon le principe du premier arrivé premier servi.

Classe par défaut

Tous les contextes appartiennent à la classe par défaut s’ils ne sont pas affectés à une autre classe; vous n’avez pas besoin d’affecter activement un contexte à la classe par défaut.

Si un contexte appartient à une autre classe que la classe par défaut, les paramètres de cette classe remplacent toujours les paramètres de la classe par défaut. Cependant, si l’autre classe a des paramètres non définis, le contexte membre utilise la classe par défaut pour ces limites. Par exemple, si vous créez une classe avec une limite de 2 % pour toutes les connexions simultanées, mais aucune autre limite, toutes les autres limites sont héritées de la classe par défaut. Inversement, si vous créez une classe avec une limite pour toutes les ressources, la classe n’utilise aucun paramètre de la classe par défaut.

Pour la plupart des ressources, la classe par défaut fournit un accès illimité aux ressources pour tous les contextes, sauf pour les limites suivantes :

-

Sessions Telnet—5 sessions. (Le maximum par contexte.)

-

Sessions SSH—5 sessions. (Le maximum par contexte.)

-

Sessions ASDM—5 sessions. (Le maximum par contexte.)

-

Adresses MAC—(selon le modèle). (Le maximum pour le système.)

-

Secure Client (services client sécurisés) homologues—0 session. (Vous devez configurer manuellement la classe pour autoriser tous les homologues Secure Client (services client sécurisés).)

-

Tunnels VPN de site à site—0 session. (Vous devez configurer manuellement la classe pour autoriser toutes les sessions VPN.)

La figure suivante montre la relation entre la classe par défaut et les autres classes. Les contextes A et C appartiennent à des classes avec des limites définies; les autres limites sont héritées de la classe par défaut. Le contexte B n’hérite aucune limite de la valeur par défaut, car toutes les limites sont définies dans sa classe, la classe Gold. Le contexte D n’a pas été affecté à une classe et est, par défaut, membre de la classe par défaut.

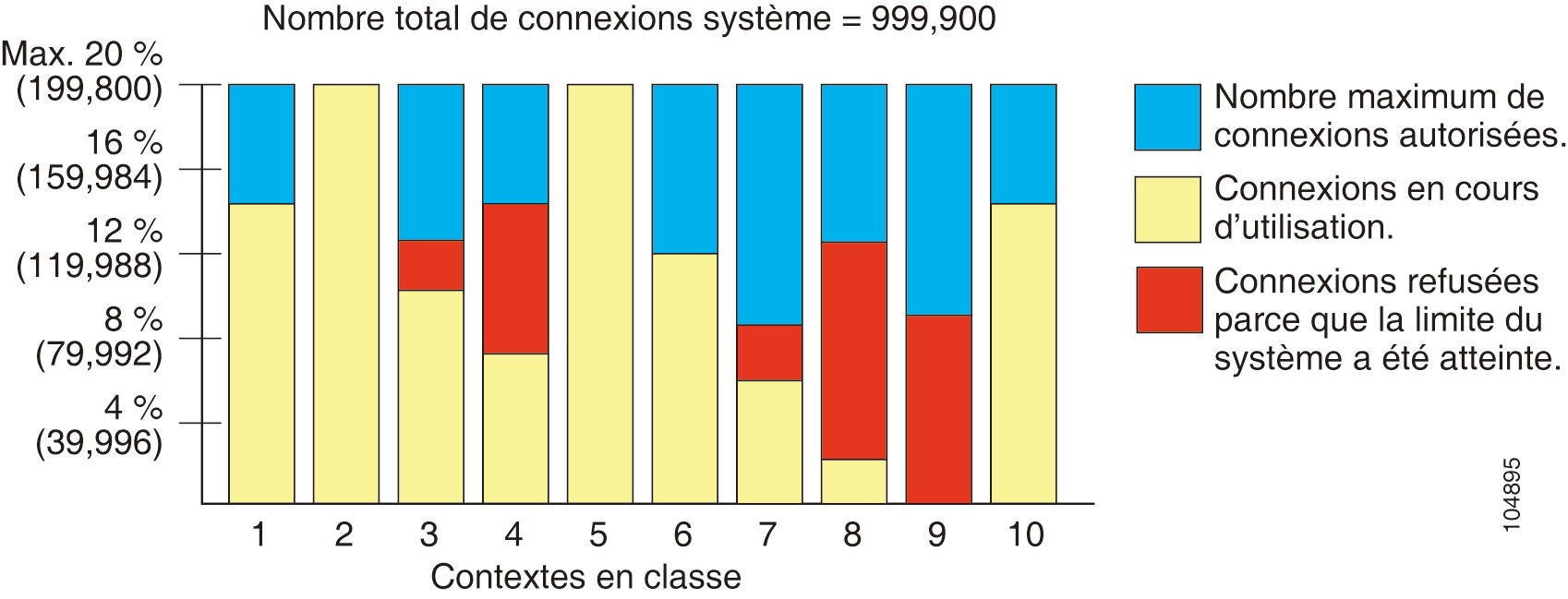

Utiliser des ressources surexploitées

Vous pouvez surabonner l’ASA en attribuant plus de 100 % d’une ressource dans tous les contextes (à l’exception des ressources VPN non rafales). Par exemple, vous pouvez définir la classe bronze pour limiter les connexions à 20 % par contexte, puis affecter 10 contextes à la classe pour un total de 200 %. Si les contextes utilisent simultanément plus que la limite du système, chaque contexte obtient moins des 20 % prévus.

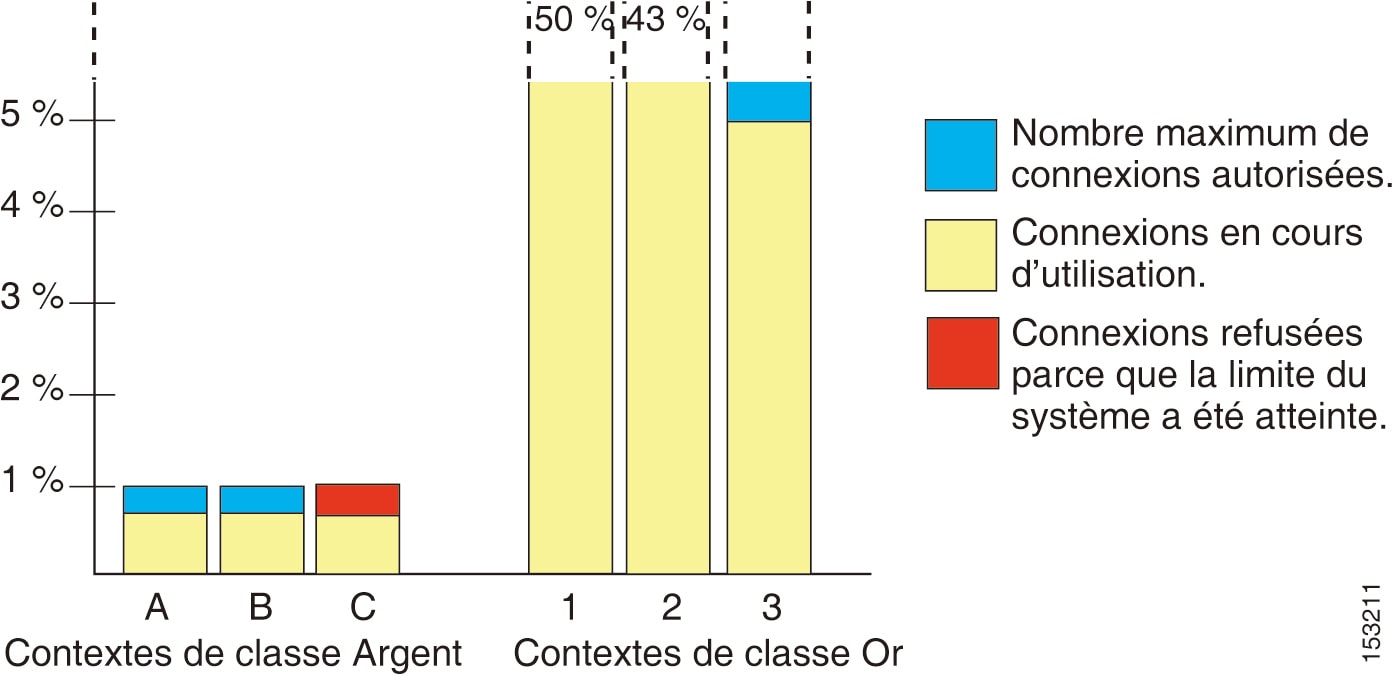

Utiliser des ressources illimitées

L’ASA vous permet d’attribuer un accès illimité à une ou plusieurs ressources dans une classe, au lieu d’un pourcentage ou d’un nombre absolu. Lorsqu’une ressource est illimitée, les contextes peuvent utiliser autant de ressources que le système en dispose. Par exemple, les contextes A, B et C appartiennent à la classe Silver, qui limite chaque membre de la classe à 1 % des connexions, pour un total de 3 %; mais les trois contextes n’utilisent actuellement que 2 % combinés. La classe Gold dispose d’un accès illimité aux connexions. Les contextes de la classe Gold peuvent utiliser plus de 97 % des connexions « non attribuées »; ils peuvent également utiliser le 1 % de connexions non actuellement utilisées par les contextes A, B et C, même si cela signifie que les contextes A, B et C ne peuvent pas atteindre leur limite combinée de 3 %. La configuration d’un accès illimité s’apparente au surabonnement de l’ASA, à la différence que vous avez moins de contrôle sur le nombre de surabonnements du système.

À propos des adresses MAC

Vous pouvez affecter manuellement des adresses MAC pour remplacer la valeur par défaut. Pour le mode de contexte multiple, vous pouvez générer automatiquement des adresses MAC uniques (pour toutes les interfaces affectées à un contexte) et un mode de contexte unique (pour les sous-interfaces)..

Remarque |

Vous pourriez souhaiter affecter des adresses MAC uniques aux sous-interfaces définies sur ASA, car elles utilisent la même adresse MAC gravée de l’interface parente. Par exemple, votre fournisseur de services peut effectuer un contrôle d’accès en fonction de l’adresse MAC. En outre, étant donné que les adresses locales de liaison IPv6 sont générées sur la base de l'adresse MAC, l'attribution d'adresses MAC uniques aux sous-interfaces permet d'obtenir des adresses locales de liaison IPv6 uniques, ce qui peut éviter la perturbation du trafic dans certaines instances du périphérique ASA. |

Adresses MAC en mode de contexte multiple

L’adresse MAC est utilisée pour classer les paquets dans un contexte. Si vous partagez une interface, mais que vous n’avez pas d’adresses MAC uniques pour l’interface dans chaque contexte, d’autres méthodes de classification sont tentées qui pourraient ne pas fournir une couverture complète.

Pour permettre aux contextes de partager des interfaces, vous devez activer la génération automatique d’adresses MAC virtuelles pour chaque interface de contexte partagé.

Adresses MAC automatiques

En mode de contexte multiple, la génération automatique affecte des adresses MAC uniques à toutes les interfaces affectées à un contexte.

Si vous attribuez manuellement une adresse MAC et activez la génération automatique, l’adresse MAC attribuée manuellement est utilisée. Si vous supprimez ultérieurement l’adresse MAC manuelle, l’adresse générée automatiquement est utilisée, si elle est activée.

Dans les rares cas où l’adresse MAC générée entre en conflit avec une autre adresse MAC privée de votre réseau, vous pouvez définir manuellement l’adresse MAC pour l’interface.

Comme les adresses générées automatiquement (lors de l’utilisation d’un préfixe) commencent par A2, vous ne pouvez pas commencer les adresses MAC manuelles par A2 si vous souhaitez également utiliser la génération automatique.

Le châssis génère l’adresse MAC en utilisant le format suivant :

A2xx.yyzz.zzzz

Où xx.yy est un préfixe défini par l’utilisateur ou un préfixe généré automatiquement en fonction des deux derniers octets de l’adresse MAC de l’interface, et zz.zzzz est un compteur interne généré par l’ASA. Pour l’adresse MAC de secours, l’adresse est identique, sauf que le compteur interne est augmenté de 1.

Pour donner un exemple d’utilisation du préfixe, si vous définissez le préfixe 77, l’ASA convertit 77 en valeur hexadécimale 004D (yyxx). Lorsqu’il est utilisé dans l’adresse MAC, le préfixe est inversé (xxyy) pour correspondre à la forme native de l’ASA :

A24D.00zz.zzzz

Pour un préfixe 1009 (03F1), l’adresse MAC est :

A2F1.03zz.zzzz

Remarque |

Le format d’adresse MAC sans préfixe est une version existante. Consultez la commande mac-address auto dans la référence de commandes pour plus d’informations sur le format existant. |

Prise en charge du VPN

Pour les ressources VPN, vous devez configurer la gestion des ressources pour autoriser tous les tunnels VPN.

Vous pouvez utiliser le VPN de site à site en mode de contexte multiple.

Pour le VPN d’accès à distance, vous devez utiliser AnyConnect 3.x ou une version ultérieure pour le SSL VPN et le protocole IKEv2. Vous pouvez personnaliser le stockage flash par contexte pour les images et les personnalisations Secure Client (services client sécurisés), et utiliser la mémoire flash partagée pour tous les contextes. Pour les fonctionnalités non prises en charge, consultez Lignes directrices pour le mode de contexte multiple. Pour une liste détaillée des fonctionnalités VPN prises en charge par version ASA, consultez Historique du mode de contexte multiple.

Remarque |

La licence Secure Client Premier est requise pour le mode de contexte multiple; vous ne pouvez pas utiliser la licence par défaut ou existante. |

Commentaires

Commentaires