À propos d’IS-IS

Le protocole de routage IS-IS est un protocole IGP (Interior Gateway Protocol) à état de liaison. Les protocoles à état de liaison se caractérisent par la propagation des renseignements nécessaires pour créer une carte complète de la connectivité du réseau sur chaque périphérique participant. Cette carte est ensuite utilisée pour calculer le chemin le plus court vers les destinations. La mise en œuvre d’IS-IS prend en charge IPv4 et IPv6.

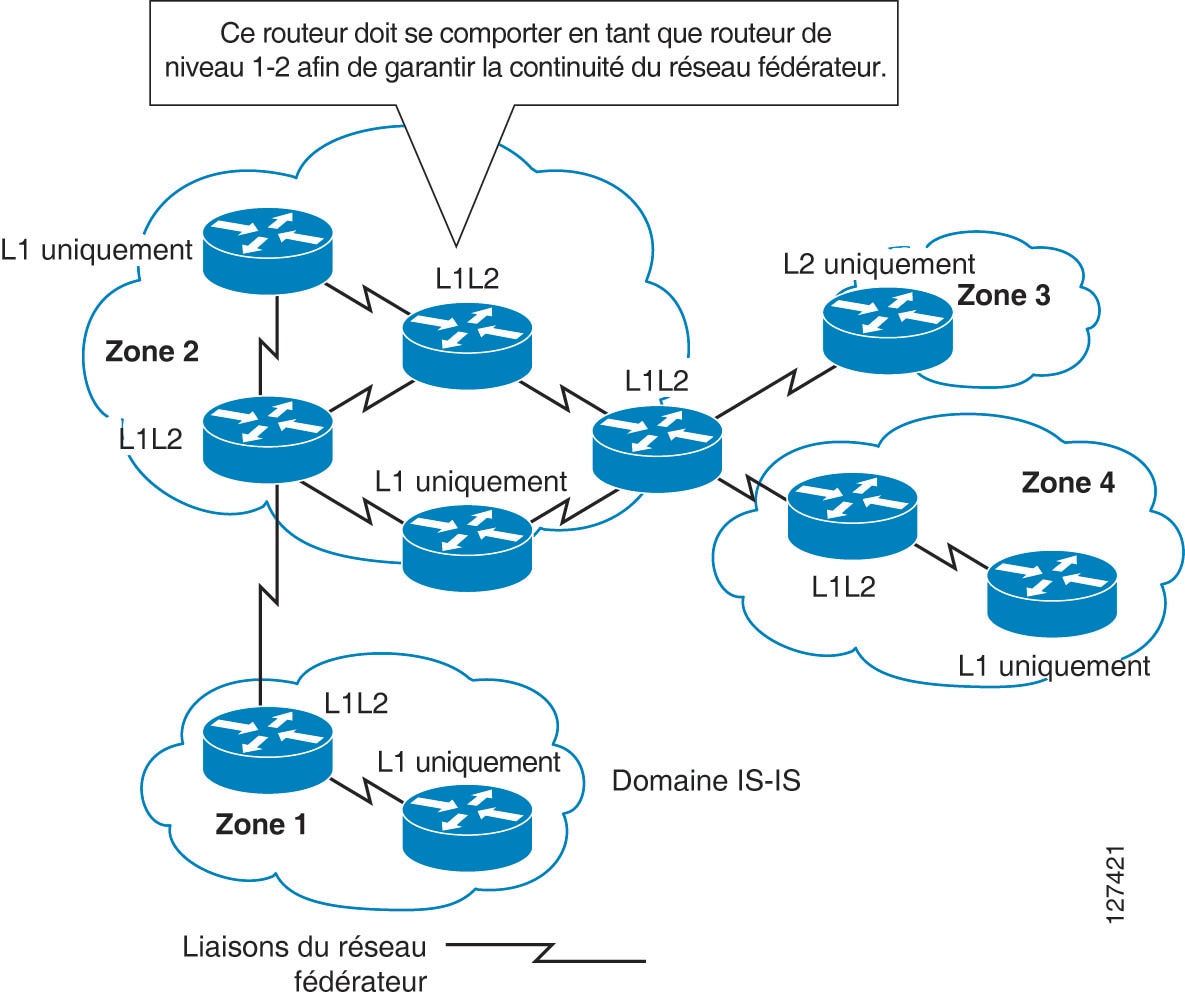

Vous pouvez diviser un domaine de routage en un ou plusieurs sous-domaines. Chaque sous-domaine est appelé une zone et se voit attribuer une adresse de zone. Le routage dans une zone est appelé routage de niveau 1. Le routage entre les zones de niveau 1 est appelé routage de niveau 2. Un routeur est appelé système intermédiaire (IS). Un IS peut fonctionner au niveau 1, au niveau 2 ou aux deux. Les IS qui fonctionnent au niveau 1 échangent des renseignements de routage avec d’autres IS de niveau 1 dans la même zone. Les IS qui fonctionnent au niveau 2 échangent des renseignements de routage avec d’autres routeurs de niveau 2, qu’ils se trouvent ou non dans la même zone de niveau 1. L’ensemble de routeurs de niveau 2 et les liaisons qui les relient forment le sous-domaine de niveau 2, qui ne doit pas être partitionné pour que le routage fonctionne correctement.

À propos de NET

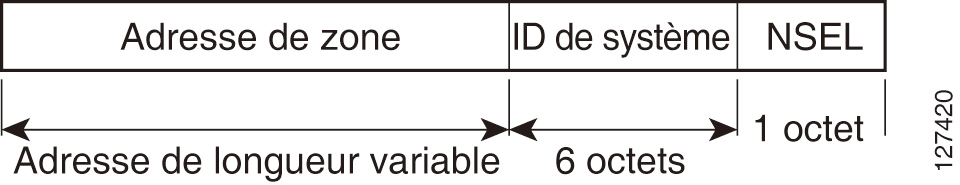

Un IS est identifié par une adresse appelée Network Entity Title (NET). Le NET est l’adresse d’un point d’accès de service de réseau (NSAP), qui identifie une instance du protocole de routage IS-IS exécuté sur un IS. Le NET comporte de 8 à 20 octets et comprend les trois parties suivantes :

-

Adresse de zone : ce champ a une longueur de 1 à 13 octets et est composé des octets de poids fort de l’adresse.

Remarque

Vous pouvez attribuer plusieurs adresses de zone à une instance IS-IS; dans ce cas, toutes les adresses de zone sont considérées comme synonymes. Plusieurs adresses de zone synonymes sont utiles lors de la fusion ou de la division de zones dans le domaine. Une fois la fusion ou la division terminée, vous n’avez pas besoin d’attribuer plusieurs adresses de zone à une instance IS-IS.

-

ID de système : ce champ a une longueur de 6 octets et suit immédiatement l’adresse de zone. Lorsque l’IS fonctionne au niveau 1, l’ID système doit être unique pour les périphériques de niveau 1 dans la même zone. Lorsque l’IS fonctionne au niveau 2, l’ID système doit être unique parmi tous les périphériques du domaine.

Remarque

Vous attribuez un ID système à une instance IS.

-

NSEL : le champ du sélecteur N a une longueur de 1 octet et suit immédiatement l’ID système. Il doit être défini sur 00.

Nom de domaine dynamique IS-IS

Dans le domaine de routage IS-IS, l’ID système est utilisé pour représenter chaque ASA. L’ID système fait partie du NET configuré pour chaque ASA IS-IS. Par exemple, un ASA avec un NET configuré de 49.0001.0023.0003.000a.00 a un ID système de 0023.0003.000a. Le mappage du nom de l’ASA à l’ID système est difficile à mémoriser pour les administrateurs réseau lors de la maintenance et de la résolution des problèmes des ASA.

La saisie de la commande show isis hostname affiche les entrées du tableau de mappage de l’ID système au nom de l’ASA.

Le mécanisme de nom d’hôte dynamique utilise le protocole LSP (Link State Protocol) pour distribuer les renseignements de mappage du nom de l’ASA à l’D système sur l’ensemble du réseau. Chaque ASA du réseau tentera d’installer les renseignements de mappage de l’ID système au nom de l’ASA dans sa table de routage.

Si un ASA qui a annoncé le type de nom dynamique, la longueur et la valeur (TLV) sur le réseau cesse soudainement l’annonce, les derniers renseignements de mappage reçus resteront dans le tableau de mappage de l’hôte dynamique pendant une heure maximum, ce qui permettra à l’administrateur réseau d’afficher les entrées du tableau de mappage à un moment où le réseau rencontre des problèmes.

Types de PDU IS-IS

Les IS échangent des renseignements de routage avec leurs homologues à l’aide d’unités de données de protocole (PDU). Les types de PDU Hello Intermediate System-to-Intermediate System (IIH), de PDU d’état de liaison (LSP) et de PDU de numéro de séquence (SNP) sont utilisés.

- IIH

-

Les IIH sont échangés entre les voisins IS sur les circuits sur lesquels le protocole IS-IS est activé. Les IIH comprennent l’ID système de l’expéditeur, la ou les adresses de zone attribuées et l’identité des voisins sur ce circuit connus de l’IS expéditeur. Des renseignements facultatifs supplémentaires peuvent également être inclus.

- LSP

-

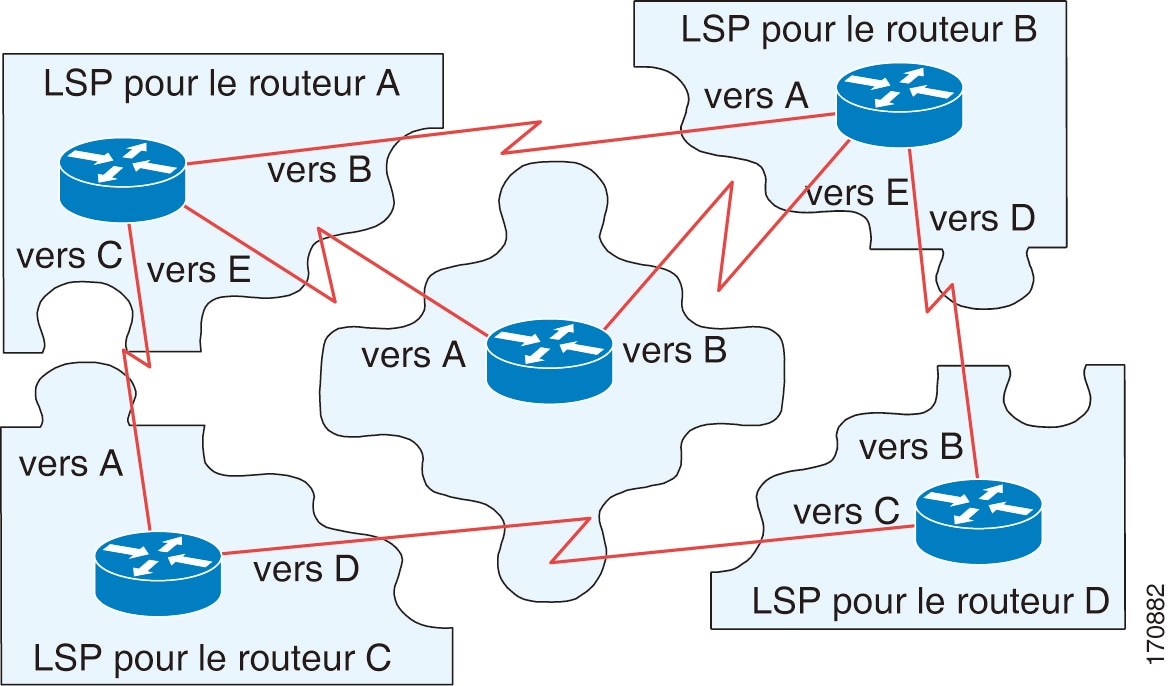

Un IS génère des LSP pour annoncer ses voisins et les destinations qui sont directement connectées à cet IS. Un LSP est identifié de façon unique par les éléments suivants :

-

ID de système du IS qui a généré le LSP

-

ID de pseudo-nœud : cette valeur est toujours égale à 0, sauf lorsque le LSP est un LSP de pseudo-nœud.

-

Numéro LSP (0 à 255)

-

Numéro de séquence de 32 bits

Chaque fois qu’une nouvelle version d’un LSP est générée, le numéro de séquence est incrémenté.

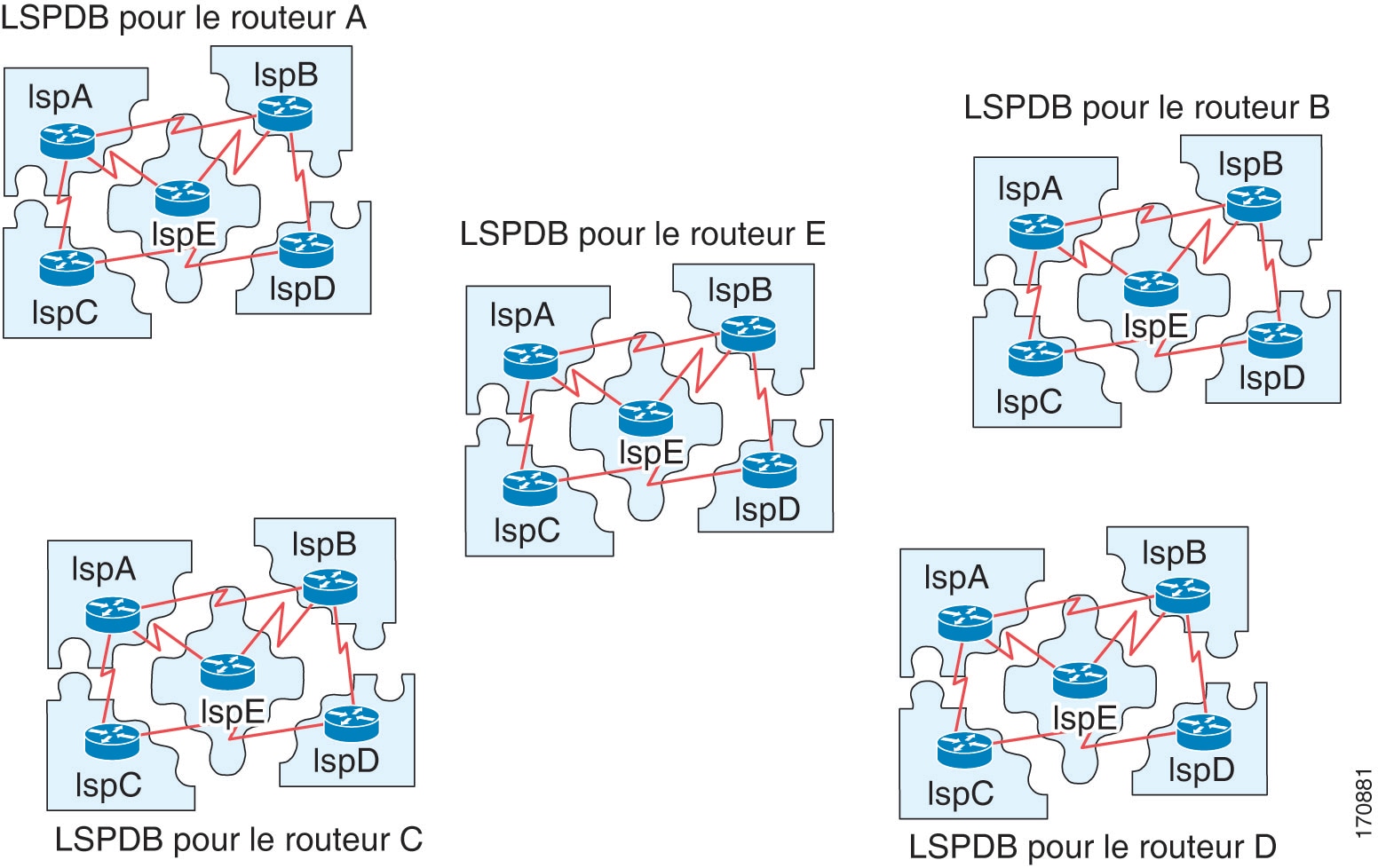

Les LSP de niveau 1 sont générés par les IS qui prennent en charge le niveau 1. Les LSP de niveau 1 sont inondés dans toute la zone de niveau 1. L’ensemble de LSP de niveau 1 généré par tous les IS de niveau 1 d’une zone constitue la base de données LSP de niveau 1 (LSPDB). Tous les IS de niveau 1 d’une zone ont une LSPDB de niveau 1 identique et, par conséquent, une carte de connectivité réseau identique pour la zone.

Les LSP de niveau 2 sont générés par les IS qui prennent en charge le niveau 2. Les LSP de niveau 2 sont inondés dans tout le sous-domaine de niveau 2. L’ensemble de LSP de niveau 2 généré par tous les IS de niveau 2 du domaine constitue la base de données LSP de niveau 2 (LSPDB). Tous les IS de niveau 2 ont une LSPDB de niveau 2 identique et, par conséquent, une carte de connectivité identique pour le sous-domaine de niveau 2.

-

- SNP

-

Les SNP contiennent une description sommaire d’un ou de plusieurs LSP. Il existe deux types de SNP pour les niveaux 1 et 2 :

-

Les PDU à numéro de séquence complet (CSNP) sont utilisées pour envoyer un résumé de la base de données LSPDB dont dispose un IS pour un niveau donné.

-

Les PDU à numéro de séquence partiel (PSNP) sont utilisées pour envoyer un résumé d’un sous-ensemble des LSP pour un niveau donné qu’un IS possède dans sa base de données ou doit obtenir.

-

Fonctionnement d’IS-IS sur les circuits multiaccès

Les circuits multiaccès prennent en charge plusieurs IS, c’est-à-dire deux ou plus fonctionnant sur le circuit. Pour les circuits multiaccès, une condition préalable nécessaire est la capacité d’adresser plusieurs systèmes à l’aide d’une adresse de multidiffusion ou de diffusion. Un IS qui prend en charge le niveau 1 sur un circuit multiaccès envoie des IIH de niveau 1 LAN sur le circuit. Un IS qui prend en charge le niveau 2 sur un circuit multiaccès envoie des IIH LAN de niveau 2 sur le circuit. Les IS forment des contiguïtés distinctes pour chaque niveau avec les IS voisins sur le circuit.

Un IS forme une contiguïté de niveau 1 avec d’autres IS qui prennent en charge le niveau 1 sur le circuit et qui ont une adresse de zone correspondante. Deux ISE avec des ensembles dissociés d’adresses de zone prenant en charge le niveau 1 sur le même circuit multiaccès ne sont PAS pris en charge. Un IS forme une contiguïté de niveau 2 avec d’autres IS qui prennent en charge le niveau 2 sur le circuit.

Les périphériques de la topologie du réseau IS-IS dans la figure suivante effectuent le routage de niveau 1, de niveau 2 ou de niveau 1 et 2 le long du réseau fédérateur.

Choix de l’IS désigné IS-IS

Si chaque IS annonce toutes ses contiguïtés sur un circuit de multiaccès dans ses LSP, le nombre total d’annonces requis serait de N 2 (où N est le nombre d’ISE qui fonctionnent à un niveau donné sur le circuit). Pour résoudre ce problème d’évolutivité, IS-IS définit un pseudo-nœud pour représenter le circuit de multiaccès. Tous les IS qui fonctionnent sur le circuit à un niveau donné choisissent un des IS pour qu’il agisse en tant que système intermédiaire désigné (DIS) sur ce circuit. Un DIS est choisi pour chaque niveau actif sur le circuit.

Le DIS est responsable de l’émission de LSP de pseudo-nœuds. Les LSP de pseudo-nœuds comprennent des annonces de voisins pour tous les IS qui fonctionnent sur ce circuit. Tous les IS qui fonctionnent sur le circuit (y compris le DIS) fournissent une annonce de voisin au pseudo-nœud dans leurs LSP non pseudo-nœuds et n’annoncent aucun de leurs voisins sur le circuit de multiaccès. De cette façon, le nombre total d’annonces requises varie en fonction du N, le nombre d’ISE qui fonctionnent sur le circuit.

Un LSP de pseudo-nœud est classifié de manière unique par les identifiants suivants :

-

ID de système du DIS qui a généré le LSP

-

Identifiant de pseudo-nœud (TOUJOURS NON ZÉRO)

-

Numéro LSP (0 à 255)

-

Numéro de séquence de 32 bits

L’ID de pseudo-nœud non zéro est ce qui différencie un LSP de pseudo-nœud d’un LSP non pseudo-nœud. Il est choisi par le DIS pour être unique parmi tous les autres circuits LAN pour lesquels il est également le DIS à ce niveau.

Le DIS est également responsable de l’envoi des CSNP périodiques sur le circuit. Cela fournit une description complète du contenu actuel de la LSPDB sur le DIS. D’autres IS sur le circuit peuvent alors effectuer les activités suivantes, ce qui synchronise de manière efficace et fiable les LSPDB de tous les IS sur un circuit multiaccès :

-

Inonder les LSP qui sont absents de ou sont plus récents que ceux décrits dans les CSNP envoyés par le DIS.

-

Demander un LSP en envoyant un PSNP pour les LSP décrits dans les CSNP envoyés par le DIS qui sont absents de la base de données locale ou plus anciens que ce qui est décrit dans l’ensemble CSNP.

Synchronisation LSPDB IS-IS

Le bon fonctionnement d’IS-IS nécessite un processus fiable et efficace pour synchroniser les LSPDB sur chaque IS. Dans IS-IS, ce processus s’appelle le processus de mise à jour. Le processus de mise à jour fonctionne indépendamment à chaque niveau pris en charge. Les LSP générés localement sont toujours de nouveaux LSP. Les LSP reçus d’un voisin sur un circuit peuvent être générés par un autre IS ou être une copie d’un LSP généré par l’IS local. Les LSP reçus peuvent être plus anciens, identiques ou plus récents que le contenu actuel de la LSPDB locale.

- Traitement des nouveaux LSP

-

Lorsqu’un nouveau LSP est ajouté à la LSPDB locale, il remplace une ancienne copie du même LSP dans la LSPDB. Le nouveau LSP est marqué pour être envoyé sur tous les circuits sur lesquels l’IS a actuellement une contiguïté dans l’état UP au niveau associé au nouveau LSP, à l’exception du circuit sur lequel le nouveau LSP a été reçu.

Pour les circuits multiaccès, l’IS inonde une fois le nouveau LSP. L’IS examine l’ensemble des CNSP qui sont envoyés périodiquement par le DIS pour le circuit multiaccès. Si la LSPDB locale contient un ou plusieurs LSP plus récents que ceux décrits dans l’ensemble CSNP (y compris les LSP qui ne figurent pas dans l’ensemble CSNP), ces LSP sont rechargés sur le circuit multiaccès. Si la LSPDB locale contient un ou plusieurs LSP plus anciens que ceux décrits dans l’ensemble CSNP (y compris les LSP décrits dans l’ensemble CSNP qui sont absents de la LSPDB locale), un PSNP est envoyé sur le circuit multiaccès avec les descriptions des LSP qui nécessitent une mise à jour. Le DIS pour le circuit multiaccès répond en envoyant les LSP demandés.

- Gestion des anciens LSP

-

Un IS peut recevoir un LSP plus ancien que la copie dans la LSPDB locale. Un IS peut recevoir un SNP (complet ou partiel) qui décrit un LSP plus ancien que la copie dans la LSPDB locale. Dans les deux cas, l’IS marque le LSP dans la base de données locale à inonder sur le circuit sur lequel le LSP plus ancien ou le SNP contenant le LSP plus ancien a été reçu. Les actions entreprises sont les mêmes que celles décrites ci-dessus après l’ajout d’un nouveau LSP à la base de données locale.

- Gestion des LSP du même âge

-

En raison de la nature distribuée du processus de mise à jour, il est possible qu’un IS reçoive des copies d’un LSP qui sont identiques au contenu actuel de la LSPDB locale. Dans les circuits multiaccès, la réception d’un LSP du même âge est ignorée. La transmission périodique d’un CSNP défini par le DIS pour ce circuit sert de confirmation implicite à l’expéditeur que le LSP a été reçu.

La figure suivante montre comment les LSP sont utilisés pour créer une carte du réseau. Considérez la topologie du réseau comme un casse-tête. Chaque LSP (représentant un IS) est l’une des pièces. Elle s’applique à tous les appareils de niveau 1 dans une zone ou à tous les appareils de niveau 2 dans un sous-domaine de niveau 2.

La figure suivante montre chaque appareil du réseau IS-IS avec sa base de données d’état des liaisons entièrement mise à jour après la formation des contiguïtés entre les appareils voisins. Elle s’applique à tous les appareils de niveau 1 dans une zone ou à tous les appareils de niveau 2 dans un sous-domaine de niveau 2.

Calcul du chemin le plus court IS-IS

Lorsque le contenu de la LSPDB change, chaque IS exécute indépendamment un calcul du chemin le plus court. L’algorithme est basé sur l’algorithme bien connu de Dijkstra pour trouver les chemins les plus courts le long d’un graphique orienté où les IS sont les sommets du graphe et les liaisons entre les IS sont des arêtes avec un poids non négatif. Une vérification de la connectivité bidirectionnelle est effectuée avant de prendre en compte une liaison entre deux IS dans le graphique. Cela empêche l’utilisation de renseignements obsolètes dans la LSPDB, par exemple, lorsqu’un IS n’est plus opérationnel dans le réseau, mais n’a pas purgé l’ensemble de LSP qu’il a généré avant d’arrêter son fonctionnement.

La sortie du SPF est un ensemble de tuples (destination, prochain saut). Les destinations sont propres au protocole. Plusieurs chemins à coût égal sont pris en charge, auquel cas plusieurs sauts suivants seront associés à la même destination.

Des SPF indépendants sont effectués pour chaque niveau pris en charge par l’IS. Lorsque la même destination est accessible par les chemins de niveau 1 et 2, le chemin de niveau 1 est privilégié.

Un IS de niveau 2 qui indique qu’il a un ou plusieurs voisins de niveau 2 dans d’autres zones peut être utilisé par des périphériques de niveau 1 dans la même zone que le chemin de dernier recours, également appelé route par défaut. L’IS de niveau 2 indique sa liaison à d’autres zones en définissant un bit de connexion (ATT) dans son LSP de niveau 1 sur 0.

Remarque |

Un IS peut générer jusqu’à 256 LSP à chaque niveau. Les LSP sont identifiés par les numéros de 0 à 255. Le LSP 0 a des propriétés spéciales, notamment l’importance du réglage du bit ATT pour indiquer l’annexion à d’autres zones. Lorsque les LSP numérotés de 1 à 255 ont le bit ATT activé, ce n’est pas important. |

Protocole d’arrêt IS-IS

Vous pouvez fermer IS-IS (le mettre dans un état administratif arrêté) pour apporter des modifications à la configuration du protocole IS-IS sans perdre vos paramètres de configuration. Vous pouvez fermer IS-IS au niveau du processus IS-IS global ou au niveau de l’interface. Si le périphérique a été redémarré lorsque le protocole a été désactivé, celui-ci devrait redémarrer dans un état désactivé. Lorsque le protocole est défini sur l’état administratif désactivé, les administrateurs réseau sont autorisés à désactiver administrativement le fonctionnement du protocole IS-IS sans perdre la configuration du protocole, à apporter une série de modifications à la configuration du protocole sans que le fonctionnement du protocole ne passe par des états intermédiaires, voire indésirables, puis à réactiver le protocole au moment opportun.

Commentaires

Commentaires