À propos de LDAP et de l’ASA

L’ASA est compatible avec la plupart des serveurs de répertoire LDAPv3, notamment :

-

Sun Microsystems JAVA System Directory Server, fait désormais partie de l’édition Enterprise du serveur de répertoire Oracle, et anciennement nommé serveur de répertoire Sun ONE

-

Microsoft Active Directory

-

Novell

-

OpenLDAP

Par défaut, l’ASA détecte automatiquement s’il est connecté à Microsoft Active Directory, Sun LDAP, Novell, OpenLDAP ou à un serveur de répertoire LDAPv3 générique. Toutefois, si la détection automatique ne parvient pas à déterminer le type de serveur LDAP, vous pouvez le configurer manuellement.

Fonctionnement de l’authentification avec LDAP

Pendant l’authentification, l’ASA agit comme mandataire client auprès du serveur LDAP pour l’utilisateur et s’authentifie auprès du serveur LDAP en texte brut ou à l’aide du protocole SASL. Par défaut, l’ASA transmet les paramètres d’authentification, généralement un nom d’utilisateur et un mot de passe, au serveur LDAP en texte brut.

L’ASA prend en charge les mécanismes SASL suivants, répertoriés par ordre croissant de puissance :

-

Digest-MD5 : l’ASA répond au serveur LDAP par une valeur MD5 calculée à partir du nom d’utilisateur et du mot de passe.

-

Kerberos : l’ASA répond au serveur LDAP en envoyant le nom d’utilisateur et le domaine à l’aide du mécanisme GSSAPI Kerberos.

L’ASA et le serveur LDAP prennent en charge toutes les combinaisons possibles de ces mécanismes SASL. Si vous configurez plusieurs mécanismes, l’ASA récupère la liste des mécanismes SASL configurés sur le serveur et définit le mécanisme d’authentification le plus puissant configuré à la fois sur l’ASA et le serveur. Par exemple, si le serveur LDAP et l’ASA prennent en charge les deux mécanismes, l’ASA sélectionne Kerberos, le plus fort des deux.

Une fois l’authentification LDAP de l’utilisateur réussie, le serveur LDAP renvoie les attributs pour l’utilisateur authentifié. Pour l’authentification VPN, ces attributs incluent généralement des données d’autorisation appliquées à la session VPN. Dans ce cas, l’utilisation de LDAP permet d’effectuer l’authentification et l’autorisation en une seule étape.

Remarque |

Pour en savoir plus sur LDAP, consultez les RFC 1777, 2251 et 2849. |

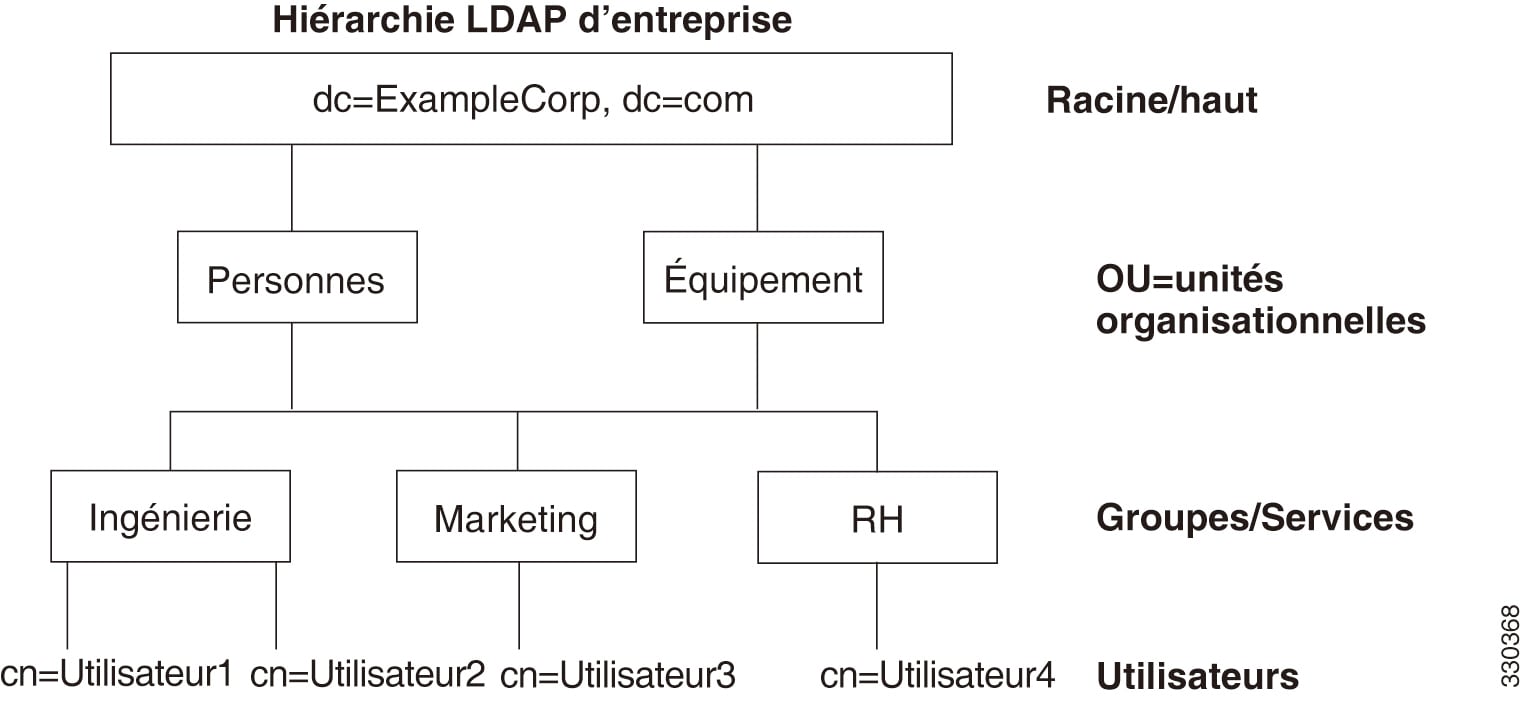

Hiérarchie LDAP

Votre configuration LDAP doit refléter la hiérarchie logique de votre organisation. Par exemple, supposons qu’un employé de votre entreprise, Exemple Société, s’intitule Employé1. Employé 1 travaille dans le groupe d’ingénierie. Votre hiérarchie LDAP peut comporter un ou plusieurs niveaux. Vous pourriez décider de configurer une hiérarchie à un seul niveau dans laquelle Employé1 est considéré comme membre d’Exemple Société. Ou vous pouvez configurer une hiérarchie à plusieurs niveaux dans laquelle Employé1 est considéré comme un membre du service d’ingénierie, qui est lui-même membre d’une unité organisationnelle appelée Personnel, qui est elle-même membre d’Exemple Société. Consultez la figure suivante pour obtenir un exemple de hiérarchie à plusieurs niveaux.

Une hiérarchie à plusieurs niveaux est plus détaillée, mais les recherches renvoient des résultats plus rapidement dans une hiérarchie à un seul niveau.

Rechercher dans la hiérarchie LDAP

L’ASA vous permet d’adapter la recherche dans la hiérarchie LDAP. Vous devez configurer les trois champs suivants sur l’ASA pour définir à quel niveau de la hiérarchie LDAP votre recherche doit commencer, son étendue et le type de renseignements que vous recherchez. Ensemble, ces champs limitent la recherche dans la hiérarchie à la partie qui inclut les autorisations des utilisateurs.

-

Le DN de base LDAP définit à quel niveau de la hiérarchie LDAP le serveur doit commencer à rechercher les renseignements de l’utilisateur lorsqu’il reçoit une demande d’autorisation de l’ASA.

-

La portée de recherche définit l’étendue de la recherche dans la hiérarchie LDAP. La recherche se poursuit sur ces nombreux niveaux dans la hiérarchie sous le DN de base LDAP. Vous pouvez choisir de demander au serveur de rechercher uniquement le niveau immédiatement en dessous, ou il peut rechercher dans toute la sous-arborescence. Une recherche à un seul niveau est plus rapide, mais une recherche dans la sous-arborescence est plus approfondie.

-

Les attributs de nommage définissent le RDN qui identifie de manière unique une entrée dans le serveur LDAP. Les attributs de nommage courants peuvent inclure cn (nom commun), sAMAccountName et userPrincipalName.

La figure montre un exemple de hiérarchie LDAP pour l’exemple de société. Compte tenu de cette hiérarchie, vous pouvez définir votre recherche de différentes manières. Le tableau suivant présente deux exemples de configuration de recherche.

Dans le premier exemple de configuration, lorsque Employé1 établit le tunnel IPsec avec l’autorisation LDAP requise, l’ASA envoie une demande de recherche au serveur LDAP, indiquant qu’il doit rechercher Employé1 dans le groupe d’ingénierie. Cette recherche est rapide.

Dans le deuxième exemple de configuration, l’ASA envoie une demande de recherche indiquant que le serveur doit rechercher Employé1 dans l’exemple de société. Cette recherche prend plus de temps.

|

Non. |

DN de base LDAP |

Portée de la recherche |

Attribut de nommage |

Résultat |

|---|---|---|---|---|

|

1 |

group= Ingénierie,ou=Personnes,dc=ExempleSociété, dc=com |

Un niveau |

cn=Employé1 |

Recherche plus rapide |

|

2 |

dc=ExempleSociété,dc=com |

Sous-arborescence |

cn=Employé1 |

Recherche plus longue |

Lier à un serveur LDAP

L’ASA utilise le nom de domaine (DN) de connexion et le mot de passe de connexion pour établir la confiance (liaison) avec un serveur LDAP. Lors d’une opération en lecture seule Microsoft Active Directory (comme l’authentification, l’autorisation ou la recherche de groupe), l’ASA peut se lier à l’aide d’un DN de connexion avec moins de privilèges. Par exemple, le DN de connexion peut être un utilisateur dont la désignation AD « Membre de » fait partie des utilisateurs de domaine. Pour les opérations de gestion des mots de passe VPN, le nom de domaine de connexion a besoin de privilèges élevés et doit faire partie du groupe AD des opérateurs de compte.

Voici un exemple de DN de connexion :

cn=Binduser1,ou=Admins,ou=Users,dc=company_A,dc=com

L’ASA prend en charge les méthodes d’authentification suivantes :

-

Authentification LDAP simple avec un mot de passe non chiffré sur le port 389

-

LDAP sécurisé (LDAP-S) sur le port 636

-

Couche d’authentification et de sécurité simple (SASL) MD5

-

SASL Kerberos

L’ASA ne prend pas en charge l’authentification anonyme.

Remarque |

En tant que client LDAP, l’ASA ne prend pas en charge la transmission de liaisons ou de demandes anonymes. |

Cartes d’attribut LDAP

L’ASA peut utiliser un répertoire LDAP pour authentifier les utilisateurs pour :

-

Les utilisateurs VPN d’accès à distance

-

Les sessions d’accès au réseau du pare-feu/de mandataire direct

-

La définition des autorisations de politique (également appelées attributs d’autorisation), telles que les ACL, les listes de signets, les paramètres DNS ou WINS et les minuteries de session.

-

La définition des attributs clés dans une stratégie de groupe locale

L’ASA utilise des cartes d’attributs LDAP pour traduire les attributs des utilisateurs LDAP natifs en attributs ASA. Vous pouvez lier ces cartes d’attributs aux serveurs LDAP ou les supprimer. Vous pouvez également afficher ou effacer les cartes d’attributs.

La carte d’attributs LDAP ne prend pas en charge les attributs à valeurs multiples. Par exemple, si un utilisateur est membre de plusieurs groupes AD et que la carte d’attributs LDAP correspond à plusieurs groupes, la valeur choisie est basée sur l’ordre alphabétique des entrées correspondantes.

Pour utiliser correctement les fonctionnalités de mappage d’attributs, vous devez comprendre les noms et les valeurs des attributs LDAP, ainsi que les noms et les valeurs des attributs définis par l’utilisateur.

Les noms des attributs LDAP fréquemment mappés et le type d’attributs définis par l’utilisateur auxquels ils sont généralement mappés sont les suivants :

-

IETF-Radius-Class (Group_Policy dans ASA version 8.2 et ultérieure) : définit la stratégie de groupe en fonction de la valeur d’attribut du service répertoire ou du groupe d’utilisateurs (par exemple, Microsoft Active Directory memberOf). L’attribut de stratégie de groupe a remplacé l’attribut IETF-Radius-Class par ASDM version 6.2/ASA version 8.2 ou ultérieure.

-

IETF-Radius-Filter-Id : applique une liste de contrôle d’accès ou une ACL aux clients VPN, IPsec et SSL.

-

IETF-Radius-Framed-IP-Address : attribue une adresse IP statique à un client d’accès à distance VPN, IPsec et SSL.

-

Banner1 : affiche une bannière de texte lorsque l’utilisateur d’accès à distance VPN se connecte.

-

Tunneling-Protocols : autorise ou refuse la session d’accès à distance VPN en fonction du type d’accès.

Remarque

Une seule carte d’attributs LDAP peut contenir un ou plusieurs attributs. Vous ne pouvez mapper qu’un seul attribut LDAP à partir d’un serveur LDAP donné.

Commentaires

Commentaires