概述

Cisco Cisco Secure Firewall Threat Defense Virtual (之前称为 Firepower Threat Defense Virtual)将 Cisco Secure Firewall 功能带到虚拟环境,支持采用一致的安全策略来跟踪物理、虚拟和云环境以及云之间的工作负载。

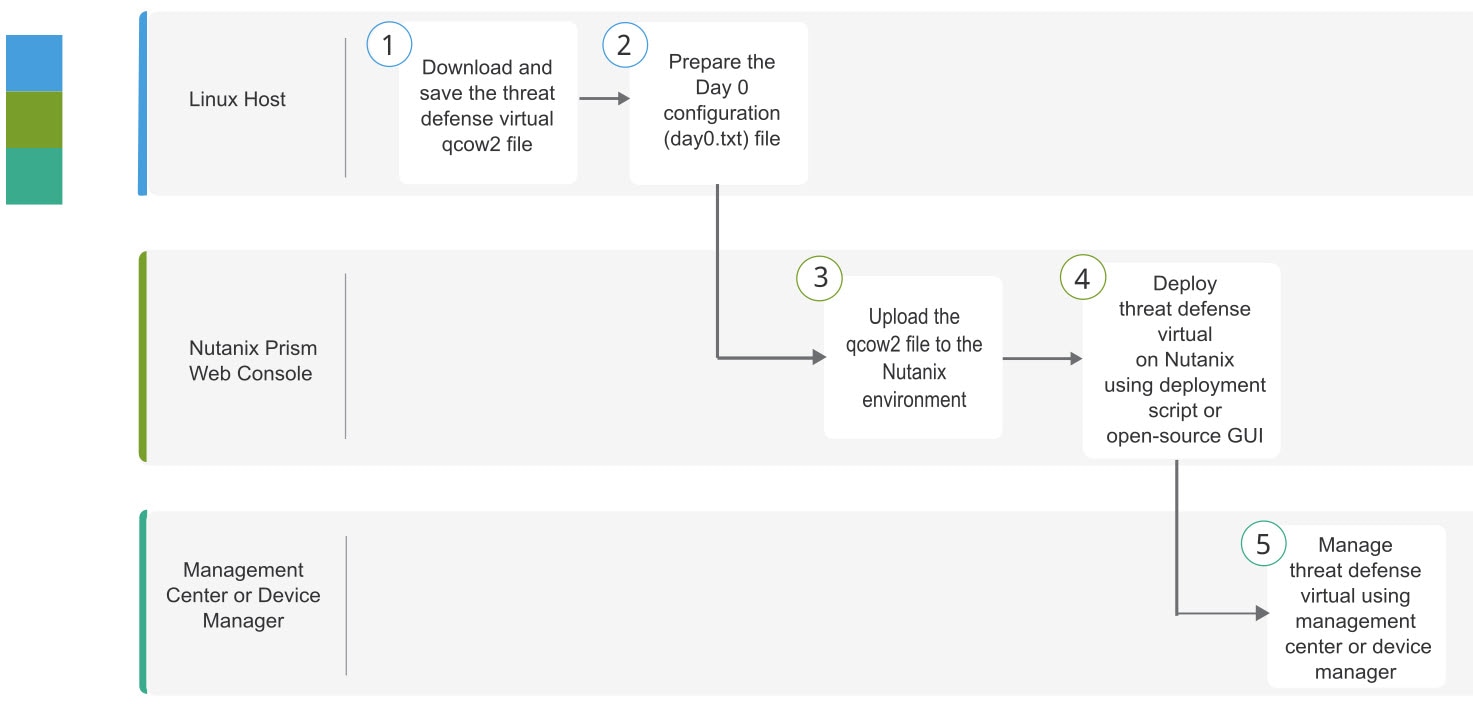

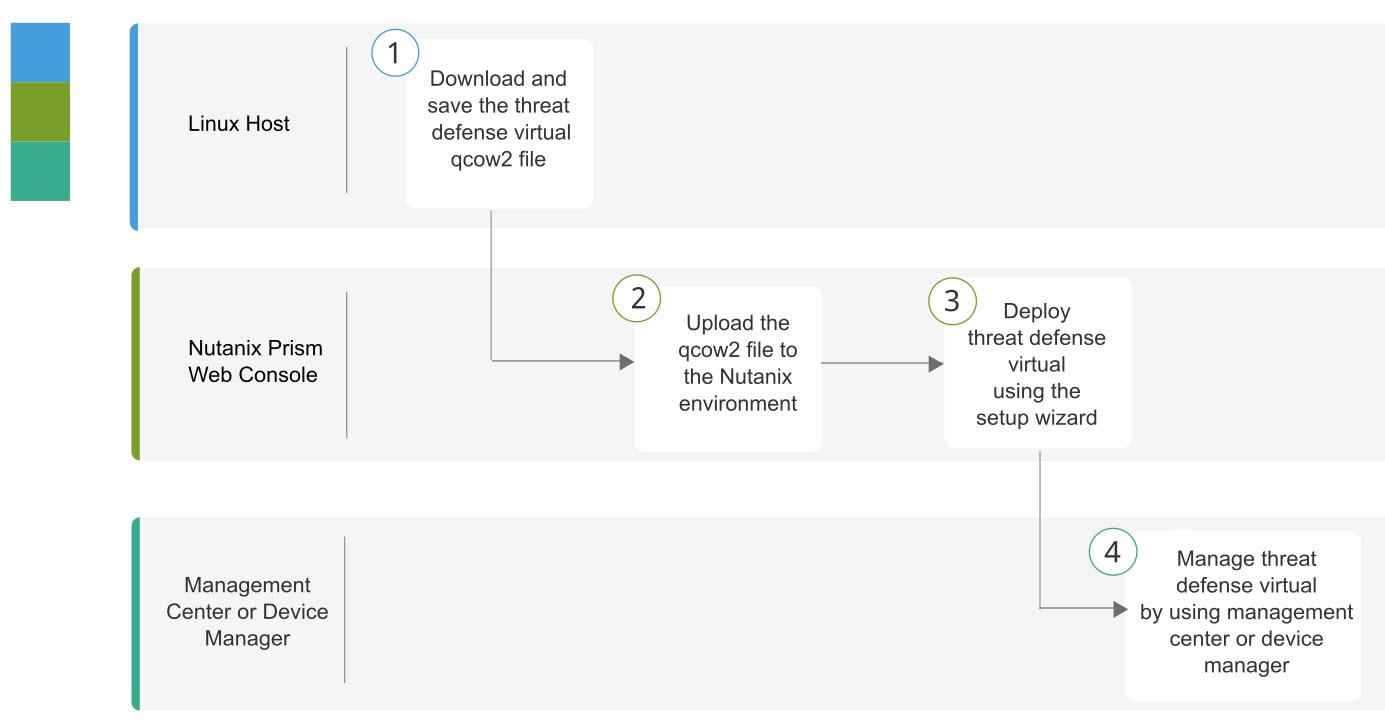

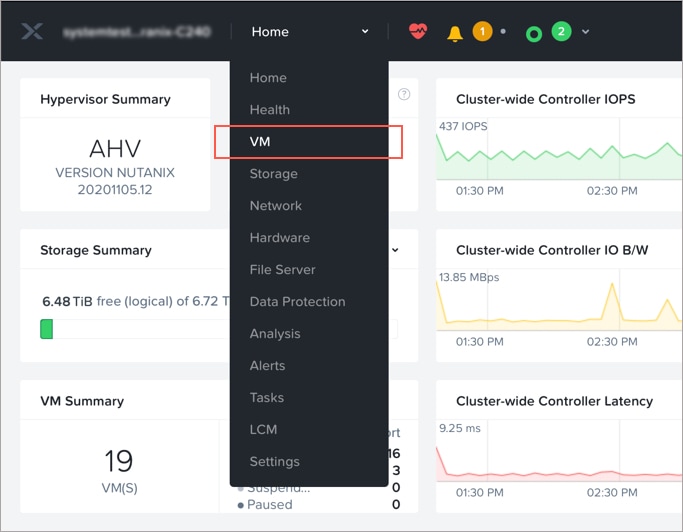

本章介绍了具有 AHV 虚拟机管理程序的 Nutanix 环境中的 threat defense virtual 功能,包括功能支持、系统要求、指南和限制。 本章还介绍了管理 threat defense virtual 的选项。

在开始部署之前,了解您的管理选项非常重要。您可以使用 Cisco Secure Firewall Management Center 来管理和监控 threat defense virtual。(之前称为 Firepower 管理中心)

反馈

反馈