DCNM サーバ

DCNM メニューには次のサブメニューが含まれます。

サービスの開始、再開、停止

デフォルトでは DCNM とそのスイッチ間の ICMP 接続は、パフォーマンス管理中に接続を検証します。ICMP を無効にすると、パフォーマンス管理データはスイッチから取得されません。このパラメータは、サーバー プロパティで構成できます。Cisco DCNM Web UI から ICMP 接続チェックを無効にするには、[管理(Administration)] > [DCNM サーバー(DCNM Server)] > [サーバ プロパティ(Server Properties)] を選択し、skip.checkPingAndManageable パラメータの値を [true] に設定します。

Performance Manager データベース(PM DB)の古いエントリをクリーンアップし、サービスを開始、再起動、または停止するには、Cisco DCNM Web UI から、次の手順を実行します。

Procedure

| Step 1 |

[管理 (Administration)] > [DCNM サーバ (DCNM Server)] > [サーバ ステータス (Server Status)] を選択します。 サーバーの詳細を表示する [ステータス(Status)] ウィンドウが表示されます。 |

| Step 2 |

[アクション] 列で、実行するアクションをクリックします。次の操作を実行できます。

|

| Step 3 |

[ステータス(Status)] 列でステータスを表示します。 |

What to do next

[ステータス(Status)] 列で最新のステータスを確認します。

Cisco DCNM リリース 11.4(1) から、次のサービスのステータスも表示できます。

Note |

次のサービスは、OVA/ISO 展開でのみ利用できます。 |

-

NTPD サーバー:DCNM OVA で実行されている NTPD サービス、IP アドレス、およびサービスがバインドされているポート。

-

DHCP サーバー:DCNM OVA で実行されている DHCP サービス、IP アドレス、およびサービスがバインドされているポート。

-

SNMP トラップ

-

syslogレシーバ

これらのサービスの DCNM サーバーは次のとおりです。

|

サービス名 |

DCNM サーバー |

|---|---|

|

NTPD サーバー |

0.0.0.0:123 |

|

DHCP サーバー |

0.0.0.0:67 |

|

SNMP トラップ |

0.0.0.0:2162 |

|

[Syslogサーバ(Syslog Server)] |

0.0.0.0:514 |

コマンド テーブルの使用

コマンド テーブルには、サーバー ステータスとサーバー管理ユーティリティ スクリプトに関する情報を提供する新しいダイアログ ボックスを起動するコマンドへのリンクが含まれています。これらのコマンドは、サーバー CLI で直接実行できます。

-

ifconfig:このリンクをクリックして、Cisco DCNM サーバで使用されるインターフェイス パラメータ、IP アドレス、およびネットマスクに関する情報を表示します。

-

appmgr status all:このリンクをクリックして、現在実行されているさまざまなサービスのステータスをチェックする DCNM サーバー管理ユーティリティ スクリプトを表示します。

-

appmgr show vmware-info:このリンクをクリックして、仮想マシンの CPU とメモリに関する情報を表示します。

-

時計:このリンクをクリックして、時間、ゾーン情報などのサーバー クロックの詳細に関する情報を表示します。

Note |

コマンド セクションは、OVA または ISO のインストールにのみ適用されます。 |

カスタマイズ(Customization)

Cisco DCNM リリース 11.3(1) 以降、Web UI ログイン ページで背景画像とメッセージを変更できます。この機能は、同時に多数のインスタンスを実行している場合に、DCNM インスタンスを区別するのに役立ちます。ログイン ページで企業ブランドの背景を使用することもできます。[デフォルトに戻す(Restore Defaults)] をクリックして、カスタマイズを元のデフォルト値にリセットします。

カスタムを削除してデフォルト値に復元するには、[デフォルトの復元(Restore defaults)] をクリックします。

ログイン画像

この機能では、 Cisco DCNM Web UI のログイン ページの背景画像を変更できます。DCNM のインスタンスが多数ある場合、これは、背景画像に基づいて正しい DCNM インスタンスを識別するのに役立ちます。

Cisco DCNM Web UI ログイン ページのデフォルトの背景画像を編集するには、次の手順を実行します。

-

[管理(Administration)] > [DCNM サーバー(DCNM Server)] > [カスタマイズ(DCNM Server)] を選択します。

-

ログイン画像領域で、[追加(+)(Add (+))] アイコンをクリックします。

ローカル ディレクトリからアップロードする必要がある画像を参照します。背景画像には、JPEG、GIF、PNG、IVL、および SVG のファイル形式を使用できます。

-

画像を選択し、[開く(Open)] をクリックします。

ステータス メッセージが右下隅に表示されます。

ログイン画像アップロード成功

(注)

読み込み時間を短縮するには、拡大縮小された画像をアップロードすることをお勧めします。

アップロードされた画像が選択され、背景画像として適用されます。

-

既存の画像をログイン画像として選択するには、画像を選択し、右下隅にメッセージが表示されるまで待ちます。

-

デフォルトのログイン画像に戻すには、[デフォルトに戻す(Restore Defaults)]をクリックします。

本日のメッセージ(MOTD)

この機能を使用すると、Cisco DCNM Web UI ログイン ページにメッセージを追加できます。構成された頻度でローテーションするメッセージのリストを表示できます。この機能を使用すると、ログイン ページで重要なメッセージをユーザーに伝えることができます。

Cisco DCNM Web UI ログイン ページでその日のメッセージを追加または編集するには、次の手順を実行します。

-

[管理(Administration)] > [DCNM サーバ] > [カスタマイズ(Customization)] を選択します。

-

[本日のメッセージ(MOTD)] フィールドに、ログイン ページに表示する必要があるメッセージを入力します。

-

[保存(Save)] をクリックします。

オーバーレイ展開のデフォルト ファブリック

リリース 11.4(1) 以降、Cisco DCNM カスタマイズでは、有効なファブリックの 1 つをデフォルトとして選択できます。この機能は、Cisco DCNM LAN ファブリック展開でのみ使用できます。

Cisco DCNM Web UI ですべてのオーバーレイ展開のデフォルト ファブリックを設定するには、次の手順を実行します。

(注) |

デフォルト ファブリックの構成を使用できるのは、ネットワーク管理者ロールを持つユーザーのみです。 |

-

[管理(Administration)] > [DCNM サーバー] > [カスタマイズ(Customization)] を選択します。

-

[オーバーレイ展開のデフォルト ファブリック(Default Fabric for Overlay Deployments)] ドロップダウン リストで、すべてのオーバーレイ展開のデフォルトとして設定するファブリックの設定を選択します。

-

[保存] をクリックして、ファブリックをデフォルトとして設定します。

デフォルト ファブリックが正常に更新されたことを確認するメモがウィンドウの右下に表示されます。

-

デフォルトのファブリックを削除するには、ドロップダウン リストから --select as オプションを選択し、[保存(Save)] をクリックします。

ネットワーク基本設定

リリース 11.5(1)より前の appmgr update network-properties コマンドでは、ネットワーク プロパティを変更できます。リリース 11.5(1)以降、Cisco DCNM では、Web UI からいくつかのネットワーク パラメータを変更できます。これらを変更すると、以前に構成されたパラメータが上書きされます。

[Cisco DCNM Web UI] > [管理(Admin)] > [DCNMサーバ(DCNM Server)] > [カスタム化(Customization)] > [ネットワーク基本設定(Network Preferences)] を選択して、DNS、NTP、および eth1/eth2 インターフェイスを変更します。

DNS

ドメイン ネーム システム(DNS)フィールドに、ドメイン ネーム システム(DNS)の IP アドレスを入力します。IPv6 アドレスを使用して DNS サーバを設定することもできます。複数のドメイン ネーム システム(DNS)サーバを構成できます。IP アドレス間の差別化要因としてコンマ (,) を使用します。

Note |

Network Insights アプリケーションを使用している場合は、DNS サーバが有効で到達可能であることを確認します。 |

NTP

[NTP サーバー (NTP Server)] フィールドに、NTP サーバーの IP アドレスを入力します。値は IP または IPv6 アドレスか RFC 1123 に準拠した名前である必要があります。

ルート

インバンド (eth2)[インバンド ネットワーク (In-Band Network)] 領域で、インバンド ネットワークの IPv4 アドレスおよびゲートウェイ IPv4 アドレスを入力します。DCNM が IPv6 ネットワーク上にある場合は、 IPv6 アドレス と ゲートウェイ IPv6 アドレス の関連する IPv6 アドレスを入力することで、ネットワークを構成します。

Note |

Nexus ダッシュボード サーバが DCNM 11.5(1) からサイトを追加する場合、データ ネットワーク経由で DCNM サーバに到達する必要があります。DCNM データ ネットワーク接続は、DCNM サーバの eth2 インターフェイスを介して定義されます。 DCNM のインバンド接続インターフェイスとも呼ばれます。Nexus ダッシュボードのデータ ネットワーク接続を使用した DCNM の eth2 接続が複数のサブネットにまたがっている場合、つまり、それらがレイヤ 3 ルートで接続されている場合、ND にサイトを追加する前に DCNM にルートを追加する必要があります。ダッシュレットのインバンド (eth2) 入力を介して ND データ ネットワークへのルートを入力します。 |

インバンド ネットワークにより、前面パネルのポートを介してデバイスへ到達可能になります。

[帯域外 (eth1)(Out-of-Band (eth1))]アウトオブバンド ネットワーク エリアで、IPv4 アドレスと ゲートウェイ IPv4 アドレスを入力します。DCNMがIPv6ネットワーク上にある場合は、IPv6アドレスとゲートウェイIPv6アドレスに関連するIPv6アドレスを入力して、ネットワークを設定します。

アウトオブバンド管理では、デバイス管理ポート (通常 mgmt0) への接続を提供します。

ログ情報の表示

Performance Manager、、SME サーバー、Web レポート、Web サーバー、および Web サービスのログを表示できます。しかし、これらのプロセスには、ログ ファイルの情報を表示できる GUI はありません。エラーを調べる場合は、表示できるようにこれらのファイルを保存してください。

リリース 11.2(1) 以降、DCNM OVA および DCNM ISO のインストールでは、.log 拡張子を持つすべてのログ ファイルもリストされます。

Note |

フェデレーション内のリモート サーバからログを表示することはできません。 |

Cisco DCNM Web UI からログを表示するには、次の手順を実行します。

Procedure

| Step 1 |

[管理(Administration)] > [DCNM サーバ(DCNM Server)] > [ログ(Logs)] を選択します。 左列にログのツリーベース リストが表示されます。ツリーの下には、フェデレーション内のすべてのサーバのノードがあります。ログ ファイルは、対応するサーバ ノードの下にあります。 |

||

| Step 2 |

ツリーの各ノードの下にあるログ ファイルをクリックして、右側に表示します。 |

||

| Step 3 |

各サーバのツリー ノードをダブルクリックして、そのサーバからログ ファイルを含む ZIP ファイルをダウンロードします。 |

||

| Step 4 |

(Optional) [テクニカル サポートの生成(Generate Techsupport)] をクリックして、テクニカル サポートに必要なファイルを生成およびダウンロードします。 このファイルには、ログ ファイルに加えて詳細情報が含まれています。

|

||

| Step 5 |

(Optional) ログを印刷するには、右上隅の [印刷(Print)] アイコンをクリックします。 |

サーバ プロパティ

DCNM サーバでデフォルト値として入力されるパラメータを設定できます。

バックアップ構成ファイルは、次のパスに保存されます:/usr/local/cisco/dcm/dcnm/data/archive

保持できるアーカイブ ファイルの数は [デバイスあたり保持できる# アーカイブ ファイルの数:(# Number of archived files per device to be retained:)] フィールドで設定されています。Cisco DCNM LAN ファブリックのインストールでは、バックアップはデバイスごとではなく、ファブリックごとに取得されます。バックアップ ファイルの数がフィールドに入力された値を超えると、バックアップの最初のバージョンが削除され、最新バージョンに対応します。たとえば、フィールドに入力された値が 50 の場合、ファブリックの 51 番目のバージョンがバックアップされると、最初のバックアップ ファイルが削除されます。

Cisco DCNM Web UI から DCNM サーバのパラメータを設定するには、次の手順を実行します。

Procedure

| Step 1 |

[管理 (Administration)] > [DCNM サーバ (DCNM Server)] > [サーバ ステータス (Server Status)] を選択します。 |

| Step 2 |

[変更を適用(Apply Changes)] をクリックしてサーバ設定を保存します。 |

モジュラ デバイスのサポート

大きな変更をあまり必要としない新しいハードウェアをサポートするために、次の DCNM リリースを待たずにパッチを配布できます。[モジュラ デバイス サポート(Modular Device Support)]は、DCNM パッチ リリースの配布と適用に役立ちます。認証された DCNM 管理者は、パッチを本番環境のセットアップに適用できます。パッチ リリースは、次のシナリオに適用されます。

-

シャーシやライン カードなどの新しいハードウェアをサポート

-

最新の NX-OS バージョンをサポート

-

重要な修正をパッチとしてサポート

Cisco DCNM Web UI からパッチの詳細を表示するには、次の手順を実行します。

Procedure

| Step 1 |

[管理(Administration)] > [DCNM サーバ(DCNM Server)] > [モジュラ デバイス サポート(Modular Device Support)] を選択します。 ウィンドウの左側に [DCNM サーバ(DCNM Servers)] 列が表示され、右側に [文殊ら デバイス サポート上布(Modular Device support information)] ウィンドウが表示されます。 |

| Step 2 |

[DCNM サーバ(DCNM Servers)]を展開して、すべての DCNM サーバを表示します。 これには、[モジュラ デバイス サポート情報(Modular Device support information)] テーブルのバージョン番号、対応するプラットフォーム、サポートされるシャーシ、サポートされる NX-OS バージョン、PID サポート、バックアップ ディレクトリ、および最後のパッチ展開時間とともに、インストールされたパッチのリストが含まれます。 |

What to do next

ネイティブ HA

Before you begin

Note |

フェデレーションのスイッチオーバーまたはフェイルオーバーの後は、毎回ブラウザのキャッシュと Cookie をクリアするようにしてください。 |

Procedure

| Step 1 |

デフォルトでは、DCNM は組み込みデータベース エンジン PostgreSQL にバンドルされています。ネイティブ DCNM HA は、アクティブ/ウォーム スタンバイとして実行されている 2 つの DCNM によって実現され、組み込みデータベースはリアルタイムで同期されます。アクティブ DCNM がダウンすると、スタンバイは同じデータベースデータを引き継ぎ、操作を再開します。スタンバイ ホスト データベースの停止シナリオは、この手順の後に文書化されます。 |

| Step 2 |

メニュー バーから、[管理(Administration)] > [DCNM サーバ(DCNM Server)] > [ネイティブ HA(Native HA)] を選択します。 ネイティブ HA ウィンドウが表示されます。 |

| Step 3 |

[フェールオーバ(Failover)] ボタンをクリックしてから [OK] をクリックすると、スタンバイ ホストへの DCNM の手動フェールオーバを許可できます。

|

| Step 4 |

[強制同期(Force Sync)] をクリックし、[OK] をクリックすると、データベースとディスク ファイルをスタンバイ ホストに手動で同期することができます。 |

| Step 5 |

[テスト(Test)] をクリックしてから [OK] をクリックすると、HA セットアップをテストまたは検証できます。 |

What to do next

このサブセクションでは、いくつかの HA トラブルシューティング シナリオについて説明します。

スタンバイ ホスト データベースがダウンしています:通常、DCNM データベース(PostgreSQL)はアクティブ ホストとスタンバイ ホストでアップしていますDCNM 10.1 以前のバージョンでは、データベース同期の失敗によりスタンバイ データベースがダウンする場合があります。

-

「ps -ef | grep post」と入力します。複数の postgres プロセスが実行されていることがわかります。そうでない場合は、データベースがダウンしていることを示しています。

-

データベース同期の開始時に作成されたバックアップ ファイルからデータベース データを復元します。ディレクトリを「/usr/local/cisco/dcm/db」に変更します

-

ファイル replication/ pgsql-standby-backup.tgz の存在を確認します。ファイルが存在する場合は、データベース データ ファイルを復元します。

rm -rf data/* tar -zxf replication/ pgsql-standby-backup.tgz data /etc/init.d/postgresql-9.4 start ps -ef | grep postアクティブな DCNM ホストは、2 つのデータベースを同期します。

TFTP サーバはアクティブ ホストの eth1 VIP アドレスにバインドされていません : TFTP サーバはアクティブ ホスト (スタンバイ ホストではなく) で実行する必要があり、eth1 VIP アドレスにバインドする必要があります。一部のセットアップでは、TFTP 設定ファイルによるとバインド アドレスが VIP アドレスではないため、スイッチが TFTP を使用しようとしたときに問題が発生する可能性があります。

-

「grep bind /etc/xinetd.d/tftp」と入力して、TFTP 設定ファイルに正しいバインド アドレスがあるかどうかを確認します。表示された IP アドレスが eth1 VIP アドレスでない場合は、バインド アドレスを VIP アドレスに変更します。新しいスタンバイ ホストに対してこの手順を繰り返します。バインド アドレスを VIP アドレスに更新します。

-

アクティブ ホストで " " /etc/init.d/xinetd restart" と入力して、TFTP を再起動します。

Note |

TFTP サーバーは、「appmgr start/stop ha-apps」コマンドで開始または停止できます。 |

マルチ サイト マネージャ

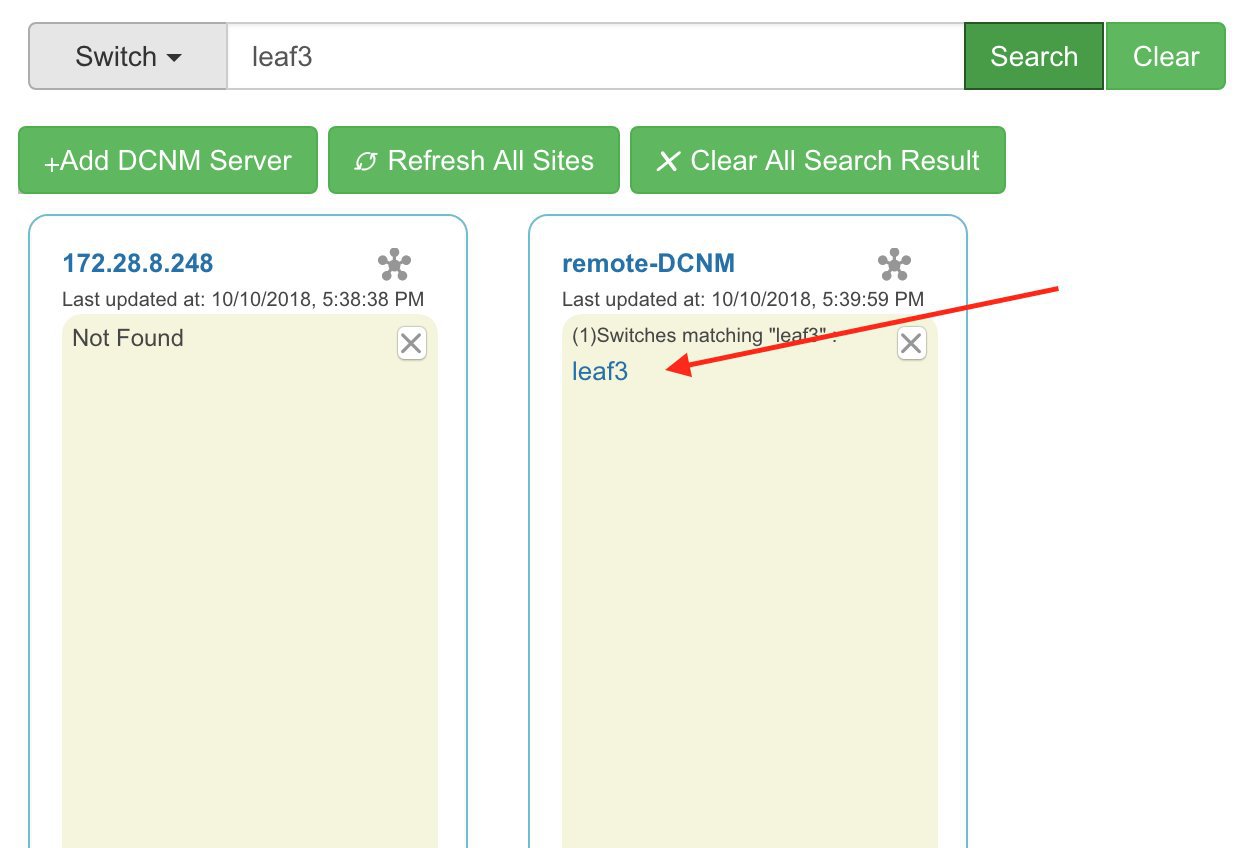

Multi Site Manager を使用すると、DCNM サーバ アプリケーションの状態を表示し、ローカル サイトとリモート サイトのスイッチのスイッチ情報を取得できます。リモート DCNM サーバのスイッチ情報にアクセスするには、そのサーバを Multi Site Manager に登録する必要があります。リモート DCNM サーバにアクセスし、スイッチ情報を検索する手順について説明します。

リモート DCNM サーバ情報の追加

この手順により、現在ログオンしている DCNM サーバからリモート サイトの DCNM サーバにアクセスできます。リモート サイトが現在の DCNM サーバにアクセスするには、リモート サイトでの登録が必要です。

-

[管理(Administration)] > [DCNM サーバ(DCNM Server)] > [Multi Site Manager]を選択します。Multi Site Manager 画面が表示されます。

現在ログオンしている DCNM アプリケーションのヘルス ステータスが画面に表示されます。

Note

アプリケーション ヘルス機能は、DCNM ISO/OVA インストール タイプでのみ使用でき、Windows/RHEL インストール タイプでは使用できません。

-

[+ DCNM サーバの追加(+Add DCNM Server)] をクリックします。[リモート DCNM サーバ情報の入力(Enter Remote DCNM Server Information)] 画面が表示されます。

リモート DCNM サーバ名、その IP アドレスまたは URL、リモート DCNM サーバのユーザ クレデンシャル、およびオプションでポート番号を入力します。

Note

[HTTPS を使用(Use HTTPS)] チェック ボックスを無効にしないでください。無効にすると、DCNM にアクセスできなくなります。

-

[OK] をクリックします。検証後、リモート DCNM サーバが画面のローカル DCNM サーバの隣に表示されます。

[すべてのサイトを更新(Refresh All Sites)] をクリックして、更新された情報を表示できます。

スイッチ情報の取得

-

[管理(Administration)] > [DCNM サーバ(DCNM Server)] > [Multi Site Manager]を選択します。Multi Site Manager 画面が表示されます。

-

画面上部の検索ボックスから、次のいずれかのパラメータに基づいてスイッチを検索します。

-

VM 情報([VM IP] および [VM 名(VM Name)]フィールド):接続された VM の IP アドレスまたは名前。

-

スイッチ情報([スイッチ(Switch)] および [MAC] フィールド):スイッチの名前または MAC アドレス。

-

スイッチ上に存在するセグメント([セグメント ID(Segment ID)] フィールド)。

一致する場合、スイッチ名は適切なローカルまたはリモート DCNM サーバの図の検索ボックスの下にハイパーリンクとして表示されます。

この例では、スイッチ leaf3 は、DCNM サーバによって管理されるリモート サイトで使用できます。Leaf3 へのリンクは、リモート DCNM パネルで使用できます。

-

-

Leaf3 をクリックして、隣接するブラウザタブに詳細なスイッチ情報を表示します。

いつでも、[トポロジ ビューの開始(Launch Topology View)] アイコンをクリックして、ファブリックのトポロジを表示できます。

デバイス コネクタ

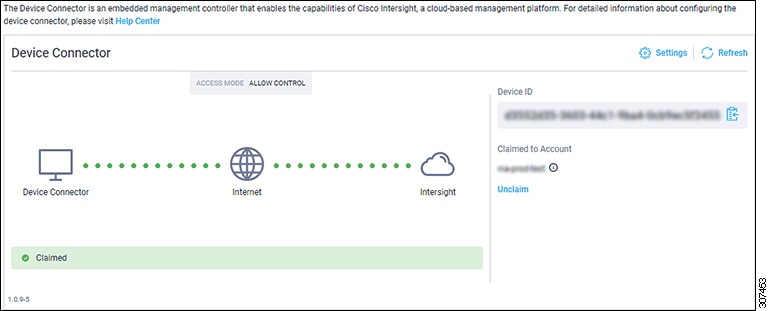

デバイスコネクタは、クラウドベース管理プラットフォームであるCisco Intersightの機能を実現する組み込み管理コントローラです。

Networks Insights アプリケーションは、Cisco DCNM プラットフォームの管理コントローラに組み込まれているデバイス コネクタを介して Cisco Intersight クラウド ポータルに接続されます。Cisco Intersight は、Network Insights アプリケーションを介してデバイスを管理およびモニタするのに役立つ仮想アプライアンスです。デバイス コネクタは、接続されている DCNM に対して、セキュリティで保護されたインターネット接続を使用して情報を送信し、Cisco Intersight ポータルから制御命令を受信できる安全な方法を提供します。

デバイス コネクタの構成

Cisco DCNM Web UI からデバイス コネクタを構成するには、次の手順を実行します。

-

[管理(Administration)] > [DCNM サーバ(DCNM Server)] > [デバイス コネクタ(Device Connector)] を選択します。

[デバイス コネクタ(Device Connector)] 作業ウィンドウが表示されます。

-

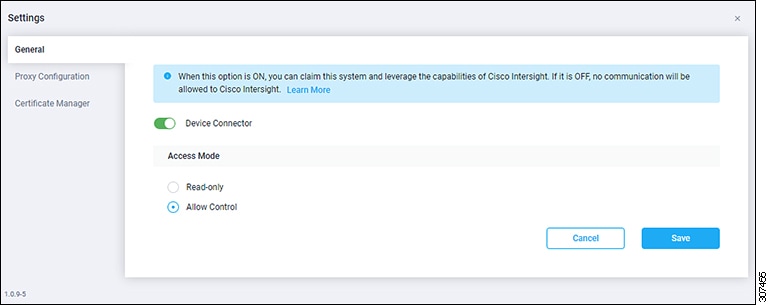

[設定(Settings)] をクリックします。

[設定 - 全般(Settings - General)] ウィンドウが表示されます。

-

デバイス コネクタ(スイッチ)

これは、Cisco Intersight とのデバイス コネクタ通信のメイン スイッチです。スイッチがオンの場合(緑色のハイライト)、デバイス コネクタはシステムを要求し、Cisco Intersight の機能を活用します。スイッチがオフの場合(灰色の強調表示)、Cisco DCNM と Cisco Intersight の間で通信を行うことができません。

-

アクセス モード

-

[読み取り専用(Read-only)]:このオプションは、Intersight からこのデバイスに変更が加えられないことを保証します。たとえば、ファームウェアのアップグレードやプロファイルの展開などのアクションは読み取り専用モードでは許可されません。ただし、アクションは特定のシステムで使用可能な機能によって異なります。

-

[制御を許可(Allow Control)]:このオプション(デフォルトで選択)を使用すると、Cisco Intersight で使用可能な機能に基づいて、クラウドからすべての読み取り/書き込み操作を実行します。

-

-

-

[デバイス コネクタ(Device Connector)] をオン(緑のハイライト)に設定し、[制御を許可(Allow Control)] を選択します。

-

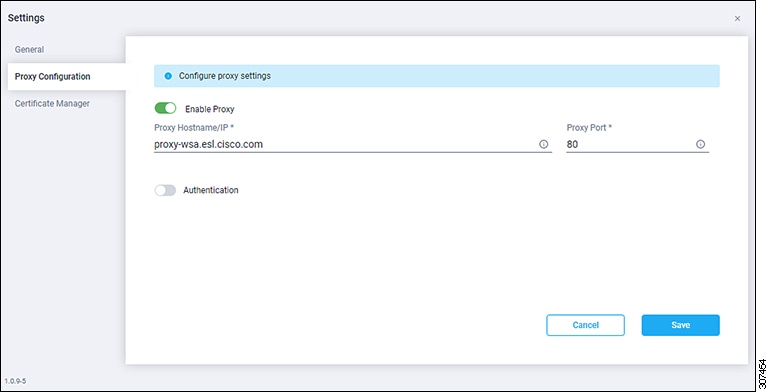

[プロキシ構成(Proxy Configuration)] をクリックします。

[設定 - プロキシ構成(Settings - Proxy Configuration)] ウィンドウが表示されます。

-

プロキシを有効にする(スイッチ)

[HTTPS プロキシ(HTTPS Proxy)] を有効にしてプロキシを構成します。

(注)

Network Insights にはプロキシ設定が必要です。

-

プロキシ ホスト名/IP* およびプロキシ ポート*:プロキシ ホスト名または IP アドレス、およびプロキシ ポート番号を入力します。

-

認証(スイッチ)

認証を通じてプロキシ アクセスを有効にします。スイッチがオンの場合(緑色のハイライト)、プロキシ サーバへの認証が必要です。スイッチがオフ(灰色のハイライト)の場合、認証は必要ありません。

ユーザー名*とパスワード:認証用のユーザー名とパスワードを入力します。

デバイス コネクタには必須のログイン クレデンシャルのフォーマットはないので、入力したクレデンシャルがそのまま構成済み HTTP プロキシ サーバに渡されます。ドメイン名でユーザー名を限定する必要があるかどうかは、HTTP プロキシ サーバーの構成によって異なります。

-

-

プロキシを有効にし(緑色のハイライト)、ホスト名とポート番号を入力します。

-

(オプション)プロキシ認証が必要な場合は、それを有効にして(緑色のハイライト)、ユーザー名とパスワードを入力します。

-

[保存(Save)] をクリックします。

-

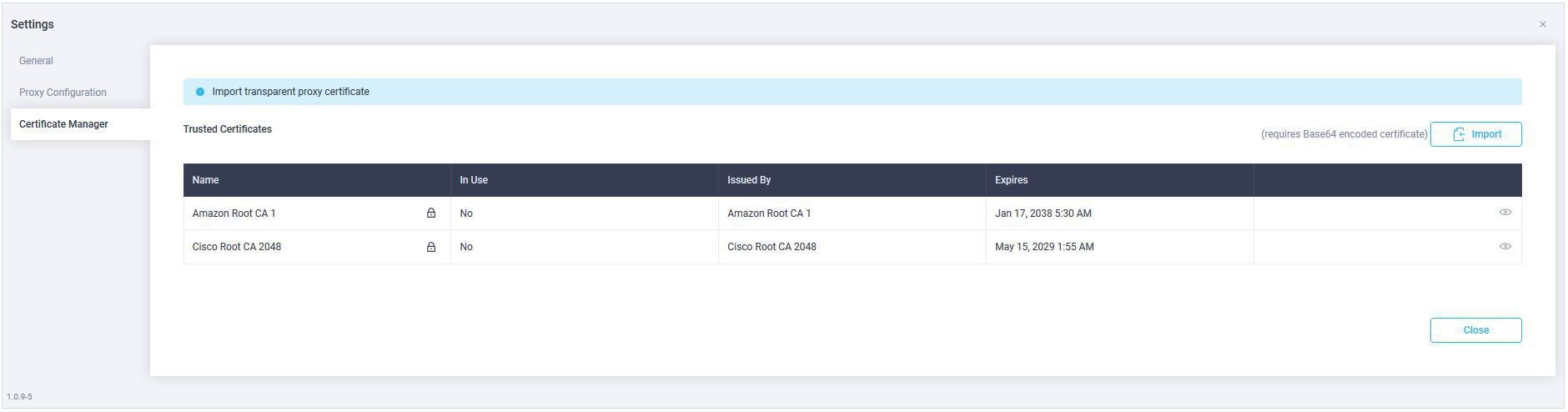

[証明書マネージャ(Certificate Manager)] をクリックします。

信頼できる証明書がテーブルに表示されます。

信頼できる証明書の一覧が表示されます。有効な信頼できる証明書をインポートできます。

-

[インポート(Import)]

ディレクトリを参照し、CA 署名付き証明書を選択してインポートします。

(注)

インポートされた証明書が *.pem(base64 エンコード) 形式である必要があります。

-

次の情報と証明書のリストを表示することができます。

-

[名前 (Name)]—CA 証明書の共通名。

-

[使用中(In Use)] - トラストストアで証明書を正常にリモート サーバの確認に使用されたかどうか。

-

[Issued By]: 証明書の発行認証局。

-

[Expires]—証明書の有効期限。

(注)

バンドルされた証明書は削除できません。

-

-

スイッチの NX API 証明書管理

Cisco NX-OS スイッチを NX-API HTTPS モードで機能させるには、SSL 証明書が必要です。SSL 証明書を生成し、CA によってそれに署名することができます。スイッチ コンソールで CLI コマンドを使用して、証明書を手動でインストールできます。

リリース 11.4(1) から、Cisco DCNM では、NX-API 証明書を DCNM にアップロードするための Web UI フレームワークを提供しています。後で、DCNM によって管理されるスイッチに証明書をインストールできます。

この機能は、Cisco DCNM OVA/ISO 展開でのみサポートされます。

(注) |

この機能は、Cisco NXOS バージョン 9.2(3) 以降で動作するスイッチでサポートされます。 |

データセンター管理者は、スイッチごとに ASCII(base64)エンコードの証明書を生成します。この証明書は、次の 2 つのファイルで構成されます。

-

秘密キーを含む .key ファイル

-

証明書を含む .crt/.cer/.pem ファイル

Cisco DCNM は、組み込みキー ファイル、つまり .crt/.cer/.pem ファイルを含む単一の証明書ファイルもサポートします。これには、.key ファイルのコンテンツも含めることができます。

DCNM は、バイナリ エンコードされた証明書はサポートしていません。つまり、.der 拡張子の証明書はサポートされません。キー ファイルは、暗号化用のパスワードで保護できます。Cisco DCNM は暗号化を義務付けていません。ただし、これは DCNM に保存されるため、キーファイルを暗号化することをお勧めします。DCNM は AES 暗号化をサポートします。

CA 署名付き証明書または自己署名証明書のいずれかを選択することができます。Cisco DCNM は署名を義務付けていません。ただし、セキュリティ ガイドラインでは、CA 署名付き証明書を使用することを推奨しています。

複数のスイッチ用に複数の証明書を生成して、DCNM にアップロードすることができます。証明書に適したスイッチを選択できるように、証明書に適切な名前を付けてください。

1 つの証明書と対応するキーファイルをアップロードすることも、複数の証明書とキーファイルを一括アップロードすることもできます。アップロードが完了したら、スイッチにインストールする前に、アップロード リストを確認することができます。組み込みキー ファイルを含む証明書ファイルがアップロードされた場合、DCNM は自動的にキーを取得します。

証明書とキー ファイルは同じファイル名である必要があります。たとえば、証明書ファイル名が mycert.pem の場合、キーファイル名は mycert.key である必要があります。証明書とキー ペアのファイル名が同じでない場合、DCNM はスイッチに証明書をインストールできません。

Cisco DCNM では、スイッチに証明書を一括インストールできます。一括インストールでは同じパスワードが使用されるため、すべての暗号化キーは同じパスワードで暗号化する必要があります。キーのパスワードが異なる場合、証明書を一括モードでインストールすることはできません。一括モード インストールでは、暗号化されたキー証明書と暗号化されていないキー証明書を一緒にインストールできますが、すべての暗号化キーは同じパスワードを持つ必要があります。

スイッチに新しい証明書をインストールすると、既存の証明書が新しい証明書に置き換えられます。

同じ証明書を複数のスイッチにインストールすることができます。ただし、一括アップロード機能は使用できません。

(注) |

DCNM は、提供される証明書またはオプションが有効であることを要求しません。この規則に従うかどうかは、ユーザーとスイッチの要件次第です。たとえば、スイッチ 1 のための証明書が生成されても、それがスイッチ 2 にインストールされた場合、DCNM は証明書の適用を強制しません。スイッチは、証明書のパラメータに基づいて証明書を受け入れるか、拒否するかを選択できます。 |

[Cisco DCNM Web UI] > [管理(Administration)] > [DCNM サーバ(DCNM Server)] > [NX API 証明書(NX API Certificates)] に、次のテーブルが表示されます。

-

[証明書インストール ステータス(Certificate Installation Status)] テーブル : スイッチに最後にインストールされた証明書のステータスを表示します。また、証明書が以前に更新された時刻も表示されます。

-

[DCNM にアップロードされた証明書(Certificates Uploaded to DCNM)] テーブル:DCNM およびスイッチ アソシエーションにアップロードされた証明書を表示します。

ただし、証明書とスイッチの関連付けを確認するには、証明書のインストール ステータスの表を参照してください。アップロード テーブルは、DCNM に証明書をアップロードし、スイッチにインストールするためだけのものです。

また、スイッチ NX-API SSL 証明書管理機能の使用方法を示すビデオを見ることもできます。ビデオ:NX-API SSL 証明書管理の切り替えを参照してください。

DCNM での証明書のアップロード

Cisco DCNM Client Web UIを使用して証明書を DCNM にアップロードするには、次の手順を実行します。

手順

| ステップ 1 |

[管理(Administration)] > [DCNM サーバ(DCNM Server)] > [NX API 証明書(NX API Certificates)] を選択します。 |

| ステップ 2 |

適切なライセンス ファイルをアップロードするには [ DCNM にアップロードされた証明書(Certificates Uploaded to DCNM)] エリア内にある [証明書をアップロード(Upload Certificates)] をクリックします。 |

| ステップ 3 |

ローカル ディレクトリを参照し、DCNM にアップロードする必要がある証明書キーペアを選択します。 拡張子が .cer/.crt/.pem および .key の証明書を個別に選択できます。 Cisco DCNM では、埋め込みキーファイルを含む単一の証明書ファイルをアップロードすることもできます。キー ファイルはアップロード後に自動的に取得されます。 |

| ステップ 4 |

[開く (Open)] をクリックし、選択したファイルを DCNM にアップロードします。 ファイルのアップロードに成功すると、そのことを知らせるメッセージが表示されます。アップロードされた証明書は、[DCNMにアップロードされた証明書(Certificates Uploaded to DCNM)] エリアに表示されます。 [証明書のインストール ステータス(Certificate Installation Status)] エリアに、ステータスが UPLOADED である証明書が表示されます。 証明書がキーファイルなしでアップロードされた場合、ステータスは KEY_MISSING と表示されます。 |

スイッチでの証明書のインストール

Cisco DCNM Web UIを使用してスイッチに証明書をインストールするには、次の手順を実行します。

手順

| ステップ 1 |

[管理(Administration)] > [DCNM サーバー(DCNM Server)] > [NX API 証明書(NX API Certificates)] を選択します。 |

| ステップ 2 |

[証明書のインストール ステータス(Certificate Installation Status)] 領域で、証明書ごとに [スイッチ(Switch)] 列をクリックします。 |

| ステップ 3 |

ドロップダウン リストから、証明書に関連付けるスイッチを選択します。 [保存(Save)] をクリックします。 |

| ステップ 4 |

インストールする必要がある証明書を選択し、[スイッチに証明書をインストール(Install Certificates on Switch)] をクリックします。 複数の証明書を選択して、一括インストールを実行できます。 |

| ステップ 5 |

[一括証明書インストール(Bulk Certificate Install)] ウィンドウで、証明書を DCNM にアップロードします。次の操作を行ってください。 一括インストール機能を使用して、同じインスタンスに最大 20 の証明書をインストールできます。 証明書のインストール ステータス エリアで、証明書のステータスに「インストール済み」が表示されるようになりました。 |

証明書のリンク解除と削除

証明書をスイッチにインストールすると、DCNM は DCNM から証明書をアンインストールできません。ただし、スイッチにはいつでも新しい証明書をインストールできます。スイッチにインストールされていない証明書は削除できます。スイッチにインストールされている証明書を削除するには、スイッチから証明書のリンクを解除してから、DCNM から削除する必要があります。

(注) |

スイッチから証明書のリンクを解除しても、スイッチの証明書は削除されません。証明書はまだスイッチに存在します。Cisco DCNM はスイッチの証明書を削除できません。 |

Cisco DCNM Web UI を使用してDCNM レポジトリから証明書を削除するには、以下の手順を実行します。

手順

| ステップ 1 |

[管理(Administration)] > [DCNM サーバ(DCNM Server)] > [NX API 証明書(NX API Certificates)] を選択します。 |

| ステップ 2 |

[証明書のインストール ステータス(Certificate Installation Status)] 領域で、削除する必要がある証明書を選択します。 |

| ステップ 3 |

[クリア(Clear)] 認証書をクリックします。 確認メッセージが表示されます。 |

| ステップ 4 |

[OK] をクリックして、選択した証明書をクリアします。 ステータス カラムには [UPLOADED] と表示されます。[Switch] カラムには [NOT_INSTALLED] と表示されます。 |

| ステップ 5 |

証明書を選択し、[証明書のクリア(Clear Certificates)] をクリックします。 証明書が [証明書のインストール ステータス(Certificate Installation Status)] テーブルから削除されます。 |

| ステップ 6 |

DCNM エリアにアップロードされている証明書で、スイッチから現在、リンク解除されている証明書を選択します。 [証明書を削除(Delete Certificates)]をクリックします。 証明書は DCNM から削除されます。 |

NX API 証明書管理のトラブルシューティング

証明書のインストール中にエラーが発生することがあります。次のセクションでは、スイッチの NX-API 証明書管理のトラブルシューティングについて説明します。

COPY_INSTALL_ERROR

問題文 : エラー メッセージ COPY_INSTALL_ERROR

理由 Cisco DCNM がスイッチに到達できません。

解決策:

-

スイッチが Cisco DCNM から到達可能かどうかを確認します。SSH ログインを実行し、スイッチに ping を実行して確認できます。

-

スイッチは、その管理インターフェイスを介して DCNM に接続します。スイッチ コンソールから DCNM に ping できるかどうかを確認します。スイッチが VRF を必要とする場合、正しい vrf が提供されている場合。

-

証明書の秘密鍵が暗号化されている場合は、正しいパスワードを指定してください。

-

正しいキー ファイルが証明書とともにアップロードされていることを確認します。証明書ファイルとキー ファイルが同じファイル名であることを確認します。

CERT_KEY_NOT_FOUND

問題文:Error message CERT_KEY_NOT_FOUND

理由:証明書(.cer、.crt、.pem)のアップロード中にキー ファイルがアップロードされませんでした。

解決策:

-

証明書(.cer、.crt、または.pem)ファイルとそれに対応する .key ファイルのファイル名が同じであることを確認します。

例:証明書ファイル名が mycert.crt の場合、キー ファイルも mycert.key である必要があります。

-

DCNM はキー ファイルを証明書ファイル名で識別します。したがって、キー ファイルは同じファイル名にする必要があります。

-

証明書とキー ファイルを同じファイル名でアップロードし、証明書をインストールします。

DCNM のバックアップ

Cisco DCNM リリース 11.5(1) から、Cisco DCNM Web UI からスケジュールされた DCNM バックアップをトリガーできます。Web UI からバックアップをトリガすると、 appmgr backup コマンドが実行されます。[バックアップ(Backup)] ウィンドウの [サーバ バックアップ ジョブ(Server Backup Jobs)] タブに、次の情報が表示されます。

|

パラメータ |

説明 |

||

|---|---|---|---|

|

ノード |

バックアップがアクティブかスタンバイかを指定します。スタンドアロン ノードの場合、ローカルパスとして表示されます。

|

||

|

スケジュール |

スケジュールされたバックアップがいつトリガーされるかを指定します。 |

||

|

ローカルパス |

バックアップが保存されるローカル パスを指定します。 |

||

|

リモート宛先 |

バックアップが保存されるユーザー名、ホスト IP、およびリモート宛先を指定します。バックアップをリモートの場所に保存しない場合は空です。

|

||

|

ログパス |

ログ エントリが保存されるパスを指定します。この情報を使用して、問題をトラブルシューティングできます。 |

||

|

保存されたバックアップ |

バックアップのバージョン数を指定します。デフォルト値は 5 です。 |

[バックアップ(Backup)] ウィンドウで次のアクションを実行できます。

バックアップの作成

Cisco DCNM ウェブ UI からバックアップを作成するには、次の手順を実行します。

手順

| ステップ 1 |

[管理(Administration)]> [DCNM サーバ(DCNM Server)]> [バックアップ(Backup)] を選択します。 [サーバ バックアップスケジュール(Server Backup Schedules)] 領域の下で全ての情報を持っている[バックアップ(Backup)] ウィンドウが表示されます。 |

||||||||||||||

| ステップ 2 |

[追加(Add)] をクリックします。 [バックアップ スケジュールを作成(Create Backup Schedule)] ダイアログ ボックスが表示されます。 |

||||||||||||||

| ステップ 3 |

[スケジュール(schedule)] 領域の [開始時刻(Start At)] ドロップダウン リストを使用して時間を選択します。 |

||||||||||||||

| ステップ 4 |

バックアップの周波数を次から選択します。 有効なオプションは次のとおりです。

|

||||||||||||||

| ステップ 5 |

保存するバックアップの数を、[宛先(Destination)] エリアの下の [保存されたバックアップの最大数(Max # of Saved Backups)] フィールドに入力します。 最大 10 個のバックアップを保存でき、デフォルト値は 5 です。 |

||||||||||||||

| ステップ 6 |

(任意) リモートの場所にバックアップを保存するには、[リモートの宛先(Remote Destination)] チェックボックスをオンにします。 [リモート処理接続先(Remote Destination)] チェックボックスをオンにすると、次のフィールドが使用可能になります。

|

||||||||||||||

| ステップ 7 |

[作成(Create)] をクリックします。 CLI を使用して appmgr backup コマンドを実行しても、[バックアップ(Backup)] ウィンドウにデータが入力されます。また、appmgr backup schedule show コマンドを使用して、CLI で Web UI からスケジュールしたバックアップを表示することもできます。 |

バックアップの変更

Cisco DCNM Web UI からバックアップを変更するには、次の手順を実行します。

手順

| ステップ 1 |

[管理(Administration)]> [DCNM サーバ(DCNM Server)]> [バックアップ(Backup)] を選択します。 [サーバ バックアップスケジュール(Server Backup Schedules)] 領域の下で全ての情報を持っている[バックアップ(Backup)] ウィンドウが表示されます。 |

| ステップ 2 |

[変更(Modify)] をクリックします。 [バックアップ スケジュールの変更(Modify Backup Schedule)] ダイアログ ボックスが表示されます。 |

| ステップ 3 |

必要な変更を加えます。 |

| ステップ 4 |

[変更(Modify)] をクリックします。 |

バックアップを削除

Cisco DCNM ウェブ UI からバックアップを削除するには、次の手順を実行します。

手順

| ステップ 1 |

[管理(Administration)]> [DCNM サーバ(DCNM Server)]> [バックアップ(Backup)] を選択します。 [サーバ バックアップスケジュール(Server Backup Schedules)] 領域の下で全ての情報を持っている[バックアップ(Backup)] ウィンドウが表示されます。 |

||

| ステップ 2 |

[削除(Delete)] をクリックします。 確認用のダイアログボックスが表示されます。 |

||

| ステップ 3 |

[はい(Yes)] をクリックします。

|

ジョブ実行の詳細

[バックアップ(Backup)] ウィンドウの [ジョブ実行の詳細(Job Execution Details)] タブに、次の情報が表示されます。

|

パラメータ |

説明 |

|---|---|

|

ノード |

ノードがアクティブかスタンバイかを指定します。スタンドアロン ノードの場合、ローカル ノードとして表示されます。 |

|

ファイルのバックアップ |

バックアップが保存されるパスを指定します。 |

|

Start Time |

バックアップ プロセスが開始された時刻を指定します。 |

|

終了時刻 |

バックアップ プロセスが終了した時刻を指定します。 |

|

ログ ファイル |

ログ エントリが保存されるパスを指定します。この情報を使用して、問題をトラブルシューティングできます。 |

|

Status |

バックアップが成功したか失敗したかを指定します。 |

|

エラーメッセージ |

バックアップ中に表示されたエラー メッセージがあれば、それを指定します。 |

![[認証モード - LDAP(Authentication mode - LDAP)]](/c/dam/en/us/td/i/400001-500000/430001-440000/437001-438000/437857.tif/_jcr_content/renditions/437857.jpg)

フィードバック

フィードバック