導入準備の概要

クラウド提供型 Firewall Management Center は、Cisco Secure Firewall バージョン 7.0.3、7.2.0 以降を実行している Threat Defense Virtual デバイスでサポートされています。サポートされているすべてのバージョンと製品の互換性を確認するには、『Cisco Secure Firewall Threat Defense Compatibility Guide』を参照してください。

クラウド提供型 Firewall Management Center に Threat Defense Virtual デバイスをオンボーディングするシナリオには、次の 3 種類があります。

-

新しい Threat Defense Virtual デバイスのオンボーディング。

-

現在 Device Manager によって管理されている Threat Defense Virtual デバイスのオンボーディング。

(注)

Device Manager によって管理されるデバイスを クラウド提供型 Firewall Management Center にオンボードすると、そのデバイスを Device Manager で管理できなくなります。

-

現在オンプレミス Management Center によって管理されている Threat Defense Virtual デバイスのオンボーディング。詳細については、「Migrate Secure Firewall Threat Defense to Cloud」を参照してください。

(注)

デバイスをクラウド提供型 Firewall Management Center に移動または移行すると、次のシナリオが発生します。

-

クラウド提供型 Firewall Management Center にオンボードするためにオンプレミス Management Center または Cisco Secure Firewall Threat Defense Device Manager からデバイスを削除すると、マネージャの変更により、オンプレミス Management Center を介して設定されたポリシーがすべて消去されます。

-

オンプレミス Management Center から クラウド提供型 Firewall Management Center にデバイスを移行する場合、そのデバイスは、以前に設定されたポリシーの大部分を保持します。

デバイスが別のマネージャによってすでに管理されているかどうかがわからない場合は、CLI で show managers コマンドを使用します。

-

このガイドでは、クラウド提供型 Firewall Management Center を使用した Threat Defense Virtual の管理の基本について説明します。Security Cloud Controlの詳細については、Cisco Security Cloud Controlを参照してください。

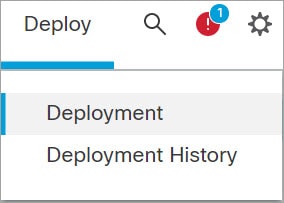

)をクリックします。

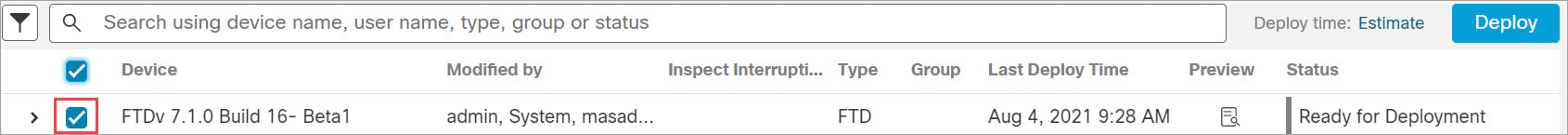

)をクリックします。

フィードバック

フィードバック