Secure Firewall Management Center を備えた Secure Firewall Threat Defense Virtual について

Secure Firewall Threat Defense Virtual は、Cisco NGFW ソリューションの仮想化コンポーネントです。Threat Defense Virtual は、ステートフル ファイアウォール、ルーティング、VPN、Next-Generation Intrusion Prevention System(NGIPS)、Application Visibility and Control(AVC)、URL フィルタリング、マルウェア防御などの次世代ファイアウォールサービスを提供します。

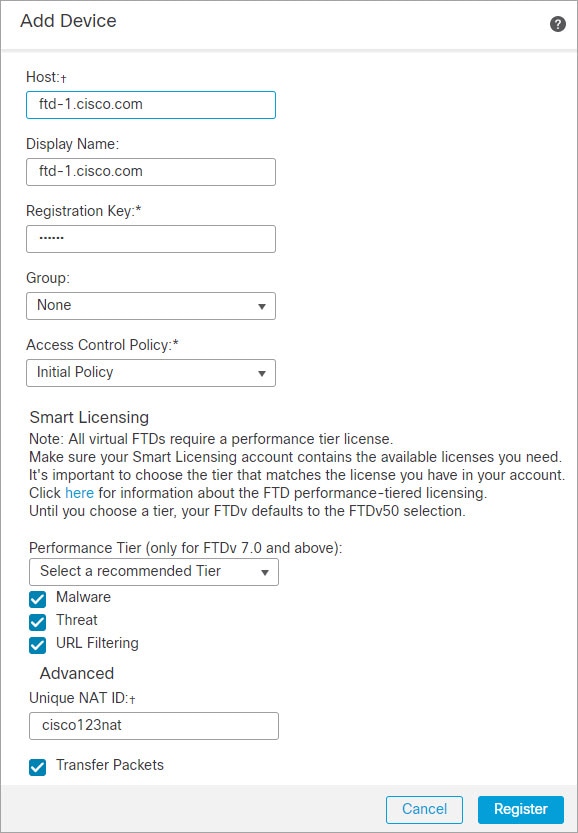

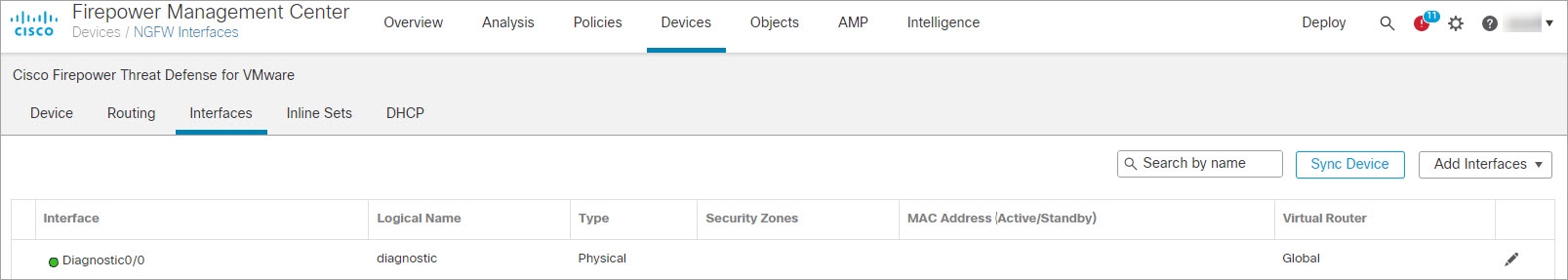

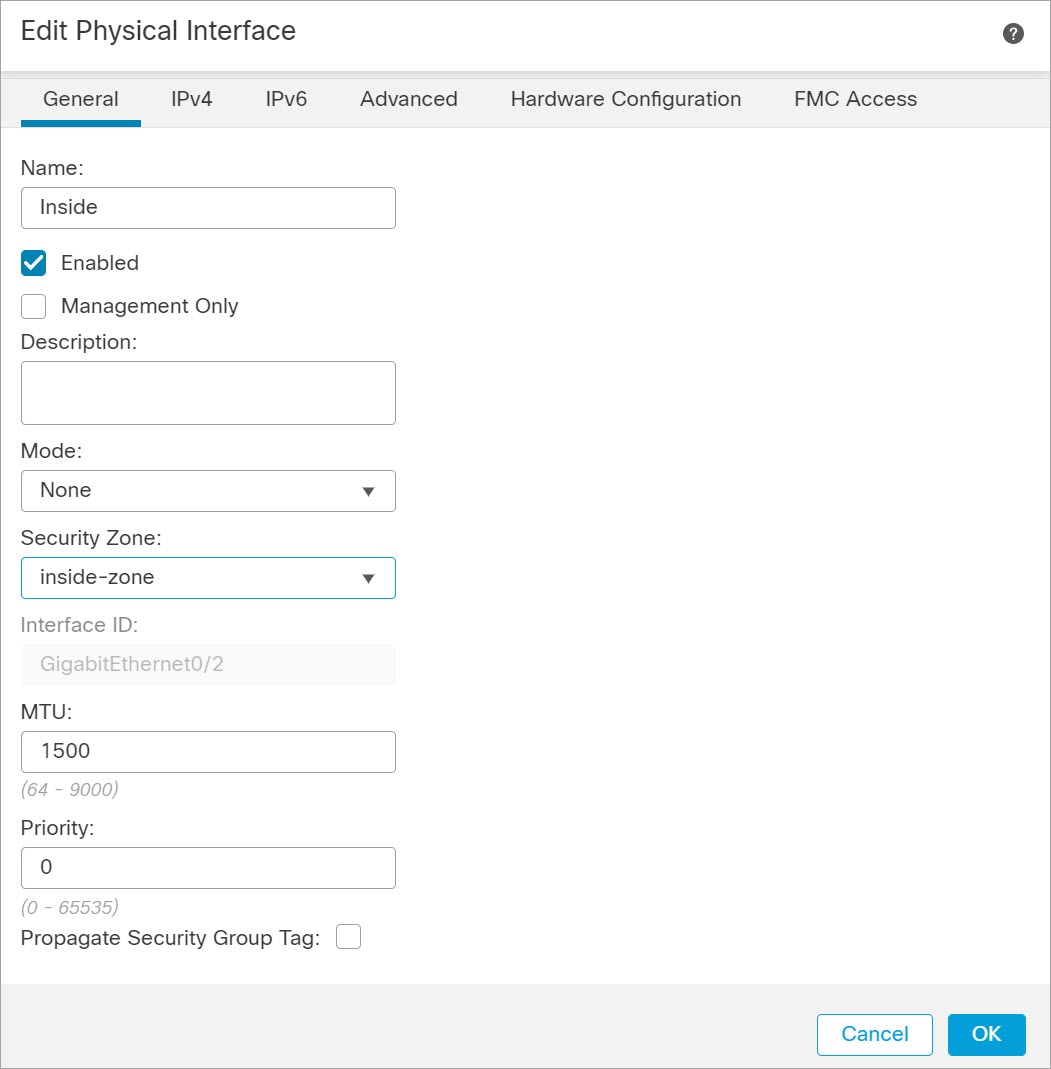

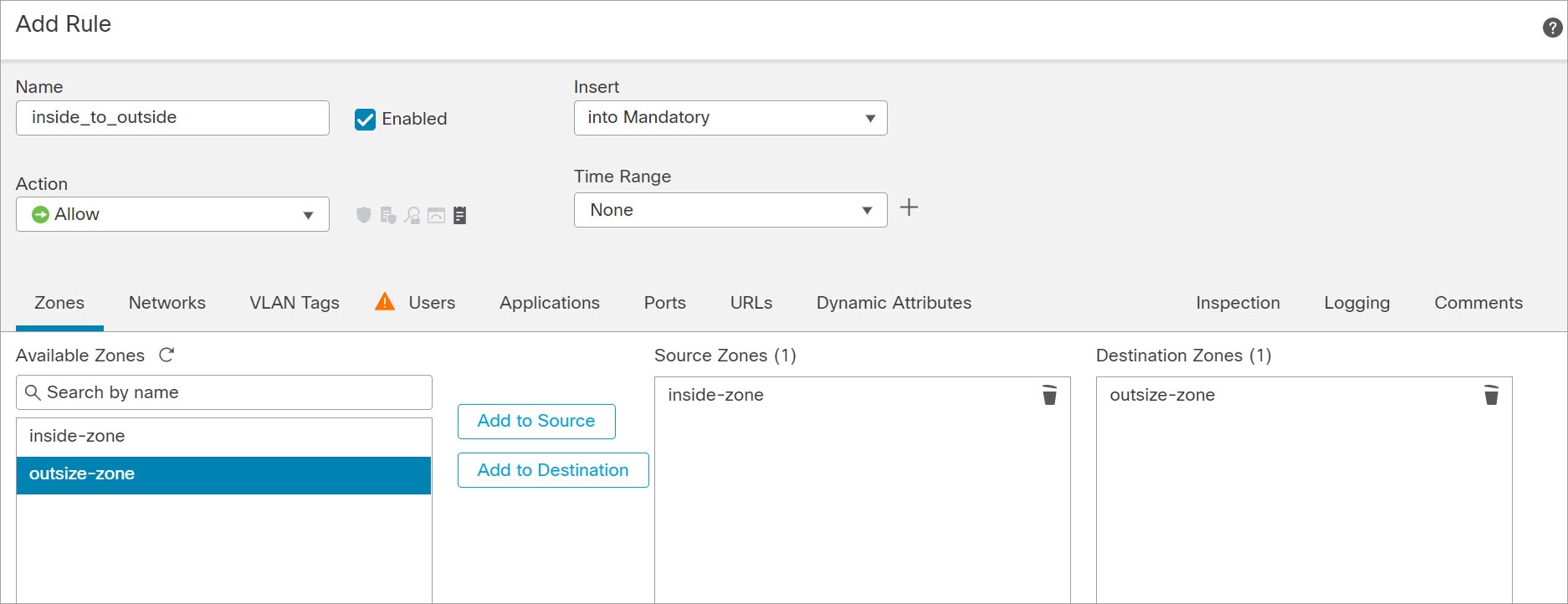

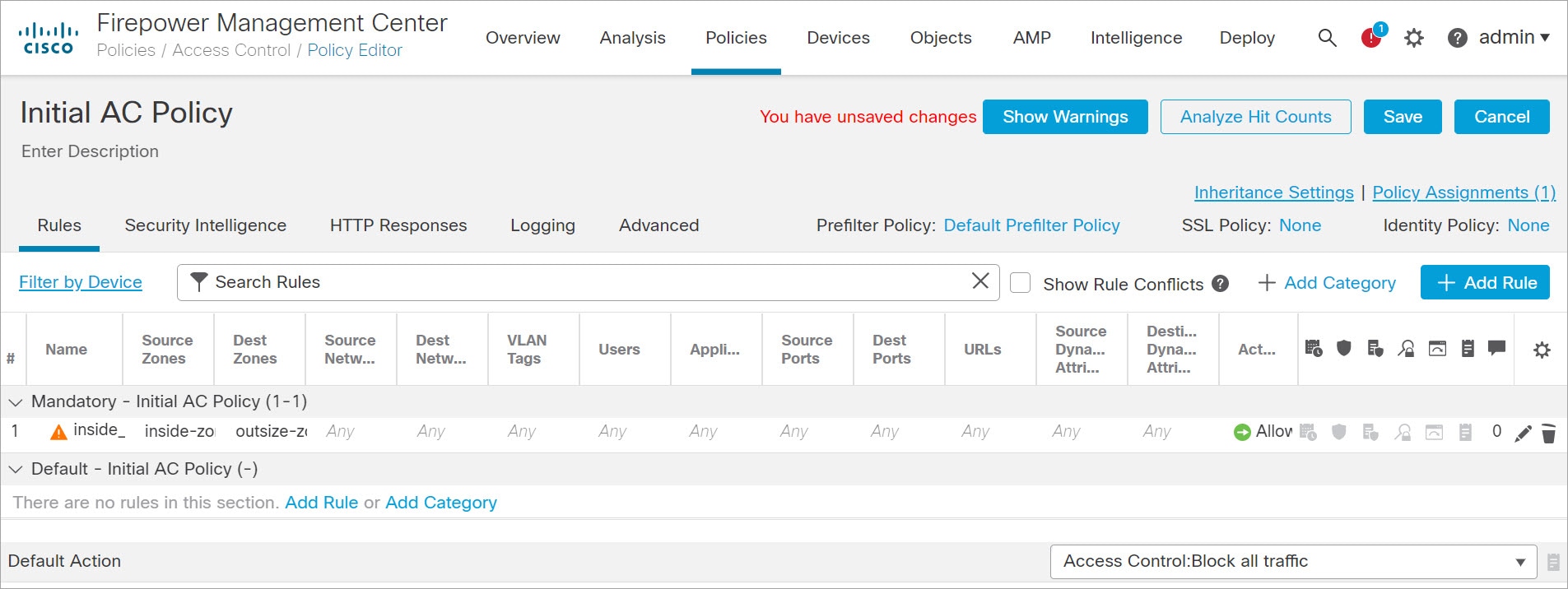

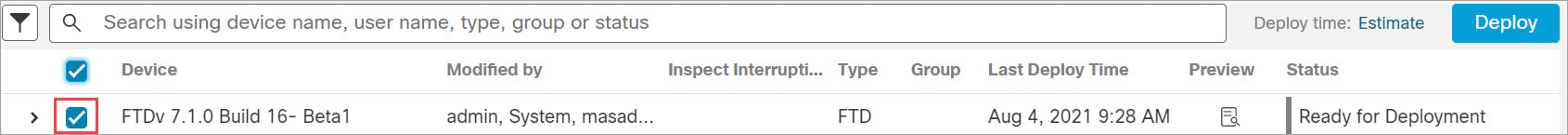

Threat Defense Virtual を管理するには、別のサーバー上で実行されるフル機能のマルチデバイスマネージャである Management Centerを使用します。Threat Defense Virtual は、Threat Defense Virtual マシンに割り当てた管理インターフェイス上の Management Center を登録して通信します。

Threat Defense Virtual は、Threat Defense Virtual マシンに割り当てた管理インターフェイス上の Management Center を登録して通信します。

トラブルシューティングの目的で、管理インターフェイス上の SSH を使用して Threat Defense CLI にアクセスすることも、Management Center の CLI から Threat Defense に接続することもできます。

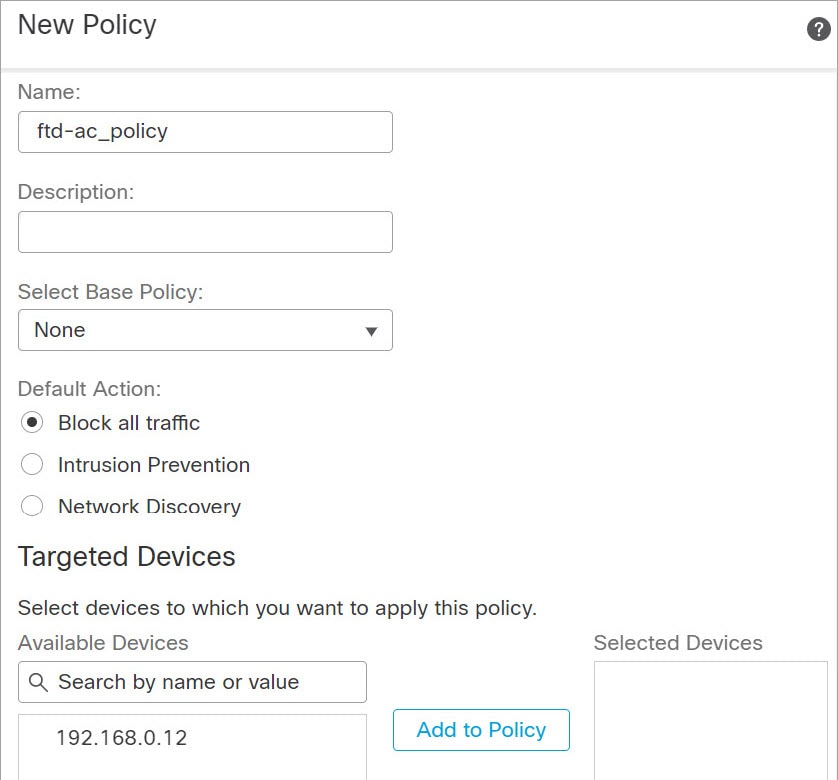

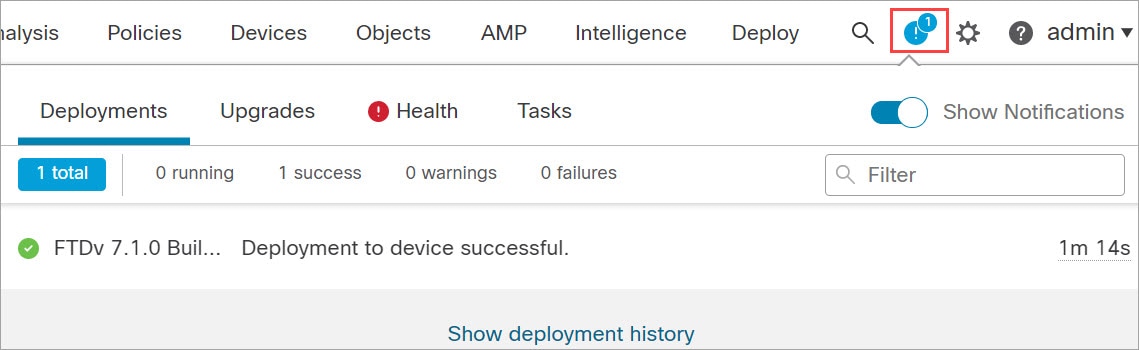

このガイドでは、Management Center を使用して管理されるスタンドアロン Threat Defense Virtual デバイスの展開方法について説明します。Management Center での設定の詳細については、Management Center アドミニストレーション ガイド [英語] および Management Center デバイス コンフィギュレーション ガイド [英語] を参照してください。

Management Center のインストールの詳細については、『Cisco Firepower Management Center 1600、2600、4600 ハードウェア設置ガイド』または『Cisco Firepower Management Center Virtual スタートアップガイド』を参照してください。

フィードバック

フィードバック