Aperçu

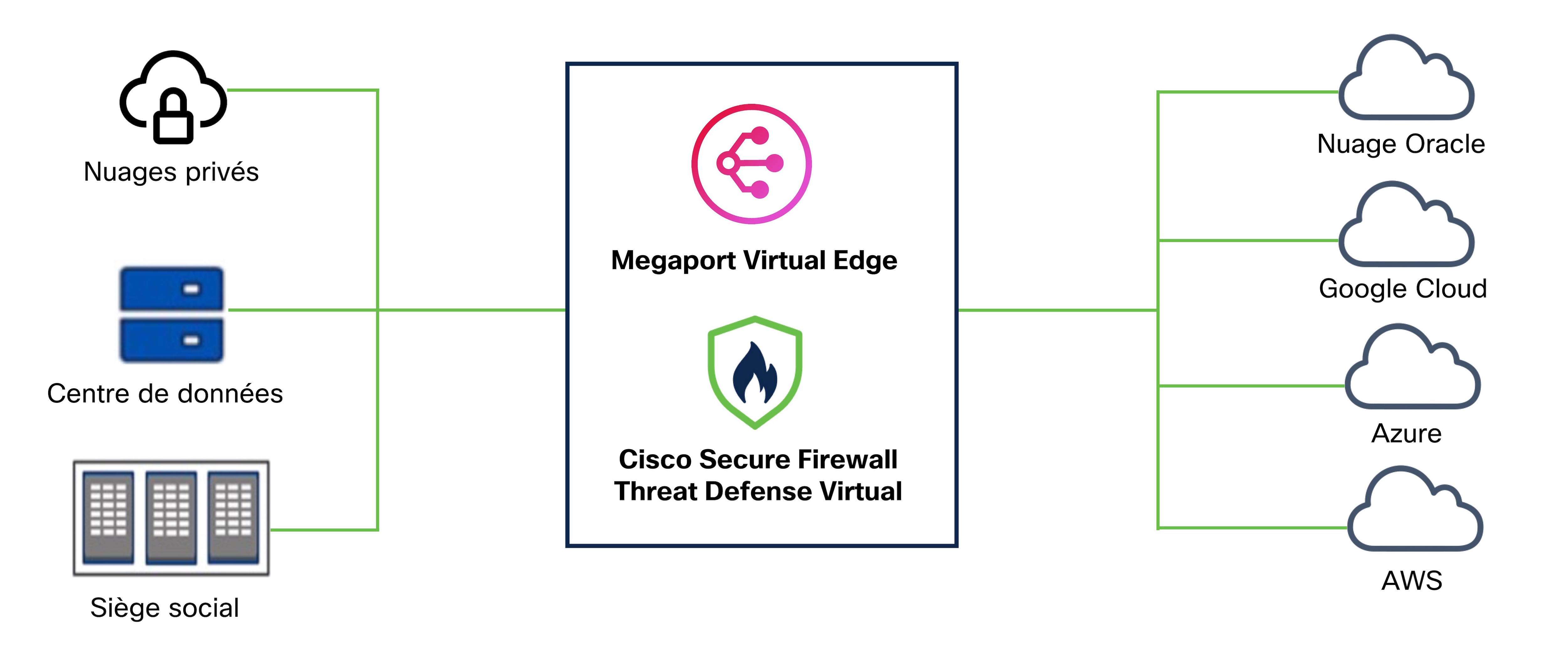

Les données commerciales essentielles peuvent provenir de diverses sources allant de plusieurs nuages publics, nuages privés et serveurs internes à l'appareil d'un employé distant. La sécurisation de chaque entité de données individuellement est longue et difficile en raison du manque de conformité entre tous les points de données. Compte tenu de l’augmentation du nombre de cas d’utilisation, vous devez être en mesure de déployer le pare-feu rapidement et en toute sécurité à la périphérie de votre réseau de manière à offrir évolutivité et souplesse.

Megaport Virtual Edge (MVE) est un service de virtualisation de fonction de réseau (NFV) à la demande sur le réseau défini par logiciel (SDN) de Mégaport, avec une portée mondiale de plus de 280 systèmes de stockage en nuage et de 800 centres de données. MVE vous permet de sécuriser la connectivité de succursale à nuage, de nuage à nuage et de succursale à succursale sur des réseaux privés, des réseaux de couche 2 avec une bande passante dédiée et une faible latence. À partir du portail Megaport, vous pouvez déployer des passerelles SD-WAN, des routeurs virtuels, des passerelles de transit et des pare-feu virtuels à la périphérie du réseau.

À partir de la version 7.2.8 de Cisco Secure Firewall, vous pouvez déployer Threat Defense Virtual en tant que MVE. Cela vous permet de créer une chaîne de services de sécurité dans vos flux de travail hybrides et multinuages et de déployer une solution de point unique pour les appareils personnels, les centres de données et les zones de disponibilité les plus proche de vos plateformes de nuage, comme AWS, Azure et GCP. Cette intégration réduit le transit de données sur des réseaux potentiellement non sécurisés et vous permet de mettre en œuvre de manière transparente votre solution de sécurité sans vous soucier des problèmes de robustesse et d’évolutivité.

Utilisez le portail Megaport pour déployer Threat Defense Virtual et connectez tous vos centres de données aux applications multinuages en un seul endroit. Tous les paquets de données sont acheminés à l’aide du réseau mondial privé de Megaport. Après le déploiement, Threat Defense Virtual peut être géré par le gestionnaire d’appareils Firewall sur boîte, le Cisco Firewall Management Center en nuage ou le Firewall Management Center sur site.

Commentaires

Commentaires