À propos de Cisco Secure Firewall Threat Defense Virtual avec Cisco Secure Firewall Management Center

Le Cisco Secure Firewall Threat Defense Virtual est le composant virtualisé de la solution Cisco NGFW. défense contre les menaces virtuelles fournit des services de pare-feu de nouvelle génération, notamment le pare-feu dynamique, le routage, le VPN, le système de prévention des intrusions de nouvelle génération (NGIPS), la visibilité et le contrôle des applications (AVC), le filtrage des URL et la défense contre les logiciels malveillants.

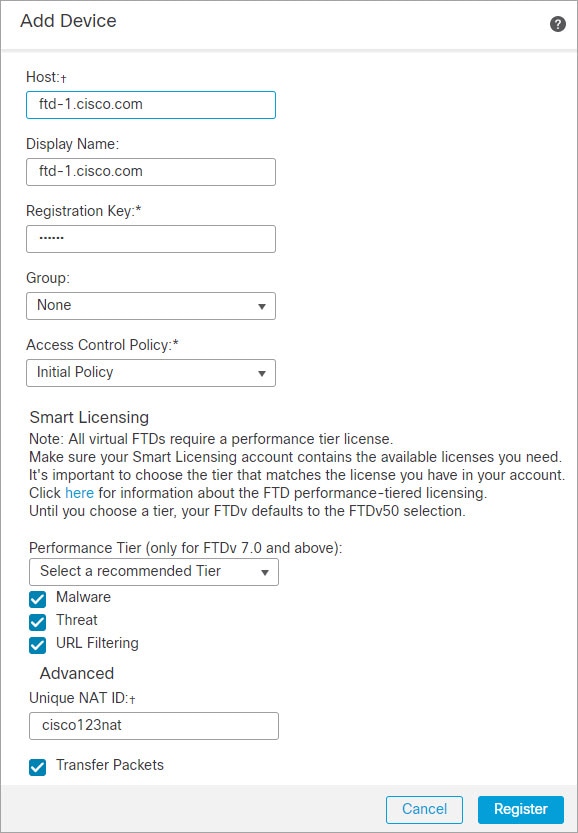

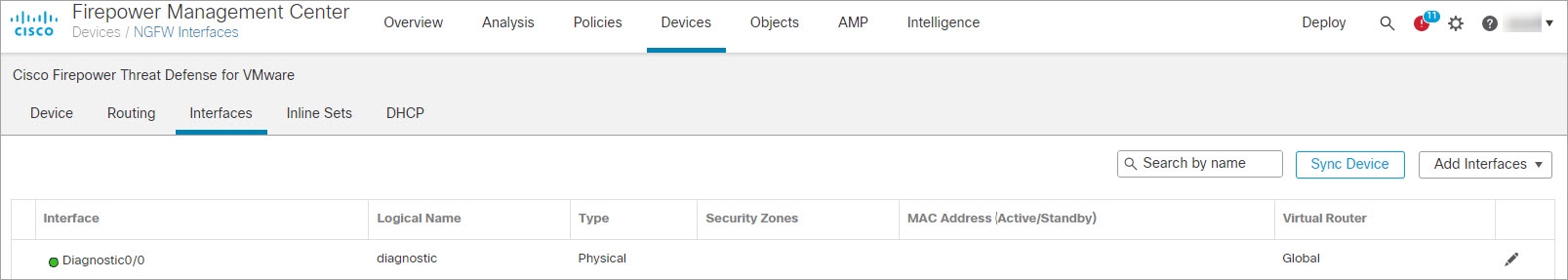

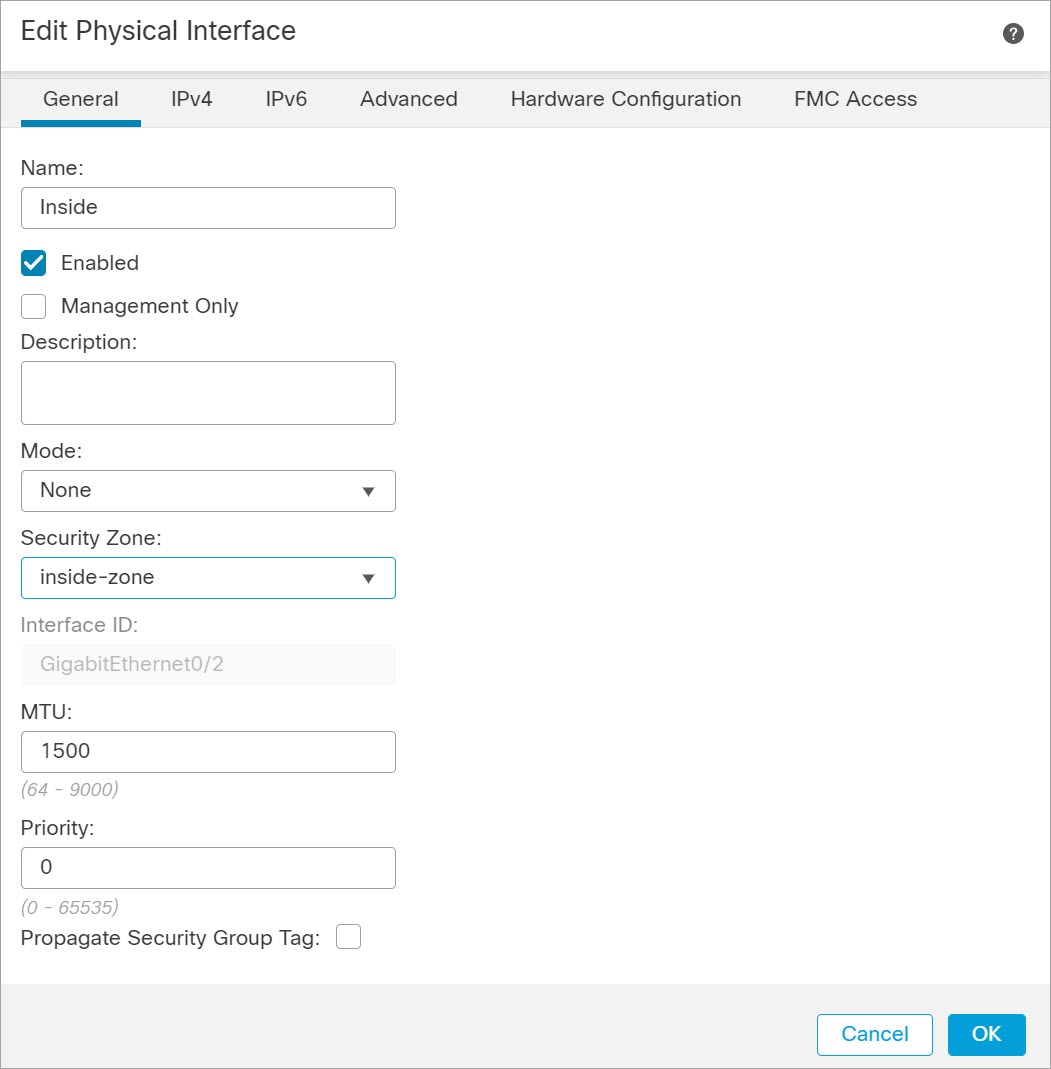

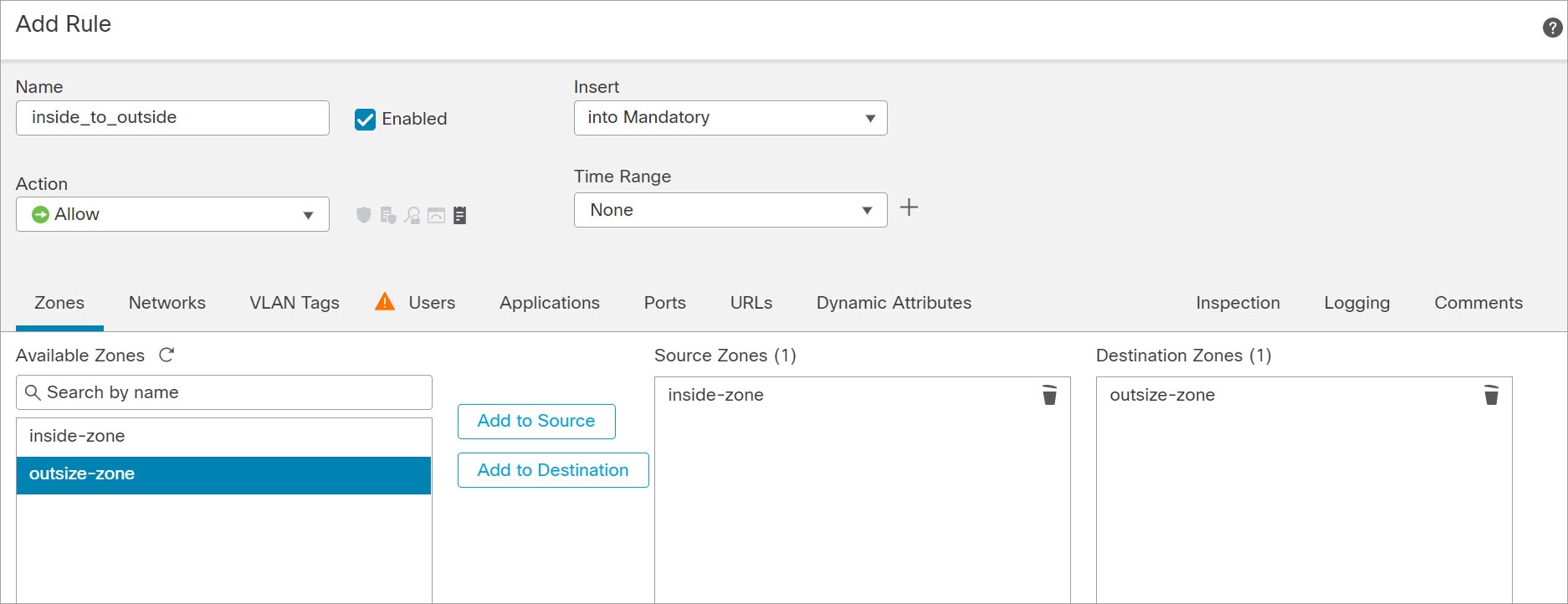

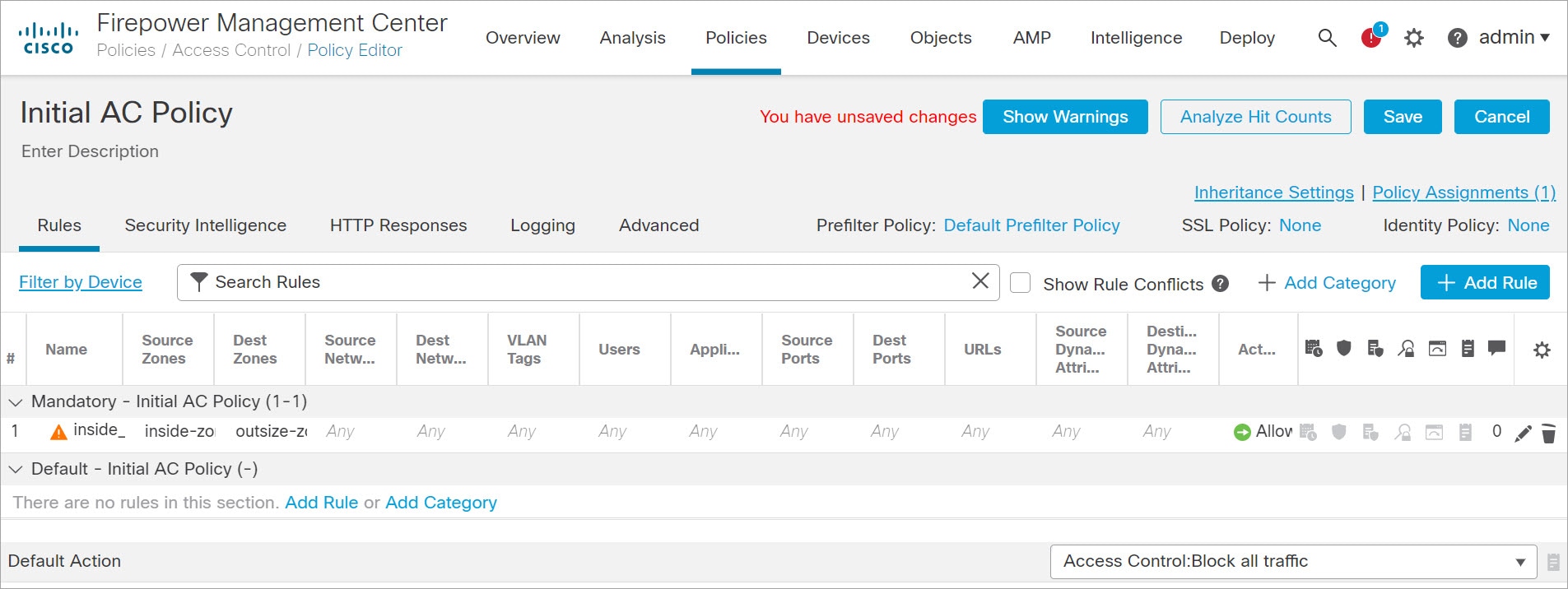

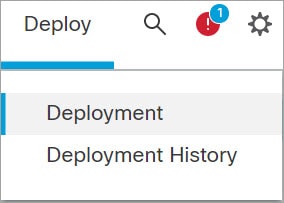

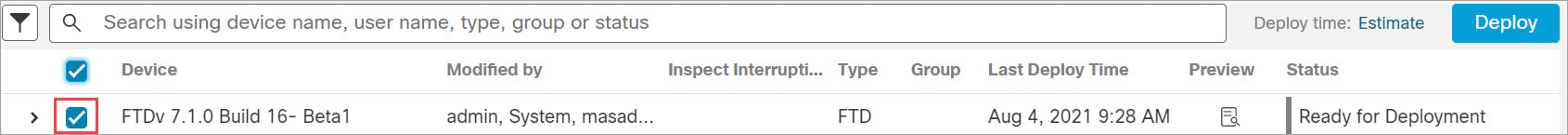

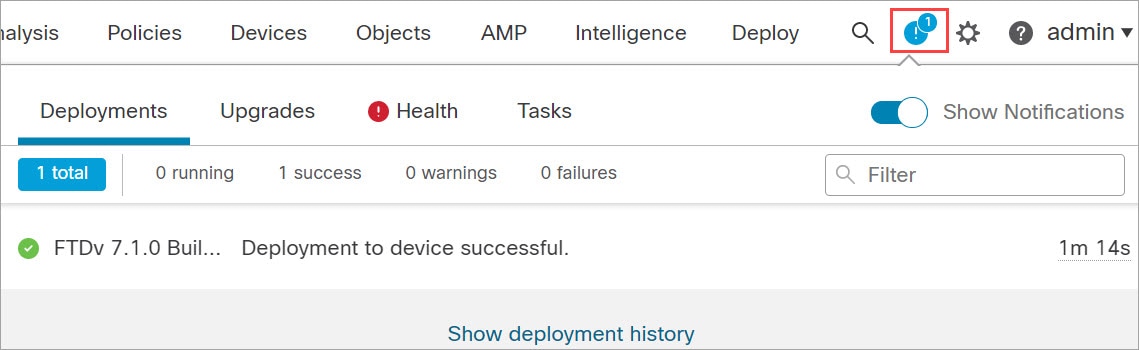

Vous pouvez gérer défense contre les menaces virtuelles à l’aide de centre de gestion un gestionnaire multidispositif complet sur un serveur distinct. défense contre les menaces virtuelles s’enregistre et communique avec centre de gestion sur l’interface de gestion que vous avez attribuée à la machine défense contre les menaces virtuelles.

défense contre les menaces virtuelles s’enregistre et communique avec centre de gestion sur l’interface de gestion que vous avez attribuée à la machine défense contre les menaces virtuelles.

Pour les besoins du dépannage, vous pouvez accéder à l’interface de ligne de commande défense contre les menaces en utilisant SSH dans l’interface de gestion, ou vous pouve vous connecter à défense contre les menaces à partir de l’interface de ligne de commande centre de gestion.

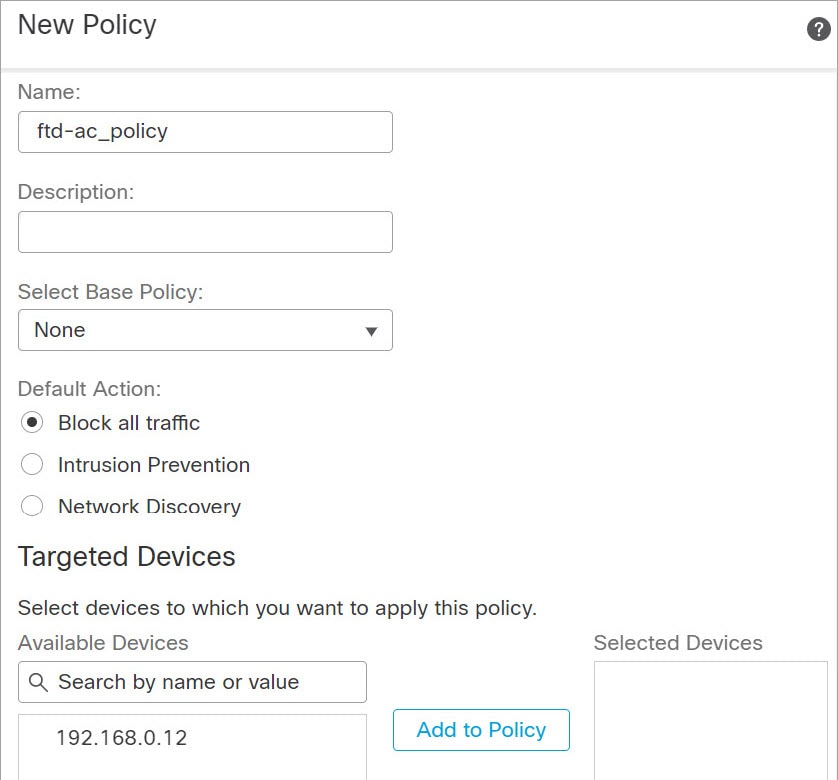

Ce guide décrit comment déployer un périphérique virtuel de défense contre les menaces autonome géré avec le centre de gestion. Pour des informations de configuration détaillées sur centre de gestion, consultez le Guide d’administration du centre de gestion et le Guide de configuration des périphériques du centre de gestion.

Pour en savoir plus sur l’installation de centre de gestion, consultez le Guide d’installation du matériel Cisco Firepower Management Center 1600, 2600 et 4600 ou le Guide de démarrage du centre virtuel.

)

)

Commentaires

Commentaires