ゾーンベースのファイアウォール ルールについて

ゾーンは、ネットワークのセキュリティ境界を設定します。ゾーンは、トラフィックがネットワークの別の領域に移動するときにインスペクションまたはフィルタリングの対象となる境界を定義します。ゾーン間のデフォルトのゾーンベースのファイアウォールポリシーは、「deny all」です。このため、ゾーンベースのファイアウォールルールが明示的に設定されていない場合、すべてのゾーン間のトラフィックの移動がブロックされます。

ゾーンベースのファイアウォール ルールは、ゾーンのペア間にあるさまざまなタイプの単方向トラフィックに、特定のアクション(Drop、Pass、Inspect、および Content Filter)を適用します。トラフィックの方向は、送信元ゾーンと宛先ゾーンを各ルールの一部として指定することで設定します。

ログ

ゾーンベースのファイアウォール ルールには、syslog、alert、audit-trail のロギング オプションがあります。ほとんどのメッセージは、syslog サーバが設定されていないかぎりルータ コンソールに記録されます。syslog ロギングの設定の詳細については、Cisco IOS ルータにおけるロギングを参照してください。

重要なポイント

ゾーンとゾーンベースのファイアウォール ルールについて、次の点に注意してください。

-

ゾーンベースのファイアウォール機能は、12.4(6)T 以降を実行する IOS デバイス、および 12.2(33) 以降を実行する ASR デバイスでのみサポートされています。

-

ゾーンベースのファイアウォール ルールと IOS インスペクション ルールが同じインターフェイスを使用する場合は、エラーが発生します。

ゾーンベースのファイアウォール モデルと以前のインターフェイスベースのインスペクション ルール モデルは、ルータ上で互いに排他的ではありませんが、指定されたインターフェイス上で結合することはできません。つまり、インターフェイスは、インスペクション ルールで設定されている場合に、セキュリティ ゾーンのメンバとして設定できません。さらに、両方のモデルを同時に使用するようにルーターを設定することはお勧めしません。

-

インターフェイスは 1 つのセキュリティゾーンにのみ割り当てることができますが、ゾーンには複数のインターフェイスを含めることができます。インターフェイスが複数のゾーンに割り当てられている場合は、エラーが発生します。

-

特定のインターフェイスとの間のすべてのトラフィックは、インターフェイスがゾーンに割り当てられている場合に暗黙的にブロックされます(同じゾーンの他のインターフェイスとの間で送受信されるトラフィック、およびルータ上の任意のインターフェイスに送信されるトラフィックを除く)。このため、ゾーンメンバ インターフェイスとの間のトラフィックを許可するには、そのゾーンと他の任意のゾーンとの間にトラフィックを許可または検査するルールを 1 つ以上設定する必要があります。

-

トラフィックは、同じゾーンのメンバであるインターフェイス間を流れることを暗黙に許可されます。ただし、同じゾーンのメンバ間のトラフィックのインスペクションを要求するルールを定義できます。

-

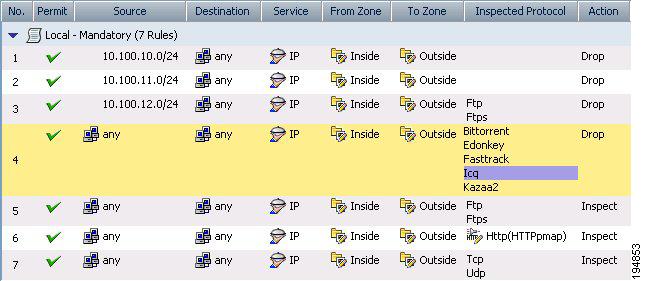

「Self」ゾーンは、ルータ自体を独立したセキュリティゾーンとして定義するデフォルトのゾーンであり、送信元ゾーンまたは宛先ゾーンとして指定できます。Self ゾーンは、デフォルトの「deny all」ポリシーの唯一の例外です。任意のルータ インターフェイスへのすべてのトラフィックは、明示的に拒否されるまで許可されます。

Self ゾーンを含むゾーンベースのファイアウォール ルールは、ローカル トラフィック(ルータに向けられたトラフィック、またはルータによって生成されたトラフィック)に適用されます。ルータを通過するトラフィックには適用されません。詳細については、Self ゾーンを参照してください。

-

Self ゾーンに適用されるルールでは、検査アクションは許可されません。

-

Pass アクションは、一方向でだけトラフィックを許可します。リターン トラフィックのルールは明示的に定義する必要があります。ただし、Inspect アクションでは、リターン トラフィックは確立済みの接続に対して自動的に許可されます。

-

トラフィックは、ゾーンメンバ インターフェイスと、ゾーン メンバでない任意のインターフェイスとの間を流れることができません。

-

ゾーンに割り当てられていないインターフェイスは、依然として従来のルータ ポートとして機能でき、他のタイプのファイアウォール ルールが設定されている場合があります。

ただし、インターフェイスがゾーンベースのファイアウォールポリシーに含まれない場合でも、そのインターフェイスをゾーンに追加し、そのゾーンとゾーン間トラフィックフローが必要な他のゾーンとの間に「pass all」ポリシー(「ダミーポリシー」の一種)を設定する必要がある場合があります。

-

ゾーンのメンバーであるインターフェイスに適用されるアクセス制御リスト(ACL)は、ゾーンルールが適用される前に処理されます。したがって、両方のルール タイプの使用を継続するには、インターフェイス ACL を緩和して、特定のトラフィック フローがゾーンベースのルールによって処理されるようにすることが必要な場合があります。

-

ゾーン内のすべてのインターフェイスは、同じ Virtual Routing and Forwarding(VRF; 仮想ルーティングおよび転送)インスタンスに属している必要があります。ゾーンベースのルールは、メンバ インターフェイスが別々の VRF にあるゾーン間に設定できます。ただし、トラフィックがこれらの VRF 間を流れることができない場合、これらのルールは実行されません。詳細については、ゾーンと VRF 対応ファイアウォールを参照してください。

-

ゾーンは、インターフェイス ロール オブジェクトを使用して定義されます。ゾーンに使用されているインターフェイス ロールの定義を変更した場合は、ゾーンを変更することになり、既存のトラフィック フローに影響することがあります。さらに、インターフェイス ロールでワイルドカードを使用してインターフェイス名のパターンを指定すると、ルータで新しいインターフェイスを作成するときに、インターフェイスがゾーンに自動的に追加される可能性があることに注意してください。

-

ゾーンベースのファイアウォールルールに、競合するゾーン情報が含まれている場合、テーブルで最初に定義されたルールが優先されます。有効なゾーンを参照しないルールは展開されず、アクティビティ検証警告が表示されます。

-

空のゾーンがあると、特定のデバイスでアクティビティ検証エラーが発生します。次の制約事項リストを参照してください。

-

特定のデバイスでは、送信元ゾーンと宛先ゾーンを同じにできません。次の制約事項リストを参照してください。

(注)

バージョン 4.21 以降、Cisco Security Manager では、すべてのアグリゲーション サービス ルータ、統合サービスルータ、埋め込み型サービスルータ、および Cisco IOS ソフトウェアで動作するすべてのデバイスについて、バグ修正または拡張機能のサポートを含むサポート全体が終了します。

関連項目

Self ゾーン

ルータ自体は「Self」という固有の名前を持つ独立したセキュリティ ゾーンとして定義されており、IOS ファイアウォールがルータで終端または発信するトラフィック(「ローカル」トラフィックと呼ばれる)の検査をサポート(TCP、UDP および H.323 のみ)しているため、着信および発信ルータトラフィックは、ルーテッドゾーン間トラフィックと同じ方法でルールの対象となります。

インターフェイスがゾーンに割り当てられると、そのインターフェイスに接続されているホストがそのゾーンに含まれます。デフォルトでは、トラフィックは同じゾーンのメンバーであるインターフェイス間のフローを許可されており、デフォルトの「deny-all」ポリシーがゾーン間を移動するトラフィックに適用されます。

ただし、その他のゾーンおよびルータの IP インターフェイス(Self ゾーン)間を直接流れるトラフィックは暗黙的に許可されています。これにより、ゾーンファイアウォール設定がルータに適用される場合に、ルータの管理インターフェイスへの接続が維持されることが保証されます。

つまり、ルータのインターフェイスの IP アドレスへのトラフィックフローおよび IP アドレスからのトラフィックフローは、当初はゾーンポリシーによって制御されていません。ルータインターフェイスと他のゾーンの間を移動するトラフィックを制御する場合は、このローカルトラフィックをブロックまたは許可するルールを適用する必要があります。

Self ゾーンのルールを設定する場合は、次の点を考慮します。

-

ルータに設定されているすべての IP アドレスは、インターフェイス ゾーンのメンバーシップに関係なく Self ゾーンに属します。

-

逆に明示的なルールを設定するまで、Self ゾーンとの間のトラフィックは制限されません。

つまり、Self ゾーンを含むゾーンベースのファイアウォールルールを構成すると、Self ゾーンと他のゾーンの間のトラフィックはすぐに両方向で制限されます。たとえば、「プライベート」ゾーンから Self ゾーンへのトラフィックに影響するルールを定義した場合、Self からプライベートへのルールを 1 つ以上定義するまで、ルータはプライベート ゾーンにトラフィックを発信できません。

ルータ自体と、Self ゾーン ルールに含まれない他のゾーンとの間のトラフィックは影響を受けません。

-

Self ゾーンに適用されるルールでは、検査アクションは許可されません。

インバウンド Self ゾーン トラフィックに制限を設定する場合は、必要なアウトバウンド トラフィック(ルーティング プロトコルおよびネットワーク管理プロトコルを含む)を検討します。たとえば、あるゾーンからルータ自体へのインバウンド トラフィックを制限した場合、ルーティング プロトコルはそのゾーンに属するすべてのインターフェイスで動作を停止することがあります。

関連項目

ゾーンベースのファイアウォールポリシーでの VPN の使用

IP Security(IPsec)VPN 実装が最近拡張されて、VPN 接続のファイアウォール ポリシー設定が単純化されました。IPSec Virtual Tunnel Interface(VTI; 仮想トンネル インターフェイス)と GRE+IPSec により、特定のセキュリティ ゾーンにトンネル インターフェイスを配置することで、VPN サイト間接続およびクライアント接続をそのセキュリティ ゾーンに限定できます。接続が特定のポリシーによって制限される必要がある場合は、接続を VPN DMZ 内で隔離できます。または、VPN 接続が暗黙的に信頼されている場合は、VPN 接続をネットワーク内で信頼されているのと同じセキュリティ ゾーンに配置できます。

(トンネル/ループバック/仮想インターフェイスを動的に作成する)動的 VPN でゾーンベースのファイアウォール ルールを使用するようにルータを設定するには、次の操作を行います。

-

VPN インターフェイス専用のゾーンを定義します。

-

[Zone Based Firewall] ページの [VPN] タブの [VPNゾーン(VPN Zone)] フィールドに、このゾーンを入力します。

-

ゾーンベースのファイアウォール ルールを作成して、VPN トラフィックを適宜許可します。

VTI 以外の IPsec が採用されている場合は、VPN にゾーンベースのファイアウォール ポリシーを設定するときに注意する必要があります。ゾーン ポリシーでは、保護されたホストが暗号化された VPN トラフィックの入力インターフェイスとは異なるゾーンにある場合に、リモート VPN ホストまたはクライアントによるそれらのホストへのアクセスを明示的に許可する必要があります。このアクセス ポリシーは、VPN クライアントの送信元 IP アドレスを列挙するアクセス コントロール リスト(ACL)、および VPN クライアントが到達することを許可されているすべての保護ホストの宛先 IP アドレスを含めることで設定する必要があります。アクセスポリシーが適切に設定されていない場合、ポリシーによって、脆弱なホストが敵対的なトラフィックにさらされる可能性があります。

これらのトピックの詳細については、cisco.com のホワイト ペーパー『Using VPN with Zone-Based Policy Firewall』を参照してください。

関連項目

ゾーンと VRF 対応ファイアウォール

Cisco IOS ファイアウォールは Virtual Routing and Forwarding(VRF)に対応しており、異なる VRF 間で重複する IP アドレス、VRF に対する個別のしきい値とタイムアウトなどを管理できます。ゾーンベースのファイアウォール ルールを適用するには、ゾーン内のすべてのインターフェイスが同じ VRF に属している必要があります。

ルータで複数の VRF が設定されていて、あるインターフェイスですべての VRF に共通のサービス(インターネットサービスなど)が提供されている場合は、そのインターフェイスを別のゾーンに配置します。その後、共通ゾーンと他のゾーンとの間のポリシーを定義できます(VRF あたり 1 つ以上のゾーンを設定できます)。

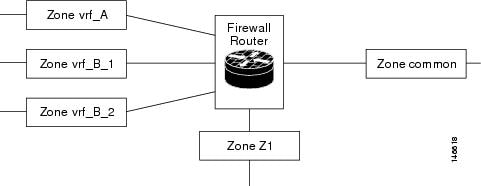

次の図に示すように、異なる VRF を含む 2 つのゾーン間でルールを設定できます。

この図の場合:

-

共通サービスを提供するインターフェイスはゾーン「common」のメンバです。

-

すべての VRF A は、単一のゾーン「vrf_A」にあります。

-

VRF B には複数のインターフェイスが含まれており、「vrf_B_1」と「vrf_B_2」の 2 つのゾーンに分割されています。

-

ゾーン Z1 には VRF インターフェイスがありません。

この設定に基づいて、次の処理を行うことができます。

-

これらの各ゾーンと common ゾーンの間にポリシーを指定できます。さらに、VRF ルートエクスポートが設定されていて、トラフィックパターンが適切である場合は、ゾーン vrf_A、vrf_B_n、および Z1 のそれぞれの間でポリシーを指定できます。

-

ゾーン vrf_A と vrf_B_1 の間にポリシーを設定できますが、トラフィックがこれらのゾーン間を流れることができることを確認します。

-

VRF ごとにグローバルなしきい値とタイマーを指定する必要はありません。その代わりに、パラメータマップによって inspect アクションにパラメータが提供されます。

フィードバック

フィードバック