|

[Intrusion Prevention] タブ

|

|

Enable IPS for this Traffic

|

このトラフィック フローの侵入防御をイネーブルまたはディセーブルにします。このチェックボックスをオンにすると、このパネル上の他のパラメータが使用可能になります。

|

|

IPS Mode

|

侵入防御の動作モードを選択します。

-

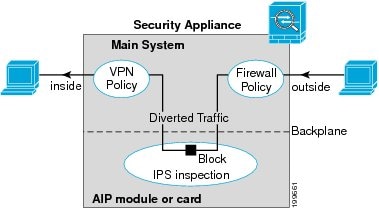

[インライン(Inline)]:このモードでは、IPS モジュールをトラフィックフローに直接配置します。IPS 検査対象と認識されたトラフィックは、最初に IPS モジュールに渡されて検査を受けないと、ASA を通過できません。インスペクションの対象と識別されたすべてのパケットが分析されてから通過を許可されるため、このモードが最も安全です。また、IPS

モジュールはパケット単位でブロッキング ポリシーを実装できます。ただし、このモードはスループットに影響する可能性があります。

-

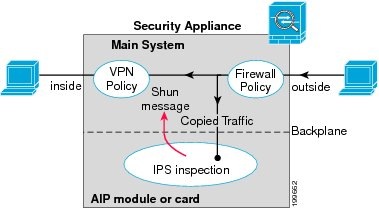

[無差別(Promiscuous)]:このモードでは、トラフィックの重複ストリームが IPS モジュールに送信されます。このモードの安全性はインライン モードより低くなりますが、トラフィックのスループットにはほとんど影響しません。[Inline] モードとは異なり、[Promiscuous] モードでは IPS モジュールは元のパケットをドロップできません。トラフィックをブロックできるのは、ASA

にトラフィックの排除を指示するか、またはアプライアンス上の接続をリセットした場合だけです。

また、IPS モジュールがトラフィックを分析している間、IPS モジュールがそのトラフィックを排除する前に少量のトラフィックが ASA を通過することがあります。

|

|

On IPS Card Failure

|

IPS モジュールが動作不能になった場合に実行するアクションを指定します。次のいずれかを選択します。

|

|

仮想センサー

|

追加または編集しているサービスポリシー内の仮想センサーを表示、編集、または削除できるテキストボックス

|

|

[CXSC] タブ

| (注)

|

Cisco Security Manager は、ASA CX セキュリティ サービス プロセッサ(SSP)を参照する場所で「CXSC」を使用します。

|

|

|

このトラフィックのCXSCの有効化(Enable CXSC For This Traffic)

|

ASA にインストールされている ASA CX へのトラフィックフローのリダイレクトを有効にするには、このボックスをオンにします。このチェックボックスをオンにすると、このパネル上の他のパラメータが使用可能になります。

| (注)

|

これらのパラメータは、ASA CX SSP がインストールされている、バージョン 8.4(4) 以降を実行している ASA 5585-X デバイスおよびバージョン 9.1(1) 以降を実行している ASA 55xx-X デバイスにのみ適用されます。

|

|

|

コンテキストセキュリティカードの障害時(On Context Security Card Failure)

|

ASA CX が動作不能になった場合に実行するアクションを指定します。次のいずれかを選択します。

|

|

認証プロキシの有効化(Enable Auth Proxy)

|

認証プロキシを有効にするには、このボックスをオンにします。認証プロキシは、アクティブ認証を ASA CX での ID ポリシーに使用する場合に必要です。オンになっていない場合、認証は実行されません。

|

|

[FirePOWER] タブ

|

|

このトラフィックに対するFirePOWERカードの有効化(Enable FirePOWER Card For This Traffic)

|

ASA にインストールされている ASA FirePOWER モジュールへのトラフィックフローのリダイレクトを有効にするには、このボックスをオンにします。このチェックボックスをオンにすると、このパネル上の他のパラメータが使用可能になります。

| (注)

|

これらのパラメータは、バージョン 9.2(1) 以降を実行している ASA 55xx-X デバイスにのみ適用されます。

|

|

|

FirePOWERカード障害時(On FirePOWER Card Failure)

|

ASA FirePOWER モジュールが動作不能になった場合に実行するアクションを指定します。次のいずれかを選択します。

-

[開く(Open)]:何らかの理由で ASA FirePOWER モジュールに障害が発生した場合、ASA は、本来なら ASA FirePOWER にリダイレクトされるトラフィックを引き続き通過させます。

-

[閉じる(Close)]:ASA FirePOWER モジュールに障害が発生した場合、ASA は、本来なら ASA FirePOWER モジュールにリダイレクトされるトラフィックをドロップします。

|

|

モニター専用の有効化(Enable Monitor Only)

|

モジュールをモニタ専用モードに設定します。モニタ専用モードでは、モジュールはデモンストレーションを目的としてトラフィックを処理できますが、その後トラフィックをドロップします。トラフィック転送インターフェイスまたはデバイスを実稼働用に使用することはできません。

|

|

[接続設定(Connection Settings)] タブ

|

|

Enable Connection Settings For This Traffic

|

このトラフィック フローの接続設定をイネーブルまたはディセーブルにします。このチェックボックスをオンにすると、このパネル上の他のパラメータがアクティブになります。[Connection Settings] タブでは、最大接続、初期接続、タイムアウト、および

TCP のパラメータを設定できます。

|

|

最大接続数

|

TCP 接続と UDP 接続の最大数、およびこのトラフィック フローの初期接続の最大数を指定できます。

-

[TCP接続とUDP接続の最大数(Maximum TCP & UDP Connections)]:サブネット全体の TCP および UDP の最大同時接続数を指定します。上限は、8.4(5) より前の ASA バージョンの場合は 65,535、ASA

8.4(5) 以降のバージョンの場合は 2,000,000 です。どちらのプロトコルもデフォルトは 0 で、この場合に許可される接続は無制限です。

-

[クライアントごとのTCP接続とUDP接続の最大数(Maximum TCP & UDP Connections Per Client)]:ASA/PIX 7.1 以降の場合のみ、クライアント単位で TCP および UDP の最大同時接続数を指定します。ASA 8.4(5) 以降の場合、最大数は 2,000,000 です。

-

[最大初期接続数(Maximum Embryonic Connections)]:ASA/PIX 7.0 以降の場合のみ、ホストごとの最大初期接続数を指定します。上限は、8.4(5) より前の ASA バージョンの場合は 65,535、ASA

8.4(5) 以降のバージョンの場合は 2,000,000 です。初期接続とは、送信元と宛先の間で必要になるハンドシェイクを完了していない接続要求のことです。この制限により、TCP 代行受信機能がイネーブルになります。デフォルトは 0 で、この場合の初期接続数は無制限です。TCP 代行受信は、TCP SYN

パケットを使用してインターフェイスをフラッディングすることによる DoS 攻撃から内部システムを保護します。初期接続制限を超えると、クライアントからセキュリティ レベルのより高いサーバに送信される TCP SYN パケットが、TCP 代行受信機能によって代行受信されます。検証プロセス中には

SYN クッキーが使用され、有効なトラフィックのドロップ量を最小限に抑えることができます。したがって、到達不能なホストからの接続試行がサーバに到達することはありません。この機能は、TCP ステート バイパスがイネーブルになっている場合には適用されません。

-

[クライアントごとの最大初期接続数(Maximum Embryonic Connections Per Client)]:ASA/PIX 7.1 以降の場合のみ、クライアント単位で最大初期接続数を指定します。ASA 8.4(5) 以降の場合、最大数は 2,000,000 です。この機能は、TCP ステート バイパスがイネーブルになっている場合には適用されません。

|

|

接続タイムアウト数

|

このトラフィック フローの次の接続タイムアウト設定を指定できます。

-

[初期接続タイムアウト(Embryonic Connection Timeout)]:初期接続スロットが解放されるまでのアイドル時間を指定します。接続のタイムアウトを無効にするには、0:00:00 と入力します。デフォルトは FWSM で 20 秒、ASA/PIX デバイスで 30 秒です。

-

[ハーフクローズ接続タイムアウト(Half Closed Connection Timeout)]:ハーフクローズ接続スロットが解放されるまでのアイドル時間を指定します。接続のタイムアウトを無効にするには、0:00:00 と入力します。

FWSM の場合、デフォルト値は 20 秒、最大値は 255 秒(4 分 15 秒)です。

ASA 9.1.2 以降のデバイスの場合、最小値は 30 秒です。他のすべての ASA/PIX デバイスの場合、最小値は 5 分です。すべての ASA/PIX デバイスのデフォルト値は 10 分です。

|

|

Reset Connection Upon Timeout

|

選択した場合、タイムアウト発生後に接続がリセットされます。ASA/PIX 7.0(4)+ だけで選択可能です。

|

|

Detect Dead Connections

|

デッド接続検出機能をイネーブルにします。ASA/PIX 7.2+ デバイスだけで選択可能です。このオプションを選択すると、次の 2 つのフィールドがイネーブルになります。

|

|

トラフィックフローアイドルタイムアウト(Traffic Flow Idle Timeout)

|

トラフィックフローがアイドルになってからフローが切断されるまでの期間を指定します。FWSM 3.2+ だけに適用できます。デフォルトは 1 時間です。

|

|

Enable TCP Normalization

|

TCP 正規化をイネーブルにし、TCP マップ選択オプションをアクティブにします。ASA/PIX 7.0+ だけに適用されます。ただし、TCP ステート バイパスがイネーブルになっている場合には適用されません。

|

|

TCP map

|

TCP 正規化に使用する TCP マップを指定します。TCP マップの名前を入力または選択します。詳細については、TCP マップの設定を参照してください。

|

|

Randomize TCP Sequence Number

|

シーケンス番号のランダム化機能をイネーブルにします。別のインライン セキュリティ アプライアンスもシーケンス番号をランダム化していて、結果としてデータが混乱している場合にだけ、この機能をディセーブルにします。それぞれの TCP 接続には 2

つの初期シーケンス番号が割り当てられており、そのうちの 1 つはクライアントで生成され、もう 1 つはサーバで生成されます。セキュリティ アプライアンスは、ホスト/サーバから生成された ISN をセキュリティ レベルの高いインターフェイス上でランダム化します。攻撃者が次の

ISN を予測してセッション ハイジャックを実行できないように、少なくとも 1 つの ISN をランダムに生成する必要があります。TCP ステート バイパスがイネーブルになっている場合には適用されません。

|

|

Enable TCP State Bypass

|

このトラフィック フローの TCP ステート バイパスをイネーブルにします。このオプションにより、接続のアウトバウンドおよびインバウンド フローが同じデバイスを通過しない場合に、非対称ルーティング環境で特定のトラフィック フローが許可されます。FWSM

3.2+ および ASA 8.2+ だけに適用できます。詳細については、TCP ステート バイパスについてを参照してください。

|

|

SCTPステートバイパスの有効化(Enable SCTP State Bypass)(ASA 9.5.2 以降のみ)

|

Stream Control Transmission Protocol(SCTP)プロトコル検証が不要な場合、SCTP ステートフル インスペクションをバイパスできます。

|

|

Enable Decrement TTL

|

このオプションを選択すると、セキュリティ アプライアンスから渡されるパケットの存続可能時間(TTL)値の減分が有効になります。PIX/ASA 7.2.2+ だけに適用できます。

|

|

フローオフロードの設定(Configure Flow Offload)(Firepower 9000/4000 シリーズ ASA 9.6(1) 以降)

|

| (注)

|

Cisco Security Manager の Service Policy ウィザードでフローオフロードを設定する前に、ASA でフローオフロードを手動で有効にしてデバイスを再起動する必要があります。フローオフロードとフローオフロードの統計情報は、シングルコンテキストモードとシステムコンテキストモードの

ASA でのみサポートされます。管理コンテキストまたはユーザーコンテキストではサポートされていません。ASA ではバージョン 9.5.2(1) 以降からフローオフロードがサポートされていますが、Cisco Security Manager では

ASA 9.6(1) からフローオフロードがサポートされてます。

|

特定のトラフィックを超高速パスにオフロードするには、このオプションを選択します。トラフィックは、ASA ではなく NIC でスイッチングおよび処理されます。オフロードによって、大容量ファイルの転送など、データ集約型アプリケーションのパフォーマンスを向上させることができます。

| ヒント

|

デバイスで TCP ステートバイパスと SCTP ステートバイパスが有効になっていない場合にのみ、フローオフロードを設定できます。

|

|

|

[QoS] タブ

|

|

Enable QoS For This Traffic

|

このトラフィック フローの Quality of Service(QoS)オプションをイネーブルにします。選択すると、[Enable Priority For This Flow] オプションおよび [Traffic Policing] オプションがアクティブになります。

| (注)

|

このタブ上のオプションは、PIX/ASA 7.0 以降のデバイスにのみ適用できます。

|

|

|

Enable Priority For This Flow

|

このフローの厳密なスケジューリング プライオリティをイネーブルにします。[Priority Queues] ページでプライオリティ キューを定義する必要があります。

|

|

トラフィックポリシング

|

出力および入力のトラフィック ポリシングをイネーブルにします。トラフィック ポリシングにより、インターフェイス上で送受信されるトラフィックの最大レートを制御できます。

|

|

Output (Traffic Policing)

|

デバイスから出力されるトラフィックのポリシングをイネーブルにします。ポリシングをイネーブルにする場合は、次の値を指定できます。

-

[認定レート(Committed Rate)]:このトラフィックフローのレート制限。8,000 ~ 2,000,000,000 の範囲の値で、許容最大速度(1 秒あたりのビット数)を指定します。

-

[バーストレート(Burst Rate)]:1,000 ~ 512,000,000 の範囲の値で、適合レート値まで抑制するまでに、持続的バーストにおいて許可される最大瞬間バイト数を指定します。

-

[適合アクション(Conform Action)] :レートが適合バースト値未満の場合に実行するアクション。選択肢は [Transmit] または [Drop] です。

-

[超過アクション(Exceed Action)] :レートが適合レート値と適合バースト値の間である場合に、このアクションを実行します。選択肢は [Transmit] または [Drop] です。

|

|

Input (Traffic Policing)

|

デバイスに入力されるトラフィックのポリシングをイネーブルにします。これらのオプションは、ASA/PIX 7.2+ デバイスだけに適用されます。ポリシングをイネーブルにする場合は、次の値を指定できます。

-

[認定レート(Committed Rate)]:このトラフィックフローのレート制限。8,000 ~ 2,000,000,000 の範囲の値で、許容最大速度(1 秒あたりのビット数)を指定します。

-

[バーストレート(Burst Rate)]:1,000 ~ 512,000,000 の範囲の値で、適合レート値まで抑制するまでに、持続的バーストにおいて許可される最大瞬間バイト数を指定します。

-

[適合アクション(Conform Action)] :レートが適合バースト値未満の場合に実行するアクション。選択肢は [Transmit] または [Drop] です。

-

[超過アクション(Exceed Action)] :レートが適合レート値と適合バースト値の間である場合に、このアクションを実行します。選択肢は [Transmit] または [Drop] です。

|

|

[CSC] タブ

|

|

Enable Content Security Control For This Traffic

|

このトラフィック フローで Cisco Content Security and Control Security Services Module(CSC SSM)の使用をイネーブルまたはディセーブルにします。このチェックボックスをオンにすると、[On

CSC SSM Failure] オプションが使用可能になります。これらのオプションは、ASA 7.1+ デバイスだけに適用できます。ただし、TCP ステート バイパスがイネーブルになっている場合には適用されません。

CSC SSM では、FTP、HTTP、POP3、および SMTP のパケットをスキャンして、ウイルス、スパイウェア、スパム、およびその他の好ましくないトラフィックから保護します。

|

|

On CSC SSM Failure

|

CSC SSM が動作不能になった場合に実行する次のアクションを指定します。

|

|

[User Statistics] タブ

|

|

Enable user statistics accounting(ASA 8.4(2)+ のみ)

|

アイデンティティベースのファイアウォール ポリシーで、ユーザ統計情報アカウンティング情報を収集するかどうか。これらの統計情報は、ユーザー名またはユーザー グループ メンバーシップに基づいてファイアウォールポリシーが適用されるユーザーに対して保持されます。収集する情報のタイプを選択します。

|

|

[プロトコルインスペクション(Protocol Inspection)] タブ

|

|

このトラフィックに対するScansafe Webセキュリティの有効化(Enable Scansafe Web Security for this traffic)(ASA 9.0 以降 のみ)

|

トラフィックフローに対する ScanSafe Web セキュリティの使用を有効または無効にします。このボックスをオンにすると、2 つのオプションが使用可能になり、それらのオプションは、ASA 9.0 以降のデバイスにのみ適用されます。

|

|

このトラフィックに対するSCTPの有効化(Enable SCTP for this traffic)(ASA 9.5.2 以降のみ)

|

トラフィックフローに対する SCTP の使用を有効または無効にします。

|

|

このトラフィックに対するDiameterインスペクションの有効化(Enable Diameter Inspection for this traffic)(ASA 9.5.2 以降のみ)

|

トラフィックフローに対する Diameter インスペクションの使用を有効または無効にします。

Diameter インスペクションが有効になっている場合は、[暗号化トラフィックインスペクションの有効化(Enable encrypted traffic inspection)] チェックボックスをオンにすると、暗号化トラフィックの検査を追加で有効にできます。この検査に使用する

TLS プロキシを選択する必要があります。

|

|

このトラフィックに対するLISPの有効化(Enable LISP for this traffic)(ASA 9.5.2 以降のみ)

|

トラフィックフローに対する LISP インスペクションの使用を有効または無効にします。

|

|

デバイスのフローLISPモビリティの有効化(Enable Flow LISP mobility for devices)(ASA 9.5.2 以降のみ)

|

クラスタリングのフローモビリティを有効にします。

|

|

デバイスのSTUNインスペクションサポートの有効化(Enable STUN Inspection support for devices)(ASA 9.6.2 以降のみ)

|

トラフィックフローに対する STUN インスペクションの使用を有効または無効にします。シングルコンテキストモードおよびマルチコンテキストモードの ASA 9.6.2 以降でサポートされています。

| (注)

|

デフォルトのインスペクション クラスで STUN インスペクションをイネーブルにすると、STUN トラフィックに関して TCP/UDP ポート 3478 が監視されます。このインスペクションは、IPv4 アドレスと TCP/UDP のみをサポートします。ピンホールの複製時、STUN

インスペクションはフェールオーバーモードとクラスタモードでサポートされます。ただし、トランザクション ID はユニット間で複製されません。あるユニットが STUN 要求を受信後に故障し、別のユニットがその STUN 応答を受信した場合、その STUN

応答はドロップされます。

|

|

|

このトラフィックのM3UAの有効化(Enable M3UA for this traffic)(ASA 9.6.2 以降のみ)

|

トラフィックフローに対する M3UA の使用を有効または無効にします。

|

|

[NetFlow] タブ

|

|

このトラフィックに対するNetFlowの有効化(Enable NetFlow for this traffic)

|

トラフィックフローに対する NetFlow の使用を有効または無効にします。このボックスをオンにすると、NetFlow オプションが使用可能になります。

|

|

[Collectors]

|

特定のイベントタイプの NetFlow イベントを送信するときに使用する必要があるコレクタを指定します。

| (注)

|

[NetFlow] ページ([プラットフォーム(Platform)] > [ロギング(Logging)] > [NetFlow])で設定されているコレクタのみを使用してください。

|

-

フロー作成イベント

-

フロー拒否イベント

-

フローティアイベント

-

すべてのイベントタイプ

| (注)

|

Cisco Security Manager では、ASA 9.6(4) から 9.7.0、および 9.8(2) 以降のデバイスに対する重複するネットフローコレクタは許可されません。重複するコレクタは必ず削除してください。

|

|

フィードバック

フィードバック