Security Cloud Control による Firewall Threat Defense 管理について

クラウド提供型 Firewall Management Center について

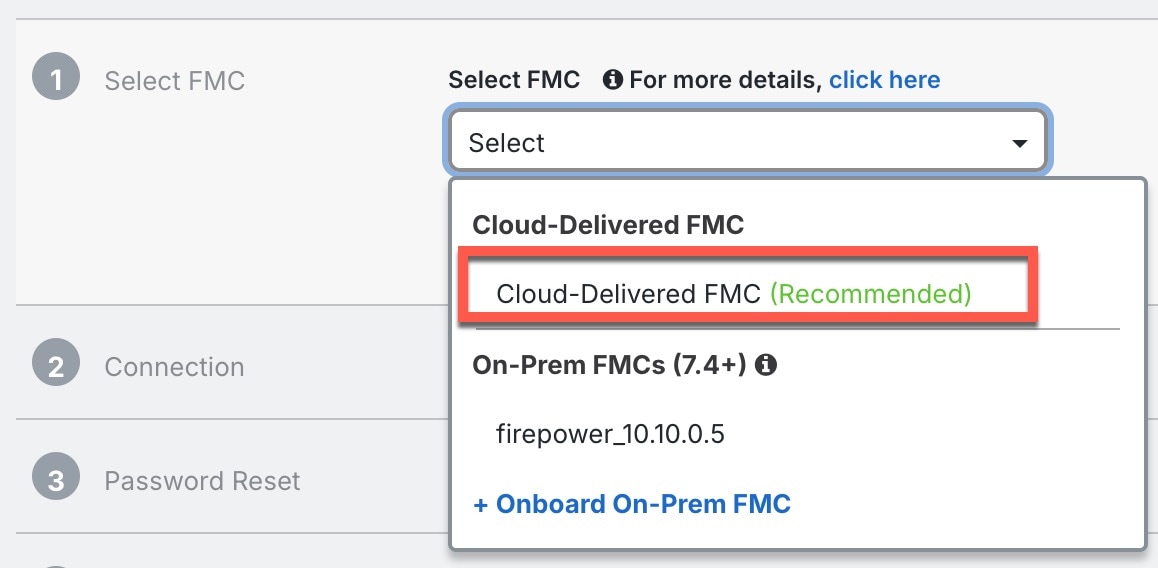

クラウド提供型 Firewall Management Center は、オンプレミスの Firewall Management Center と同じ機能の多くを提供し、同じルックアンドフィールを備えています。Security Cloud Control をプライマリマネージャとして使用する場合、オンプレミスの Firewall Management Center を分析のみに使用できます。オンプレミスの Firewall Management Center は、ポリシーの構成やアップグレードをサポートしていません。

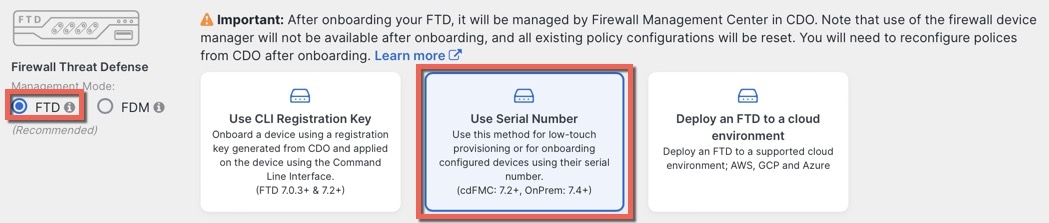

Security Cloud Control オンボーディング方式

次のいずれかの方法を使用して、デバイスをオンボードします。

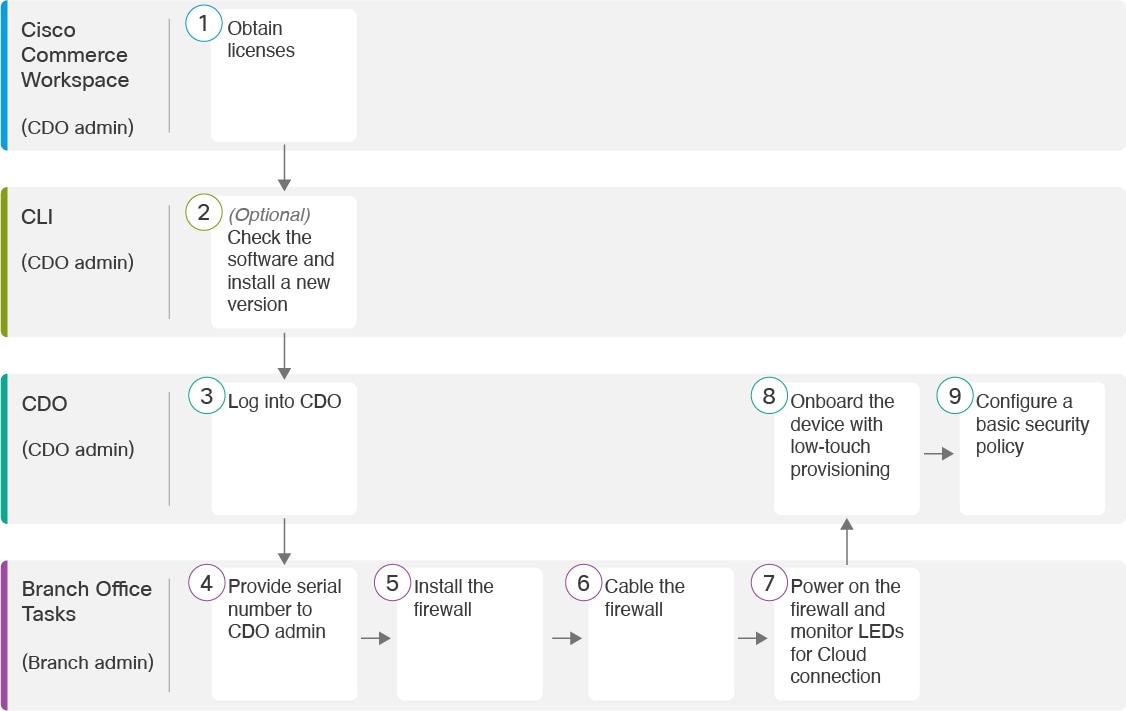

ゼロ タッチ プロビジョニング

-

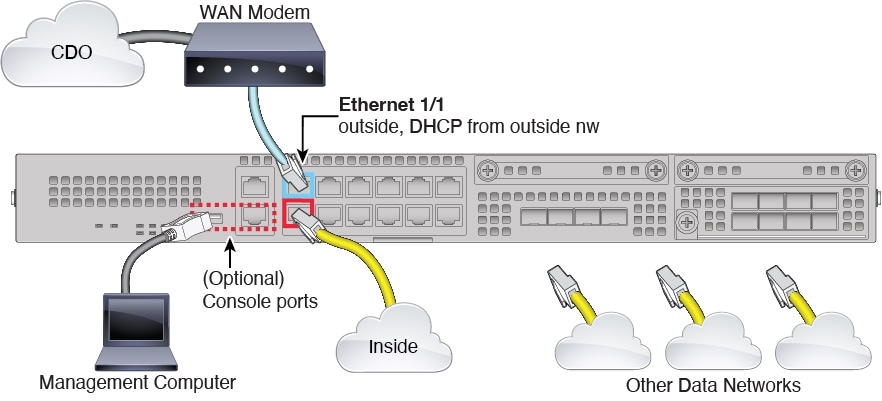

Firewall Threat Defense をリモート分散拠点に送信します。ゼロタッチプロビジョニング は事前設定済みのデバイスでは機能しない場合があるため、デバイス上では何も設定しないでください。

(注)

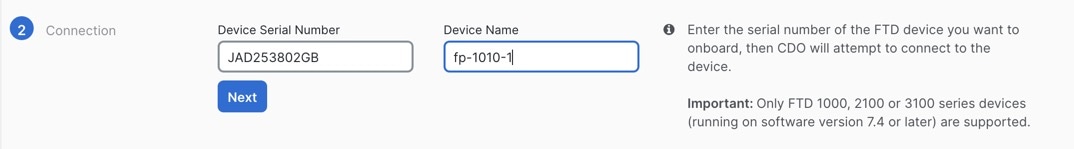

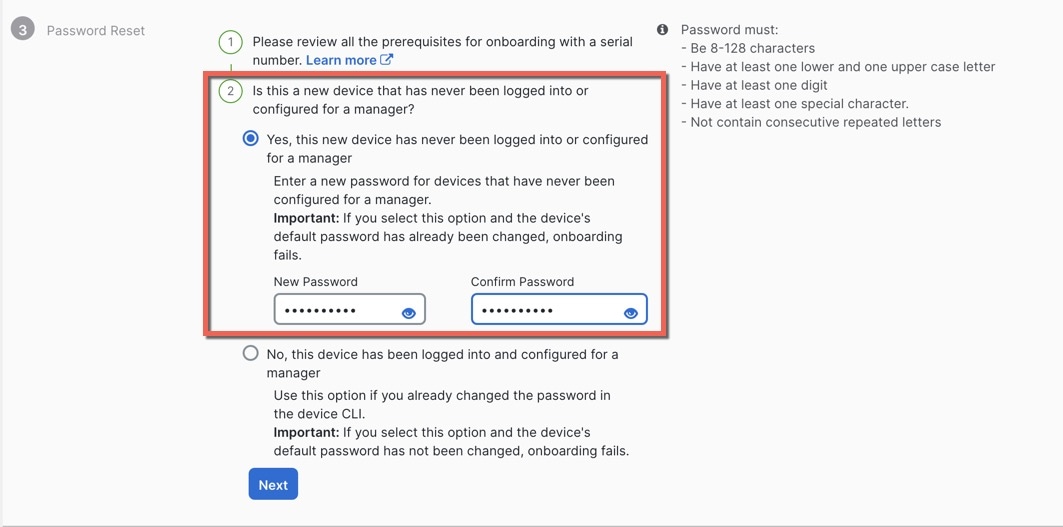

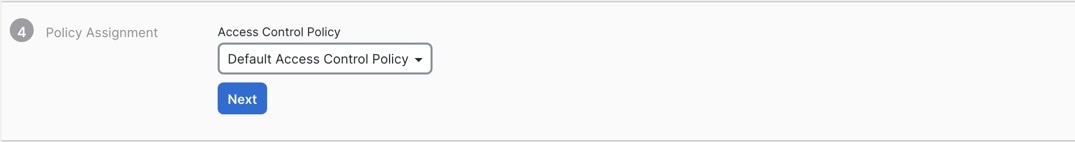

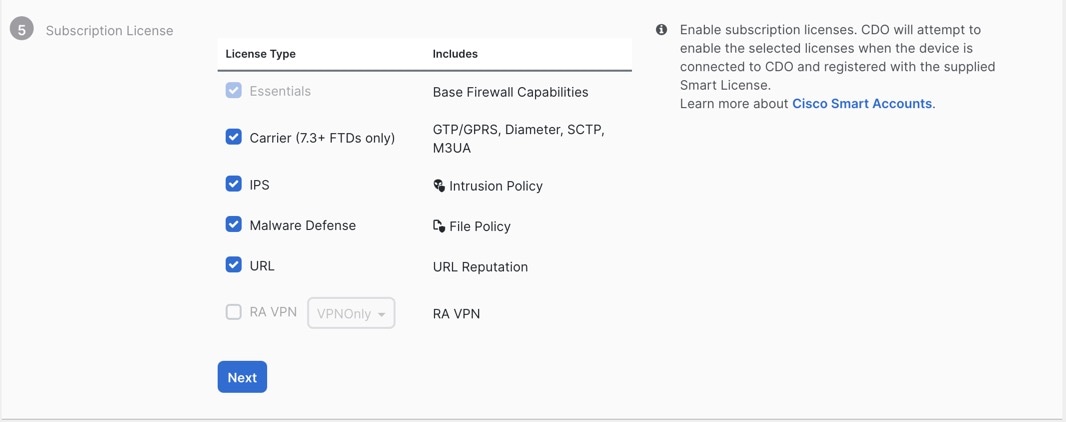

デバイスを分散拠点に送信する前に、Firewall Threat Defense のシリアル番号を使用して Firewall Threat Defense を事前に Security Cloud Control に登録できます。

-

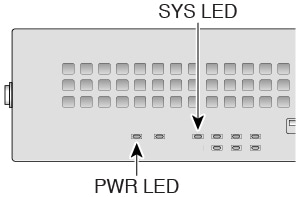

分散拠点で、Firewall Threat Defense をケーブル接続し、電源をオンにします。

-

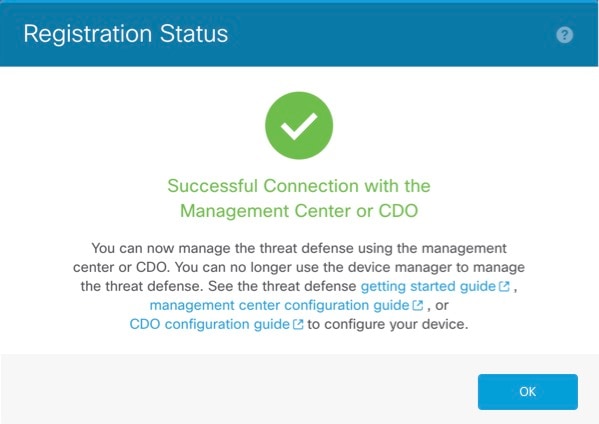

Security Cloud Control を使用して Firewall Threat Defense のオンボーディングを完了します。

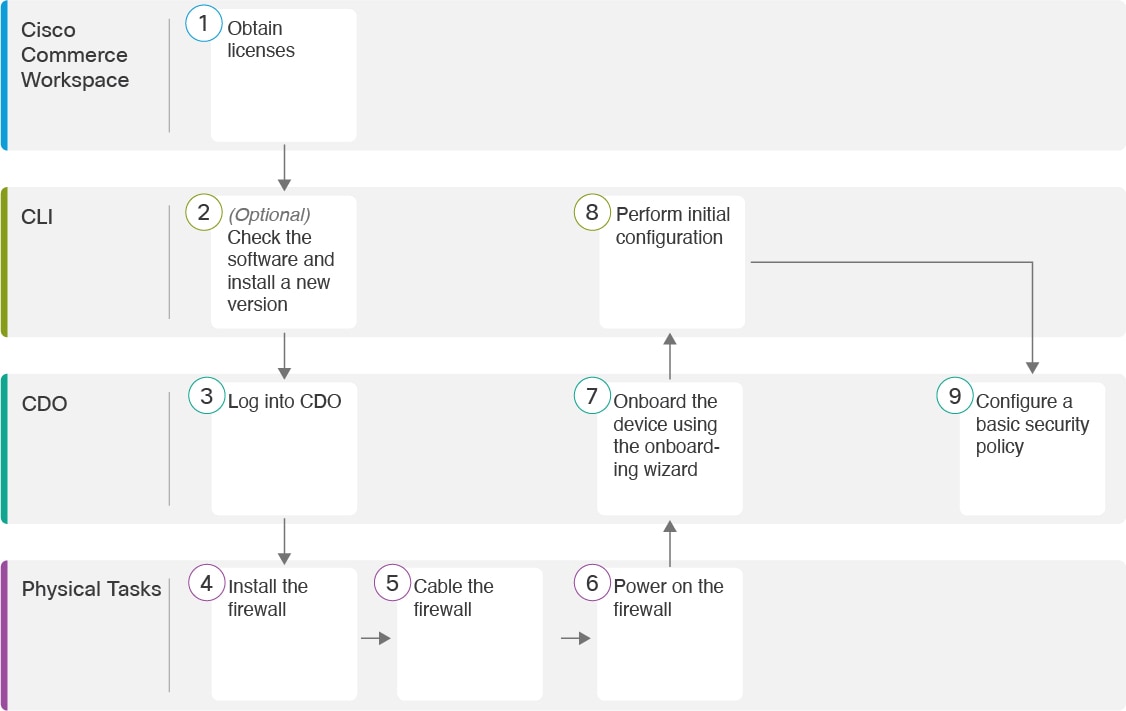

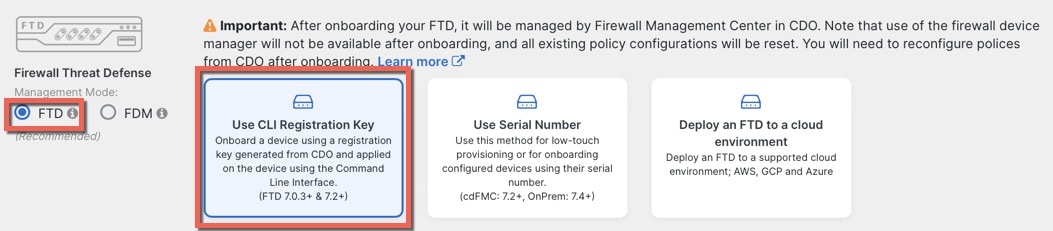

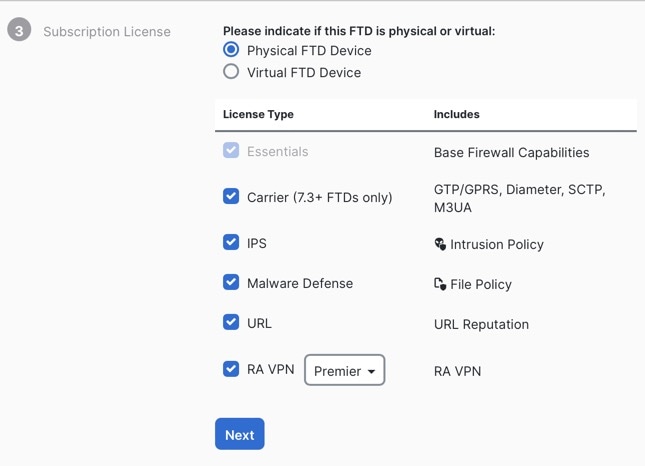

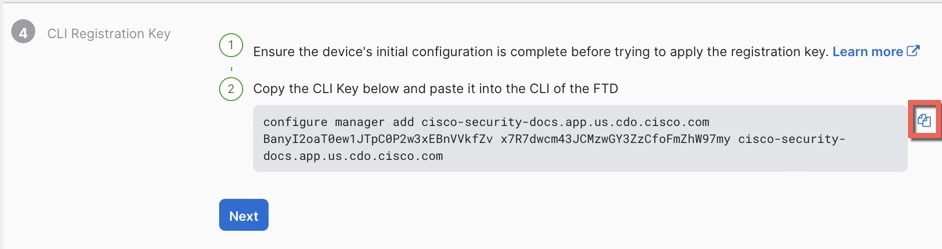

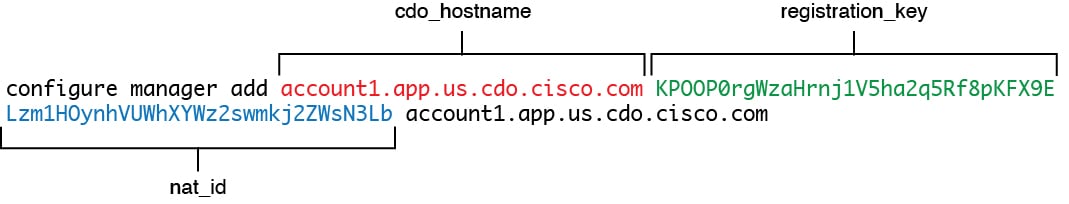

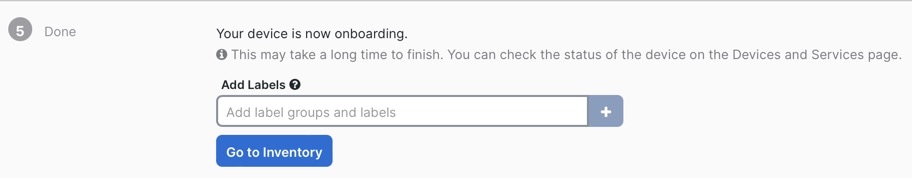

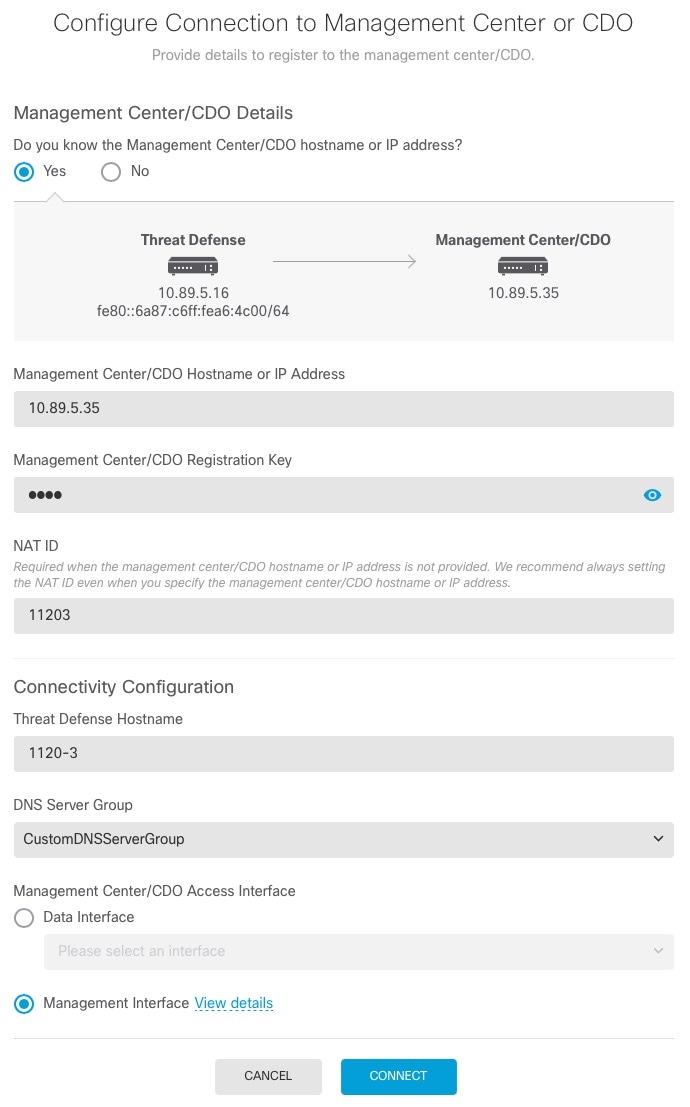

手動プロビジョニング

事前設定を行う必要がある場合、または ゼロタッチプロビジョニング がサポートしていないマネージャインターフェイスを使用している場合は、手動のオンボーディングウィザードと CLI 登録を使用します。

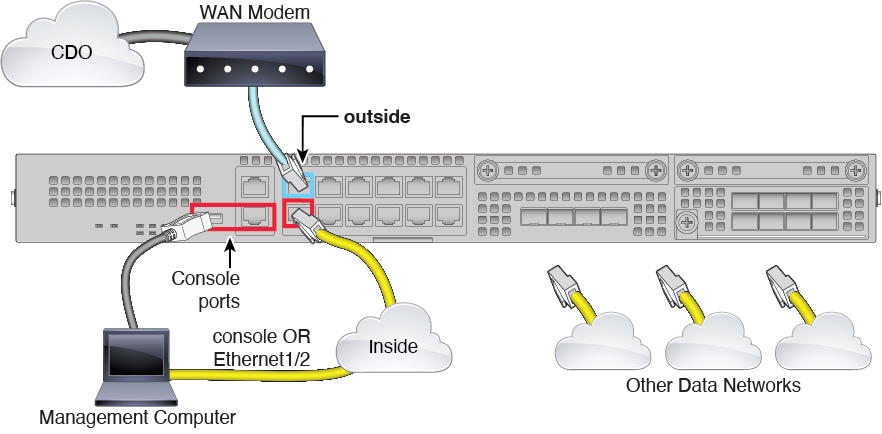

Firewall Threat Defense マネージャ アクセス インターフェイス

このガイドでは外部インターフェイスアクセスについて説明します。これは、リモート分散拠点で発生する可能性が最も高いシナリオであるためです。マネージャアクセスは外部インターフェイスで発生しますが、専用の管理インターフェイスも引き続き関連します。管理インターフェイスは、Firewall Threat Defense データインターフェイスとは別に設定される特別なインターフェイスであり、独自のネットワーク設定があります。

-

データインターフェイスでマネージャアクセスを有効にした場合でも、管理インターフェイスのネットワーク設定が使用されます。

-

すべての管理トラフィックは、引き続き管理インターフェイスを発信元または宛先とします。

-

データインターフェイスでマネージャアクセスを有効にすると、Firewall Threat Defense はバックプレーンを介して管理インターフェイスに着信管理トラフィックを転送します。

-

発信管理トラフィックの場合、管理インターフェイスはバックプレーンを介してデータインターフェイスにトラフィックを転送します。

マネージャのアクセス要件

データインターフェイスからのマネージャアクセスには、次の制限があります。

-

マネージャアクセスを有効にできるのは、1 つの物理的なデータインターフェイスのみです。サブインターフェイスまたは EtherChannel を使用することはできません。マネージャ アクセス インターフェイスでサブインターフェイスを作成することもできません。冗長性を目的として、Firewall Management Center の単一のセカンダリインターフェイスでマネージャアクセスを有効にすることもできます。

-

このインターフェイスは管理専用にできません。

-

ルーテッドインターフェイスを使用するルーテッドファイアウォールモードのみです。

-

PPPoE はサポートされていません。ISP で PPPoE が必要な場合は、PPPoE をサポートするルータを Firewall Threat Defense と WAN モデムの間に配置する必要があります。

-

インターフェイスを配置する必要があるのはグローバル VRF のみです。

-

SSH はデータインターフェイスではデフォルトで有効になっていないため、後で Firewall Management Center を使用して SSH を有効にする必要があります。また、管理インターフェイス ゲートウェイがデータインターフェイスに変更されるため、configure network static-routes コマンドを使用して管理インターフェイス用の静的ルートを追加しない限り、リモートネットワークから管理インターフェイスに SSH 接続することはできません。

ハイ アベイラビリティ要件

デバイスのハイアベイラビリティを備えたデータインターフェイスを使用する場合は、次の要件を参照してください。

-

マネージャアクセスには、両方のデバイスで同じデータインターフェイスを使用します。

-

冗長マネージャ アクセス データ インターフェイスはサポートされていません。

-

DHCP は使用できません。静的 IP アドレスのみがサポートされています。DDNS や ゼロタッチプロビジョニング など、DHCP に依存する機能は使用できません。

(注)

ゼロタッチプロビジョニングを使用してデバイスを登録する場合は、マネージャアクセス用に外部インターフェイスを使用すると、デフォルトで DHCP が使用されます。高可用性を有効にする前に、IP アドレスを静的アドレスに変更する必要があります。または、代わりに管理インターフェイスを使用することができます。高可用性を備えた管理で DHCP がサポートされます。

-

同じサブネット内に異なる静的 IP アドレスがあります。

-

同じマネージャ設定(configure manager add コマンド)を使用して、接続が同じであることを確認します。

-

データインターフェイスをフェールオーバーリンクまたはステートリンクとして使用することはできません。

![[全般(General)] タブ](/c/dam/en/us/td/i/400001-500000/470001-480000/473001-474000/473822.jpg)

![[IPv4] タブ](/c/dam/en/us/td/i/400001-500000/470001-480000/473001-474000/473823.jpg)

![[IPv6] タブ](/c/dam/en/us/td/i/400001-500000/470001-480000/473001-474000/473826.jpg)

![[全般(General)] タブ](/c/dam/en/us/td/i/400001-500000/470001-480000/473001-474000/473824.jpg)

フィードバック

フィードバック