ASA について

ASA は、高度なステートフル ファイアウォールと VPN コンセントレータの機能を 1 つの装置に組み合わせたものです。

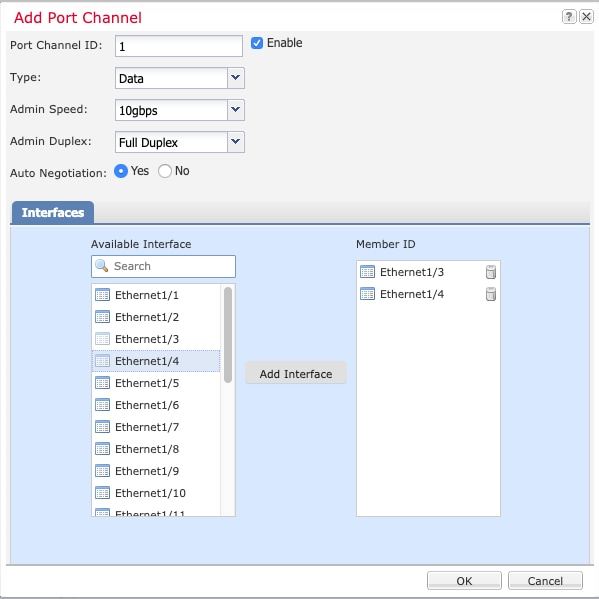

Firepower 2100 は ASA 用の単一アプリケーション アプライアンスです。ASA は、プラットフォームモードまたはアプライアンスモード(デフォルト)のいずれかで実行できます。Firepower 2100 は、FXOS と呼ばれる基盤となるオペレーティングシステムを実行します。プラットフォームモードの場合は、FXOS で、基本的な動作パラメータとハードウェア インターフェイスを設定する必要があります。これらの設定には、インターフェイスの有効化、EtherChannels の確立、NTP、イメージ管理などが含まれます。Firewall Chassis Manager Web インターフェイスまたは FXOS CLI を使用できます。その後、次のマネージャのいずれかを使用して、ASA オペレーティングシステムにセキュリティポリシーを設定できます。

-

ASDM:デバイスに含まれるシンプルな単独のデバイス マネージャ。このガイドでは、ASDM を使用して ASA を管理する方法について説明します。

-

CLI

-

Cisco Security Manager:別のサーバー上のマルチデバイス マネージャ。

アプライアンスモードでは、ASA のすべての設定を行うことができます。FXOS CLI からは、高度なトラブルシューティング コマンドのみ使用できます。

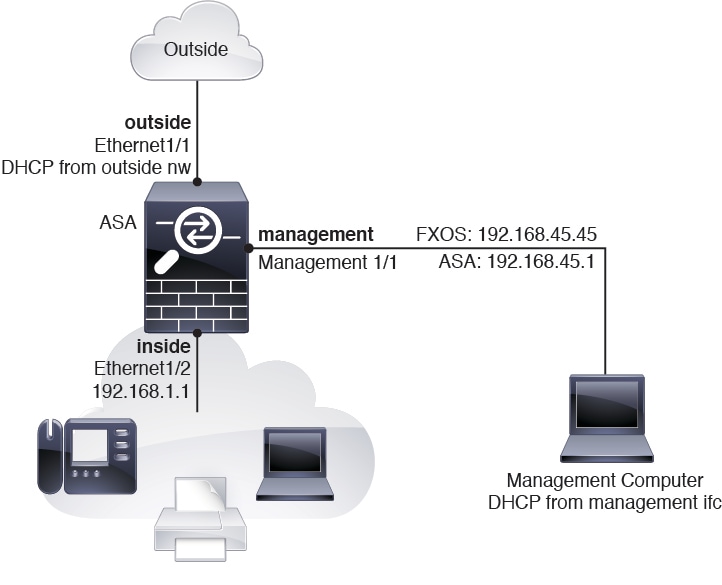

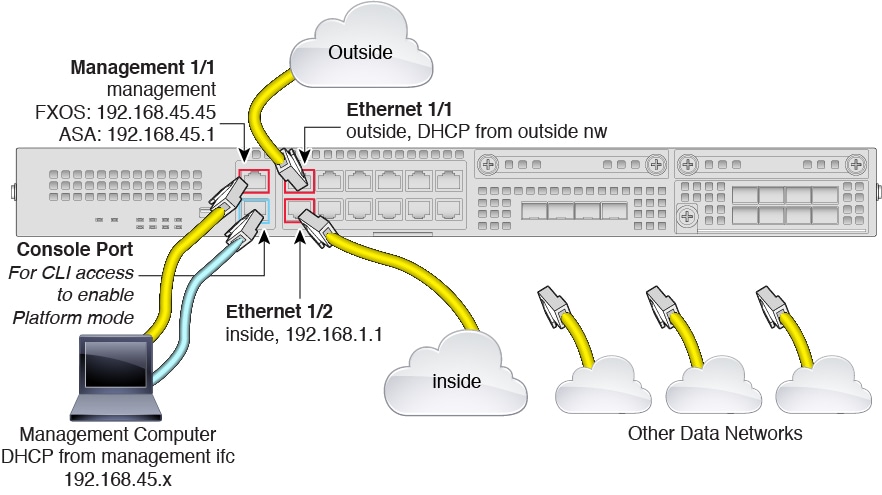

ASA と FXOS の管理

ASA および FXOS のオペレーティング システムは、管理 1/1 インターフェイスを共有します。このインターフェイスには、ASA および FXOS に接続するための個別の IP アドレスがあります。

(注) |

このインターフェイスは ASA では管理 1/1 と呼ばれます。FXOS では、MGMT、management0、または同様の他の名前で表示されます。このガイドでは、一貫性と簡潔さのため、管理 1/1 としてこのインターフェイスを参照します。 |

FXOS および ASA で監視する必要がある機能は異なるため、継続的な保守で両方のオペレーティング システムを使用する必要があります。FXOS の初期設定では、SSH またはブラウザ(https://192.168.45.45)を使用してデフォルトの 192.168.45.45 IP アドレスに接続できます。

ASA の初期設定では、ASDM を使用して https://192.168.45.1/admin に接続できます。ASDM では、後で任意のインターフェイスからの SSH アクセスを設定できます。

両方のオペレーティング システムをコンソール ポートから使用できます。初期接続では FXOS CLI にアクセスします。ASA CLI には connect asa コマンドを使用してアクセスできます。

ASA データ インターフェイスから FXOS を管理できるようにすること、および SSH、HTTPS、および SNMP の各アクセスを設定することも可能です。この機能はリモート管理に役立ちます。

サポートされない機能

サポートしない ASA 機能

次の ASA 機能は、Firepower 2100 ではサポートされていません。

-

統合ルーティングおよびブリッジング

-

冗長インターフェイス

-

クラスタ

-

KCD を使用したクライアントレス SSL VPN

-

ASA REST API

-

ASA FirePOWER モジュール

-

Botnet Traffic Filter

-

次のインスペクション:

-

SCTP インスペクション マップ(ACL を使用した SCTP ステートフル インスペクションはサポートされます)

-

Diameter

-

GTP/GPRS

-

サポートされない FXOS 機能

次の FXOS 機能は、Firepower 2100 ではサポートされていません。

-

FXOS 設定のバックアップと復元

代わりに、show configuration コマンドを使用して、設定のすべてまたは一部を表示できます。

(注)

show コマンドではシークレット(パスワードフィールド)が表示されないため、新しいデバイスに設定を貼り付ける場合は、実際のパスワードを含めるように show 出力を変更する必要があります。

-

FXOS の外部 AAA 認証

FXOS (connect asa ) から ASA コンソールに接続する場合、コンソールアクセス用の ASA AAA 設定が適用されることに注意してください(aaa authentication serial console )。

)

) )

)

フィードバック

フィードバック