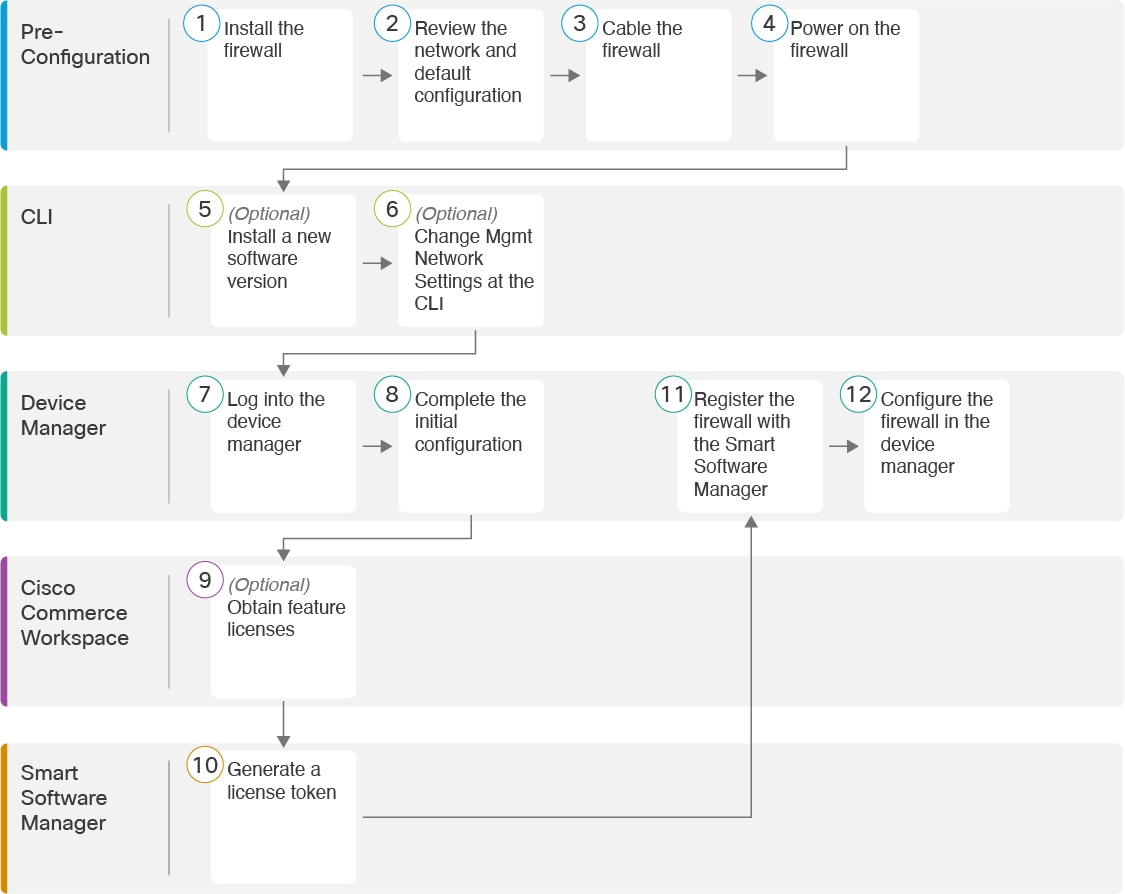

エンドツーエンドのタスク

Firewall Device Manager を使用して Firewall Threat Defense を展開するには、次のタスクを参照してください。

|

|

事前設定 |

ファイアウォールをインストールします。ハードウェア設置ガイドを参照してください。 |

|

|

事前設定 |

|

|

|

事前設定 |

|

|

|

事前設定 |

|

|

|

CLI |

|

|

|

CLI |

|

|

|

Firewall Device Manager |

|

|

|

Firewall Device Manager |

|

|

|

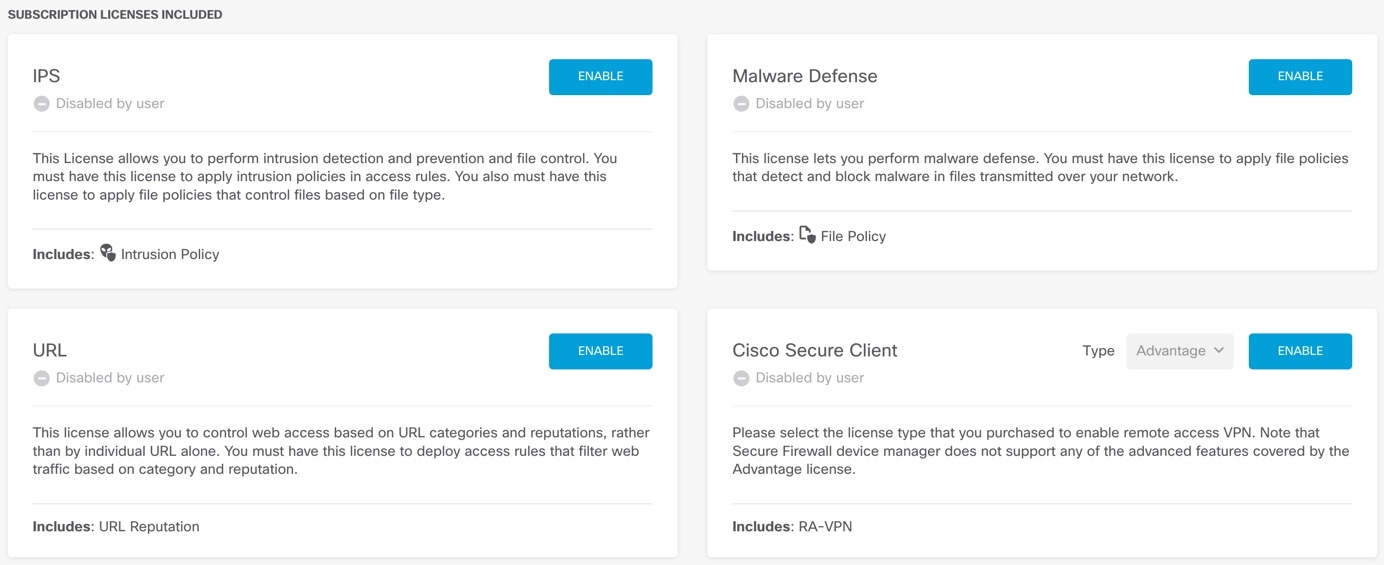

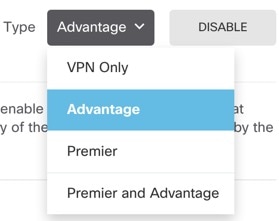

Cisco Commerce Workspace |

(任意)機能ライセンスを取得します(ライセンスの設定)。 |

|

|

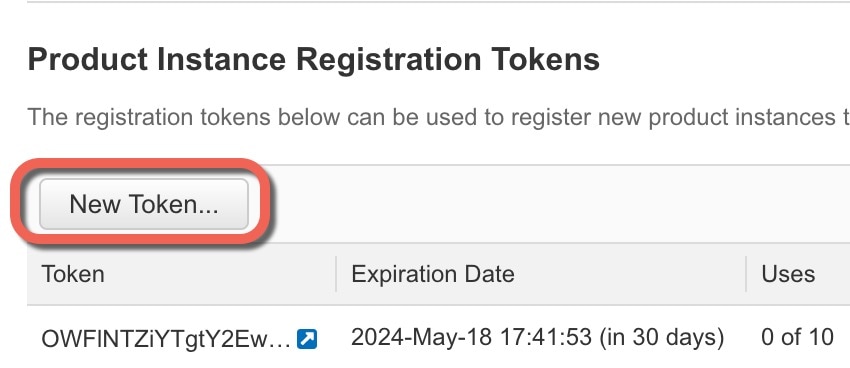

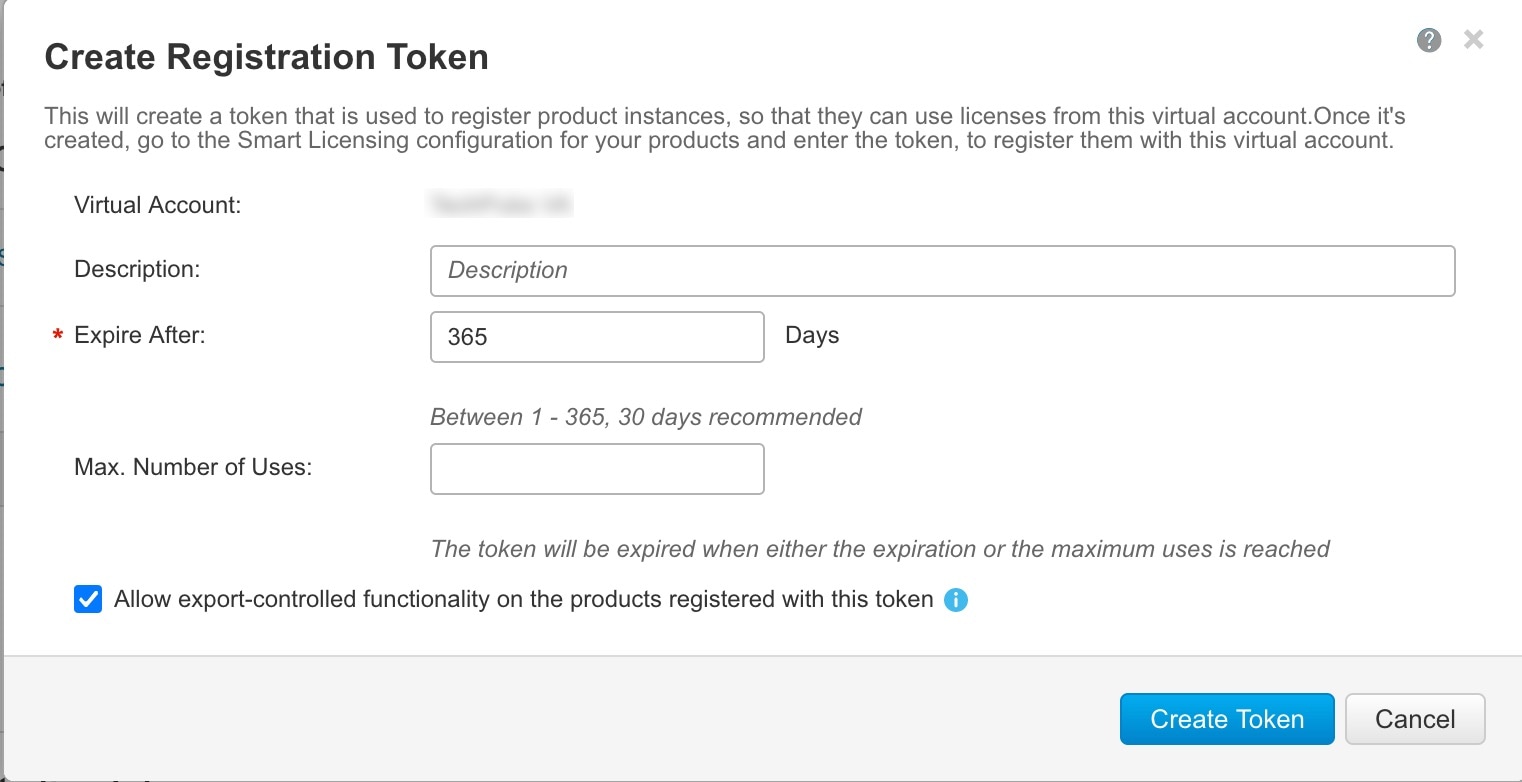

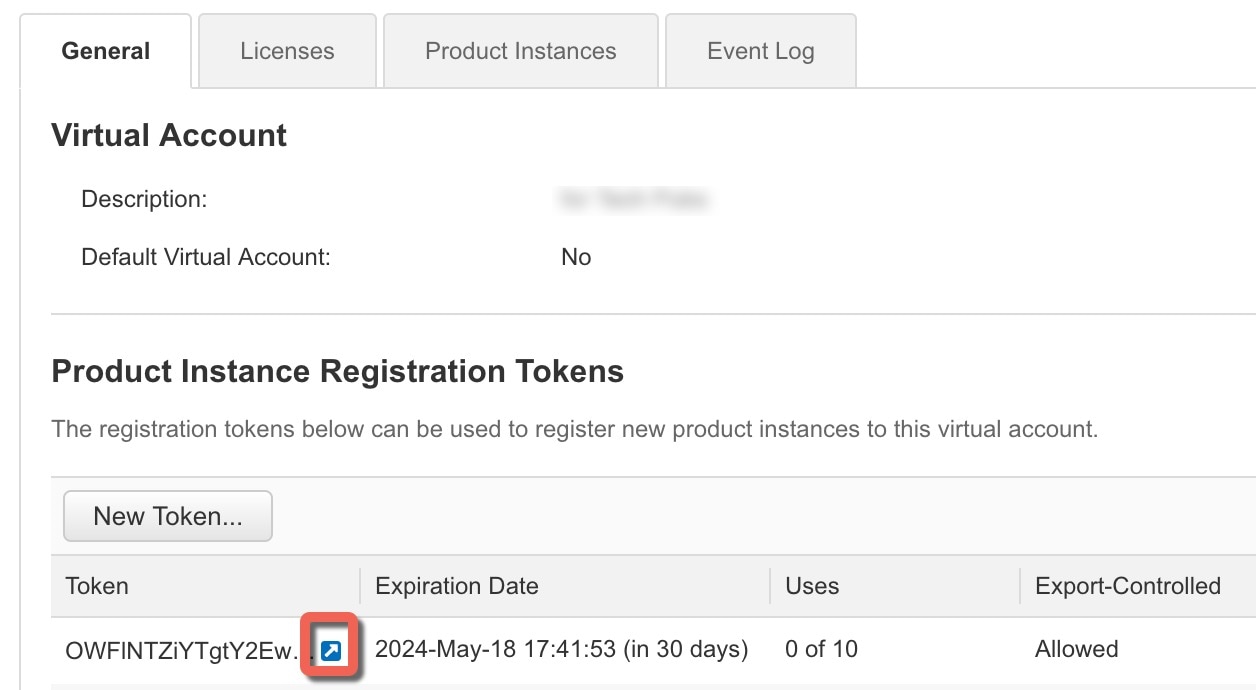

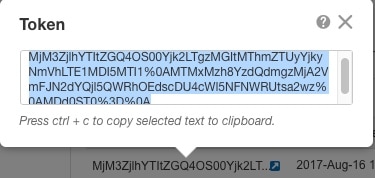

Smart Software Manager |

ライセンストークンを生成します(ライセンスの設定)。 |

|

|

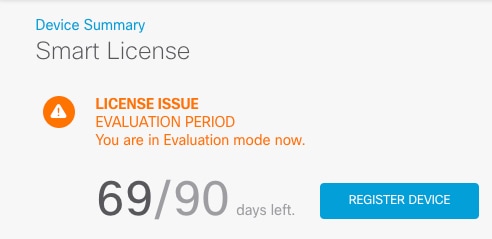

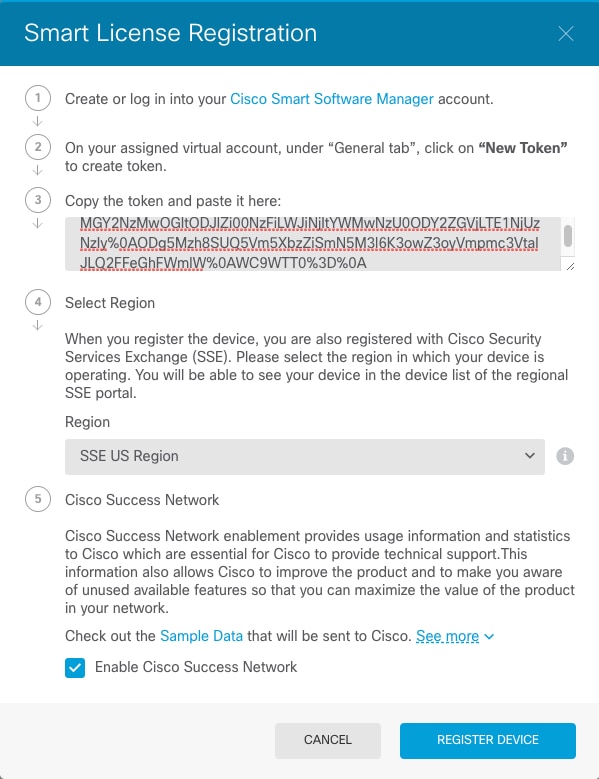

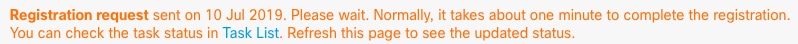

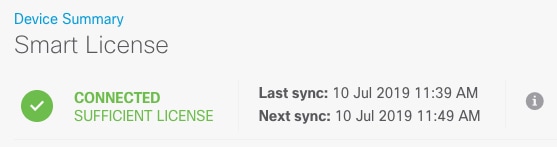

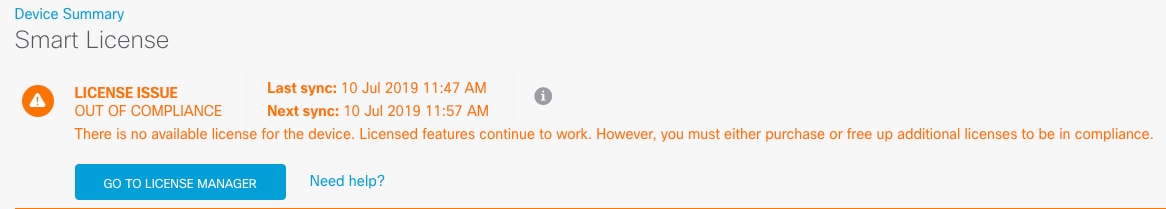

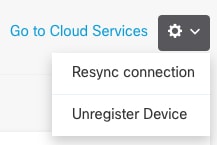

Firewall Device Manager |

スマート ライセンシング サーバーにデバイスを登録します(ライセンスの設定)。 |

|

|

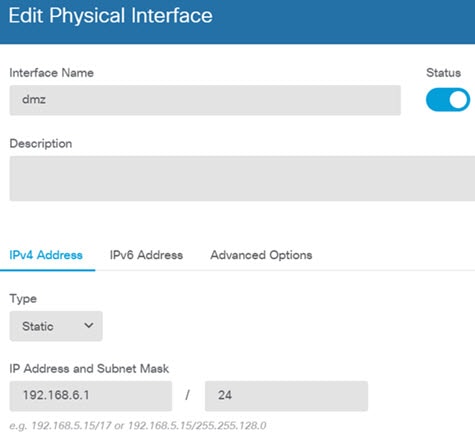

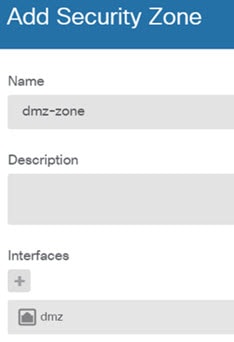

Firewall Device Manager |

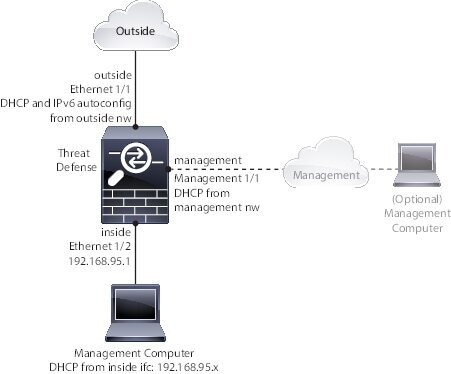

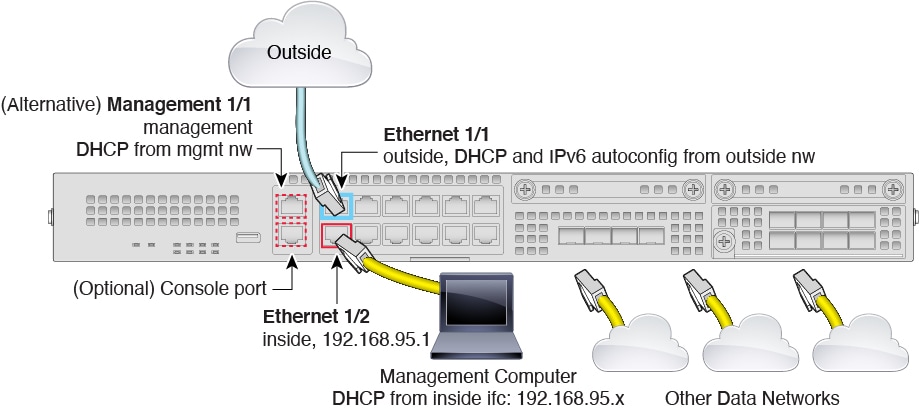

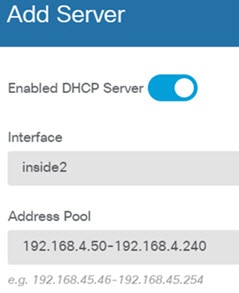

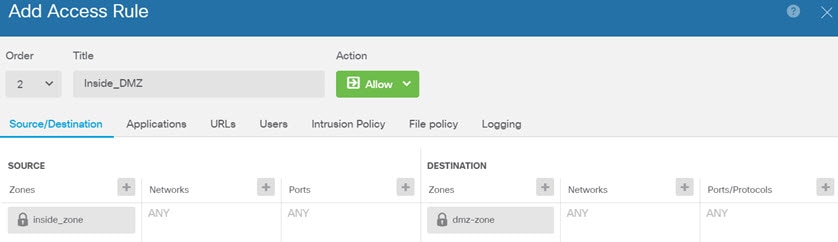

)をクリックしてモードを設定し、IP アドレスなどの設定を定義します。

)をクリックしてモードを設定し、IP アドレスなどの設定を定義します。

)をクリックして、変更内容をデバイスに展開します。

)をクリックして、変更内容をデバイスに展開します。

フィードバック

フィードバック